Escolar Documentos

Profissional Documentos

Cultura Documentos

Auditoria Ofimatica

Enviado por

Jonathan Correa ChavezTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Auditoria Ofimatica

Enviado por

Jonathan Correa ChavezDireitos autorais:

Formatos disponíveis

AUDITORIA OFIMTICA

DEL LABORATORIO EL

INGENIO

Auditora de Sistemas.

16 DE JUNIO DE 2014

ANA MARA BAUTISTA CAMPOS | ANA CRISTINA CALDERN QUISPE | ALEX CHVEZ |

JONATHAN CORREA CHVEZ | GALLARDO CHICOMA JONATHAN | VILLANUEVA MEDINA

Docente: Ing. Diana Cruzado Vsquez

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

1

1. TITULO

Auditora ofimtica Laboratorios El Ingenio E.I.R.L.

2. IDENTIFICACIN DEL CLIENTE

rea de Calidad.

Tec. Lab. Mara Soledad Caldern Quispe.

3. IDENTIFICACIN DE LA ENTIDAD AUDITADA

Laboratorio El Ingenio sede central.

4. OBJETIVOS DE LA AUDITORA

4.1. Objetivo General

Brindar una solucin o recomendacin a los riesgos identificados con respecto al

plano ofimtico.

4.2. Objetivos Especficos

Planificar entrevistas con el personal que haya delegado la encargada del rea

para promover el desarrollo de la Auditoria.

Realizar las debidas recomendaciones de los riesgos y vulnerabilidades que se

pueda identificar con el desarrollo de la auditora.

Revisin y anlisis e los procedimientos para el mantenimiento y soporte de

equipos que tenga a su cargo el rea de sistemas y soporte.

5. ALCANCE

El alcance esta delimitado con el anlisis de los planes y procedimientos,

polticas de mantenimiento, inventarios ofimticos, capacitacin del Personal que

tengan competencia con el rea de sistemas y soporte.

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

2

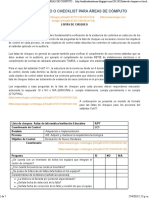

6. EVALUACIN

La evaluacin se baso en la observacin y la entrevista, donde se aplic las siguientes

preguntas descritas en el cuadro.

tem a evaluar Cumple

No

Cumple

Observaciones

Existe un informe tcnico en el que se justifique la

adquisicin del equipo, software y servicios de

computacin, incluyendo un estudio costo-beneficio

X

Existe un responsable que coordine todo el proceso de

adquisicin e instalacin?

X

Han elaborado un instructivo con procedimientos a seguir

para la seleccin y adquisicin de equipos adems de

programas?

X

Se cuenta con software licenciado requerido para el

cumplimiento de las actividades?

X

Se ha asegurado un respaldo de mantenimiento y

asistencia tcnica?

X

Se han implantado claves o password para garantizar

operacin de equipos a personal autorizado?

X

Se han formulado completamente polticas respecto a

seguridad, privacidad y proteccin de las facilidades de

procesamiento ante eventos como incendios, robos, etc.,

que perjudiquen la informacin?

X

Existe pero no

son las

necesarias.

Se mantiene un registro permanente de todos los

procesos realizados, dejando constancia de suspensiones o

cancelaciones de procesos?

X

An no se

tiene la

suficiente

informacin

para definir

una respuesta

real.

Los operadores del equipo central estn entrenados para

recuperar o restaurar informacin en caso de destruccin

de archivos?

X

Los backups se guardan en lugares seguros y adecuados,

preferentemente en bvedas u otros lugares externos?

X

Se establecen procedimientos para obtencin de backups

de paquetes y de archivos de datos?

X

Todas las actividades del rea Informtica estn

normadas mediante manuales, instructivos, normas,

reglamentos?

X

Se han instalado equipos que protejan la informacin y los

dispositivos en caso de variacin de voltaje como:

reguladores de voltaje, supresores pico, UPS, generadores

de energa?

X

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

3

Se han contratado plizas de seguros para proteger la

informacin, equipos, personal y todo riesgo que se

produzca por casos fortuitos o mala operacin?

X

Se hacen revisiones peridicas y sorpresivas del contenido

del disco para verificar la instalacin de aplicaciones no

relacionadas a la gestin de la empresa?

X

Se mantiene programas y procedimientos de deteccin e

inmunizacin de virus en copias no autorizadas o datos

procesados en otros equipos?

X

Mantienen una estandarizacin del sistema operativo en

los equipos de la organizacin?

X

Se pretende a la estandarizacin del Sistema Operativo,

software utilizado y se mantienen actualizadas las

versiones y la capacitacin sobre modificaciones incluidas?

X

Cada rea de la organizacin responde por los equipos a

su cargo?

X

Estn actualizadas las adquisiciones de equipos realizadas

por la organizacin?

X

La adquisicin de los equipos est a cargo de cada rea de

la organizacin?

X

El mantenimiento de los equipos informticos lo realiza el

responsable del rea de informtica?

X

Existe compatibilidad entre versiones de software

instalada?

X

Cuentan los usuarios con un manual de actividades a

realizar con relacin a la funcin que realiza?

X

El sistema cumple con los requerimientos del usuario

final?

X

El sistema es flexible a las necesidades de la organizacin? X

El manejo de claves est restringido y resguardado

adecuadamente?

X

La disponibilidad de datos de aquellos procedimientos

crticos est al alcance del responsable del rea de

informtica?

X

La informacin que es comunicada a otras reas est

compartida mediante archivos restringidos?

X

La manipulacin del contenido de los archivos es

restringida?

X

La informacin que se comparte se realiza por medio de

dispositivos extrables?

X

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

4

7. RESULTADOS

De acuerdo a la evaluacin previa, y especificadas en el punto anterior. Los posteriores

controles describen el anlisis de la evaluacin.

7.1. Situacin Actual del rea de Informtica

7.1.1. Economa, eficacia y eficiencia

Para dar relevancia al excelente inventariado de los equipos que estn a cargo del

rea, mencionamos que esta labor se establece mediante formatos elaborados donde se

especifica puntos importantes como: Nombre de equipo, rea de ubicacin, Fecha de

mantenimiento y otras descripciones. Adems adicionalmente se cuenta con un

documento donde se especifica el tiempo de vida del equipo. En cuanto a las facturas,

boletas y otros comprobantes de las compras de equipos o repuestos, el rea hace llegar

los comprobantes originales al rea de contabilidad y la copia los archiva en la carpeta a

su cargo. Aclaramos que la compra de los equipos no se hacen en conjunto, si no de

acuerdo a la necesidad de estos. De ello tambin se destaca que cada compra siempre

tendr que estar avalada para un ao de garanta.

El mantenimiento y control de aplicaciones o software a los equipos, se hacen

diariamente. La finalidad es mantener el standard operativo de los equipos, controlando

los programas instalados, actualizaciones y los fallos de estos.

Otro Punto importante es la compra de licencias para las aplicaciones o software

en los equipos computadores. Las licencias son originales y se mantiene un contrato con

ello. Especficamente cada computador tiene instalado:

Sistema Operativo Windows Xp, 7 y 8 (LICENCIA OM)

Paquete Microsoft Office 2007(Licencia estndar)

Sistema SIGLA (Software comprado con licencia de por vida)

Teamviewer V 9.0 (Licencia Free)

Adobe Reader PDF (Licencia Free)

Antivirus Eset Endpoint Security.(Licencia Standard)

Simbiosys.

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

5

Estos programas son comprados de acuerdo a la necesidad general de la

empresa. El cambio de versiones de las aplicaciones se actualiza uniformemente, a modo

de que los equipos mantengan un standard.

7.1.2. Panormica general de la seguridad

Habitualmente en la empresa los usuarios nales no tienen en consideracin la

seguridad cuando hacen uso de un sistema, ya que, frecuentemente se ignoran los

aspectos relacionados con la seguridad. Pude que los usuarios a veces puedan tener una

imagen negativa de la seguridad, por considerarlo algo molesto y que interrumpe su

capacidad de realizacin de su trabajo. En un entorno seguro, un usuario se encuentra

con tareas que le pueden resultar incmodas (como por ejemplo, recordar contraseas,

cambiarlas peridicamente, etc.) y que pueden limitar las operaciones que puede realizar

as como los recursos a los que se le permite acceder. La totalidad de la gestin de

contraseas, esta maneja por Marcos Mendoza Campos quien tiene inventariado

manualmente todas las contraseas en un cuaderno. Probablemente el gran riesgo es la

falta de copia de respaldo y la falta de proteccin de este, donde su prdida implicara

importantes consecuencias a la empresa.

El mundo intangible de la empresa, la comunicacin est centralizada por un

servidor con usuarios que hacen uso de la misma red de comunicaciones. No sabemos a

ciencia cierta la totalidad de software que proteja al servidor, por lo tanto no podemos

dar un diagnstico certero, ya que el acceso a ello y otras acciones importantes para la

evaluacin de la auditoria est a la espera de una respuesta de permiso. Fsicamente el

acceso al servidor est controlado por cmaras y la supervisin del encargado del rea de

sistemas.

La gestin de documentos est regulados por las polticas de la empresa, con la

prohibicin del uso de dispositivos de almacenamiento extrable (USB, CD-s, DVD-s,).

Estos documentos estn almacenados un parte del disco duro del servidor y como se dijo

su acceso se establece por comunicacin de la red, ya que cada rea tiene una carpeta

especfica para el almacenamiento de cada documento. Empero estos documentos no

tienen copias de respaldo y pueden ser accesibles para manipulacin del archivo en

general, mas no del contenido por estar protegidas por contraseas, por el personal de

otras reas, implicando un riesgo.

RESULTADO RIESGO CONSECUENCIA ANLISIS RECOMENDACIONES

Cuentan con

inventarios de

hardware y hojas

de vida de

manera fsica.

- Falta de

documentacin

del inventario de

hardware en

digital.

- Robo (hurto

fsico) de

informacin de

equipos.

Vulnerabilidad

media

Inventariado digital

de la informacin de

los equipos.

Mantenimiento y

LABORATORIO EL INGENIO

AUDITORIA OFIMTICA DEL LABORATORIO EL INGENIO

6

control de

aplicaciones o

software a los

equipos.

Falta de

conocimiento

sobre riesgos de

seguridad.

- Falta de

induccin,

capacitacin y

sensibilizacin

sobre riesgos de

seguridad.

- Dao en

equipos.

- Interrupcin de

labores

Vulnerabilidad

media

- Brindar

capacitacin al

personal para dar a

conocer sobre los

riesgos de

seguridad

Inventariado

manual de

Contraseas

- falta de copia de

respaldo y

proteccin de

manual de

contraseas

- Robo y filtracin

de informacin

- Prdidas

econmicas

para la empresa

Vulnerabilidad

alta

- Resguardar de

manera digital el

manual de

contraseas.

Prohibicin de uso

de dispositivos de

almacenamiento

-

Documentacin

almacenada en

Disco Duro, sin

respaldo alguno

que facilita su

manipulacin.

8. RECOMENDACIONES:

Elaborar un calendario de rutina peridico para el mantenimiento para las actividades que realiza el

encargado del rea de sistemas y soporte.

Adquisicin de software para el uso de la gestin de documentos donde asegure el manejo, acceso y

distribucin de acuerdo a roles y privilegios.

Planificar las fechas para la generacin de back-ups y copias de respaldo de la informacin de al empresa.

Descentralizacin de la documentacin de la informacin que mantenga a su cargo el rea.

Ampliar las polticas y/o normas que regulen la privacidad, proteccin y seguridad de la informacin ante

posibles incidentes.

Promover capacitaciones al personal para el uso adecuado de la tecnologa ofimtica.

Adecuar o extender ambientes fsicos para salvaguardar los back-ups o copias de respaldo de la

informacin de la organizacin.

Establecer medidas de proteccin para salvaguardar la informacin sensible de la empresa.

2

Você também pode gostar

- Auditoria de La OfimaticaDocumento8 páginasAuditoria de La OfimaticaNohely ValenciaAinda não há avaliações

- Auditoria de Hardware y Software Aplicada Al Depart Amen To de Sistemas Del Supermercado Los AmigosDocumento10 páginasAuditoria de Hardware y Software Aplicada Al Depart Amen To de Sistemas Del Supermercado Los AmigosnanitavAinda não há avaliações

- Plan de Auditoria OfimaticaDocumento6 páginasPlan de Auditoria OfimaticaAbel Barrios MendezAinda não há avaliações

- Auditoría Ofimática 1.0Documento15 páginasAuditoría Ofimática 1.0Alejandro NuvanAinda não há avaliações

- Formatos Auditoria de SistemasDocumento11 páginasFormatos Auditoria de SistemasDiana L AvilaAinda não há avaliações

- Leccion 8.4.1 Auditoria de HardwareDocumento16 páginasLeccion 8.4.1 Auditoria de HardwareSergio Sanchez100% (2)

- Auditoria de La Red FisicaDocumento5 páginasAuditoria de La Red FisicaIng. Edgardo Yocupicio Ruiz100% (1)

- Normatividad Aplicada A La Auditoría InformáticaDocumento12 páginasNormatividad Aplicada A La Auditoría InformáticaDiiego VoolthaaAinda não há avaliações

- Auditoria de La OfimaticaDocumento20 páginasAuditoria de La OfimaticarikelvinAinda não há avaliações

- Capítulo 14Documento3 páginasCapítulo 14Aaron SwtfAinda não há avaliações

- PLAN Auditoria InformaticaDocumento8 páginasPLAN Auditoria InformaticaMichellCabreraAinda não há avaliações

- Control Interno y Auditoria ADocumento8 páginasControl Interno y Auditoria Agerar961437100% (1)

- Informe Final Auditoria InformaticaDocumento4 páginasInforme Final Auditoria InformaticaJuan DiazAinda não há avaliações

- Auditoria en Telecomunicaciones-GUIADocumento14 páginasAuditoria en Telecomunicaciones-GUIAAlexander Cardenas67% (3)

- Auditoria de Base de DatosDocumento16 páginasAuditoria de Base de DatosReyker González50% (2)

- Auditoria de Hardware y Software CorregidoDocumento2 páginasAuditoria de Hardware y Software CorregidoLiily CerriithozAinda não há avaliações

- 2 - Introduccion de Auditoria Informatica - FundamentosDocumento86 páginas2 - Introduccion de Auditoria Informatica - FundamentosDarwin.pilloAinda não há avaliações

- Integración de DatosDocumento6 páginasIntegración de DatosFélix DurangoAinda não há avaliações

- Presentacion Tarea No.1-AcunetixDocumento26 páginasPresentacion Tarea No.1-AcunetixAnel Vallarino100% (1)

- Cuestionario de Las TaacDocumento2 páginasCuestionario de Las TaacFernando MendezAinda não há avaliações

- Codigo de Etica ISACADocumento1 páginaCodigo de Etica ISACAFrancisco Jose Rodriguez DiazAinda não há avaliações

- Auditoria de Base de DatosDocumento25 páginasAuditoria de Base de DatosNaty UntecsAinda não há avaliações

- Auditoría de La ExplotaciónDocumento26 páginasAuditoría de La ExplotaciónCristóbal Olano Chávez0% (1)

- ModeloDocumento2 páginasModeloMauricio GarciaAinda não há avaliações

- Auditoria Seguridad Fisica y LogicaDocumento18 páginasAuditoria Seguridad Fisica y LogicaYushep Ayala100% (1)

- Cuestionario de SistemasDocumento2 páginasCuestionario de SistemasJose Ricardo Garcia LuchaAinda não há avaliações

- Planeación Auditoría en InformáticaDocumento15 páginasPlaneación Auditoría en InformáticaGabriel Alejandro Granados100% (1)

- Modelo de Informe de Auditoría InformáticaDocumento2 páginasModelo de Informe de Auditoría InformáticaSanely Garcia100% (1)

- Caso de Exito Modelamiento Fundacional para El Ejercicio de La Arquitectura EmpresarialDocumento18 páginasCaso de Exito Modelamiento Fundacional para El Ejercicio de La Arquitectura EmpresarialFrank EspinolaAinda não há avaliações

- Unidad 2.03.TAACSDocumento63 páginasUnidad 2.03.TAACSMinimarket EdithAinda não há avaliações

- Iso 27001Documento7 páginasIso 27001Roger Zuñagua SunturaAinda não há avaliações

- Auditoria A Los Sistemas de RedesDocumento11 páginasAuditoria A Los Sistemas de RedesKatherine MarinAinda não há avaliações

- Programa de Auditoria para Evaluar Un Sistema de Correo Electronico en La Nube 2Documento9 páginasPrograma de Auditoria para Evaluar Un Sistema de Correo Electronico en La Nube 2Yordan Marin SoveroAinda não há avaliações

- Ejemplo de Ponderacion de Productos de Auditoria Administrativa PDFDocumento1 páginaEjemplo de Ponderacion de Productos de Auditoria Administrativa PDFKaren CardenasAinda não há avaliações

- Auditoria A Un Centro de ComputoDocumento24 páginasAuditoria A Un Centro de ComputoKarla DenisseAinda não há avaliações

- Checklist Auditoria de Base de DatosDocumento9 páginasChecklist Auditoria de Base de Datosdarkness5125100% (1)

- Procedimiento de La Mesa AyudaDocumento6 páginasProcedimiento de La Mesa AyudaJonathan TorresAinda não há avaliações

- Formato de Ejemplo de Programa de Auditoria de TIDocumento9 páginasFormato de Ejemplo de Programa de Auditoria de TI'Richard Klein'100% (1)

- Consolidado 1 - Ejemplos de Observaciones de Auditoria TIDocumento9 páginasConsolidado 1 - Ejemplos de Observaciones de Auditoria TIChristian MillanAinda não há avaliações

- Ensayo de Auditoria de Sistemas de InformacionDocumento8 páginasEnsayo de Auditoria de Sistemas de Informacioncarola-84Ainda não há avaliações

- Auditoría Informática 2019Documento7 páginasAuditoría Informática 2019Danny BdpAinda não há avaliações

- Auditoria de Redes y Base de DatosDocumento40 páginasAuditoria de Redes y Base de Datosapi-369382482% (11)

- Trabajo Practico Cap. 5 Fernando MartinezDocumento4 páginasTrabajo Practico Cap. 5 Fernando Martinezfernadnomt84Ainda não há avaliações

- Preguntas Auditoria SistemasDocumento3 páginasPreguntas Auditoria SistemasalangumerAinda não há avaliações

- Checklist-Auditoría de Hardware - Equipo XanppDocumento5 páginasChecklist-Auditoría de Hardware - Equipo XanppJesús PDguezAinda não há avaliações

- 07 - Tecnicas Estaticas Por Medio de HerramientasDocumento19 páginas07 - Tecnicas Estaticas Por Medio de HerramientasJuzmaar Ayma VillaAinda não há avaliações

- Checklist para Áreas de CómputoDocumento7 páginasChecklist para Áreas de CómputoAnonymous J5T1RpfAinda não há avaliações

- Informe de Auditoria RedesDocumento2 páginasInforme de Auditoria RedesmuziitaZoza60% (5)

- COBIT - Cobit e Iso 27001 Caso PracticoDocumento35 páginasCOBIT - Cobit e Iso 27001 Caso Practicomlce26100% (1)

- Auditoria Control de AccesoDocumento98 páginasAuditoria Control de AccesoMaritza Dsk67% (3)

- Checklist de Seguridad en RedesDocumento3 páginasChecklist de Seguridad en RedesCristianLavarredaAinda não há avaliações

- Marco Juridico Auditoria InformaticaDocumento19 páginasMarco Juridico Auditoria InformaticaLendy CAinda não há avaliações

- Auditoria OfimaticaDocumento5 páginasAuditoria OfimaticaMANUEL100% (1)

- Auditoria de SistemasDocumento7 páginasAuditoria de Sistemasjorge luisAinda não há avaliações

- Cuadro Sinoptico Ingeniería Del SWDocumento1 páginaCuadro Sinoptico Ingeniería Del SWCarlitos VivancoAinda não há avaliações

- Manual de Políticas de Seguridad para Un Data CenterDocumento2 páginasManual de Políticas de Seguridad para Un Data CenterDaniel Alarcon100% (1)

- Cuestionario de Auditoria InformaticaDocumento10 páginasCuestionario de Auditoria InformaticaSusanaMayorgaAinda não há avaliações

- Auditoria Informatica de Agenda VirtualDocumento24 páginasAuditoria Informatica de Agenda VirtualOscar Emir Velarde100% (1)

- Auditoria - Edwin Eduardo Galvan MarroquinDocumento6 páginasAuditoria - Edwin Eduardo Galvan MarroquinEDWIN EDUARDO GALVAN MARROQUINAinda não há avaliações

- Evaluación Del HardwareDocumento19 páginasEvaluación Del HardwareFabiola GarciaAinda não há avaliações

- Auditoria OfimaticaDocumento7 páginasAuditoria OfimaticaJonathan Correa ChavezAinda não há avaliações

- El InteraprendizajeDocumento4 páginasEl InteraprendizajeJonathan Correa ChavezAinda não há avaliações

- Auditoria Final ImprimirDocumento64 páginasAuditoria Final ImprimirJonathan Correa ChavezAinda não há avaliações

- Diferencias Entre Intranet y ExtranetDocumento2 páginasDiferencias Entre Intranet y ExtranetJonathan Correa ChavezAinda não há avaliações

- Para Hacer en XSDDocumento1 páginaPara Hacer en XSDJonathan Correa ChavezAinda não há avaliações

- Diferencias Entre Intranet y ExtranetDocumento2 páginasDiferencias Entre Intranet y ExtranetJonathan Correa ChavezAinda não há avaliações

- Informe de Tipos de JoinDocumento20 páginasInforme de Tipos de JoinJonathan Correa ChavezAinda não há avaliações

- Trabajo Erp (Arreglado)Documento67 páginasTrabajo Erp (Arreglado)Jonathan Correa ChavezAinda não há avaliações

- Project Charter ArqhysDocumento2 páginasProject Charter ArqhysJonathan Correa ChavezAinda não há avaliações

- Final Sotware Resumen 10,11,12Documento20 páginasFinal Sotware Resumen 10,11,12Jonathan Correa ChavezAinda não há avaliações

- (Escribir El Nombre de La Compañía) : Resumen: Aprendiendo Uml en 24 HorasDocumento17 páginas(Escribir El Nombre de La Compañía) : Resumen: Aprendiendo Uml en 24 HorasJonathan Correa ChavezAinda não há avaliações

- Modelo E-R RestauranteDocumento15 páginasModelo E-R Restaurantealejoamo100% (1)

- Empresa ArqhysDocumento4 páginasEmpresa ArqhysJonathan Correa ChavezAinda não há avaliações

- Aprende Java Netbeans Cuadros VerificaciónDocumento4 páginasAprende Java Netbeans Cuadros VerificaciónJohn0% (1)

- BIOS y Menús de UEFI (CISCO)Documento3 páginasBIOS y Menús de UEFI (CISCO)ogranados886Ainda não há avaliações

- Patrones Tipo ComportacionalesDocumento9 páginasPatrones Tipo ComportacionalesFrank De La Cruz UrquizaAinda não há avaliações

- Diferencias Entre Router y SwitchDocumento6 páginasDiferencias Entre Router y SwitchacerAinda não há avaliações

- Instructivo DynEd-UNLaM Version 20.10Documento9 páginasInstructivo DynEd-UNLaM Version 20.10Adrian BravoAinda não há avaliações

- Calculadora Diseño DigitalDocumento18 páginasCalculadora Diseño DigitalFelipe floresAinda não há avaliações

- Renzo.... (Autoguardado)Documento6 páginasRenzo.... (Autoguardado)yulexiAinda não há avaliações

- Introduccion A Poo en C#Documento34 páginasIntroduccion A Poo en C#Jafet SamayoaAinda não há avaliações

- Reglamento Del ENAO 2021 Final VirtualDocumento19 páginasReglamento Del ENAO 2021 Final VirtualAnie RoothAinda não há avaliações

- Cinfo Examen 2da SemanaDocumento3 páginasCinfo Examen 2da SemanaGabriel Guerrero RodriguezAinda não há avaliações

- Tarea 2Documento4 páginasTarea 2Francico1259Ainda não há avaliações

- Software de SistemaDocumento8 páginasSoftware de SistemaVeronica TandazoAinda não há avaliações

- Modelo de Programación FuncionalDocumento117 páginasModelo de Programación FuncionalIsai ToledoAinda não há avaliações

- Capitulo Hardware Stuart Gray Tisg en EspañolDocumento24 páginasCapitulo Hardware Stuart Gray Tisg en Españololger kevinAinda não há avaliações

- DataStage AvanzadoDocumento3 páginasDataStage AvanzadoAndres Gonzalez0% (2)

- Prueba Tecnica Javascript v.2Documento7 páginasPrueba Tecnica Javascript v.2danielaAinda não há avaliações

- Manual ATC y ATGDocumento19 páginasManual ATC y ATGjipaci1235Ainda não há avaliações

- HotSpot GatewayDocumento41 páginasHotSpot GatewayJhonny RegalAinda não há avaliações

- Unidad 4 Algoritmos Repetitivos - Parte 1Documento34 páginasUnidad 4 Algoritmos Repetitivos - Parte 1Cristhian Lucio Quispe NinaAinda não há avaliações

- Ensayo de La Película Piratas de Silicón ValleyDocumento2 páginasEnsayo de La Película Piratas de Silicón ValleyMarisol FrancoAinda não há avaliações

- Cómo Modificar y Firmar Una ROM - HTCMania WikiDocumento8 páginasCómo Modificar y Firmar Una ROM - HTCMania WikiFrancisco Javier Larraín SánchezAinda não há avaliações

- 3 Propiedades Del EquipoDocumento4 páginas3 Propiedades Del EquipoJorge Desmaison SeminarioAinda não há avaliações

- Computo TelmexDocumento14 páginasComputo TelmexYese VasconcelosAinda não há avaliações

- Practica 2 InformeDocumento13 páginasPractica 2 InformeAbel CabaAinda não há avaliações

- Unidad 1 - HardwareDocumento17 páginasUnidad 1 - HardwareLulica SolariAinda não há avaliações

- Libro de JavaDocumento0 páginaLibro de JavaLourdes Aguilar0% (1)

- Hola Soy ListadoDocumento3 páginasHola Soy ListadoCamilo GómezAinda não há avaliações

- Componentes de Una ComputadoraDocumento2 páginasComponentes de Una ComputadorahbartoliAinda não há avaliações

- ApuntesModularidad Recursividad IIIDocumento60 páginasApuntesModularidad Recursividad IIIHumberto Rodríguez LópezAinda não há avaliações

- Como Instalar Visual Fac 8.0 SQLDocumento17 páginasComo Instalar Visual Fac 8.0 SQLcastillomark9Ainda não há avaliações

- Puertos de Computadoras Estandar Presentacion-12Documento2 páginasPuertos de Computadoras Estandar Presentacion-12Fer RodriguezAinda não há avaliações