Escolar Documentos

Profissional Documentos

Cultura Documentos

Aula - 09 - Informática Segurança. 29-03.text - Marked

Enviado por

LinSolin0 notas0% acharam este documento útil (0 voto)

151 visualizações76 páginasTítulo original

Aula_09_Informática Segurança. 29-03.Text.Marked

Direitos autorais

© Attribution Non-Commercial (BY-NC)

Formatos disponíveis

PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Attribution Non-Commercial (BY-NC)

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

0 notas0% acharam este documento útil (0 voto)

151 visualizações76 páginasAula - 09 - Informática Segurança. 29-03.text - Marked

Enviado por

LinSolinDireitos autorais:

Attribution Non-Commercial (BY-NC)

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

Você está na página 1de 76

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 1/76

AULA 9: 6 Segurana da informao. 6.1 Procedimentos de

segurana. 6.2 Noes de vrus, worms e pragas virtuais. 6.3

Aplicativos para segurana (antivrus, firewall, antispyware etc.).

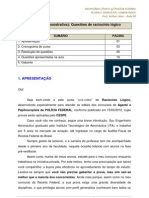

SUMRIO PGINA

1. Conceitos de Proteo e Segurana da Informao 02

2. Criptografia 33

3. Backup 43

4. Questes comentadas 47

5. Lista das questes comentadas na aula 70

6. Gabaritos 77

Prezados amigos,

Segurana um tema amplo e muito cobrado. Ento, sem

delongas, vamos ao trabalho.

Prof. Lnin (@alexandrelenin)

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 2/76

1. Conceitos de Proteo e Segurana da Informao.

O que significa SEGURANA?

colocar tranca nas portas de sua casa? ter as suas informaes

guardadas de forma suficientemente segura para que pessoas sem

autorizao no tenham acesso a elas? Vamos nos preparar para que a

prxima vtima no seja voc !!!

A segurana uma palavra que est presente em nosso cotidiano e

refere-se a um estado de proteo, em que estamos livres de perigos e

incertezas.

A Tecnologia da informao s se torna uma ferramenta capaz de

alavancar verdadeiramente os negcios, quando seu uso est vinculado s

medidas de proteo dos dados corporativos, para assegurar a

sobrevivncia da empresa e a continuidade dos negcios da organizao.

Segurana da informao o processo de proteger a informao

de diversos tipos de ameaas externas e internas para garantir a

continuidade dos negcios, minimizar os danos aos negcios e

maximizar o retorno dos investimentos e as oportunidades de

negcio.

Solues pontuais isoladas no resolvem toda a problemtica associada

segurana da informao. Segurana se faz em pedaos, porm todos eles

integrados, como se fossem uma corrente.

Isso reafirma o ditado popular, muito citado pelos especialistas em

segurana, que diz que nenhuma corrente mais forte do que o seu elo

mais fraco. De nada adianta uma corrente ser a mais resistente de todas

se existe um elo que fraco. claro que a resistncia da corrente ser a

resistncia do elo mais fraco e no dos demais. Se a corrente passar por

um teste de esforo, certamente o elo que partir ser o mais fraco.

Essa mesma ideia aplica-se ao contexto da informao. Quando

precisamos garantir a segurana da informao, precisamos eliminar os

elos fracos do ambiente em que a informao est armazenada. J que

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 3/76

eliminar, neste contexto sempre difcil, ento buscamos sempre reduzir

ao mximo os riscos de que a segurana da informao seja violada.

A segurana da informao no deve ser tratada como um fator isolado e

tecnolgico apenas, mas sim como a gesto inteligente da informao

em todos os ambientes, desde o ambiente tecnolgico passando

pelas aplicaes, infraestrutura e as pessoas.

Segurana se faz protegendo todos os elos da corrente, ou seja,

todos os ativos (fsicos, tecnolgicos e humanos) que compem

seu negcio. Afinal, o poder de proteo da corrente est

diretamente associado ao elo mais fraco!

Em uma corporao, a segurana est ligada a tudo o que manipula direta

ou indiretamente a informao (inclui-se a tambm a prpria informao

e os usurios!!!), e que merece proteo. Esses elementos so chamados

de ativos, e podem ser divididos em:

tangveis: informaes impressas, mveis, hardware

(Ex.:impressoras, scanners);

intangveis: marca de um produto, nome da empresa, confiabilidade

de um rgo federal etc.;

lgicos: informaes armazenadas em uma rede, sistema ERP

(sistema de gesto integrada) etc.;

fsicos: galpo, sistema de eletricidade, estao de trabalho etc.;

humanos: funcionrios.

Os ativos so os elementos que sustentam a operao do negcio

e estes sempre traro consigo VULNERABILIDADES que, por sua

vez, submetem os ativos a AMEAAS.

Quanto maior for a organizao maior ser sua dependncia com relao

informao, que pode estar armazenada de vrias formas: impressa em

papel, em meios digitais (discos, fitas, DVDs, disquetes, etc.), na mente

das pessoas, em imagens armazenadas em fotografias/filmes...

Nesse sentido, propsito da segurana proteger os elementos que fazem

parte da comunicao, so eles:

as informaes;

os equipamentos e sistemas que oferecem suporte a elas;

as pessoas que as utilizam.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 4/76

Elementos que a Segurana da Informao Busca Proteger

Princpios de segurana da informao

Ao estudarmos o tema, deparamo-nos com alguns princpios norteadores,

segundo os padres internacionais. Dentre estes princpios, podemos

destacar a trade CID Confidencialidade, Integridade e

Disponibilidade. Estes trs atributos orientam a anlise, o planejamento

e a implementao da segurana da informao nas organizaes.

Segundo a norma ABNT-ISO-IEC 27001, adicionalmente outras

propriedades, tais como autenticidade, responsabilidade, no

repdio e confiabilidade, podem tambm estar envolvidas. Estudemos,

primeiramente, as trs propriedades que fazem parte do conceito de

segurana da informao.

Confidencialidade: preocupa-se com quem acessa as informaes.

Dizemos que existe confidencialidade quando somente as pessoas

autorizadas possuem acesso informao. Quando contamos um segredo

a algum - fazemos uma confidncia - estamos dando acesso

informao. Mas no queremos que outras pessoas tenham acesso ao

segredo, exceto pessoa a quem estamos contando. Em outras palavras,

a confidencialidade protege as informaes de uma eventual revelao a

algum no autorizado. Observe que esta proteo no se aplica apenas

informao em sua forma digital; aplica-se a quaisquer mdias onde a

informao esteja armazenada: CD, DVD, mdia impressa, entre outros.

Alm disso, nem mesmo uma pequena parte da informao poder ser

violada. A informao deve ser completamente protegida contra acessos

indevidos. Se pensarmos, como exemplo, na Internet, onde os dados

trafegam por vrios caminhos e passam por diversas redes de

computadores at chegarem ao destino, a confidencialidade deve garantir

que os dados no sero vistos nem copiados por agentes no autorizados

durante todo o percurso que realizarem na grande rede mundial.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 5/76

Integridade: a informao deve manter todas as caractersticas originais

durante sua existncia. Estas caractersticas originais so as estabelecidas

pelo proprietrio da informao quando da criao ou manuteno da

informao (se a informao for alterada por quem possui tal direito, isso

no invalida a integridade). Existem vrios exemplos de ataques feitos

integridade da informao: alterao em mensagens que trafegam na

rede; modificao de sites da Internet; substituio de textos impressos

ou em mdia digital etc.

Em resumo, a Integridade o princpio da proteo da informao contra

a criao ou modificao no autorizada. A violao da integridade pode

estar relacionada com erro humano, por atos dolosos ou no. Esta

violao pode tornar a informao sem valor ou, at, perigosa,

especialmente se a violao for uma alterao da informao, o que pode

levar a decises equivocadas e causadoras de prejuzos.

Disponibilidade: garante que a informao esteja sempre disponvel

quando um usurio autorizado quiser acessar. A informao est l

quando for necessrio recuper-la. Claro que no consiste em uma

violao da disponibilidade as interrupes dos servios de acesso de

forma autorizada ou programada, como nos casos de manuteno

preventiva do sistema. A disponibilidade aplica-se informao e aos

canais de acesso a ela.

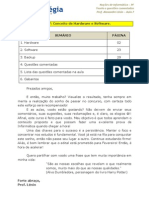

Veja o quadro abaixo. Resumimos os trs princpios bsicos em segurana

da informao.

Segurana da Informao

Princpio bsico Conceito Objetivo

Confidencialidade

Propriedade de que a

informao no esteja

disponvel ou revelada a

indivduos, entidades ou

processos no

autorizados

Proteger contra o acesso no

autorizado, mesmo para

dados em trnsito.

Integridade

Propriedade de

salvaguarda da exatido

e completeza de ativos

Proteger informao contra

modificao sem permisso;

garantir a fidedignidade das

informaes.

Disponibilidade

Propriedade de estar

acessvel e utilizvel sob

demanda por uma

entidade autorizada

Proteger contra

indisponibilidade dos servios

(ou degradao);

garantir aos usurios com

autorizao, o acesso aos

dados.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 6/76

O que a segurana da informao pretende diminuir o risco de sofrer

qualquer perda do valor da informao. A ideia evitar a

ocorrncia de incidentes de segurana da informao que, segundo

a ABNT, um simples ou uma srie de eventos de segurana da

informao indesejados ou inesperados, que tenham uma grande

probabilidade de comprometer as operaes do negcio e ameaar a

segurana da informao.

J um evento uma ocorrncia identificada de um estado de sistema,

servio ou rede, indicando uma possvel violao da poltica de segurana

da informao ou falha de controles, ou uma situao previamente

desconhecida, que possa ser relevante para a segurana da informao.

Para a norma ISO 27001, um risco para a segurana da informao uma

combinao de fatores. De um modo geral, a combinao de uma

ameaa (temos aqui um agente) e uma vulnerabilidade (temos aqui uma

fraqueza). Da, combinando um agente com uma fraqueza, temos o risco.

um conceito mais geral para a idia de risco.

Cuidado para no pensar que as vulnerabilidades so apenas ligadas aos

sistemas de informao em si. Lembre-se que existem os aspectos fsicos

e os aspectos lgicos. Existem os acontecimentos naturais que podem

resultar em incidentes de segurana: incndio, terremotos, inundaes

etc. Sem esquecermos dos incidentes com causa humana: negligncia,

impercia, imprudncia, vingana, terrorismo etc.; e, claro de fatos

puramente tcnicos: equipamentos com defeito, rudos etc.

Nesse sentido, uma ameaa qualquer coisa que possa afetar a operao,

a disponibilidade, a integridade da informao. Uma ameaa busca

explorar uma vulnerabilidade fraqueza por meio de um ataque

(tcnica para explorar a vulnerabilidade).

Do outro lado esto as contramedidas ou os mecanismos de defesa, que

so as tcnicas para defesa contra os ataques ou para reduzir as

vulnerabilidades.

As principais origens das vulnerabilidades residem em falhas de projeto de

hardware ou software, falhas na implantao (configurao errada, falta

de treinamento), falhas de gerenciamento (problemas de monitoramento,

procedimentos inadequados ou incorretos).

Observe a figura a seguir. Ela mostra alguns tipos de ataques em

ambientes computacionais.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 7/76

O fluxo normal da informao o exemplificado em (a). Os demais

exemplos mostram ataques realizados. Em (b) o fluxo interrompido e o

destinatrio no recebe a mensagem. Diferentemente de (c), onde o

receptor obtm a mensagem, mas h uma interceptao no autorizada.

Em (d) e (e) o resultado semelhante, pois o destinatrio recebe uma

mensagem diferente da original, sendo que em (d) houve uma

modificao e em (e) uma mensagem nova foi encaminhada, com se fosse

o remetente que a tivesse enviado.

Assim, temos:

(b) ataque disponibilidade

(c) ataque confidencialidade

(d) ataque Integridade

(e) ataque autenticidade

Ameaas aos Sistemas de Informao

Ameaa algo que possa provocar danos segurana da informao,

prejudicar as aes da empresa e sua sustentao no negcio, mediante a

explorao de uma determinada vulnerabilidade.

Origem da

Informao

Destino da

Informao

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 8/76

Em outras palavras, uma ameaa tudo aquilo que pode

comprometer a segurana de um sistema, podendo ser acidental

(falha de hardware, erros de programao, desastres naturais, erros do

usurio, bugs de software, uma ameaa secreta enviada a um endereo

incorreto etc) ou deliberada (roubo, espionagem, fraude, sabotagem,

invaso de hackers, entre outros).

Ameaa pode ser uma pessoa, uma coisa, um evento ou uma ideia capaz

de causar dano a um recurso, em termos de confidencialidade,

integridade, disponibilidade etc.

Basicamente existem dois tipos de ameaas: internas e externas.

Ameaas externas: so aqui representadas por todas as tentativas

de ataque e desvio de informaes vindas de fora da empresa.

Normalmente essas tentativas so realizadas por pessoas com a

inteno de prejudicar a empresa ou para utilizar seus recursos para

invadir outras empresas.

Ameaas internas: esto presentes, independentemente das

empresas estarem ou no conectadas Internet. Podem causar desde

incidentes leves at os mais graves, como a inatividade das operaes

da empresa.

Malware - Um tipo de ameaa que deve ser considerado!!

Malware (combinao de malicious software programa malicioso) uma

expresso usada para todo e quaisquer softwares maliciosos, ou seja,

programados com o intuito de prejudicar os sistemas de informao,

alterar o funcionamento de programas, roubar informaes, causar

lentides de redes computacionais, dentre outros.

Resumindo, malwares so programas que executam

deliberadamente aes mal-intencionadas em um computador!!

Os tipos mais comuns de malware: vrus, worms, bots, cavalos de

troia, spyware, keylogger, screenlogger, esto descritos a seguir.

Vrus: so pequenos cdigos de programao maliciosos que se

agregam a arquivos e so transmitidos com eles. Quando o arquivo

aberto na memria RAM, o vrus tambm , e, a partir da se propaga

infectando, isto , inserindo cpias de si mesmo e se tornando parte de

outros programas e arquivos de um computador.

O vrus depende da execuo do programa ou arquivo hospedeiro para

que possa se tornar ativo e dar continuidade ao processo de infeco.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 9/76

Alguns vrus so inofensivos, outros, porm, podem danificar um

sistema operacional e os programas de um computador.

Dentre os tipos de vrus conhecidos, podemos citar:

Vrus de boot: infectam o setor de boot dos discos rgidos.

Vrus de macro: vrus de arquivos que infectam documentos que

contm macros. Uma macro um conjunto de comandos que so

armazenados em alguns aplicativos e utilizados para automatizar

algumas tarefas repetitivas. Um exemplo seria, em um editor de

textos, definir uma macro que contenha a sequncia de passos

necessrios para imprimir um documento com a orientao de

retrato e utilizando a escala de cores em tons de cinza. Um vrus de

macro escrito de forma a explorar esta facilidade de

automatizao e parte de um arquivo que normalmente

manipulado por algum aplicativo que utiliza macros. Para que o

vrus possa ser executado, o arquivo que o contm precisa ser

aberto e, a partir da, o vrus pode executar uma srie de comandos

automaticamente e infectar outros arquivos no computador. Existem

alguns aplicativos que possuem arquivos base (modelos) que so

abertos sempre que o aplicativo executado. Caso este arquivo

base seja infectado pelo vrus de macro, toda vez que o aplicativo

for executado, o vrus tambm ser. Arquivos nos formatos gerados

por programas da Microsoft, como o Word, Excel, Powerpoint e

Access, so os mais suscetveis a este tipo de vrus. Arquivos nos

formatos RTF, PDF e PostScript so menos suscetveis, mas isso no

significa que no possam conter vrus.

Auto Spam: vrus de macro que enviam e-mails com arquivo

infectado para endereos captados no programa de e-mail. Um vrus

propagado por e-mail (e-mail borne virus) normalmente recebido

como um arquivo anexado a uma mensagem de correio eletrnico.

O contedo dessa mensagem procura induzir o usurio a clicar

sobre o arquivo anexado, fazendo com que o vrus seja executado.

Quando este tipo de vrus entra em ao, ele infecta arquivos e

programas e envia cpias de si mesmo para os contatos

encontrados nas listas de endereos de e-mail armazenadas no

computador do usurio. importante ressaltar que este tipo

especfico de vrus no capaz de se propagar automaticamente. O

usurio precisa executar o arquivo anexado que contm o vrus, ou

o programa leitor de e-mails precisa estar configurado para auto-

executar arquivos anexados.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 10/76

Vrus de programa: infectam arquivos de programa (de inmeras

extenses, como .exe, .com,.vbs, .pif.

Vrus stealth: programado para se esconder e enganar o antivrus

durante uma varredura deste programa. Tem a capacidade de se

remover da memria temporariamente para evitar que antivrus o

detecte.

Vrus polimrficos: alteram seu formato (mudam de forma)

constantemente. A cada nova infeco, esses vrus geram uma nova

seqncia de bytes em seu cdigo, para que o antivrus se confunda

na hora de executar a varredura e no reconhea o invasor.

Vrus de script: propagam-se por meio de scripts, nome que designa

uma sequncia de comandos previamente estabelecidos e que so

executados automaticamente em um sistema, sem necessidade de

interveno do usurio. Dois tipos de scripts muito usados so os

projetados com as linguagens Javascript (JS) e Visual Basic Script

(VBS). Segundo Oliveira (2008) tanto um quanto o outro podem ser

inseridos em pginas Web e interpretados por navegadores como

Internet Explorer e outros. Os arquivos Javascript tornaram-se to

comuns na Internet que difcil encontrar algum site atual que no

os utilize. Assim como as macros, os scripts no so

necessariamente malficos. Na maioria das vezes executam tarefas

teis, que facilitam a vida dos usurios prova disso que se a

execuo dos scripts for desativada nos navegadores, a maioria dos

sites passar a ser apresentada de forma incompleta ou incorreta.

Vrus de celular: propaga de telefone para telefone atravs da

tecnologia bluetooth ou da tecnologia MMS (Multimedia Message

Service). O servio MMS usado para enviar mensagens multimdia,

isto , que contm no s texto, mas tambm sons e imagens,

como vdeos, fotos e animaes.

A infeco ocorre da seguinte forma: o usurio recebe uma

mensagem que diz que seu telefone est prestes a receber um

arquivo e permite que o arquivo infectado seja recebido, instalado e

executado em seu aparelho; o vrus, ento, continua o processo de

propagao para outros telefones, atravs de uma das tecnologias

mencionadas anteriormente.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 11/76

Os vrus de celular diferem-se dos vrus tradicionais, pois

normalmente no inserem cpias de si mesmos em outros arquivos

armazenados no telefone celular, mas podem ser especificamente

projetados para sobrescrever arquivos de aplicativos ou do sistema

operacional instalado no aparelho.

Worms (vermes): so programas parecidos com vrus, mas que na

verdade so capazes de se propagarem automaticamente atravs de

redes, enviando cpias de si mesmo de computador para computador

(observe que os worms apenas se copiam, no infectam outros

arquivos, eles mesmos so os arquivos!!). Alm disso, geralmente

utilizam as redes de comunicao para infectar outros computadores

(via e-mails, Web, FTP, redes das empresas etc).

Diferentemente do vrus, o worm no embute cpias de si mesmo em

outros programas ou arquivos e no necessita ser explicitamente

executado para se propagar. Sua propagao se d atravs da

explorao de vulnerabilidades existentes ou falhas na configurao de

softwares instalados em computadores.

Worms so notadamente responsveis por consumir muitos recursos.

Degradam sensivelmente o desempenho de redes e podem lotar o

disco rgido de computadores, devido grande quantidade de cpias de

si mesmo que costumam propagar. Alm disso, podem gerar grandes

transtornos para aqueles que esto recebendo tais cpias.

Difceis de serem detectados, muitas vezes os worms realizam uma

srie de atividades, incluindo sua propagao, sem que o usurio tenha

conhecimento. Embora alguns programas antivrus permitam detectar

a presena de worms e at mesmo evitar que eles se propaguem, isto

nem sempre possvel.

Bots: de modo similar ao worm, um programa capaz de se propagar

automaticamente, explorando vulnerabilidades existentes ou falhas na

configurao de software instalado em um computador. Adicionalmente

ao worm, dispe de mecanismos de comunicao com o invasor,

permitindo que o bot seja controlado remotamente. Os bots esperam

por comandos de um hacker, podendo manipular os sistemas

infectados, sem o conhecimento do usurio.

Nesse ponto, cabe destacar um termo que j foi cobrado vrias vezes

em prova!! Trata-se do significado do termo botnet, juno da

contrao das palavras robot (bot) e network (net). Uma rede infectada

por bots denominada de botnet (tambm conhecida como rede

zumbi), sendo composta geralmente por milhares desses elementos

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 12/76

maliciosos que ficam residentes nas mquinas, aguardando o comando

de um invasor. Um invasor que tenha controle sobre uma botnet pode

utiliz-la para aumentar a potncia de seus ataques, por exemplo, para

enviar centenas de milhares de e-mails de phishing ou spam, desferir

ataques de negao de servio etc (CERT.br, 2006).

Trojan horse (Cavalo de troia): um programa aparentemente

inofensivo que entra em seu computador na forma de carto virtual,

lbum de fotos, protetor de tela, jogo etc, e que, quando executado

(com a sua autorizao!), parece lhe divertir, mas, por trs abre portas

de comunicao do seu computador para que ele possa ser invadido.

Por definio, o cavalo de troia distingue-se de um vrus ou de um

worm por no infectar outros arquivos, nem propagar cpias de si

mesmo automaticamente.

O trojans ficaram famosos na Internet pela facilidade de uso, e por

permitirem a qualquer pessoa possuir o controle de um outro

computador apenas com o envio de um arquivo.

Os trojans atuais so divididos em duas partes, que so: o servidor e o

cliente. Normalmente, o servidor encontra-se oculto em algum outro

arquivo e, no momento em que o arquivo executado, o servidor se

instala e se oculta no computador da vtima. Nesse momento, o

computador j pode ser acessado pelo cliente, que enviar informaes

para o servidor executar certas operaes no computador da vtima.

O Cavalo de troia no um vrus, pois no se duplica e no se

dissemina como os vrus. Na maioria das vezes, ele ir instalar

programas para possibilitar que um invasor tenha controle total sobre

um computador. Estes programas podem permitir:

que o invasor veja e copie ou destrua todos os arquivos

armazenados no computador;

a instalao de keyloggers ou screenloggers (descubra todas as

senhas digitadas pelo usurio);

o furto de senhas e outras informaes sensveis, como nmeros

de cartes de crdito;

a incluso de backdoors, para permitir que um atacante tenha

total controle sobre o computador;

a formatao do disco rgido do computador, etc.

Exemplos comuns de cavalos de troia so programas que voc recebe

ou obtm de algum site e que parecem ser apenas cartes virtuais

animados, lbuns de fotos de alguma celebridade, jogos, protetores de

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 13/76

tela, entre outros. Enquanto esto sendo executados, estes programas

podem ao mesmo tempo enviar dados confidenciais para outro

computador, instalar backdoors, alterar informaes, apagar arquivos

ou formatar o disco rgido. Existem tambm cavalos de troia utilizados

normalmente em esquemas fraudulentos, que, ao serem instalados

com sucesso, apenas exibem uma mensagem de erro.

Adware (advertising software): este tipo de programa geralmente

no prejudica o computador. O adware apresenta anncios, cria cones

ou modifica itens do sistema operacional com o intuito de exibir alguma

propaganda. Nem sempre so maliciosos! Um adware malicioso pode

abrir uma janela do navegador apontando para pginas de cassinos,

vendas de remdios, pginas pornogrficas, etc. Um exemplo do uso

legtimo de adwares pode ser observado no programa de troca

instantnea de mensagens MSN Messenger.

Spyware: trata-se de um programa espio (spy em ingls = espio).

um programa que tem por finalidade monitorar as atividades de um

sistema e enviar as informaes coletadas para terceiros.

Keylogger: um tipo de malware que capaz de capturar e armazenar

as teclas digitadas pelo usurio no teclado de um computador. Dentre

as informaes capturadas podem estar o texto de um e-mail, dados

digitados na declarao de Imposto de Renda e outras

informaes sensveis, como senhas bancrias e nmeros de cartes de

crdito. Em muitos casos, a ativao do keylogger condicionada a

uma ao prvia do usurio, como por exemplo, aps o acesso a um

site especfico de comrcio eletrnico ou Internet Banking.

Normalmente, o keylogger contm mecanismos que permitem o envio

automtico das informaes capturadas para terceiros (por exemplo,

atravs de e-mails).

As instituies financeiras desenvolveram os teclados virtuais para

evitar que os keyloggers pudessem capturar informaes sensveis de

usurios. Ento, foram desenvolvidas formas mais avanadas de

keyloggers, tambm conhecidas como screenloggers, capazes de:

armazenar a posio do cursor e a tela apresentada no monitor,

nos momentos em que o mouse clicado, ou

armazenar a regio que circunda a posio onde o mouse

clicado.

Normalmente, o keylogger vem como parte de um programa spyware

ou cavalo de troia. Desta forma, necessrio que este programa seja

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 14/76

executado para que o keylogger se instale em um computador.

Geralmente, tais programas vm anexados a e-mails ou esto

disponveis em sites na Internet.

Existem ainda programas leitores de e-mails que podem estar

configurados para executar automaticamente arquivos anexados s

mensagens. Neste caso, o simples fato de ler uma mensagem

suficiente para que qualquer arquivo anexado seja executado.

Screenlogger: forma avanada de keylogger, capaz de armazenar a

posio do cursor e a tela apresentada no monitor, nos momentos em

que o mouse clicado, ou armazenar a regio que circunda a posio

onde o mouse clicado.

Ransomwares: so softwares maliciosos que, ao infectarem um

computador, criptografam todo ou parte do contedo do disco rgido.

Os responsveis pelo software exigem da vtima, um pagamento pelo

"resgate" dos dados.

Backdoors

Normalmente um atacante procura garantir uma forma de retornar a

um computador comprometido, sem precisar recorrer aos mtodos

utilizados na realizao da invaso. Na maioria dos casos, tambm

inteno do atacante poder retornar ao computador comprometido sem

ser notado. A esses programas que permitem o retorno de um invasor

a um computador comprometido, utilizando servios criados ou

modificados para este fim, d-se o nome de backdoor.

A forma usual de incluso de um backdoor consiste na disponibilizao

de um novo servio ou substituio de um determinado servio por

uma verso alterada, normalmente possuindo recursos que permitam

acesso remoto (atravs da Internet). Pode ser includo por um invasor

ou atravs de um cavalo de troia.

Rootkits

Um invasor, ao realizar uma invaso, pode utilizar mecanismos para

esconder e assegurar a sua presena no computador comprometido. O

conjunto de programas que fornece estes mecanismos conhecido

como rootkit. muito importante ficar claro que o nome rootkit no

indica que as ferramentas que o compem so usadas para obter

acesso privilegiado (root ou Administrator) em um computador, mas

sim para mant-lo. Isto significa que o invasor, aps instalar o rootkit,

ter acesso privilegiado ao computador previamente comprometido,

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 15/76

sem precisar recorrer novamente aos mtodos utilizados na realizao

da invaso, e suas atividades sero escondidas do responsvel e/ou

dos usurios do computador.

Um rootkit pode fornecer programas com as mais diversas

funcionalidades. Dentre eles, podem ser citados:

programas para esconder atividades e informaes deixadas pelo

invasor (normalmente presentes em todos os rootkits), tais como

arquivos, diretrios, processos, conexes de rede, etc;

backdoors, para assegurar o acesso futuro do invasor ao

computador comprometido (presentes na maioria dos rootkits);

programas para remoo de evidncias em arquivos de logs;

sniffers, para capturar informaes na rede onde o computador

est localizado, como por exemplo senhas que estejam

trafegando em claro, ou seja, sem qualquer mtodo de

criptografia;

scanners, para mapear potenciais vulnerabilidades em outros

computadores.

Sniffers (farejadores): so programas que agem na rede farejando

pacotes na tentativa de encontrar certas informaes, como senhas de

acesso, nomes de usurios, informaes confidenciais, etc. Foram

desenvolvidos como ferramentas auxiliares de diagnstico em redes e

posteriormente alterados para fins ilcitos.

Vulnerabilidades de Segurana

Nesta aula estaremos dando continuidade ao tema segurana da

informao, j abordado inicialmente na aula demonstrativa. Vamos l?

Um conceito bastante comum para o termo vulnerabilidade:

Trata-se de falha no projeto, implementao ou configurao de

software ou sistema operacional que, quando explorada por um

atacante, resulta na violao da segurana de um computador.

Em outras palavras,

vulnerabilidade uma fragilidade que poderia ser explorada por uma

ameaa para concretizar um ataque.

O conhecimento do maior nmero de vulnerabilidades possveis permite

equipe de segurana tomar medidas para proteo, evitando assim

ataques e conseqentemente perda de dados. No h uma receita ou lista

padro de vulnerabilidades. Esta deve ser levantada junto a cada

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 16/76

organizao ou ambiente em questo. Sempre se deve ter em mente o

que precisa ser protegido e de quem precisa ser protegido de acordo com

as ameaas existentes.

Podemos citar como exemplo inicial, uma anlise de ambiente em uma

sala de servidores de conectividade e Internet com a seguinte descrio: a

sala dos servidores no possui controle de acesso fsico!! Eis a

vulnerabilidade detectada nesse ambiente.

Outros exemplos de vulnerabilidades:

uso de senhas no encriptadas, mal formuladas e mal utilizadas;

ambientes com informaes sigilosas com acesso no controlado;

software mal desenvolvido;

hardware sem o devido acondicionamento e proteo;

falta de atualizao de software e hardware;

falta de mecanismos de monitoramento e controle (auditoria);

ausncia de pessoal capacitado para a segurana;

inexistncia de polticas de segurana.

A seguir sero citadas as vulnerabilidades existentes em uma organizao,

segundo classificao prpria da rea:

Vulnerabilidades Fsicas

So aquelas presentes em ambientes onde se armazenam as informaes,

como:

instalaes prediais fora do padro;

ausncia de recursos para combate a incndios;

CPDs mal planejados;

disposio desorganizada de fios de energia e cabos de rede;

ausncia de controle de acesso fsico, etc.

Vulnerabilidades de Hardware

Compreendem possveis defeitos de fabricao, erros de configurao ou

falhas nos equipamentos. Como exemplos citam-se erros decorrentes da

instalao, desgaste, obsolescncia ou m utilizao do equipamento etc.

importante observar detalhes como o dimensionamento adequado do

equipamento, ou seja, se sua capacidade de armazenamento,

processamento e velocidade esto compatveis com as necessidades, de

modo a no sub ou super dimension-lo.

Vulnerabilidades de Software

So possveis falhas de programao, erros de instalao e configurao,

que podem, por exemplo, causar acesso indevido, vazamento de

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 17/76

informaes, perda de dados etc. Sistemas operacionais so altamente

visados para ataque, pois atravs deles possvel ter acesso ao hardware

do computador. Ataques como estes so de alta gravidade, e podem

comprometer todo o sistema.

Um grande nmero de empresas, ao identificarem alguma vulnerabilidade

em seus softwares, lanam boletins informativos a fim de alertar os

usurios, e normalmente disponibilizam pacotes de atualizao,

denominados Service Packs, para correo desta vulnerabilidade.

Vulnerabilidades de Armazenamento

Relacionadas com a forma de utilizao das mdias (disquetes, CD-ROMs,

fitas magnticas, discos rgidos dos servidores, etc.) em que esto

armazenadas as informaes, como armazenamento de disquetes em

local inadequado etc.

Vulnerabilidades de Comunicao

Relacionadas com o trfego de informaes, independente do meio de

transmisso, podendo envolver ondas de rdio, satlite, fibra tica etc.

Podem, por exemplo, permitir acesso no autorizado ou perda de dados

durante a transmisso de uma informao.

A escolha do meio de transmisso e das medidas de segurana de suma

importncia, pois a informao poder ser interceptada antes de chegar

ao destino. Uma opo de segurana nesse contexto envolveria por

exemplo o uso de criptografia

1

.

Vulnerabilidades Humanas

Relacionadas aos danos que as pessoas podem causar s informaes e

ao ambiente tecnolgico que as suporta, podendo ser intencionais ou no.

Podem ocorrer devido a desconhecimentos das medidas de segurana,

falta de capacitao para execuo da tarefa dentro dos princpios de

segurana, erros e omisses.

Risco

Alguns conceitos necessitam ser expostos para o correto entendimento do

que risco e suas implicaes.

Risco a medida da exposio qual o sistema computacional est

sujeito. Depende da probabilidade de uma ameaa atacar o sistema e do

impacto resultante desse ataque.

1

Criptografia o processo de converter dados em um formato que no possa ser lido por um outro usurio, a no ser o usurio que

criptografou o arquivo.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 18/76

Smola (2003, p. 50) diz que risco a probabilidade de ameaas

explorarem vulnerabilidades, provocando perdas de

confidencialidade, integridade e disponibilidade, causando,

possivelmente, impactos nos negcios.

Como exemplo de um risco pode-se imaginar um funcionrio insatisfeito e

um martelo ao seu alcance; nesse caso o funcionrio poderia danificar

algum ativo da informao. Assim pode-se entender como risco tudo

aquilo que traz danos s informaes e com isso promove perdas para a

organizao.

Risco: medido pela probabilidade de uma ameaa acontecer e

causar algum dano potencial empresa.

Existem algumas maneiras de se classificar o grau de risco no mercado de

segurana, mas de uma forma simples, poderamos tratar como alto,

mdio e baixo risco. No caso do nosso exemplo da sala dos servidores,

poderamos dizer que, baseado na vulnerabilidade encontrada, a ameaa

associada de alto risco.

Incidente

Incidente de segurana da informao: indicado por um simples ou

por uma srie de eventos de segurana da informao indesejados

ou inesperados, que tenham uma grande probabilidade de

comprometer as operaes do negcio e ameaar a segurana da

informao. Exemplos de alguns incidentes de segurana da informao:

invaso digital; violao de padres de segurana de informao.

Figura. Impacto de incidentes de segurana nos negcios

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 19/76

Ataques

Ataque uma alterao no fluxo normal de uma informao que afeta

um dos servios oferecidos pela segurana da informao. Ele

decorrente de uma vulnerabilidade que explorada por um atacante em

potencial.

A figura seguinte representa um fluxo de informaes e quatro ameaas

possveis para a segurana de um sistema de informao:

Interrupo: ataque na transmisso da mensagem, em que o fluxo

de dados interrompido. Um exemplo pode ser a danificao de

componentes de hardware ou a queda do sistema de comunicao por

sabotagem.

Interceptao: este um ataque sobre a confidencialidade. Ocorre

quando uma pessoa no autorizada tem acesso s informaes

confidenciais de outra. Um exemplo seria a captura de dados na rede

ou a cpia ilegal de um arquivo.

Modificao: este um ataque integridade da mensagem. Ocorre

quando uma pessoa no autorizada, alm de interceptar as

mensagens, altera o contedo da mensagem e envia o contedo

alterado para o destinatrio.

Fabricao: este um ataque sobre a autenticidade. Uma pessoa

no autorizada insere mensagens no sistema assumindo o perfil de

um usurio autorizado.

Figura - Exemplos de ataques contra um sistema de informao

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 20/76

Os principais tipos de ataque so:

Engenharia Social

o mtodo de se obter dados importantes de pessoas atravs da velha

lbia. No popular o tipo de vigarice mesmo pois assim que muitos

habitantes do underground da internet operam para conseguir senhas

de acesso, nmeros de telefones, nomes e outros dados que deveriam

ser sigilosos.

A engenharia social a tcnica que explora as fraquezas

humanas e sociais, em vez de explorar a tecnologia. Guarde

isso!!!

A tecnologia avana e passos largos mas a condio humana continua

na mesma em relao a critrios ticos e morais. Enganar os outros

deve ter sua origem na pr-histria portanto o que mudou foram

apenas os meios para isso.

Em redes corporativas que so alvos mais apetitosos para invasores, o

perigo ainda maior e pode estar at sentado ao seu lado. Um colega

poderia tentar obter sua senha de acesso mesmo tendo uma prpria,

pois uma sabotagem feita com sua senha parece bem mais

interessante do que com a senha do prprio autor.

Phishing (tambm conhecido como Phishing scam, ou apenas scam)

Phishing um tipo de fraude eletrnica projetada para roubar

informaes particulares que sejam valiosas para cometer um roubo ou

fraude posteriormente.

O golpe de phishing realizado por uma pessoa mal-intencionada

atravs da criao de um website falso e/ou do envio de uma

mensagem eletrnica falsa, geralmente um e-mail ou recado atravs

de scrapbooks como no stio Orkut, entre outros exemplos.

Utilizando de pretextos falsos, tenta enganar o receptor da mensagem

e induzi-lo a fornecer informaes sensveis (nmeros de cartes de

crdito, senhas, dados de contas bancrias, entre outras). Uma

variante mais atual o Pharming. Nele, o usurio induzido a baixar

e executar arquivos que permitam o roubo futuro de informaes ou o

acesso no autorizado ao sistema da vtima, podendo at mesmo

redirecionar a pgina da instituio (financeira ou no) para os sites

falsificados.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 21/76

As duas figuras seguintes apresentam iscas (e-mails) utilizadas em

golpes de phishing, uma envolvendo o Banco de Brasil e a outra o

Serasa.

Figura. Isca de Phishing Relacionada ao Banco do Brasil

Figura. Isca de Phishing Relacionada ao SERASA

A palavra phishing (de fishing) vem de uma analogia criada pelos

fraudadores, em que iscas (e-mails) so usadas para pescar

informaes sensveis (senhas e dados financeiros, por exemplo) de

usurios da Internet.

Atualmente, este termo vem sendo utilizado tambm para se referir aos

seguintes casos:

mensagem que procura induzir o usurio instalao de

cdigos maliciosos, projetados para furtar dados pessoais e

financeiros;

mensagem que, no prprio contedo, apresenta formulrios

para o preenchimento e envio de dados pessoais e financeiros

de usurios.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 22/76

Ataques a servidores Web

O crescimento do uso do phishing pode ser uma decorrncia do aumento

do nmero de ataques aos servidores Web, que cresceu 41% em relao

ao trimestre anterior e 77% em relao ao mesmo perodo de 2009.

De acordo com o Cert.br, houve crescimento deste tipo de ataque durante

todo o ano de 2010. Os atacantes exploram vulnerabilidades em

aplicaes Web para, ento, hospedar nesses sites pginas falsas de

instituies financeiras, cavalos de Troia, ferramentas utilizadas em

ataques a outros servidores Web e scripts para envio de spam ou scam.

Pharming

O Pharming uma tcnica que utiliza o sequestro ou a "contaminao"

do DNS (Domain Name Server) para levar os usurios a um site falso,

alterando o DNS do site de destino. O sistema tambm pode

redirecionar os usurios para sites autnticos atravs de proxies

controlados pelos phishers, que podem ser usados para monitorar e

interceptar a digitao.

Os sites falsificados coletam nmeros de cartes de crdito, nomes de

contas, senhas e nmeros de documentos. Isso feito atravs da

exibio de um pop-up para roubar a informao antes de levar o

usurio ao site real. O programa mal-intencionado usa um certificado

auto-assinado para fingir a autenticao e induzir o usurio a acreditar

nele o bastante para inserir seus dados pessoais no site falsificado.

Outra forma de enganar o usurio sobrepor a barra de endereo e

status de navegador para induzi-lo a pensar que est no site legtimo e

inserir suas informaes.

Os phishers utilizam truques para instalar programas criminosos nos

PCs dos consumidores e roubar diretamente as informaes. Na

maioria dos casos, o usurio no sabe que est infectado, percebendo

apenas uma ligeira reduo na velocidade do computador ou falhas de

funcionamento atribudas a vulnerabilidades normais de software. Um

software de segurana uma ferramenta necessria para evitar a

instalao de programas criminosos se o usurio for atingido por um

ataque.

Ataques de senhas

A utilizao de senhas seguras um dos pontos fundamentais para

uma estratgia efetiva de segurana. As senhas garantem que somente

as pessoas autorizadas tero acesso a um sistema ou rede.

Infelizmente isso nem sempre realidade. As senhas geralmente so

criadas e implementadas pelos prprios usurios que utilizam os

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 23/76

sistemas ou a rede. Palavras, smbolos ou datas fazem com que as

senhas tenham algum significado para os usurios, permitindo que eles

possam facilmente lembr-las. Neste ponto que existe o problema,

pois muitos usurios priorizam a convenincia ao invs da segurana.

Como resultado, eles escolhem senhas que so relativamente simples.

Enquanto isso permite que possam lembrar facilmente das senhas,

tambm facilita o trabalho de quebra dessas senhas por hackers. Em

virtude disso, invasores em potencial esto sempre testando as redes e

sistemas em busca de falhas para entrar. O modo mais notrio e fcil a

ser explorado a utilizao de senhas inseguras.

A primeira linha de defesa, a utilizao de senhas, pode se tornar um

dos pontos mais falhos. Parte da responsabilidade dos administradores

de sistemas garantir que os usurios estejam cientes da necessidade

de utilizar senhas seguras.

Isto leva a dois objetivos a serem alcanados: primeiro, educar os

usurios sobre a importncia do uso de senhas seguras; e segundo,

implementar medidas que garantam que as senhas escolhidas pelos

usurios so efetivamente adequadas.

Para alcanar o primeiro objetivo, a educao do usurio o ponto

chave. J para alcanar o segundo objetivo, necessrio que o

administrador de sistemas esteja um passo frente, descobrindo

senhas inseguras antes dos atacantes. Para fazer isso necessria a

utilizao das mesmas ferramentas utilizadas pelos atacantes.

As duas principais tcnicas de ataque a senhas so:

Ataque de Dicionrio: nesse tipo de ataque so utilizadas

combinaes de palavras, frases, letras, nmeros, smbolos, ou

qualquer outro tipo de combinao geralmente que possa ser

utilizada na criao das senhas pelos usurios. Os programas

responsveis por realizar essa tarefa trabalham com diversas

permutaes e combinaes sobre essas palavras. Quando

alguma dessas combinaes se referir senha, ela considerada

como quebrada (Cracked).

Geralmente as senhas esto armazenadas criptografadas

utilizando um sistema de criptografia HASH. Dessa maneira os

programas utilizam o mesmo algoritmo de criptografia para

comparar as combinaes com as senhas armazenadas. Em

outras palavras, eles adotam a mesma configurao de

criptografia das senhas, e ento criptografam as palavras do

dicionrio e comparam com senha.

Fora-Bruta: enquanto as listas de palavras, ou dicionrios, do

nfase a velocidade, o segundo mtodo de quebra de senhas se

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 24/76

baseia simplesmente na repetio. Fora-Bruta uma forma de

se descobrir senhas que compara cada combinao e permutao

possvel de caracteres at achar a senha. Este um mtodo

muito poderoso para descoberta de senhas, no entanto

extremamente lento porque cada combinao consecutiva de

caracteres comparada. Ex: aaa, aab, aac ..... aaA, aaB, aaC...

aa0, aa1, aa2, aa3... aba, aca, ada...

Sniffing

o processo de captura das informaes da rede por meio de um

software de escuta de rede (sniffer), que capaz de interpretar as

informaes transmitidas no meio fsico. Para isso, a pilha TCP/IP

configurada para atuar em modo promscuo, ou seja, desta forma ir

repassar todos os pacotes para as camadas de aplicao, mesmo que

no sejam endereados para a mquina. Esse um ataque

confidencialidade dos dados, e costuma ser bastante nocivo, uma vez

que boa parte dos protocolos mais utilizados em uma rede (FTP, POP3,

SMTP, IMAP, Telnet) transmitem o login e a senha em aberto pela

rede.

Importante

Sniffers Farejadores: Por padro, os computadores (pertencentes

mesma rede) escutam e respondem somente pacotes endereados a

eles. Entretanto, possvel utilizar um software que coloca a interface

num estado chamado de modo promscuo. Nessa condio o

computador pode monitorar e capturar os dados trafegados atravs da

rede, no importando o seu destino legtimo.

Os programas responsveis por capturar os pacotes de rede so

chamados Sniffers, Farejadores ou ainda Capturadores de Pacote. Eles

exploram o fato do trfego dos pacotes das aplicaes TCP/IP no

utilizar nenhum tipo de cifragem nos dados. Dessa maneira um sniffer

pode obter nomes de usurios, senhas ou qualquer outra informao

transmitida que no esteja criptografada.

A dificuldade no uso de um sniffer que o atacante precisa instalar o

programa em algum ponto estratgico da rede, como entre duas

mquinas, (com o trfego entre elas passando pela mquina com o

farejador) ou em uma rede local com a interface de rede em modo

promscuo.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 25/76

Spoofing Falsificao de Endereo

Spoofing a modificao de campos de identificao de pacotes de

forma que o atacante possa atuar se passando por outro host.

Pode ser considerado como sendo uma tcnica utilizada por invasores

para conseguirem se autenticar a servios, ou outras mquinas,

falsificando o seu endereo de origem. Ou seja, uma tcnica de

ataque contra a autenticidade, uma forma de personificao que

consiste em um usurio externo assumir a identidade de um usurio ou

computador interno, atuando no seu lugar legtimo.

A tcnica de spoofing pode ser utilizada para acessar servios que so

controlados apenas pelo endereo de rede de origem da entidade que

ir acessar o recurso especfico, como tambm para evitar que o

endereo real de um atacante seja reconhecido durante uma tentativa

da invaso.

Essa tcnica utilizada constantemente pelos Hackers, sendo que

existem vrias ferramentas que facilitam o processo de gerao de

pacotes de rede com endereos falsos.

IP Spoofing (Falsificao de endereo IP)

A falsificao de endereo IP no exatamente um ataque, ela na

verdade utilizada juntamente com outros ataques para esconder a

identidade do atacante. Consiste na manipulao direta dos campos do

cabealho de um pacote para falsificar o nmero IP da mquina que

dispara a conexo.

Quando um host A quer se conectar ao B, a identificao feita atravs

do nmero IP que vai no cabealho, por isto, se o IP do cabealho

enviado pelo host A for falso (IP de um host C), o host B, por falta de

outra forma de identificao, acredita estar se comunicando com o host

A.

Atravs desta tcnica, o hacker consegue atingir os seguintes

objetivos: obter acesso a mquinas que confiam no IP que foi

falsificado, capturar conexes j existentes e burlar os filtros de

pacotes dos firewalls que bloqueiam o trfego baseado nos endereos

de origem e destino.

Denial of Service (DoS)

Os ataques de negao de servio (denial of service - DoS) consistem

em impedir o funcionamento de uma mquina ou de um servio

especfico. No caso de ataques a redes, geralmente ocorre que os

usurios legtimos de uma rede no consigam mais acessar seus

recursos.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 26/76

O DoS acontece quando um atacante envia vrios pacotes ou

requisies de servio de uma vez, com objetivo de sobrecarregar um

servidor e, como conseqncia, impedir o fornecimento de um servio

para os demais usurios, causando prejuzos.

No DoS o atacante utiliza um computador para tirar de operao

um servio ou computador(es) conectado(s) Internet!!

Como exemplo deste tipo de ataque tem-se o seguinte contexto: gerar

uma sobrecarga no processamento de um computador, de modo que o

usurio no consiga utiliz-lo; gerar um grande trfego de dados para

uma rede, ocasionando a indisponibilidade dela; indisponibilizar

servios importantes de um provedor, impossibilitando o acesso de

seus usurios.

Cabe ressaltar que se uma rede ou computador sofrer um DoS, isto

no significa que houve uma invaso, pois o objetivo de tais ataques

indisponibilizar o uso de um ou mais computadores, e no invadi-los.

Distributed Denial of Service (DDoS) -> So os ataques

coordenados!

Em dispositivos com grande capacidade de processamento,

normalmente, necessria uma enorme quantidade de requisies

para que o ataque seja eficaz. Para isso, o atacante faz o uso de uma

botnet (rede de computadores zumbis sob comando do atacante) para

bombardear o servidor com requisies, fazendo com que o ataque

seja feito de forma distribuda (Distributed Denial of Service DDoS).

No DDoS ataque de negao de servio distribudo - , um

conjunto de computadores utilizado para tirar de operao um

ou mais servios ou computadores conectados Internet.

SYN Flood

O SYN Flood um dos mais populares ataques de negao de servio.

O ataque consiste basicamente em se enviar um grande nmero de

pacotes de abertura de conexo, com um endereo de origem forjado

(IP Spoofing), para um determinado servidor.

O servidor ao receber estes pacotes, coloca uma entrada na fila de

conexes em andamento, envia um pacote de resposta e fica

aguardando uma confirmao da mquina cliente. Como o endereo de

origem dos pacotes falso, esta confirmao nunca chega ao servidor.

O que acontece que em um determinado momento, a fila de

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 27/76

conexes em andamento do servidor fica lotada, a partir da, todos os

pedidos de abertura de conexo so descartados e o servio inutilizado.

Esta inutilizao persiste durante alguns segundos, pois o servidor ao

descobrir que a confirmao est demorando demais, remove a

conexo em andamento da lista. Entretanto se o atacante persistir em

mandar pacotes seguidamente, o servio ficar inutilizado enquanto ele

assim o fizer.

Ataques de Loop

Dentro desta categoria de ataque o mais conhecido o Land. Ele

consiste em mandar para um host um pacote IP com endereo de

origem e destino iguais, o que ocasiona um loop na tabela de conexes

de uma mquina atacada. Para executar um ataque como este, basta

que o hacker tenha um software que permita a manipulao dos

campos dos pacotes IP.

Ataques via ICMP

O protocolo ICMP (Internet Control Message Protocol) utilizado no

transporte de mensagens de erro e de controle. Essencialmente um

protocolo de transferncia de mensagens entre gateways e estaes.

Como todos os protocolos do conjunto TCP/IP, o ICMP no tem como

ter garantia se a informao recebida verdadeira, e por este motivo,

um atacante pode utilizar o ICMP para interromper conexes j

estabelecidas, como por exemplo enviando uma mensagem ICMP de

host inacessvel para uma das mquinas.

Ping of Death

Ele consiste em enviar um pacote IP com tamanho maior que o

mximo permitido (65.535 bytes) para a mquina atacada. O pacote

enviado na forma de fragmentos (porque nenhuma rede permite o

trfego de pacotes deste tamanho), e quando a mquina destino tenta

montar estes fragmentos, inmeras situaes podem ocorrer: a

maioria trava, algumas reinicializam, outras exibem mensagens no

console, etc.

Dumpster diving ou trashing

a atividade na qual o lixo verificado em busca de informaes sobre

a organizao ou a rede da vtima, como nomes de contas e senhas,

informaes pessoais e confidenciais. Muitos dados sigilosos podem ser

obtidos dessa maneira.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 28/76

Antivrus

O programa Antivrus verifica se existem vrus conhecidos ou

desconhecidos no seu computador. O vrus conhecido aquele que pode

ser detectado e identificado pelo nome. O vrus desconhecido o que

ainda no foi definido pelo programa Antivrus. O programa Antivrus

monitora continuamente o seu computador a fim de proteg-lo contra

ambos os tipos de vrus. Para isso, ele usa:

definies de vrus (que detectam os vrus conhecidos): o

servio de definio de vrus consiste em arquivos que o programa

Antivrus usa para reconhecer os vrus e interromper suas

atividades;

tecnologia Bloodhound: detecta vrus analisando a estrutura, o

comportamento e outros atributos dos arquivos, como a lgica de

programao, as instrues de computador e todos os dados nele

contidos. Ela tambm define ambientes simulados nos quais carrega

documentos e testa a existncia de vrus de macro;

bloqueios de scripts: o script um programa gravado em

linguagem de script (como, por exemplo, Visual Basic Script ou

JavaScript) que pode ser executado sem interao com o usurio.

Como podem ser abertos com editores ou processadores de texto,

os scripts so muito fceis de alterar. Eles podem ser usados

quando voc se conecta Internet ou verifica seu e-mail.

A reinicializao do computador tambm requer o uso de scripts que lhe

informem que programas deve carregar e executar. Os scripts tambm

podem ser criados para executar atividades maliciosas quando iniciados.

Voc pode receber um script malicioso sem perceber, abrindo documentos

ou anexos de e-mail infectados, visualizando mensagens de e-mail em

HTML infectadas ou visitando sites da Internet infectados. O bloqueio de

scripts detecta vrus de Visual Basic e JavaScript, sem a necessidade de

definies de vrus especficas. Ele monitora os scripts em busca de

atividades tpicas de vrus, emitindo alertas caso sejam detectadas.

Os recursos representados pelas definies de vrus, tecnologia

Bloodhound, bloqueio de scripts e verificao de e-mail e mensageiros

instantneos so todos empregados nas verificaes agendadas e

manuais, alm de serem usados pelo Auto-Protect para monitorar

constantemente um computador.

O Auto-Protect do programa Antivrus carregado na memria durante a

inicializao do Sistema Operacional, fornecendo proteo constante

enquanto se trabalha. Usando o Auto-Protect, o programa Antivrus

automaticamente:

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 29/76

elimina quaisquer worms, Cavalos de troia e vrus, inclusive os de

macro, e repara arquivos danificados;

verifica a existncia de vrus cada vez que se utiliza programas,

discos flexveis ou outras mdias removveis em um computador ou

utiliza documentos criados ou recebidos;

monitora o computador em busca de sintomas atpicos que possam

indicar a existncia de um vrus em ao;

protege o computador contra vrus provenientes da Internet.

Preveno de Intruso e Firewall

Em um sistema em segurana de redes de computadores, a intruso

qualquer conjunto de aes que tendem a comprometer a integridade,

confidencialidade ou disponibilidade dos dados ou sistemas.

Os intrusos em uma rede podem ser de dois tipos: internos (que tentam

acessar informaes no autorizadas para ele); externos (tentam acessar

informaes via Internet).

IDS (Intrusion Detection Systems) so sistemas de deteco de

intrusos, que tm por finalidade detectar atividades incorretas, maliciosas

ou anmalas, em tempo real, permitindo que algumas aes sejam

tomadas.

Geram logs para casos de tentativas de ataques e para casos em

que um ataque teve sucesso.

Mesmo sistemas com Firewall devem ter formas para deteco de

intrusos.

Assim como os firewalls, os IDSs tambm podem gerar falsos

positivos (Uma situao em que o firewall ou IDS aponta uma

atividade como sendo um ataque, quando na verdade no ).

As informaes podem ser coletadas em redes, de vrias formas:

Sistemas de deteco de intruso baseados em rede (NIDS)

Neste tipo de sistema, as informaes so coletadas na rede,

normalmente por dispositivos dedicados que funcionam de forma

similar a sniffers de pacotes.

Vantagens: diversas mquinas podem ser monitoradas utilizando-se

apenas um agente (componente que coleta os dados).

Desvantagens: o IDS enxerga apenas os pacotes trafegando, sem ter

viso do que ocorre na mquina atacada.

Sistemas de deteco de intruso baseados em host (HIDS)

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 30/76

Coletam informaes dentro das mquinas monitoradas, o que

normalmente feito atravs de um software instalado dentro delas.

Hybrid IDS

Combina as 2 solues anteriores!!

Cabe ressaltar que o IDS (Intrusion Detection Systems) procura por

ataques j catalogados e registrados, podendo, em alguns casos, fazer

anlise comportamental.

O firewall no tem a funo de procurar por ataques. Ele realiza a

filtragem dos pacotes e, ento, bloqueia as transmisses no

permitidas. O firewall atua entre a rede externa e interna, controlando o

trfego de informaes que existem entre elas, procurando certificar-se de

que este trfego confivel, em conformidade com a poltica de

segurana do site acessado. Tambm pode ser utilizado para atuar entre

redes com necessidades de segurana distintas.

O IPS (Sistema de Preveno de Intruso) que faz a deteco de

ataques e intruses, e no o firewall!! Um IPS um sistema que detecta e

obstrui automaticamente ataques computacionais a recursos protegidos.

Diferente dos IDS tradicionais, que localizam e notificam os

administradores sobre anomalias, um IPS defende o alvo sem uma

participao direta humana.

Basicamente, o firewall um sistema para controlar o acesso s

redes de computadores, desenvolvido para evitar acessos no

autorizados em uma rede local ou rede privada de uma

corporao. Pode ser desde um software sendo executado no

ponto de conexo entre as redes de computadores ou um conjunto

complexo de equipamentos e softwares.

A RFC 2828 (Request for Coments n 2828) define o termo firewall como

sendo uma ligao entre redes de computadores que restringem o trfego

de comunicao de dados entre a parte da rede que est dentro ou

antes do firewall, protegendo-a assim das ameaas da rede de

computadores que est fora ou depois do firewall. Esse mecanismo de

proteo geralmente utilizado para proteger uma rede menor (como os

computadores de uma empresa) de uma rede maior (como a Internet).

Um firewall deve ser instalado no ponto de conexo entre as redes, onde,

atravs de regras de segurana, controla o trfego que flui para dentro e

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 31/76

para fora da rede protegida. Pode ser desde um nico computador, um

software sendo executado no ponto de conexo entre as redes de

computadores ou um conjunto complexo de equipamentos e softwares.

Deve-se observar que isso o torna um potencial gargalo para o trfego de

dados e, caso no seja dimensionado corretamente, poder causar atrasos

e diminuir a performance da rede.

Os firewalls so implementados, em regra, em dispositivos que fazem a

separao da rede interna e externa, chamados de estaes guardis

(bastion hosts).

As principais funcionalidades oferecidas pelos firewalls so:

regular o trfego de dados entre uma rede local e a rede externa

no confivel, por meio da introduo de filtros para pacotes ou

aplicaes;

impedir a transmisso e/ou recepo de acessos nocivos ou no

autorizados dentro de uma rede local;

mecanismo de defesa que restringe o fluxo de dados entre redes,

podendo criar um log do trfego de entrada e sada da rede;

proteo de sistemas vulnerveis ou crticos, ocultando informaes

de rede como nome de sistemas, topologia da rede, identificaes

dos usurios etc.

Fique ligado!

Existem ameaas das quais o firewall NO PODE proteger:

uso malicioso dos servios que ele autorizado a liberar;

usurios que no passam por ele, ou seja, o firewall no verifica o fluxo

intrarredes;

falhas de seu prprio hardware e sistema operacional;

ataques de Engenharia Social uma tcnica em que o atacante (se

fazendo passar por outra pessoa) utiliza-se de meios, como uma

ligao telefnica ou e-mail, para persuadir o usurio a fornecer

informaes ou realizar determinadas aes. Exemplo: algum

desconhecido liga para a sua casa e diz ser do suporte tcnico do seu

provedor de acesso. Nessa ligao, ele informa que sua conexo com a

Internet est apresentando algum problema e, ento, solicita sua

senha para corrigi-lo. Caso a senha seja fornecida por voc, esse

suposto tcnico poder realizar uma infinidade de atividades

maliciosas com a sua conta de acesso Internet, relacionando, dessa

maneira, tais atividades ao seu nome.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 32/76

Criptografia

A palavra criptografia composta dos termos gregos KRIPTOS (secreto,

oculto, ininteligvel) e GRAPHO (escrita, escrever). Trata-se de um

conjunto de conceitos e tcnicas que visa codificar uma informao de

forma que somente o emissor e o receptor possam acess-la. A

criptografia , provavelmente, to antiga quanto a prpria escrita, sendo

alvo constante de extenso estudo de suas tcnicas. Na informtica, as

tcnicas mais conhecidas envolvem o conceito de chaves, as chamadas

"chaves criptogrficas". Trata-se de um conjunto de bits (unidade de

medida de armazenamento) baseado em um determinado algoritmo capaz

de codificar e de decodificar informaes. Se o receptor da mensagem

usar uma chave incompatvel com a chave do emissor, no conseguir

extrair a informao.

Os primeiros mtodos criptogrficos existentes usavam apenas um

algoritmo de codificao. Assim, bastava que o receptor da informao

conhecesse esse algoritmo para poder extra-la. No entanto, se um intruso

tiver posse desse algoritmo, tambm poder decifr-la, caso capture os

dados criptografados. H ainda outro problema: imagine que a pessoa A

tenha que enviar uma informao criptografada pessoa B. Esta ltima

ter que conhecer o algoritmo usado. Imagine agora que uma pessoa C

tambm precisa receber uma informao da pessoa A, porm a pessoa C

no pode descobrir qual a informao que a pessoa B recebeu. Se a

pessoa C capturar a informao envida pessoa B, tambm conseguir

decifr-la, pois quando a pessoa A enviou sua informao, a pessoa C

tambm teve que conhecer o algoritmo usado. Para a pessoa A evitar esse

problema, a nica soluo usar um algoritmo diferente para cada

receptor.

Detalhe: Na rea de segurana comum utilizar os nome Alice (A) e Bob

(B) para representar as pessoas que querem se comunicar de forma

secreta.

Terminologia bsica sobre Criptografia:

Mensagem ou texto a informao de se deseja proteger. Esse

texto quando em sua forma original, ou seja, a ser transmitido,

chamado de texto puro ou texto claro.

Remetente ou emissor refere-se pessoa que envia a mensagem.

Destinatrio ou receptor refere-se pessoa que receber a

mensagem.

Encriptao o processo em que um texto puro passa,

transformando-se em texto cifrado.

Desencriptao o processo de recuperao de um texto puro a

partir de um texto cifrado.

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 33/76

Criptografar o ato de encriptar um texto puro, assim como,

descriptografar o ato de desencriptar um texto cifrado.

Sistemas Criptogrficos

Chave a informao que o remetente e o destinatrio possuem, e que

ser usada para criptografar e descriptografar um texto ou mensagem.

Chaves criptogrficas

Na criptografia, para proteger os dados necessrio um algoritmo

(mtodo/processo), que para encriptar (criptografar) os dados, necessita

de uma chave (nmero ou frase secreta).

Hoje, podemos afirmar que a criptografia computadorizada opera por meio

da utilizao de chaves secretas, ao invs de algoritmos secretos. Se

protegermos os dados com uma chave, precisamos proteger somente a

chave. Se utilizarmos chaves para proteger segredos, podemos utilizar

diversas chaves para proteger diferentes segredos. Em outras palavras, se

uma chave for quebrada, os outros segredos ainda estaro seguros. Por

outro lado, se um algoritmo secreto for quebrado por um invasor, este

ter acesso a todos os outros segredos.

Com o uso de chaves, um emissor pode usar o mesmo algoritmo (o

mesmo mtodo) para vrios receptores. Basta que cada um receba uma

chave diferente. Alm disso, caso um receptor perca ou exponha

determinada chave, possvel troc-la, mantendo-se o mesmo algoritmo.

Voc j deve ter ouvido falar de chave de 64 bits, chave de 128 bits e

assim por diante. Esses valores expressam o tamanho de uma

determinada chave. Quanto mais bits forem utilizados, maior ser a chave

e mais difcil de descobrir o segredo por meio da fora bruta (tentativa e

erro) ou tcnicas automatizadas de quebra da chave. Assim, sendo maior

a chave, mais segura ser a criptografia.

Explico: caso um algoritmo use chaves de 8 bits, apenas 256 chaves

podero ser usadas na decodificao, pois 2 elevado a 8 256. Isso deixa

claro que 8 bits inseguro, pois at uma pessoa capaz de gerar as 256

combinaes (embora demore), imagine ento um computador. Porm, se

forem usados 128 ou mais bits para chaves (faa 2 elevado a 128 para

ver o que acontece), teremos uma quantidade extremamente grande de

combinaes, deixando a informao criptografada bem mais segura.

Primeiro, tenha em mente que o bit (Binary Digit) ou dgito binrio a

menor unidade de armazenamento na memria do computador. Ele pode

representar dois valores apenas. No caso da computao, ou armazena o

zero ou armazena o um (0-1).

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 34/76

Para formar mensagens, preciso agrupar os bits. O padro atual o

byte (Binary Term) ou termo binrio, que composto por 8 bits. Isto no

ao acaso. Oito bits que podem valer 0 ou 1 cada, permitem 256

combinaes diferentes. Ento, para representar os smbolos, basta existir

uma tabela com 256 posies e, em casa posio da tabela, um smbolo.

Assim, internamente ao computador temos uma sequencia de 8 dgitos

(zeros ou uns), que, associados a uma tabela, representam um smbolo.

J ouviu falar da tabela ASCII (American Code for Interchange

Information)? Ela o padro para as tabelas de codificao de smbolos.

Nela temos desde as letras e dgitos, aos caracteres especiais e outras

teclas especiais. Por exemplo, a letra A ocupa a casa de nmero 65

nesta tabela (convertendo 65 para o sistema de numerao binrio

zeros e uns temos 1000001). Bom, o interessante que voc pode

armazenar smbolos na memria por meio deste sistema de numerao e

da tabela ASCII. Veja a mensagem abaixo (texto = PASSEI!

Texto (smbolos) P A S S E I !

Tabela ASCII 80 65 83 83 69 73 33

Binrio 1010000 1000001 1010011 1010011 1000101 1001001 100001

essa a ideia. Cada smbolo do texto PASSEI! possui um nmero na

tabela ASCII. Este nmero armazenado na memria do computador (em

binrio). Ento, falando em criptografia, estamos falando em fazer contas

com estes nmeros para encontrar novos nmeros que, quando

associados tabela, ficam estranhos. Por exemplo, somemos 30 a cada

nmero da tabela ASCII que representa um smbolo do texto claro.

Temos: 90, 75, 83, 83, 69, 73 e 43.

Usando a tabela, teramos:

Texto (smbolos) P A S S E I !

Tabela ASCII 80 65 83 83 69 73 33

Binrio 1010000 1000001 1010011 1010011 1000101 1001001 100001

Algoritmo = Ascii+10 90 75 93 93 79 83 43

Texto Cifrado Z K ] ] O S +

Na tabela acima, temos o texto cifrado como resultado da aplicao do

algoritmo: some 10 ao cdigo ASCII de cada smbolo do texto claro. O

resultado : ZK]]OS+. Assim, quem conseguir obter a mensagem no

conseguir entend-la, exceto se conhecer o algoritmo que cifrou a

mensagem.

Agora, imagine que o algoritmo fosse tal que ao invs de usar um valor

constante para calcular o novo caractere, usasse um valor fornecido pelo

Noes de Informtica PF-AGENTE

Teoria e questes comentadas

Prof. Alexandre Lnin Aula 9

Prof. Alexandre Lnin www.estrategiaconcursos.com.br 35/76

usurio. Esta chave informada, resultaria em textos diferentes, para

chaves diferentes. Neste caso, a chave deve ser conhecida pelos

participantes do processo, tanto o emissor quanto o receptor, alm do

algoritmo, claro. Alm deste esquema, existe um que possui no uma,

mas duas chaves. Uma para cifrar e outra para decifrar.

Vamos estudar estes casos separadamente. Existem dois tipos de chaves:

simtricas e assimtricas.

Chave simtrica

Esse um tipo de chave mais simples, onde o emissor e o receptor fazem

uso da mesma chave, isto , uma nica chave usada na codificao e na

decodificao da informao.

Nas figuras acima, podemos observar o funcionamento da criptografia

simtrica. Uma informao encriptada atravs de um polinmio

utilizando-se de uma chave (Chave A) que tambm serve para decriptar a

informao.

As principais vantagens dos algoritmos simtricos so:

Rapidez: Um polinmio simtrico encripta um texto longo em

milsimos de segundos

Chaves pequenas: uma chave de criptografia de 128bits torna um

algoritmo simtrico praticamente impossvel de ser quebrado.

A maior desvantagem da criptografia simtrica que a chave utilizada