Escolar Documentos

Profissional Documentos

Cultura Documentos

9vsa 00021 001

Enviado por

danilo_sandovalTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

9vsa 00021 001

Enviado por

danilo_sandovalDireitos autorais:

Formatos disponíveis

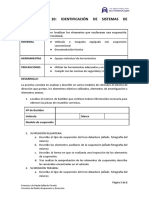

Alerta de Seguridad Informática (9VSA-00021-001)

Nivel de Riesgo: Alto

Tipo: Vulnerabilidad

Fecha de lanzamiento original: 18 de Julio de 2019 | Última revisión 18 de Julio de 2019

Notificación

La información consignada en el presente informe es producto del análisis de múltiples fuentes, de terceras partes, del

propio fabricante e investigación propia del equipo CSIRT. La información contenida en los informes o comunicados está

afecta a actualizaciones.

Resumen

El Equipo de Respuesta ante Incidentes de Seguridad Informática, CSIRT, comparte la información

liberado por Cisco que contiene actualizaciones de seguridad para abordar las vulnerabilidades en

varios de sus productos. Un atacante podría explotar algunas de estas vulnerabilidades para tomar

el control de un sistema afectado o bien realizar ataques de denegación de servicio.

Vulnerabilidad

Múltiples vulnerabilidades en productos CISCO

CVE-2019-1894 CVE-2019-1909

CVE-2019-1893 CVE-2019-1933

CVE-2019-1932 CVE-2019-1911

CVE-2019-1931 CVE-2019-1892

CVE-2019-1922 CVE-2019-1891

CVE-2019-1921 CVE-2019-1887

CVE-2019-1930 CVE-2019-1873

Ministerio del Interior y Seguridad Pública Página 1 de 5

Impacto

CVE-2019-1894

Una vulnerabilidad en Cisco Enterprise NFV Infrastructure Software (NFVIS) podría permitir que un

atacante remoto autenticado con privilegios de administrador sobrescriba o lea archivos arbitrarios

en el sistema operativo subyacente (OS) de un dispositivo afectado.

CVE-2019-1893

Una vulnerabilidad en Cisco Enterprise NFV Infrastructure Software (NFVIS) podría permitir que un

atacante local autenticado ejecutara comandos arbitrarios en el sistema operativo (SO) subyacente

de un dispositivo afectado como root.

CVE-2019-1932

Una vulnerabilidad en Cisco Advanced Malware Protection (AMP) para puntos finales para

Windows podría permitir a un atacante local autenticado con privilegios de administrador ejecutar

código arbitrario.

CVE-2019-1931

Múltiples vulnerabilidades en el panel de control RSS en la interfaz de administración basada en

web del Centro de administración de Cisco Firepower (FMC) podrían permitir que un atacante

remoto no autenticado realice un ataque de scripts entre sitios (XSS) contra un usuario de la

interfaz de administración basada en web de Un dispositivo afectado.

CVE-2019-1922

Una vulnerabilidad en el software Cisco SIP IP Phone para Cisco IP Phone 7800 Series y 8800

Series podría permitir que un atacante remoto no autenticado provoque una condición de

denegación de servicio (DoS) en un teléfono afectado.

CVE-2019-1921

Una vulnerabilidad en el análisis de archivos adjuntos del software Cisco AsyncOS para Cisco

Email Security Appliance (ESA) podría permitir que un atacante remoto no autenticado omita los

filtros de contenido configurados en el dispositivo.

CVE-2019-1930

Múltiples vulnerabilidades en el panel de control RSS en la interfaz de administración basada en

web del Centro de administración de Cisco Firepower (FMC) podrían permitir que un atacante

remoto no autenticado realice un ataque de scripts entre sitios (XSS) contra un usuario de la

interfaz de administración basada en web de Un dispositivo afectado.

Ministerio del Interior y Seguridad Pública Página 2 de 5

CVE-2019-1909

Una vulnerabilidad en la implementación de la funcionalidad Border Gateway Protocol (BGP) en el

software Cisco IOS XR podría permitir que un atacante remoto no autenticado provoque una

condición de denegación de servicio (DoS) en un sistema afectado.

CVE-2019-1933

Una vulnerabilidad en el análisis de mensajes de correo electrónico del software Cisco AsyncOS

para Cisco Email Security Appliance (ESA) podría permitir que un atacante remoto no autenticado

omita los filtros configurados en el dispositivo.

CVE-2019-1911

Una vulnerabilidad en la CLI del software Cisco Unified Communications Domain Manager (Cisco

Unified CDM) podría permitir a un atacante local autenticado escapar del shell restringido.

CVE-2019-1892

Una vulnerabilidad en el procesador de paquetes de entrada Secure Sockets Layer (SSL) de los

switches administrados de las series 200, 300 y 500 de Cisco Small Business podría permitir que

un atacante remoto no autenticado cause daños en la memoria de un dispositivo afectado.

CVE-2019-1891

Una vulnerabilidad en la interfaz web de los switches administrados de las series 200, 300 y 500 de

Cisco Small Business podría permitir que un atacante remoto no autenticado provoque una

condición de denegación de servicio (DoS) en un dispositivo afectado.

CVE-2019-1887

Una vulnerabilidad en la implementación del protocolo SIP (Session Initiation Protocol) de Cisco

Unified Communications Manager y Unified Communications Manager Session Management

Edition podría permitir que un atacante remoto no autenticado provoque una condición de

denegación de servicio (DoS).

Ministerio del Interior y Seguridad Pública Página 3 de 5

Productos afectados

CVE-2019-1894: Cisco Enterprise NFV Infrastructure Software (NFVIS)

CVE-2019-1893: Cisco Enterprise NFV Infrastructure Software (NFVIS)

CVE-2019-1932: Cisco Advanced Malware Protection (AMP)

CVE-2019-1931: Cisco Firepower Management Center

CVE-2019-1922: Cisco SIP IP Phone

CVE-2019-1921: Cisco Email Security Appliance.

CVE-2019-1930: Cisco Firepower Management Center

CVE-2019-1909: Cisco IOS XR

CVE-2019-1933: Cisco Email Security Appliance

CVE-2019-1911: Cisco Unified CDM

CVE-2019-1892: Cisco Small Business 200, 300, and 500 Series Managed Switches

CVE-2019-1891: Cisco Small Business 200, 300, and 500 Series Managed Switches

CVE-2019-1887: Cisco Unified Communications Manager y Unified Communications Manager

Session Management Edition

Ministerio del Interior y Seguridad Pública Página 4 de 5

Mitigación

Se recomienda actualizar los productos afectados de manera urgente, siguiendo los pasos

provistos por el fabricante.

Enlace

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-nfvis-file-

readwrite

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-nfvis-

commandinj

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-amp-

commandinj

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-fmc-xss

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-ip-phone-

sip-dos

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-esa-

bypass

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-fmc-xss

https://tools.ciscohttps://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-

20190703-esa-filterpass.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-

iosxr-bgp-dos

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-esa-

filterpass

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-cucdm-rsh

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-sbss-

memcorrupt

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-sbss-dos

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190703-cucm-dos

Contactos

https://www.csirt.gob.cl

+ (562) 24863850

@CSIRTGOB

https://www.linkedin.com/company/csirt-gob

Firmado digitalmente por

CSIRT Gobierno CSIRT Gobierno de Chile

de Chile Fecha: 2019.07.19

19:11:30 -04'00'

Ministerio del Interior y Seguridad Pública Página 5 de 5

Você também pode gostar

- Analisis de Flujo de Carga y Corto Circuito Neplan ImpDocumento121 páginasAnalisis de Flujo de Carga y Corto Circuito Neplan ImpClemente Capani Juan Alfonso100% (1)

- Modulo Fundamentos de Economia - Corposucre-Salud y Comunicación Social-1Documento49 páginasModulo Fundamentos de Economia - Corposucre-Salud y Comunicación Social-1luis jimenezAinda não há avaliações

- Pasaje - MarthaDocumento1 páginaPasaje - MarthaElvis Vargas AsenciosAinda não há avaliações

- JADE ? (@jadepicon) - Fotos y Videos de InstagramDocumento1 páginaJADE ? (@jadepicon) - Fotos y Videos de InstagramcharlAinda não há avaliações

- INFORME DE LECTURA H. Sandoica Cap 6 La Expansión de Los Europeos en El Mundo 1 (G8)Documento8 páginasINFORME DE LECTURA H. Sandoica Cap 6 La Expansión de Los Europeos en El Mundo 1 (G8)Paloma MirettiAinda não há avaliações

- Encuesta ReciclajeDocumento2 páginasEncuesta ReciclajeSandra Severino100% (3)

- MIS01Documento26 páginasMIS01Garikoitz Mendióroz LizarragaAinda não há avaliações

- Actividad Estructura Celular 9noDocumento6 páginasActividad Estructura Celular 9noHannah MejíaAinda não há avaliações

- Conociendo Mi Dispositivo MovilDocumento8 páginasConociendo Mi Dispositivo MovilLuis AngelAinda não há avaliações

- V - 4 Entregable Eje 3 Innovación e Inteligencia de NegociosDocumento8 páginasV - 4 Entregable Eje 3 Innovación e Inteligencia de NegociosDaniel Sanchez Marin100% (1)

- Informe Segunda Generacion de MantenimientoDocumento5 páginasInforme Segunda Generacion de MantenimientoJaime CuasqueAinda não há avaliações

- Desistimiento Civil ActualizadoDocumento4 páginasDesistimiento Civil ActualizadoCony Barrios MarteAinda não há avaliações

- Análisis y Discusión Del Tema PlanificaciónDocumento6 páginasAnálisis y Discusión Del Tema PlanificaciónDiana IfranAinda não há avaliações

- Instructivo para El Desarrollo de Mapeos Participativos QGISDocumento27 páginasInstructivo para El Desarrollo de Mapeos Participativos QGISFelipe Esteban Zúñiga VargasAinda não há avaliações

- 1.3. Descuento Simple - Blog de ADEDocumento5 páginas1.3. Descuento Simple - Blog de ADEAriana Issa JungAinda não há avaliações

- Instalaciones Electricas IntroduccionDocumento18 páginasInstalaciones Electricas IntroduccionJuan Carlos penagos solisAinda não há avaliações

- Informe Grupo Souto. Raul A. y Juan MDocumento38 páginasInforme Grupo Souto. Raul A. y Juan MJhonaykellAinda não há avaliações

- Online Vs Offline Estudio Sobre Las Redes SocialesDocumento11 páginasOnline Vs Offline Estudio Sobre Las Redes SocialesOriana YanelliAinda não há avaliações

- Capítulo 8Documento2 páginasCapítulo 8RobertoAinda não há avaliações

- Mi Primera PáginaDocumento47 páginasMi Primera Páginajulio neyraAinda não há avaliações

- Formulario 220 EditableDocumento1 páginaFormulario 220 EditableJorge NegreteAinda não há avaliações

- P10 - Identificación de Los Sistemas de SuspensiónDocumento2 páginasP10 - Identificación de Los Sistemas de Suspensiónartem sAinda não há avaliações

- Anexo #6 - Plan de AuditoríaDocumento5 páginasAnexo #6 - Plan de AuditoríaLizeth Marilu Mollohuanca FloresAinda não há avaliações

- Modelo Presentación Pitch de Emprendimiento ACTUALDocumento15 páginasModelo Presentación Pitch de Emprendimiento ACTUALSantiago Arturo Rodriguez SalcedoAinda não há avaliações

- Conceptos de Desarrollo WEBDocumento5 páginasConceptos de Desarrollo WEBAndrés MarroquínAinda não há avaliações

- Actividades Del LibroDocumento12 páginasActividades Del LibroDiego Moncada Perdomo100% (2)

- La Communication Intercellulaire Chez Myxococcus Xanthus (Langue: Esp)Documento17 páginasLa Communication Intercellulaire Chez Myxococcus Xanthus (Langue: Esp)benoitdriencourtAinda não há avaliações

- Ficha de Seguridad HCL PDFDocumento16 páginasFicha de Seguridad HCL PDFJEIBLEIKAinda não há avaliações

- Revista Integracion y Comercio 42 PDFDocumento173 páginasRevista Integracion y Comercio 42 PDFFabian VillotaAinda não há avaliações

- Valorazion SiderperuDocumento27 páginasValorazion SiderperuCASAS CASTAÑEDA MIGUEL ALBERTOAinda não há avaliações