Escolar Documentos

Profissional Documentos

Cultura Documentos

Virus Et Antivirus

Enviado por

khalidihajarDireitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Virus Et Antivirus

Enviado por

khalidihajarDireitos autorais:

Formatos disponíveis

Virus et Antivirus

COMMENT FONCTIONNE UN VIRUS ? Un virus est un programme informatique conu pour modifier votre insu le fonctionnement de votre ordinateur. Concrtement, un virus est un segment de codes excutables qui simplante sur un fichier cible de votre PC. Sa premire fonction est de se rpandre de faon systmatique dun fichier un autre (phase "dautoduplication et de propagation"). La seconde est dactiver les symptmes ou les dommages prvus par le concepteur du virus : ses commandes ont gnralement pour consquence de ralentir ou dempcher lexcution de certains fichiers, voire de les dtruire (phase "d'activation"). Les virus sont donc une menace relle ils reprsentent aujourd'hui le danger informatique viter en priorit pour les entreprises et mme les particuliers car les nombreuses consquences et dsastres occasionns lors de lattaque de virus sont importants et gnrent une perte de productivit et un cot de remise en marche consquents. LES TYPES DE VIRUS Les virus de secteur d'amorage Les virus de secteur d'amorage se tapissent dans le premier secteur d'un disque physique. A cause de la structure inhrente au DOS, le virus se trouve charg en mmoire avant les fichiers systme. Le virus peut alors contrler l'ensemble des interruptions DOS et se mnager des opportunits inoues de reproduction et de destruction. Les virus de secteur d'amorage modifient soit le contenu du secteur d'amorage du disque lui-mme ou celui du secteur d'amorage du DOS en modifiant leur contenu par les informations qu'il dsire. Le contenu original du secteur est dplac vers une autre zone du disque et le virus s'octroie cet emplacement. Le virus redirige certaines oprations vers l'emplacement o il a inscrit les donnes du secteur original : le virus est par consquent excut en premier, ce qui lui donne toute latitude pour se loger en mmoire avant que la squence d'amorage ne se poursuive. Les virus de secteur d'amorage se chargent gnralement en mmoire et y demeurent jusqu' ce que l'ordinateur soit mis hors tension. Les virus infection de fichiers (Parasites) Les virus infection de fichiers se logent gnralement au sein des fichiers de type .COM, .EXE ou .SYS et sont par consquent excuts chaque fois qu'un fichier infect est lanc. Ils ne sont habituellement actifs qu'au moment du premier chargement du premier fichier infect et ne posent gure de problmes aux programmes antivirus standards. Les virus infection de fichiers se greffent un fichier afin de pouvoir tre excuts. Les virus parasitaires n'ont pas la possibilit de s'excuter ou de se reproduire d'eux-mmes. Ils doivent modifier le contenu d'un fichier excutable (.EXE, .COM) afin de pouvoir exercer un contrle sur son mode d'opration. L'ordre des oprations habituellement excutes est modifi de manire ce que celles dictes par le virus soient toujours excutes en priorit. Le processus d'infection est la plupart du temps invisible par l'utilisateur, car une fois le virus excut, le programme lanc continue fonctionner normalement. Certains virus se greffent la fin d'un fichier programme, d'autres au dbut et d'autres au dbut et la fin. Les virus non-rsidents mmoire Les virus qui ne rsident pas en mmoire se greffent des fichiers .COM, .EXE ou .SYS et sont excuts chaque fois que le fichier infect est lanc. Le code du virus est entirement activ ds la premire tape du lancement d'un programme infect. D'autres programmes se trouvent alors infects et servent leur tour de vecteurs d'infection lorsqu'ils se trouvent excuts. Les taux d'infection par ce genre de virus sont aussi levs que ceux des virus rsidents parce que leur taille est petite et parce qu'ils ne modifient pas les tables d'interruptions et ne se placent pas en mmoire. La mthode d'infection est, de plus, hautement imprvisible. Les virus rsidents mmoire Les virus rsidents mmoire se logent dans la mmoire vive et viennent parasiter le fonctionnement de diverses fonctions de bas niveau (interruptions). Depuis leur localisation dans la RAM, ces virus peuvent causer des dommages importants tout en restant l'abri de certains programmes antivirus. La premire fois qu'un virus rsident mmoire est excut, il vrifie s'il n'est pas dj charg en mmoire.

Si tel n'est pas le cas, il va se loger dans la mmoire conventionnelle ou la mmoire haute. A partir de ce moment, le virus va infecter systmatiquement tous les programmes excuts qui ne le sont pas dj. Ce mode d'infection est la fois rapide et efficace et engendre une diffusion du virus ingale. Le seul moyen pour dloger les virus de la mmoire est de couper toute source d'alimentation de l'ordinateur infect. Un redmarrage soft n'est pas suffisant, car certains virus savent rsister ce genre d'oprations. Les virus multiformes Les virus multiformes possdent les caractristiques des virus de secteur d'amorage et des virus parasitaires. Ils peuvent infecter les fichiers .COM et .EXE ainsi que le secteur d'amorage de disquettes et de disques durs. Dmarrer un ordinateur partir d'une disquette infecte par un virus multiformes va avoir pour effet de placer le virus en mmoire vive et d'infecter le secteur d'amorage du disque dur de l'ordinateur. En utilisant conjointement ces deux mthodes d'infection, le virus va facilement et rapidement infecter l'ensemble des priphriques d'un PC. Peu de virus de cette sorte existent, mais ils sont responsables d'une grande part des infections virales recenses. Les virus furtifs Les virus furtifs, autrement nomms " intercepteurs d'interruptions ", prennent le contrle des interruptions principales du DOS pour faire croire au DOS et un grand nombre de programmes antivirus que l'ensemble des fichiers sont sains. Cette prise de contrle de la table d'interruptions s'effectue au tout dbut de la zone mmoire. Lorsqu'une application met une requte d'interruption, celle-ci est habituellement redirige vers la table d'interruptions qui oriente les commandes et permet au programme de fonctionner normalement. Dans le cas o un virus furtif intercepte ces requtes, il a alors la possibilit de les rediriger o bon lui semble et par consquent d'effectuer toutes les oprations sa guise. Cette capacit qu'ont les virus furtifs de contrler la table d'interruptions leur permet de se cacher de manire extrmement efficace. Leur dtection est trs difficile. Les virus polymorphes (Mutants) Les virus polymorphes cryptent ou modifient le code qui les compose chaque fois qu'ils se reproduisent : aucune copie d'un de ces virus ne ressemble aux autres. La plupart des systmes de dtection de virus sont mis en chec par ce genre de virus, car ils se rfrent une base de signatures de virus connus. Les virus polymorphes ont vu leur popularit augmenter suite au dveloppement d'un " moteur de mutation ". Le Moteur de Mutation a t mis au point par une personne ou un groupe se faisant appeler " Dark Avenger " (le vengeur noir). Il a t diffus sur plusieurs serveurs BBS et son code de programmation a t rendu public. Il est livr avec un jeu complet d'instructions permettant de transformer n'importe quel virus normal en virus polymorphe. Les virus rseau Les virus rseau prennent pour cible les systmes d'exploitation pour rseaux (en gnral NetWare) et utilisent ensuite le rseau pour se rpandre. Ils prennent le contrle des interruptions de NetWare pour modifier l'effet des diverses requtes d'interruptions. Les virus flibustiers (bounty hunters) Les virus flibustiers prennent pour cible des programmes antivirus spcifiques et les mettent en chec. Ce type de virus est extrmement rare mais est parfois trs efficace contre certains programmes antivirus.

LES PRINCIPALES TECHNIQUES DE RECHERCHE DE VIRUS PAR LES ANTIVIRUS Recherche de la signature (scanning) C'est la mthode la plus ancienne et la plus utilise, Son avantage est qu'elle permet de dtecter les virus avant leur excution en mmoire. Son principe est de rechercher sur le disque dur toute chane de caractres identifis comme appartenant un virus. Cependant comme chaque virus a sa propre signature, il faut, pour le dtecter avec un scanneur que le concepteur de l'antivirus ait dj t confront au virus en question et l'ait intgr une base de donnes. Un scanneur n'est donc pas en mesure de dtecter les nouveaux virus ou les virus polymorphes (car ceci changent de signature chaque rplication.) Cette mthode est la fois la plus simple programmer mais aussi la plus longue mettre en uvre car elle n'est utile que si elle recense tous les virus existants. Cela reprsente une somme de travail considrable et est quasiment impossible raliser. C'est pour cela que les concepteurs d'antivirus proposent des mises jour de la base de donnes tous les mois sur leur site WEB, c'est le seul moyen pour le scanneur de dtecter les nouveaux virus. Utilisation d'un contrleur d'intgrit des fichiers Schmatiquement, un contrleur d'intgrit va construire un fichier contenant les noms de tous les fichiers prsents sur le disque dur auxquels sont associes quelques caractristiques. Ces dernires peuvent prendre en compte la taille, la date et l'heure de la dernire modification ou encore un checksum (somme de contrle). Un CRC (code de redondance cyclique), ou un algorithme de checksum avec un systme de chiffrement propritaire pourra dtecter toute modification ou altration des fichiers en recalculant le checksum chaque dmarrage de l'ordinateur (si l'antivirus n'est pas rsident), ou ds qu'un fichier excutable est ouvert par un programme (si l'antivirus est rsident) ; en effet si le checksum d'un programme avant et aprs son excution est diffrent, c'est qu'un virus a modifi le fichier en question, l'utilisateur en est donc inform. D'autre part l'antivirus peut aussi stocker la date et la taille de chaque fichier excutable dans une base de donnes, et tester les modifications ventuelles au cours du temps. Il est en effet rare de modifier la taille ou la date d'un fichier excutable. La parade pour les virus est de sauvegarder la date du fichier avant la modification et de la rtablir aprs. Moniteur de comportement Les moniteurs de comportement ont pour rle d'observer l'ordinateur la recherche de toute activit de type virale, et dans ce cas de prvenir l'utilisateur. Typiquement, un moniteur de comportement est un programme rsident que l'utilisateur charge partir du fichier AUTOEXEC.BAT et qui reste actif en arrire-plan, surveillant tout comportement inhabituel. Les diffrentes manifestations d'un virus pouvant tre dtectes sont : Les tentatives d'ouverture en lecture/criture des fichiers excutables. Les tentatives d'criture sur les secteurs de partitions et de dmarrage. Les tentatives pour devenir rsident. Pour reprer ces tentatives les antivirus dtournent les principales interruptions de l'ordinateur et le remplaant par l'adresse de leur code. Les interruptions dtournes son lInt 13H (disque dur), lInt 21H (DOS). Ainsi ds qu'un virus tente d'crire sur le secteur de Boot, c'est l'antivirus qui est d'abord appel, et qui peut ainsi prvenir l'utilisateur qu'un virus tente de modifier le secteur de Boot. L'antivirus peut alors liminer le virus de la mmoire, enregistrer une partie de son code dans la base de donnes et lancer un scanning pour reprer la(les) souche(s) sur le disque disque dur et les dtruire.

Dmarche heuristique Fondamentalement, l'analyse heuristique concerne la recherche de codes correspondant des fonctions virales. Elle est diffrente dans son principe d'un moniteur de comportement qui surveille des programmes ayant une action de type virale. L'analyse heuristique est comme le scanning, passive. Elle considre le code comme une simple donne, et n'autorise jamais son excution. Un analyseur heuristique va donc rechercher du code dont l'action est suspecte s'il vient tre excut. L'analyse heuristique permet par exemple, pour les virus Polymorphes de chercher une routine de dchiffrement. En effet une routine de dchiffrement consiste parcourir le code pour ensuite le modifier. Ainsi lors de l'analyse heuristique, l'antivirus essaie de rechercher non pas des squences fixes d'instructions spcifiques au virus mais un type d'instructions prsent sous quelque forme que ce soit. Pour en revenir notre exemple de virus polymorphes, l'antivirus cherche une suite d'instructions de lecture suivie d'une suite d'instructions d'criture.

Cette mthode est donc un peu plus intelligente que les autres : car elle vise analyser les fonctions et instructions les plus souvent prsentes et que l'on retrouve dans la majorit des virus. Cette mthode permet ainsi, contrairement au scanning, de dtecter des nouveaux virus dont la signature n'a pas t ajoute la base de donnes. Analyse spectrale Tout code gnr automatiquement est suppos contenir des signes rvlateurs du compilateur utilis. De mme, au contraire, Il est impossible de retrouver dans un vrai programme excutable compil certaines squences de code. C'est grce ce principe qu'entre en jeu l'analyse spectrale. Cette analyse vise reprer les virus polymorphes qui sont indtectables autrement (leur signature changeant chaque rplication). En effet, lorsqu'un virus polymorphe crypte son code, la squence en rsultant contient certaines associations d'instructions que l'on ne trouve pas en temps normal ; c'est ce que dtecte l'analyse spectrale. Par exemple, si dans un programme excutable, l'antivirus trouve une instruction de lecture d'un octet au-del de la taille limite de la mmoire, on sera probablement en prsence de code crypt, donc d'un virus polymorphe.

Você também pode gostar

- Java & J2EE 1Documento0 páginaJava & J2EE 1khalidihajarAinda não há avaliações

- JasperReports Ireport GuideUtilisationDocumento73 páginasJasperReports Ireport GuideUtilisationBacary SèneAinda não há avaliações

- Hibernate Core Reference GuideDocumento422 páginasHibernate Core Reference GuideSerge MBikinaAinda não há avaliações

- PHP Et Securite 08 2010Documento54 páginasPHP Et Securite 08 2010khalidihajarAinda não há avaliações

- Oracle PL SQLDocumento83 páginasOracle PL SQLratommsAinda não há avaliações

- Java & J2EE 2Documento0 páginaJava & J2EE 2khalidihajarAinda não há avaliações

- Ejb 3-Jpa-JsfDocumento49 páginasEjb 3-Jpa-JsfkhalidihajarAinda não há avaliações

- Ch.3.SQL Le Langage SQL LMDDocumento13 páginasCh.3.SQL Le Langage SQL LMDkhalidihajarAinda não há avaliações

- Mesurer La Société de L'information 2011Documento34 páginasMesurer La Société de L'information 2011khalidihajarAinda não há avaliações

- ITIL:Gestion ConfigurationDocumento23 páginasITIL:Gestion Configurationkhalidihajar100% (3)

- Create A Checksum en JavaDocumento4 páginasCreate A Checksum en JavakhalidihajarAinda não há avaliações

- Design Patterns Memento+StateDocumento19 páginasDesign Patterns Memento+StatekhalidihajarAinda não há avaliações

- Cours POO Et IHM en PHPDocumento91 páginasCours POO Et IHM en PHPkhalidihajarAinda não há avaliações

- MavenDocumento20 páginasMavenkhalidihajar100% (1)

- ReportingDocumento36 páginasReportingkhalidihajarAinda não há avaliações

- PMBOKDocumento18 páginasPMBOKkhalidihajarAinda não há avaliações

- Gestion de ProjetDocumento47 páginasGestion de ProjetkhalidihajarAinda não há avaliações

- Formation Jasper Ire PortDocumento45 páginasFormation Jasper Ire PortkhalidihajarAinda não há avaliações

- Cours UmlDocumento59 páginasCours UmlSébastien Devaux100% (19)

- Jasper Reports WebDocumento25 páginasJasper Reports Webkhalidihajar0% (1)

- HibernateDocumento60 páginasHibernatekhalidihajarAinda não há avaliações

- Analyse Comparative BIDocumento169 páginasAnalyse Comparative BIkhalidihajarAinda não há avaliações

- XindiceDocumento23 páginasXindicekhalidihajarAinda não há avaliações

- Google Buzz FinalDocumento26 páginasGoogle Buzz FinalkhalidihajarAinda não há avaliações

- Data Warehouse ImpliqDocumento3 páginasData Warehouse ImpliqkhalidihajarAinda não há avaliações

- Scenario Didactique ArticleDocumento2 páginasScenario Didactique ArticleNicole's DiamondAinda não há avaliações

- Serie 1Documento1 páginaSerie 1zizikokoAinda não há avaliações

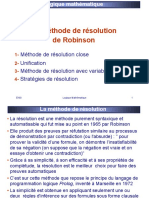

- Principe de Resolution de Robinson-CH4Documento71 páginasPrincipe de Resolution de Robinson-CH4youssef ghaouiAinda não há avaliações

- FourierDocumento8 páginasFourierhenryAinda não há avaliações

- DEVOIR DE MATHS N°1 GSA11Nov23Documento2 páginasDEVOIR DE MATHS N°1 GSA11Nov23dianechibidouxAinda não há avaliações

- HDR LissorguesDocumento216 páginasHDR Lissorguesruda64Ainda não há avaliações

- 2017 Nassori DouniaDocumento159 páginas2017 Nassori DouniaLilia LinaAinda não há avaliações

- Present TorsionDocumento9 páginasPresent TorsionKhalid TamiAinda não há avaliações

- Serie 2-1Documento5 páginasSerie 2-1bsalsabil592Ainda não há avaliações

- Éthique, Morale, Déontologie: René AuclairDocumento6 páginasÉthique, Morale, Déontologie: René Auclairسيدامحمد خطري تام0% (1)

- Avant Le Chantier - Planete TPDocumento1 páginaAvant Le Chantier - Planete TPndongmo aldoAinda não há avaliações

- LE TEST DE CATTELL Ou CULTURE FAIR INTELLIGENCE TEST - CFIT (4 Pages - 115 Ko) .Documento4 páginasLE TEST DE CATTELL Ou CULTURE FAIR INTELLIGENCE TEST - CFIT (4 Pages - 115 Ko) .jo100% (1)

- Le Désir de Participation, David BerlinerDocumento20 páginasLe Désir de Participation, David BerlinerIoana Miruna VoiculescuAinda não há avaliações

- Grammaire Negation InterrogationDocumento3 páginasGrammaire Negation InterrogationZomba RinkAinda não há avaliações

- Du Datamining À L'apprentissage StatistiqueDocumento11 páginasDu Datamining À L'apprentissage StatistiqueGomiri AnonymeAinda não há avaliações

- Caslaru L Interlangue Des Apprenants Roumains de FleDocumento262 páginasCaslaru L Interlangue Des Apprenants Roumains de FlerevedepierreAinda não há avaliações

- Mecanique de FluideDocumento15 páginasMecanique de FluideJoshua Carpenter100% (1)

- Etude de Cas Sujet 1Documento91 páginasEtude de Cas Sujet 1Salma GamAinda não há avaliações