Escolar Documentos

Profissional Documentos

Cultura Documentos

Servicios de seguridad y mecanismos criptográficos

Enviado por

Guillermo Ex Totti0 notas0% acharam este documento útil (0 voto)

21 visualizações5 páginasacl

Título original

redes

Direitos autorais

© © All Rights Reserved

Formatos disponíveis

PPTX, PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoacl

Direitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PPTX, PDF, TXT ou leia online no Scribd

0 notas0% acharam este documento útil (0 voto)

21 visualizações5 páginasServicios de seguridad y mecanismos criptográficos

Enviado por

Guillermo Ex Tottiacl

Direitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PPTX, PDF, TXT ou leia online no Scribd

Você está na página 1de 5

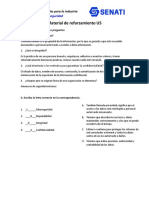

Pregunta 1

Los servicios de seguridad sirven para:

A.- Defender a los internautas del funcionamiento inadecuado

de los computadores mediante los que se conectan.

B.- Proteger las comunicaciones de los usuarios de las redes

frente a los atacantes que pretendan hacer un uso indebido de

éstas.

C.- Posibilitar las comunicaciones de los usuarios protegiendo a

las redes frente a posibles fallos del software.

D.- Asegurarse de que los atacantes no podrán intentar hacer un

uso indebido de las redes.

Pregunta 2

Los mecanismos criptográficos:

A.- Sirven para construir protocolos de seguridad que sirvan para

proporcionar servicios de seguridad.

B.- No tienen nada que ver con los mecanismos de seguridad

que son los que realmente proporcionan protecciones a los

servicios de seguridad.

C.- Constituyen la mayoría de los servicios de seguridad y se

basan en técnicas criptográficas que no influyen en la seguridad.

D.- Sirven para construir protocolos de seguridad y no tienen

nada que ver con los mecanismos de seguridad.

Pregunta 3

Para proteger las redes contra ataques de suplantación de la

identidad de los usuarios deben usarse:

A.- Servicios de confidencialidad

B.- Servicios de control de acceso

C.- Servicios de autenticación

D.- Servicios de integridad de los datos

Pregunta 4

En el campo de las actuaciones indebidas que afectan a la seguridad en

las redes, se conoce como ingeniería social a:

A.- La habilidad para conseguir que los agentes sociales responsables

de la seguridad se involucren la problemática de la ingeniería.

B.- La habilidad para conseguir que los agentes sociales afectados

promuevan la ingeniería de seguridad en redes.

C.- La habilidad para conseguir que otras personas trabajen en tu

beneficio, en muchos casos sin ser éstos conscientes del engaño.

D.- La habilidad para conseguir que otras personas cooperen

desinteresadamente en asegurar el bien común en las redes.

Pregunta 5

Ante el riesgo de recibir determinados ataques dentro de una red

informática:

A.- Se pueden establecer protecciones que proporcionen una seguridad total

de los sistemas y de la información que contienen.

B.- Se pueden establecer protecciones que proporcionen una seguridad total

de la información aunque no de los sistemas (que pueden fallar).

C.- No se pueden establecer protecciones que proporcionen una seguridad

total pero se pueden establecer servicios totalmente seguros.

D.- No se pueden establecer protecciones que proporcionen una seguridad

total pero sí establecer medidas que protejan de forma suficientemente

satisfactoria frente a los riesgos existentes.

Você também pode gostar

- Introduccion A La Seguridad de Redes Telematicas EjerciciosIntypedia004Documento3 páginasIntroduccion A La Seguridad de Redes Telematicas EjerciciosIntypedia004Sergyo ValarezoAinda não há avaliações

- Firewalls CuestionarioDocumento5 páginasFirewalls CuestionarioSergio Arthur VzqzAinda não há avaliações

- Google Drive WordDocumento8 páginasGoogle Drive Wordwilmer EspinosaAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Matías Luke SP0% (1)

- Examen de Seguridad InformáticaDocumento1 páginaExamen de Seguridad InformáticaLeonidParedes100% (1)

- Test Seguridad Informatica v. 1.2Documento8 páginasTest Seguridad Informatica v. 1.2torreswilchesAinda não há avaliações

- Guias Del PeriodoDocumento3 páginasGuias Del Periodoalba joyaAinda não há avaliações

- Material de reforzamiento U5Documento3 páginasMaterial de reforzamiento U5Jhordan GonzaloAinda não há avaliações

- Material de Reforzamiento U5Documento4 páginasMaterial de Reforzamiento U5porrasrodasaAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Jose RaulAinda não há avaliações

- Presentacion CyberSeguridad 2021-1Documento55 páginasPresentacion CyberSeguridad 2021-1Andres Felipe Pardo Villegas100% (1)

- Ciberseguridad industriaDocumento3 páginasCiberseguridad industriaJean VillacrezAinda não há avaliações

- 005.8 V468d Capitulo PropuestaDocumento39 páginas005.8 V468d Capitulo PropuestaValverde MiguelAinda não há avaliações

- Material de Reforzamiento U3 CDIDocumento3 páginasMaterial de Reforzamiento U3 CDIrubiohuayanaAinda não há avaliações

- Material de Reforzamiento U5 PDFDocumento3 páginasMaterial de Reforzamiento U5 PDFMatt LenguaAinda não há avaliações

- Material de Reforzamiento U5Documento4 páginasMaterial de Reforzamiento U5Gadiel PaucarAinda não há avaliações

- Seguridad InformáticaDocumento5 páginasSeguridad InformáticaJack TaipeAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Dieter Sebastian Huiñapi DavilaAinda não há avaliações

- Material de Reforzamiento U5 TerminadoDocumento3 páginasMaterial de Reforzamiento U5 TerminadoFiorela CarlosAinda não há avaliações

- Seguridad InformáticaDocumento3 páginasSeguridad InformáticaAnderson QuelalAinda não há avaliações

- Ciberseguridad e introducción a competencias digitalesDocumento4 páginasCiberseguridad e introducción a competencias digitalesvalery huaman taquireAinda não há avaliações

- Material de Reforzamiento U5 (8) SERGIO ALEXANDERDocumento3 páginasMaterial de Reforzamiento U5 (8) SERGIO ALEXANDERalejandro234798Ainda não há avaliações

- Cuestionario Capítulo 3Documento22 páginasCuestionario Capítulo 3Leonardo Ü AcostaAinda não há avaliações

- Material de Reforzamiento U5 67435Documento3 páginasMaterial de Reforzamiento U5 67435Danilo JulcaAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Hatzuko KatayamaAinda não há avaliações

- Auditoria CuestionarioDocumento7 páginasAuditoria CuestionarioJade JadelAinda não há avaliações

- Act 5 - Competencias DigitalesDocumento3 páginasAct 5 - Competencias DigitalesLanki.9Ainda não há avaliações

- Presentacion Webinar SEGURIDADDocumento24 páginasPresentacion Webinar SEGURIDADfranka99Ainda não há avaliações

- Fundamentos CiberseguridadDocumento20 páginasFundamentos CiberseguridadLizabeth SanchezAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5JUNIORS MEJIAAinda não há avaliações

- DIRE U3 ContenidoDocumento29 páginasDIRE U3 ContenidoLourdes BorrasAinda não há avaliações

- Seguridad en RedesDocumento317 páginasSeguridad en RedesDavid ValenciaAinda não há avaliações

- Material de Reforzamiento U5 SenatiDocumento4 páginasMaterial de Reforzamiento U5 Senatinaye64630Ainda não há avaliações

- Tema1 Entornos Moviles (Arrastrado)Documento8 páginasTema1 Entornos Moviles (Arrastrado)EmixAinda não há avaliações

- Análisis de seguridad de un sitio web utilizando la herramienta Rapid ScanDocumento26 páginasAnálisis de seguridad de un sitio web utilizando la herramienta Rapid ScanAbraham VegaAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Luis Antonio Maslucan CanayoAinda não há avaliações

- A5 - Actividades ResumenDocumento6 páginasA5 - Actividades ResumenSANDRA LLINARES HERASAinda não há avaliações

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Victor Suarez Gonzales100% (1)

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5GUEVARA CAMPOS CESAR ANDRESAinda não há avaliações

- Test SIDocumento2 páginasTest SIbyakuya91Ainda não há avaliações

- Capítulo I Introducción A La Seguridad en RedesDocumento76 páginasCapítulo I Introducción A La Seguridad en RedesRobin RodriguezAinda não há avaliações

- Competencias digitales para la industria: Introducción a la ciberseguridadDocumento3 páginasCompetencias digitales para la industria: Introducción a la ciberseguridadSummer FlowerAinda não há avaliações

- Tema 1 Clases 1 Generalidades de Ciberseguridad y CiberdefensaDocumento41 páginasTema 1 Clases 1 Generalidades de Ciberseguridad y CiberdefensaAmilkaAinda não há avaliações

- Clase1 SeguridadDocumento26 páginasClase1 SeguridadFranciscoJavierOyarzunPinoAinda não há avaliações

- Preguntas FormativasDocumento5 páginasPreguntas FormativasJair Campos100% (1)

- Unidad 3 Seguridad de RedesDocumento28 páginasUnidad 3 Seguridad de RedesEsther2003100% (1)

- Resumen Seguridad Informatica Jorge PradoDocumento13 páginasResumen Seguridad Informatica Jorge PradoDavid PradoAinda não há avaliações

- Unidad 3 Seguridad de RedesDocumento32 páginasUnidad 3 Seguridad de RedesEmmanuelchatoAinda não há avaliações

- 1er Entregable - Capitulo 1 (Afectación de La Seguridad Informatica en Las Redes)Documento8 páginas1er Entregable - Capitulo 1 (Afectación de La Seguridad Informatica en Las Redes)LUIS RIVASAinda não há avaliações

- ITIC TSTI Seguridad en Sistemas OperativDocumento7 páginasITIC TSTI Seguridad en Sistemas Operativfranklin meranAinda não há avaliações

- Material de Reforzamiento U5, Competencias Digitales para La Industria.Documento3 páginasMaterial de Reforzamiento U5, Competencias Digitales para La Industria.Angel RufinoAinda não há avaliações

- Redes Unidad 4 - Seguridad en Redes - 2019Documento15 páginasRedes Unidad 4 - Seguridad en Redes - 2019Gabriela GonzalezAinda não há avaliações

- Milton Lopez Tarea6Documento5 páginasMilton Lopez Tarea6karina angulo contrerasAinda não há avaliações

- Task 1 - Recognizing The Importance of Information SecurityDocumento4 páginasTask 1 - Recognizing The Importance of Information SecurityCamila Gómez GonzálezAinda não há avaliações

- Ataque de Fuerza BrutaDocumento30 páginasAtaque de Fuerza Brutaluiskrlos79Ainda não há avaliações

- Fundamentos de CiberseguridadDocumento8 páginasFundamentos de CiberseguridadJoser Raul Fernandez NaalAinda não há avaliações

- Las Telecomunicaciones y La Seguridad de Información - Grupo 1 TodoDocumento7 páginasLas Telecomunicaciones y La Seguridad de Información - Grupo 1 TodoKlever Davalos HiidalgoAinda não há avaliações

- ProyectiDocumento7 páginasProyectisantiagoproswat3Ainda não há avaliações

- CCDA 200-310 Official Cert Guide, 5th EditionDocumento33 páginasCCDA 200-310 Official Cert Guide, 5th EditionGuillermo Ex TottiAinda não há avaliações

- Sistemas de Telefonía - José Damián Cabezas - Paraninfo PDFDocumento352 páginasSistemas de Telefonía - José Damián Cabezas - Paraninfo PDFEduardo Martinez Nieto100% (3)

- Flujo de Caja Ejercicio2 ALUMNODocumento2 páginasFlujo de Caja Ejercicio2 ALUMNOGuillermo Ex TottiAinda não há avaliações

- Espol Fiec Presentacion Tesis Rafael Plaza MendozaDocumento84 páginasEspol Fiec Presentacion Tesis Rafael Plaza MendozaJorge Armand Mejia CadenaAinda não há avaliações

- 38 113 1 PBDocumento9 páginas38 113 1 PBGuillermo Ex TottiAinda não há avaliações

- Guía Rapida v2Documento8 páginasGuía Rapida v2Guillermo Ex TottiAinda não há avaliações

- Homes and Small Office Connections TrunkDocumento4 páginasHomes and Small Office Connections TrunkJosé Gabriel Vega CarrilloAinda não há avaliações

- ES RS InstructorPPT Chapter5RDocumento34 páginasES RS InstructorPPT Chapter5RAnonymous 28bftY4BAinda não há avaliações

- ES RS instructorPPT Chapter4Documento52 páginasES RS instructorPPT Chapter4Guillermo Ex TottiAinda não há avaliações

- ES RS instructorPPT Chapter3Documento45 páginasES RS instructorPPT Chapter3Anonymous Fh0Jg5IccAinda não há avaliações

- Ejercicios AlzheimerDocumento56 páginasEjercicios AlzheimerMary Bazan Tejada100% (1)

- ES RS instructorPPT Chapter3Documento45 páginasES RS instructorPPT Chapter3Anonymous Fh0Jg5IccAinda não há avaliações

- ES RS instructorPPT Chapter2Documento55 páginasES RS instructorPPT Chapter2George Contreras HernandezAinda não há avaliações

- ES RS instructorPPT Chapter4Documento52 páginasES RS instructorPPT Chapter4Guillermo Ex TottiAinda não há avaliações

- ES RS InstructorPPT Chapter1Documento25 páginasES RS InstructorPPT Chapter1Juan Sebastian ArboledaAinda não há avaliações

- Gestión Calidad ProcesosDocumento5 páginasGestión Calidad Procesosjuanito54100% (2)

- ES RS InstructorPPT Chapter5RDocumento34 páginasES RS InstructorPPT Chapter5RAnonymous 28bftY4BAinda não há avaliações

- ES RS instructorPPT Chapter2Documento55 páginasES RS instructorPPT Chapter2George Contreras HernandezAinda não há avaliações

- ES RS instructorPPT Chapter6-SumarizacionDocumento58 páginasES RS instructorPPT Chapter6-SumarizacionDiana YacchiremaAinda não há avaliações

- ES RS InstructorPPT Chapter1Documento25 páginasES RS InstructorPPT Chapter1Juan Sebastian ArboledaAinda não há avaliações

- 1.1.2 Tecnologías Emergentes en Un Mundo DigitalDocumento28 páginas1.1.2 Tecnologías Emergentes en Un Mundo DigitalGuillermo Ex TottiAinda não há avaliações

- ES RS instructorPPT Chapter4Documento52 páginasES RS instructorPPT Chapter4Guillermo Ex TottiAinda não há avaliações

- Resumen Capitulo 1 PmbokDocumento5 páginasResumen Capitulo 1 PmbokZigma DeltaAinda não há avaliações

- Resumen PMBOK Capitulos 4 y 5Documento18 páginasResumen PMBOK Capitulos 4 y 5Fernando Alvarez EstradaAinda não há avaliações

- Capitulo 3 ResumenDocumento5 páginasCapitulo 3 ResumenDaniela Padron VergaraAinda não há avaliações

- Resumen 4Documento5 páginasResumen 4Francis CasquiAinda não há avaliações

- Resumen Capitulo 2 PmbokDocumento7 páginasResumen Capitulo 2 Pmbokjuanito54Ainda não há avaliações

- ES RS instructorPPT Chapter3Documento45 páginasES RS instructorPPT Chapter3Anonymous Fh0Jg5IccAinda não há avaliações

- ES RS InstructorPPT Chapter5RDocumento34 páginasES RS InstructorPPT Chapter5RAnonymous 28bftY4BAinda não há avaliações

- ES RS instructorPPT Chapter2Documento55 páginasES RS instructorPPT Chapter2George Contreras HernandezAinda não há avaliações

- FuncionesTrigonómicas-38Documento7 páginasFuncionesTrigonómicas-38jjaems50% (2)

- Informe FlipDocumento7 páginasInforme FlipLuisCastroMantillaAinda não há avaliações

- Manual Del Erwin 4.0Documento38 páginasManual Del Erwin 4.0Max Inga PardavéAinda não há avaliações

- Acta Resolucion 06581 Del 27 Diciembre 2017 MyDocumento4 páginasActa Resolucion 06581 Del 27 Diciembre 2017 MyIvan Peña OyolaAinda não há avaliações

- Entorno Del Desarrollo de VideojuegosDocumento14 páginasEntorno Del Desarrollo de VideojuegosPaalOmaa GonzzaleezzAinda não há avaliações

- Tema 4 - Seguridad de La Información en TelemedicinaDocumento19 páginasTema 4 - Seguridad de La Información en TelemedicinaMaria Elena Sifuentes RiosAinda não há avaliações

- Encriptación y DesencriptaciónDocumento17 páginasEncriptación y DesencriptaciónJonathan AliagaAinda não há avaliações

- EL-3212 Circuitos Discretos-I Semestre 2016Documento5 páginasEL-3212 Circuitos Discretos-I Semestre 2016Ruth Campos ArtaviaAinda não há avaliações

- Manual Corel Draw X 3Documento19 páginasManual Corel Draw X 3Alx ChavezAinda não há avaliações

- Creación de Cubos de Datos Mediante Archivos de Excel y de TDocumento8 páginasCreación de Cubos de Datos Mediante Archivos de Excel y de THarold OrtegaAinda não há avaliações

- Phishing ContraataqueDocumento10 páginasPhishing Contraataquespolinari313207Ainda não há avaliações

- Guia Modi DatosDocumento2 páginasGuia Modi DatosEdwin MiradnaAinda não há avaliações

- DB Combo ListDocumento5 páginasDB Combo ListSolo-Dies JuanAinda não há avaliações

- Report Painter by MundosapDocumento39 páginasReport Painter by MundosaplockedstoAinda não há avaliações

- Ensayo - Ethical HackingDocumento4 páginasEnsayo - Ethical HackingFredy HuertaAinda não há avaliações

- Cuadernillo de AprendizajeDocumento38 páginasCuadernillo de AprendizajeNancy CaballeroAinda não há avaliações

- Curso ArchiCAD 15 AvanzadoDocumento1 páginaCurso ArchiCAD 15 Avanzadoportatil31164Ainda não há avaliações

- 4 Estructuras de Datos Dinámicas - Colas de Prioridad y MontonesDocumento4 páginas4 Estructuras de Datos Dinámicas - Colas de Prioridad y MontonesmcbaiinAinda não há avaliações

- Merge SortDocumento3 páginasMerge SortNalia RS0% (1)

- Ecuacionesyestrellasmc3a1gicasrprofe PDFDocumento3 páginasEcuacionesyestrellasmc3a1gicasrprofe PDFHenry Lopez YolAinda não há avaliações

- Ejemplo Cableado EstructuradoDocumento5 páginasEjemplo Cableado EstructuradosyamadhusudanAinda não há avaliações

- Interpretacion PersonalDocumento3 páginasInterpretacion PersonalomarAinda não há avaliações

- Configuración Apache2Documento16 páginasConfiguración Apache2NestorPastorPieraAinda não há avaliações

- Configurar servidor OpenVPN con clientes Windows/LinuxDocumento22 páginasConfigurar servidor OpenVPN con clientes Windows/LinuxAlmonacidAinda não há avaliações

- FactorizacionDocumento6 páginasFactorizacionapi-300295365Ainda não há avaliações

- Blowfish - Criptografía de clave secretaDocumento2 páginasBlowfish - Criptografía de clave secretaMylo GuzmanAinda não há avaliações

- Resumen Disparo No LinealDocumento11 páginasResumen Disparo No Linealjosm1397Ainda não há avaliações

- Códigos de Reseteo para Los Potes de Tinta de Las Impresoras Epson L100Documento11 páginasCódigos de Reseteo para Los Potes de Tinta de Las Impresoras Epson L100robertbe12Ainda não há avaliações

- Informe Pericial 2Documento9 páginasInforme Pericial 2Odili TenasAinda não há avaliações

- La Importancia Del Documento Nacional de IdentidadDocumento6 páginasLa Importancia Del Documento Nacional de IdentidadFelipillo MagallanAinda não há avaliações