Escolar Documentos

Profissional Documentos

Cultura Documentos

Capitulo III - Seguranca de Redes

Enviado por

Launelle Cardozo MartinsTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Capitulo III - Seguranca de Redes

Enviado por

Launelle Cardozo MartinsDireitos autorais:

Formatos disponíveis

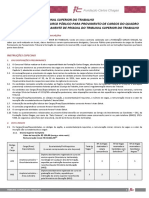

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

Capitulo IV

Conceitos de proteo e segurana em redes de computadores

1. Introduo

Com a mudana no foco de utilizao das redes de computadores (do uso acadmico para o uso

comercial) houve um aumento significativo da necessidade de investimento em segurana das redes, para

evitar que informaes possam ser capturadas ou alteradas por pessoas sem autorizao para isso.

Tem-se verificado que as redes podem sofrer diversos tipos de danos, causados pelos mais variados

motivos, porm, o maior de todos, tm sido o uso inadequado, furto e alterao de dados por funcionrios

das prprias empresas.

A esses possveis problemas chamamos de vulnerabilidade, ou melhor, a vulnerabilidade a

suscetibilidade que um sistema possui a ataques, e essa sujeio ocorre pela ausncia ou ineficincia dos

sistemas de proteo.

Geralmente, quando falamos de vulnerabilidade, imagina-se apenas o ataque direto rede, mas elas

podem ser de diversos tipos. Vejamos:

a) Vulnerabilidade fsica falhas nas instalaes eltricas, ausncia de um plano contra incndio; m

estruturao do prdio; falta de planejamento do CPD; etc.

b) Vulnerabilidade natural tragdias naturais (maremotos, terremotos, enchentes, etc); maior ndice de

umidade do ar; maresia; etc.

c) Vulnerabilidade humana m qualificao ou falta de experincia dos profissionais que atuam na

rea de segurana das informaes na empresa; ausncia de treinamento adequado aos funcionrios de

uma maneira geral; falhas de carter dos funcionrios.

d) Vulnerabilidade de hardware desgaste natural do maquinrio, mau dimensionamento, m

conservao, baixa qualidade.

e) Vulnerabilidade de software falhas operacionais nos sistemas; m instalao e configurao o que

pode gerar permisses indevidas.

f) Vulnerabilidade dos meios de acesso perda de dados; perda do link; falta de observncia do grau

de segurana oferecido, por padro, pelo meio, e o que precisa ser agregado a ele para se atingir o grau de

segurana desejado.

g) Vulnerabilidade de meios de armazenamento falhas de armazenamento e conservao,

inobservncia do grau de segurana oferecido X o desejado; baixa qualidade dos meios.

De uma maneira mais clara, essas vulnerabilidades podem causar a perda de informaes, o furto ou

alterao de informaes, a divulgao no autorizada de dados, o fornecimento de dados estatsticos

errados; a interrupo do fornecimento de servios, etc.

A segurana de redes ento, tem por funo, a eliminao das vulnerabilidades da empresa para

evitar futuras ameaas.

As ameaas so tentativas de violao ao sistema de segurana da empresa. Elas se classificam

geralmente em: ativas, passivas, intencionais e acidentais.

Ativas so as que efetivamente causam dano ao sistema, alterando suas informaes, apagando-as,

ou furtando-as.

Passivas so as que, apesar de ocorrerem, no causam danos ao sistema.

Intencionais so as que ocorrem mediante pr-meditao. Algum as planejou e as executou.

Acidentais so as que ocorrem sem que tenha havido a inteno.

Quando uma ameaa intencional se efetiva, ela passa a ser chamada de ataque.

Os principais tipos de ataque so:

a) Ataques internos geralmente so realizados por funcionrios da prpria empresa, pois se

caracterizam pela realizao de aes no autorizadas, por usurios cadastrados.

b) Personificao esse ataque tambm conhecido como masquerade e se caracteriza pela atuao

de uma entidade como outra, com o intuito de obter privilgio que a priori no lhe pertenceriam.

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

c) Recusa de impedimento de servio caracteriza-se por interrompimento de servios oferecidos pela

rede. Esse interrompimento pode ser causado direto pela entidade afetada, ou esta pode servir de meio

para impedir o servio de outra entidade.

d) Armadilha caracteriza-se pela modificao de uma entidade, para que a partir de um determinado

comando ou evento, ela produza efeitos no autorizados. Esse ataque que tambm conhecido como

trapdoor.

e) Repetio caracteriza-se pelo armazenamento de cpias de mensagens ou dados e o posterior

reenvio (geralmente cpia tambm o catlogo de endereos da mquina atacada e no momento do reenvio

utiliza-o). Esse ataque conhecido tambm como Replaying.

f) Modificao caracteriza-se por alteraes no contedo das mensagens.

g) Escuta clandestina caracteriza-se pela interceptao da comunicao por pessoas no autorizadas.

h) Busca exaustiva caracteriza-se pelas sucessivas tentativas de quebrar sistemas criptografados,

utilizando-se todas as chaves possveis. Esse mtodo chamado, por alguns autores, de mtodo da fora

bruta.

i) Inferncia caracteriza-se pela utilizao da criptoanlise, na tentativa de se obter a mensagem

original atravs de clculos matemticos.

j) Ataque ao texto cifrado caracteriza-se pela utilizao de algumas mensagens cifradas com

algoritmos de criptografia conhecidos, visando tentar descobrir o contedo da mensagem interceptada a

partir destes textos.

k) Corte e cola caracteriza-se pelo uso de duas ou mais mensagens cifradas com a mesma chave e

atravs da combinao de pores delas, gerar uma nova mensagem. Busca-se com isso enganar um

usurio autorizado e induzi-lo a fazer o que o invasor deseja.

2. Vrus de computador

A grande maioria dos ataques realizada por vrus de computadores. Vrus so programas

desenvolvidos com intuitos destrutivos. Geralmente trazem caractersticas especiais como, por exemplo, a

possibilidade de se auto-replicar. As aes mais conhecidas dos vrus so os ataques a outros programas

(principalmente Sistemas Operacionais) e a execuo de aes no solicitadas e indesejadas. Geralmente

se propagam atravs da circulao de programas e mdias infectadas.

Existem diversos tipos de vrus. Os mais conhecidos so:

a) Vrus de arquivo esse tipo de vrus atua sobre arquivos. Geralmente os arquivos executveis (COM

e EXE) ou os arquivos que so utilizados na execuo de outros programas (SYS, DLL, BIN, DRV). Eles

podem ser de dois tipos:

Vrus de ao direta: esse tipo de vrus infecta um ou mais programas, cada vez que o programa que o

contm utilizado.

Vrus residentes: esse tipo de vrus se esconde na memria na primeira vez em que o programa

infectado executado e a partir da passa a infectar todos os outros programas que forem executados.

b) Vrus de sistema (Vrus de Boot) esse tipo de vrus aloja-se nas reas de boot dos discos,

infectando os cdigos executveis l localizados.

c) Vrus de Macro esse tipo de vrus escrito em linguagem de macro, ou so anexados a macros j

existentes nos programas. A infeco por esse tipo de vrus geralmente ocorre pela abertura de programas

contaminados, nesse momento, o vrus se copia para o modelo global do programa e passa a infectar

todos os documentos que forem abertos. Vale salientar que esse tipo de vrus pode ser multiplataforma,

infectando assim, mais de um tipo de sistema.

d) Vrus Mltiplo esse tipo de vrus uma mistura do vrus de arquivo com o vrus de Boot, pois infecta

tanto os arquivos de sistema quanto os arquivos de programa.

e) Vrus criptografado esse tipo de vrus possui uma parte do seu cdigo criptografado para dificultar a

deteco.

f) Vrus stealth esse tipo de vrus possui uma ao que visa disfarar a sua presena na mquina,

fazendo com que nem o usurio, nem o anti-vrus percebam a sua presena. Para enganar o antivrus, ele

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

verifica a presena de um programa desse tipo atuando na memria, e caso haja, ele no ficar em

atividade. Tambm capaz de desinfectar arquivos para evitar o aviso de que ele est l.

g) Vrus Mutante esse tipo de vrus altera o seu prprio cdigo (parte dele) para evitar a sua deteco.

h) Vrus Polimrfico esse tipo de vrus semelhante ao vrus mutante, mas a modificao do cdigo

ocorre a cada replicao.

Muitas vezes, antes de executar a ao final para a qual foi elaborado, o vrus d dicas de que est

instalado em uma mquina, como deixa a mquina mais lenta, exibe mensagens, msicas, desenhos, gera

1.

OBS. Os Cavalos de Tria (Trojam Horse) so programas que permitem a administrao remota,

invaso, visualizao do que est sendo digitado, e at mesmo captura de dados das mquinas nas quais se

instalam. Geralmente eles so enviados atravs de jogos ou programas que, quando executados, instalam o

Trojan na mquina. Eles no devem ser confundidos com os vrus, pois eles no podem se replicar e s se

instalam quando so executados.

2. Os Worm (Vermes) so programas com alta capacidade de proliferao.

travamentos do sistema, altera subitamente o tamanho de arquivos e etc.

Para se proteger o usurio deve estar sempre atento a esses sintomas e instalar em sua mquina um

programa anti-vrus que um programa que traz catalogado em si uma lista de cdigos de todos os vrus

conhecidos por ele. Quando o computador ligado, ou quando o usurio solicita, ele varre todos os

programas existentes na mquina a procura dos cdigos dos vrus, se encontrar algo semelhante ele tenta

eliminar o cdigo do vrus e restaurar o arquivo original, mas isso depender do antivrus.

O usurio, ento, deve sempre manter seu anti-vrus atualizado, caso ele tenha a opo de autoproteo deixe-o sempre ativada; verifique a existncia de vrus em TODOS os arquivos que receber; no

execute arquivos recebidos por email de origem desconhecida.

OBS.: Em seu computador h programas conhecidos como cookies que foram criados com o

intuito de facilitar a vida do usurio, pois esses programas armazenam informaes dos seus ltimos

acessos, o que evitaria a necessidade de fornecimento repetido de informaes. Um exemplo bem

prtico deles o carrinho de supermercado que existem nos sites de compra na Internet.

Porm a inteno benfica dos cookies foi adulterada pela idia dos spywares. Eles so programas

espies que armazenam dados dos acessos do usurio, s que aqui geralmente todo tipo de dado

inclusive o nmero do carto, a senha, o nmero da conta, a senha da conta e etc.

Para se proteger o usurio deve instalar em sua mquina programas anti-spyware.

3. Spam

Simultaneamente ao desenvolvimento e popularizao da Internet, ocorreu o crescimento de um

fenmeno que, desde seu surgimento, se tornou um dos principais problemas da comunicao eletrnica

em geral: o envio em massa de mensagens no-solicitadas. Esse fenmeno ficou conhecido como

spamming, as mensagens em si como spam e seus autores como spammers.

Embora algumas leis a respeito do assunto j tenham sido aprovadas, ainda no existe uma legislao

definitiva que regule a prtica do spamming ou a caracterize como sendo crime. Apesar desta atual

indefinio legal, diversas entidades governamentais, comerciais e independentes declaram que o spam

um dos maiores problemas atuais da comunicao eletrnica.

No Brasil no crime enviar spam, mas esta prtica acaba sendo autoregulamentada, pois o spammer

mal visto, seu produto ou empresa desacreditado, seu provedor, domnio ou IP pode ser includo nas

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

listas de bloqueio dos administradores de rede. Por este motivo quase sempre o spam est ligado a

prticas criminosas ou a ingenuidade do empreendedor.

Meios de envio

Correio eletrnico : a forma mais comum e conhecida de spam. Spammers desse meio freqentemente

utilizam programas que facilitam ou automatizam a obteno de endereos e o envio a um grande nmero

de destinatrios. Existem diversos mtodos diferentes para um spammer obter uma lista de endereos. Um

dos procedimentos mais comuns utilizar programas de interpretao de textos que executam varreduras

em ambientes com um nmero potencialmente grande de endereos disponveis, como pginas da

Internet, mensagens da rede Usenet e registros de Domain Name Services (DNS). Outro mtodo,

conhecido como "ataque de dicionrio", consiste em construir uma lista de endereos baseada em nomes e

palavras muito comuns.

Tipos

a) Boatos (hoaxes)

O termo hoax est associado a histrias falsas, escritas com o intuito de alarmar ou iludir aqueles

que a lem e instigar sua divulgao o mais rapidamente e para o maior nmero de pessoas possvel.

Geralmente tratam de pessoas que necessitam urgentemente de algum tipo de ajuda, alertas a algum tipo

de ameaa ou perigo, difamao de marcas e empresas ou ofertas falsas de produtos gratuitos. Aquelas

que relatam histrias cujos personagens, poca ou localizao so desconhecidos so histrias

conhecidas como "lendas urbanas".

Um exemplo bem conhecido de boato enviado por spammers brasileiros menciona um livro de geografia

usado em escolas norte-americanas que traz um mapa onde a Amaznia considerada territrio

internacional:

b) Correntes (chain letters)

Mensagens desta categoria prometem sorte, riqueza ou algum outro tipo de benefcio queles que a

repassarem para um nmero mnimo de pessoas em um tempo pr-determinado; garantindo, por outro

lado, que aqueles que interromperem a corrente, deixando de divulgar a mensagem, sofrero muitos

infortnios. Com esse mecanismo, elas tm a capacidade de atingir um nmero exponencial de pessoas

em um curto perodo de tempo.

c) Propagandas

Divulgam desde produtos e servios at propaganda poltica. Este tipo de spam um dos mais

comuns e um dos mais antigos j registrados. Embora existam mensagens comerciais legtimas, enviadas

por empresas licenciadas e conhecidas, nota-se que no raro que o produto ou servio oferecido pela

mensagem tenha alguma caracterstica ilegal e o spammer e a empresa sejam desconhecidos do pblico

ou completamente annimos. Entre outros, um spam publicitrio costuma apresentar medicamentos sem

prescrio, software pirata ou ilegal, diplomas universitrios, oportunidades de enriquecimento rpido,

cassinos e outros esquemas de apostas, produtos erticos e pginas pornogrficas. Um dos exemplos

mais conhecidos do pblico o spam que oferece o medicamento Viagra a baixo custo.

d) Golpes (scam)

Tratam de oportunidades enganosas e ofertas de produtos que prometem falsos resultados. Entre

as ofertas mais comuns esto as oportunidades miraculosas de negcios ou emprego, propostas para

trabalhar em casa e emprstimos facilitados.

Um dos golpes mais conhecidos da Internet a mensagem cujo remetente alega ser um nigeriano

que, devido a razes polticas ou pessoais, est disposto a transferir uma grande quantidade de dinheiro ao

destinatrio desde que este pague uma certa taxa como garantia. Este spam conhecido como "419"

devido ao nmero do cdigo criminal nigeriano ao qual o caso se aplica.

Tambm podem receber essa classificao as mensagens que convidam os leitores para participar

de uma "pirmide" e prometem multiplicar rapidamente o lucro dos investidores. Esse esquema, que

consiste no pagamento de uma quantia pessoa de quem se recebeu o convite para ter o direito de

convidar outras pessoas e receber de cada uma delas a mesma quantia paga, esgota-se rapidamente,

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

devido ao seu carter exponencial, beneficiando apenas os primeiros a participarem da "pirmide" em

detrimento dos demais.

e) Estelionato (phishing) ver maiores informaes no prximo tpico

f) Programas maliciosos

De forma semelhante ao spam de estelionato, este tipo apresenta-se sob disfarce e induz o

destinatrio a executar um programa de computador malicioso enviado junto mensagem. Dentre os

programas usualmente enviados desta forma esto principalmente os vrus, os worms e os trojans.

Os Spams so ofensivos pois em sua maioria divulgam contedo agressivo e violento, como por

exemplo acusaes infundadas contra indivduos especficos, defesa de ideologias extremistas, apologia

violncia contra minorias, racismo, xenofobia e pedofilia.

No Brasil embora exista um volume significativo de spam brasileiro que traz no final um texto

salientando sua conformidade com a lei, no existem leis no Brasil que tratam especificamente da prtica

de spamming . O falso decreto na verdade uma emenda aprovada no senado Norte-Americano, usado

apenas para causar a impresso de legalidade aos destinatrios do spam.Todavia, diversos projetos de lei

sobre o tema j foram elaborados, propondo restries e formas de punio.

Os spammers para no espantar suas possveis vtimas costumam colocar frases simpticas ou

frases que sugerem que a mensagem enviada uma resposta a uma solicitao do usurio

Para obter listas de endereos automaticamente, alguns spammers desenvolvem interpretadores de

texto mais sofisticados, capazes de identificar endereos eletrnicos mesmo que estes estejam em

formatos no-usuais. o denominado harvesting, termo em ingls: traduz-se habitualmente por colheita de

endereos de email.

Finalmente, alterar sutil e periodicamente o contedo de um spam um procedimento utilizado para

superar os programas bloqueadores de spam que um destinatrio possa vir a ter. A ideia de tal

procedimento simples: como a maioria desses programas identifica uma mensagem no-solicitada

atravs de frases-padro ou palavras-chave, o spammer evita repetir termos, alterando os termos originais

para evitar que eles sejam detectados. O curto processo de substituir "viagra" por "v.i.a.g.r.a.", por

exemplo, pode ser capaz de superar muitos dos programas bloqueadores de spam utilizados atualmente.

Porm apesar dessa fragilidade ainda so o meio mais utilizado tecnicamente para deter os spammers

Como denunciar spam no Brasil

A denncia de spams, seja por emails de distribuio em massa ou sites de relacionamento, pode

ser feita atravs do site http://registro.br . Este fornece um link para o site http://antispam.br, que explica

detalhadamente as formas de se denunciar um spam. Resumidamente, faz-se o seguinte:

Responder o email de spam, incluindo o contedo original e o cabealho de e-mail na mensagem;

No campo 'Para:' digitar o endereo mail-abuse@cert.br;

Buscar o(s) responsvel(eis) pelo domnio no site http://registro.br, pela funo whois do prprio site.

Para isso necessrio que o spammer tenha enviado o site de propaganda (por exemplo,

www.liverjoice.com.br);

Colocar o email do responsvel pela rede no campo 'CC:', encontrado pelo site registro.br;

Enviar o email.

4. Phishing

O phishing princpio foi considerado uma nova forma de spam, mas verificou-se que muito mais

que isso. Ele muito mais do que simplesmente irritante e indesejado podendo levar ao roubo do nmero

de seu carto de crdito, senha, informaes de conta ou outros dados pessoais.

Phishing um tipo de fraude projetada para roubar sua identidade. Em um phishing scam, uma

pessoa mal-intencionada tenta obter informaes como nmeros de cartes de crdito, senhas, dados de

contas ou outras informaes pessoais convencendo voc a fornec-las sob pretextos enganosos.

Esquemas de phishing normalmente surgem por meio de spam ou janelas pop-up.

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

Para que o phishing funcione, o usurio mal-intencionado envia milhes de emails falsos que

parecem vir de sites populares ou de sites nos quais voc confia, como seu banco ou empresa de carto

de crdito. Esses emails, e os sites a que remetem, parecem oficiais o suficiente para convencer muitas

pessoas de sua legitimidade. Acreditando que esses emails so legtimos, pessoas desavisadas com

freqncia respondem s solicitaes de nmero do carto de crdito, senha, informaes de conta ou

outras informaes pessoais.

Para fazer com que esses emails paream ainda mais reais, os criadores de scam podem colocar um

link em um email falso que parece levar ao site legtimo, mas na verdade leva voc ao site de scam ou

mesmo a uma janela pop-up igualzinha ao site oficial. Em geral, essas cpias so chamadas sites

falsificados. Uma vez entrando em um desses sites, voc poder, inadvertidamente, inserir informaes at

mais pessoais, que sero transmitidas diretamente ao criador do site. Ele poder usar esses dados para

comprar bens, candidatar-se a um novo carto de crdito ou roubar sua identidade.

Assim como fazem no mundo fsico, os criadores de scam continuaro a desenvolver novos meios,

cada vez mais complexos, para enganar voc online. Mas essas cinco etapas simples ajudaro a proteger

voc e suas informaes.

Nunca responda a solicitaes de informaes pessoais por email. Em caso de dvida, telefone para a

instituio que afirma ter enviado o email.

Visite sites digitando a URL na barra de endereos.

Verifique se os sites usam criptografia.

Revise sempre seus extratos de banco e carto de crdito.

Denuncie suspeitas de abuso de suas informaes pessoais s autoridades competentes.

No digite informaes pessoais ou financeiras em janelas pop-up

5. Pharming

O pharming envolve modificaes no sistema DNS (Domain Name System) de endereos,

encaminhando o internauta para uma pgina que no corresponde digitada no endereo, mas sim a um

website falso desenvolvido especialmente com o objetivo de copiar o original nos mnimos detalhes e fazer

com que o usurio no perceba que est em territrio perigoso. considerado por alguns uma evoluo de

phishing.

Fazendo uma comparao: no phishing cada usurio precisa ser contactado individualmente para cair

no golpe enquanto no pharming a coisa feita na raiz sendo praticamente impossvel para o usurio

comum detectar que foi redirecionado para um site falso.

Phishing a onda que pega o desavisado na praia. Pharming o tsunami que pode pegar qualquer

um.

Um ataque do tipo pharming modifica um tipo de hospedeiro que retm parte da informao

fundamental para o funcionamento da web, os chamados Domain Name System servers (Servidores de

Nomes de Domnio) doravante denominado servidor DNS

Pode ser executado em trs modalidades:

1. DNS Hijacking (Seqestro de DNS)

2. DNS Poisoning (Envenenamento de DNS)

3. Malware (Trojan Horses ou Cavalos de Tria)

Sequestro de DNS (DNS Hijacking) -- a modalidade mais fcil de ser evitado, porm a que mais danos

pode causar. O ofensor simplesmente troca o registro de um site alvo para o endereo de algum

computador controlado por ele. Ou seja, ele simula que o dono do site (ou seu administrador) e pede a

troca junto ao Registrar que a executa sem saber que est atendendo uma solicitao de pessoa no

autorizada. Uma vez a troca feita o ofensor coloca no ar um website idntico, o que fcil de fazer, e passa

a capturar as senhas de todos os usurios que naturalmente fazem login no site falso.

Envenenamento de DNS (DNS Poisoning) -- No to eficiente como o anterior, mas de alto potencial

nocivo caso no descoberto aps certo perodo de tempo. Consiste em invadir um servidor DNS e plantar

endereos falsos em uma tentativa de replicar pela internet essa informao. Todo servidor DNS armazena

temporariamente o endereo de sites frequentemente acessados em uma rea chamada cache de modo a

agilizar a operao de obter a localizao correta. Sites no trocam de localizao todo dia, mas a

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

informao do cache somente expira aps certo tempo segundo padres recomendados pela IETF

(Internet Engineering Task Force), entidade que rege o bom funcionamento da internet.

Cavalos de Tria e outros tipos de Malware -- Esse tipo de programa malicioso poder tentar alterar um

arquivo do Windows chamado Hosts. Esse arquivo pode ser utilizado para armazenar localmente o

endereo de sites frequentemente acessados da mesma maneira como funciona um cache DNS. Seria um

envenenamento de DNS local. O seu arquivo Hosts dependendo do seu sistema operacional pode ser

localizada segundo essa. Para evitar essa ultima modalidade voc apenas precisa estar em dia com seu

programa de antivrus.

6. Invasores

Os invasores so as pessoas responsveis pelos ataques, seja o planejamento e/ou a execuo dos

mesmos.

Como j vimos em nosso curso, no h anonimato na rede, todas as mquinas podem ser rastreadas,

por isso j h leis, em alguns pases, que regulamentam as aes que podem ser considerados crimes ou

contravenes de suas respectivas punies.

Os tipos de invasores mais conhecidos so:

a) Hackers em sua grande maioria so cientistas com grande conhecimento no rea de hardware,

redes e segurana das informaes. Eles invadem redes, nas quais no so usurios para buscar

conhecimentos ou para testar os que j possui, mas eles possuem um cdigo de tica e com, base nele,

no destroem dados, nem alteram e nem buscam rendimentos com eles. A maioria das grandes empresas

contrata hackers para testar seus sistemas de segurana.

b) Cracker semelhante ao hacker em nvel de conhecimento, mas invade as redes com o intuito de

causar danos, ou roubar informaes.

c) Phreakers invasores do sistema de telefonia.

d) Lammer usurios que vislumbram tornarem-se hackers um dia.

e) Script Kiddie tem certo conhecimento, mas usa apenas scripts prontos, feitos por outros crackers ou

hackers.

f) Defacers alteram apenas informaes de sites.

7. Tcnicas de invaso mais conhecidas

As tcnicas e os programas mais utilizados pelos invasores so os seguintes:

Crack so programas utilizados para quebrar senhas e licenas de softwares. So facilmente

encontrados na internet, mas em sites que no merecem confiana.

Flood geram eventos na rede, geralmente sobrecarga, que causam lentido e em alguns casos

(principalmente no acesso discado) podem at derrubar a conexo.

Back door fica escondido na mquina e permite um futuro acesso pelo invasor.

Exploit rastreia a rede em busca de vulnerabilidades, geralmente tenta a modificao de nveis de

permisso de acesso.

Sniffer monitora e grava pacotes que trafegam pela rede.

Spoofing cria uma conexo com uma mquina, usando a identificao de outra na qual ela confie.

Hijacking permite o assalto a uma sesso, a partir da a conexo passa a ser controlada pelo

invasor.

8. Tcnicas de segurana mais conhecidas

a)

Esteganografia: o processo de esconder informaes, que sero mostradas novamente atravs

de comandos especficos.

b)

Criptografia: o mtodo de codificar uma mensagem, para garantir a segurana das mesmas.

c)

Firewall: o sistema de segurana que impede o acesso de usurios no autorizados.

www.cers.com.br

CURSO COMPLETO DE TRIBUNAIS DO TRABALHO 2013

Informtica

Emanuelle Gouveia

d)

Scanner: um programa que verifica pontos vulnerveis na segurana da rede.

e)

Servidor Proxy: um mecanismo de segurana, onde a autenticao realizada por Servidor

Proxy que no se encontra conectado rede. Se o usurio que est tentando acessar a rede for

autorizado, ser redirecionado pra um endereo vlido na rede.

f) VPN (Rede Virtual Privada): so ligaes feitas entre Intranets (redes locais que utilizam a arquitetura

TCP/IP), utilizando como meio de comunicao a Internet e como meio de segurana o firewall nas pontas

das Intranets. Alm disso, os dados so mandados de forma criptografada.

9. Dicionrio bsico

a)

b)

c)

d)

e)

f)

g)

h)

Integridade: a garantia de que os dados no foram alterados.

Autenticidade: a garantia de que os dados so verdadeiros.

Legitimidade: a garantia de que a origem e o destino so verdadeiros.

Acesso: possibilidade de consulta a dados de uma rede.

Autenticao: o processo de se confirmar identidade de um usurio ou um host.

Violao: o acesso aos dados por pessoa no autorizada.

Comprometimento: a perda de segurana, ocasionada pelo acesso no autorizado.

Bactria: um vrus com alta capacidade de duplicao.

www.cers.com.br

Você também pode gostar

- RESOLUÇÃO #1.094 Confea - LegislaçãoDocumento1 páginaRESOLUÇÃO #1.094 Confea - LegislaçãoLaunelle Cardozo MartinsAinda não há avaliações

- Manual Técnico de Orçamento 2019Documento157 páginasManual Técnico de Orçamento 2019Flávia AragãoAinda não há avaliações

- Denise Vargas - RICLDF - Semana Especial CLDFDocumento19 páginasDenise Vargas - RICLDF - Semana Especial CLDFLaunelle Cardozo MartinsAinda não há avaliações

- DNIT 104-2009 - ES - Serviços PreliminaresDocumento11 páginasDNIT 104-2009 - ES - Serviços PreliminaresThiago TelesAinda não há avaliações

- DECRETO N° 2.271 DE 7 DE JULHO DE 1997 Contratação de Serviços Pela AdministraçãoDocumento2 páginasDECRETO N° 2.271 DE 7 DE JULHO DE 1997 Contratação de Serviços Pela AdministraçãoLaunelle Cardozo MartinsAinda não há avaliações

- DECRETO N° 2.271 DE 7 DE JULHO DE 1997 Contratação de Serviços Pela AdministraçãoDocumento2 páginasDECRETO N° 2.271 DE 7 DE JULHO DE 1997 Contratação de Serviços Pela AdministraçãoLaunelle Cardozo MartinsAinda não há avaliações

- Boletim tstdc117 Final Site PDFDocumento32 páginasBoletim tstdc117 Final Site PDFwesleygomes84Ainda não há avaliações

- TelhadosDocumento41 páginasTelhadosRoi Robert ArantesAinda não há avaliações

- Denise Vargas Especial CLDF PDFDocumento39 páginasDenise Vargas Especial CLDF PDFGrangeiroAinda não há avaliações

- (Catalogo) - Metform - Telhas de AcoDocumento12 páginas(Catalogo) - Metform - Telhas de AcoLaunelle Cardozo MartinsAinda não há avaliações

- SINAPI Manual de Metodologias e Conceitos v002 PDFDocumento119 páginasSINAPI Manual de Metodologias e Conceitos v002 PDFLaunelle Cardozo MartinsAinda não há avaliações

- Otimizando um site para com títulos e palavras-chaveDocumento4 páginasOtimizando um site para com títulos e palavras-chaveLaunelle Cardozo MartinsAinda não há avaliações

- Manual de Obras Públicas ConstruçãoDocumento225 páginasManual de Obras Públicas ConstruçãoLaunelle Cardozo MartinsAinda não há avaliações

- Aulas Geotecnia II - Deformacoes Devido A CarregamentosDocumento34 páginasAulas Geotecnia II - Deformacoes Devido A CarregamentosJuliana CarneiroAinda não há avaliações

- SINAPI Manual de Metodologias e Conceitos v005 PDFDocumento128 páginasSINAPI Manual de Metodologias e Conceitos v005 PDFRobson Pereira Dos SantosAinda não há avaliações

- Manual de Implantação de RodoviasDocumento619 páginasManual de Implantação de Rodoviasdudusat100% (2)

- Manual de Obras Públicas ConstruçãoDocumento225 páginasManual de Obras Públicas ConstruçãoLaunelle Cardozo MartinsAinda não há avaliações

- NBR 5419-SpdaDocumento32 páginasNBR 5419-SpdatomazellijuniorAinda não há avaliações

- Decreto #7983 LicitaçõesDocumento4 páginasDecreto #7983 LicitaçõesLaunelle Cardozo MartinsAinda não há avaliações

- PAV Flexiveis - Tratamento Superficial Duplo NormaDocumento9 páginasPAV Flexiveis - Tratamento Superficial Duplo NormaLaunelle Cardozo MartinsAinda não há avaliações

- Micro Dren A GemDocumento100 páginasMicro Dren A GemLaunelle Cardozo MartinsAinda não há avaliações

- Lançamento estrutura açoDocumento54 páginasLançamento estrutura açoLaunelle Cardozo MartinsAinda não há avaliações

- SINAPI Manual de Metodologias e Conceitos v005 PDFDocumento128 páginasSINAPI Manual de Metodologias e Conceitos v005 PDFRobson Pereira Dos SantosAinda não há avaliações

- AULA 8 Pol Meros 2014Documento62 páginasAULA 8 Pol Meros 2014KATIA ALRELHIAAinda não há avaliações

- Terraplenagem - AterrosDocumento13 páginasTerraplenagem - AterrosLaunelle Cardozo MartinsAinda não há avaliações

- 411 Engenharia CivilDocumento23 páginas411 Engenharia CivilLaunelle Cardozo MartinsAinda não há avaliações

- Aula 1 Apresenta o Materiais 2015 1 OkDocumento21 páginasAula 1 Apresenta o Materiais 2015 1 OkLaunelle Cardozo MartinsAinda não há avaliações

- NBR-6502 - 1995 - Rochas e SolosDocumento18 páginasNBR-6502 - 1995 - Rochas e SolosMauricio F. Oliveira100% (1)

- Aula 3 Agregado 2015 1 Parte 4 OkDocumento26 páginasAula 3 Agregado 2015 1 Parte 4 OkLaunelle Cardozo MartinsAinda não há avaliações

- EditalADA2015 PDFDocumento10 páginasEditalADA2015 PDFLaunelle Cardozo MartinsAinda não há avaliações