INÍCIO / GREEN HAT / ENTRE NA MATRIX / FAQ / SOBRE NÓS

Beef – Invadindo navegadores Pesquisar … PESQUISAR

sem ser notado

Como previsto na Lei 12.737/2012 no

8 DE JULHO DE 2015 / GUILHERME

Art. 154-A invadir dispositivo

informático alheio, conectado ou não à

Beef é uma ferramenta de código aberto usada na invasão de browsers, a qual realiza

rede de computadores, mediante

testes de penetração em navegadores de forma silenciosa e sem que a vítima baixe

violação indevida de mecanismo de

nada. Ela é bem comum em sistemas desenvolvidos para pentest como o Kali Linux, segurança e com o fim de obter,

Parrot, Backbox entre outros. Isso não significa que todas as pessoas que usam esses adulterar ou destruir dados ou

sistemas saibam de sua existência e como ela funciona. informações sem autorização expressa

ou tácita do titular do dispositivo ou

instalar vulnerabilidades para obter

Ela não é uma exclusividade de sistemas de pentest, pode ser instalado em qualquer

vantagem ilícita. Pena – detenção, de 3

distribuição linux. Mo meu caso, usarei no ubuntu 14.10. Talvez em uma outra ocasião

(três) meses a 1 (um) ano, e multa.

eu farei um tutorial de como instalá-lo no ubuntu, nesse eu mostrarei o uso devido a

não encontrar nenhum bom conteúdo sobre isso em Português.

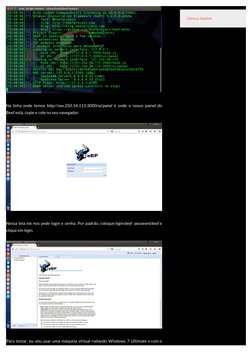

Como a maioria aqui usa sistemas de pentest, siga os comandos abaixo para entrar na Ajude o CIência Hacker

pasta onde fica o Beef

cd /usr/share/beef-xss

Ciência Hacker

YouTube 6K

Depois para executá-lo, dê o comando:

./beef

Tweets de @cienciahacker

Sua próxima tela terá que ser esta:

� Ciência Hacker

Na linha onde temos [Link] é onde o nosso painel do

Beef está, copie e cole no seu navegador.

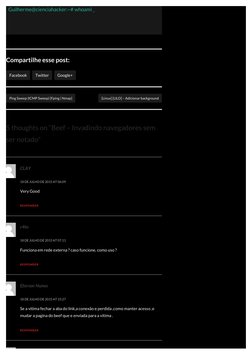

Nessa tela ele nos pede login e senha. Por padrão, coloque login:beef password:beef e

clique em login.

Para testar, eu vou usar uma máquina virtual rodando Windows 7 Ultimate e com o

�navegador Internet Explorer, para pegar vítimas em rede própria (pois invadir pessoas

que você não tem permissão não é legal né rsrs) use o seguinte link:

[Link]

Essa janela será exibida. Inicialmente, você vai pensar que abriu uma página e agora?

Agora é só se divertir! Se você observar no painel do Beef, uma nova conexão será

exibida com o IP e as principais informações do computador alvo.

Como podem ver, temos todas as informações do sistema. No caso, se você fizer uma

invasão em outro computador (Não recomendável) vai ver as informações do alvo.

�Agora é só diversão, temos vários commandos, aqui mostro um que é bem simples,

claro você pode explorar as outras opções e conseguir coisas bem mais valiosas $$.

Aqui está o resultado do comando.

Até a próxima!

Artigos, Pentest

BEEF I NVADI R NAVEGADORES PENETRACÃO SEM SER NOTADO

�Guilherme@cienciahacker:~# whoami _

Compartilhe esse post:

Facebook Twitter Google+

Ping Sweep (ICMP Sweep) [Fping | Nmap] [Linux] [LILO] – Adicionar background

5 thoughts on “Beef – Invadindo navegadores sem

ser notado”

CLAY

18 DE JULHO DE 2015 AT 06:09

Very Good

RESPONDER

r4to

18 DE JULHO DE 2015 AT 07:11

Funciona em rede externa ? caso funcione, como uso ?

RESPONDER

Eferson Nunes

18 DE JULHO DE 2015 AT 15:27

Se a vitima fechar a aba do link,a conexão e perdida ,como manter acesso ,e

mudar a pagina do beef que e enviada para a vitima .

RESPONDER

� Guilherme

19 DE JULHO DE 2015 AT 15:17

Olá r4to, você precisa de um ip fixo, você pode consegui-lo no site do NO-IP ai

onde esta => [Link] substitua o “seuip” pelo ip

do host do site NO-IP e envia para a sua vítima. Não recomendo fazer isso

então use com consciência

RESPONDER

Guilherme

20 DE JULHO DE 2015 AT 16:50

Eferson para manter o acesso você vai ir onde o BeEF vem instalado por

padrão em sistemas de hacking (Kali) que é /usr/share/beef-xss e dentro do

directório procure a pasta /modules depois /persistence e /confirm_close_tab,

agora abra o arquivo [Link]. Dentro do arquivo procure a linha:

module:

confirm_close_tab:

enable: true

Agora embaixo da linha enable: true coloque autorun: true, então vai ficar

assim

module:

confirm_close_tab:

enable: true

autorun: true

Não, você não deve mudar a página a ser enviada, você pode usar um protetor

de links para na ficar tão na cara quando a pessoa abrir o link já estará

infectada.

Espero ter sido útil. Até mais

RESPONDER

Deixe uma resposta

O seu endereço de email não será publicado Campos obrigatórios são marcados *

Nome *

Email *

Site

Comentário

�Você pode usar estas tags e atributos de HTML: <a href="" title=""> <abbr

title=""> <acronym title=""> <b> <blockquote cite=""> <cite> <code> <del

datetime=""> <em> <i> <q cite=""> <s> <strike> <strong>

Publicar comentário