Escolar Documentos

Profissional Documentos

Cultura Documentos

Cap 112

Enviado por

Reginaldo Santos Silva0 notas0% acharam este documento útil (0 voto)

5 visualizações1 páginaTítulo original

cap112

Direitos autorais

© © All Rights Reserved

Formatos disponíveis

PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

0 notas0% acharam este documento útil (0 voto)

5 visualizações1 páginaCap 112

Enviado por

Reginaldo Santos SilvaDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

Você está na página 1de 1

O receptor gera um novo par de chaves e dá a chave pública para o remetente, pouco antes de assinar.

Isso previne que o remetente prepare

uma cadeia de blocos antes do tempo, trabalhando de forma contínua até que tenha a sorte de chegar à frente e executar a operação

naquele momento. Uma vez que a transação é enviada, o remetente desonesto começa a trabalhar em segredo em uma cadeia paralela contendo

uma versão alternativa de sua transação.

O destinatário espera até que a transação tenha sido adicionada a um bloco e z blocos sejam ligados depois. Ele não sabe a quantidade exata

de progresso do atacante, mas assumindo que os blocos honestos tomaram o tempo médio esperado por bloco, o progresso potencial do

atacante será uma distribuição de Poisson com valor esperado:

Esta é uma marca d'água para a versão de teste, compre para obter a versão completa.

Benefícios para usuários registrados:

1. Converte os documentos inteiros.

2. Nenhuma limitação para os documentos finais.

Remover Agora

Você também pode gostar

- Cap 111Documento1 páginaCap 111Reginaldo Santos SilvaAinda não há avaliações

- Cap 5Documento1 páginaCap 5Reginaldo Santos SilvaAinda não há avaliações

- Cap 11Documento1 páginaCap 11Reginaldo Santos SilvaAinda não há avaliações

- Esta É Uma Marca D'água para A Versão de Teste, Compre para Obter A Versão CompletaDocumento1 páginaEsta É Uma Marca D'água para A Versão de Teste, Compre para Obter A Versão CompletaReginaldo Santos SilvaAinda não há avaliações

- SD 02.1 Modelos Comunicao AppDocumento44 páginasSD 02.1 Modelos Comunicao AppcwagnerscAinda não há avaliações

- Bitcoin White Paper PortuguesDocumento10 páginasBitcoin White Paper PortuguesShernandes1100% (1)

- Versionamento UERJDocumento38 páginasVersionamento UERJhitechsoluetecAinda não há avaliações

- Cap 9Documento1 páginaCap 9Reginaldo Santos SilvaAinda não há avaliações

- Sul IvanDocumento50 páginasSul IvanGuilherme MoraesAinda não há avaliações

- MQTT BRDocumento31 páginasMQTT BRSEER TecAinda não há avaliações

- SVN - Conceitos, Boas Práticas e Dicas de Utilização - From TatooineDocumento11 páginasSVN - Conceitos, Boas Práticas e Dicas de Utilização - From TatooinevinicastroAinda não há avaliações

- Exercícios Capitulo 2 Feitos (Kurose)Documento5 páginasExercícios Capitulo 2 Feitos (Kurose)JinxAinda não há avaliações

- Lista Exerc02 Sistema DistribuidoDocumento2 páginasLista Exerc02 Sistema DistribuidoFranciscoAinda não há avaliações

- Processos e ThreadsDocumento6 páginasProcessos e ThreadsAdriano Wagner Araujo BezerraAinda não há avaliações

- Redes de Computadores-KuroseDocumento7 páginasRedes de Computadores-KuroseZirtaebAinda não há avaliações

- Apresentacao DADDocumento5 páginasApresentacao DADJosé Eduardo Pinto AfonsoAinda não há avaliações

- Manual - Servidor Pritunl (OpenVPN) em Máquina Dedicada Cliente E2Documento5 páginasManual - Servidor Pritunl (OpenVPN) em Máquina Dedicada Cliente E2luciusmonaAinda não há avaliações

- Blue Pink Modern Technology PresentationDocumento9 páginasBlue Pink Modern Technology PresentationWinnie C.Ainda não há avaliações

- 40 A Peer To Peer Electronic Cash System SATOSHI NAKAMOTO Bitcoin PORTUGUES v2017 09 18Documento10 páginas40 A Peer To Peer Electronic Cash System SATOSHI NAKAMOTO Bitcoin PORTUGUES v2017 09 18Rajwant SinghAinda não há avaliações

- T2 - Projeto Chat Com SocketsDocumento2 páginasT2 - Projeto Chat Com SocketsLukas Maximo JardimAinda não há avaliações

- EZpoint Web AcordoDocumento8 páginasEZpoint Web AcordoTiago FerreiraAinda não há avaliações

- Per e Resp SDs 29set08Documento2 páginasPer e Resp SDs 29set08Antonio RochaAinda não há avaliações

- TOTVS License Server VirtualDocumento41 páginasTOTVS License Server VirtualreinaldohidekiAinda não há avaliações

- Quiz PDMDocumento11 páginasQuiz PDMGiselaAinda não há avaliações

- VisualSVN ServerDocumento12 páginasVisualSVN ServerDiego CaiadoAinda não há avaliações

- Aula 01Documento14 páginasAula 01kirlanianoAinda não há avaliações

- Capitulo 3Documento41 páginasCapitulo 3Pedro VictorAinda não há avaliações

- 00 - SOA - Apostila Base SSH PDFDocumento10 páginas00 - SOA - Apostila Base SSH PDFCarolina MesquitaAinda não há avaliações

- Write-Up CleartextDocumento19 páginasWrite-Up CleartextgiansantosmendoncaAinda não há avaliações

- Internet e Correio Eletrônico 07Documento3 páginasInternet e Correio Eletrônico 07A.E.V.P ZANINIAinda não há avaliações

- Aula 3 - Integrations e Development ToolsDocumento50 páginasAula 3 - Integrations e Development ToolsRenato Cardoso AlvesAinda não há avaliações

- Netbeans JavaDocumento78 páginasNetbeans JavaTiago SilvaAinda não há avaliações

- Revista Pecc 3c2b0 Trim. 2021Documento110 páginasRevista Pecc 3c2b0 Trim. 2021Neuza Monteiro De MacedoAinda não há avaliações

- Usando o NessusDocumento9 páginasUsando o NessusCarlo SeixasAinda não há avaliações

- Exercicios Sistemas OperativosDocumento3 páginasExercicios Sistemas OperativosA Carlos Garcia100% (1)

- Lista Exercicios 2Documento7 páginasLista Exercicios 2Bruno Xavier100% (1)

- CodigoLimpo0001 Código Limpo PDFDocumento15 páginasCodigoLimpo0001 Código Limpo PDFfabioxxmscAinda não há avaliações

- Aula01 Git+VersionamentoDocumento6 páginasAula01 Git+VersionamentojoãoAinda não há avaliações

- A LinguagemJAVADocumento15 páginasA LinguagemJAVAGiselle SantosAinda não há avaliações

- NTP - TrabalhoDocumento7 páginasNTP - TrabalhoThiago Fernandes LemosAinda não há avaliações

- Resumos NTI 2o TesteDocumento12 páginasResumos NTI 2o Testefrancisco albertinoAinda não há avaliações

- Email Informativo de Envio de AP para AnaliseDocumento2 páginasEmail Informativo de Envio de AP para AnalisedfddfdputaquepariuAinda não há avaliações

- Controle de VersãoDocumento17 páginasControle de VersãoOdlanier MendesAinda não há avaliações

- Servidor de E-Mail PostfixDocumento8 páginasServidor de E-Mail PostfixRomilson SilvaAinda não há avaliações

- Questões Sobre A Camada de Aplicação - Redes - IniciantesDocumento11 páginasQuestões Sobre A Camada de Aplicação - Redes - IniciantesValquíriaAinda não há avaliações

- Relatório de Indisponibilidade - 2023-02-18 - Rede SP1Documento3 páginasRelatório de Indisponibilidade - 2023-02-18 - Rede SP1Rafael MundelAinda não há avaliações

- Trainando para Prova de Protocolo de RedesDocumento7 páginasTrainando para Prova de Protocolo de RedesGabriel OliveiraAinda não há avaliações

- MessageDocumento8 páginasMessageCleverton Lehmkuhl LourençoAinda não há avaliações

- Resumo Sist Oper U2Documento24 páginasResumo Sist Oper U2Erandi BritoAinda não há avaliações

- Lista de Exercícios Sobre - Entrada - Saída e BarramentosDocumento5 páginasLista de Exercícios Sobre - Entrada - Saída e BarramentosBOT DO MILHÃOAinda não há avaliações

- Instituto Federal de PernambucoDocumento5 páginasInstituto Federal de PernambucoAlvaro Neto 19Ainda não há avaliações

- E Book Git Flow e GitHub FlowDocumento20 páginasE Book Git Flow e GitHub FlowMigefeAinda não há avaliações

- Sistemas Distribuidos1Documento56 páginasSistemas Distribuidos1Madalena SasportesAinda não há avaliações

- Sistemas de Tolerância A FalhasDocumento65 páginasSistemas de Tolerância A FalhasDaniel MatheusAinda não há avaliações

- Servidor OpenVPN PDFDocumento4 páginasServidor OpenVPN PDFDavi JoséAinda não há avaliações

- Exercícios Resolvidos Processos, Threads, EscalonamentoDocumento4 páginasExercícios Resolvidos Processos, Threads, EscalonamentoGersica Agripino91% (11)

- Trabalho Prático Do Módulo 1Documento9 páginasTrabalho Prático Do Módulo 1wellenjoyAinda não há avaliações

- Apache Kafka e Spring Boot: Comunicação assíncrona entre microsserviçosNo EverandApache Kafka e Spring Boot: Comunicação assíncrona entre microsserviçosAinda não há avaliações

- Desenvolvendo Um Compilador Para A Placa Arduino Uno Volume INo EverandDesenvolvendo Um Compilador Para A Placa Arduino Uno Volume IAinda não há avaliações

- Esta É Uma Marca D'água para A Versão de Teste, Compre para Obter A Versão CompletaDocumento1 páginaEsta É Uma Marca D'água para A Versão de Teste, Compre para Obter A Versão CompletaReginaldo Santos SilvaAinda não há avaliações

- Cap 9Documento1 páginaCap 9Reginaldo Santos SilvaAinda não há avaliações

- Cap 6Documento1 páginaCap 6Reginaldo Santos SilvaAinda não há avaliações

- Plano de EnsinoDocumento4 páginasPlano de EnsinoReginaldo Santos SilvaAinda não há avaliações

- Extrato de Edital de AberturaDocumento1 páginaExtrato de Edital de AberturaReginaldo Santos SilvaAinda não há avaliações

- Processo Seletivo Funcamp #18/2023 Edital de Processo Seletivo para A Contratação de Pessoal para O (A) Agência de Inovação Da Unicamp - InovaDocumento12 páginasProcesso Seletivo Funcamp #18/2023 Edital de Processo Seletivo para A Contratação de Pessoal para O (A) Agência de Inovação Da Unicamp - InovaReginaldo Santos SilvaAinda não há avaliações

- Edital de Abertura N 01Documento6 páginasEdital de Abertura N 01Reginaldo Santos SilvaAinda não há avaliações

- Carolina - Resume-545Documento2 páginasCarolina - Resume-545Reginaldo Santos SilvaAinda não há avaliações

- Passo A Passo para o Processocolap CogepDocumento1 páginaPasso A Passo para o Processocolap CogepReginaldo Santos SilvaAinda não há avaliações

- Expominas - Belo Horizonte - Minas Gerais 06 A 11 de Dezembro de 2022Documento48 páginasExpominas - Belo Horizonte - Minas Gerais 06 A 11 de Dezembro de 2022Reginaldo Santos SilvaAinda não há avaliações

- 1Documento1 página1Reginaldo Santos SilvaAinda não há avaliações

- O Papel Da Cannabis Na Etiopatgenese Da EsquizofreniaDocumento35 páginasO Papel Da Cannabis Na Etiopatgenese Da EsquizofreniaReginaldo Santos SilvaAinda não há avaliações

- Instruções de Pagamento Pelo Internet Banking Ou CaixaDocumento1 páginaInstruções de Pagamento Pelo Internet Banking Ou CaixaReginaldo Santos SilvaAinda não há avaliações

- Curso de CybersegurançaDocumento15 páginasCurso de CybersegurançaReginaldo Santos SilvaAinda não há avaliações

- Sicredi 1671361069-1Documento1 páginaSicredi 1671361069-1Reginaldo Santos SilvaAinda não há avaliações

- 2015 02 24 54ecca62c6881Documento16 páginas2015 02 24 54ecca62c6881Reginaldo Santos SilvaAinda não há avaliações

- Leisfederais TabagismoDocumento6 páginasLeisfederais TabagismovanisgioAinda não há avaliações

- A Aguia Rebelde - RabolúDocumento110 páginasA Aguia Rebelde - RabolúRui CastroAinda não há avaliações

- Marshall Sahlins - A Primeira Sociedade Da AfluênciaDocumento25 páginasMarshall Sahlins - A Primeira Sociedade Da AfluênciaJosé GlebsonAinda não há avaliações

- Flora Sao TomeDocumento75 páginasFlora Sao TomeReginaldo Santos Silva100% (1)

- Livro DaniDocumento132 páginasLivro DaniReginaldo Santos SilvaAinda não há avaliações

- HHSDDocumento4 páginasHHSDReginaldo Santos SilvaAinda não há avaliações

- Cartilha Cores Da Terra 150dpi - ModificadaDocumento18 páginasCartilha Cores Da Terra 150dpi - ModificadaanorfioriniAinda não há avaliações

- 7601 42034 1 PBDocumento8 páginas7601 42034 1 PBReginaldo Santos SilvaAinda não há avaliações

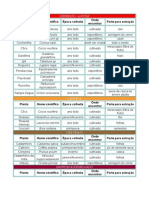

- Tabela de Plantas e CorantesDocumento4 páginasTabela de Plantas e CorantesJuliano SouzaAinda não há avaliações