Escolar Documentos

Profissional Documentos

Cultura Documentos

Configuraoparao MKAUTH

Enviado por

Anonymous 95DlTUszDescrição original:

Título original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Configuraoparao MKAUTH

Enviado por

Anonymous 95DlTUszDireitos autorais:

Formatos disponíveis

Configurao para o MK-AUTH e PR

Configurao para o MK-AUTH

1. Abaixo iremos dar nomes as nossa interface de rede.

/interface set ether1 name=EthInternet /interface set ether2 name=EthClientes /interface set ether3 name=EthMkauth

/interface set ether4 name=EthProxy

2. Identificando o seu Mikrotik mude o nome SEU-NOME para o de sua preferncia.

/system identity set name=SEU-NOME

3. Agora daremos os adicionaremos os IP's, gateway e o DSN.

Primeiro para quem tem link dedicado colocaremos o IP e mascara (lembrando que o abaixo apenas um exemplo) o que deve ser modificado o address, interface e o comment conforme sua preferncia e necessidade.

/ip address add address=200.200.200.130/29 disabled=no interface=EthInternet comment="Link GVT"

4. Agora nosso gateway, so o mesmo estiver errado no ser possvel a navegar.

/ip route add disabled=no distance=1 dst-address=0.0.0.0/0 gateway=200.200.200.129 scope=30 target-scope=10

5 . Agora o DNS, eu utilizo o do google se for de preferncia de vocs e so mudar.

/ip dns set servers=8.8.8.8,8.8.4.4 allow-remote-requests=yes cache-size=8192 max-udp-packet-size=512

6. Agora o ip de sua rede (o que vai sair para os clientes), o IP e mascara fica a clitrio.

/ip address add address=179.0.0.1/22 disabled=no interface=EthClientes comment="Rede Clientes"

7. Agora o IP do MK-AUTH, no deve ser mudada se algum quiser mudar lembrem-se de mudar o html do hotspot

/ip address add address=172.31.255.1/30 disabled=no interface=EthMkauth comment="Mk-Auth"

8. Agora o IP do seu proxy, esse pode ser conforme o seu critrio so o coloque se vocs vo utilizar o mesmo

/ip address add address=172.30.255.1/30 disabled=no interface=EthProxy comment="Proxy"

9. Vamos agora criar nosso hotspot.

/ip hotspot setup

hotspot interface: EthClientes local address off network: 179.0.0.1/20 masquerade network: no (no iremos mascara porque faremos isso na interface do link) address pool of network: 179.0.0.2-179.0.3.254 eu mudo e coloco 179.0.0.20-179.0.3.254 select certificate: none ip address of smtp server: 0.0.0.0 dns server: 8.8.8.8,8.8.4.4 dns name: deixe em branco ou coloque o de seu domnio caso o tenha. name of local hotspot: admin password for the user: coloque o de sua preferncia

Pronto o seu hotspot esta criado. 9. agora colocamos o address-pool como none

/ip hotspot set hotspot1 address-pool=none

10. Iremos agora configurar o hotspot para trabalhar com o MK-AUTH

/ip hotspot profile set use-radius=yes radius-interim-update=00:03:00 radius-accounting=yes nas-port-type=wireless-802.11 numbers=1

11. Agora vamos adicionar o Mk-Auth no walled Garden no mikrotik para que seus clientes tenham acesso a central de assinante mesmo estando com o cadastro bloqueado.

/ip hotspot walled-garden add action=allow dst-host=172.31.255.2 dst-port=80

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

12. Agora vamos configurar o cliente NTP do seu Mikrotik para que a hora sempre esteja certa.

/system ntp client set enabled=yes mode=unicast primary-ntp=200.160.0.8 secondary-ntp=200.189.40.8

13. Se estivermos no horrio de vero mude apenas o final para -02:00

/system clock manual set dst-delta=+00:00 dst-end="jan/01/2020 00:00:00" dst-start="jan/01/1970 00:00:00" time-zone=-03:00

14. Agora vamos configurar o cliente radius no mikrotik

/radius add address=172.31.255.2 authentication-port=1812 accounting-port=1813 service=hotspot,wireless secret=123456

15. Pagina de corte para MK-AUTH VERSO 4 - BUILD 85

/ip firewall nat add action=dst-nat chain=dstnat comment="PG CORTE" disabled=no protocol=tcp src-address-list=pgcorte to-address=172.31.255.2 to-ports=85 src-port=0-65535

16. Pagina de corte para MK-AUTH VERSO 4 - BUILD 86

/ip firewall nat add chain hotspot packet-mark bloqueado protocol=tcp action=dst-nat to-addresses=172.31.255.2 to-ports=85

/ip firewall mangle add chain=prerouting action=jump jump-target=hotspot

No esquea de marca a funo abaixo em radius incoming.

17. Quando o sinal do link cair de grande importncia que seus cliente receba uma mensagem de manuteno na tela para isso basta adicionar as regras abaixo que eles vo receber a mensagem. A regra por padro fica desabilitada so sendo ativada automaticamente quando o link ficar fora.

/ip firewall nat add action=dst-nat chain=dstnat comment="MANUTENCAO" to-addresses=172.31.255.2 to-ports=89 src-address=0.0.0.0/0 src-port=!80 protocol=tcp disabled=yes

18. Abaixo a regra para que seja habilitada automaticamente quando o link cair.

/tool netwatch add comment="Status da net" disabled=no down-script=\ "/ip firewall nat set [find comment=\"MANUTENCAO\"] disabled=no\r\ \n" host=200.147.67.142 interval=30s timeout=2s up-script=\ "/ip firewall nat set [find comment=\"MANUTENCAO\"] disabled=yes"

19. Vamos agora configurar a masquerade no NA OBS: Na regra abaixo criamos um masquerade de forma que o Mk-auth e o Proxy recebam o IP dos clientes ao invs de receberem apenas do Mikrotik.

Note que a interface usada para o masquerade a interface da internet "EthInternet". No caso se voc usa pppoe, troque EthInternet pela sua interface pppoe.

/ip firewall nat add action=masquerade chain=srcnat out-interface=EthInternet

20. Agora criaremos o dst-nat para o Proxy

Note que diferente do padro do Mk-auth, ao invs de redirecionar apenas uma faixa de IP, eu coloque para redirecionar em listas, incluindo tambm uma lista de sites IP's que no redirecionados para o proxy marcados como "sem proxy". E os endereos de origem marcados como "proxy".

/ip firewall nat add action=dst-nat chain=dstnat comment="REDRECT PROXY" disabled=no dst-address-list=!sim_proxy dst-port=80 protocol=tcp src-address-list= proxy \ to-addresses=172.31.255.3 to-ports=3128

21. Para definirmos quis IP's do clientes (lintados como "proxy") que vo ser redirecioando para o proxy.

Na regra abaixo a definimos que toda a faixa 179.0.0.0/22 ira passar para o proxy.

/ip firewall address-list add address=179.0.0.0/22 comment="Clientes" disabled=no list=proxys

22. Na lista evitamos que o site do Mk-auth seja redirecionado para o proxy, pois ele consta como sendo um endereo de destino na nossa lista de "sem Proxy". Isso interessante, pois se voc ativa o proxy, os logs de acessos ao sistema do mk-auth iro constar o IP que o acessou e no do prprio Mk-auth.

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

/ip firewall address-list add address=172.31.255.2 comment="MK-AUTH" disabled=no list=sem_proxy

23. Agora iremos tambm inserir o website do proxy coso o mesmo tenha como exceo na nossa lista.

/ip firewall address-list add address=172.30.255.2 comment="Proxy" disabled=no list=sem_proxy

24. Criaremos o usurio "mkauth" sem traos e uma senha forte de sua escolha para o mesmo.

OBS. no confunda o secret do radius com a senha do usurio mkauth para o SSH.

/user add name=mkauth password=senha group=full

25. Agora acesse o winbox e mude a senha do usurio mkauth para a de sua escolha.

26. Agora abra o seu internet explore ou o navegador de sua preferncia e digite ou clique no link 172.31.255.2/admin entre no mk-auth com a usurio admin e senha padro 123

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

27. V em opes e chave para ssh conforme figura abaixo.

28. Baixe a chave.pub e salve em um local de sua preferncia no seu HD.

29. Eu salvo em minha rea de trabalho e bem fcil de achar.

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

30. Agora entre no winbox e copie a chave.pub para files.

31. Depois segue com a baixo para importar.

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

32. Acesse novamente o Mk-Auth em 172.31.255.2/admin e em provedor depois em servidor mikrotik e faa com a figura abaixo e clique em enviar.

33. Vai ficar assim.

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

34. Clique em visualizar e se aparecer a imagem como abaixo e que tudo saiu como o esperado.

Agora a regras para o cache.

Regras do Thunder (01) Regra para o NAT

/ip firewall nat add chain=dstnat src-address=179.0.0.0/22 protocol=tcp dst-port=80 action=dst-nat to-addresses=172.31.255.2 to-ports=3128 \ comment="NAT - Proxy" disabled=no

Regra para o mangle

/ip firewall mangle add action=mark-connection chain=forward comment="MK-AUTH FULL" content="MKAUTH: FILES" disabled=no new-connection-mark=mkauth-connection passthrough=yes add action=mark-packet chain=forward comment="" connection-mark=mkauth-connection disabled=no new-packet-mark=mkauth-packs passthrough=yes add action=mark-connection chain=postrouting comment="THUNDER CACHE 3" content="X-Cache: HIT from Thunder" disabled=no new-connection-mark=thunder3-connection \ passthrough=yes add action=mark-packet chain=postrouting comment="" connection-mark=thunder3-connection disabled=no new-packet-mark=thunder3-packs passthrough=no add action=mark-connection chain=forward comment="CACHE FULL TOS" disabled=no dscp=12 new-connection-mark=proxy-hits passthrough=yes add action=mark-packet chain=forward comment="" connection-mark=proxy-hits disabled=no new-packet-mark=cache-tos passthrough=no add action=mark-connection chain=prerouting comment="" disabled=no dscp=12 new-connection-mark=proxy-hits passthrough=yes add action=mark-packet chain=prerouting comment="" connection-mark=proxy-hits disabled=no new-packet-mark=cache-tos passthrough=no

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

add add add add

action=mark-connection chain=forward comment="CACHE FULL X:HITS" content="X-Cache: HIT" disabled=no new-connection-mark=forward-hits passthrough=yes action=mark-packet chain=forward comment="" connection-mark=forward-hits disabled=no new-packet-mark=cache-hits passthrough=no action=mark-connection chain=prerouting comment="" content="X-Cache: HIT" disabled=no new-connection-mark=forward-hits passthrough=yes action=mark-packet chain=prerouting comment="" connection-mark=forward-hits disabled=no new-packet-mark=cache-hits passthrough=no

Regras do queue types

/queue type add name="cache" kind=pcq pcq-rate=4800000 pcq-limit=50 pcq-classifier=dst-address pcq-total-limit=2000

Regras do queue tree

/queue tree add burst-limit=0 burst-threshold=0 burst-time=0s disabled=no limit-at=0 \ max-limit=200k name=controle_p2p packet-mark=p2p parent=global-total \ priority=8 queue=default add burst-limit=0 burst-threshold=0 burst-time=0s disabled=no limit-at=0 \ max-limit=6M name=2ThunderCache3 packet-mark=thunder3-packs parent=\ global-out priority=8 queue=cache add burst-limit=0 burst-threshold=0 burst-time=0s disabled=no limit-at=0 \ max-limit=0 name="1Cache squid Thunder cache" packet-mark=cache-hits \ parent=global-out priority=2 queue=ethernet-default

Regras Thunder (02) Regra para o NAT

/ip firewall nat add chain=dstnat src-address=192.168.50.0/20 protocol=tcp dst-port=80 action=dst-nat to-addresses=172.31.255.2 to-ports=3128 \ comment="NAT - Proxy" disabled=no

Regras do mangle

/ ip firewall mangle add chain=postrouting protocol=tcp src-port=3128 dscp=12 action=mark-connection new-connection-mark=n-cache passthrough=yes \ comment="Marca o com e sem TOS" disabled=no

/ip firewall mangle add chain=postrouting protocol=tcp src-port=3128 dscp=!12 action=mark-connection new-connection-mark=s-cache \ passthrough=yes comment="" disabled=no /ip firewall mangle add chain=postrouting connection-mark=n-cache action=mark-packet new-packet-mark=Cache-Packet passthrough=no \ comment="Libera cache full" disabled=no

Regras do queue types

/queue type add name="cache" kind=pcq pcq-rate=4800000 pcq-limit=50 pcq-classifier=dst-address pcq-total-limit=2000

Regras do queue tree

/queue tree add name="CACHE-FULL" parent=global-out packet-mark=Cache-Packet limit-at=0 queue=cache priority=8 max-limit=0 \ burst-limit=0 burst-threshold=0 burst-time=0s disabled=no

Regras para SpeedR Bom primeiramente voc deve redirecionar o trfego para o Speedr na porta 3128. Segue as regras para o firewall no mikrotik, substitua 192.168.1.2 pelo ip do seu webcache na sua rede: MANGLE

/ip firewall mangle add action=mark-connection chain=prerouting comment=\ "if addrlist = speedr-redirect -> mark connection [connmarkspeedr-redirect]" \ disabled=no dst-address-list=!intranet dst-port=80 new-connection-mark=\ connmarkspeedr-redirect passthrough=no protocol=tcp src-address-list=\ speedr-redirect

NAT

/ip firewall nat add action=dst-nat chain=dstnat comment="if [connmarkspeedr-redirect]\ _-> redirect [172.30.255.2 tcp.dst=3128]" connection-mark=\ connmarkspeedr-redirect disabled=no dst-address-list=!intranet \ protocol=tcp to-addresses=172.30.255.2 to-ports=3128

ADDRESS-LIST

/ip firewall address-list add address=179.0.0.0/22 comment="" disabled=no list=intranet

/ip firewall address-list add address=179.0.0.0/22 comment="Regra webcache" disabled=no list=\ speedr-redirect

MANGLE

/ip firewall mangle add action=mark-packet chain=postrouting comment="tos 0x30 (dscp->12) = mark packet\ [packet_speedr_HIT]" disabled=no dscp=12 new-packet-mark=\ packet_speedr_HIT passthrough=no

QUEUE TREE

/queue tree add burst-limit=0 burst-threshold=0 burst-time=0s disabled=no limit-at=10M \ max-limit=10M name="webcache HIT" packet-mark=packet_speedr_HIT \ parent=global-out priority=8 queue=default

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Configurao para o MK-AUTH e PR

Pronto espero que seja de grande ajuda para todos.

file:///E|/Mk-Auth/manual-mk-auth.htm[05/08/2011 20:21:25]

Você também pode gostar

- Trabalho Redes PDFDocumento15 páginasTrabalho Redes PDFRonaldo CandidoAinda não há avaliações

- VPN MikrotikDocumento3 páginasVPN MikrotikJesus AntonioAinda não há avaliações

- Caderno Cursista Disciplinar PDFDocumento10 páginasCaderno Cursista Disciplinar PDFAnonymous 95DlTUszAinda não há avaliações

- Configurando o Huawei MA5608T - Blog de TiDocumento6 páginasConfigurando o Huawei MA5608T - Blog de TiKLAIR PEDROSAAinda não há avaliações

- 184-0001-01 - Guia de Configuração DmSTM-1Documento52 páginas184-0001-01 - Guia de Configuração DmSTM-1petersonlopes100% (1)

- Transmissão Via FTPDocumento10 páginasTransmissão Via FTPatilapaixao100% (1)

- Check-List Homolog Rede2 CEMIG v2Documento15 páginasCheck-List Homolog Rede2 CEMIG v2joaopaulodovaleAinda não há avaliações

- Optix Navigator Huawei PDFDocumento21 páginasOptix Navigator Huawei PDFfrancisco rafael100% (2)

- Mikrotik Freeradius Mysql HotspotDocumento4 páginasMikrotik Freeradius Mysql HotspotImi Michał SmulskiAinda não há avaliações

- MK AUTH CompletaDocumento16 páginasMK AUTH CompletaRodrigo ZagoAinda não há avaliações

- Tutorial de VPN PPTP Bem Detalhado e de Fácil EntendimentoDocumento3 páginasTutorial de VPN PPTP Bem Detalhado e de Fácil EntendimentoJuliano MarcioAinda não há avaliações

- Tutorial OpenWRT Como RepetidorDocumento18 páginasTutorial OpenWRT Como RepetidorMauricio VicenteAinda não há avaliações

- Manual MK-AuthDocumento45 páginasManual MK-AuthCristiano SatiroAinda não há avaliações

- GUIA PRÁTICO PARA ATIVAÇÃO DO ROUTER JUNIPER MX104-Mar-2017 PDFDocumento6 páginasGUIA PRÁTICO PARA ATIVAÇÃO DO ROUTER JUNIPER MX104-Mar-2017 PDFMardonio AlvesAinda não há avaliações

- Proxy Pararelo Ao Mikrotik Através de Rota EstáticaDocumento8 páginasProxy Pararelo Ao Mikrotik Através de Rota EstáticaIeq Pk Das NaçõesAinda não há avaliações

- Citrait - Pop - 1002 - Configuração Padronizada MikrotikDocumento18 páginasCitrait - Pop - 1002 - Configuração Padronizada MikrotikAdriano HenriqueAinda não há avaliações

- Mikrotik - Criando Servidor PppoeDocumento2 páginasMikrotik - Criando Servidor PppoeJunior SantosAinda não há avaliações

- MK AuthDocumento40 páginasMK AuthFlavio CesaAinda não há avaliações

- LinuxDocumento33 páginasLinuxfranksatrianAinda não há avaliações

- MicrocenterWEB - (41) 3673-5879 - Mikrotik+Debian+Squid+ThunderCache3 SuperCacheDocumento10 páginasMicrocenterWEB - (41) 3673-5879 - Mikrotik+Debian+Squid+ThunderCache3 SuperCachemaxrafael2014Ainda não há avaliações

- Configuracao LinuxDocumento11 páginasConfiguracao LinuxCobragyn GynAinda não há avaliações

- Configurando NAT - Área de Trabalho Remota e Provisionamento para Gateway VPNDocumento178 páginasConfigurando NAT - Área de Trabalho Remota e Provisionamento para Gateway VPNxandynhu82Ainda não há avaliações

- Procedimento para Configurar e Executar Backup de Sistema Operacional HPUX Via RedeDocumento25 páginasProcedimento para Configurar e Executar Backup de Sistema Operacional HPUX Via RedeJoarleyOliveiraAinda não há avaliações

- HFC Traffic Shaping PDFDocumento5 páginasHFC Traffic Shaping PDFlawrenceAinda não há avaliações

- DM985 Serviços de InternetDocumento75 páginasDM985 Serviços de InternetMurilo ViniciusAinda não há avaliações

- (DTC) Redirecionamento, Bridge e IP Fixo 2.12.pdf-1-1-1-1 PDFDocumento36 páginas(DTC) Redirecionamento, Bridge e IP Fixo 2.12.pdf-1-1-1-1 PDFHávila Correia100% (1)

- Basico Gns Cisco VpcsDocumento10 páginasBasico Gns Cisco VpcserickmaiaAinda não há avaliações

- Tutorial Mikrotik Tutorial MKDocumento28 páginasTutorial Mikrotik Tutorial MKMarcos GarridoAinda não há avaliações

- Tutorial Ospf Radius IxcprovedorDocumento43 páginasTutorial Ospf Radius IxcprovedorJannaina MamedeAinda não há avaliações

- Configurando Interfaces e Roteamento Entre Dois Roteadores CiscoDocumento9 páginasConfigurando Interfaces e Roteamento Entre Dois Roteadores CiscoPatricia TeixeiraAinda não há avaliações

- Introdução Ao MikrotikDocumento24 páginasIntrodução Ao MikrotikLuanNetoAinda não há avaliações

- Manual G220N BRDocumento17 páginasManual G220N BRRonaldo SoutoAinda não há avaliações

- GVT Guia de Conf de Portas PDFDocumento13 páginasGVT Guia de Conf de Portas PDFGustavo NagelAinda não há avaliações

- Integrando Postfix Com Active DirectoryDocumento6 páginasIntegrando Postfix Com Active DirectoryCarlos Leonardo de Souza100% (1)

- WiFi Eduroam UMinho LinuxDocumento7 páginasWiFi Eduroam UMinho LinuxIze BarretoAinda não há avaliações

- Portifolio Redes de CompDocumento10 páginasPortifolio Redes de CompEverton LucasAinda não há avaliações

- Super Modem Itech PDFDocumento17 páginasSuper Modem Itech PDFTatiana MaltaAinda não há avaliações

- Guia de Configuração Do Modem DSL ZTE ZXDSL 831 para Oi VeloxDocumento4 páginasGuia de Configuração Do Modem DSL ZTE ZXDSL 831 para Oi VeloxAlexAinda não há avaliações

- Mesh Com MikrotikDocumento7 páginasMesh Com MikrotikJuliano Alves FernandesAinda não há avaliações

- Manual MKT RB750GLDocumento9 páginasManual MKT RB750GLSandro MunizAinda não há avaliações

- Guia de Configuracao Liberar Portas PPPoE Rev3 3Documento24 páginasGuia de Configuracao Liberar Portas PPPoE Rev3 3Rodrigo MartinsAinda não há avaliações

- Instalação Do NextcloudDocumento10 páginasInstalação Do NextcloudPOWER TECH INFORMATICAAinda não há avaliações

- Manual MK-AuthDocumento28 páginasManual MK-AuthLuis FelipeAinda não há avaliações

- Guia de Configuracao Liberar Portas DSLink477-M1 Rev1 1gvtDocumento15 páginasGuia de Configuracao Liberar Portas DSLink477-M1 Rev1 1gvtSilvio Teixeira (Arcanjotx)Ainda não há avaliações

- Regras para Abertura de Firewall No Serviço PABX em Nuvem 3.0 - v1.0Documento2 páginasRegras para Abertura de Firewall No Serviço PABX em Nuvem 3.0 - v1.0hsautodtecAinda não há avaliações

- Oms 846Documento19 páginasOms 846darrylcarvalhoAinda não há avaliações

- Portas TCP UDP No Router Thomson TG784nDocumento10 páginasPortas TCP UDP No Router Thomson TG784nFilipe Fonseca FilipeAinda não há avaliações

- Configurando Server DHCPDocumento2 páginasConfigurando Server DHCPtamagushijf7350Ainda não há avaliações

- Algumas Regras Do Firewall para Acabar Com Os Palhaços de Plantão - MK-AUTHDocumento6 páginasAlgumas Regras Do Firewall para Acabar Com Os Palhaços de Plantão - MK-AUTHAltair MilitãoAinda não há avaliações

- Configurando Interface de Rede No Debian 9Documento9 páginasConfigurando Interface de Rede No Debian 9Jonas BrasilAinda não há avaliações

- Primeiros Passos em Um Roteador CiscoDocumento30 páginasPrimeiros Passos em Um Roteador CiscoSílvio da GamaAinda não há avaliações

- 5 PTT Forum - Utilizando Filtros BGP Com Mikrotik S CISCO - Por Rinaldo VazDocumento85 páginas5 PTT Forum - Utilizando Filtros BGP Com Mikrotik S CISCO - Por Rinaldo VazAndre Silva100% (1)

- Manual KR-WAP254G-E AP ROUTER v9.3 ImportantíssimoDocumento29 páginasManual KR-WAP254G-E AP ROUTER v9.3 ImportantíssimoDouglas AmaralAinda não há avaliações

- Desenvolvendo Uma Aplicação Cliente Servidor Na Rede Ethernet Com W5100 Programado No ArduinoNo EverandDesenvolvendo Uma Aplicação Cliente Servidor Na Rede Ethernet Com W5100 Programado No ArduinoAinda não há avaliações

- Desenvolvendo Uma Aplicação Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual C#No EverandDesenvolvendo Uma Aplicação Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual C#Ainda não há avaliações

- Desenvolvendo Uma Aplicação Poe Cliente Servidor Na Rede Ethernet Com W5100 Programado No ArduinoNo EverandDesenvolvendo Uma Aplicação Poe Cliente Servidor Na Rede Ethernet Com W5100 Programado No ArduinoAinda não há avaliações

- Desenvolvendo Uma Aplicação Poe Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual BasicNo EverandDesenvolvendo Uma Aplicação Poe Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual BasicAinda não há avaliações

- Desenvolvendo Uma Aplicação Poe Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual C#No EverandDesenvolvendo Uma Aplicação Poe Cliente Na Rede Ethernet Com W5100 Programado No Arduino Servidor Programado No Visual C#Ainda não há avaliações

- Desenvolvendo Uma Aplicação Cliente Servidor Com O Esp8266 (nodemcu) Programado No ArduinoNo EverandDesenvolvendo Uma Aplicação Cliente Servidor Com O Esp8266 (nodemcu) Programado No ArduinoAinda não há avaliações

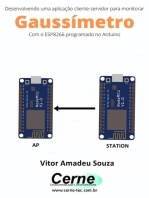

- Desenvolvendo Uma Aplicação Cliente-servidor Para Monitorar Gaussímetro Com O Esp8266 Programado No ArduinoNo EverandDesenvolvendo Uma Aplicação Cliente-servidor Para Monitorar Gaussímetro Com O Esp8266 Programado No ArduinoAinda não há avaliações

- 3 - Ata - Anos Iniciais EF - 1º AnoDocumento4 páginas3 - Ata - Anos Iniciais EF - 1º AnoAnonymous 95DlTUszAinda não há avaliações

- Como Habilitar o Modo COMPILANCE TEST No UbntDocumento1 páginaComo Habilitar o Modo COMPILANCE TEST No UbntAnonymous 95DlTUszAinda não há avaliações

- Backup e Envio para Email Das Configurações RouterOS v6.13Documento2 páginasBackup e Envio para Email Das Configurações RouterOS v6.13Tom SoaresAinda não há avaliações

- Compartilhamento Avançado No WindowsDocumento6 páginasCompartilhamento Avançado No WindowsAnonymous 95DlTUszAinda não há avaliações

- Aula Sobre VbaDocumento10 páginasAula Sobre VbaAnonymous 95DlTUszAinda não há avaliações

- Elaborando Uma Mala Direta Utilizando Word e ExcelDocumento3 páginasElaborando Uma Mala Direta Utilizando Word e ExcelAnonymous 95DlTUszAinda não há avaliações

- Criando Cenários No ExcelDocumento2 páginasCriando Cenários No ExcelAnonymous 95DlTUszAinda não há avaliações

- Manual Usuario GesacDocumento56 páginasManual Usuario GesacAnonymous 95DlTUszAinda não há avaliações