Escolar Documentos

Profissional Documentos

Cultura Documentos

Anderson Cruz Comput A Cao

Enviado por

Franzé MatiasTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Anderson Cruz Comput A Cao

Enviado por

Franzé MatiasDireitos autorais:

Formatos disponíveis

UNIVERSIDADE DO VALE DO RIO DOS SINOS - UNISINOS

CINCIAS EXATAS E TECNOLGICAS,

PROGRAMA INTERDISCIPLINAR DE PS-GRADUAO EM COMPUTAO

APLICADA - PIPCA

NVEL MESTRADO

ANDERSON DA CRUZ

Um Sistema Multiagente para Gerao Automtica de

uma Rede Bayesiana para Anlise de Riscos de

Tecnologia de Informao

SO LEOPOLDO

2011

ANDERSON DA CRUZ

Um Sistema Multiagente para Gerao Automtica de

uma Rede Bayesiana para Anlise de Riscos de

Tecnologia de Informao

Dissertao submetida avaliao

como requisito parcial para a obteno

do grau de Mestre em Computao

Aplicada

Orientador: Prof. Dra. Patrcia Jaques

SO LEOPOLDO

2011

C957s Cruz, Anderson da

Um sistema multiagente para gerao automtica de uma

Rede Bayesiana para anlise de riscos de tecnologia de

informao / por Anderson da Cruz. So Leopoldo, 2011.

107 f. : il. ; 30 cm.

Dissertao (mestrado) Universidade do Vale do Rio

dos Sinos, Programa Interdisciplinar de Ps-Graduao em

Computao Aplicada, So Leopoldo, RS, 2011.

Orientao: Prof. Dr. Patrcia Jaques, Cincias Exatas e

Tecnolgicas.

1. Proteo de dados. 2. Administrao de risco.

3.Sistemas multiagentes. 4.Rede Bayesiana. 5.Tecnologia da

informao. I.Jaques, Patrcia. II.Ttulo.

CDU 004.056.53

004.89

004.72

Catalogao na publicao:

Bibliotecria Carla Maria Goulart de Moraes CRB 10/1252

1

Dedico este trabalho

aos meus pais e a

minha esposa.

2

AGRADECIMENTOS

Agradeo em primeiro lugar aos meus pais Normlio Francisco da Cruz e Maria Rejane

da Cruz e minha irm Janaina da Cruz, que sempre me apoiaram e incentivaram minha

evoluo pessoal, prossional e acadmica.

A minha esposa Camila Kunrath da Costa que alm de apoiar, soube compreender as

limitaes impostas por este desao.

A minha orientadora, Prof, Dra Patrcia Jaques, por ter possibilitado e apoiado

o desenvolvimento deste trabalho, pelos conselhos dados que contriburam na minha

formao como pesquisador e professor e tambm pelos conselhos relacionados a carreira

acadmica.

Ao Prof. Dr Joo Gluz, por contribuir para o trabalho com sua experincia na

utilizao de Redes Bayesianas e Sistemas Multiagentes.

Aos professores do Programa Interdisciplinar de Ps-Graduao em Computao

Aplicada da UNISINOS, que tive o privilgio de conhecer e em alguns casos, t-los como

professores durante mestrado.

Aos colegas de mestrado, que sempre mantiveram uma relao de amizade e ajudando

um ao outro nos momentos de tenso e presso no nivelamento e tambm durante as

disciplinas.

3

No conseguimos segurar uma tocha para

iluminar o caminho de outra pessoa,

sem clarearmos o nosso prprio.

Ben Sweetland

4

RESUMO

A cada ano, a informao ganha mais importncia no meio corporativo e a utilizao

de sistemas de tecnologia de informao cada vez mais comum em empresas dos mais

diversos segmentos. No entanto, estes sistemas so compostos por aplicaes que so

sujeitas a vulnerabilidades que podem comprometer a condencialidade, integridade e

disponibilidade, ou seja, a segurana destas informaes. Fornecedores de tecnologia

esto sempre corrigindo falhas em suas ferramentas e disponibilizando correo para seu

produtos para que estes se tornem mais seguros. O processo de correo de uma falha

leva um determinado tempo at que o cliente possa atualizar o seu sistema. Muitas vezes

este tempo no suciente para evitar um incidente de segurana, o que torna necessrio

solues de contorno para diminuir riscos referentes aos aplicativos vulnerveis. O processo

de anlise/avaliao na Gesto de Riscos prioriza as aes que so tomadas para mitigar

estes riscos. Este processo rduo, envolvendo a identicao de vulnerabilidades para

as aplicaes utilizadas na empresa, sendo que o nmero de vulnerabilidades aumenta

diariamente. Para apoiar na anlise de riscos de tecnologia da informao, este trabalho

prope um mtodo para gerao automtica de uma Rede Bayesiana baseado em sistemas

multiagentes. O sistema multiagente conta com quatro agentes, sendo um destinado a

monitorar as vulnerabilidades na National Vulnerability Database, outro para monitorar

os ativos que compem o negcio da organizao, outro para monitorar os incidentes

ocorridos no ambiente da organizao e outro, destinado a reunir todas estas informaes

com o intuindo de determinar um fator de risco para os ativos da organizao. Este ltimo

agente utiliza Redes Bayesianas para determinar o risco dos ativos. O mtodo proposto

mostrou-se eciente para identicar mudanas no ambiente da organizao e alterar o

risco dos ativos de acordo com os diversos fatores que inuenciam no seu clculo, como o

surgimento e/ou alterao de uma vulnerabilidade, surgimento e/ou alterao na base de

dados de congurao de ativos da organizao e identicao e/ou alterao no relato

de incidentes de segurana no ambiente da empresa. Este resultado deve-se a utilizao

de Redes Bayesianas para calcular o risco dos ativos, visto que esta capaz de considerar

a relao causal entre os ativos da organizao.

Palavras-chave: Gesto de Risco, Redes Bayesianas, Sistemas Multiagentes.

5

TITLE: A Multi-agent System for Automatic Generation of a Bayesian Network Based

Risk Analysis of Information Technology

ABSTRACT

Every year information gains more signicance in the corporative scenario and

information technology system use is incresingly more commom on dierent segment

companies. However, these systems are composed by applications that are under

vulnerabilities that can compromise the condentiality, integrity and availability, i.e.

infomation security. Technology providers are always correcting aws in their tools and

providing it for their products in order for them to be safer. The aw correction process

considers some time until the client update his system. Many times this window is not

enough to avoid a security incident, which turns necessary workarounds for minimizing

risks concerning these vulnerable applications. The risks evaluation/analysis process

aims primarily actions to mitigate these risks. This process is ardous, involving the

identication of vulnerabilities in the used applications of a company, with this number

growing each day. For supporting the information technology risks evaluation/analysis, a

method for automated generation of a Bayesian Network multiagent system was proposed.

This system is composed by four agents, one being destinated to monitoring vulnerabilities

in National Vulnerability Database, another one for monitoring actives that compose the

organition business, another one is responsible for to monitor the incidents occured in the

organization enviroment and another one to gather all these information with the objective

of determining a risk factor for the organization actives. The last one uses a Bayesian

Network in order to determine the risk factor for the organization actives. The proposed

method has shown to be eective in the identication of enviroment changes and in the

changing of active risks according with several factors that inuence its calculation, such

as the emergence or changing of vulnerabilities, emergence or alteration on the business

organization actives conguration database or identication and alteration of security

incidents report on the company enviroment.

Keywords: Risk Management, Bayesian Network, Multi-agent System.

6

LISTA DE FIGURAS

Figura 1.1 Nmero de vulnerabilidades por ano, segundo o NVD . . . . . . . . 17

Figura 1.2 Nmero de incidentes por ano, segundo CERT.br . . . . . . . . . . 18

Figura 2.1 Governanas especcas no contexto da governana corporativa . . . 24

Figura 2.2 Fluxograma de gesto de risco em segurana da informao(ABNT,

2008). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 27

Figura 2.3 Mtricas e equaes do CVSS (MELL et al., 2007). . . . . . . . . . 39

Figura 3.1 Uma Rede Causal para o problema ao ligar o carro (JENSEN e

NIELSEN, 2007). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

Figura 3.2 Conexo serial . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

Figura 3.3 Exemplo de conexes em uma Rede Causal. . . . . . . . . . . . . . 49

Figura 3.4 Rede causal para o problema de ligar o carro. . . . . . . . . . . . . 51

Figura 3.5 Exemplo de uma Rede Bayesiana com as Tabelas de Probabilidade

Condicional. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

Figura 4.1 Um agente em um ambiente. (RUSSEL e NORVIG, 2004) . . . . . 58

Figura 4.2 Estrutura tpica de um sistema multiagente (WOOLDRIDGE, 2001). 60

Figura 4.3 Diagrama da metodologia Prometheus . . . . . . . . . . . . . . . . 62

Figura 5.1 Arquitetura do ferramenta AURUM . . . . . . . . . . . . . . . . . . 67

Figura 6.1 Viso geral do sistema multiagente proposto . . . . . . . . . . . . . 69

Figura 6.2 Modelo ER da base de dados DB Vulnerability . . . . . . . . . . . . 71

Figura 6.3 Modelo ER da base de dados DB Asset . . . . . . . . . . . . . . . . 72

Figura 6.4 Modelo ER da base de dados DB Incident . . . . . . . . . . . . . . 74

Figura 6.5 Modelo ER da base de dados DB Risk . . . . . . . . . . . . . . . . 75

Figura 6.6 Fluxo para adio de um ativo computacional na Rede Bayesiana. . 80

Figura 6.7 Exemplo de conexes em uma Rede Causal. . . . . . . . . . . . . . 81

7

Figura 6.8 Grafo representando a Rede Bayesiana gerada at a etapa trs da

simulao. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 95

Figura 6.9 Grafo representando a Rede Bayesiana gerada at a etapa quatro

da simulao. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 95

Figura 6.10 Grafo representando a Rede Bayesiana gerada at a etapa cinco da

simulao. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 96

Figura 6.11 Grafo representando a Rede Bayesiana gerada at a etapa seis da

simulao. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 97

Figura 6.12 Grafo representando a Rede Bayesiana gerada at a etapa sete da

simulao. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 98

Figura 6.13 Evoluo do risco durante a simulao . . . . . . . . . . . . . . . . 99

Figura 6.14 Evoluo do impacto durante a simulao . . . . . . . . . . . . . . 99

Figura 6.15 Evoluo do risco durante a simulao . . . . . . . . . . . . . . . . 100

8

LISTA DE TABELAS

Tabela 2.1 Relao entre nomes de organizaes, domnios e descrio do

vendedor de um nome CPE . . . . . . . . . . . . . . . . . . . . . . . . . . 36

Tabela 2.2 Abreviaes de nomes de produtos . . . . . . . . . . . . . . . . . . 37

Tabela 2.3 Abreviaes utilizadas em nomes de produtos. . . . . . . . . . . . . 38

Tabela 3.1 Tabelas de probabilidade condicional para Rede Bayesiana do

problema ao ligar o carro. . . . . . . . . . . . . . . . . . . . . . . . . . . . 52

Tabela 6.1 Mensagens trocadas com o agente ag asset". . . . . . . . . . . . . . 77

Tabela 6.2 Mensagens trocadas com o agente ag incident. . . . . . . . . . . . 77

Tabela 6.3 Mensagens trocadas com o agente ag vulnerability". . . . . . . . . 78

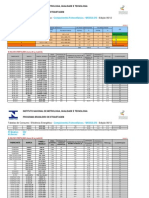

Tabela 6.4 Ativos que compem o ativo computacional Zeus. . . . . . . . . . . 89

Tabela 6.5 Ativos que compem o ativo computacional Apolo. . . . . . . . . . 90

Tabela 6.6 Ativos que compem o ativo computacional W140. . . . . . . . . . 90

Tabela 6.7 Ativos que compem o ativo computacional W265. . . . . . . . . . 91

Tabela 6.8 Ativos que compem ao ativo computacional W126. . . . . . . . . . 91

Tabela 6.9 Risco obtidos durante a simulao. . . . . . . . . . . . . . . . . . . 93

Tabela 6.10 Probabilidades obtidas durante a simulao. . . . . . . . . . . . . . 93

Tabela 6.11 Impactos obtidos durante a simulao. . . . . . . . . . . . . . . . . 94

9

LISTA DE ALGORITMOS

Algoritmo 3.1 ASK-ENUMERATION-JOIN . . . . . . . . . . . . . . . . . . . 54

Algoritmo 3.2 ENUMERATE-JOIN . . . . . . . . . . . . . . . . . . . . . . . . 55

Algoritmo 3.3 ASK-ENUMERATION . . . . . . . . . . . . . . . . . . . . . . . 55

Algoritmo 3.4 ENUMERATE-ALL . . . . . . . . . . . . . . . . . . . . . . . . 56

Algoritmo 6.1 Algoritimo para gerao de TPC . . . . . . . . . . . . . . . . . 82

Algoritmo 6.2 GENERATE-CPT . . . . . . . . . . . . . . . . . . . . . . . . . 82

10

LISTA DE SIGLAS

STI - Sistema de Tecnologia da Informao

TI - Tecnologia da Informao

GTI - Governana de Segurana da Informao

ISG - Information Security Governance

ITG - Information Technology Governance

SGSI - Sistema de Gesto de Segurana da Informao

NVD - National Vulnerability Database

SI - Segurana da Informao

CISR - Center for Information System Research

CVE - Common Vulnerabilities and Exposures

CPE - Common Platform Enumeration

CCE - Common Conguration Enumeration

URI - Uniform Resource Identiers

IETF - Internet Engineering Task Force

RFC - Request for Comments

SMA - Sistema Multi Agente

IDA - Inteligncia Articial Distribuda

IA - Inteligncia Articial

UML - Unied Modeling Language

TPC - Tabela de Probabilidade Condicional

11

SUMRIO

1 INTRODUO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 14

1.1 MOTIVAO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 14

1.2 PROBLEMA . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 16

1.3 OBJETIVOS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

1.4 ORGANIZAO DO TEXTO . . . . . . . . . . . . . . . . . . . . . . . . . 19

2 SEGURANA DA INFORMAO . . . . . . . . . . . . . . . . . . . 20

2.1 DEFINIO DE SEGURANA DA INFORMAO . . . . . . . . . . . . 20

2.1.1 Propriedades de Segurana da Informao . . . . . . . . . . . . . . . 22

2.2 SEGURANA DA INFORMAO E GOVERNANA EM SI . . . . . . . 23

2.3 GESTO DE RISCO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26

2.3.1 Identicao de riscos . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2.3.1.1 Identicao de ativos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2.3.1.2 Identicao de ameaas . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2.3.1.3 Identicao de controles existentes . . . . . . . . . . . . . . . . . . . . . . 30

2.3.1.4 Identicao de vulnerabilidades . . . . . . . . . . . . . . . . . . . . . . . . 31

2.3.1.5 Identicao de conseqncias . . . . . . . . . . . . . . . . . . . . . . . . . 31

2.3.2 Estimativa de Riscos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

2.3.3 Gesto de Riscos e Redes Bayesianas . . . . . . . . . . . . . . . . . . 32

2.4 BASE DE DADOS DE VULNERABILIDADES . . . . . . . . . . . . . . . 33

2.4.1 Common Platform Enumeration . . . . . . . . . . . . . . . . . . . . . 34

2.4.1.1 Componentes de um nome CPE . . . . . . . . . . . . . . . . . . . . . . . . 36

2.4.2 Common Vulnerability Scoring System . . . . . . . . . . . . . . . . . 38

2.4.2.1 Mtricas bsicas . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2.4.2.2 Mtricas temporais . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41

2.4.2.3 Mtricas de Ambiente . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 42

2.4.2.4 Clculo da pontuao . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 44

12

3 REDES BAYESIANAS . . . . . . . . . . . . . . . . . . . . . . . . . . . 46

3.1 REDES CAUSAIS E D-SEPARATION . . . . . . . . . . . . . . . . . . . . 46

3.2 DEFINIO DE REDES BAYESIANAS . . . . . . . . . . . . . . . . . . . 49

3.3 INFERNCIA EM REDES BAYESIANAS . . . . . . . . . . . . . . . . . . 53

4 SISTEMAS MULTIAGENTES . . . . . . . . . . . . . . . . . . . . . . 57

4.1 AGENTE . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 57

4.2 DEFINIO DE SISTEMA MULTIAGENTE . . . . . . . . . . . . . . . . 59

4.3 METODOLOGIA PROMETHEUS . . . . . . . . . . . . . . . . . . . . . . 61

4.3.1 Especicao do Sistema . . . . . . . . . . . . . . . . . . . . . . . . . . 63

4.3.2 Design Arquitetural . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64

4.3.3 Design Detalhado . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64

5 TRABALHOS RELACIONADOS . . . . . . . . . . . . . . . . . . . . 65

6 TRABALHO PROPOSTO . . . . . . . . . . . . . . . . . . . . . . . . . 69

6.1 CENRIOS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70

6.2 BASES DE DADOS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

6.2.1 DB Vulnerability . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

6.2.2 DB Asset . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 72

6.2.3 DB Incident . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 73

6.2.4 DB Risk . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 74

6.3 AGENTES . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 76

6.3.1 Ag Asset . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 76

6.3.2 Ag Incident . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 76

6.3.3 Ag Vulnerability . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 78

6.3.4 Ag Risk . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 78

6.4 CRIAO DA REDE BAYESIANA . . . . . . . . . . . . . . . . . . . . . . 79

6.4.1 Identicar e Relacionar os Ns . . . . . . . . . . . . . . . . . . . . . . 79

6.4.2 Determinar Pesos e Escalas . . . . . . . . . . . . . . . . . . . . . . . . . 81

6.4.3 Validar a Rede . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 83

13

6.5 CLCULO DO RISCO DE TI . . . . . . . . . . . . . . . . . . . . . . . . . 85

6.6 IMPLEMENTAO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 86

6.7 AVALIAO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 87

6.7.1 Simulao . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

6.7.2 Anlise dos Resultados . . . . . . . . . . . . . . . . . . . . . . . . . . . 92

7 CONCLUSO . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 101

7.1 TRABALHOS FUTUROS . . . . . . . . . . . . . . . . . . . . . . . . . . . 102

BIBLIOGRAFIA . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 103

14

1 INTRODUO

A introduo apresenta os fatores que serviram como motivao para o

desenvolvimento deste trabalho, assim como o problema que abordado e o objetivo que

se deseja alcanar com a realizao do trabalho. A Seo 1.1 apresenta a atual realidade

das organizaes e explica brevemente o motivo pelo qual a gesto de riscos assunto de

grande importncia para estas organizaes. O problema existente na anlise/avaliao de

risco, que uma fase importante da gesto de risco, abordado na Seo 1.2. Finalizando

o Captulo, exposto na Seo 1.3, o objetivo que o trabalho busca atingir para contribuir

com o problema apresentado na Seo 1.2.

1.1 MOTIVAO

A informao torna-se cada vez mais vital para uma organizao, sendo capturada,

armazenada, processada e transmitida atravs de Sistemas de Tecnologia da Informao

(STI). Estes sistemas esto expostos a um vasto nmero de ameaas, que oferecem

um grande risco para as informaes, ameaando a condencialidade, integridade e

disponibilidade (CID)

1

de tais informaes (SOLMS e SOLMS, 2009).

Atualmente, o grande desao para proteger a informao utilizar uma disciplina que

garanta a segurana da informao em meios eletrnicos e que as protejam contra riscos

que possam surgir. A quantidade de regulamentaes legais as quais as organizaes so

submetidas torna esse desao ainda maior (SOLMS e SOLMS, 2009).

Segurana da Informao uma disciplina que visa garantir a proteo desejada para

a informao. A Governana em Segurana da Informao um ambiente completo

destinado a garantir esta proteo e sendo considerado um componente essencial para o

sucesso da gesto da organizao (SOLMS e SOLMS, 2009). A fragilidade da segurana

da informao exige que sejam tomadas medidas imediatas para assegurar que os dados

no sejam comprometidos e que os sistemas de informao permaneam seguros (ISG,

2004).

A Gesto de Risco apontada pelos guias de melhores prticas em governana como

sendo uma das maiores responsabilidades da Governana Corporativa, visto que existem

muitos tipos de riscos a serem geridos nas organizaes, tais como: riscos nanceiros,

humanos etc (SOLMS e SOLMS, 2009). Guias de melhores prticas em Segurana da

Informao, como a norma ABNT ISO/IEC 27001:2006, mais comumente conhecida como

1

CID - Condencialidade, integridade e disponibilidade so propriedades de segurana da informao

e sero abordadas na Seo 2.1.1.

15

ISO 27001, tambm salientam a importncia e a necessidade da Gesto de Risco (ABNT,

2006).

Um dos riscos ou tipos de riscos administrveis mais importantes so aqueles

relacionados com a Tecnologia da Informao (TI) baseada em infraestrutura, como

redes, banco de dados, etc. Essas infraestruturas geralmente manipulam todos os ativos

2

eletrnicos da organizao e se essa viesse a perder esta infraestrutura, isso poderia gerar

a paralisao do negcio da organizao (SOLMS e SOLMS, 2009).

Pode-se perceber que a idia de risco e Gesto de Risco o cerne da Governana

Corporativa e tambm que o uso de qualquer sistema baseado em TI gera srios riscos

para uma organizao. Sendo assim, a competncia de gerir riscos gerados pelo uso de TI

tambm o cerne da Governana em Tecnologia da Informao (GTI) (SOLMS e SOLMS,

2009).

O motivo pelo qual a gesto de riscos de TI um dos componentes mais importantes

da Governana em Tecnologia da Informao o fato de que os sistemas de tecnologia de

informao se tornam ativos eletrnicos da organizao, incluindo nisto:

todos os dados e informaes armazenadas eletronicamente em arquivos e banco de

dados;

todos os dados e informaes transmitidas pela rede; e

todos os sistemas e aplicaes necessrias para armazenar, transmitir e processar

dados e informaes.

Ativos eletrnicos possuem muitas ameaas, que podem afet-los de diversos modos,

porm, os mais relevantes so os relacionadas ao comprometimento das propriedades

da segurana desses recursos. Isso faz com que se torne importante garantir estas

propriedades perante um vasto nmero de ameaas que tentam compromet-los. Estas

ameaas podem ser (SOLMS e SOLMS, 2009):

ataques externos como ataques maliciosos da internet atravs de vrus, malware etc;

ataques internos de funcionrios descontentes;

ataques internos de erros gerados por funcionrios; e

ataques fsicos como roubo, incndio etc.

2

A denio de ativo apresentada na Seo 2.1.

16

A concretizao das ameaas, os ataques, podem gerar srios riscos aos ativos de uma

organizao, podendo levar at mesmo a paralisao de seu processo de negcio. No

entanto, o benefcio da segurana da informao no apenas a reduo de riscos ou a

reduo do impacto sobre a organizao, se algo prejudicial vier a ocorrer. Outros retornos

que a segurana da informao gera organizao so reputao e conana do cliente

e das pessoas que conduzem os negcios, podendo at melhorar sua ecincia, evitando

perda de tempo e esforos relacionados a recuperao de um incidente de segurana (ITGI,

2006).

1.2 PROBLEMA

A informao um ativo to importante em uma organizao quanto qualquer outro,

sendo essencial para os negcios de uma organizao, necessitando ento, de uma proteo

adequada. Isso se deve principalmente ao fato que essa informao se encontra em um

ambiente de negcio cada vez mais interconectado, que a expe a um crescente nmero e

a uma grande variedade de ameaas e vulnerabilidades (ABNT, 2005).

Muitos sistemas de informao no foram projetados para serem seguros e a

capacidade de se obter segurana atravs de meios tcnicos limitada. Devido a

esta limitao, os sistemas de informao devem ser apoiados por uma gesto e por

procedimentos aprimorados (ABNT, 2005).

Para se alcanar tal proteo, normas e/ou manuais de melhores prticas em

Segurana da Informao so utilizados, como por exemplo, a ABNT NBR ISO/IEC

27002:2005, que apresenta os controles necessrios para um Sistema de Gesto de

Segurana da Informao (SGSI), que especicado pela norma ABNT NBR ISO/IEC

27001:2006 (SOLMS e SOLMS, 2009).

A ABNT NBR ISO/IEC 27002:2005 sugere que uma avaliao de risco seja realizada

no incio do processo de Gesto de Segurana da Informao, ajudando ento a direcionar

e a determinar as aes apropriadas e prioritrias para o gerenciamento de riscos de

segurana da informao e para a implementao dos controles selecionados para a

proteo contra estes riscos (ABNT, 2005). A anlise/avaliao de riscos quantica ou

descreve o risco qualitativamente, possibilitando ento aos gestores priorizar os riscos de

acordo com sua gravidade ou critrios estabelecidos (ABNT, 2008).

Uma boa anlise/avaliao de risco vital para a etapa de tratamento de risco.

possvel que o tratamento de risco no resulte em um nvel aceitvel de risco residual,

tornando necessria uma nova iterao na anlise/avaliao de risco (ABNT, 2008).

A etapa de anlise/avaliao de riscos composta por duas atividades: (i) a anlise

17

de riscos, que por sua vez possui duas tarefas e (ii) a avaliao de riscos. A anlise de

risco tem com propsito a identicao de riscos, bem como a estimativa destes mesmos

riscos. Esse propsito obtido atravs das suas duas tarefas, que so a identicao de

risco e a estimativa de risco (ABNT, 2008).

Existem diversos modos de se identicar riscos, no entanto, todas partem da idia

bsica de identicar os ativos, ameaas e preferencialmente vulnerabilidades (SOLMS e

SOLMS, 2009).

Analisando relatrios gerados pelo National Vulnerability Database (NVD)

3

sobre as

vulnerabilidades reportadas, possvel perceber o elevado nmero de vulnerabilidades

reportadas todos os anos, como mostra a Figura 1.1. O mesmo ocorre com o nmero

de incidentes reportados ao CERT.br

4

, que mostra um crescimento em incidentes de

segurana a cada ano, como mostra a Figura 1.2.

Figura 1.1: Nmero de vulnerabilidades por ano, segundo o NVD

A Figura 1.1 mostra um aumento signicante de vulnerabilidades em ativos eletrnicos

reportadas ao NVD entre os anos de 2004 e 2006. Aps o ano de 2006, o nmero de

vulnerabilidades encontradas nestes ativos manteram-se entre de 5.632 e 6.608 ao ano.

Isso signica que, aproximadamente, dezessete novas vulnerabilidades aparecem a cada

dia, aumentando o risco de organizaes que utilizam estes ativos.

A Figura 1.2 ilustra o crescimento no nmero de incidentes reportados ao CERT.br a

partir do ano de 2006, chegando a aumentar cerca de 473% no intervalo entre 2006 e 2009.

O nmero de incidentes em 2006 foi 75.722 ao ano e em 2009 de 358.343. Incidentes sempre

geram algum prejuzo as organizaes, ento pode-se armar que o prejuzo relacionado

3

http://nvd.nist.gov/

4

http://cert.br

18

Figura 1.2: Nmero de incidentes por ano, segundo CERT.br

segurana da informao tambm cresceu nos ltimos dez anos.

Considerando que os sistemas de informao existentes em organizaes esto expostos

a diversos tipos de ameaas segurana da informao, incluindo fraudes eletrnicas,

espionagem, sabotagem e vandalismo (ABNT, 2005), o alto nmero de vulnerabilidades

reportadas e o aumento de incidentes de segurana envolvendo estes sistemas, a

anlise/avaliao de riscos de sistemas de tecnologia da informao se torna cada vez

mais complexa e tambm necessria.

Um dos principais motivos pelo qual a anlise/avaliao de riscos to complexa

a relao existente entre os ativos da organizao. O no funcionamento de ativo

pode impactar diretamente no funcionamento de outros ativos. Sendo assim, necessrio

considerar o risco de todos os ativos do qual um determinado ativo depende para se obter

um valor de risco adequado.

1.3 OBJETIVOS

Este trabalho tem como objetivo implementar um sistema multiagente que auxilie na

atividade de anlise de risco. O sistema gerar automaticamente uma Rede Bayesiana,

com base nos dados obtidos da organizao e de uma base de dados de vulnerabilidades.

Esta Rede Bayesiana ser utilizada no sistema para estimar o risco relacionado segurana

da informao dentro da organizao.

Uma abordagem multiagente permite reduzir a complexidade de um sistemas criando

componentes modulares que executam sub-tarefas que juntas constituem um objetivo,

que neste caso, auxiliar na atividade de anlise de riscos de tecnologia da informao.

19

O sistema conta com um agente responsvel por monitorar a base de dados de

vulnerabilidades NVD, identicando novas vulnerabilidades e tambm a alterao em

vulnerabilidades j existentes. Outro agente responsvel por identicar novos ativos

na base de dados de congurao de ativos (interna) e tambm alteraes em sua

congurao. Os incidentes de segurana da informao ocorridos na organizao so

monitorados por um terceiro agente, assim como alteraes de seus dados.

Todas as informaes coletadas por estes agentes so repassadas a um quarto agente

que ser responsvel por criar dinamicamente uma Rede Bayesiana, que ser utilizada

para calcular o risco dos ativos existentes na organizao. Com a utilizao de Redes

Bayesianas para determinar o riscos dos ativos, possvel considerar a relao entre os

ativos, permitindo identicar alteraes que podem ser ignoradas por outras formas de

clculo, que dependem da percepo humana para considerar as relaes entre os ativos.

1.4 ORGANIZAO DO TEXTO

O Captulo 2 apresenta a denio de Segurana da Informao, apresentando os

principais termos e nomenclaturas. A disciplina de Segurana da Informao relacionada

com Governana em Segurana da Informao, deixando evidente a necessidade mtua

da Gesto de Risco. As atividades necessrias para a Gesto de Riscos, tendo um

maior foco na tarefa de identicao de riscos, sendo essa relacionada com o objetivo

do trabalho. Bases de dados de vulnerabilidades, que fornecem informaes importantes

para especialistas em segurana, tambm so abordadas no Captulo 2, juntamente com

o clculo de pontuao para vulnerabilidades. O Captulo 3 introduz Redes Causais e o

conceito de d-separation, que servem como base para as denies de Redes Bayesianas,

tambm apresentadas neste captulo. Os conceitos e denies de Agentes e Sistemas

Multiagentes so apresentados no Captulo 4, juntamente com a metodologia Prometheus

para desenvolvimento de sistemas multiagente, que utilizada neste trabalho. Os

trabalhos relacionados que foram utilizados como idia inicial para o presente trabalho so

apresentados no Captulo 5. O trabalho proposto apresentado no Captulo 6. Nele so

apresentados os cenrios, base de dados, agentes, percepes, aes e como ser gerada

a Rede Bayesiana no sistema proposto. Finalizando o trabalho, so apresentadas as

consideraes nais no Captulo 7.

20

2 SEGURANA DA INFORMAO

Como visto no Captulo 1, a Segurana da Informao uma disciplina que tem como

objetivo garantir a condencialidade, integridade e a disponibilidade das informaes

armazenadas em meios eletrnicos, ou seja, garantir a segurana destas informaes.

Sendo esta disciplina integrante da Governana em Segurana da informao e tambm

relacionada s atividades de Gesto de Risco de ativos de TI, este captulo se destina

a apresentar os principais conceitos de Segurana da Informao para uma melhor

compreenso do trabalho proposto.

Este captulo apresenta, na Seo 2.1, a denio de Segurana da Informao,

apresentando os principais termos e nomenclaturas, a famlia de normas 27000 juntamente

com o seu propsito e os controles de segurana que so beneciados com este trabalho.

Na Seo 2.2, a disciplina de Segurana da Informao relacionada com Governana em

Segurana da Informao, deixando evidente a necessidade mtua da Gesto de Risco.

Na Seo 2.3, sero apresentadas todas as atividades necessrias para a Gesto de Riscos,

tendo um maior foco na tarefa de identicao de riscos, sendo essa relacionada com o

objetivo do trabalho. Finalizando o captulo, a Seo 2.4 apresenta o tema das bases de

dados de vulnerabilidades, que fornecem informaes importantes para especialistas em

segurana.

2.1 DEFINIO DE SEGURANA DA INFORMAO

Antes de apresentar a denio de Segurana da Informao, necessrio denir o

que um ativo. Um ativo qualquer coisa que tenha valor para a organizao (ABNT,

2006). Podemos dar como exemplos de ativos de uma organizao: os funcionrios, a

imagem da organizao perante seus clientes, seu patrimnio, etc. Os ativos podem ser

classicados em subconjuntos, como por exemplo, ativos eletrnicos, que aparecem com

maior freqncia neste trabalho. Por este fato, quando o termo ativo aparecer no texto,

este est se referindo especicamente a um ativo eletrnico.

A forma mais objetiva para se denir Segurana da Informao utilizando a denio

da norma ABNT NBR ISO/IEC 27001:2006, que a apresenta como a preservao da

condencialidade, integridade e disponibilidade da informao e de outras propriedades,

como autenticidade, responsabilidade, no repdio e conabilidade (ABNT, 2006).

Smola (2003) corrobora esta denio e ainda complementa como sendo uma rea do

conhecimento dedicada proteo de ativos da informao contra acessos no autorizados,

alteraes indevidas ou sua indisponibilidade. O autor a conceitua como um m alcanado

21

por meio de prticas e polticas voltadas a uma padronizao operacional e gerencial dos

ativos e processos que manipulam e executam a informao.

A norma ABNT NBR ISO/IEC 27002:2005 dene Segurana da Informao como

sendo a proteo da informao de vrios tipos de ameaas para garantir a continuidade

do negcio, minimizar o risco ao negcio, maximizar o retorno sobre os investimentos e

as oportunidades de negcio (ABNT, 2005).

A denio mais completa, e tambm complexa, apresentada por Solms e Solms

(2009), em que esta aparece como sendo uma disciplina multi-dimencional direcionada

para a Governana em Segurana da Informao. Os autores defendem esta teoria

armando que Segurana da Informao s pode ser implementada com sucesso e

ecientemente em uma organizao se todas as suas dimenses forem abordadas de uma

forma holstica e compreensvel (SOLMS e SOLMS, 2009).

As dimenses propostas por Solms e Solms (2009) so:

Dimenso da governana (corporativa);

Dimenso organizacional;

Dimenso de gesto;

Dimenso de polticas (de SI);

Dimenso de melhores prticas;

Dimenso tica;

Dimenso de certicao;

Dimenso legal;

Dimenso de garantia;

Dimenso humana;

Dimenso de conscincia;

Dimenso tcnica;

Dimenso mtricas;

Dimenso de auditoria; e

Dimenso forense em TI.

22

Analisando estas denies, possvel perceber uma relao entre estas. A base para

todas as denies sempre corrobora com a primeira denio apresentada neste trabalho,

a da norma ABNT NBR ISO/IEC 27001:2006, que tem como base as trs principais

propriedades de segurana. Solms e Solms (2009) apenas consideram em sua denio o

contexto em que se tenta garantir estas propriedades.

2.1.1 Propriedades de Segurana da Informao

Ao longo do texto, os termos integridade, condencialidade e disponibilidades

aparecem sempre relacionados entre si e vinculados a denies de Segurana da

Informao. Isso ocorre porque estes so os pilares da Segurana da Informao.

As denies destas propriedades so simples e objetivas, no entanto, a forma com

que estas so relacionadas para se obter a segurana da informao requer um pouco

mais de ateno, pois esta depende da utilizao dos ativos de informao em que as

propriedades esto sendo aplicadas. Devido a simplicidade e objetividade das denies

destas propriedades, este trabalho se baseia nas denies da norma ABNT NBR ISO/IEC

27001:2006 (ABNT, 2006).

Integridade a propriedade que garante que a informao no ser alterada

ou destruda sem a autorizao adequada. Para melhor entender esta propriedade,

pode-se imaginar um documento eletrnico contendo um contrato qualquer. Este tem

a sua integridade preservada enquanto seu contedo no seja alterado por algum no

autorizado (ABNT, 2006).

A condencialidade garante que a informao no ser revelada sem autorizao

adequada. Utilizando ainda o exemplo do documento eletrnico, imagine que este

extremamente sigiloso e no pode nem ao menos ser acessado por uma pessoa no

autorizada. Ento este tem sua condencialidade preservada enquanto seu contedo no

seja acessado por algum no autorizado (ABNT, 2006).

Por m, a disponibilidade garante que a informao estar acessvel aos usurios

legtimos quando solicitada. No mesmo exemplo, imagine que as duas propriedades

anteriores esto preservadas e que no momento em que uma das partes autorizadas for

abrir o documento para imprimir, o computador no liga. Neste caso sua disponibilidade

est comprometida at que o computador funcione (ABNT, 2006).

Alm destas trs propriedades de segurana da informao, existem outras que so

complementares a estas, que so autenticidade, no repdio e conabilidade.

Autenticidade garante que a informao foi realmente criada ou emitida por um

23

determinado autor/emissor e obtida principalmente por infraestrutura de chaves pblicas

(criptograa). Em um caminho inverso, o no repdio garante que o autor/emissor no

possa negar a autenticidade da informao.

Conabilidade a propriedade que representa a capacidade de um ativo

desempenhar satisfatoriamente a sua funo em condies de operao estabelecidas e

em um perodo de tempo predeterminado.

Com base nessas denies, pode-se armar que a segurana da informao violada

quando h a quebra de uma ou mais propriedades de segurana. Sendo a violao de

segurana relacionada com as propriedades de segurana, pode-se classic-las em trs

categorias:

Violao de integridade: modicao no autorizada da informao;

Violao de condencialidade: revelao no autorizada da informao;

Violao de disponibilidade: negao de servio.

2.2 SEGURANA DA INFORMAO E GOVERNANA EM SI

Termos como Segurana da Informao, Governana Corporativa, Governana de

Tecnologia da Informao e Governana de Segurana da Informao aparecem neste

trabalho justicando a importncia da Gesto de Risco em uma organizao. A relao

existente entre estes termos tnue, podendo levar a dvidas. Esta Seo aborda a relao

existente entre essas reas/disciplinas, propiciando um melhor entendimento sobre o tema.

No meio corporativo, a governana recebe o nome de Governana Corporativa, que

denida como o conjunto de relaes estabelecidas entre gestores de uma organizao, seus

conselhos de administrao, acionistas e demais interessados, como: credores, governos,

sociedade, fornecedores, funcionrios, entre outros (BRURE et al., 2007).

Governana Corporativa tambm pode ser denida como uma relao entre

investidores que regula e controla a direo estratgica e o desempenho das organizaes,

estando voltada para a identicao de prticas que garantam que as decises sejam

tomadas de forma correta (VEIGA, 2006).

No Brasil, o IBGC - Instituto Brasileiro de Governana Corporativa - lanou em

1990 o primeiro Cdigo de Prticas de Governana Corporativa, fundamentado em quatro

princpios bsicos: a transparncia, a eqidade

1

, a prestao de contas e a responsabilidade

corporativa (BRURE et al., 2007).

1

Segundo o dicionrio Michaelis: Disposio para reconhecer imparcialmente o direito de cada

acionista. Igualdade, justia, retido.

24

A Governana Corporativa est em processo evolutivo e acredita-se que este processo

est apenas comeando. Uma iniciativa que demonstra isso o Sarbanes-Oxley Act,

uma lei que adiciona mais responsabilidades aos administradores pblicos sob a forma de

penalidades criminais. A Sarbanes-Oxley Act teve impacto sobre companhias abertas que

tem seus papis negociados no mercado americano (BRURE et al., 2007) .

Na Governana Corporativa, podem existir governanas especcas responsveis por

gerir reas de uma organizao, como a Governana de Tecnologia de Informao (TI),

Governana de Segurana da Informao (SI) e Governana Ambiental. Dentre as citadas,

a Governana de Tecnologia da Informao e a Tecnologia de Segurana da Informao

esto mais prximas, sendo que uma inuncia na outra.

Figura 2.1: Governanas especcas no contexto da governana corporativa

A Figura 2.1 representa o alinhamento da Governana Corporativa com a viso, misso

e estratgia da organizao, a comunicao existente entre as Governanas de Tecnologia

da Informao e Segurana da Informao e o alinhamento destas perante a Governana

Corporativa.

Governana de Tecnologia da Informao uma estrutura de relacionamento entre

processos com o intuito de direcionar e controlar uma organizao para atingir seus

objetivos estratgicos atravs de agregao de valor e gesto de riscos na utilizao da

tecnologia da informao e comunicao, visando a fuso da tecnologia da informao e

comunicao ao negcio. A Governana de TI determina o comportamento desejvel no

uso da tecnologia da informao e comunicao no meio corporativo (BERNARDES e

MOREIRA, 2006).

Basicamente, a Governana de Tecnologia da Informao pode ser resumida na

resposta s trs perguntas (MANSUR, 2007):

1. Que decises devem ser tomadas?

2. Quem deve tom-las?

3. Como tom-las e monitor-las?

25

O Center for Information System Research (CISR), da MIT Sloan School, identicou

as principais decises e os arqutipos

2

da Governana de Tecnologia da Informao.

Dentre as tomadas de decises, foram identicados os (i) princpios de TI, que

so basicamente as decises de alto nvel sobre o alinhamento entre TI e o negcio;

(ii) arquitetura de TI, que so basicamente as decises sobre a organizao lgica

dos dados, aplicaes e infraestrutura, denidas a partir de um conjunto de polticas,

padronizaes e integraes; (iii) infraestrutura de TI, que so basicamente as decises

sobre a capacidade atual e planejada de TI disponvel para o negcio, sob a forma de

servio compartilhado; (iv) necessidades de aplicao de negcio, que so basicamente

decises sobre as necessidades do negcio que geram valor, onde deve-se encontrar o

equilbrio entre criatividade e disciplina; e (v) investimentos e priorizao de TI, que so

basicamente as decises sobre quanto gastar, em que gastar e como equilibrar a diferentes

necessidades (MANSUR, 2007).

As demandas de controle, transparncia e previsibilidade deram origem Governana

de TI. Estas demandas se originaram das questes relativas qualidade, que ganharam

importncia no cenrio mundial no comeo da dcada de noventa.

Na Governana da Tecnologia da Informao, existem alguns guias de melhores

prticas de controles que so utilizados para atender o seu objetivo, como o COSO -

The Comitee of Sponsoring Organization, COBIT - Control Objectives for Information

and Related Technology, ITIL - Information Technology Infra-structure Library, ISO

20000 - Gerenciamento de Servios, AS 8015:2005 - Australian Standard for Corporate

Governance, CMM - Capability Maturity Model, CMMI - Capability Maturity Model

Integrated e ValIT - Value of Information Technology.

Algumas destas melhores prticas de controle so utilizadas tambm na Governana

da Segurana da Informao para atender ao seu objetivo e ao objetivo da Governana

Corporativa.

A Governana de Segurana da Informao um subconjunto de organizaes da

Governana Corporativa (ISG, 2004). Governana de Segurana da Informao pode ser

denida como o sistema pelo qual a condencialidade, integridade e disponibilidade dos

ativos so mantidos pela organizao (SOLMS, 2007).

Tambm pode-se dizer que Governana de Segurana da Informao a ao que

leva ao controle de uma organizao e ao alinhamento com os objetivos estratgicos,

garantindo a cultura da segurana da informao, otimizando os processos relacionados e

determinando atividades para que pessoas competentes possam desempenhar (ALVES et

al., 2006).

2

Segundo o dicionrio Michaelis: Modelo dos seres criados. O que serve de modelo ou exemplo, em

estudos comparativos.

26

Governana de Segurana da Informao considerada um componente essencial para

o sucesso da gesto organizacional. A sua fragilidade exige que sejam tomadas medidas

imediatas para assegurar que os dados no sejam comprometidos e que os sistemas de

informao permaneam seguros (ISG, 2004).

A Governana da Segurana da Informao consiste em liderana, estruturas

organizacionais e processos que garantam a segurana da informao. Para o sucesso

destas estruturas e processos essencial haver a comunicao ecaz entre todas as

partes com base em uma relao construtiva, linguagens comuns e compartilhamento

de compromissos para abordar questes (ITGI, 2006).

2.3 GESTO DE RISCO

Esta seo apresenta uma viso do processo de Gesto de Riscos e detalhando a

atividade de anlise de risco. As denies apresentadas nesta seo so fortemente

baseadas na norma ABNT NBR ISO/IEC 27005:2008, que aborda a Gesto de Riscos

de Segurana da Informao, visto que a normal sugerida como referncia pela norma

ABNT NBR ISO/IEC 27001:2006.

Todos os tipos de empreendimentos se deparam com situaes (ou eventos) que

constituem oportunidades de benefcio ou ameaa ao seu sucesso. Oportunidades podem

ser aproveitadas ou ameaas podem ser reduzidas por uma gesto ativa (ABNT, 2005b).

Gesto de riscos, em reas como a do mercado nanceiro, trata das utuaes

monetrias como uma oportunidade de ganhos ou como uma potencial perda. Na

Segurana da Informao em STI, a Gesto de Risco focada na preveno e mitigao

dos danos em ativos de TI (ABNT, 2005b).

Segundo a norma ABNT NBR ISO/IEC 27005:2008, uma abordagem sistemtica de

gesto de risco de segurana da informao necessria para se identicar as necessidades

da organizao em relao aos requisitos de segurana da informao e para criar um

sistema de gesto de segurana da informao (SGSI) que seja ecaz. Convm que os

esforos de segurana da informao lidem com riscos de maneira efetiva e no tempo

apropriado, onde e quando forem necessrios (ABNT, 2008).

importante que a gesto de segurana da informao seja um processo contnuo que

dena o contexto, avalie os riscos e trate os riscos usando um plano de tratamento a m

de implementar as recomendaes e decises. Convm que a gesto de risco analise os

possveis acontecimentos e suas consequncias, antes de decidir o que ser feito e quando

ser feito, a m de reduzir os riscos a um nvel aceitvel (ABNT, 2008).

O processo de gesto de risco de segurana da informao consiste na denio do

27

contexto, anlise/avaliao de risco, tratamento do risco, aceitao do risco, comunicao

do risco e monitoramento e anlise crtica do risco (ABNT, 2008). Essas etapas e suas

relaes podem ser melhor visualizadas no uxograma apresentado na Figura 2.2.

Figura 2.2: Fluxograma de gesto de risco em segurana da informao(ABNT, 2008).

Como pode-se visualizar na Figura 2.2, o processo de gesto de risco de segurana da

informao pode ter as atividades de anlise/avaliao de risco e/ou tratamento de risco,

sendo realizadas mais de uma vez. Um enfoque iterativo na execuo da anlise/avaliao

de risco torna possvel aprofundar e detalhar a avaliao em cada repetio e tambm

28

permite minimizar o tempo e o esforo despendidos na identicao de controles e,

ainda assim, assegurar que os riscos de alto impacto ou de alta probabilidade possam

ser adequadamente avaliados (ABNT, 2008).

A primeira etapa do processo de gesto de risco a denio o contexto, em seguida,

executa-se a anlise/avaliao de risco, que pode ser refeita at se obter informaes

sucientes para que se determine de forma ecaz as aes necessrias para reduzir os

riscos a um nvel aceitvel, nalizando ento esta etapa. O tratamento de risco sucede

a anlise/avaliao de risco e tem seus resultados dependentes desta etapa. Existem

situaes em que o tratamento de risco no chega a um nvel de risco residual, sendo ento

necessria uma nova iterao na anlise/avaliao de risco, com mudanas nas variveis

do contexto, seguida de uma fase adicional de tratamento de risco. Ao trmino da etapa

de tratamento de risco, inicia-se a etapa de aceitao do risco, em que esta deve assegurar

que os riscos residuais sejam explicitamente aceitos pelos gestores da organizao (ABNT,

2008).

A norma ABNT NBR ISO/IEC 27005:2008 salienta que, durante o processo de gesto

de risco de segurana da informao, importante que os riscos e a forma com que so

tratados sejam comunicados ao pessoal das reas operacionais e gestores apropriados.

Tambm salientado que mesmo antes do tratamento de risco, informaes sobre riscos

identicados podem ser muito teis para o gerenciamento de incidentes e ajudar a reduzir

possveis prejuzos (ABNT, 2008).

At agora, uma viso supercial do processo de Gesto de Riscos em Segurana da

Informao foi apresentada. As sees subseqentes abordam de forma mais detalhada

as duas tarefas da anlise de risco para sua melhor compreenso, tendo em vista que o

trabalho visa auxiliar diretamente nestas duas tarefas.

2.3.1 Identicao de riscos

A nalidade da identicao de riscos desenvolver uma lista abrangente de fontes

de risco e eventos que podem ter um impacto na consecuo de cada um dos objetivos

identicados nos contextos. Os riscos no identicados podem se tornar uma ameaa

organizao ou fazer com que percam oportunidades importantes (CICCO, 2005). O

propsito da identicao de riscos, segundo a norma ABNT NBR ISO/IEC 27005:2008,

determinar eventos que possam causar uma perda potencial e deixar claro como, onde

e por que a perda pode acontecer. As etapas que servem de entrada para atividade de

estimativa de risco so (ABNT, 2008):

Identicao de ativos;

Identicao de ameaas;

29

Identicao de controles existentes;

Identicao de vulnerabilidades; e

Identicao de conseqncias.

Cada uma destas etapas abordada separadamente e com melhores detalhes a seguir.

2.3.1.1 Identicao de ativos

Como visto na Seo 2.1 deste captulo, um ativo algo que tem valor para a

organizao e que, portanto, requer proteo. Para a identicao dos ativos, convm

que se tenha em mente que um sistema de informao compreende mais que hardware

e software. A norma ABNT NBR ISO/IEC 27005:2008 sugere que a identicao dos

ativos seja executada com um detalhamento adequado que fornea informaes sucientes

para a anlise/avaliao de riscos. O nvel de detalhe usado na identicao dos ativos

inuncia na quantidade geral de informao reunidas durante a anlise/avaliao de

risco. O detalhamento pode ser aprofundado em cada iterao da anlise/avaliao de

risco (ABNT, 2008).

Esta atividade tem como resultado uma lista de ativos com risco a serem gerenciados

e uma lista dos negcios relacionados aos ativos e suas relevncias (ABNT, 2008).

2.3.1.2 Identicao de ameaas

Uma ameaa tem o potencial de comprometer ativos (tais como, informao, processo

e sistemas), por isso, tambm as organizaes. Ameaas podem ser de origem natural ou

humana e podem ser acidentais ou intencionais. recomendado que tanto as ameaas

acidentais, quanto as intencionais sejam identicadas genericamente e por classe (por

exemplo, aes no autorizadas, danos fsicos, falhas tcnicas) e, quando apropriado,

ameaas especcas identicadas dentro das classes genricas. Isso signica que nenhuma

ameaa ignorada, incluindo as no previstas, mas que o volume de trabalho exigido

limitado (ABNT, 2008).

Algumas ameaas podem afetar mais de um ativo. Nesses casos, elas podem provocar

impactos diferentes, dependendo de quais ativos so afetados.

Dados de entrada para a identicao das ameaas e estimativas de probabilidade de

ocorrncia podem ser obtidas dos responsveis pelos ativos ou dos usurios, do pessoal,

dos administradores das instalaes e dos especialistas em segurana da informao,

de peritos em segurana fsica, do departamento jurdico e de outras organizaes,

incluindo organismos legais, autoridades climticas, companhias de seguros e autoridades

governamentais nacionais.

30

Convm que experincias internas de incidentes e avaliaes anteriores das ameaas

sejam consideradas avaliao atual. Pode ser til a consulta a outro catlogo de ameaas

a m de completar a lista de ameaas genricas, quando relevantes. Catlogos de ameaas

e estatsticas so disponibilizados por organismos setoriais, governos nacionais, organismos

legais, companhias de seguros etc (ABNT, 2008).

Esta atividade resulta em uma listagem com as ameaas e sua respectiva identicao

do tipo e da fonte das ameaas (ABNT, 2008).

2.3.1.3 Identicao de controles existentes

Convm que a identicao dos controles existentes seja realizada para evitar custos

e trabalho desnecessrio, por exemplo: na duplicao de controles. Alm disso, enquanto

os controles existentes esto sendo identicados, convm que seja feita uma vericao

para averiguar se estes esto funcionando corretamente. Uma referncia aos relatrios j

existentes de auditoria do Sistema de Gesto de Segurana da Informao (SGSI) pode

reduzir o tempo gasto nesta tarefa.

Deve ser tambm levado em considerao a possibilidade de um controle selecionado

falhar durante sua operao, tornando necessria a existncia de controles complementares

para tratar efetivamente o risco identicado (ABNT, 2008).

Para identicar controles existentes ou planejados, as seguintes atividades podem ser

teis (ABNT, 2008):

Analisar de forma crtica os documentos contendo informaes sobre os controles

(por exemplo: os planos de implementao de tratamento de risco). Se os processos

de gesto da segurana da informao esto bem documentados, convm que todos

os controles existentes ou planejados e a situao de sua implementao estejam

disponveis;

Vericar, com as pessoas responsveis pela segurana da informao e com os

funcionrios, quais controles, relacionados ao processo de informao ou ao sistema

de informao sob considerao, esto realmente implementados;

Revisar, no local, os controles fsicos, comparando os controles implementados com

a lista de quais convm que estejam presentes; e vericar se aqueles implementados

esto funcionando efetiva e corretamente; ou

Analisar criticamente os resultados de auditorias internas.

Esta atividade resulta em uma lista de todos os controles implementados ou

planejados, sua implementao e o seu nvel de utilizao (ABNT, 2008).

31

2.3.1.4 Identicao de vulnerabilidades

As vulnerabilidades podem ser identicadas nas seguintes reas (ABNT, 2008):

Organizao;

Processos e procedimentos;

Rotinas de gesto;

Recursos humanos;

Ambientes fsicos;

Congurao de sistemas de informao;

Hardware, softwares ou equipamentos de comunicao; e

Dependncia de entidade externa.

A presena de uma vulnerabilidade no causa prejuzo por si s, pois precisa haver

uma ameaa presente para explora-l. Uma vulnerabilidade que no tem uma ameaa

correspondente pode no requerer implementao de um controle no presente momento,

mas convm que nela seja reconhecida como tal e monitorada, no caso de haver mudanas.

Um controle implementado, que funciona incorretamente, ou sendo usado incorretamente,

pode, por si s, representar uma vulnerabilidade. Um controle pode ser ecaz ou no,

dependendo do ambiente no qual ele opera. Inversamente, uma ameaa que no tenha

vulnerabilidade correspondente pode no resultar em um risco.

Vulnerabilidades podem estar ligadas a propriedades dos ativos, as quais podem ser

usadas de uma forma ou para um propsito diferente daquele para qual o ativo foi

adquirido ou desenvolvido. Vulnerabilidades decorrentes de diferentes fontes precisam

ser consideradas, por exemplo: as intrnsecas ao ativo e as extrnsecas.

Esta atividade resulta em uma lista de vulnerabilidades associadas aos ativos, s

ameaas e aos controles; assim como uma lista de vulnerabilidades que no se refere a

nenhuma ameaa identicada para anlise (ABNT, 2008).

2.3.1.5 Identicao de conseqncias

Uma conseqncia pode ser, por exemplo, a perda da eccia, condies adversas de

operao, a perda de oportunidade de negcio, reputao afetada, prejuzo etc.

Essa atividade identica o prejuzo ou as consequncias para a organizao que podem

decorrer de um cenrio de incidente. Um cenrio de incidente a descrio de uma ameaa

32

explorando uma vulnerabilidade ou um conjunto delas em um incidente de segurana

da informao. O impacto dos cenrios de incidentes determinado considerando-se os

critrios de impacto denidos durante a atividade de denio do contexto. Esta pode

afetar um ou mais ativos ou apenas parte de um ativo. Conseqncias podem ser de

natureza temporria ou permanente como no casa da destruio de um ativo (ABNT,

2008).

Esta atividade resulta em uma lista de cenrios de incidentes com suas conseqncias

associadas ao ativos e processos de negcio (ABNT, 2008).

2.3.2 Estimativa de Riscos

A estimativa de riscos pode seguir uma metodologia qualitativa ou quantitativa ou

ainda uma combinao de ambas. Freqentemente, a estimativa qualitativa utilizada

primeiro para se obter uma indicao geral do nvel de risco e para revelar grandes riscos.

Depois desta estimativa prvia, poder ser utilizada a estimativa quantitativa (ABNT,

2008).

A estimativa qualitativa utiliza uma escala de atributos que descrevem a magnitude

das conseqncias potencias, como por exemplo, pequena, mdia e grande, e tambm

a probabilidade destas conseqncias ocorrerem. Por sua vez, a estimativa quantitativa

utiliza uma escala numrica tanto para conseqncias quanto para probabilidade (ABNT,

2008).

A estimativa quantitativa pode ser relacionada diretamente com os objetivos de

segurana da informao e interesses da organizao, no entanto, leva desvantagem sobre

a estimativa qualitativa com relao a falta de dados de novos riscos ou sobre fragilidades

de segurana da informao (ABNT, 2008).

Os valores atribudos aos ativos, seja da forma qualitativa ou quantitativa, so

utilizados na avaliao das conseqncias, ou seja, do impacto no negcio. Este impacto

tambm pode ser representado de forma qualitativa ou quantitativa. A valorizao dos

ativos deve levar em considerao sua criticidade e sua importncia para a realizao dos

objetivos de negcio da organizao (ABNT, 2008).

2.3.3 Gesto de Riscos e Redes Bayesianas

A Seo 2.3 apresentou uma breve viso sobre Gesto de Risco aplicada a Segurana

da Informao. A atual seo tem como objetivo apenas criar uma relao entre Gesto

de Riscos e Redes Bayesianas, que sero apresentadas com mais detalhe no Captulo 3.

Como mencionado na Seo 2.3.2, a estimativa de risco pode ser qualitativa ou

33

quantitativa. Um possvel abordagem para se obter uma estimativa de risco quantitativa

atravs da utilizao de Redes Bayesianas, visto que cada n desta rede representa uma

probabilidade quantitativa de um determinada evento.

Esta abordagem utilizada em trabalhos como Dantu e Kolan (2005), Fenz e Hudec

(2009), Fenz e Neubauer (2009), Lee et al. (2008) e Lucas et al. (2004) para calcular riscos

operacionais, em projetos, de sade, de segurana etc.

Dantu e Kolan (2005) formularam um mecanismo para estimar o nvel de risco de

recursos crticos atravs de um grafo de ataques baseados no comportamento do atacante.

Este utilizado para calcular o nvel de risco dos recursos.

Fenz e Hudec (2009) propem um mtodo para gerao de Redes Bayesianas com base

em ontologia, possibilitando identicar o grau de certeza sobre um determinado evento e

sua inuncia sobre outros componentes da organizao.

Fenz e Neubauer (2009) mostram como determinar a probalidade de ameaas com a

utilizao de ontologias e Redes Bayesianas com o objetivo de possibilitar a gestores de

risco uma visualizao compreensvel e quantitativa do estado da segurana da informao

em suas organizaes.

Lee et al. (2008) utilizam Redes Bayesianas para construir um diagrama de causa

e conseqncia, considerando isso uma metodologia adequada para gesto de risco em

projetos com processos integrados e sistemticos.

Lucas et al. (2004) apresentam o estado da arte de Redes Bayesianas aplicada

a medicina, apresentando os problemas de incerteza da biomedicina em que Redes

Bayesianas geralmente so empregadas.

Neste seo foi apresentada apenas um pequeno resumo dos trabalhos que utilizam

Redes Bayesianas aplicada a Gesto de Risco, visto que os trabalhos relacionados sero

melhor detalhados no Captulo 5.

2.4 BASE DE DADOS DE VULNERABILIDADES

Esta seo apresenta a base de dados de vulnerabilidade National Vulnerability

Database (NVD) e como ela organizada. Como o trabalho baseado nesta base de

dados, esta seo fortemente baseada na documentao disponibilizada pela NVD.

Para se manter um sistema de tecnologia de informao seguro, necessria a

utilizao das melhores prticas em Segurana da Informao. Para isso, base de

conhecimentos de vulnerabilidades, estados de sistema e checklists de segurana da

informao devem ser criados. Para que isso possa se tornar de fato uma melhor prtica,

34

as descries de vulnerabilidades de conguraes de sistemas devem seguir um padro

comum de nomes (BUTTNER e ZIRING, 2009).

A utilizao de um padro comum para descrever vulnerabilidades e conguraes,

prov interoperabilidade, melhora da correlao dos resultados e facilita a coleta de

mtricas de Segurana da Informao. Outra motivao para esta padronizao a

tendncia para a automao em prticas de segurana, em que um padro essencial,

sendo ento possvel identicar claramente uma vulnerabilidade e as plataforma de

Tecnologia da Informao as quais elas se aplicam (BUTTNER e ZIRING, 2009).

O padro de nomenclatura que est se popularizando o Common Vulnerabilities and

Exposures (CVE), que utilizado para identicar e descrever plataformas de Tecnologia

da Informao e Vulnerabilidades. Um padro similar destinado a congurao de

plataformas de Tecnologia da Informao o Common Conguration Enumeration

(CCE). Esta especicao descreve um esquema estruturado de atribuio de nomes para

as plataformas informticas (hardware, sistemas operacionais e aplicaes), que recebe o

nome de Common Platform Enumeration (CPE)(BUTTNER e ZIRING, 2009).

2.4.1 Common Platform Enumeration

O Common Platform Enumeration (CPE) baseado na sintaxe genrica para

Uniform Resource Identiers (URI)

3

e especica sintaxe de nomes e convenes

para a construo de nomes e informao sobre os produtos, criando um dicionrio

chamado CPE Dictionary, que pode ser atualizado atravs do endereo eletrnico

http://cpe.mitre.org.

Esta especicao foi criada com base em trs propsitos (BUTTNER e ZIRING,

2009):

1. Nomes Comuns - Se uma ferramenta cria uma descrio e/ou resultado aplicvel

a um certo tipo de plataforma, uma segunda ferramenta deve ser capaz de

compreender o que foi descrito pela primeira ferramenta e saber que ao tomar;

2. Correspondncia - Uma congurao manual pode ser aplicvel para todas as

verses de um determinado sistema operacional e ser atribudo um nome a este

CPE. Portanto, a ferramenta pode consultar um sistema e determinar um nome

mais especco, que inclui uma verso exata, ou talvez uma determinao complexa

utilizando a plataforma de descrio CPE .

3. Relatrios - Quando utilizado em relatrios sobre um sistema especco ou de um

grupo de sistemas, um nome CPE permite a correlao dos resultados com fontes

3

Maiores informaes sobre Uniform Resource Identiers (URI) podem ser obtidas em

http://labs.apache.org/webarch/uri/rfc/rfc3986.html

35

adicionais. Se um nome CPE atribudo para cada sistema, esse identicador pode

ser utilizado para pesquisar em outro sistema as possveis vulnerabilidades que so

aplicveis para esse tipo de plataforma.

Um nome CPE sempre comea com um prexo URI cpe:

4

e seguido de uma

estrutura que identica qualquer plataforma. A estrutura de um nome CPE formada

por um ou mais componentes separadas por :. O primeiro componente identica a parte

da plataforma que est sendo especicada; o segundo identica um vendedor ou fornecedor

do item; o terceiro identica o nome do produto; o quarto indica uma verso do produto;

o quinto utilizado para determinar a atualizao ou service pack; o sexto identica a

edio e o stimo usado para especicar internacionalizao das informaes. O exemplo

abaixo representa a estrutura completa de um nome CPE.

cpe:/part:vendor:product:version:update:edition:language

Estrutura de um nome CPE.

O CPE permite componentes nulos, o que signica que qualquer aspecto do respectivo

componente vlido. Por exemplo, o nome CPE abaixo designado a todas as edies

do Microsoft Windows XP Professional, independentemente do service pack nvel.

cpe:/o:microsoft:windows_xp:::pro

Para forar que um determinado componente seja congurado como vazio, utilizado

o -. Quando empregado o -, as consultas s retornaro nomes em que o determinado

componente nulo ou vazio, ao contrrio do exemplo anterior, em que retornaria qualquer

valor para aquele componente. Por exemplo, uma aplicao no pode ter diferentes

edies. Um nome CPE para tal aplicativo pode usar o - para a edio componente,

como visto abaixo.

cpe:/a:acme:product:1.0:update2:-:en-us

O sinal - tambm utilizado para determinar a primeira verso de uma plataforma

que se identica com o componente. Como, por exemplo, a primeira liberao de uma

aplicao, antes que exista uma atualizao, como pode ser visto a seguir:

cpe:/a:acme:product:1.0:-

4

O prexo cpe no um prexo ocializado pela Internet Assigned Numbers Authority - IANA.

Maiores informaes sobre a IANA em http://www.iana.org.

36

Aps a primeira atualizao:

cpe:/a:acme:product:1.0:update1

Ambas opes seriam selecionadas em uma consulta em que o componente referente

atualizao esteja com o valor vazio, ou seja:

cpe:/a:acme:product:1.0:

2.4.1.1 Componentes de um nome CPE

Da estrutura especicada de um nome CPE, o primeiro componente determina

a particularidade da plataforma que est sendo identicada, que so denidas pelos

seguintes cdigos:

h - hardware;

o - sistema operacional; e

a - aplicao.

O segundo componente do nome CPE, que determina o vendedor ou fornecedor

do item, pode ser fonte de divergncias pelas diversas forma de expressar o nome de

uma organizao. Para evitar esta divergncia, utilizado o nome do domnio DNS da

organizao, mesmo que este domnio seja diferente do nome da organizao. A tabela

2.1 mostra alguns exemplos que representam esta situao.

Nome da Organizao Domnio Componente CPE

Cisco Systems, Inc. cisco.com cisco

The Mozilla Foundation mozilla.org mozilla

University of Oxford oxford.ac.uk oxford

Tabela 2.1: Relao entre nomes de organizaes, domnios e descrio do vendedor de

um nome CPE

Algumas organizaes podem utilizar mais de um domnio, como, por exemplo,

hewlett-packard.com e hp.com. Nestes casos, deve ser utilizado o nome que a organizao

utiliza em publicidade ou documentaes. No caso do exemplo anterior, seria utilizando

hp para referenciar o componente do nome CPE.

Caso o nome especco do domnio de uma organizao seja compartilhado por

uma segunda organizao, diferenciando apenas o suxo do endereo DNS, deve-se

37

ento utilizar o nome completo do domnio DNS. Por exemplo, se ao registrar um

nome cpe:/a:acme for identicado que o mesmo referente a organizao com domnio

acme.com, ento dever utilizar o nome de componente cpe:/a:acme.org.

Em casos em que o vendedor ou fornecedor no possui um endereo DNS, deve-se

ento utilizar o termo pelo qual o vendedor ou fornecedor seja mais conhecido, sempre

substituindo os espaos entre palavras por sublinhado (_).

Quando se est gerando um nome para uma aplicao que no possui um vendedor

ou fornecedor, comum em aplicaes open-source, utiliza-se o nome do desenvolvedor para

determinar vendedor ou fornecedor do componente. Neste caso, tambm se substitui os

espaos por sublinhado.

Em situaes em que um vendedor ou fornecedor muda o seu nome devido a sua

comercializao ou aquisio, o nome CPE original deve permanecer o mesmo, sendo

gerado um novo nome CPE contendo o nome do novo vendedor ou fornecedor.

Em tal caso, o nome utilizado no terceiro componente do nome CPE, refere-se ao

nome do produto. Utiliza-se o nome mais comum para o produto, considerando materiais

de publicidade e documentao. Produtos que possuem um nome composto por mais

de uma palavra, devem ser descritos integralmente, sempre substituindo os espaos por

sublinhados. Como por exemplo, um produto com o nome de ZoneAlarm Internet Security

Suite version 7.0 deve ter um nome CPE:

cpe:/a:zonelabs:zonealarm_internet_security_suite:7.0

Em casos em que o produto possui um nome composto por mais de uma palavra e

o vendedor ou fornecedor utiliza uma abreviatura ocial para o mesmo, esta ltima

utilizada. A tabela 2.2 apresenta alguns exemplos deste caso.

Nome do Produto Abreviao

Internet Explorer ie

Java Runtime Environment jre

Tabela 2.2: Abreviaes de nomes de produtos

O quarto componente do nome CPE, refere-se verso da plataforma descrita,

utilizando a verso de forma idntica a utilizada pelo produto, empregando como

delimitadores, pontos, vrgulas, sublinhados, etc.

O mesmo ocorre com o quinto elemento do nome CPE, que refere-se atualizao da

plataforma descrita, em que utilizado o nome determinado pelo vendedor ou fornecedor.

Como, por exemplo, para determinar suas atualizaes a Microsoft utiliza o formato

Servive Pack 1 (ou sp1) e a Red Hat que utiliza o formato Update 1.

38

O sexto componente, referente edio da plataforma, utilizado para determinar

o objetivo especco da arquitetura de hardware ou aplicao, ou seja, diferentes edies

de uma plataforma. Um exemplo de edio para hardware pode ser a arquitetura a qual

se refere, i386 e x64. Um exemplo de edio para aplicao o sistema operacional de

destino da aplicao, que pode ser Windows, Linux ou Macintosh OS X, ou at mesmo,

a edio do sistema operacional, como Windows Vista Home, Professional ou Ultimate.

O ltimo componente de um nome CPE referente linguagem da plataforma

descrita, que representada pela IETF RFC 4646

5

.

Algumas palavras e frases que so comumente utilizadas no meio da Tecnologia

da Informao com relao denominao de produtos, e que possuem abreviaturas

j conhecidas, so utilizadas para facilitar a utilizao de nomes CPE e tambm para

reduzi-los.

A tabela 2.3 apresenta as principais abreviaes utilizadas em nomes de produtos.

Termo Completo Abreviao

advanced adv

professional pro

server srv

standard std

edition ed

version 3.4 3.4

patch level 3 pl3

release 3 r3

release candidate 2 rc3

service pack 4 sp4

support pack 2 sup2

service release 2 sr2

security rollup sru

general availability ga

Tabela 2.3: Abreviaes utilizadas em nomes de produtos.

A lista completa e atualizada de abreviaturas pode ser obtida atravs do endereo

eletrnico http://cpe.mitre.org.

2.4.2 Common Vulnerability Scoring System

O Common Vulnerability Scoring System (CVSS) um framework aberto que

relaciona caractersticas de comunicao e impacto de vulnerabilidades de TI para obter

5

IETF: Internet Engineering Task Force; RFC: Request for Comments; A IETF RFC 4646 recebe

o nome de Tags for Identifying Languages. Maiores detalhes podem ser obtidos atravs do endereo

http://www.ietf.org/rfc/rfc4646.txt

39

uma pontuao. Estas pontuaes auxiliam na tarefa dos gestores de Segurana da

Informao a priorizar as vulnerabilidades que sero abordadas em seu ambiente, visto

que, geralmente, devem monitorar um grande nmero de hardware e aplicativos, que por

sua vez, possuem inmeras vulnerabilidades. A documentao do CVSS disponibilizada

em Mell et al. (2007) e esta seo est totalmente baseada nesta documentao.

O CVSS est dividido em trs grupos de mtricas que fornecem uma pontuao entre

0 e 10, que so: bsicas, temporais e de ambiente.

Mtricas bsicas: Representam caractersticas fundamentais e intrnsecas de uma

vulnerabilidade que constante no tempo e no ambiente do usurio;

Mtricas Temporais: Representam as caractersticas da vulnerabilidade que mudam

no tempo, porm, no no ambiente de usurio;

Mtricas de Ambiente: Representam as caractersticas das vulnerabilidades que so

nicas e relevantes para o ambiente de usurio.

Quando os valores das mtricas bsicas so denidos, uma equao calcula a

pontuao, retornando um valor entre 0 e 10 e um vetor criado, como pode ser visualizado

na Figura 2.3.

Figura 2.3: Mtricas e equaes do CVSS (MELL et al., 2007).

Como pode-se observar no uxo apresentado na Figura 2.3, a utilizao dos grupos

de mtricas temporais e de ambientes so opcionais para se obter a pontuao da

vulnerabilidade. As mtricas temporais e de ambiente somente so utilizadas, caso seja

necessrio renar a pontuao obtida a partir das mtricas bsicas.

40

2.4.2.1 Mtricas bsicas

Este grupo capta as caractersticas das vulnerabilidades que so constantes no tempo

e nos ambientes de usurios. Estas caractersticas so o vetor de acesso, a complexidade

de acesso, autenticao e impacto.

O vetor de acesso corresponde a como a vulnerabilidade explorada e seus possveis

valores so:

Local : Que corresponde s vulnerabilidade que necessitam de acesso local para serem

exploradas.

Adjacent Network: Que correspondem s vulnerabilidades que necessitam de acesso a

uma rede adjacente para serem exploradas, como por exemplo, acesso a rede local,

acesso via Bluetooth, IEEE 802,11 e um segmento da rede.

Network: Que corresponde s vulnerabilidades que podem ser exploradas atravs da

rede.

A complexidade de acesso corresponde ao nvel de diculdade que o atacante tem para

explorar a vulnerabilidade e seus possveis valores so:

High: Existem condies de acesso especializadas, como por exemplo, em casos em que

algum momento do ataque necessrio acesso privilegiado ao sistema, o atacante

necessita de engenharia social ou a congurao da vulnerabilidade muito rara;

Medium: Quando as condies de acesso so menos especializadas, como por exemplo,

em casos em que o atacante j faz parte de um grupo de usurios do sistema, onde

o atacante j tenha alguma informao que facilite o ataque ou que a congurao

da vulnerabilidade no padro, mas comumente encontrada;

Low: Quando condies de acesso especializado no existem, com por exemplo, quando

o produto afetado requer acesso annimo e no convel a uma grande nmero de

sistemas e usurios, a congurao da vulnerabilidade padro e ubqua ou quando

o ataque pode ser efetuado de forma manual e com pouco conhecimento ou com

poucas informaes.

A mtrica de autenticao corresponde ao nmero de vezes que o atacante deve realizar

autenticao para conseguir explorar a vulnerabilidade. Seus possveis valores so:

Multiple: Quando o atacante deve autenticar no sistema duas ou mais vezes para