Escolar Documentos

Profissional Documentos

Cultura Documentos

Conceitos - Hackers - Vírus - Ferramentas e Tipos de Ataques

Enviado por

Henrison SiqueiraDescrição original:

Título original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Conceitos - Hackers - Vírus - Ferramentas e Tipos de Ataques

Enviado por

Henrison SiqueiraDireitos autorais:

Formatos disponíveis

Conceitos Hackers, Vrus, Ferramentas e Tipos de Ataques

Hackers Podemos dividir os Hackers atravs do seu comportamento: HACKERS ORIGINAIS - Seu objetivo no invadir computadores, mas cultivar habilidades avanadas em informtica para seu prprio prazer. Ex.: Criador do Unix, linux. SCRIPT KIDDIES Hacker com pouco conhecimento que usa ferramentas criadas por outros para invadir computadores, picham home pages de sites DEFACER Hacker que invade sites para alterar o contedo da home page, demonstra bons conhecimentos de sistemas computacionais. PHREAKER Hacker especializado em violar o sistema telefnico. CARDER Cracker especializado em fraudes com cartes de crditos. LAMER Uma pessoa que, mesmo sem ter conhecimentos avanados, tenta fazer passar por Hacker. CRIADORES DE FERRAMENTAS - Este o grupo mais discreto. So programadores que desenvolvem as ferramentas usadas pelos script kiddies, mas, em geral, no realizam ataques.

Primeiro vrus de PC O ano era de 1982 (8 de novembro de 1982). Ento com 15 anos, Rich Skrenta brincava em Pittsburgh (EUA) com seu Aplle II. Ele costumava fazer cpias piratas de jogos, que se autodestruram depois de algum tempo, deixando comentrios engraadinhos. Foi assim que criou o Elk Cloner, considerado o primeiro vrus de computador. Embora seja considerado o primeiro vrus de computador, o Elk Cloner teve um antecessor. O Creeper que j tem mais de 30 anos. Este, no entanto, no atingia computadores pessoais e foi percebido apenas na Arpanet (atualmente Internet). Se o programinha de Skrenta era apenas de brincadeira inocente para zoar com os amigos, em 1988 surgiria um vrus destruidor, introduzindo ento o conceito de malware. Tratava-se da criao do programador Morris Worm, da vrus tambm serem chamados de worm.

Zoolgico Digital VRUS DE BOOT - O Brain, de 1986, primeiro vrus para PCs conhecido. Esses vrus infectam o setor de boot. VRUS DE ARQUIVO OU PROGRAMAS - Contaminam arquivos executveis de programas. J foram populares, mas hoje so facilmente eliminados pelos antivrus. VRUS MULTIPARTITE Infectam setores de boot, disquetes e arquivos executveis. Ex.: Dead.boot.488, Delwin.1759. CIFRADOS E POLIMRFICOS Criptografam a si mesmos para dificultar a identificao. De forma que um nico vrus pode ter inmeras formas diferentes. O tequila, de 1991, foi o primeiro polimrfico a espalhar-se WORMS - Os vermes no se enquadram na definio ortodoxa de vrus. No contaminam arquivos, mas tm a habilidade de se auto-replicar. EX.: SQL Slammer VRUS DE SCRIPTS Atacam sistemas capazes de rodar scripts, como os navegadores da internet. VRUS DE MACRO Infectam documentos de aplicativos que possuem linguagem de macro, como os da srie Microsoft Office. Ex.: Melissa. VRUS DE REDE Exploram vulnerabilidade dos sistemas operacionais para contaminar os computadores e propagar-se. So os que mais causam estragos atualmente. Ex.: Nimda e Code Red. HOAXES so boatos transmitidos por e-mail VRUS EM JAVA So vrus que contaminam classes de programas em Java SPAM So mensagens eletrnicas no solicitadas enviadas em massa. Sua forma mais popular consiste numa mensagem de correio eletrnico com fins publicitrio. Os usurios do servio de correio eletrnico podem ser afetados de diversas formas, tais como: Gasto desnecessrio de tempo; Perda de produtividade;

Prejuzos financeiros causados por fraudes tentam induzir o usurio;

Acessar pginas clonadas de instituies ou a instalar programas maliciosos projetados para furtar dados pessoais e financeiros; este tipo de SPAM conhecido como phishing; TROJAN HORSE OU CAVALO DE TRIA (conhecido como bicho de goiaba) um programa que age como a lenda do cavalo de tria, entrando no computador e liberando uma porta para um possvel invasor. Os Trojans atuais so disfarados de programas legtimos, embora diferentemente de vrus ou de worms no criem rplicas de si. Os Trojans ficaram famosos na Internet pela facilidade de uso, fazendo qualquer pessoa possuir o controle de um outro computador apenas com o envio de um arquivo. Os Trojans atuais so divididos em duas partes: o servidor e o cliente. O servidor fica instalado na vtima, e o computador que est instalado o servidor pode ser acessado pelo cliente. ROOTKIT um Trojan que busca se esconder de softwares de segurana e do usurio utilizando tcnicas avanadas de programao, escondendo o arquivo do sistema e do antivrus. Ex.: Hacker Defender Ferramentas e Tipos de Ataques DOS (Denial of Service negao de servio) ataque em que o objetivo derrubar o sistema inundando-o com solicitaes de servio. DDOS(Distributed Denial of Service) variante dos ataques Dos em que programas so instalados em muitos computadores (botnet) e ativados ao mesmo tempo para um ataque coordenado. Nuke programa que envia pacotes anmalos a um computador para finalizar prematuramente sua conexo TCP. O nome tambm usado para programa capazes de retirar algum de um canal de chat. ENGENHARIA SOCIAL - seria a tcnica de influenciar pessoas pelo poder da persuaso. Essa influncia tem como objetivo conseguir que as pessoas faam alguma coisa ou forneam determinada informao a pedido de algum no autorizado. EXPLOIT programa criado para explorar uma falha de segurana num sistema. Pode servir para obter acesso indevido ou tirar o sistema do ar. PHISHING (PHISHING SCAM, SCAM) um tipo de fraude eletrnica projetada para roubar informaes valiosas particulares. Utilizando pretextos falsos, tenta enganar o receptor da mensagem e induzi-lo a fornecer informaes sensveis (nmeros de cartes de crdito, senhas, dados de contas bancrias,

entre outras), ou seja, envia um e-mail fraudulento para obter informaes valiosas. PHARMING uma variante do phishing, onde explora as vulnerabilidades dos browsers, dos sistemas operativos e dos servidores de DNS com o objetivo de conseguir conduzir os usurios a sites fictcios, de modo a obter dados pessoais dos mesmos. PASSAGEM SECRETA ou BACKDOOR formado por um conjunto de senhas padronizadas que do acesso ao sistema de configurao. Como exemplo o banco de dados Borland, tinha uma conta-padrono documentada e com senha fixa. SNIFFER analisador de trfego, software que inspeciona os pacotes de dados que circulam pela rede e extrai informaes deles. SPOOFING uma impostora entre mquinas: o computador A envia comandos ao B dando a impresso de que esses comandos vm do computador C.

Você também pode gostar

- File 2595529 1 ManualdeDownload, InstalaçãoeConfiguraçãoAppRAGBOX 20200808 154045Documento9 páginasFile 2595529 1 ManualdeDownload, InstalaçãoeConfiguraçãoAppRAGBOX 20200808 154045Tiago OliveiraAinda não há avaliações

- KofaxVRSInstallationGuide PT-BRDocumento14 páginasKofaxVRSInstallationGuide PT-BRJorge CastilloAinda não há avaliações

- Planilha para Conversao TXT Sigep WebDocumento796 páginasPlanilha para Conversao TXT Sigep WebEricaSantAinda não há avaliações

- Bsi8sa 2016 BaculaDocumento10 páginasBsi8sa 2016 BaculaVagner OliveiraAinda não há avaliações

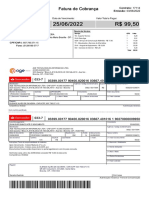

- Fatura de Cobrança Fatura de Cobrança: Número Do Contrato: Data de Vencimento: Valor Total A PagarDocumento2 páginasFatura de Cobrança Fatura de Cobrança: Número Do Contrato: Data de Vencimento: Valor Total A PagarnycoleAinda não há avaliações

- Uso Do Broker para Smartclient em Conexões SSL - TOTVSTEC - TDNDocumento2 páginasUso Do Broker para Smartclient em Conexões SSL - TOTVSTEC - TDNFernando Nakahara100% (1)

- Vírus de Computador - Wikipédia, A Enciclopédia LivreDocumento9 páginasVírus de Computador - Wikipédia, A Enciclopédia LivreIago AlencarAinda não há avaliações

- RFC 2196 em Português Do Brasil PT-BRDocumento53 páginasRFC 2196 em Português Do Brasil PT-BRsamirforAinda não há avaliações

- LIVRO Redes e ManutencaoDocumento131 páginasLIVRO Redes e ManutencaoCarlosAinda não há avaliações

- Crimes Digitais Evolucao Dos Crimes e Aplicacao Do DireitoDocumento16 páginasCrimes Digitais Evolucao Dos Crimes e Aplicacao Do DireitoBruno Verli FuchsAinda não há avaliações

- Exercícios M3Documento3 páginasExercícios M3Marcelo ItoAinda não há avaliações

- Sumário Do Livro - Jorge Ruas Informática para Concursos 2009 7 Edição PDFDocumento16 páginasSumário Do Livro - Jorge Ruas Informática para Concursos 2009 7 Edição PDFMegan PhillipsAinda não há avaliações

- TCC - Sobre IptvDocumento37 páginasTCC - Sobre Iptvgarcia.paezAinda não há avaliações

- PreLab-5 Acionamento LEDs e DisplaysDocumento4 páginasPreLab-5 Acionamento LEDs e DisplaysEvandro Fernandes LedemaAinda não há avaliações

- Microsoft Azure Essentials Fundamentals of Azure 2ndDocumento263 páginasMicrosoft Azure Essentials Fundamentals of Azure 2ndEDSON SILVA AquinoAinda não há avaliações

- O Que É Um Vírus InformáticoDocumento15 páginasO Que É Um Vírus Informáticosilva nhauleAinda não há avaliações

- Wap Celular Tim Oi VivoDocumento7 páginasWap Celular Tim Oi VivolupypkAinda não há avaliações

- Roteiro FERRAMENTA 5SDocumento12 páginasRoteiro FERRAMENTA 5SLucas MoscatoAinda não há avaliações

- Explorando Falha SQLi Com Sqlmap (Método GET)Documento5 páginasExplorando Falha SQLi Com Sqlmap (Método GET)zezao50Ainda não há avaliações

- Categorias de SoftwareDocumento7 páginasCategorias de SoftwareJameson ToledoAinda não há avaliações

- Cartas Seguranet PTDocumento53 páginasCartas Seguranet PTFernando Homem DamiãoAinda não há avaliações

- Sobre o Vivo BoxDocumento5 páginasSobre o Vivo BoxWilson MirandaAinda não há avaliações

- Formando PalavrasDocumento6 páginasFormando PalavrasRenilda ChagasAinda não há avaliações

- Como Se Proteger de Emails FalsosDocumento3 páginasComo Se Proteger de Emails FalsosGerlane PaivaAinda não há avaliações

- Linux Is The Future of The Sap Data Center WP PBDocumento50 páginasLinux Is The Future of The Sap Data Center WP PBCarlos Eduardo Luminatti100% (1)

- ApresentaçãoDocumento9 páginasApresentaçãoStıcky GsAinda não há avaliações

- I Semana Acadêmica de Sistemas para InternetDocumento5 páginasI Semana Acadêmica de Sistemas para InternetMilenaAinda não há avaliações

- Mo SGS002 PDocumento5 páginasMo SGS002 Plobinho122Ainda não há avaliações

- Youts DiscLoader - Manual Do Usuario (Português)Documento24 páginasYouts DiscLoader - Manual Do Usuario (Português)Carlyle ZamithAinda não há avaliações

- WEG Controladores Logicos Programaveis Clps 10413124 Catalogo Portugues BRDocumento28 páginasWEG Controladores Logicos Programaveis Clps 10413124 Catalogo Portugues BRjquadradoAinda não há avaliações