Escolar Documentos

Profissional Documentos

Cultura Documentos

Redes 2

Enviado por

Victor BorgaçoTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Redes 2

Enviado por

Victor BorgaçoDireitos autorais:

Formatos disponíveis

Redes de Computadores II

Aulas tericas

Objectivos

Formao slida nas reas de

internetworking (conceitos arquitecturas e

protocolos e de aplicaes de rede.

Utilizao de Berkeley Sockets e de

Simuladores de Redes.

Programa

1. Internetworking

1.1. Conceitos, Arquitecturas e Protocolos.

1.2. Datagramas IP. Reencaminhamento de

datagramas

1.3. Endereos IP. Redes e Subredes. VLSM.

1.4. Endereos Classless. Blocos CIDR

1.5. Endereos Pblicos e Privados. NAT

1.6. Encapsulamento, Fragmentao e Reassemblagem.

1.7. IPv6

1.8. ICMP, TCP e UDP

Programa

2. Routing

2.1. Routing esttico e dinmico.

2.2. Routing Interno e Externo

2.3. Protocolos de Routing Interno (RIP,

IGRP, OSPF, EIGRP)

3. Filtragem de pacotes IP

3.1. Utilizao

3.2. Exemplos Utilizao de filtragem de

pacotes com o Cisco IOS

Programa

4. Conceitos de Segurana de Acesso a

Redes Informticas

4.1. Vulnerabilidades. Tipos de ataques

4.2. Implementao de defesas

4.3. Firewwalls

4.4. VPNs

Programa

3. Aplicaes de Redes

3.1 Interface Berkeley Sockets

3.2. Protocolos de nvel de rede

3.3. RPC e Middleware.

Componente Prtica:

1. Casos prticos de Internetworking e Routing.

2. Desenvolvimento de Aplicaes de Rede com

Sockets de Berkeley

Bibliografia

Engenharia de Redes Informticas , Edmundo Monteiro,

F. Boavida, FCA

Data and Computer Communications, William Stallings,

Prentice Hall, 6 ed.

Computer Networks and Internets, Douglas E. Comer,

Prentice Hall, 2 ed.

IP Routing Fundamentals, Mark A. Sportack, Cisco

Press

Enhanced IP Services for Cisco Networks, Donald C.

Lee, Cisco Press

Apontamentos elaborados pelo docente da disciplina

Avaliao

1. Teste Final: 50%

2. Componente Prtica: 50%

Trabalho1: 15%

Trabalho2: 35%

Teste 1: 20%

Teste 2: 30%

Minimo de 8 valores em cada Componente

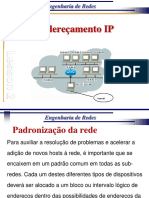

Endereamento tradicional (com Classes de

redes)

Clas. Gama End/Rede Objectivo

A 0.1.0.0 a

126.0.0.0

16.777.216 Unicast.

B 128.0.0.0 a

191.255.0.0

65.536 Unicast

C 192.0.1.0 a

223.255.255.0

256 Unicast

D 224.0.0.0 a

239.255.255.255

N/A Multicast

E 240.0.0.0 a

247.255.255.255

N/A Experim.

Campos Subrede e Host

Rede Original

Def. Subrede

Masc. Subrede

Exemplo

Rede Host

Rede Subrede Host

Bits um zeros

11111111 11111111 11111111 00000000

Exemplo Subnetting

Rede: 192.168.1.0/27

Bits de host usados para subrede: 3

Bits de host aps subnetting: 8-3=5

Rede:

11000000.10101000.00000001.00000000

Masc:

11111111.11111111.11111111.11100000

Mascara em decimal: 255.255.255.224

As 8 subredes do ex. anterior

Campo

Subrede

Octeto

(bin)

Octeto

(dec)

Subrede

000 0000-0000 0 192.168.1.0/27

001 0010-0000 32 192.168.1.32/27

010 0100-0000 64 192.168.1.64/27

011 0110-0000 96 192.168.1.96/27

100 1000-0000 128 192.168.1.128/27

101 1010-0000 160 192.168.1.160/27

110 1100-0000 192 192.168.1.192/27

111 1110-0000 224 192.168.1.224/27

Desvantagens Subnetting

Restritiva, obriga a prever o numero e o

tamanho, das subredes necessrias, para o

momento actual e para o futuro.

As subredes tm todas o mesmo tamanho,

relativamente ao numero de hosts suportados

Obrigam a que o tamanho de todas as subredes

seja baseado na maior delas, sendo assim

desperdiados endereos nas subredes com

menor numero de hosts.

Regras para as subredes top e botton

Existem alguns argumentos para que se evite o

uso das subredes com os seguintes padres de

bits:

Todos os bits zero (rede)

Todos os bits um (broadcast)

Alguns documentos iniciais apontavam para a

manuteno destas regras e por isso alguns

dispositivos mais antigos, no podem ser

configurados sobre subredes

Regras para as subredes top e botton

Para evitar problemas importante que o

tcnico esteja familiarizado com os dispositivos

de rede utilizados no seu ambiente, de forma a

poder determinar o endereamento permitido.

Os routers Cisco podem ser configurados para

usar a subrede inicial (bits zero).

Uma vez que o endereo de broadcast da ultima

subrede (bits um) o mesmo que o da rede

completa, no recomendado a sua utilizao

com protocolos de routing do tipo classfull, tais

como o RIP ou o IGRP

Variable Length Subnet Masks

Com VLSM um espao de endereamento

pode ser subdividido em subredes de

tamanhos variveis.

Permite adaptar o tamanho da subrede ao

numero de hosts que ela deve suportar.

Os protocolos RIP e IGRP so do tipo

classfull no suportando VLSM. Para

isso devem ser usados os protocolos

OSPF ou EIGRP.

Exemplo de VLSM

Uma empresa pretende subdividir o espao

de endereamento correspondente a uma

rede classe C de acordo com as seguintes

necessidades:

1. Duas subredes devem suportar pelo menos 60 hosts

2. Quatro subredes devem suportar pelo menos 10 hosts

3. Tantas subredes quantas possveis para suportar 2 hosts

Exemplo de VLSM

1- Subdiviso do espao de endereamento por 4 subredes (/26)

192.168.1.0/26

192.168.1.64/26

192.168.1.128/26

192.168.1.192/26

N/A A B C 192.168.1.64/26 192.168.1.128/26 D N/A N/A N/A

2- Subdiviso da 1 e ultima subrede em mais 4 subredes (/28)

Exemplo de VLSM

Subredes A, B, C, D

A: 192.168.1.16/28

B: 192.168.1.32/28

C: 192.168.1.48/28

D: 192.168.1.192/28

As restantes subredes vo ser mais

subdivididas usando a mascara /30.

Evita-se usar a primeira e a ultima das

subredes /30.

Exemplo de VLSM - Concluso

O processo VLSM gerou um total de 20

subredes utilizveis.

No se utiliza o espao representado

pelas subredes:

192.168.1.0/30

192.168.1.252/30

Apenas foram desperdiados um total de

8 endereos.

Endereamento Classless

No usa as classes tradicionais A,B e C, nem a

noo de campo de subrede.

O tamanho do Prefixo determinado pela

mascara. uma srie continua de 1s

comeando no bit mais esquerda.

Prefixo Host

11111111 11111111 11111111 00000000

Endereamento Classless

Embora a mascara do prefixo seja

semelhante a uma mascara de sub rede,

no existe aqui campo de sub rede.

O endereamento classless permite

combinar mltiplos endereos classe C

num bloco contguo de endereos

designado por Supernet ou CIDR

(Classless Interdomain Routing).

Endereamento Classless

192.168.4.0/24

192.168.5.0/24

192.168.6.0/24

192.168.7.0/24

192.168.4.0/22

A figura anterior descreve como quatro redes

classe C podem ser combinadas numa super

rede, que suporta 1024 endereos.

/22 representa uma mascara de 22 uns

contguos

Endereamento Classless

192.168.4.0 192.168.0000-0100.0000-0000

Mascara: /22 255.255.1111-1100.0000-0000

Endereos de: 192.168.0000-0100.0000-0000

At: 192.168.0000-0111.1111-1111

Ou seja de: 192.168.4.0 at: 192.168.7.255

Tcnicas VLSM com Endereamento

Classless

Usando prefixos de rede de tamanho varivel

por analogia designados de VLSM pode-se

subdividir o espao de uma supernet da forma

mais conveniente.

Recorde-se que no existem agora subredes e

por isso no existe aqui nada semelhante

primeira e ultima subredes vistas

anteriormente.

Exemplo de aplicao de uma mascara

/26 ao bloco 192.168.4.0/22

Original (/22) : 192.168.0000-0100.0000-0000

Mascara (/26): 255.255.1111-1111.1100-0000

Resulta em: 192.168.0000-01xx.xxhh-hhhh

Onde: x novos bits do prefixo

h bits de host

Lista dos novos prefixos obtidos no

exemplo anterior

Prefixos de rede Notao decimal

192.168.0100.00hh.hhhh 192.168.4.0/26

192.168.0100.01hh.hhhh 192.168.4.64/26

192.168.0100.10hh.hhhh 192.168.4.128/26

192.168.0100.11hh.hhhh 192.168.4.192/26

192.168.0101.00hh.hhhh 192.168.5.0/26

192.168.0101.01hh.hhhh 192.168.5.64/26

192.168.0101.10hh.hhhh 192.168.5.128/26

..

192.168.0111.11hh.hhhh 192.168.7.192/26

Agregao de Endereos

Diminui o tamanho das tabelas de

encaminhamento dos routers

Encaminhamentos: Agregao de Endereos

Router A

Router B

192.168.1.0/2

4

202.100.1.0/24

202.100.2.0/2

4

202.100.3.0/24

202.100.255.0/24

172.16.1.0/24

Eu chego a

202.100.1.0/16

s1

s1

s2

s3

s4

s3

s2

Tabela de Encaminhamentos Router A

Origem Destino Int. Sada

172.16.1.0/24 202.100.1.0/24 s1

172.16.1.0/24 202.100.2.0/24 s1

. s1

192.168.1.0/24 202.100.1.0/24 s1

192.168.1.0/24 202.100.2.0/24 s1

.. s1

Agregao de Encaminhamentos Router A

Origem Destino Int. Sada

172.16.1.0/24 202.100.1.0/16 s1

192.168.1.0/24 202.100.1.0/16 s1

Traduo de Endereos - NAT

Com NAT (Network Address Translation) pode-

se expandir o espao de endereamento IP

atravs da utilizao de endereos privados.

O RFC 1918 define os blocos de endereos IP

para uso em redes que no comunicam com a

Internet publica. Incluem:

10.0.0.0 at 10.255.255.255 (10.0.0.0/8)

172.16.0.0 at 172.31.255.255 (172.16.0.0/12)

192.168.0.0 at 192.168.255.255 (192.168.0.0/16)

Traduo de Endereos - NAT

Router A

192.168.1.1

Servidor

End. Pblicos

185.20.30.1

185.20.30.2

..

Rede Privada

(Interna)

Rede Publica

(Internet)

1

2

3

4

Traduo de Endereos NAT

Legenda da fig. anterior

Pacote origem em 192.168.1.1

Pacote origem em 185.20.39.1 (Trad.)

Pacote para 185.20.30.1 (Publico)

Pacote para 192.168.1.1 (Privado)

4

1

3

2

ARP Resoluo de Endereos

Introduo

Os endereos IP so endereos lgicos,

abstraces obtidas por software.

Uma trama enviada sobre uma rede fsica deve

conter o endereo fsico (MAC) do destino

O hardware fsico das redes no consegue

localizar um dispositivo a partir do seu endereo

IP

Este endereo deve ser traduzido para o

endereo fsico equivalente antes do pacote ser

enviado

ARP Resoluo de Endereos

O mapeamento entre um endereo lgico

e o correspondente endereo fsico

designado por Resoluo de Endereo.

Um dispositivo usa a tcnica de resoluo

de endereo sempre que necessita de

enviar um pacote para outro dispositivo

sobre a mesma rede fsica.

Nunca resolvido o endereo de um

dispositivo conectado a uma rede remota

ARP Address Resolution Protocol

Define duas mensagens tipo: Pedido e

Resposta.

Um pedido contm um endereo IP e

pede o correspondente endereo fsico

Uma resposta contm o endereo IP

enviado e o correspondente endereo

fsico.

Uma mensagem ARP colocada numa

trama e enviada em broadcast para

todos os dispositivos da rede.

ARP Address Resolution Protocol

Cada um dos dispositivos recebe o pedido

e examina o endereo IP

O dispositivo mencionado no pedido envia

a resposta directamente para o dispositivo

que originou a mensagem

Todos os outros dispositivos descartam a

mensagem pedido.

As mensagens ARP so quase sempre

usadas para ligar um endereo IP de 32

bits com um endereo Ethernet de 48 bits.

Envio de mensagens ARP

A mensagem ARP encapsulada numa

trama Ethernet.

Cabealho CRC rea de dados da trama

Mensagem ARP

Identificao de mensagens ARP

O frame type 0x806 especifica que a

trama contm uma mensagem ARP.

O transmissor deve assignar o valor

correcto ao campo tipo antes de enviar a

trama.

End.

Destino

End.

Origem

Tipo

806

Mensagem ARP

Reencaminhamento de datagramas

IP

Para suportar a heterogeneidade do hardware

de uma rede como a Internet foi definido um

formato de pacote independente do hardware

subjacente

O formato geral de um datagrama IP est a

seguir representado

Header rea de Dados

Datagramas IP

O tamanho do datagrama varivel

dependendo da aplicao que envia os

dados.

Na verso actual (verso 4) um

datagrama pode conter desde um octeto

de dados at 64K octetos, incluindo o

header

Endereos e Tabelas de

Encaminhamento

Considere 4 redes interligadas por 3 routers

30.0.0.0

40.0.0.0

128.1.0.0

192.4.10.0

R1

R2

R3

30.0.0.7 40.0.0.7

128.0.0.8

40.0.0.8

128.1.0.9 192.4.10.9

Tabela de Encaminhamento no

Router R2 (Slide anterior)

Destino Mascara Next Hop

30.0.0.0 255.0.0.0 40.0.0.7

40.0.0.0 255.0.0.0 Directo

128.1.0.0 255.255.0.0 Directo

192.4.10.0 255.255.255.0 128.1.0.9

Tabela de Encaminhamento no

Router R2 (Slide anterior)

Uma vez que numa tabela de encaminhamento

a cada destino corresponde uma rede, o n. de

entradas na tabela proporcional ao n. de

redes interligadas.

O endereo destino no header de um datagra-

ma refere-se sempre ao ultimo destino. Quando

o router reencaminha um datagrama para outro

router, o endereo do Next Hop no aparece

no header.

Protocolo no orientado conexo

O IP est projectado para operar sobre todos os tipos

de hardware subjacente.

um protocolo no orientado conexo. Para

descrever os servios que oferece pode ser usado o

termo best-effort. Isso significa que os datagramas

IP podem ser perdidos, duplica-dos, atrasados,

entregues fora de ordem, ou com dados corrompidos.

Estes problemas devero ser tratados pelas camadas

protocolares superiores.

Formato do Cabealho IP

0 4 8 16 31

VERS H. LEN SERV. TYPE TOTAL LENGTH

IDENTIFICATION FLAGS FRAGMENT OFFSET

TIME TO LIVE TYPE HEADER CHECKSUM

SOURCE IP ADDRESS

DESTINATION IP ADDRESS

IP OPTIONS (Pode ser omitido) PADDING

Campos do Cabealho IP

SERVICE TYPE: especifica se o encaminha-

mento deve privilegiar o atraso mnimo ou o

dbito mximo.

TOTAL LENGTH: Inteiro de16 bits, que espe-

cifica o numero total de octetos no datagrama.

TIME TO LIVE: O campo inicializado com um

valor entre 1 e 255. Cada router decrementa o

valor de 1. Assim que o valor atinge zero o

datagrama descartado

Campos do Cabealho IP

HEADER CHECKSUM: verifica se os bits do

cabealho foram alterados em transito.

OPES: Podem no estar presentes. Se o

H.LEN for 5, o header termina depois do campo

DESTINATION IP ADDRESS.

PADDING: Como o header especificado em

mltiplos de 32 bits, so acrescentados bits

zero de forma a fazer um mltiplo de 32 bits .

Os campos FRAG. OFFSET, IDENT. e FLAGS

sero vistos na Fragmentao de Datagramas

Encapsulamento

APLICAO DADOS

TRANSPORTE H.

TCP

DADOS

REDE H. IP PACOTE TCP

LINK H.

TRAMA

DATAGRAMA IP T.

TRAMA

FISICO

>>>>>>> FLUXO DE BITS >>>>>>

Encapsulamento

Um datagrama encapsulado numa trama

para transmisso sobre um meio fsico.

O endereo destino na trama o endereo do

next hop para onde deve ser enviado o

datagrama.

Este endereo obtido por traduo do

endereo IP do next hop para o endereo de

hardware equivalente.

Transmisso sobre redes interligadas

Rede 1

Rede 2

Rede 3

Rede 4

R1

R2

R3

H1

H2

Datagrama

Datagrama Header 1

Datagrama

Datagrama

Datagrama

Datagrama

Datagrama

Datagrama

Datagrama

Header 2

Header 3

Header 4

Transmisso sobre redes interligadas

Quando atravessa uma rede fsica um

datagrama encapsulado numa trama

apropriada a essa rede

Na camada de rede, o receptor extrai o

datagrama da rea de dados da trama e

descarta o cabealho da trama.

A quantidade mxima de dados que pode

conter uma trama designada por MTU

(Maximum Transmission Unit)

Fragmentao

Considere-se um router que interliga duas

redes com diferentes valores de MTU.

Como a trama pode ter um mximo de 1500

octetos numa rede e de 1000 octetos na outra,

necessrio fragmentar o datagrama quando

ele enviado de uma rede para a outra.

MTU=1500 MTU=1000

R H1 H1

Fragmentao

Quando um datagrama maior que a MTU da

rede para onde vai ser enviado o router divide o

datagrama em pedaos chamados fragmentos.

Cada fragmento enviado independentemente

dos restantes.

Um fragmento tem o mesmo formato do data-

grama original, um bit no campo flags do

header indica se um fragmento. O campo

fragment offset especifica a que parte do data-

grama original pertence o fragmento.

Fragmentao

Cada fragmento contm uma cpia do header

original com os campos identification, flags e

fragment offset alterados

header rea de dados original

header1 dados1 header2 dados2

header3

Dados3

Reassemblagem

A criao de uma cpia do datagrama original

a partir dos fragmentos designada por

reassemblagem.

A reassemblagem da responsabilidade do

host destino final.

O IP no garante a entrega dos datagramas.

Podem ser perdidos fragmentos ou podem

chegar fora de ordem. Como reassemblar os

fragmentos?

Reassemblagem

O emissor coloca um numero no campo

identification no header de cada datagrama.

Na fragmentao os headers so copiados e

logo os fragmentos tm a mesma identificao.

O receptor usa o numero de identificao e o

endereo IP origem de um fragmento para

determinar a que datagrama ele pertence.

O fragment offset indica qual a ordem de um

fragmento num determinado datagrama.

Reassemblagem

Quando recebido o primeiro fragmento de um data-

grama inicializado um timer. Se todos os fragmentos

forem recebidos antes de expirar o temporizador o

datagrama reassemblado.

Se o temporizador expira antes da chegada de todos

os fragmentos, o receptor descarta os fragmentos que

recebeu.

Para evitar a fragmentao de fragmentos deve-se

evitar que o encaminhamento do datagrama use uma

sequencia de redes em que os mtus sejam sempre

decrescentes.

Header IPv6

Unicast Sends Packets to a

Specified Interface

Multicast Sends Packets to a Subnet, and

Defined Devices Listen for Multicast

Packets

Anycast Sends Packets to Specified

Interface List and Can Contain End Nodes

and Routers

Um Mecanismo de Reporte de Erros

O IP define para o servio de comunicaes uma

tcnica do menor esforo.

No entanto so previstos mecanismos para evitar

erros e para reportar problemas.

Por exemplo em caso de erro no checksum do

header imediatamente descartado.

O IP usa o Internet Control Message Protocol

(ICMP) para enviar mensagens de erro.

O ICMP usa o IP para transportar as mensagens

Mensagens ICMP

Tipo Nome

0 Echo Reply

3 Destino no atingvel

4 Source Quench

5 Redirect

11 Tempo Excedido

12 Parameter Problem

.. ..

17 Address Mask Request

18 Address Mask Reply

30 Traceroute

Transporte de Mensagens ICMP

Header

ICMP

Area de Dados ICMP

Header

IP

Area de Dados IP

Area de Dados da Trama Header da

Trama

Pacote UDP

Tem um tamanho reduzido. encapsulado

dentro de um datagrama IP

Checksum

Dados

Porta Destino

Tamanho Mensagem

Porta Origem

Header e Dados UDP

Head.

IP

Tipo

0800

SA CRC DA

Pacote TCP

Maior e mais complexo que o UDP

Urgent Pointer

Numero de Sequencia

Porta Destino

Checksum

Dados

Porta Origem

Header e Dados UDP

Head.

IP

Tipo

0800

SA CRC DA

Numero de Acknowledgment

Window

U

R

G

A

C

K

R

S

T

P

S

H

S

Y

N

F

I

N

Options Padding

Conexo Full-Duplex

A B

Inicializ

SYN SeqA=10

SYN SeqB=30 ACKA=11

SeqA=11 ACKB=31

SeqA

SeqA

ACKA

Troca

de

Dados

Finaliza

o

FIN SeqA=220

FIN SeqB=52 ACKA=221

ACKA=221

ACKB=53

Segmentos e n.s de sequencia

Time-out de Retransmisso de Pacotes

Perdidos

Controlo de Fluxo

Controlo de Congesto de Rede

Usa como medida da congesto da redeo n

de pacotes perdidos

Diminui a taxa de retransmisso de pacotes

Retransmite de inicio um nico pacote de

dados.

Caso no haja perdas duplica a taxa de

transmisso at atingir metade do tamanho

de janela

Estabelecimento da conexo TCP

Passos para o estabelecimento:

Cliente

Servidor

SYN, SEQ=65

ACK=66, SYN, SEQ=102

ACK= 103

Transf. de Dados

Ataque atravs da Numerao de

Sequencia

Spoofing do n de sequencia

Rede

Servidor

171.71.3.7

171.71.1.6

Atacante

1 - Conexo TCP valida

2 Inicia conexo com origem =

171.71.1.6

3 - Ataque DoS

4- Completa conexo TCP

Ataque atravs da Numerao de

Sequencia

Os nmeros de sequencia (32 bits) no so

escolhidos aleatoriamente.

Muitas implementaes TCP usam padres

previsveis para as numeraes de sequencia.

No arranque do host o n de sequencia 1. O

n inicial incrementado em 128.000 em cada

segundo. assim possvel prever repeties.

De cada vez que uma conexo iniciada o

contador incrementado em 64.000

Ataque atravs da Numerao de

Sequencia

Se os ns de sequencia fossem escolhidos

aleatoriamente com a chegada de um pedido

de conexo, no havia garantias que eles

fossem diferentes de uma conexo prvia.

Para determinar um padro de sequencia, tudo

o que um atacante tem de fazer estabelecer

uma conexo legitima para o servidor e seguir

os ns de sequencia usados

Ataque do tipo TCP SYN

Com a recepo do pacote SYN de establecim.

da conexo e o envio do respectivo SYN/ACK,

o servidor fica a aguardar um ACK.

Enquanto no recebe o ACK criada uma

entrada numa fila de conexes incompletas,

que eliminada com a recepo do ACK.

Se forem gerados vrios pedidos de conexo e

nunca for enviado o ACK final, a fila fica cheia e

o servidor no aceita mais pedidos de conexo

legtimos (servios de e-mail, FTP, WWW, )

SPOOFING

A melhor defesa contra spoofing consiste em

implementar filtros de pacotes nos pontos de

entrada e sada da rede.

Na entrada o filtro deve negar o acesso a

pacotes que tem endereos da rede interna

Na sada devem apenas permitir pacotes cuja

com origem num host interno da rede

Ataque do tipo TCP SYN

No fcil determinar a origem do ataque

porque o endereo origem pode ser forjado.

Dentro da estrutura de rede o ataque pode ser

limitado a uma determinada rea se o router ou

firewall intersecta a conexo TCP, verifica a

sua validade e estabelece a conexo em lugar

do host que a iniciou (faz de proxy)

Ataque do tipo land.c

enviado um pacote TCP SYN com o endereo

origem igual ao endereo destino.

tambm usada a mesma porta como origem e

destino no servidor alvo.

Isto pode causar o crash de alguns sistemas

operativos.

As portas objecto do ataque devem ser portas em que

so disponibilizados servios activos (telnet, por ex.).

Uma vez que o ataque requer o spoofing do endereo

do alvo os sistemas protegidos por medidas

antispoofing esto a salvo

RIP Routing Information Protocol

O Routing Information Protocol (RIP), um dos mais antigos protocolos de routing.

O RIP assim como muitos outros protocolos semelhantes so baseados no mesmo

conjunto de algoritmos que usam vectores distancia para comparar caminhos e

identificar o melhor caminho para um endereo destino. Estes algoritmos emergiram

de pesquisas acadmicas publicadas em 1957.

A verso standard actual do RIP, por vezes designada por IP RIP, est formalmente

descrita em dois documentos: Request For Comments (RFC) 1058 e Internet

Standard (STD) 56.

Com o crescimento do numero e dimenso das redes IP, tornou-se necessria a

actualizao do RIP. Consequentemente o IETF(Internet Engineering Task Force)

publicou em 1993 o RFC 1388, completado em 1994 pelo RFC 1723, que descreve

o RIP 2.

Estes RFCs descrevem uma extenso das funcionalidades do RIP, mas mantendo a

compatibilidade com a verso anterior.

O RIP 2 alterou o formato das mensagens RIP para transportarem mais informao,

permitindo um mecanismo simples de autenticao para garantir a segurana das

actualizaes das tabelas de routing. Ainda mais importante, o RIP 2 suporta

mascaras de subrede, uma funcionalidade critica que no era suportada pelo RIP

RIP.

Neste capitulo sero tratadas as funcionalidades bsicas do RIP, que incluem o

processo de update das tabelas de routing, as mtricas de routing do RIP,

estabilidade de routing, timers de routing,

Formato do pacote RIP

ComandoIndica se o pacote um pedido ou uma resposta. Um pedido

pede a um router para enviar toda ou parte da tabela de routing. Uma

resposta pode ser update normal de routing ou a resposta a um pedido.

Respostas contm entradas das tabelas de routing. Podem ser usados

mltiplos pacotes RIP para enviar informao referente a grandes tabelas

de routing.

Numero de VersoEspecifica a verso de RIP usada. Este campo pode

sinalizar verses potencialmente incompatveis.

ZeroEste campo no actualmente usado pelo RFC 1058 RIP; foi

apenas adicionado para permitir compatibilidade com verses anteriores ao

standard. O seu nome vem do seu valor por defeito: zero.

Comando

1-Octeto

Verso

1-Octeto

Zeros

2-Octetos

AFI

2-Octetos

Endereo

4-Octetos

Zeros

4-Octetos

Zeros

2-Octetos

Zeros

4-Octetos

Mtrica

4-Octetos

Formato do pacote RIP

Address-Family Identifier (AFI)Especifica a famlia

de endereos usada. RIP est desenhado para

transportar informao de routing de diferentes

protocolos. Cada entrada tem um identificador

address-family para indicar o tipo de endereos

especificados. O AFI para o IP 2.

EndereoEspecifica o endereo IP da linha.

MtricaIndica quantos internetwork hops (routers)

foram atravessados no caminho para o destino. Este

valor varia entre 1 e 15 para um encaminhamento

valido; 16 para um encaminhamento no atingvel.

Formato do pacote RIP

NotaSo permitidas num nico pacote RIP at 25

ocorrncias dos campos:

AFI

Endereo IP

Mtrica

Isto significa que at 25 entradas de uma tabela de routing

podem ser enviadas num nico pacote RIP.

Se o campo AFI especifica uma mensagem autenticada

(RIP2), apenas podem ser especificadas 24 entradas da

tabela.

Uma vez que entradas individuais de uma tabela no so

fragmentadas em mltiplos pacotes o RIP no necessita um

mecanismo de ordenao de datagramas que contenham

actualizaes das tabelas dos routers vizinhos

Formato do pacote RIP2

Comando Indica se o pacote um pedido ou uma resposta. Um pedido

pede a um router para enviar toda ou parte da tabela de routing. Uma

resposta pode ser update normal de routing ou a resposta a um pedido.

Respostas contm entradas das tabelas de routing. Podem ser usados

mltiplos pacotes RIP para enviar informao referente a grandes tabelas

de routing.

Numero de Verso Especifica a verso de RIP usada. Para o RIP2 o

valor 2.

No Usado Colocado a zero.

Comando

1-Octeto

Verso

1-Octeto

No

Usado

2-Octetos

AFI

2-Octetos

Endereo

IP

4-Octetos

Mascara

Subrede

4-Octetos

Route

Tag

2-Octetos

Next

Hop

4-Octetos

Mtrica

4-Octetos

Formato do pacote RIP2

Address-family identifier (AFI)Especifica a address family

usada de uma forma identica ao descrito no RFC 1058 para o

RIP, com uma excepo: Se o AFI para a primeira entrada na

mensagem 0xFFFF, o resto da mensagem contm

informao de autenticao. Actualmente essa autenticao

consiste apenas numa password

AddressEspecifica o endereo IP da linha.

Mascara de SubredeContm a mascara de subrede da

entrada. Se for zero a mascara no especificada para essa

entrada.

Next HopEspecifica o endereo IP do Next Hop para onde

devero ser encaminhados os pacotes dessa entrada

MetricIndica quantos internetwork hops (routers) foram

atravessados no caminho para o destino. Este valor varia entre

1 e 15 para um encaminhamento valido; 16 para um

encaminhamento no atingvel.

IGRP Internet Group Routing

Protocol

Proprietrio (Cisco)

Vector-distancia

Usa classes de redes

No est limitado a um dimetro de rede de 15 hops. Permite um

mximo de 255 hops.

Usa uma mtrica compsita para seleccionar os encaminhamentos

ptimos atravs de uma rede. As caractersticas includas na mtrica

so: largura de banda, atraso, carga e fiabilidade, podendo o seu peso

relativo ser ajustado

Pode usar mltiplos caminhos para enviar trfego para um destino,

com balanceamento de carga, mesmo se as mtricas dos caminhos

forem diferentes

Suporta sistemas autnomos, identificados atravs do numero do

sistema autnomo.

As actualizaes das tabelas de routing so enviadas menos

frequentemente do que no RIP, criando por isso menos trfego de

overhead. Porque os valores dos temporizadores de actualizao

das tabelas so mais elevados, o IGRP pode convergir mais

lentamente que o RIP

EIGRP Enhanced IGRP

Proprietrio (Cisco)

Protocolo hbrido. Tem caractersticas de um protocolo por vector-distancia,

mas apresenta caractersticas de um protocolo por estado do link.

Fcil de implementar, tal como os protocolos por vector-distancia.

Converge rapidamente e tem pouco overhead. Envia actualizaes parciais,

em lugar da tabela de routing completa e apenas quando ocorrem alteraes.

Envia as actualizaes apenas aos vizinhos que tm necessidade delas.

Protocolo classless. Suporta VLSM, supernetting e agregao de redes.

facilmente escalvel para redes maiores e suporta mltiplos sistemas

autnomos.

Ao contrario das redes OSPF as redes EIGRP so flexveis a alteraes na

topologia e processos de reengenharia

Usa a mesma mtrica compsita do IGRP, diferindo apenas por um factor de

256. Basta multiplicar a mtrica IGRP por 256 para obter a mtrica EIGRP

Como o IGRP pode usar mltiplos caminhos para enviar trfego para um

destino, com balanceamento de carga, mesmo se as mtricas desses

caminhos forem diferentes

Suporta autenticao de encaminhamentos. Ou seja um router EIGRP pode ser

configurado para aceitar actualizaes de routing apenas de fontes

autenticadas.

OSPF

Protocolo por estado do link. Um router OSPF envia pequenas actualizaes (link-state

advertisements ou LSAs), que incluem apenas informaes sobre os seus prprios

links.

O LSAs propagam-se sobre uma zona da rede designada por area. Cada router da rea

constri uma base de dados a partir das LSAs que recebe. A partir da base de dados

cada router determina o caminho com menor custo para cada um dos destinos

conhecidos usando o algoritmo de Djikstra.

Protocolo classless. Suporta VLSM, supernetting e agregao de redes.

Converge rapidamente e tem pouco overhead. Requer no entanto mais recursos de

memria e de processamento que os outros protocolos de routing

A mtrica o custo. Por defeito o custo de um link igual a 10 oitava dividido pela

largura de banda do link.

Um sistema autnomo OSPF constitudo por reas interligadas de uma forma

hierrquica. necessria a existncia de uma rea zero, designada tambm por rea

de backbone. O trfego entre as outras reas deve passar pela rea de backbone

Todas as reas OSPF devem por isso conectar-se com a rea zero

O OSPF requer um melhor planeamento inicial e obriga a mais detalhes no seu

planeamento do que os outros protocolos.

Dependendo do seu desenho inicial e do grau de alteraes pretendidas o OSPF pode

ser menos flexvel a alteraes na topologia ou a reengenharia da rede.

Suporta apenas balanceamento entre encaminhamentos de igual custo.

Suporta autenticao de encaminhamentos

Filtragem de Datagramas

No IOS cisco usam-se acess lists para filtrar

trafego numa interface do router

Router

193.20.30.0

187.10.0.0

S0

E0

E1

Filtro aplicado entrada

do router

Filtro aplicado sada do

router

Lgica de uma Acess List

Access list 1

Negar acesso ao trafego de 172.20.15.0

255.255.255.0

Negar acesso ao trafego dos hosts

192.168.1.8 a 192.168.1.15

Negar acesso ao host 182.20.30.5

Permitir tudo o restante

Lgica de uma Acess List

As regras de uma lista so processadas

por ordem sequencial.

Quando um pacote satisfaz as condies

de uma regra o router implementa essa

regra e termina o processamento da lista

para esse pacote.

Tipos de Acess List

Standard IP access lists

Podem ser assignados numeros de 1 a 99

Filtram os pacotes baseadas no seu

endereo fonte

Extended IP access lists

Podem ser assignados numeros de 100 a 199

Filtram os pacotes baseadas no seus

endereos fonte e destino, protocolo, opes

de protocolo, nivel de precedencia e tipo de

servio

Ex. Standard IP access lists

Access-list 1 permit 172.16.1.1 0.0.0.0

Access-list 1 permit 192.169.1.128 0.0.0.31

Todas as listas de acesso terminam por um deny

any implicito.

As mascaras 0.0.0.0 e 0.0.0.31 so designadas por

wildcard mask e indicam ao router quais os bits do

endereo que devem ser mantidos e quais os que

podem ser alterados. Os bits na posio dos 0s

devem ser mantidos e os que esto na posio dos

1s podem ser alterados.

Extended IP access lists

Podem usar os seguintes parametros:

Endereo origem

Endereo destino

Protocolo (ICMP,TCP,UDP,EIGRP,OSPF,...)

Opes de protocolo (Telnet, FTP, HTTP,

SMTP, Echo, SNMP, ...)

Nivel de precedencia

Tipo de servio (TOS)

Ex. Extended IP access

lists

Access-list 102 deny tcp 192.168.25.0 0.0.0.31 172.16.1.0

0.0.0.255 eq telnet

Access-list 102 permit ip any any

Esta lista nega o acesso de todos os

pacotes telnet entre as redes

especificadas permitindo tudo o restante

Wildcard masks

192.169.1.128 = 192.169.1.10000000

0.0.0.31 = 0. 0. 0. 00011111

A mascara indica que os endereos

possiveis so: 192.169.1.100xxxxx

Os endereos podem por isso variar entre

:192.169.1.128 e 192.169.1.159

Aplicao de uma Lista de

acesso

Toda a access list tem de ser aplicada a

uma interface de forma a indicar ao router

qual a utilizao que lhe deve ser dada.

Por ex. Para aplicar a acces-list 1

interface e0 para filtrar o trafego de

entrada no router dever ser usado o

comando:

Ip access-group 1 in

Você também pode gostar

- Implementando Em Visual Basic Via Rs485 Modbus Master-slave Com Base No Stm32f103c8 Programado Em ArduinoNo EverandImplementando Em Visual Basic Via Rs485 Modbus Master-slave Com Base No Stm32f103c8 Programado Em ArduinoAinda não há avaliações

- Implementando Em Vc# Via Rs485 Modbus Master-slave Com Base No Stm32f103c8 Programado Em ArduinoNo EverandImplementando Em Vc# Via Rs485 Modbus Master-slave Com Base No Stm32f103c8 Programado Em ArduinoAinda não há avaliações

- EE218 - 01 - Endereçamento de RedeDocumento13 páginasEE218 - 01 - Endereçamento de RedeEdson Gimenez100% (1)

- Unidade 2. Redes - Parte 1 - Endereçamento IPDocumento56 páginasUnidade 2. Redes - Parte 1 - Endereçamento IPalguma coisaAinda não há avaliações

- EnderecamentoDocumento31 páginasEnderecamentoMateus De Jesus100% (1)

- Ccna CP02 200 125Documento36 páginasCcna CP02 200 125Carlos EduardoAinda não há avaliações

- Erii Camada de Rede 4 2 InsticDocumento34 páginasErii Camada de Rede 4 2 InsticBruno NiangaAinda não há avaliações

- Endereçamento IP Existem Duas Versões Dos Protocolo IPDocumento6 páginasEndereçamento IP Existem Duas Versões Dos Protocolo IPPatriciaLDSAinda não há avaliações

- Sub Redes CompletoDocumento15 páginasSub Redes CompletoBruno MoreiraAinda não há avaliações

- 11.10.2 Lab - Design and Implement A VLSM Addressing Scheme - ILMDocumento11 páginas11.10.2 Lab - Design and Implement A VLSM Addressing Scheme - ILMSenai928 PompeiaAinda não há avaliações

- Aula - 07 Redes de ComputadoresDocumento34 páginasAula - 07 Redes de ComputadoresMicheli MoreiraAinda não há avaliações

- Roteamento IPDocumento63 páginasRoteamento IPdianssenmotaAinda não há avaliações

- Ta3 - Redes de ComputadoresDocumento53 páginasTa3 - Redes de ComputadoresJose SilvasAinda não há avaliações

- FIT - ADS - Lista de Exercicio - 4ADocumento2 páginasFIT - ADS - Lista de Exercicio - 4Atelefran78% (9)

- Revisaoav 2Documento72 páginasRevisaoav 2Eduque sua Rede SocialAinda não há avaliações

- Aula 04Documento54 páginasAula 04ramonvirtual100% (1)

- TrabalhooouDocumento11 páginasTrabalhooouallan.lalanAinda não há avaliações

- VLSM TutorialDocumento89 páginasVLSM TutorialAnderson Augusto DuqueAinda não há avaliações

- Lista de Exercícios I - 23Documento3 páginasLista de Exercícios I - 23EmilyAinda não há avaliações

- EE218 - Exercícios 03 - Endereço IPDocumento4 páginasEE218 - Exercícios 03 - Endereço IPDiego AlvarengaAinda não há avaliações

- Calculos de Ip e NetmaskDocumento32 páginasCalculos de Ip e NetmaskFabiano Rodrigues Martins CostaAinda não há avaliações

- Aula 10 Enderec3a7amento IpDocumento24 páginasAula 10 Enderec3a7amento IpAbi DanielAinda não há avaliações

- 02-Classes de RedesDocumento48 páginas02-Classes de RedeskayroravelAinda não há avaliações

- Aula - Enderecamento IPv4Documento22 páginasAula - Enderecamento IPv4romuloAinda não há avaliações

- Aula 05 Teórica - O Pacote IP e A Divisão em Sub-RedesDocumento10 páginasAula 05 Teórica - O Pacote IP e A Divisão em Sub-RedesThiago MattosAinda não há avaliações

- ERII Camada de Rede 4 2Documento37 páginasERII Camada de Rede 4 2antoniod.chindaAinda não há avaliações

- Aula 5 - Endereçamento IPDocumento34 páginasAula 5 - Endereçamento IPMaria Alice Gomes Lopes Leite maria.leiteAinda não há avaliações

- Enderecamento IP - Sub-Redes v1.1 Com SumarizacaoDocumento36 páginasEnderecamento IP - Sub-Redes v1.1 Com SumarizacaoCristiano da silvaAinda não há avaliações

- Endereçamento IPDocumento24 páginasEndereçamento IPFelipo CastelhanoAinda não há avaliações

- 07 IPv4 EnderecamentoDocumento20 páginas07 IPv4 EnderecamentoDiego AlvarengaAinda não há avaliações

- Tudo Sobre Endereços IpDocumento10 páginasTudo Sobre Endereços IpEva PintoAinda não há avaliações

- Cap 8 Calculo de IPsDocumento14 páginasCap 8 Calculo de IPssandrojrsilvaAinda não há avaliações

- Lista de Exercícios - IPv4 - VLSMDocumento3 páginasLista de Exercícios - IPv4 - VLSMwyllton0maciel0coelhAinda não há avaliações

- Endereçamento IPDocumento49 páginasEndereçamento IPÍcaro FalcãoAinda não há avaliações

- Redes 8Documento26 páginasRedes 8hanjo07Ainda não há avaliações

- TcpipDocumento29 páginasTcpipBedson TalesAinda não há avaliações

- Redes de Computadores 4 AulaDocumento28 páginasRedes de Computadores 4 AulaLisboa Lourenço JoãoAinda não há avaliações

- Prova Final 2015-2Documento3 páginasProva Final 2015-2Fernando SimõesAinda não há avaliações

- 2 Lista de Exercícios - Avaliação IIDocumento4 páginas2 Lista de Exercícios - Avaliação IIJoanderson Trajano de AraujoAinda não há avaliações

- TDP02 - Simulado (Aluno)Documento8 páginasTDP02 - Simulado (Aluno)ramonvirtualAinda não há avaliações

- Desenvolvimento: Redes de ComputadoresDocumento26 páginasDesenvolvimento: Redes de ComputadoresAna Paula de Sousa CruzAinda não há avaliações

- Endereçamento IP CiscoDocumento8 páginasEndereçamento IP CiscoEfraim Franco MoraisAinda não há avaliações

- Sub RedesDocumento4 páginasSub RedesPablo VerlyAinda não há avaliações

- CER Aula 05Documento28 páginasCER Aula 05NathanAinda não há avaliações

- Sub RedeDocumento10 páginasSub RedeFábio SartorAinda não há avaliações

- Trabalho de RedesDocumento6 páginasTrabalho de RedesAndréOliverAinda não há avaliações

- OAT - INFRAESTRURA - PARA - SISTEMAS - II UNIDADesjskskEDocumento8 páginasOAT - INFRAESTRURA - PARA - SISTEMAS - II UNIDADesjskskEFelipe SouzaAinda não há avaliações

- Protocolos de RedesDocumento65 páginasProtocolos de RedesDavid PereiraAinda não há avaliações

- Ccna 4.0 - RPC - 06 VLSM e CidrDocumento13 páginasCcna 4.0 - RPC - 06 VLSM e CidrpedrohanetoAinda não há avaliações

- Aula 11 - Estrutura e Funcionamento Das Redes de Computadores - A Camada de RedesDocumento74 páginasAula 11 - Estrutura e Funcionamento Das Redes de Computadores - A Camada de Redesyolanda paniaguaAinda não há avaliações

- 08 - IPv4 - Sub-RedesDocumento14 páginas08 - IPv4 - Sub-RedesEdson Gimenez100% (1)

- Redes Camada3Documento56 páginasRedes Camada3SlzworkAinda não há avaliações

- 09 IPv4 VLSM PDFDocumento7 páginas09 IPv4 VLSM PDFDiego AlvarengaAinda não há avaliações

- ENDEREÇAMENTODocumento5 páginasENDEREÇAMENTOrmaquinasAinda não há avaliações

- Apostila - 02 - VLSM - CidrDocumento22 páginasApostila - 02 - VLSM - CidrRodrigoAinda não há avaliações

- Laboratório 9.2.7 Conceitos Básicos Do Endereçamento IPDocumento4 páginasLaboratório 9.2.7 Conceitos Básicos Do Endereçamento IPaetevaoAinda não há avaliações

- Cisco CCNA Modulo03Documento221 páginasCisco CCNA Modulo03Rogério100% (3)

- Programação Em Arduino Para Rastreamento Gps Com Base No Mit App Inventor, Php E Esp32No EverandProgramação Em Arduino Para Rastreamento Gps Com Base No Mit App Inventor, Php E Esp32Ainda não há avaliações

- Implementando Em Visual Basic Via Rs485 Modbus Master-slave Com Base No Esp32 Programado Em ArduinoNo EverandImplementando Em Visual Basic Via Rs485 Modbus Master-slave Com Base No Esp32 Programado Em ArduinoAinda não há avaliações