Escolar Documentos

Profissional Documentos

Cultura Documentos

Rede e Iso 27002

Enviado por

trupizupeDireitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Rede e Iso 27002

Enviado por

trupizupeDireitos autorais:

Formatos disponíveis

1

CENTRO ESTADUAL DE EDUCAO TECNOLGICA

PAULA SOUZA

FACULDADE DE TECNOLOGIA DE LINS PROF.ANTONIO SEABRA

CURSO SUPERIOR DE TECNOLOGIA EM REDES DE COMPUTADORES

FELIPE DA SILVA COSTA SANCHES

SEGURANA DE REDES CONFORME A NBR ISO 27002

Trabalho de Concluso de Curso

apresentado Faculdade de Tecnologia de Lins

para obteno do Titulo de Tecnlogo em Redes

de Computadores.

Orientador: Prof. Mestre. Julio Fernando Lieira

LINS/SP

1 SEMESTRE /2012

FELIPE DA SILVA COSTA SANCHES

SEGURANA DE REDES CONFORME A NBR ISO 27002

Trabalho

de

Concluso

de

Curso

apresentado Faculdade de Tecnologia de Lins,

como parte dos requisitos necessrios para a

obteno do ttulo de Tecnlogo em Redes de

Computadores sob a orientao do Prof. Me.Julio

Fernando Lieira.

Data de Aprovao ____/____/_____

_____________________________________________

Orientador Julio Fernando Lieira

___________________________________________________

Examinador

___________________________________________________

Examinador

Dedico o meu trabalho a Deus que nos d

fora a todo momento, a minha famlia que me

incentivou e acreditou em mim mesmo quando eu

mesmo no acreditava, a minha noiva que me

ensinou a ser mais esforado e correr e lutar pelos

objetivos que determinamos em nossa vida.

AGRADECIMENTO

Neste momento importante da minha vida de crescimento profissional e

pessoal, fundamental deixar meus sinceros agradecimentos a todos os

professores que me ajudaram neste caminho de aprendizagem, mas principalmente

ao meu orientador Prof. Mestre Julio Fernando Lieira meu orientador que me ajudou

no desenvolvimento de todo o trabalho apresentado.

Agradeo a todos os meus amigos que em todas as dificuldades nos unimos

e vencemos todas elas.

RESUMO

Este trabalho investigou a rede de computadores da Fatec de Lins, com o

objetivo de verificar quais procedimentos de segurana estava adequada a norma

NBR ISO 27002, pretendendo apresentar melhorias para a rede estudada. Outro

objetivo era mostrar a importncia de utilizar a norma NBR ISO 27002 em todos os

ambientes como empresas e outros tipos de organizao, pois o trabalho mostra a

importncia da segurana da rede e quais prejuzos podem acarretar caso a

referente norma no seja implementada. Mostrou-se alguns dos principais mtodos

de ataque que uma empresa pode sofrer, e quais as formas de proteo que o

administrador da empresa pode utilizar para proteger a rede que administra.

Terminando o trabalho com as informaes obtidas pelos responsveis pela

administrao da rede da faculdade.

Palavras-chave: Norma, rede, organizao.

ABSTRACT

This study investigated the computer network of Fatec Lins, in order to

determine which safety procedures were adequate standard ISO 27002, aiming to

introduce improvements to the network studied. Another objective was to show the

importance of using the NBR ISO 27002 in all environments such as businesses and

other types of organization, because it shows the importance of network security and

what damage can result if the reference standard is not implemented. He showed

some of the main methods of attack that a company can suffer, and what forms of

protection that the company administrator can use to protect the network it manages.

Finishing the job with the information obtained by those responsible for network

administration of the college.

Keywords: standard, network organization.

LISTA DE ILUSTRAES

Figura 1.1 - Principais propriedades da segurana ..................................................08

Figura 1.2 - Incidentes de Segurana da informao ...............................................09

Figura 1.3 - Captura de pacote na rede Fatec pelo Wireshark..................................18

Figura 1.4 - Funcionamento do switch.......................................................................19

Figura 1.5 - Imagem do Nmap capturando informaes das portas .........................25

Figura 2.1 - Arquitetura Dual Homed ........................................................................28

Figura 2.2 - Arquitetura Screened host ....................................................................37

Figura 2.3 - Arquitetura Screened Subnet ................................................................38

LISTA DE QUADROS

Quadro 2.1 - Regras de Filtragem de Pacotes............................................................... .30

Quadro 3.1 Conformidade com a NBR ISO 27002................................................ 87

LISTA DE ABREVIATURAS E SIGLAS

TCP/IP - Conjunto de Protocolos

TCP - Trasmission Control Protocol

IP - Internet Protocol

ICMP - Internet Control Message Protocol

IDS - Intrusion Detection System

NAT - Network Address Translation

VPN - Virtual Private Network

TI - Tecnologia da Informao

ABNT - Associao Brasileira de Normas Tcnicas

FTP - File Transfer Protocol

SNMP - Simple Network Management Protocol

ARP - Address Resolution Protocol

MAC - Media Access Control

DNS - Denial of Service

UDP - User Datagram Protocol

DMZ - DeMilitarized Zone

HIDS - Host Based Intrusion Detection System

NIDS - Network Based Intrusion Detection System

PPTP - Point-to-Point Tunneling Protocol

L2F - Layer 2 Forwarding

L2TP - Layer 2 Tunneling Protocol

HTTP - Hypertext Transfer Protocol

SSH - Secure Shell

ISO/OSI - Internetional Organization for Standardization / Open Systems

Interconnections

10

SUMRIO

INTRODUO ..................................................................................... 12

1 PROBLEMAS DE SEGURANA EM REDES DE COMPUTADORES

............................................................................................................. 14

1.1 NECESSIDADE DE SEGURANA NA REDE ..................................................... 14

1.2 PROBLEMAS DE SEGURANA ......................................................................... 16

1.2.1 RAMIFICAES ................................................................................................... 17

1.2.2 TERRORISMO DIGITAL .......................................................................................... 20

1.2.3 ENTENDENDO OS RISCOS ..................................................................................... 21

1.2.4 COMO REALIZAR O ATAQUE .................................................................................. 22

1.3 TCNICAS DE ATAQUE ..................................................................................... 24

1.3.1 DUMPSTER DIVING............................................................................................... 24

1.3.2 ENGENHARIA SOCIAL ........................................................................................... 24

1.3.3 TCNICA DE ATAQUE FSICO ................................................................................. 25

1.3.4 INFORMAES LIVRES ......................................................................................... 26

1.3.5 SNIFFING ............................................................................................................ 26

1.2.6 PORT SCANNING ................................................................................................. 30

2 TECNOLOGIAS DE PROTEO E MONITORAMENTO DE

SEGURANA DA REDE ..................................................................... 33

2.1 MONITORAMENTO E SEGURANA DA REDE ................................................. 33

2.1.1 FIREWALL ........................................................................................................... 33

2.1.2 FUNCIONALIDADE DE UM FIREWALL ....................................................................... 34

2.1.3 FIREWALL TECNOLOGIA ....................................................................................... 36

2.1.4 ARQUITETURA UTILIZADA ..................................................................................... 43

2.2 IDS (SISTEMA DE DETECO DE INTRUSO) ................................................ 46

2.2.1 PRINCIPAIS CARACTERSTICAS ............................................................................. 46

2.2.2 TIPOS DE IDS ..................................................................................................... 47

2.2.3 HIDS .................................................................................................................. 48

2.2.4 NIDS .................................................................................................................. 49

2.2.5 IDS HBRIDO ...................................................................................................... 50

2.3 VPN ..................................................................................................................... 51

2.3.1 O QUE VPN ..................................................................................................... 51

2.3.2 CONHECENDO A ESTRUTURA DA VPN ........................................................ 52

2.4 SERVIO DE AUTENTICAO .......................................................................... 55

2.4.1 VERIFICAO DE ACESSOS ................................................................................... 55

2.5 CONTROLE DE ACESSO ................................................................................... 58

11

3 ABORDAGEM DA NORMA NBR ISO 27002 NO ESTUDO DE CASO

DA REDE DA FATEC LINS ................................................................. 60

3.1 SEGURANAS DE EQUIPAMENTOS ................................................................ 60

3.1.1 INSTALAO E PROTEO DO EQUIPAMENTO ......................................................... 60

3.1.2 UTILIDADES ........................................................................................................ 62

3.1.3 MANUTENO DE EQUIPAMENTOS ........................................................................ 63

3.2 GERENCIAMENTO DAS OPERAES ............................................................. 63

3.2.1 DOCUMENTAO DOS PROCEDIMENTOS DA OPERAO .......................................... 64

3.2.2 SEGREGAO DE FUNES.................................................................................. 65

3.3 PROTEO CONTRA CDIGOS MALICIOSOS E CDIGOS MVEIS ............ 65

3.3.1 CDIGOS MALICIOSOS......................................................................................... 66

3.4 GERENCIAMENTO DE REDES .......................................................................... 67

3.4.1 CONTROLE DA REDE ............................................................................................ 67

3.4.2 SEGURANA EM SERVIOS DE REDE ..................................................................... 68

3.5 MONITORAMENTO ............................................................................................ 69

3.5.1 REGISTROS DE AUDITORIA ................................................................................... 70

3.5.2 MONITORAMENTO DO USO DO SISTEMA ................................................................. 71

3.5.3 PROTEO DE LOGS ........................................................................................... 72

3.5.4 MONITORAMENTO DE LOG DO ADMINISTRADOR ...................................................... 73

3.6 MANTER O CONTROLE DE ACESSOS ............................................................. 73

3.6.1 POLTICAS DE CONTROLE DOS ACESSOS ................................................................ 74

3.6.2 REGISTRO DE USURIO ........................................................................................ 75

3.6.3 GERENCIAMENTO DE SENHAS E PRIVILGIOS ......................................................... 76

3.7 CONTROLE DE ACESSO AOS SERVIOS DE REDE ....................................... 77

3.7.1 UTILIZAO DE SERVIOS DE REDE ....................................................................... 77

3.7.2 CONTROLE DE AUTENTICAO PARA CONEXO ...................................................... 78

3.7.3 CONTROLANDO A CONEXO DE REDE .................................................................... 78

3.7.4 CONTROLANDO O ROTEAMENTO DE REDES ............................................................ 79

3.8 CONTROLE CRIPTOGRFICO .......................................................................... 80

3.8.1 POLTICA DE CONTROLE CRIPTOGRFICO............................................................... 80

3.8.2 CONTROLE DO GERENCIAMENTO DAS CHAVES ...................................................... 82

3.9 CONTROLE DO GERENCIAMENTO DE VULNERABILIDADES ........................ 83

3.10 REALIZANDO O CONTROLE DE INCIDENTES DE SEGURANA .................. 85

3.10.1 APRENDIZAGEM COM INCIDENTES ....................................................................... 85

3.11 QUADRO DE CONFORMIDADE ENTRE A REDE DA FATEC LINS COM

ANORMA NBR ISO 27002......................................................................................... 86

CONCLUSO ...................................................................................... 90

REFERNCIAS BIBLIOGRFICAS .................................................... 92

12

INTRODUO

sabido que a internet e as redes de computadores esto cada vez mais

indispensveis nos dias de hoje, uma vez que diversas operaes empresariais so

realizadas atravs destes meios. Para se ter uma noo em 1996 a internet no Brasil

tinha um cadastro de 7.000 domnios e no ano de 2003 saltou para mais de 1.000

domnios por dia, o que torna o Brasil um dos pases com maior crescimento do uso

da internet no mundo (MENEZES, 2003).

Devido a esta grande expanso, foi necessrio estabelecer melhorias no

processo de administrao e da parte de segurana da rede, pois o crescimento

tambm trouxe mudanas fsicas e de software, sendo que a estrutura existente na

poca no aguentava este aumento exorbitante de usurios. Para isso, foram

criados os padres de segurana, que no Brasil a ABNT (Associao Brasileira de

Normas Tcnicas) criou a NBR/ISO 27002, que teve inspirao na BS9777 que foi

elaborada no Reino Unido em 1995 (MELO, DOMINGOS, CORREIA, MARYAMA,

2006).

Esta imensa expanso trouxe grandes problemas de estrutura da rede e

segurana da mesma, os profissionais da rea de TI (Tecnologia da Informao) e

os empresrios, tm que ter a conscincia e prudncia de se adequar ao padro de

segurana para possuir um melhor aproveitamento da rede e deix-la mais segura,

protegendo as informaes importantes que poderiam levar uma empresa a falncia

por desfalques ou at mesmo venda de informaes.

Os padres de segurana so extremamente importantes para a rede, e d

margem para o crescimento estruturado, no existindo muitas desvantagens, pois o

custo inicial pode ser alto, mas livra de problemas muito piores sendo que vrias

aes so de preveno e no tem custo elevado, e todo profissional das empresas

devem ter treinamentos e auditorias relacionadas s normas de segurana

aumentando a credibilidade, segurana e mais rendimento da rede.

Este trabalho ser desenvolvido com base em artigos cientficos, sites de

pesquisa, livros e anlise da rede da Fatec de Lins, verificando se os procedimentos

para o gerenciamento e manuteno da rede esto dentro da norma e sugestes

para possveis solues caso no esteja, sempre com base na NBR ISO 27002.

13

Este trabalho composto de trs captulos, sendo o primeiro para mostrar a

importncia da segurana da rede em uma organizao, quais os possveis

problemas de segurana, provveis atacantes e ameaas existentes. No segundo

captulo, sero apresentadas quais ferramentas disponveis protegem a rede e as

informaes nela contidas ou trafegadas que podem ser utilizadas e o conceito de

vrias delas sabendo que existem muito mais ferramentas de proteo da rede,

podendo ser alvo de trabalhos futuros. No terceiro captulo ser apresentado a

norma NBR ISO 27002 e quais as normas mais importantes para manter a

segurana da rede Fatec de Lins, verificando qual norma no implementada nesta

rede, sugerindo possveis solues para se adequar a norma.

14

1 PROBLEMAS DE SEGURANA EM REDES DE COMPUTADORES

1.1 NECESSIDADE DE SEGURANA NA REDE

A rede de computador uma ferramenta indispensvel no mundo dos

negcios, pois ela traz maior facilidade, velocidade, maior competitividade e em

consequncia

disso

um

grande

aumento

na

produtividade.

Rede

de

Computadores uma tecnologia importantssima para a ligao de todos os

elementos envolvidos, que podem ser roteadores a servidores, onde nestes pode

estar todo o corao da empresa, com as informaes principais, o seu banco de

dados, ou informaes de regras de negcios utilizadas pela empresa.

A Rede de computadores permite a empresa ter maior facilidade e

flexibilidade, permitindo que as empresas aumentem de forma rpida e eficiente a

sua produtividade.

Para a empresa ter uma rede confivel em termos de segurana, precisa se

preocupar com trs fatores que so: Confiabilidade, Integridade e Disponibilidade.

Estes fatores precisam ser protegidos para que a organizao tenha uma maior

proteo em relao a sua segurana. (NAKAMURA, 2007)

Toda a informao precisa passar por uma manuteno do acesso que so

disponibilizadas ao usurio, chegando para o mesmo de forma ntegra e confivel,

todo o caminho por onde esta informao passa tem que estar disponvel de forma

segura e ntegra, juntamente com a confidencialidade e disponibilidade a qual esto

sendo acessadas, formam as propriedades principais para a Segurana da Rede,

com visto na figura 1.1:

Figura 1.1 - Principais propriedades da segurana.

Fonte: NAKAMURA, 2007.

15

A segurana de uma rede no se limita a apenas proteger a empresa contra

ataques, mas sim de trazer novas oportunidades para a empresa de uma forma

segura que passe integridade para os envolvidos, e a cada dia aumenta mais as

ferramentas tecnolgicas para realizar uma administrao mais eficaz dos processos

dentro da empresa, nos dias de hoje est sendo mais uma responsabilidade da

segurana, pois de certa forma todos envolvidos tero maior confiana em usar

determinada ferramenta como, por exemplo:

E-Marketing: Sites;

E-sales: venda de produtos e servios pela internet;

E-Suport: Suporte tcnico para clientes ou fornecedores;

E-Business: Relao de negcios;

E-government: Relao entre o governo com seu povo.

Estes so alguns exemplos de como a segurana da rede pode facilitar e atuar

no mundo dos negcios ou em ambientes universitrios. (NAKAMURA,2007)

A segurana da rede se faz necessria para que estes meios de negcios

sejam mais eficazes e diminuam o nmero de incidentes de segurana, que

segundo Nakamura (2007), desde 2007 os incidentes de segurana aumentaram

mais de 61%, como podemos visualizar na figura 1.2 pesquisado no site do Centro

de Estudos, Resposta e Tratamento de Incidentes de Segurana no Brasil

(CERT.br):

Figura 1.2 - Incidentes de Segurana da informao.

Fonte: Cert.Br, 2011.

16

Conforme verificado na figura 1.2 conforme a internet e as redes foram se

popularizando e evoluindo a tecnologia os incidentes foram aumentando tendo o seu

grande pice em 2009, porm foi percebido que a internet e as redes internas se

tornaram uma grande forma de aumento dos lucros das empresas. Assim, a

prioridade por segurana aumentou e diminuram os incidentes de segurana dando

mais credibilidade aos empresrios e clientes que utilizam estes servios. Esta

segurana tambm deu margem popularizao do conceito de nuvem

computacional

(conceito

que

implementa

servios

programas

utilizveis

diretamente da internet sem a necessidade de ter aplicativos instalados na mquina

local). (CERT.BR, 2011)

1.2 PROBLEMAS DE SEGURANA

Em um sistema organizacional pode existir diversos problemas de segurana,

muitos ligam o problema de segurana apenas com ataques externos, mas dentro

da empresa tem que existir uma grande preocupao com os ataques internos.

Ataques internos so causados por funcionrios de dentro da organizao muitas

vezes no proposital, mas devido falta de experincia ou falhas do administrador

da rede limitando os acessos acontecem diversos problemas que podem trazer

prejuzos enormes para as empresas. (NAKAMURA, 2007)

Outro grande problema na Segurana da informao so os ataques externos

realizados por Hackers que genericamente so as pessoas que invadem os

sistemas de computador, porm este termo tem diversas ramificaes e cada uma

delas tem objetivos de ataques diferenciados.

Os hackers tm como objetivo apenas invadir o sistema para mostrar que tem

capacidade para tal faanha sem a inteno de causar grandes estragos, ou

prejudicar diretamente uma pessoa. Diferentemente dos Crackers que so o oposto

dos hackers, eles querem invadir sistemas para prejudicar, roubar informaes e

destruir sistema de proteo de software. (NAKAMURA, 2007)

Em seguida os nomes das ramificaes dos hackers:

17

Script kiddies;

Cyberpunks;

Insiders;

Coders;

White hat;

Black hat;

Gray hat.

1.2.1 Ramificaes

Como visto anteriormente existem diversos tipos de hackers, e cada um com

um objetivo diferente, agora ser explicada cada ramificao citada acima.

Script Kiddies: So pessoas inexperientes que geralmente pegam

programas j prontos na internet e usam sem saber ao certo a sua aplicao

ou mesmo o que est fazendo. As empresas que no possuem uma boa

poltica de segurana sofrem grandes danos por causa dos Scrip Kiddies,

pois sempre descoberta uma brecha na segurana quando no se

adotado uma poltica de segurana. (NAKAMURA, 2007)

Eles so a grande maioria dos invasores na internet, porm por causa deles

as empresas comearam a se atentar mais para a segurana e criar novas polticas.

Foi efetuada uma invaso na rede social Twitter onde mudaram as frases e

anunciaram

morte

do

presidente

Barack

Obama

segundo

site

www.observatoriodaimprensa.com.br, este ataque foi atribudo ao Script Kiddies.

Cyberpunks: So pessoas com muito conhecimento da informao, realizam

as invases por divertimento e pela sede de desafio. Os cyberpunks

geralmente so obcecados com a privacidade de seus arquivos e sempre

criam vrias protees para os mesmos, pois acreditam que o governo

sempre est criando uma conspirao contra a privacidade. (NAKAMURA,

2007)

18

Eles ajudam as empresas, pois geralmente quando fazem algum feito

burlando algum sistema, eles mesmos postando o seu feito na internet ajudando as

empresas a melhorarem o seu sistema de segurana.

O cyberpunk mais conhecido do Brasil o Darth Invader fazendo aluso do

personagem de Star Wars, conforme suas palavras Gosto de sentir que tenho o

poder de invadir um sistema e saber que mantenho centenas de pessoas em minhas

mos, mesmo que elas no sabem disso em entrevista a Revista Exame. Carlos

Mendona (nome verdadeiro de Darth Invader) tem menos de 30 anos e j alterou

um provedor de internet com cenas obscenas apenas por esta empresa no

fornecer conforme o contrato seus servios. (MENDONA, 1999)

Insiders: So os ataques internos vindos de funcionrios da empresa que

podem ou no ser feito de forma maliciosa, estes ataques so o de maior

prejuzo dentro das empresas. Existe uma grande necessidade de levar a

srio os ataques internos (funcionrios, ex-funcionrios), pois existe uma srie

de questes de relacionamento, espionagem, a boa relao com os chefes,

dentre outros.

Estes incidentes podem ser confundidos com espionagem industrial, cujo

existe pessoas que levam esta prtica como profisso e outras empresas at

financiam esta prtica para se apropriar dos segredos de suas concorrentes. Emilio

Tissato Nakamura em seu livro Segurana de Redes em ambientes empresariais,

cita no captulo 4 pgina 70 que existe at pases como Japo, Frana e Israel que

financiam esta prtica institucionalizando a mesma. (NAKAMURA, 2007)

Os insiders so muito difceis de serem identificados, pois como esto dentro

da empresa eles conhecem a rotina de trabalho e aonde eles podem buscar as

informaes e para quem interessa estas informaes. Geralmente so funcionrios

descontentes com o seu trabalho e geralmente so maltratados pelos seus chefes,

desta forma o concorrente consegue manipular facilmente este funcionrio, pois o

mesmo est precisando de novas expectativas profissionais e pessoais, porm

existem tambm aqueles funcionrios que querem apenas incrementar sua rotina de

trabalho a tornando mais empolgante.

Segundo estudos de Nakamura (2007) deve haver preocupao com os

funcionrios que no fazem mais parte do quadro de colaboradores, pois se ele saiu

descontente ele pode querer vingana, ou quando um funcionrio sai para entrar em

outra empresa, o mesmo pode querer impressionar os novos patres e capturar

19

informaes de suma importncia, para isso deve existir uma poltica de segurana

que bloqueia todos os acessos referentes empresa.

Outra grande preocupao so os funcionrios terceirizados que no tm

acesso as informaes, mas tem acesso as instalaes podendo identificar os

pontos fracos da empresa e as rotinas que eles possuem podendo at realizar

subornos para funcionrios internos, e no podendo esquecer os funcionrios da

faxina, pois estes geralmente tm acesso irrestrito a todas as instalaes.

Para Nakamura (2007) as empresas tm que ter a preocupao social ao que

se refere ao trato com os funcionrios, pois muitas vezes os maiores prejuzos no

vm de questes tecnolgicas, mas sim de questes de tratamento da empresa para

com o funcionrio, o que na maioria das vezes no levado em considerao pelas

grandes e mdias empresas.

Coders: So hackers que divulgam seus feitos e depois geralmente por

questes financeiras apresentam palestras ou escrevem livros. Um dos

Coders mais famosos o Kevin Mitnick que tm um grande conhecimento de

informtica e trouxe muito prejuzo para o governo Americano, aps cumprir

sua sentena na priso ele teve que ter permisso para voltar a trabalhar com

informtica e assim que foi liberado virou consultor de tecnologia e

palestrante, escreveu livros e h alguns anos fizerem um filme de sua histria.

(NAKAMURA, 2007)

White hat: Os White hat so os chamados hackers do bem que so

contratados pelas empresas para fazer testes de segurana e descobrir as

vulnerabilidades do sistema, fazem de forma legal e so profissionais

altamente qualificados, porm as empresas tm que deixar estes profissionais

bem cientes do contrato aonde deve estar especificado extremo sigilo de

todas as informaes que obtiverem e ter um limite at aonde eles fazem os

testes para no perder nenhuma informao. Geralmente os custos para se

contratar um White hat muito alto, pois quando se descobre alguma falha na

segurana no apenas o erro que deve ser corrigido, mas sim realizar uma

nova estrutura na poltica de segurana da empresa aumentando mais ainda

os gastos. Uma alternativa para amenizar estes gastos contratar um

administrador de rede que cuide apenas desta rea, porm muitos cuidados

devem ser tomados para contratar este profissional para verificar a

integridade desta pessoa e vrias vezes este profissional no tem o

20

conhecimento de todas as reas que precisam ser verificados. (NAKAMURA,

2007)

Black hat: So os famosos crackers. Geralmente este grupo invade sistemas

e roubam informaes para vender ou extorquir a prpria empresa que

roubou se caso o valor no for pago praticam uma espcie de terrorismo com

estas informaes divulgando publicamente podendo trazer prejuzos

incalculveis, pois podem ter informaes pessoais e financeiras de vrias

pessoas e empresas. Esta prtica de extorso chama-se blackmail, qualquer

ao prejudicial a empresas ou a pessoas propriamente dita so associados

aos crackers que geralmente tem um grande conhecimento de informtica e

todas as suas reas de segurana. (NAKAMURA, 2007)

Gray hat: Este grupo talvez o mais contratado, pois so crackers que fazem

o papel dos White hats. A diferena que eles tm base de seus

conhecimentos no em estudos, mas sim de invases que fazem e divulgam

para as empresas com interesse de serem contratados. muito complicado

confiar os testes de segurana para um Gray hat, pois o mesmo pode usar

estes testes feitos para a empresa para divulgar a sua experincia e expor os

segredos profissionais e tecnolgicos desta empresa. (NAKAMURA, 2007)

1.2.2 Terrorismo digital

O estudo de Nakamura (2007) mostra que hoje em dia alm das empresas

terem grande preocupao com a segurana, as naes tambm tm este tipo de

preocupao ainda mais nos dias de hoje com a tecnologia evoluindo cada vez mais

e com tantos pases em conflito e o terrorismo em alta. Os Cyberterroristas tm o

objetivo de enviar mensagens polticas ou religiosas para ocasionar danos a

determinado pas, podendo derrubar os servios de comunicao ou roubarem

informaes sigilosas de algum pas. Este grupo pode alcanar o seu objetivo

atravs de trs meios:

21

1- Ataque Semntico aonde modifica os sites governamentais para divulgar

informaes falsas, mensagens polticas ou religiosas ou trazer prejuzos ao pas;

2- Ataque aos Denial-of- Service que so os servios distribudos ao sistema;

3- Invadir o sistema para roubar informaes confidenciais que podem ser

usados por outro pas inimigo.

Grandes pases possuem equipes especializadas para manter a segurana

da informao e seus segredos polticos e militares. Nesta era de grandes

terrorismos e guerras a tecnologia est sendo cada vez mais utilizada como arma

para ataques e trazer resultados catastrficos internamente do pas. (NAKAMURA,

2007)

1.2.3 Entendendo os riscos

Com base nos estudos realizados no livro Nakamura (2007), os ataques dos

hackers trazem grandes prejuzos a empresas, pessoas e at aos governos, para

identificar o padro de ataque e os tipos existem algumas terminologias como:

Carding: Fraudes envolvendo cartes de crdito para realizarem compras;

Easter Egg: Geralmente so mensagens, imagens ou sons que esto escondidos

dentro de um programa;

Media whore: Estes grupos so hackers que saem do anonimato e querem o

reconhecimento das pessoas dos seus grandes feitos;

Phreaking: Tem o objetivo de espionar as ligaes das pessoas e fazerem ligaes

gratuitamente;

Suit: De acordo com os hackers so os funcionrios das empresas que tem grande

conhecimento de informtica, os agentes do governo tambm so chamados de

suits;

Tentacles: a identidade dos hackers na execuo de seus ataques sem serem

identificados;

22

Trojan horse: So os famosos cavalos de Tria que ao serem instalados na

mquina sem que o usurio perceba abrem diversas brechas para uma invaso

futura, tambm utilizado para enviar informaes para o hacker como senhas;

Vrus: Esta terminologia a mais conhecida, so programas que destroem dados ou

atrapalham a execuo de determinado programa ou processo da mquina,

geralmente so replicados para diversas mquinas de diversas formas;

Worm: Parecido com o conceito do vrus tem algumas diferenas como a autoreplicao espalhando-se para diversas redes sozinho e no precisa ser ativado

para estar em funcionamento;

War dialer: Varredura de nmeros telefnicos para encontrar modens e aparelhos

de fax que so futuramente utilizados como pontos de ataques;

Warez: So programas ilegais e piratas distribudos pela internet.

1.2.4 Como realizar o ataque

Para realizar um ataque so levados em considerao diversos pontos para

descobrir falhas possibilitando a invaso do sistema, estes pontos podem ser na

concepo, implementao dos cdigos do sistema, nas configuraes dos

dispositivos de rede e at mesmo no jeito que feito o gerenciamento dos servios e

dispositivos da rede.

Uma grande empresa s vezes no pensa em determinados pontos de sua

segurana, principalmente pelo tempo que ela est perdendo at a implantao do

sistema, ento com grande presso nos desenvolvedores eles acabam no

revisando todos os pontos do sistema a fim de minimizar a falha na segurana, pois

para um sistema bem feito tem que ter uma sesso de planejamento e

desenvolvimento especfico para ela. Outro grande erro com a correria do dia a dia

as senhas so feitas de formas banais e fceis de identificar, existem certos

programas de gerenciamento da rede que so utilizados como forma de ataque de

hackers. Muito frequentemente acontece do profissional responsvel por cuidar

desta rea na empresa por motivo de falta de conhecimento ou por comodismo no

23

realiza todas as configuraes padres para impedir um ataque como a

configurao do firewall o uso de senhas complexas e at mesmo a documentao

de todo o sistema de software e hardware da empresa. (NAKAMURA, 2007)

Para um ataque o hacker faz um planejamento de como ele ir realizar esta

ao podendo levar algum tempo entre o plano e a invaso propriamente dita.

Para Nakamura (2007) os invasores precisam de diversas informaes para

invadir a rede e ao sistema, e depois de adquirido estas informaes eles podem

realizar o ataque das seguintes formas:

1- Monitorando a rede;

2- Invadindo o sistema;

3- Aplicando cdigos no sistema que o prejudicam ou informaes falsas;

4- Enviando uma quantidade elevada de pacotes para prejudicar a

disponibilidade deste sistema.

Continuando a linha de raciocnio de Nakamura (2007) aps uma invaso

realizada os danos empresa podem ser grandes tornando o prejuzo enorme para

o reparo deste estrago. Os seguintes problemas podem ocorrer:

Monitoramento indesejado;

Roubo de informaes;

Servidores desconfigurados assim como o banco de dados;

Parada de servios da rede;

Prejuzo financeiro;

Muito trabalho para reparar o erro;

Perca da confiabilidade dos clientes trazendo prejuzos enormes.

Sempre que o hacker realiza o seu trabalho ele sempre tenta encobrir os seus

rastros tornando mais difcil identific-los, pois geralmente eles apagam os arquivos

de logs (arquivo texto contendo diversas informaes de acontecimentos do

sistema) e s vezes at formatando todo o sistema.

Com a rede no estabelecida em um nvel de segurana adequado ela fica

mais suscetvel a ataques, e o profissional responsvel tem que ter a iniciativa de

evoluir as formas de defesa, pois os hackers a cada dia evoluem a sua forma de

ataque.

24

1.3 TCNICAS DE ATAQUE

Para invadir um sistema o atacante precisa passar por algumas etapas como

coletar as informaes do alvo, detectar as vulnerabilidades, realizar a invaso e

consolidao do seu acesso (camuflando o seu acesso e tendo privilgios de

administrador), e para realizar estas etapas so utilizadas diversas tcnicas, porm

as mesmas tambm podem ser utilizadas para identificar pontos vulnerveis de

segurana auxiliando uma melhor defesa contra os hackers.

1.3.1 Dumpster diving

Ou tambm conhecidos por trashing a verificao de todo o lixo que a

organizao descarta, tanto lixo digital quanto lixo dos papis que so jogados fora

aonde consegue nestas informaes acessos a contas, contedo organizacional

como memorando, manuais, lista de fornecedores, manuais de instalao do

sistema, documentao da rede etc.

O que torna este meio quase impossvel de se punir que esta tcnica no

ilegal, pois ela coletada diretamente do lixo ento no mais propriedade da

empresa. Precisa existir uma poltica de segurana eficiente que envolva um

fragmentador de papel para destruir informaes impressas e os dados digitais

assim que no mais utilizados descartados de forma eficiente. (NAKAMURA, 2007)

1.3.2 Engenharia Social

Esta tcnica consiste em explorar o lado humano e no tecnolgico, eles

geralmente se disfaram de diversas formas e usam o psicolgico humano para

acessar a mente das pessoas atravs do medo, insatisfao, simpatia entre outras.

25

Este disfarce pode ser de um entregador de comida que ao entrar no local

tenta distrair o funcionrio para verificar informaes do computador ou de papis

sobre mesa. Pode se disfarar de tcnico de informtica e ao falar que foi chamado

com a ameaa de alguma pane geral o funcionrio pode sentir medo de algo de ruim

acontecer com ele e deixa este hacker acessar o sistema pensando que um

tcnico de verdade, e nesta oportunidade ele invade o sistema ou implante diversos

vrus na rede. Um grande exemplo o americano Kevin Mitnick que usava esta

tcnica em mais de 80% dos seus ataques e sempre de formas diferentes com

vrios disfarces e explorando as caractersticas humanas para conseguir o seu

objetivo. (NAKAMURA, 2007)

1.3.3 Tcnica de Ataque fsico

Esta tcnica consiste em estar em contato direto aos dispositivos fsicos da

rede como servidores, computadores e at mesmo documentos confidenciais, este

ataque o menos comum, porm bem destrutivo dependendo da gravidade do

acesso do hacker. Estes equipamentos podem ser roubados e usados para acessar

as informaes e reutiliz-las, como, por exemplo, documentos salvos no disco

fsico, emails, planos de lanamentos de produto da empresa etc.

Para ter este acesso no necessrio acesso remoto e sim acesso direto por

isso as consequncias do ataque pode ser enorme dependendo do acesso que ele

consiga, pois se, por exemplo, ele entra na empresa e acessa diretamente o servidor

dele pode implantar vrus, sistemas para rastrear as informaes do sistema ou at

mesmo instalar acesso remoto para ele acessar de qualquer mquina e dar

privilgios de administrador para ele mesmo. (NAKAMURA, 2007)

Vrias aes tm que ser tomadas para reduzir o risco deste ataque como ter

um controle do acesso aos equipamentos fsicos, a entrada da sala de servidor

precisa de uma eficiente tecnologia de identificao para apenas algumas pessoas

terem acesso a esta sala como identificao biomtrica que pode identificar com a

digital cadastrada ou at mesmo com informaes do globo ocular. O uso de

vigilncia interna ajuda na preveno deste ataque, pois com uma constante

26

vigilncia mais fcil identificar as pessoas que entram e saem da empresa, outra

forma de inibir esta ao deixar as mesas sem nenhum documento importante

para os terceiros que entram e saem da empresa ou algum disfarado no vejam

as informaes ou at mesmo roube este papel de cima da mesa.

necessria uma poltica de segurana que pense em todos estes detalhes

dos acessos fsicos, pois no somente os softwares so invadidos, mas tambm o

hardware e pensar em possibilidade de acidentes naturais como chuva, descargas,

terremoto entre outras que podem trazer danos fsicos perdendo tempo de

execuo. (NAKAMURA, 2007)

1.3.4 Informaes Livres

Esta tcnica consiste em buscar as informaes em locais de acesso livre,

tais como o prprio site da empresa, ou em sites de relacionamentos com cliente, ou

pginas pessoais e de relacionamentos de funcionrios da empresa. Uma vez que

estes locais, em geral, so de acesso livre, esta tcnica no pode ser detectada,

mas pode ser evitada mantendo-se um rigoroso controle das informaes que so

divulgadas nestes meios de comunicao de acesso livre.

Outra grande fonte de informaes so os fruns de informtica que, para

tirar uma dvida, s pessoas s vezes passam email interno da empresa, telefone e

outras informaes que podem ser manipulados pelos usurios mal intencionados.

(NAKAMURA, 2007)

1.3.5 Sniffing

Essa tcnica muito utilizada, pois algumas ferramentas de administrao de

rede e segurana utilizam os mesmos softwares, os mesmos consistem em capturar

27

os pacotes que trafegam na rede e verificar o seu contedo. Alguns softwares como

Snoop da Solaris e o tcpdump fornecido pelo Linux que foram criados para visualizar

problemas de trfego de pacotes, mas tambm so usados para verificar os pacotes

pelos hackers. (NAKAMURA, 2007)

Uma das formas mais utilizadas para este ataque o sniffer (programa

utilizado para captura de pacotes) que quando instalado no computador ele permite

que o hacker tenha acesso a todos os pacotes que vo para aquela mquina e se a

rede tiver um hub o sniffer ter acesso em todos os pacotes da rede, pois a

transmisso por broadcast (envio de pacote para todas as mquinas da rede).

Podemos verificar na figura 1.3 que utilizando um programa de faz o sniffer

possvel verificar todo o contedo do trfego da rede:

Figura 1.3 - Captura de pacote na rede Fatec pelo Wireshark.

Fonte: Elaborado pelo Autor.

Alguns servios como o FTP (Servidor de Arquivos), Telnet (Acesso remoto

via rede) e o POP (Protocolo de recebimento de email) so muitas vezes vigiados

por trafegar informaes importantes que muitas vezes os usurios no se

preocupam em tomar cuidado com a segurana dos mesmos e os administradores

despreocupados no utilizam um servio de criptografia (servio usado para

esconder o contedo do pacote). (NAKAMURA, 2007)

Para dificultar a ao destes programas existem alguns procedimentos como

dividir a rede em vrias sub-redes controladas por switches (aparelho que controla o

28

trfego de pacotes da rede enviando os pacotes para o seu destino direto sem ser

por broadcast). Abaixo segue figura 1.4 mostrando o funcionamento bsico do

switch para ilustrar a sua importncia na rede de computadores.

Switch

O switch recebe a solicitao

A e envia direto para D assim como

B para o C

A para D

B para C

Figura 1.4: Funcionamento do switch.

Fonte: Elaborado pelo autor.

Porm isso no acaba com as aes mal intencionadas, pois muito difcil

detectar um sniffer, pois o hacker pode ocultar o programa para que o administrador

da rede no o veja. Outra forma de deteco verificar se as interfaces de rede

esto no modo Promscuo, porm o hacker pode tambm ocultar esta informao do

administrador da rede. (NAKAMURA, 2007)

Mesmo utilizando o switch existem formas de contornar as funcionalidades de

segurana que este equipamento proporciona. possvel conseguir acesso ao

switch utilizando a tcnica de engenharia social, ou mudando a configurao do

Simple Network Management Protocol o SNMP (que tem acesso para gerenciar os

dispositivos da rede), ou aumentado a tabela do switch com endereos MAC falsos,

pois assim que sobrecarregado o switch no funciona mais com a sua operao

normal e comea a agir como um hub. Outra tcnica enviar quadros com

endereos ARP (protocolo responsvel por encontrar um endereo fsico a partir de

um endereo de rede) falsos assim podendo redirecionar todo o fluxo de trfego

para o computador do hacker. (NAKAMURA, 2007)

Estes ataques podem ser minimizados com algumas aes internas, como

acesso restrito a sala dos servidores, utilizarem a porta serial do switch para

gerenci-lo inibindo acessos remotos, no utilizar o SNMP ou ao menos desabilitar o

acesso remoto fora da empresa e ter uma documentao dos endereos MAC da

29

rede monitorando de tempos em tempos fazendo um comparativo, e manter tabelas

ARP estticas. (NAKAMURA, 2007)

Segundo Nakamura (2007) existe mais formas de identificar um sniffer na

rede sem que tenha que acessar mquina por mquina para ach-los:

Mac Detection: Utiliza um erro de implementao do TCP/IP que quando a

interface est no modo Promscuo o protocolo s verifica o IP e no o MAC

(Endereo fsico do computador), o administrador pode dar o comando ping

(comando para verificar conexo utiliza pacotes ICMP echo request), porm

com um nmero de MAC falso, se o sniffer estiver instalado provavelmente

estar em modo Promscuo como no faz verificao do MAC responder o

ping sendo detectado no computador. Baseado no livro de Nakamura (2007)

esta tcnica tem uma falha, ela no funciona em sistemas operacionais que

tem o TCP/IP correto instalado.

DNS Detection: Utiliza o servio DNS (Servio da rede que identifica um

nome de endereo e o converte em nmero IP correspondente ao nome) para

detectar o sniffer. O administrador envia vrios endereos falsos na rede que

ao ser capturado o endereo enviado ao servidor aonde so detectados

quantos programas mal intencionados (sniffer) tem na rede inclusive em quais

segmentos est instalado; (NAKAMURA, 2007)

Load Detection: Esta tcnica consiste em verificar o tempo de execuo dos

processos, pois em mquinas que o sniffer est instalado os processos so

maiores e as solicitaes so mais demoradas. Ento uma forma de verificar

a existncia do sniffer fazer um comparativo entre mquinas visualizando os

tempos de resposta de cada uma delas, porm esta tcnica no funciona

muito bem em redes que possuem um trfego de rede muito grande, pois os

tempos de execuo so muito equivalentes devido a muito trfego. O

comando ping neste caso no funciona, pois ele utilizado atravs de

informaes do equipamento de conexo no chegando ao nvel do usurio,

para esta tcnica utilizado comandos do FTP. (NAKAMURA, 2007)

30

1.2.6 Port Scanning

Esta tcnica tem vrias formas de ser executada, seu objetivo identificar as

informaes dos servios acessveis por mapeamento das portas TCP e UDP. Esta

tcnica evita que o hacker faa tentativas em servios que no esto ativos ou que

no so acessveis dando foco maior nos servios especficos, pois a tcnica mostra

ao atacante o que est disponvel para ele acessar em uma determinada mquina

da rede, como se fosse um menu para ele simplesmente escolher o que atacar.

(NAKAMURA, 2007)

Uma das ferramentas mais utilizadas para tcnica de Port Scanning o

nmap, utilizada pelos administradores de rede para fazer auditoria em firewall e

tambm pelo sistema de deteco de intruso (Intrusion Detection System), essa

tcnica pode ser muito til para detectar falhas de implementao na pilha TCP/IP,

facilitando muito a vida do administrador, porm fornece muitas informaes da rede

para o hacker. O nmap mais perigoso por utilizar o scanning paralelo, obtendo o

estado do host, a filtragem das portas e informa o estado das portas identificadas

como abertas, entre outras. (NAKAMURA, 2007)

Figura 1.5: Imagem do Nmap capturando informaes das portas.

Fonte: Elaborado pelo autor.

31

O nmap utiliza alguns mtodos de scanning para ser mais eficiente tanto em

uma invaso quanto em uma administrao como:

TCP connect: A System Call Connect abre a conexo com a porta alvo,

porm s funciona se esta porta estiver aberta no funcionando se fechada,

no havendo a necessidade de privilgio de administrador da rede, porm

muito fcil de ser detectado, basta apenas fazer uma verificao de conexo

nas portas. (NAKAMURA, 2007)

TCP SYN: Caracterizado como half open envia um pacote SYN pedindo uma

conexo normal como se fosse uma mquina local, se a mquina que est

sendo testada retornar um pacote SYN-ACK, significa que a porta est aberta

e que na mesma tem um servio sendo executado e quando este servio

apresenta alguma vulnerabilidade poder ser explorado para a tentativa de

acesso no autorizado, se caso a mquina retornar um pacote RST sinal

que a porta est fechada. (NAKAMURA, 2007)

UDP: Este mtodo facilmente testado pelos atacantes, o mesmo envia um

pacote UDP com 0 bytes para todas as portas do destino que o hacker

pretende realizar o ataque, se este pacote tiver uma resposta ICMP port

unreachable significa que a porta est fechada, e se o pacote no retornar

mensagem nenhuma sinal que a porta est aberta dando livre acesso ao

hacker. (NAKAMURA, 2007)

ICMP: O famoso ping (ICMP echo request), comando muito conhecido para

testar a conexo tanto dentro de uma rede interna quanto para a internet,

quando enviado o pacote de teste o ping vai at o destino e volta para a

mquina mostrando se est aberta a conexo ou no, porm por ser muito

conhecido este comando muitos sites bloqueiam o acesso a este pacote, para

driblar esta limitao enviado um pacote TCP ACK e se obtiver resposta a

porta est aberta. (NAKAMURA, 2007)

FIN: Este mtodo um drible para o mtodo TCP SYN, pois o pacote SYN

detectado por alguns tipos de firewalls, porm o FIN conhecido tambm como

stealth impossibilita a sua deteco, pois portas que esto fechadas enviam

um pacote RST de resposta para o atacante e se caso no obtiver resposta

32

alguma sinal que a porta se encontra aberta e acessvel, este mtodo no

pode ser utilizado no sistema operacional Windows. (NAKAMURA, 2007)

FTP Proxy: O hacker manipula o protocolo FTP e faz com que o servidor seja

utilizado como Proxy entre o atacante e outro endereo, quando realizado

com sucesso o atacante fica escondido, pois para o administrador a origem

do ataque do servidor FTP. Os hackers utilizam este ataque para envio de

email, driblar firewall e criar um grande congestionamento inundando os

servidores de arquivos ou programas maliciosos. E se este servidor tiver

acesso RW (Permisso de Leitura e escrita nos servios da rede) o atacante

pode at mesmo alterar o status das portas de rede. (NAKAMURA, 2007)

Como estudo realizado por Nakamura (2007), existem diversas outras formas

de ataque possveis que podem ser usadas como objeto de estudo para trabalhos

futuros e que assim como estas tcnicas apresentadas tambm devem ser levadas

em considerao na hora de planejar o esquema de segurana da rede no ambiente

empresarial.

33

2 TECNOLOGIAS DE

SEGURANA DA REDE

PROTEO

MONITORAMENTO

DE

No captulo anterior foram apresentadas algumas formas de ataque que as

redes podem sofrer. Para o auxlio do administrador da rede existem as tecnologias

de proteo que foram desenvolvidas para bloquear a ao do atacante ou uma

possvel invaso. Neste captulo veremos estas tecnologias e outros componentes

essenciais para manter a segurana da rede de computador como o Firewall, IDS,

VPN e Autenticao.

2.1 MONITORAMENTO E SEGURANA DA REDE

Alm das tecnologias necessrias para evitar os ataques rede, existem

outros componentes que so imprescindveis para a segurana da mesma, neste

captulo ser apresentado alguns destes componentes e seus funcionamentos.

Segundo Nakamura (2007) o crescente uso da internet pelas organizaes aumenta

tambm a preocupao de segurana da rede, devido a este fator notvel a

evoluo nesta rea dos componentes de segurana da rede.

2.1.1 Firewall

Segundo Nakamura (2007) o firewall um dos componentes mais antigos e

conhecidos na segurana da rede, e exatamente por ser o mais conhecido traz uma

grande expectativa para os usurios, dando a falsa impresso que somente ele vai

34

trazer toda a proteo que o ambiente de rede precisa, o que um equvoco pensar

desta forma.

Conforme as pesquisas realizadas por Nakamura (2007), firewall um ponto

que liga duas ou mais redes, que pode ser um ou mais componentes por onde

passa todo o trfego da rede e possibilita o controle, a autenticao e o registro do

trfego. Este componente protege uma rede interna das redes externas no

seguras, e tambm separa diversas sub-redes dentro de uma grande rede.

Com base nestes mesmos estudos de Nakamura (2007) o firewall define a

arquitetura de segurana constitudo de um conjunto de componentes e

funcionalidades, porm o mesmo um complemento de outras tecnologias de

segurana, pois somente o firewall no faz toda a proteo necessria para a rede.

Podemos concluir que o firewall composto por um conjunto de componentes,

funcionalidades, arquitetura e tecnologias que sero apresentadas mais a frente.

2.1.2 Funcionalidade de um Firewall

Cada componente do firewall possui uma funcionalidade diferente para o

funcionamento de todas as partes importantes para o sistema de rede, segundo

estudos feitos por Nakamura (2007) certas funcionalidades formam os componentes

clssicos do firewall. Como funcionalidade pode citar:

Filtros;

Proxies;

Bastion Hosts;

Zona desmilitarizada;

Network Address Translation (NAT);

Rede Privada Virtual (VPN);

Autenticao;

Balanceamento de Cargas.

Os filtros fazem o roteamento dos pacotes de forma seletiva, analisa o

cabealho do pacote de acordo como foi delimitado na regra de filtragem podendo

35

aceitar ou descartar este pacote dependendo da informao contida no cabealho e,

alm disso, pode realizar aes com o pacote de acordo com o estado da conexo

no momento. (NAKAMURA, 2007)

Os Proxies funcionam como um gateway (endereo de sada para uma

requisio da mquina) permitindo o envio e recebimento de requisies

internamente, de acordo com o que foi delimitado como regra na poltica de

segurana, o proxie pode tambm realizar uma filtragem ainda maior e mais vasta

dos pacotes recebidos, devido a sua atuao estar na camada de aplicao do

International Organization for Standardization / Open Systems Interconnections

(ISO/OSI). (NAKAMURA, 2007)

Podendo ser chamado de servidores fortificados os Bastion hosts, so os

equipamentos ligados diretamente com a internet e nele ficam instalados os servios

essenciais para a rede externa. Este equipamento precisa de mxima proteo

possvel, pois est em contato direto com o meio externo e mais vulnervel a

receber pacotes indesejados. Nos bastion hosts executam apenas aplicativos e

servios necessrios e sempre a ltima verso dos mesmos. (NAKAMURA, 2007)

A zona desmilitarizada, conhecida com a sigla DMZ (DeMilitarized Zone)

uma rede separada da rede interna da empresa, onde devem ficar os servios que

possuem acesso externo (via internet, por exemplo). Os acessos aos componentes

da DMZ vindos tanto da rede externa quanto da rede interna so controlados por um

firewall. Assim, em caso de comprometimento de algum equipamento da DMZ, o

firewall impede que os problemas atinjam os componentes da rede interna.

(NAKAMURA, 2007)

O desenvolvimento do Network Address Translation (Nat)

no foi

realizado para segurana, mas sim por um grande problema de escassez de

nmeros IP, pois dentro de uma grande rede fica impossvel todos os computadores

terem um nmero de IP vlido. Assim, a rede interna utiliza nmeros invlidos e o

NAT responsvel por converter estes IPs invlidos para endereos vlidos e

roteveis. Com relao segurana o NAT esconde os endereos dos

computadores internos e a topologia utilizada, tornando mais difcil a possibilidade

de um ataque. (NAKAMURA, 2007)

A Rede Privada Virtual (VPN) em seu desenvolvimento tambm no foi para

segurana, mas sim para que redes diferentes com protocolos divergentes

pudessem interagir entre si e trocar dados. Entretanto, como o trfego de dados

36

precisa de segurana a VPN comeou a utilizar criptografia e o IP Security (IPSec),

se tornou um protocolo padro para a rede VPN. (NAKAMURA, 2007)

Como no firewall o balanceamento de cargas o ponto de acesso de uma

rede, todo o trfego vai passar por ele, tornando tambm o gargalo da mesma,

sendo necessrios mecanismos para balancear este trfego que passa neste ponto.

O balanceamento de carga visa dividir a carga do fluxo entre dois firewalls que

trabalham em paralelo, podemos citar como exemplo o mtodo Round Robin na qual

cada firewall recebe uma nica conexo de cada vez. Existem outros mtodos de

balanceamento desta carga, como baseados em pesos, conexo mais utilizada ou

prioridades. Estes firewalls balanceados precisam funcionar com a mesma poltica

de segurana para a consistncia entre os sistemas estejam em ordem. Para esta

consistncia existe manuteno com mecanismos de sincronizao de filtragem.

(NAKAMURA, 2007)

2.1.3 Firewall Tecnologia

Segundo Nakamura (2007) a tecnologia do firewall uma tecnologia antiga na

rea de segurana, porm no pode ser definido como estvel, pois com o avano

da tecnologia e a necessidade de uso dos servios web, a evoluo nesta rea vem

obrigando uma constante melhoria nestes firewalls, alm destes avanos aumenta

cada vez mais as funcionalidades inseridas neste sistema. Os primeiros firewalls

eram implementados nos roteadores por ser o elo com a rede externa, e sua regra

de filtragem era apenas de permitir ou descartar o pacote conforme a origem,

destino e tipo de conexo.

Com o passar dos tempos o aumento de funcionalidades foi obrigando os

firewalls aumentarem a complexidade dos seus sistemas de segurana no que se

refere aos filtros de pacotes, proxies, filtragem baseado em estado, hbridos e

adaptativos. Alm destas tecnologias foram inseridos outros servios de rede e

segurana como:

Autenticao;

37

Criptografia;

Qualidade de servio;

Filtragem de contedo;

Antivrus;

Filtragem URL;

Filtragem de palavras-chave para e-mails;

Filtragem spam.

De acordo com Nakamura (2007), devem estar bem delimitadas e

implementadas com segurana estas funcionalidades no firewall, pois quanto mais

complexo mais suscetvel ao erro se torna a tecnologia, e exige mais ateno do

administrador de rede, pois gera mais logs e se for uma empresa pequena

geralmente uma s pessoa vai gerenciar as funcionalidades e os servios de

segurana havendo uma sobrecarga de servio aumentando a probabilidade de

erro.

Como principal tecnologia de firewall pode citar:

Filtro de pacotes;

Filtros de pacotes baseado em estados;

Proxy;

Hbrido;

Adaptativo;

Reativo;

Individual ou Pessoal;

Filtro de pacotes: De acordo com Nakamura (2007) esta tecnologia trabalha

na camada de rede e de transporte do TCP/IP, capturando informaes do

cabealho do pacote para fazer a filtragem, utilizando as informaes de endereo

de origem, destino, porta de origem, porta de destino e a direo da conexo. J as

filtragens da conexo UDP e ICMP no funcionam exatamente da mesma forma, no

caso do UDP no filtra o pacote no que se diz respeito conexo, pois este

protocolo no orientado a conexo, e no ICMP o filtro com base nos tipos e

cdigos das mensagens.

Segundo Nakamura (2007) o fato de atuar na camada de rede e transporte

facilita a implementao sendo fcil, barato e flexvel, isso torna o filtro com maior

38

desempenho e transparente ao usurio em relao ao Proxy. Porm, no que se

refere segurana apresenta um grau menor, pois um pacote pode ser facilmente

manipulvel criando pacotes com cabealhos falsos para enganar o a regras de

segurana especificadas. Assim, o filtro no consegue distinguir quando o pacote

falso ou no, ele somente verifica a informao do cabealho.

Outro grande problema com o filtro de pacotes que pode ser incompatvel

com servios como o FTP, o qual utiliza mais de um canal de comunicao ou porta

dinmica. Estes filtros tambm apresentam problema no que se refere a

fragmentao de pacotes, analisando o primeiro pacote que passa pelo firewall

deixando os outros pacotes sem verificao o que pode ocorrer vazamento de

informaes destes pacotes. Existem ataques que tiram proveito desta falha de

fragmentao. (NAKAMURA, 2007)

Conforme o estudo de Nakamura (2007) pode citar as vantagens e

desvantagens do filtro de pacotes.

Vantagens:

Baixo overhead/alto desempenho da rede;

Barato, simples e flexvel;

til para o gerenciamento da rede;

Transparente para o usurio.

Desvantagens:

Permite a conexo direta para hosts internos de externos;

Difcil de gerenciar em ambientes complexos;

Vulnervel a ataques, a menos que seja configurado para se evitar este

problema no sentido de falsificao de endereos internos;

No tem autenticao do usurio;

Dificuldade com associao de servios que utilizam portas dinmicas;

Deixa falhas permanentes na rede.

Podemos citar como exemplo a regra do filtro que d permisso dos usurios

internos a websites. (NAKAMURA, 2007).

39

Quadro 2.1 - Regras de Filtragem de Pacotes.

Regra

End. de Origem: Porta de Origem

End. Destino: Porta Destino

Ao

Ip da rede interna: porta alta

Qualquer endereo:80(Http)

Permitir

Qualquer endereo: 80(Http)

IP da rede interna: Porta Alta

Permitir

Qualquer end: qualquer porta

Qualquer end. qualquer porta

Negar

Fonte: Nakamura,2007, p.232.

Segundo o exemplo de Nakamura (2007) a regra 1 permite que o usurio

interno inicie uma requisio de pginas da internet e utiliza uma porta alta (maior do

que 1023) de forma aleatria para iniciar uma requisio na porta 80. Quando a

conexo efetuada a resposta desta requisio passa pela regra 2. A regra 3 nega

para qualquer outro tipo de requisio.

Filtro de pacotes baseado em estados: Fazem a filtragem com base em

dois elementos: as informaes do cabealho do pacote; e uma tabela de estado

que armazena o estado de todas as conexes.

verificado pelo firewall o primeiro pacote da conexo, na tabela de conexo

acrescentada a informao destes pacotes em relao ao estado da conexo, os

prximos pacotes sero filtrados utilizando as informaes desta tabela de estados.

Este tipo de filtro trabalha na camada de rede na pilha TCP, tendo um bom

desempenho. Diferentemente do Filtro de pacotes, o estado da conexo

constantemente monitorado, o firewall vai funcionar de acordo com o estado das

conexes anteriores, mantendo a segurana e mantm o desempenho.

De acordo com Nakamura (2007) o funcionamento do filtro de pacotes

baseado em estados funciona da seguinte forma: o cliente inicia uma conexo

utilizando um pacote SYN, este conferido pelas regras do firewall na ordem de

sequncia da tabela de regras, se este pacote passar por todas as regras existentes

e no for aceito por nenhuma o mesmo eliminado sendo a conexo rejeitada. Se

caso o pacote for aceito a sesso vai para a tabela de estados do firewall que est

no kernel. Os prximos pacotes que chegarem se pertencerem a alguma sesso que

est na tabela de estados sero aceitos, caso contrrio sero descartados. Como

somente o incio da conexo analisado se torna mais rpida e facilmente

administrada, tornando a rede mais segura e com maior grau de dificuldade para

uma possvel invaso.

40

Esta sesso tem um tempo determinado para ficar na tabela do kernel que

pode ser delimitado pelo administrador de empresa, este tempo pode ser chamado

de time-out, este tempo utilizado para dificultar um possvel ataque, aumentando o

seu tempo na tabela. Os ataques de negao de servio so utilizados para encher

a tabela e prejudicar a conexo, porm este ataque planejado, pois o time-out ao

detectar esta tentativa diminui o tempo de permanncia da sesso na tabela.

Como toda tecnologia existe as vantagens e desvantagens, pois no existe

nenhum sistema que protege totalmente o sistema.

Vantagens:

Abertura temporria do permetro da rede;

Grande desempenho;

Grande compatibilidade com a maioria dos servios.

Desvantagens:

Aceita conexo externa com as mquinas internas;

No possui autenticao do usurio.

Proxy: Conforme Nakamura (2007) o funcionamento tpico do Proxy se d da

seguinte forma: o cliente se conecta com o servidor Proxy que faz a liberao aps a

autenticao; quando autenticado o cliente envia a requisio para o Proxy que

retransmite ao servidor; este servidor responde para o Proxy, o qual funciona como

um gateway entre o cliente e o servidor. Quando este processo ocorre sem

problemas so abertas duas conexes: uma entre o cliente e o Proxy; e outra entre

o Proxy e o servidor. Desta forma existe uma proteo para o cliente e servidor, pois

existe o controle de requisio e servios.

O Proxy contm um cdigo de implementao simples que no contm erros

para facilitar um possvel ataque, o mesmo no faz a filtragem de pacotes, mas faz

um registro de todo o trfego que est em andamento na rede dando alertas de

erros se uma conexo no permitida estiver em andamento. (NAKAMURA, 2007)

Vantagens:

No permite conexes de forma direta entra uma mquina interna com uma

mquina externa;

Possui autenticao com usurio;

41

Faz a anlise dos comandos de aplicao dos pacotes de dados.

Desvantagens:

Apresentam maior lentido em relao aos filtros de pacotes;

Exige a existncia de um Proxy especfico para cada aplicao;

No realiza o tratamento de pacotes ICMP;

No compatvel com todos os servios.

Com o avano da tecnologia o servidor Proxy tambm recebeu melhorias, que

se chama Proxy transparente, que sofreu mudanas na camada de aplicao e no

kernel do firewall, redirecionando as sesses que passam pelo firewall para um

Proxy local de modo transparente, dispensando a necessidade de modificaes ao

que se refere ao lado do cliente ou na interface utilizada para o usurio. O usurio

nem percebe que a sua sesso est sendo controlada pelo Proxy, aparentando que

a conexo est direta entre o usurio e o servidor. (NAKAMURA, 2007)

Firewalls Hbridos: Estes firewalls unem as trs tecnologias vistas

anteriormente: filtro de pacotes, filtro de pacotes baseado em estados; e Proxy. O

principal objetivo manter um alto desempenho. Para cada aplicao utiliza a

melhor tecnologia conforme a necessidade. Segundo estudos de NAKAMURA

(2007), nos dias de hoje grande parte dos firewalls utilizam esta tecnologia hbrida

nos ambientes coorporativos.

Proxy Adaptativo: Tem funcionamento parecido com os Hbridos envolvendo

vrias tecnologias, porm a diferena est na forma de usar estas tecnologias. No

Hbrido os mecanismos responsveis pela segurana atuam paralelo com as

tecnologias utilizadas, otimizando os filtros de pacotes e no dando grande

contribuio para a segurana. Este tipo de firewall tem duas caractersticas

exclusivas do Proxy adaptativo:

Monitoramento bidirecional e formas de controle entre o Proxy adaptativo e o

filtro de pacotes baseado em estados;

Sistemas de controle dos pacotes que passam pelo Proxy, dividindo o

processamento do controle e dos dados entre a camada de aplicao e a

camada de rede.

Segundo Nakamura (2007) estas duas caractersticas apresentadas permitem

que o Proxy adaptativo faa o direcionamento dos pacotes conforme as regras que

so definidas por ele. Caso seja preciso uma maior segurana, o mesmo enviado

42

para o Proxy de aplicao. Caso seja preciso um maior desempenho enviado para

o filtro de pacotes e de estados.

Firewall reativo: Este tipo de firewall possui a funcionalidade de detectar um

possvel ataque e tendo um sistema de alarmes, o mesmo faz um policiamento dos

acessos e servios e capaz de mudar a sua configurao de regras de filtragem

automaticamente, enviar mensagens para usurios e fazer a ativao de alarmes.

Porm, mesmo com toda esta funcionalidade tambm possui falhas como ser alvo

de ataques de negao de servio (Denial of service), pois um atacante pode

propositadamente enviar pacotes que mudem as regras do firewall para

favorecimento dele. (NAKAMURA, 2007)

Firewall Individual: De acordo com Nakamura (2007), cada vez mais as

organizaes esto precisando no somente do controle da rede, mas tambm do

controle dos computadores, com o grande aumento de tecnologias utilizadas para

acesso remoto como a rede privada virtual (VPN) aumentou-se muito a necessidade

de segurana, principalmente pelo fato de que a poltica que era empregada j no

se torna mais to eficiente. Atravs do acesso a estes computadores um atacante

pode acessar toda a rede.

O firewall individual no atua na borda da rede, mas no prprio computador,

tendo a capacidade de controlar o acesso a recursos, bloquear conexes, monitorar

o trfego gerado ou que recentemente chega ao sistema, criar regras de acordo com

a aplicao que est em funcionamento e registrar logs de todos os tipos de acessos

que foram realizados no sistema.

possvel a criao de regras de acordo com as caractersticas, como

por exemplo:

Aplicativo especfico est em funcionamento;

Conforme determinado dispositivo Ethernet ou serial;

Nmero de telefone que foi especificado utilizado;

Servios, arquivos ou especificar compartilhamento;

Endereos IP;

Direo de fluxo de pacotes;

Usurios especficos;

Conexes que utilizam a VPN.

43

Segundo Nakamura (2007), de extrema importncia que as conexes

remotas das empresas precisam estar protegidas por este tipo de firewall, porm

apesar de haver um grande aumento no nvel de segurana no um mtodo

totalmente seguro, pois um vrus poderia mudar estas regras e deixar caminho livre

para o atacante mesmo que isso equivale h algumas horas a mais para este

invasor fazer o ataque. As empresas devem continuar com uma boa poltica de

segurana incluindo um timo antivrus e uma regra para atualizao e utilizao do

mesmo para proteger este firewall.

2.1.4 Arquitetura Utilizada

De acordo com Nakamura (2007), muito importante a organizao deixar

bem definida a arquitetura que ser utilizada pelo firewall, atravs do uso dos

componentes e das funcionalidades vistos anteriormente. Para a arquitetura muito

importante utilizar as redes desmilitarizadas (DMZ), pois permite que servios sejam

fornecidos a usurios externos ao mesmo tempo em que protege a rede interna de

acessos externos. Esta DMZ funciona confinando os acessos externos. Assim, se

receber um ataque o atacante no chega aos recursos internos da rede. Para o bom

funcionamento desta DMZ a poltica de segurana e a implementao devem estar

completamente de acordo com as regras estabelecidas pela organizao, pois estas

polticas so complexas o suficiente para possibilitar possveis erros.

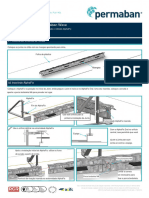

Existem trs tipos de arquitetura utilizada: Dual homed host architecture;

Screened host architeture; Screened subnet architeture, e tambm o firewall

cooperativo.

Dual homed host architecture: Esta arquitetura funciona com equipamentos

que utilizam duas placas de rede, a rede interna se conecta no firewall e este

dispositivo utiliza a outra placa para acessar os servidores externos. A rede interna

nunca acessa diretamente a internet, desta forma a comunicao feita por Proxy

ou conexes de duas etapas. Esta abordagem de duas etapas pode ocasionar

problemas, pois a conexo ao meio externo no transparente para o usurio o que

44

afeta a produtividade dos usurios.

O funcionamento desta arquitetura esta na

figura 2.1 abaixo:

Cliente

Internet

Firewall

Organizao

Host Dual-Homed

Figura 2.1 - Arquitetura Dual Homed.

Fonte: Elaborado pelo autor.

Screened host architeture: Esta arquitetura constituda por um filtro de

pacotes e um bastion host (servidor com funcionalidades desnecessrias

eliminadas), aonde para acessar a rede externa o usurio deve se conectar ao

bastion host, funcionando tambm como um Proxy. Outra forma o acesso a

servios externos pelos usurios internos utilizando o filtro de pacotes, estas duas

formas podem coexistir ao mesmo tempo tornando o firewall hbrido. Um grande

problema nesse tipo de arquitetura que se caso o bastion host for comprometido o

atacante j est dentro da rede interna, outro problema que tanto o bastion host

quanto o filtro de pacotes formam um nico ponto de falha, assim se caso houver um

ataque a comunicao da rede interna para a externa fica comprometida e

vulnervel aos invasores. Segue figura 2.2 da arquitetura do Screened host:

Internet

Pare

Filtro de Pacotes

Firewall

Pare

Bastion Host

Organizao

Figura 2.2 - Arquitetura Screened host.

Fonte: Elaborado pelo autor.

Cliente

45

Screened subnet architeture: A diferena desta arquitetura que o nvel de

segurana bem maior. Antes quando o invasor ao acessar o bastion host j estava

na rede interna, agora utilizando o conceito de DMZ isso no acontece, pois este

bastion host est dentro da DMZ que a zona de confinamento entra a rede externa

e interna. Esta arquitetura implementa a definio de filtros internos e externos,

porm qualquer erro na implementao vai resultar em uma falsa sensao de

segurana pois no ter o mesmo efeito. (NAKAMURA, 2007)

Os filtros externos permitem o trfego dos servios que esto disponveis

dentro da DMZ, assim como todo o trfego das requisies feitas pelos usurios

internos. Os filtros internos permitem apenas a passagem das requisies e

respostas dos servios que so permitidos para os usurios internos. Um tipo de

equipamento muito utilizado para esta arquitetura so os que possuem trs

interfaces de rede, aonde um utilizado para a rede interna, outro para rede externa

e outra para rede DMZ. (NAKAMURA, 2007)

Segue figura 2.3 da arquitetura do Screened Subnet:

Internet

Filtro Externo

Bastion Host

Zona

Firewall

Filtro Interno

Organizao

Figura 2.3 - Arquitetura Screened Subnet

Fonte: Elaborado pelo autor.

46

Firewall Cooperativo: Nesta arquitetura so inseridos mais componentes

como a VPN, IDS e infra estrutura de chaves Pblicas (Public Key InsfraestructurePKI), pois em muitos ambientes atuais a complexidade entre as comunicaes est

cada vez maior. muito comum ver uma organizao que mantm ligao com

outra organizao manter uma parte do sistema interligado e para isso necessrio

uma complexidade maior para ter uma proteo eficiente para as empresas.

Nas comunicaes internas da empresa o firewall precisa de complexidade,

porm quando se trata de ambiente cooperativo este nvel maior, pois existe

grande comunicao com organizaes externas, por isso este firewall precisa ser

mais elaborado para suportar este trfego com maior segurana possvel.

(NAKAMURA, 2007)

2.2 IDS (SISTEMA DE DETECO DE INTRUSO)

Baseado nos estudos de Nakamura (2007), esta parte do trabalho

apresentar o conceito Intrusion Detection System (Sistema de Deteco de

Intruso-IDS), esta ferramenta detecta tentativas de invaso do sistema de diversas

formas e diversos meios. Sero mostrados os tipos e como funciona cada tipo de

IDS para termos uma noo desta importante ferramenta na rea de segurana.

2.2.1 Principais Caractersticas

Segundo a pesquisa realizada pelo Nakamura (2007), o IDS tem a

funcionalidade de detectar e apresentar ao administrador da rede um possvel

ataque tendo como forma de deteco conhecimentos baseada na invaso, e

tambm podendo reconhecer problemas internos ocasionados acidentalmente por

algum usurio. Geralmente o IDS mostra mais informaes sobre o ataque do que

47

outra forma comum de deteco de ataque, conhecendo a forma de ataque fica mais

fcil de oferecer um melhor desempenho na tentativa de proteo.

A conexo passa pelo firewall e o mesmo verifica se vai ser bloqueada ou

ser permitida para a rede, quando permitida o IDS verifica todas elas, quando

legtima a mesma trafega na rede normalmente e quando um trfego suspeito ela

detecta, analisa e responde a este trfego.

As caractersticas do IDS para Nakamura (2007) so:

Monitorar e analisar atividades de usurios e sistemas;

Avaliar integridade de arquivos do sistema e arquivos de dados;

Anlise estatstica do padro de atividade;

Anlise baseado em assinaturas de ataque;

Analisar atividades anormais;

Analisar protocolos;

Identificao do destino do ataque.