Escolar Documentos

Profissional Documentos

Cultura Documentos

Nmap

Enviado por

PecyrneTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Nmap

Enviado por

PecyrneDireitos autorais:

Formatos disponíveis

INTRODUÇÃO

O Nmap é um dos mais utilizados e completos programas para se fazer uma

análise/rastreio de uma servidor, rede ou sub net.

Sendo um dos melhores, isso implica que tenha várias facetas, utilidades e uma

lista enorme de comandos e opções.

UMA BREVE INTRODUÇÃO

Foi desenvolvido por Gordon Lyon que, com este programa, tentou resolver algumas

questões em relação aos testes que fazia:Que computadores estão ligados na rede

local?Que IPs se encontram na rede?Qual o sistema operativo do alvo?Que portas tem

o alvo abertas?Descobrir se o sistema está infectado com vírus ou malware.Pesquisar

por computadores ou serviços não autorizados na rede.

EXEMPLO 1: ANALISAR UM IP OU DOMÍNIO

Analise a um IP:

# nmap 192.168.2.2

Análise de um domínio:

# nmap teste.com

Análise com mais informações:

# nmap -v 192.168.2.2

EXEMPLO 2: ANALISAR MÚLTIPLOS IPS OU UMA REDE SUBNET

Vários IPs , separando-os com um espaço:

# nmap 192.168.1.1 192.168.1.2 192.168.1.

Dentro da rede:

# nmap 192.168.1.1,2,3

De x a x, numa seleção de IPs:

# nmap 192.168.1.1-20

Uma seleção com um wildcard:

# nmap 192.168.1.*

Ou, uma rede completa:

# nmap 192.168.1.0/24

EXEMPLO 3: SELECIONAR OS ALVOS A PARTIR DE UM FICHEIRO

Vamos criar um ficheiro em que são introduzidos os alvos:

cat > /root/Desktop/alvos.txt

E dentro desse ficheiro os nossos alvos:

test.com

192.168.1.0/24

google.pt

facebook.com

8.8.8.8

E o comando:

# nmap -iL /root/Desktop/alvos.txt

EXEMPLO 4: EXCLUIR ALVOS DE UMA REDE

Quando se analisa uma rede grande através do Exemplo 2, pode-se remover alguns

hosts:

# nmap 192.168.1.0/24 --exclude 192.168.1.5

# nmap 192.168.1.0/24 --exclude 192.168.1.5,192.168.1.254

Ou, através de um ficheiro de exclusão como mostrado no exemplo anterior:

# nmap -iL /tmp/scanlist.txt --excludefile /tmp/exclude.txt

EXEMPLO 5: TENTAR DETECTAR O SISTEMA OPERATIVO E A SUA VERSÃO

Com o comando "-A":

# nmap -A 192.168.1.254

# nmap -v -A 192.168.1.1

# nmap -A -iL/root/Desktop/alvos.txt

EXEMPLO 6: DESCOBRIR SE O ALVO É PROTEGIDO POR UMA FIREWALL

Com o comando "-sA":

# nmap -sA 192.168.1.254

# nmap -sA facebook.com

EXEMPLO 7: COMO ANALISAR QUANDO O ALVO É PROTEGIDO POR UMA FIREWALL

Com o:

# nmap -PN 192.168.1.1

# nmap -PN server1.cyberciti.biz

EXEMPLO 8: ANALISAR UM ALVO COM O IPV6

# nmap -6 IPv6-Address-Here nmap -6 google.pt nmap -6 2607:f0d0:1002:51::4

# nmap -v -A -6 2607:f0d0:1002:51::4

EXEMPLO 9: ANALISE E DESCOBERTA DE HOST LIGADOS

Técnica conhecida por ping ou descoberta de alvos:

# nmap -sP 192.168.1.0/24

EXEMPLO 10 : ANALISE RÁPIDA

Utilizando o argumento "-F":

# nmap -F 192.168.1.1

EXEMPLO 11 : ADICIONA A RAZÃO PELO QUAL O NMAP DIZ QUE TEM A PORTA ABERTA

# nmap --reason 192.168.2.2

# nmap --reason google.pt

EXEMPLO 12 : APENAS MOSTRA PORTAS ABERTAS (OU POSSÍVEIS ABERTAS)

# nmap --open 192.168.1.1

# nmap --open google.pt

EXEMPLO 13 : MOSTRA TODOS OS PACOTES ENVIADOS E RECEBIDOS

# nmap --packet-trace 192.168.1.1

# nmap --packet-trace facebook.com

EXEMPLO 14 : MOSTRA AS SAÍDAS INSTALADAS ASSIM COMO OS CAMINHOS PERCORRIDOS

# nmap --iflist

# nmap --iflist

EXEMPLO 15: ANALISAR PORTAS ESPECÍFICAS

Utilizando o comando "nmap -p [port] hostName".

Analisar porta 80:

# nmap -p 80 192.168.2.2

Analisar porta 80 por TCP:

# nmap -p T:80 192.168.2.2

Analisar porta 53 por UDP:

# nmap -p U:53 192.168.1.1

Analizar duas portas:

# nmap -p 80,443 192.168.1.1

Analisar de x a x porta:

# nmap -p 80-200 192.168.1.1

Combinação de todas:

# nmap -p U:53,111,137,T:21-25,80,139,8080 192.168.2.2

# nmap -p U:53,111,137,T:21-25,80,139,8080 facebook.com

# nmap -v -sU -sT -p U:53,111,137,T:21-25,80,139,8080 192.168.2.2

Analisar com um "* wildcard":

# nmap -p "*" 192.168.1.1

Analisar as portas mais comuns (esta aqui é fantástica):

# nmap --top-ports 5 192.168.1.1

# nmap --top-ports 10 192.168.1.1

EXEMPLO 16: A MANEIRA DE ANÁLISE MAIS RÁPIDA DE PORTAS ABERTAS

# nmap -T5 facebook.com

EXEMPLO 17: DETECTAR SISTEMA OPERATIVO DO ALVO

# nmap -O 192.168.2.2

EXEMPLO 18: ANALISAR QUE PROGRAMAS E VERSÃO CORREM NAS PORTAS ABERTAS

# nmap -sv 192.168.2.2

Dará algo assim:

Host is up (0.090s latency).

Not shown: 845 closed ports, 153 filtered ports

PORT STATE SERVICE VERSION

21/tcp open ftp ProFTPD or KnFTPD

80/tcp open http Apache httpd 2.2.14 ((Unix))

Service Info: OS: Unix

EXEMPLO 19: ANALISAR UM ALVO UTILIZANDO TCP ACK (PA) E TCP SYN (PS) PING

Se o Firewall estiver bloqueando os pings normais (ICMP), utilizar o seguinte

método de descoberta:

# nmap -PS 192.168.2.2

# nmap -PS 80,21,443 192.168.2.2

# nmap -PS 192.168.2.2

# nmap -PS 80,21,200-512 192.168..2.2

EXEMPLO 20: ANALISAR UM ALVO UTILIZANDO O PROTOCOLO PIG PELO IP

# nmap -PO 192.168.2.2

EXEMPLO 21: ANALISAR UM ALVO UTILIZANDO UDP PING

# nmap -PU 192.168.2.2

EXEMPLO 22: DESCOBRIR AS PORTAS MAIS UTILIZADAS USANDO A ANALISE TCP SYN

Análise camuflada:

# nmap -sS 192.168.1.1

A portas TCP mais utilizadas:

# nmap -sT 192.168.1.1

EXEMPLO 23 ANALISAR SERVIÇOS UDO (ANALISE UDP)

# nmap -sU 192.268.2.2

EXEMPLO 24: ANALISAR O PROTOCOLO IP

Esta análise permite detectar quais são os protocolos (TCP, ICMP, IGMP etc) que o

alvo suporta:

# nmap -sO 192.168.2.2

# nmap -sO facebook.com

EXEMPLO 25: PROCURAR FALHAS NO FIREWALL

Uma análise nula para fazer o Firewall gerar uma resposta:

# nmap -sN 192.168.2.2

Verificação de Firewall:

# nmap -sF 192.168.2.2

Faz os sets FIN, PSH, e URG, serem analisados:

# nmap -sX 192.168.2.2

EXEMPLO 26: ANALISAR O FIREWALL COM PACOTES FRAGMENTADOS

# nmap -f 192.168.2.2

# nmap -f fw2.nixcraft.net.in

# nmap -f 15 google.pt

Escolha o vosso offset com a opçãp mtu:

# nmap --mtu 32 192.168.1.1

EXEMPLO 27: ISCOS! A OPÇÃO -D FAZ COM QUE O ALVO PENSE QUE ESTÁ A SER ANALISADO POR

MAIS MÁQUINAS

O IDS fará com que se reporte entre 5 a 10 portas a cada IP, mas nunca sabe quais

são os verdadeiros e os falsos:

# nmap -n -Ddecoy-ip1,decoy-ip2,your-own-ip,decoy-ip3,decoy-ip4 remote-host-ip

# nmap -n -D192.168.1.5,10.5.1.2,172.1.2.4,3.4.2.1 192.168.1.5

EXEMPLO 28: ANALISAR COM O ENDEREÇO MAC ALTERADO

# nmap --spoof-mac MAC-ADDRESS-HERE 192.168.2.2

Utilizar o endereço MAC aleatório:

# nmap -v -sT -PN --spoof-mac 0 192.168.1.1

EXEMPLO 29: SALVAR AS INFORMAÇÕES OBTIDAS PARA UM FICHEIRO

# nmap 192.168.2.2 > output.txt

# nmap -oN /path/to/filename 192.168.2.2

# nmap -oN output.txt 192.168.2.2

EXEMPLO 30: FERRAMENTA ZENMAP

Por fim, bem se acharam muita informação para decorar.

A ferramenta zenmap é a versão gráfica do nmap:

# apt-get install zenmap

CONCLUSÃO

Bom proveito das dicas!

Você também pode gostar

- Lendo O Estado De Um Gaussímetro Através Da Internet Com Pic Programado Em Mikroc E Esp-01No EverandLendo O Estado De Um Gaussímetro Através Da Internet Com Pic Programado Em Mikroc E Esp-01Ainda não há avaliações

- Monitorando Ozônio Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpNo EverandMonitorando Ozônio Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpAinda não há avaliações

- Nmap PDFDocumento9 páginasNmap PDFesAinda não há avaliações

- Nmap - 30 Exemplos de Comandos para Analises de Redes e Portas - HacksDocumento9 páginasNmap - 30 Exemplos de Comandos para Analises de Redes e Portas - HacksEGROJ1204Ainda não há avaliações

- Apresentamini 121016155427 Phpapp01Documento34 páginasApresentamini 121016155427 Phpapp01Caynã BlazeAinda não há avaliações

- Ferramentas de Detecção e NMAPDocumento66 páginasFerramentas de Detecção e NMAPFelipe Kitchen100% (1)

- Comptia Csa - Dominio 1 - NmapDocumento14 páginasComptia Csa - Dominio 1 - NmapJoão VictorAinda não há avaliações

- NMAPDocumento9 páginasNMAPRaul LimaAinda não há avaliações

- Nmap ScanDocumento15 páginasNmap ScanDrayxz MtAinda não há avaliações

- Varrendo Portas e Serviços Com Nmap (Scanning + Firewall Bypass)Documento6 páginasVarrendo Portas e Serviços Com Nmap (Scanning + Firewall Bypass)hilaslimaAinda não há avaliações

- Escaneanado Portas e Servicos Com NmapDocumento6 páginasEscaneanado Portas e Servicos Com NmapAugusto GabrielAinda não há avaliações

- OSCPDocumento55 páginasOSCPReniere Santos100% (1)

- Nmap Básico - Parte IIDocumento16 páginasNmap Básico - Parte IIʏᴜʀʏ ᴏғᴄAinda não há avaliações

- Usando o NmapDocumento6 páginasUsando o Nmap1985osvaldoAinda não há avaliações

- 01 Roteiro Aula Pratica NmapDocumento12 páginas01 Roteiro Aula Pratica NmapJorge MirandaAinda não há avaliações

- Atividade NMAPDocumento4 páginasAtividade NMAPRicardo GomesAinda não há avaliações

- Usando o NMAP (Codigos para Você Usar No Nmap)Documento5 páginasUsando o NMAP (Codigos para Você Usar No Nmap)Antonio JuniorAinda não há avaliações

- Sess O02 VM Xp2reverseDocumento6 páginasSess O02 VM Xp2reversesoniaoliveiraAinda não há avaliações

- Analisadores de Vunerabilidades de Rede PDFDocumento8 páginasAnalisadores de Vunerabilidades de Rede PDFAndao OliveiraAinda não há avaliações

- PALESTRA NMAP KUNGFU v2021Documento78 páginasPALESTRA NMAP KUNGFU v2021Sandro MeloAinda não há avaliações

- Apostila - Aula 16Documento12 páginasApostila - Aula 16Edy OliveiraAinda não há avaliações

- EbookDocumento3 páginasEbookgetamc.slicAinda não há avaliações

- Abordagem Firewall Iptables Roteador Gateway JoaoHeribertoDocumento35 páginasAbordagem Firewall Iptables Roteador Gateway JoaoHeribertoJADSON SOUZAAinda não há avaliações

- NMAP ComandosDocumento10 páginasNMAP ComandosErisson MarquesAinda não há avaliações

- Relatorio 4Documento14 páginasRelatorio 4Hugo GustavoAinda não há avaliações

- Firewall IPtablesDocumento20 páginasFirewall IPtablesCesar FelicioAinda não há avaliações

- 7 FerramentasDocumento7 páginas7 Ferramentasadmngx0387Ainda não há avaliações

- Guia de Referência Do NmapDocumento53 páginasGuia de Referência Do Nmapjrobs.santosAinda não há avaliações

- Construção de Firewall - 7Documento10 páginasConstrução de Firewall - 7Sergio Miguel da SilvaAinda não há avaliações

- Nmap Senac GoiasDocumento15 páginasNmap Senac GoiasEduardo ChiavelliAinda não há avaliações

- LAB 1 - Scanning-Ger - Pacotes-V1Documento16 páginasLAB 1 - Scanning-Ger - Pacotes-V1Leticia Ramos CordeiroAinda não há avaliações

- Tutorial Completo Firewall IptablesDocumento22 páginasTutorial Completo Firewall Iptablesjoaomanoel7Ainda não há avaliações

- Analisadores de Vunerabilidades de Rede PDFDocumento8 páginasAnalisadores de Vunerabilidades de Rede PDFLuan VitorAinda não há avaliações

- Aula9 SnifferDocumento14 páginasAula9 SnifferDavid TamiAinda não há avaliações

- VarredurasDocumento12 páginasVarredurasFilipe Tadeu Pereira ZanonAinda não há avaliações

- Firewall Com IPTABLES Por João EribertoDocumento25 páginasFirewall Com IPTABLES Por João EribertoCarlos ValenteAinda não há avaliações

- PENTEST Técnicas de Invasão e DefesaDocumento67 páginasPENTEST Técnicas de Invasão e DefesalucianobrunomedeirosAinda não há avaliações

- Instalação - Configuração - SNMPDocumento5 páginasInstalação - Configuração - SNMPMarcoAinda não há avaliações

- 3.3.1.9 Lab - Detecting Threats and VulnerabilitiesDocumento3 páginas3.3.1.9 Lab - Detecting Threats and VulnerabilitiesKelson AlmeidaAinda não há avaliações

- NMap No Kali LinuxDocumento30 páginasNMap No Kali LinuxAlan Silva de Lucena100% (3)

- Servidor DHCP e GatewayDocumento8 páginasServidor DHCP e GatewayJanser FrancaAinda não há avaliações

- Trabalho Principal de Segurança de Redes - Aluno-Nathalie Martins-RobertorochaDocumento18 páginasTrabalho Principal de Segurança de Redes - Aluno-Nathalie Martins-RobertorocharobertoAinda não há avaliações

- Slack Zine 14Documento16 páginasSlack Zine 14Willian CostaAinda não há avaliações

- NMAPDocumento6 páginasNMAPgilsonAinda não há avaliações

- Ataques Kali Linux WPA e WPA2 - Dica LinuxDocumento10 páginasAtaques Kali Linux WPA e WPA2 - Dica LinuxFlávio Fuxi Pinto GarciaAinda não há avaliações

- Introdução 2 DMVPNDocumento10 páginasIntrodução 2 DMVPNElias Manuel Ferreira FerreiraAinda não há avaliações

- Instalação - Leia-MeDocumento4 páginasInstalação - Leia-MedimmuoAinda não há avaliações

- Instalação - Leia-MeDocumento4 páginasInstalação - Leia-MeAlejandro GómezAinda não há avaliações

- Sumário Das Opções NmapDocumento55 páginasSumário Das Opções Nmapsandoval jose de almeida netoAinda não há avaliações

- 11 OpenVPNDocumento30 páginas11 OpenVPNxfsxfsAinda não há avaliações

- Ntop PDFDocumento7 páginasNtop PDFtiagoAinda não há avaliações

- 13-Apostila Monitorar Dispositivos SNMPDocumento22 páginas13-Apostila Monitorar Dispositivos SNMPEliezer De Sousa OliveiraAinda não há avaliações

- WebminDocumento4 páginasWebminraviolleiroAinda não há avaliações

- Resposta - Mapa - Redes de Computadores - 51-2024Documento7 páginasResposta - Mapa - Redes de Computadores - 51-2024fomere8312Ainda não há avaliações

- Monitorando Co Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpNo EverandMonitorando Co Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpAinda não há avaliações

- Lendo O Estado De Fluxo De Massa Através Da Internet Com Pic Programado Em Mikroc E Esp-01No EverandLendo O Estado De Fluxo De Massa Através Da Internet Com Pic Programado Em Mikroc E Esp-01Ainda não há avaliações

- Lendo Um Barômetro Através Da Internet Com Raspberry Programada Em PythonNo EverandLendo Um Barômetro Através Da Internet Com Raspberry Programada Em PythonAinda não há avaliações

- Lendo O Estado De Um Dinamômetro Através Da Internet Com Pic Programado Em Mikroc E Esp-01No EverandLendo O Estado De Um Dinamômetro Através Da Internet Com Pic Programado Em Mikroc E Esp-01Ainda não há avaliações

- Lendo Gaussímetro Através Da Internet Com Raspberry Programada Em PythonNo EverandLendo Gaussímetro Através Da Internet Com Raspberry Programada Em PythonAinda não há avaliações

- Monitorando Fluxo De Massa Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpNo EverandMonitorando Fluxo De Massa Remotamente Através Da Internet Com Stm32f103c8 Programado Em Arduino E PhpAinda não há avaliações

- Mapas Mentais - Informática - PRF 2021Documento108 páginasMapas Mentais - Informática - PRF 2021Railton Escobar100% (3)

- Redes de Computadores Unidade04Documento89 páginasRedes de Computadores Unidade04Arm M OlivAinda não há avaliações

- Desbloquear Portas Do Roteador MitraStar GPT-2541GNACDocumento7 páginasDesbloquear Portas Do Roteador MitraStar GPT-2541GNACBiasotto999Ainda não há avaliações

- Apostila - Módulo 3 - Bootcamp Analista de Ataque CibernéticoDocumento133 páginasApostila - Módulo 3 - Bootcamp Analista de Ataque CibernéticoTainá MorenoAinda não há avaliações

- Aula 1 TIDocumento49 páginasAula 1 TIhhsallesAinda não há avaliações

- Manual Age of EmpiresDocumento24 páginasManual Age of EmpiresRafaelPerrotta100% (1)

- Metasploit CursoDocumento208 páginasMetasploit CursoAngellinha100% (1)

- Instalação e Configuração de Redes de ComputadoresDocumento111 páginasInstalação e Configuração de Redes de ComputadoresAdilson Costa100% (1)

- Curso Prático MikrotikDocumento172 páginasCurso Prático MikrotikErenilson JesusAinda não há avaliações

- Lexmark MX41x MX51x UsersGuide PTDocumento321 páginasLexmark MX41x MX51x UsersGuide PTjeovanefsa100% (1)

- Exercicio CCNA 1 Modulo 2Documento6 páginasExercicio CCNA 1 Modulo 2Paulo AraujoAinda não há avaliações

- Memorex RedesDocumento31 páginasMemorex Redespaulo1410100% (3)

- Apluslab80 PDFDocumento33 páginasApluslab80 PDFvalterprimoAinda não há avaliações

- TEF IP One CIELO - Manual de Instalação - 140324Documento85 páginasTEF IP One CIELO - Manual de Instalação - 140324Amanda PereiraAinda não há avaliações

- Monografia - Gerenciamento de Logs Com Syslog-NGDocumento59 páginasMonografia - Gerenciamento de Logs Com Syslog-NGFernando Fonseca100% (2)

- Tema 3 - Arquitetura de Camadas - SlidesDocumento42 páginasTema 3 - Arquitetura de Camadas - SlidesThais MonteiroAinda não há avaliações

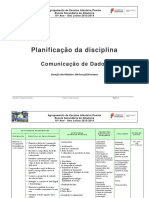

- P1-Planificacao Comunicacao de Dados 10 AnoDocumento11 páginasP1-Planificacao Comunicacao de Dados 10 AnoMaria RosadoAinda não há avaliações

- Camadas Da Arquitetura TCP IPDocumento15 páginasCamadas Da Arquitetura TCP IPRaquel Fonseca GonçalvesAinda não há avaliações

- Aula 01 - Elementos de Interconexão de Redes (Hubs, Bridges, Switches, Roteadores, Gateways) - Arquitetura e Protocolos. OSI. TCPIPDocumento109 páginasAula 01 - Elementos de Interconexão de Redes (Hubs, Bridges, Switches, Roteadores, Gateways) - Arquitetura e Protocolos. OSI. TCPIPFelipe Marcanth LopesAinda não há avaliações

- PDCC Manual v2Documento98 páginasPDCC Manual v2daniel costandradeAinda não há avaliações

- APOL 1 - Redes de Computadores - Nota 100Documento3 páginasAPOL 1 - Redes de Computadores - Nota 100Ricardo MarcianoAinda não há avaliações

- II Simulado Geral - GMFDocumento17 páginasII Simulado Geral - GMFVanessa LimaAinda não há avaliações

- Tecnologia Da Informação - Apostila - Aula 7Documento156 páginasTecnologia Da Informação - Apostila - Aula 7Perito CriminalAinda não há avaliações

- 02 Nocoes de InformaticaDocumento33 páginas02 Nocoes de InformaticaBruno FranciscoAinda não há avaliações

- WEB Atividade AvaliativaDocumento3 páginasWEB Atividade AvaliativaVanessa BonoraAinda não há avaliações

- Simulado Enade Saep Marison 1Documento4 páginasSimulado Enade Saep Marison 1Márison Figueiredo OliveiraAinda não há avaliações

- ENetwork Capítulo 2 CCNA 1 4 (Respostacap2)Documento7 páginasENetwork Capítulo 2 CCNA 1 4 (Respostacap2)Elisangela Gomes100% (1)

- Ebook - Asterisk® SCF™ Expert - SIP SecurityDocumento55 páginasEbook - Asterisk® SCF™ Expert - SIP Securitylucas mateusAinda não há avaliações

- PGCliWin - Interface Com A Automação Comercial - V2.15Documento41 páginasPGCliWin - Interface Com A Automação Comercial - V2.15Jaysson MarcosAinda não há avaliações

- Guia para Instalacao e Utilizacao Do Software AcSELerator 120904Documento86 páginasGuia para Instalacao e Utilizacao Do Software AcSELerator 120904ERIQUE SOARES SANTOSAinda não há avaliações