Escolar Documentos

Profissional Documentos

Cultura Documentos

88 - Banco de Dados

88 - Banco de Dados

Enviado por

Eduardo SilvaDireitos autorais:

Formatos disponíveis

Você também pode gostar

- JUNO-Di Editor PTDocumento91 páginasJUNO-Di Editor PTYasmine THais Santos Xavier0% (2)

- Internet e Vida PrivadaDocumento144 páginasInternet e Vida PrivadaMiguel RibeiroAinda não há avaliações

- Simulado Direito Cibernetico Ava2Documento4 páginasSimulado Direito Cibernetico Ava2Doctor Kill100% (1)

- Algoritmos I.E BookDocumento124 páginasAlgoritmos I.E BookJoão Aírton100% (1)

- Redes de Computadores Montagem Instalacoes Sistemas InformaticosDocumento140 páginasRedes de Computadores Montagem Instalacoes Sistemas InformaticosFilipe SiqueiraAinda não há avaliações

- XZ000-G3 (Brwisp) 1.0 - Qig - V1Documento2 páginasXZ000-G3 (Brwisp) 1.0 - Qig - V1BRADAinda não há avaliações

- Gastos Mensais PlanilhaDocumento1 páginaGastos Mensais PlanilhaAna Carolina CanduzAinda não há avaliações

- Apostila Teste de Software 2Documento44 páginasApostila Teste de Software 2deTudo 1poukoAinda não há avaliações

- 123Documento36 páginas123Parushurama BanadaAinda não há avaliações

- Banco de DadosDocumento123 páginasBanco de DadoswgeorgheAinda não há avaliações

- Kandengue Igreja A - D - T - RDocumento6 páginasKandengue Igreja A - D - T - RJoão BaiucoAinda não há avaliações

- Listsc PDFDocumento95 páginasListsc PDFThomás CoelhoAinda não há avaliações

- Aula 4 - Tipos de LayoutDocumento50 páginasAula 4 - Tipos de LayoutLarii_limaa100% (2)

- Tutorial Basico Agisoft Photoscan PDFDocumento18 páginasTutorial Basico Agisoft Photoscan PDFgrradoAinda não há avaliações

- Guia de Início Rápido - DMH-Z5380TVDocumento20 páginasGuia de Início Rápido - DMH-Z5380TVMarley SeabraAinda não há avaliações

- Palestra N - 1Documento43 páginasPalestra N - 1monicascarpaAinda não há avaliações

- Dimensionamento BateriasDocumento13 páginasDimensionamento Bateriasfernandonascime7325100% (1)

- Curso de Manutencao de CelularDocumento18 páginasCurso de Manutencao de CelularLucas MoraesAinda não há avaliações

- Agirh Recursos HumanosDocumento1 páginaAgirh Recursos HumanosRose Costa CostaAinda não há avaliações

- Linux - A Biblia - 160paginasDocumento159 páginasLinux - A Biblia - 160paginasapi-3709551100% (1)

- Aula 4 TDNDocumento17 páginasAula 4 TDNAluisio SantosAinda não há avaliações

- WWW Thepiratefilmes ComDocumento9 páginasWWW Thepiratefilmes Comjhean.waggner2014Ainda não há avaliações

- Configuração de MINI-LINK 6352Documento7 páginasConfiguração de MINI-LINK 6352Antonio MarianoAinda não há avaliações

- Gerador de Forma de Onda SenoidalDocumento15 páginasGerador de Forma de Onda SenoidalLucas MouraAinda não há avaliações

- Facebook Por Usuários BrasileirosDocumento5 páginasFacebook Por Usuários BrasileirosAna Maria FeitosaAinda não há avaliações

- 03 Energia SolarDocumento102 páginas03 Energia SolarAdriano AlvesAinda não há avaliações

- Simulado Avionica - AnacDocumento93 páginasSimulado Avionica - AnacCarlyson Silva100% (1)

- Nit Dicla 5 - 09Documento25 páginasNit Dicla 5 - 09CarolmariaAinda não há avaliações

- Cadernos de Traduc A oDocumento621 páginasCadernos de Traduc A oFernandaAinda não há avaliações

- 2 - Matrizes Curriculares Diagramada - EaD UniBTA DigitalDocumento160 páginas2 - Matrizes Curriculares Diagramada - EaD UniBTA DigitalPatrick TavaresAinda não há avaliações

88 - Banco de Dados

88 - Banco de Dados

Enviado por

Eduardo SilvaTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

88 - Banco de Dados

88 - Banco de Dados

Enviado por

Eduardo SilvaDireitos autorais:

Formatos disponíveis

UNIVERSIDADE SO JUDAS TADEU

USJT

Elton Elcio Martins

POLTICA DE SEGURANA EM BACKUP DE

INFORMAES

So Paulo

2003

UNIVERSIDADE SO JUDAS TADEU

USJT

Elton Elcio Martins

POLTICA DE SEGURANA EM BACKUP DE

INFORMAES

Trabalho de Concluso de Curso apresentado ao

Ps-Graduao Lato Sensu da Universidade So

Judas Tadeu, como requisito parcial para

concluso do curso de Especializao em Master

Integration System.

ORIENTADOR: Prof. Dr. Alexandre da Cunha.

So Paulo

2003

UNIVERSIDADE SO JUDAS TADEU

USJT

Elton Elcio Martins

POLTICA DE SEGURANA EM BACKUP DE

INFORMAES

Trabalho de Concluso de Curso apresentado ao

Ps-Graduao Lato Sensu da Universidade So

Judas Tadeu, como requisito parcial para

concluso do curso de Especializao em Master

Integration System.

Aprovada em dezembro de 2002.

_____________________________________________________

ORIENTADOR: Prof. Dr. Alexandre da Cunha

AGRADECIMENTOS

Agradeo a Deus pela sade, disposio e inteligncia que ele me concedeu, bem como por

ter me ajudado nos momentos mais difceis da minha vida.

Agradeo tambm a minha famlia pela colaborao e compreenso nos momentos em que

tive que deix-los para estar na faculdade.

Agradeo em especial aos meus pais que me ensinaram os valores morais de um ser humano,

como educao, honestidade e trabalho.

RESUMO

Este trabalho de pesquisa apresenta instrues para o planejamento e a criao de

solues de backup e recuperao confivel de dados de forma eficaz, permitindo assim que

uma organizao de classe empresarial atenda s suas necessidades.

Foram discutidos os objetivos e as aes necessrias para o design de servios de

backup e recuperao, seguindo-se um exame detalhado das vantagens e desvantagens de

cada opo de backup e recuperao. Essas opes so para servidores baseados no Windows

fazendo backup localmente ou fazendo backup dos dados atravs da rede, para dispositivos

NAS usando um sistema proprietrio com NDMP ou usando um dispositivo NAS que d

suporte a um agente de backup e para ambientes baseados em SAN usando backup sem LAN,

backup sem servidor, instantneos baseados em hardware e instantneos baseados em

software.

Foi discutida tambm a importncia de atender aos requisitos de hardware e de fazer o

design para garantir a segurana, disponibilidade e escalabilidade, alm dos mecanismos para

a otimizao do desempenho dos seus servios de backup e recuperao.

Palavras-chave: Backup / Informao / Segurana / Tecnologia / Gerenciamento

ABSTRACT

This work of research presents instructions for the planning and the creation of

solutions of backup and trustworthy recovery of data of efficient form, thus allowing that an

organization of enterprise classroom takes care of to its necessities.

The objectives and the necessary actions for design of services of backup and recovery

had been argued, following themselves a detailed examination of the advantages and

disadvantages of each option of backup and recovery. These options are for servers based on

the Windows making backup local or making backup of the data through the net, for devices

In using a system proprietor with NDMP or using a device NAS that it gives to support to an

agent of backup and for environments based on SAN using backup without LAN, backup

without server, snapshots based on the hardware and snapshots based on software.

The importance was also argued to take care of to the hardware requirements and to

make design to guarantee the security and availability, beyond the mechanisms for the

performance of its services of backup and recovery.

Key-Words: Backup / Information/Security / Technology / Management

SUMRIO

INTRODUO.................................................................................................................. 09

1. METODOLOGIA DE PESQUISA................................................................................ 12

2. TECNOLOGIA DA INFORMAO O PROCESSO HISTRICO......................... 14

2.1 A Internet................................................................................................................. 15

3. ESTRUTURA ORGANIZACIONAL - FUNDAMENTAO................................... 18

3.1 Organogramas.......................................................................................................... 21

3.2 Unidade Estratgica de Negcios............................................................................ 24

4. CONCEITOS FUNDAMENTAIS NO GERENCIAMENTO DA SEGURANA...... 27

4.1 Inventrio dos Ativos de Informao...................................................................... 27

4.2 Ameaas a Segurana.............................................................................................. 29

5. SISTEMAS DE BACKUP E PRINCIPAIS MDIAS....................................................

5.1 Tipos de Mdia.........................................................................................................

5.1.1 Fita...................................................................................................................

5.1.2 CD e DVD.......................................................................................................

5.1.3 Unidades Removveis......................................................................................

5.1.4 Backup On-Line..............

5.1.5 Disco Para Disco.............................................................................................

34

35

35

36

36

37

37

6. MTODO DE BACKUP CORPORATIVO.................................................................. 39

6.1 Design de Backup.................................................................................................... 40

7. TIPOS E DESIGN DE BACKUP..................................................................................

7.1 Backup Local...........................................................................................................

7.2 Backup Por Rede.....................................................................................................

7.3 Backup Por Dispositivos NAS................................................................................

7.4 Backup Sem LAN....................................................................................................

7.5 Backup Sem Servidor.............................................................................................

7.6 Backup de Instantneos Baseados em Hardware....................................................

7.7 Backup de Instantneo Baseado em Software.........................................................

45

45

46

47

50

51

51

53

CONCLUSO.................................................................................................................... 56

REFERNCIAS BIBLIOGRFICAS............................................................................... 57

LISTA DE SIGLAS

AEN

ABNT

AIF

ATA

BSI

CD

LAN

NAS

NDMP

PC

QI

SAN

SCSI

SYN

UNE

rea Estratgica de Negcios

Associao Brasileira de Normas Tcnicas

Fita Inteligente Avanada

Tecnologia Avanada Agregada

Broadcast Software International

Compact Disc

Local Area Network

Network Attached Storage

Network Data Management Protocol

Personal Computer

Quoeficiente de Inteligncia

Storage Area Networks

Small Computer System Interface

Syn-Flood

Unidade Estratgica de Negcios

INTRODUO

A informao e os processos de apoio, sistemas de redes, assumem importante papel

para os negcios. Confidencialidade, integridade e disponibilidade da informao podem ser

essenciais para preservar a competitividade, o faturamento, a lucratividade, o atendimento aos

requisitos legais e a imagem da organizao no mercado.

Cada vez mais as organizaes, seus sistemas de informao e redes de computadores

so colocados prova por diversos tipos de ameaas segurana da informao de uma

variedade de fontes, incluindo fraudes eletrnicas espionagem, sabotagem, vandalismo, fogo

ou inundao. Problemas causados por vrus, hackers e ataques de denial of service esto se

tornando cada vez mais comuns, mais ambiciosos e incrivelmente mais sofisticados.

ausncia de processos e controles de segurana pode acarretar diversos impactos, que levaro

a perda de faturamento, custos e despesas e, no final das contas, perda de valor da empresa.

Em determinadas situaes se faz necessrio um arquivo que foi apagado, um e-mail

importante com as especificaes dos produtos que o principal cliente solicitou. necessrio

utilizar o sistema integrado de maneira ininterrupta. Ainda podemos considerar que roubos e

assaltos de computadores so constantes, junto a estes problemas e para diversas outras

situaes existe a necessidade de se implantar regras que possa garantir de alguma forma a

possibilidade de se recuperar dados e informaes, substituir servidores de maneira ativa e

ininterrupta na ocorrncia de um problema e assim garantir a continuidade do negcio.

Muitos sistemas de informao no foram projetados para serem seguros. A segurana

que pode ser adotada por meios tcnicos limitada e convm que seja apoiada por gesto

administrativa e procedimentos apropriados. Por estes motivos existe a necessidade de se

projetar e implantar uma boa poltica de segurana da informao de acordo com cada

empresa e cada caso.

A globalizao que transforma a informao recente em ultrapassada apresenta

sociedade um novo momento em que os profissionais devem buscar se atualizar para no

10

serem ultrapassados no mercado e ao mesmo tempo desenvolver procedimento de segurana

para as informaes vitais, em que as organizaes se transformaram. Visto que atualmente

no existe mais a empresa que valoriza seu imobilizado e toda a sua estrutura fsica e sim a

organizao que valoriza a informao de que constituda toda a sua riqueza, lucro e

potencialidade de desenvolvimento futuro e atual.

Diante de tantas ameaas que ocorrem nos dias atuais, desde riscos decorrentes da

natureza at erros fsicos e lgicos em sistemas complexos, fica claro e evidente o grande

valor em se obter de maneira rpida e eficaz o backup e reposio dos dados que geram

diversas informaes e cuja perda pode causar prejuzos gigantescos.

Assim, de alta importncia elaborar e implementar uma poltica de segurana da

informao diante da necessidade de se obter a integridade, disponibilidade e continuidade do

negcio uma vez que o seu maior valor so as informaes que se relacionam ao mesmo.

No desenvolvimento deste trabalho de pesquisa, adotou-se como objetivo geral

demonstrar o valor da segurana da informao de forma a buscar a conscientizao dos

usurios com relao importncia de fazerem uso da mesma com tica e guard-la de

maneira segura, dentro dos sistemas existentes para armazenagem de dados. inteno

elaborar um material que possa conduzir um gestor de tecnologia a utilizar boas prticas para

elaborar de maneira simples sua prpria poltica de backup na empresa onde atua.

So objetivos especficos a serem atingidos:

Analisar a importncia que as tecnologias de informao assumem para as

empresas no contexto atual;

Analisar a situao atual da empresa referente segurana da informao;

Identificar os principais sistemas de backup atualmente em uso;

Analisar os principais sistemas de backup existentes;

11

Analisar os princpios da segurana da informao a serem considerados em

um planejamento de sistema de backup: confidencialidade (preservao de que

o acesso informao seja obtido somente por pessoas autorizadas);

integridade (garantia de que os sistemas de hardware e software esto

funcionando corretamente e esto guardando a informao com segurana para

que a mesma no seja alterada, perdida, ou danificada); disponibilidade

(garantia que os usurios autorizados obtenham acesso informao e aos

ativos correspondentes sempre que necessrio); avaliao de risco (avaliao

das ameaas, impactos e vulnerabilidades da informao e das instalaes de

processamento da informao e da probabilidade de sua ocorrncia);

gerenciamento de risco (processo de identificao, controle e minimizao ou

eliminao dos riscos de segurana que podem afetar os sistemas de

informao a um custo aceitvel);

Apresentar os principais fatores a serem considerados na adoo de uma

proposta de poltica de segurana de informaes;

Apresentar fatores a serem considerados em uma proposta de backup

corporativo.

O problema em estudo enfoca a questo: quais as consideraes que devem ser

levadas em conta pelo administrador de rede no que toca segurana na obteno,

preservao de dados de backup de fora eficiente e segura? O estudo estar delimitado ao

universo de segurana de tecnologia da informao que se faz necessrio s empresas da

atualidade, considerando sua organizao interna e realidade cotidiana.

Considera-se como hiptese bsica a ser testada para o sucesso da poltica de

segurana de backup no existem regras rgidas, porm, tambm necessrio levar em

considerao as particularidades e necessidades variveis de cada empresa.

12

1. METODOLOGIA DE PESQUISA

consenso que para realizar uma pesquisa se faz necessrio utilizar um mtodo de

trabalho. Toda cincia precisa de um mtodo para poder chegar a um conhecimento. Para que

isso acontea, deve-se seguir um caminho especfico, uma determinada maneira para se

chegar a um resultado desejado.

Ao contrrio do uso pouco rigoroso que o homem faz da palavra cincia em seu

cotidiano, no meio acadmico, na comunidade cientfica, esta palavra tomada em seu

sentido estrito: trata-se de uma forma de conhecimento sistemtico dos fenmenos materiais,

sociais, biolgicos, matemticos, fsicos e qumicos, pelos quais se pode chegar a um conjunto

de concluses lgicas, demonstrveis por meio de pesquisas.

No processo de produo do conhecimento, o pesquisador elege o mtodo que lhe

parece mais apropriado natureza do assunto que vai ser estudado. Para a abordagem e

desenvolvimento deste trabalho de pesquisa adotou-se o mtodo dedutivo. Este o mtodo

atravs do qual, a partir de um princpio geral, se chegar a concluses particulares.

Os procedimentos adotados se encontram baseados na pesquisa bibliogrfica. Esta tem

por objetivo conhecer as diferentes contribuies cientficas disponveis sobre determinado

tema. Ela abrange a leitura, anlise e interpretao de livros, textos, documentos, mapas,

fotos, etc.

BARDIN (1977) lembra que desde o texto literrio, passando pelas entrevistas e

discursos tudo susceptvel de ser analisado atravs da tcnicas de anlise de contedo. Para

o autor, a anlise de contedo pode ser entendida como um conjunto de tcnicas de anlise

13

das comunicaes que visa obter, por procedimentos sistemticos e objetivos de descrio do

contedo das mensagens, indicadores que permitam a inferncia de conhecimentos relativos

s condies de produo/recepo destas mensagens.

BARDIN (1977:105), aponta que a anlise de contedo leva "unidade de

significao que se liberta naturalmente de um texto analisado segundo critrios relativos

teoria que serve de guia leitura". Seguindo-se as orientaes metodolgicas preconizadas

por BARDIN (1977:95), esta tcnica apresenta trs etapas : "pr-anlise ; explorao do

material ; tratamento dos dados obtidos e interpretao".

Assim, necessrio proceder leitura exaustiva e repetida dos textos considerando os

objetivos do estudo e as questes tericas apontadas. Ordena-se e classifica-se o contedo do

texto final que constitui o corpus de anlise, emergindo vrios temas, que aps anlise

cuidadosa resulta no elenco final de temas.

De acordo com BARDIN (1977), um roteiro a ser seguido e que foi adotado no

desenvolvimento deste trabalho de pesquisa: preparao dos dados para a anlise; transcrio

dos discursos obtidos; ordenao dos dados obtidos atravs de definio previa de categorias;

classificao dos dados obtidos atravs de aspectos sobre os quais se deseja analisar o

contedo; anlise com base em ncleos temticos ou categorias de anlise.

14

2. TECNOLOGIA DA INFORMAO O PROCESSO HISTRICO

A partir do surgimento dos computadores pessoas e do incio de sua utilizao pelas

grandes corporaes, o ambiente empresarial transformou-se radicalmente. objetivo desta

captulo apresentar um sucinto quadro histrico do desenvolvimento das tecnologias da

informao no que tange ao ambiente administrativo.

Captar o processo histrico supe detectar o conjunto de alteraes que ocorreram nos

ltimos milnios. Conforme explica GATES (1995), com a crise da indstria no mbito

mundial, a partir da Segunda Guerra surgia a necessidade de prover a sociedade de

conhecimentos de informaes para que se pudesse desenvolver melhor a criatividade. Por

isso os detentores de poder passaram a ser os que detinham os meios de informao. Dava-se

acento enftico ao QI, capacidade da pessoa criativa e bem informada. Trata-se de poca

tambm marcada pela implantao e utilizao dos computadores na indstria.

Assim, o fator tempo ganhou destaque e passou a ser diferencial competitivo aliado

tecnologia, que era privilgio de empresas bem-sucedidas. O foco de ateno era a

informao, equipamentos e mquinas.

Segundo GATES (1995), no ambiente relativamente estvel dos anos 60 e incio dos

70 as empresas precisavam encontrar uma posio atrativa no mercado, oferecendo o mais

baixo preo ou a melhor qualidade. Porm, quando os parmetros de competitividade

mudaram para a qualidade total, para a flexibilidade, para a capacidade de inovar, as empresas

descobriram que sua estratgia competitiva rapidamente se tornaram obsoletas.

15

Em 1974, o programador americano Bill Gates adapta a linguagem Basic dos

computadores de grande porte para o Altair, o primeiro modelo de microcomputador. Gates se

antecipa a uma demanda do mercado por softwares e, em 1975, funda a Microsoft.

GATES (1995) informa que o primeiro computador pessoal, o Aple I, criado em uma

garagem, em 1976, pelos americanos Steve Jobs e Stephan Wozniak. Cinco anos depois a

IBM lana o seu PC (Personal Computer) e contrata a Microsoft para desenvolver o sistema

operacional, o MS-DOS.

Bill Gates convence outras companhias, alm da IBM, a utilizarem o seu sistema, o

que permite que um mesmo programa funcione em micros de diversos fabricantes. Em 1983,

a IBM lana o PC-XT. A arquitetura copiada em todo o mundo e os micros tipo PC passam a

ser conhecidos pelos modelos do microprocessador, cada vez mais potentes: 286, 386SX,

386DX, 486SX, 486DX, Pentium e Pentium Pr, lanado em 1995.

O nico computador a fazer frente aos PCs o Macintosh, que lanado em 1984 e

revoluciona o mercado promovendo o uso de cones e do mouse. O cone um smbolo

grfico que indica um comando e o mouse substitui muitas das funes do teclado.

Segundo GATES (1995), no ano seguinte, a Microsoft lana o Windows, sistema

operacional que utiliza tambm o cone e o mouse em PC. O Windows s alcana sucesso a

partir de 1990, com a verso 3.0. Em 1995 uma nova verso vende 7 milhes de cpias em

menos de dois meses aps o lanamento.

2.1 A INTERNET

A Internet um conjunto de redes de computadores interligados pelo mundo inteiro,

que tm em comum um conjunto de protocolos e de servios, de forma que os usurios a ela

conectados possam usufruir de servios de informao e comunicao de alcance mundial.

16

Conforme SOUSA (2002), em 1962, a Advanced Research Projects Agency - ARPA1

encarregou a Rand Corporation (uma espcie de conselho formado em 1948) de criar um

mtodo que garantisse as comunicaes governamentais no caso de um ataque nuclear. Dois

anos depois, a Rand publicou um relatrio, chamado Sobre Comunicao Distribuda, um

tratado de Paul Baran a respeito de redes de comutao de pacotes (pequenos grupos de

dados).

O conceito de comutao de pacotes parte do pressuposto de que a rede era insegura

em qualquer circunstncia, ento, era preciso evitar um modelo centralizado prevendo que

todos os "ns" seriam interligados por caminhos redundantes e teriam autonomia para gerar,

transmitir e receber mensagens.

As

mensagens seriam divididas em pacotes, os quais seriam endereados

separadamente e remetidos de uma mquina para outra. Conforme SOUSA (2002), o

itinerrio especfico que cada pacote percorreria seria irrelevante; o importante era que o

modelo garantisse que todos os pacotes chegariam a seus destinos e seriam reagrupados,

reconstituindo a mensagem original. Como a idia era criar diversos canais redundantes,

ligando os diversos "ns" da rede entre si, seria necessrio destruir praticamente toda a rede

para imped-la de funcionar.

Em 1967, a ARPA apresentou o primeiro plano real de uma rede de comutao de

pacotes. Essa rede veio a se chamar Arpanet, patrocinada pelo Departamento de Defesa dos

Estados Unidos. Porm, de acordo com SOUSA (2002), a primeira rede experimental usando

tecnologia de Internet envolveu quatro computadores e foi construda em 1969. Contudo, a

Arpanet original tem sido, desde ento, expandida e substituda, e hoje o que sobrou forma

grande parte do que conhecido como Internet.

Em 1973 feita a primeira conexo internacional da Arpanet, entre a Inglaterra e a

Noruega. Foi somente a partir de 1986 que a Arpanet comeou a ser chamada de Internet. O

Brasil se conecta rede em 1989, inicialmente visando auxiliar a comunidade acadmica. A

FAPESP - Fundao de Amparo Pesquisa do Estado de So Paulo tomou a iniciativa de

solicitar, aos Estados Unidos, a responsabilidade da administrao dos registros dos domnios

1

Em 1957 a Unio Sovitica lana o foguete Sputnik, o primeiro satlite artificial terrestre. Como resposta, os Estados Unidos formaram a

ARPA dentro de seu Departamento de Defesa para estabelecer a liderana norte-americana em cincia e tecnologia aplicveis militarmente.

17

brasileiros (.br). A partir disso, toda a comunidade acadmica universitria pde usufruir

integralmente da grande rede.

A Internet cresce e se diversifica com tal velocidade que impossvel prever que

rumos tomar. A rede de fato se transformou na decantada "estrada da informao" e, cada

vez mais, se constitui no principal meio para transaes comerciais e distribuio de

informao.

Atualmente, setores to diferentes como telecomunicaes, indstria editorial,

assistncia mdica, transporte, bancos, educao, varejo, indstria farmacutica, servios e

tantos outros sofrem profundas transformaes em perodos reduzidos de tempo. Neste

contexto, muito mais do que em ambientes organizados, onde as mudanas so previsveis, o

planejamento e controle so indispensvel.

Neste

contexto,

segurana

das

informaes

assume

importncia

inquestionvel. No entanto, as tecnologias de informao so instrumentos que devem atender

s necessidades dos usurios. Para isso, imprescindvel considerar as noes fundamentais

das prticas administrativas visando formar um quadro mental da estrutura e do ambiente

empresarial.

Assim, empresas de sucesso devem antever todos os cenrios possveis e, para cada

um, definir uma estratgia apropriada. Devem ser capazes de agir com rapidez no confronto

com seus concorrentes. E, ainda devem estar prontas para mudanas, segundo o cenrio em

que se achem inseridas.

18

3. ESTRUTURA ORGANIZACIONAL - FUNDAMENTAO

Considerando as necessidades do ambiente empresarial como fator bsico para o

desenvolvimento de segurana das informaes, este captulo aborda os fundamentos tericos

relativos ao reconhecimento da estrutura empresarial.

Conforme explica CHIAVENATO (1989), a palavra estrutura

indica a ordem ou

disposio das partes que compem um todo. Por sua vez, FARIA (1989), buscando definir

estrutura organizacional, assim se expressa:

Forma de arquitetura do conjunto de elementos que constituem o

arcabouo ou suporte sobre o qual repousam as demais partes

componentes do organismo, revelando a maneira pela qual foram

integradas e esto vinculadas aos rgos integrantes. Sua filosofia

representada pelo organograma, que evidencia a interdependncia, os

nveis hierrquicos, as vias de comunicao e controle que permitem

entender a anatomia do organismo, sua amplitude e potencialidade.

(FARIA, 1989:168)

Em outras palavras, a expresso estrutura organizacional se refere maneira como a

empresa agrupa e rene pessoas e rgos dentro de escales hierrquicos (nveis de

autoridade) e de reas de atividade (departamentos, por exemplo). Desta forma pode-se

definir estrutura organizacional como um instrumento gerencial utilizado para atingir os

objetivos organizacionais, a estrutura resultado do processo de diviso do trabalho e da

definio de meios para coordenar este trabalho.

19

Conforme as exposies de DAY (1999), possvel identificar alguns elementos da

estrutura organizacional:

Departamentalizao - definio dos critrios para agrupar os indivduos em

unidades, de acordo com a especializao de cada um, para que possam ser

administrados. Os tipos mais comuns so funcional; por clientes; por processo

ou equipamento, por projetos, por produtos ou servios, matricial, mista.

Nveis Hierrquicos - deve ser definido o nmero mais adequado a cada

organizao deve ser definido, o excesso ou falta de nveis hierrquicos pode

afetar o desempenho da mesma. O nmero mximo de subordinados que um

chefe pode supervisionar eficientemente deve ser considerado, e depender

principalmente da natureza da tarefa, dentre outros fatores;

Delegao ou Descentralizao da Autoridade referente a definio do grau

de descentralizao das reas de apoio, podem ser centralizadas servindo todas

as unidades ou podem ser descentralizadas total ou parcialmente.

Coordenao das atividades - composta pelos procedimentos realizados para

integrar as funes das sub-unidades da organizao;

Formalizao e Sistemas de Comunicao - indica o quanto as regras,

procedimentos, instrues e comunicaes devem ser formalizadas ou

normatizadas e quais canais devem ser utilizados;

Padronizao das tarefas - definio de procedimentos a serem realizados para

garantir a previsibilidade das tarefas ou a definio de procedimentos a serem

realizados para garantir a previsibilidade das tarefas;

DAY (1989) entende a estruturao considerando os elementos que a influenciam.

Estes elementos e seus parmetros so dispostos e combinados para modelar uma nova

estrutura, mas tambm podem ser considerados como componentes bsicos da estrutura, pois,

tanto modelam uma nova estrutura atravs de sua combinao como so partes integrantes da

mesma.

Para o autor so componentes bsicos da estrutura organizacional: especializao do

trabalho; formalizao do comportamento; treinamento e doutrinao; agrupamento das

20

unidades; tamanho das unidades; sistema de planejamento e controle; dispositivos de ligao;

descentralizao vertical; descentralizao horizontal.

Nota-se que h um consenso que

quanto mais complexa for uma organizao, ou

seja, quanto maior a sua diferenciao, maior ser a necessidade de mecanismos de controle,

coordenao e comunicao, em funo do prprio aumento do potencial de dificuldade para

efetuar a coordenao do trabalho dividido.

Cada dimenses da anlise estrutural precisa ser concebida como um contnuo, ou

seja, as estruturas no so centralizadas ou descentralizadas, formalizadas ou informalizadas,

e sim, possuem graus de centralizao, formalizao e complexidade.

Existem diversos projetos estruturais diferentes com vrios graus de formalizao,

complexidade e centralizao. A combinao destes elementos depende de fatores contextuais

internos e externos. Uma determinada combinao destas dimenses pode ser mais adequada

para uma organizao do que para outra.

Desta forma, a estrutura uma combinao complexa e adequada ao contexto de cada

organizao, sempre havendo mltiplas combinaes e interaes entre estas dimenses. No

entanto, apesar de serem possveis diversas combinaes, necessrio manter a coerncia

entre os elementos.

Segundo informa DAY (1989), a estrutura pode ser direcionada resultados, por meio

de tarefas voltadas rotina ou inovao.

So algumas caractersticas da estrutura para rotinas:

departamentalizao funcional, por processo, por projeto, territorial, etc.;

alto grau de especializao de tarefas;

melhor diviso do trabalho;

atividades bem definidas;

maior centralizao de autoridade;

sistema de autoridade forte e constante;

comunicao vertical chefe/subordinado;

21

maior formalizao da estrutura.

So caractersticas da estrutura voltada para inovao:

separao as unidades de rotina das unidades criativas e inovadoras;

baixa formalizao de estrutura por meio de manuais de procedimentos;

baixa definio de atividades e atribuies;

baixo grau de especializao de tarefas;

maior descentralizao de autoridade;

sistema de autoridade mvel e mais liderado do que autoritrio;

comunicao mais aberta possvel;

clima bastante favorvel a idias novas.

3.1 Organogramas

Algumas ferramentas podem ser utilizadas pelos profissionais que necessitem

conquistar uma viso minuciosa da estrutura organizacional e suas implicaes. Entre estas

ferramentas os organogramas so de grande utilidade.

(...) organograma (organo = rgos + grama = grfico) o grfico que

representa a organizao de uma empresa, ou seja, a sua estrutura

organizacional. um grfico estatstico, isto , corresponde a uma

radiografia da empresa e mostra o seu esqueleto e sua constituio

interna, mas no mostra o seu funcionamento e sua dinmica.

CHIAVENATO (198:25),

A estrutura organizacional representada graficamente no organograma que apresenta

a organizao formal de empresa (ou rea) num determinado momento.

Conforme explica OLIVEIRA (1990), a representao grfica tem por objetivo

apresentar graficamente a relao superior/subordinado, alm de estabelecer a diviso de

trabalho. Deve explicitar: a padronizao da nomenclatura (presidncia, diretoria,

departamento, diviso); o significado de legendas/siglas

e/ou abreviao constando de

legenda no prprio organograma; o alinhamento horizontal; se no existe um determinado

nvel, introduzir uma linha vertical prolongada.

22

O organograma tambm deve especificar convenes achatadas: ligaes horizontais =

assessoria/coordenao; ligaes verticais = linha/autoridade; ligaes tracejadas = estruturas

provisrias; ligaes pontilhadas = autoridade funcional. A representao grfica deve

projetar a estrutura que melhor represente a realidade empresarial, alm de apresentar

claramente o nvel adequado de controle e burocratizao. Seu contedo deve ser apresentado

claramente, assim como sua finalidade e diretrizes.

Na FIGURA 1, a departamentalizao funcional considerou as quatro reas funcionais

clssicas da empresa. Este tipo de departamentalizao tambm pode ser feito considerando

as funes de administrao. A departamentalizao pode tambm acontecer por rea de

conhecimento.

Conforme OLIVEIRA (1990), o tipo mais comum e mais utilizado de organograma o

clssico ou linear.

Diretoria

Geral

Gerncia

de

Produo

Gerncia

Financeira

Gerncia

Marketing

Gerncia

de RH

FIGURA 1. Modelo de Organograma de Departamentalizao Funcional

Ele composto de retngulos, linhas verticais e horizontais. Os retngulos

representam as unidades organizacionais e as linhas, o comando e a subordinao. As linhas

ligam os retngulos na vertical e horizontal, demonstrando os nveis hierrquicos, de

autoridade e as relaes formais da organizao.

Linhas tracejadas, pontilhadas e retngulos tracejados podem estar presentes no

grfico. Nesses casos, necessrio colocar uma legenda para informar. Linhas tracejadas ou

pontilhadas podem representar relaes informais, de assessoria e relaes formais previstas.

Retngulos tracejados representam unidades de trabalho que ainda no foram implantadas.

23

Conforme as indicaes de

OLIVEIRA (1990), o organograma linear tem por

caracterstica apresentar: um conjunto de informaes especficas e relevantes; conjunto de

responsabilidades, atividades, decises, etc. (linha da matriz); conjunto de cargos

organizacionais a serem considerados (coluna matriz); conjunto de smbolos que indiquem o

grau de extenso de responsabilidade e autoridade de forma que expliquem as relaes entre

linhas e colunas.

Para OLIVEIRA (1990), o organograma linear apresenta como vantagens: possibilita

eliminar ambigidade no processo decisrio; permite a efetivao de anlises objetivas de

estrutura; permite a visualizao da responsabilidade pela funo; possibilita caracterizar a

forma pela qual uma posio se relaciona com as demais dentro da empresa.

Cargos

Gerente Adm/Fin

Responsabilidade

Gerente de

Projetos

Diretor Geral

Contrata M.Obra

Libera Pgto

Elabora Propostas

Elabora Oramentos

0 Decide

X Executa

Participa

- Controla

FIGURA 2. Modelo de Organograma Linear

Para se estabelecer o organograma imprescindvel analisar as atribuies e unidades

organizacionais da empresa. Estas tm como base a especializao e maior conhecimento dos

aspectos do trabalho. Deve haver um perfeito equilbrio da especializao do trabalho na

estrutura para se evitar problemas de motivao e coordenao das atividades da empresa,

para tanto ocorre a departamentalizao.

Diretor Financeiro

PRESIDENTE

24

Gerente de Controladoria

Chefe do Departamento de Contabilidade

Chefe do Departamento de Custos

Gerente de Tesouraria

Chefe do Departamento de Operaes Financeiras

Chefe do Departamento de Contas a Pagar

Diretor Administrativo

Gerente de Recursos Humanos

FIGURA 3: Modelo de Organograma Vertical

O autor aponta como desvantagem do organograma vertical, onde o principal destaque

so os nveis hierrquicos, o fato deste no considerar a estrutura informal e ser de difcil

leitura.

3.2 UNIDADE ESTRATGICA DE NEGCIOS

Conforme explica OLIVEIRA (1991), a Administrao Estratgica se preocupa com o

estabelecimento de objetivos e metas para a organizao e com a manuteno de um conjunto

de relaes entre a organizao e o ambiente que lhe permitam perseguir seus objetivos.

Apresenta como produto final um potencial de desempenho futuro, estrutura e dinmica

interna capaz de manter a sensibilidade a mudanas no ambiente externo.

O autor informa que para se atingir esse desempenho toma-se como base as reas

Estratgicas de Negcios - AENs, que mostram ambientes nos quais a empresa atua ou poder

atuar. Para desenvolver ou gerenciar as especialidades necessrias para que a empresa atue

em uma ou mais AENs, so desenvolvidas Unidades Estratgicas de Negcios - UENs, que

conforme as exposies de DAY (1999), pode ser entendida como a unidade empresarial

responsvel pelo desenvolvimento da posio estratgica da empresa em uma ou mais AENs.

25

A escolha das AENs uma deciso estratgica que implica conhecer em detalhecomo

onde a empresa compete realmente, quais variveis que representam competitividade dentro

desse contexto e no que fundamental ser melhor do que a concorrncia.

AEN e UNE so reas altamente sensveis onde a exatido de informaes e a

segurana delas se faz ponto primordial para o sucesso empresarial.

Conforme ensina OLIVEIRA (1991), uma Unidade Estratgica de Negcios pode ser

encarada como uma diviso, uma linha de produtos ou outro centro de lucro de uma empresa

que produz e comercializa um conjunto bem definido de produtos ou servios correlatos.

Serve um conjunto claramente definido de clientes, numa rea geogrfica razoavelmente bem

definida e compete com um conjunto bem definido de concorrentes.

A grande razo para a utilizao das UENs, reside na determinao dos potenciais

relativos de lucro, com base em suas posies competitivas correntes e em alteraes futuras,

tais como tamanho de mercado e qualidade do produto. O objetivo bsico possibilitar a

avaliao dos negcios explorados nas diversas AENs, como ferramenta para a tomada de

decises quanto alocao de recursos, aquisio ou liquidao de UENs.

Os procedimentos de anlise podem ser estabelecidos de maneira mais sistemtica,

facilitando a obteno das estratgias empresariais, porque a distncia organizacional se torna

menor e possibilita uma aderncia maior da perspectiva do plano em relao ao que

efetivamente ocorre.

Conforme explica DAY (1999), algumas das principais caractersticas da UENs so:

possibilita alcanar uma base mais consistente de conhecimento, condio vital

para a implantao, de forma sustentada, de sistemas de gesto modernos;

favorece uma melhor anlise da concorrncia e de melhorar a qualidade da

decises correspondentes a alternativas de parceria, investimentos, simular

operaes, bem como estabelecer objetivos mais aderentes com a realidade de

mercado;

26

possibilita racionalizar os investimentos necessrios para atingir o mesmo

objetivo, aumentando a eficincia do sistema na utilizao de recursos

financeiros;

favorece a obteno de unidades operacionais mais focalizadas, trazendo

ganhos na curva de experincia dos processos envolvidos, agilidade

operacional e maior aderncia dos controles e decises gerenciais;

privilegia a melhor formulao das estratgias e na maior parte das vezes,

melhor qualidade nas estratgias formuladas;

a longo prazo, traz um adicional de qualidade superior, pode ser encarada como

a maneira mais eficaz de crescer.

Conforme as observaes de DAY (1999), alguns pontos que servem de suporte para a

elaborao de um roteiro bsico no estabelecimento de UENs so:

levantamento inicial envolvendo o levantamento de dados de clientes

atendidos, tecnologia adotada para o atendimento ou produo de bens e

servios, entradas e sadas de pedidos, estatsticas das variveis de

atendimento, valores envolvidos e recursos utilizados, faturamento, todos os

documentos referentes a produtos ou servios prestados.

anlise preliminar quando se obtm agrupamentos de servios com

caractersticas similares quanto sua obteno e forma de atendimento;

definir exatamente onde se situa a arena competitiva da qual participa a

empresa, por meio de seus vrios negcios.

identificar segmentos de produtos, considerando, todos os tipos de produtos

distintos oferecidos pelo mercado ou que podem ser considerados.

Identificar o segmentos de compradores - para identificar o segmento de

compradores, todos os tipos diferentes de compradores finais devem ser

examinados em busca de importantes diferenas estruturais ou na cadeia de

valores.

identificar segmentos com base em canais quando devem ser considerados

todos os canais existentes e viveis atravs dos quais um produto pode atingir

ou atinge os compradores.

Identificar segmentos geogrficos e suas caractersticas.

27

Uma vez identificadas as variveis relevantes, a tarefa seguinte combin-las numa

segmentao geral. O desafio destilar estas variveis nos segmentos mais significativos para

se desenvolver a estratgia competitiva.

Nesse processo, a segurana das informaes item que se encontra relacionado s

diversas reas e prticas profissionais que atuam no interior das empresas. necessrio

avaliar os mtodos de trabalho, necessidades e fragilidade da empresa para, ento,

implementar os sistemas de segurana em que esto inseridas as prticas de backup.

4. CONCEITOS FUNDAMENTAIS NO GERENCIAMENTO DA

SEGURANA

O objetivo deste captulo fornecer apontamentos bsicos para a gesto de segurana

das informaes.

Diante da constante preocupao com a Segurana da Informao, foram criados

Regulamentaes e Processos a serem seguidos, de forma que implantar segurana no seja

mais intuitivo, mas sim baseada em Modelos e Melhores Prticas.

O objetivo deste artigo fornecer noes bsicas de Como comear a implementar a

Segurana, citando os principais fatores de segurana, e links de pesquisa sobre o assunto.

Conforme ABNT (2002), antes de proteger, devemos saber:

o que proteger;

de que proteger;

28

pontos vulnerveis;

processos a serem seguidos.

4.1 INVENTRIO DOS ATIVOS DE INFORMAO

Ativo todo recurso que pode sofrer algum tipo de ataque, logo, precisa de proteo.

Portanto todos os recursos que necessitam de alguma proteo, considerado um ATIVO.

O inventrio dos ativos ajuda a assegurar que s protees esto sendo

feitas de forma efetiva e tambm pode ser requerido para outras

finalidades de negcios, como sade e segurana, seguro ou financeiro

(gerenciamento patrimonial). O processo de compilao de um

inventrio de ativos um aspecto importante no gerenciamento de

risco. (ABNT, 2002:09)

Para a avaliao necessrio coletar informaes suficientes para analisar o estado

atual da Segurana no ambiente e classificar quais bens esto protegidos. Com base nessa

anlise ser possvel classificar os ativos e lig-los s suas respectivas ameaas.

necessrio definir o valor das informaes e dos servios do ponto de vista dos

terceiros envolvidos e do esforo necessrio para recriar as informaes. Baseado no custo da

perda ou roubo de informao e/ou na queda de um servio, possvel avaliar o custo deste

recurso. O valor de um recurso deve refletir todos os custos identificados que poderiam surgir

se houvesse algum problema com esse recurso.

Uma organizao precisa ser capaz de identificar seus ativos e seus

respectivos valores e importncia. Baseada nesta informao, uma

organizao pode ento fornecer nveis de proteo proporcionais ao

valor e importncia desses ativos. Convm que um inventrio dos

principais ativos associados com cada sistema de informao sejam

claramente identificados e a classificao de segurana (...) seja

acordada e documentada, juntamente com sua localizao atual

(importante quando se tenta recuperar perdas ou danos). (ABNT,

2002:09)

Um exemplo de classificao de ativos por prioridades:

29

Prioridade 1 - O servidor fornece funcionalidade bsica, mas no tem impacto

financeiro nos negcios.

Prioridade 3 - O servidor hospeda

informaes importantes, mas que podem ser

recuperados rapidamente e com facilidade.

Prioridade 5 - O Servidor possui dados importantes e que demorariam muito tempo

para serem recuperados.

Prioridade 8 - O servidor possui informaes para os objetivos de negcio da

empresa. A perda destas informaes pode interromper projetos e o servio dirio

de todos os usurios, o que causaria uma queda muito grande na produtividade da

empresa.

Prioridade 10 - O servidor causa um grande impacto no negcio da empresa. A

perda deste servidor ou a divulgao destas informaes poderiam causar

desvantagem competitiva da sua empresa.

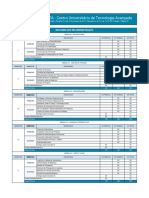

Classificao do Servidor

Controladores de Domnio Raiz

Contas Administrativas de Empresas

Controladores de Domnio Filho

Conta de Administrao do Domnio

Contas de Usurio do Domnio

Servios DNS raiz

Servios DNS filho

Servidores WINS

Servidores DHCP

Servidores de Arquivos e Impresso

Servidores IIS de Pesquisa

Servidores IIS de Departamento

Servidores IIS de Recursos Humanos

Propriedade do Ativo (AP)

8

10

8

10

5

4

5

3

1

8

10

6

7

TABELA 1 Classificao de Ativos por Prioridade.

4.2 AMEAAS SEGURANA

30

Ameaa algo que oferece um risco e tem como foco algum ativo. Uma ameaa

tambm pode aproveitar-se de alguma vulnerabilidade do ambiente.

A ABNT (2002) faz recomendaes com base na classificao de prioridades de

defesa contra ameaas:

Convm que a classificao de informao e seus respectivos

controles de proteo levem em considerao as necessidades de

negcios para compartilhamento ou restrio de informaes e os

respectivos impactos nos negcios como, por exemplo, o acesso no

autorizado ou danos informao. Em geral, a classificao dada a

uma informao o caminho mais curto para determinar como ela

tratada e protegida.

Convm que informaes e resultados de sistemas que processam

dados classificados sejam rotulados de acordo com seu valor e sua

sensibilidade para a organizao. Tambm pode ser apropriado rotular

a informao em termos de quo crtica ela para a organizao

como, por exemplo, em termos de integridade e disponibilidade. A

informao freqentemente deixa de ser sensvel ou crtica aps um

certo perodo de tempo, por exemplo, quando a informao se torna

pblica. Convm que estes aspectos sejam levados em considerao,

pois uma classificao superestimada pode levar a custos adicionais

desnecessrio. Convm que as regras de classificao previnam e

alertam para o fato de que um determinado item de informao no

tem necessariamente uma classificao fixa, podem sofrer

modificaes de acordo com alguma poltica predeterminada. (...)

Convm que cuidados sejam tomados com a quantidade de categorias

de classificao e com os benefcios obtidos pelo uso. Esquemas

excessivamente complexos podem tornar o uso incmodo, invivel

economicamente ou impraticvel. Convm que ateno especial seja

dada na interpretao dos rtulos de classificao sobre documentos

de outras organizaes, que podem ter definies diferentes para

rtulos iguais ou semelhantes aos usados.

Convm que a responsabilidade pela definio da classificao de um

item de informao, tais como um documento, registro de dados,

arquivo de dados os disquete , e a anlise crtica peridica desta

classificao fiquem com o autor ou com o proprietrio responsvel

pela informao. (ABNT, 2002:10)

Para identificar Ameaas de Segurana, identificar os Tipos de Ataques a base para

chegar aos Riscos. Considera-se as prioridades que so os pontos que podem comprometer o

Negcio da Empresa, ou seja, o que crucial para a sobrevivncia da Empresa crucial no

seu projeto de Segurana.

31

NAKAMURA & GEUS (2003) ressaltam que necessrio considerar um conjunto de

ameaas:

Falsificao de Identidade - quando se usa nome de usurio e senha de outra

pessoa para acessar recursos ou executar tarefas. Seguem dois exemplos:

falsificar mensagens de e-mail; executar pacotes de autenticao. Um ataque de

Falsificao pode ter incio em um PostIt com sua senha, grudado no seu

monitor.

Violao - ocorre quando os dados so alterados. Ex.: alterar dados durante a

transmisso; alterar dados em arquivo.

Repudiao - considerada uma das ltimas etapas de um ataque bem sucedido,

pois o ato de negar algo que foi feito. Isso pode ser feito apagando as

entradas do Log aps um acesso indevido. So exemplos: excluir um arquivo

crtico e negar que excluiu; comprar um produto e mais tarde negar que

comprou.

Divulgao das Informaes - pode ser to grave e/ou custar to caro quanto

um ataque de Negao de Servio, pois informaes que no podiam ser

acessadas por terceiros, agora esto sendo divulgadas ou usadas para obter

vantagem em negcios. Dependendo da informao ela pode ser usada como

objeto de chantagem. Ex.: expor informaes em mensagens de erro: expor

cdigo em sites.

Negao de Servio - o objetivo deste ataque parar algum servio. Exemplo:

inundar uma rede

com pacotes SYN (Syn-Flood); inundar uma rede

com pacotes ICPM forados. O alvo deste tipo de ataque pode ser um Web

Server contendo o site da empresa, ou at mesmo inundar o DHCP Server

Local com solicitaes de IP, fazendo com que nenhuma estao com IP

dinmico obtenha endereo IP.

Elevao de Privilgios - acontece quando o usurio mal-intencionado quer

executar uma ao da qual no possui privilgios administrativos suficientes.

Ex.: explorar saturaes do buffer para obter privilgios do sistema; obter

privilgios de administrador de forma ilegtima. Este usurio pode aproveitarse que o Administrador da Rede efetuou logon numa mquina e a deixou

desbloqueada, e com isso adicionar a sua prpria conta aos grupos Domain

32

Admins, e Remote Desktop Users. Com isso ele faz o que quiser com a rede da

empresa, mesmo que esteja em casa.

necessrio identificar quem pode atacar a rede, e qual a capacidade e/ou objetivo

desta pessoa. NAKAMURA & GEUS (2003) apontam:

Principiante no tem nenhuma experincia em programao e usa

ferramentas de terceiros. Geralmente no tem noo do que est fazendo ou das

conseqncias daquele ato.

Intermedirio tem algum conhecimento de programao e utiliza

ferramentas usadas por terceiros. Esta pessoa pode querer algo alm de testar

um Programinha Hacker.

Avanado Programadores experientes, possuem conhecimento de InfraEstrutura e Protocolos. Podem realizar ataques estruturados. Certamente no

esto s testando os seus programas.

Estas duas primeiras pessoas podem ser funcionrios da empresa, e provavelmente

esto se aproveitando de alguma vulnerabilidade do seu ambiente.

Convm que a direo avalie a superviso de funcionrios novos e inexperientes

com autorizao para acesso a sistemas sensveis. Convm que o trabalho de todas as

equipes seja periodicamente revisto e comprovado pelo membro mais experiente da equipe.

(ABNT, 2002:11)

Os ataques com mais chances de dar certo so aqueles que exploram

vulnerabilidades, seja ela do sistema operacional, aplicativos ou polticas internas. Segundo

NAKAMURA & GEUS (2003), so algumas vulnerabilidades:

Roubo de senhas Uso de senhas em branco, senhas previsveis ou que no usam

requisitos mnimos de complexidade. Deixar um Postit com a senha grudada no

monitor uma vulnerabilidade.

Software sem Patches Um gerenciamento de Service Packs e HotFixes mal

feito uma vulnerabilidade comum. Veja casos como os ataques do Slammer e do

33

Blaster, sendo que suas respectivas correes j estavam disponveis bem antes dos

ataques serem realizados.

Configurao Incorreta Aplicativos executados com contas de Sistema Local, e

usurios que possuem permisses acima do necessrio.

Engenharia Social O Administrador pode alterar uma senha sem verificar a

identidade da chamada.

Segurana fraca no Permetro Servios desnecessrios, portas no seguras.

Firewall e Roteadores usadas incorretamente.

Transporte de Dados sem Criptografia Pacotes de autenticao usando

protocolos de texto simples, dados importantes enviados em texto simples pela

Internet.

A ABNT ainda lembra que:

A proteo fsica pode ser alcanada atravs da criao de diversas

barreiras fsicas em torno da propriedade fsica do negcio e de suas

instalaes de processamento de informaes. Cada barreira

estabelece um permetro de segurana, contribuindo para o aumento

da proteo total fornecida. Convm que as organizaes usem os

permetros de segurana para proteger as reas que contm os recursos

e instalaes de processamento de dados (...). Um permetro de

segurana qualquer coisa que estabelece uma barreira, por exemplo,

uma parede, uma porta com controle de entrada baseado em carto ou

mesmo um balco de controle de acesso com registro manual. A

localizao e a resistncia de cada barreira dependem dos resultados

da avaliao de riscos. (ABNT, 2002:13)

necessrio identificar, entender como explor-las e mesmo que no seja possvel

elimin-las, monitorar e gerenciar o risco de suas vulnerabilidades.

Nem todos os problemas de segurana possuem uma soluo definitiva, a partir disso

inicia-se o Gerenciamento de Risco, analisando e balanceando todas as informaes sobre

Ativos, Ameaas, Vulnerabilidades, probabilidade e impacto.

Neste contexto, as cpias de segurana de dados e de softwears fundamentais para a

empresa devem ser realizados periodicamente.

34

5. SISTEMAS DE BACKUP E PRINCIPAIS MDIAS

Sistemas de backup so estratgias de segurana de dados que garantem o acesso s

informaes em caso de desastres ou falhas dos dispositivos primrios de armazenamento.

Armazenar os dados de forma segura e consistente pode ser vital para o futuro da empresa.

Convm Que copias de segurana de dados e de softwares essenciais

ao negcio sejam feitas regularmente. Convm que recursos e

instalaes alternativos sejam disponibilizados de forma a garantir

que todos os dados e sistemas aplicativos essenciais ao negcio

possam ser recuperados aps um desastre ou problema com mdias.

Convm que sejam testados regularmente os backups de sistemas

individuais, de maneira a garantir que satisfaam os requisitos dos

planos de continuidade de negcios. (ABNT, 2002: 21)

A implementao de uma estratgia de backup e armazenamento dever considerar

aspectos como:

35

Massa de Dados

Tempo de armazenamento e dispositivos

Mdia de armazenamento

Implementao de polticas de armazenamento, utilizao e conservao das

mdias de armazenamento

Implementao de polticas de recuperao de desastres que permitem a

reinstalao de um sistema operacional em minutos (disaster recovery);

Replicao incremental de dados para servidores remotos atravs de linhas

dedicadas de baixa velocidade (replicao de dados).

Os produtos de backup corporativo que esto disponveis no mercado so

diversificados e projetados para uso timo com uma biblioteca de fita, atendendo as

necessidades do administrador de rede de maneiras diferentes.

Por outro lado, considerando que a demanda por backup de dados universal,

importante oferecer funcionalidade e confiabilidade juntamente com uma interface apropriada

para administradores com variados nveis de experincia. Flexibilidade tambm necessria,

pois os administradores de rede devem editar tarefas existentes e reconfigurar parmetros com

rapidez e facilidade quando as circunstncias assim o exigirem.

Um bom produto deve ser capaz de lidar com a diversidade de marcas e padres

normalmente encontrados em um ambiente de rede heterogneo.

Por anos, gravar os dados em fita foi norma para a maioria das empresas, muito usada

por causa da confiabilidade, capacidade e custo das fitas. Atualmente, CDs, DVDs e discos

rgidos removveis aparecem cada vez mais. Alguns sites j fornecem servios automticos de

backup de dados pela Internet. E tambm h a tecnologia relativamente nova conhecida como

backup disco-para-disco (ou D2D). Determinar qual mtodo de backup melhor se adapta s

necessidades empresariais implica primeiro em ter uma boa idia do tamanho dos arquivos

que se quer armazenar, bem como do propsito de armazen-los.

36

5.1 TIPOS DE MDIA

5.1.1 Fita

As unidades de fita so as mais velhas, e geralmente as mais baratas, opes de

armazenamento e possuem vrios tipos e tamanhos. As unidades de fita mais usadas so a

DLT (Fita Linear Digital), a LTO (Fita Linear Aberta) e a AIT (Fita Inteligente Avanada). As

capacidades de armazenamento variam at 200 GB, com um custo mdio entre um a cinco

centavos de dlar por megabyte. A maior desvantagem da fita que a restaurao de dados

lenta.

Fita no uma mdia de acesso aleatrio, o que significa que em vez de ser capaz de

localizar o dado se voc quer instantaneamente (como se faz com outra mdia), se tem de

passar pela fita em seqncia at localiz-lo. Alm disso, manter mltiplos sets de fitas em

uma biblioteca de fitas pode ser problemtico.

5.1.2 CD e DVD

A maioria dos PCs tem uma unidade de CD-RW que pode armazenar 700 MB de

dados em um CD-R (capaz de uma gravao) ou 530 MB em um CD-RW (capaz de ser

regravado).

Enquanto muitos usurios correram para a rpida e confivel mdia CD-R , questes

apareceram sobre os discos mais lentos (e, s vezes, mais propensos a erros) CD-RW. Ainda

assim, uma forma de armazenagem barata e conveniente. As unidades de DVD regravveis,

por enquanto, permitem a armazenagem de at 4,7 GB em um nico disco quase sete vezes

a quantidade de dados que cabe em um nico CD-R/RW.

Como as unidades de CD-RW, as unidades de DVD regravveis suportam tanto as

mdias de uma nica gravao quanto as regravveis. Ultimamente, o interesse por essas

37

unidades explodiu no de se surpreender, pois o preo mdio de uma unidade vem caindo

nos ltimos e espera-se que caia ainda mais.

5.1.3 Unidades Removveis

Um disco removvel, tais como as unidades Zip da Iomega, pode armazenar at 750

MB de dados. Para muitos usurios em pequenas empresas, esses dispositivos que custam

menos, fornecem uma capacidade suficiente de armazenamento. Um bom princpio para as

mdias removveis escolher um tipo que seja grande o suficiente para guardar um backup

completo.

A maior desvantagem das unidades rgidas removveis o custo da mdia que pode ser

elevado frente s outras mdias. Por outro lado, podem transferir os dados a geis 7 MB por

segundo.

5.1.4 Backup On-line

Nota-se que nos ltimos anos, alguns sites surgiram propondo fazer o backup dos seus

dados por meio da Internet. De fato, muitas dessas ofertas so dirigidas especificamente para

pequenas empresas. Normalmente, os usurios pagam uma mensalidade fixa por uma

quantidade especfica de armazenamento.

O primeiro backup geralmente leva bastante tempo, mas aps isso o programa atualiza

apenas os arquivos que foram alterados desde o ltimo backup. Assim, o processo muito

mais rpido. Ainda assim, recomendvel que se conte com uma conexo de banda larga.

Nota-se que h dois pontos importantes a serem considerados sobre o backup on-line:

assegure-se de que a quantidade de armazenagem fornecida suficiente para fazer o backup

de todos os seus arquivos e de que o servio escolhido tenha sistemas de backup e

redundncia.

38

5.1.5 Disco Para Disco

A idia por trs do D2D que a nova e barata "seqncia" de discos ATA (Tecnologia

Avanada Agregada) seja usada como meio primrio de armazenamento em sistemas de

backup e restaurao. Em vez de ir para fitas, o backup inicial vai direto para discos e

somente mais tarde enviado para fitas para o armazenamento de longo prazo e externo.

Embora a fita ainda seja um mtodo testado e confivel para efetuar a recuperao

aps desastres e para o propsito de arquivamento de backups, a restaurao de arquivos ou

sistemas recentemente danificados mais bem realizada por discos. A causa que a

restaurao de dados vindo de discos muito mais rpida.

Tambm se pode argumentar que copiar do disco para a fita mais rpido do que

copiar da fita para o disco. Alm disso, diferentemente das fitas, a armazenagem em disco

pode ser monitorada constantemente tornando-a mais confivel contra falhas.

Seja qual for o mtodo de backup escolhido, o sistema deve ser testado mensalmente

para se assegurar de que pode recuperar os dados quando precisar. Um custo inaceitvel no

tempo de paralisao das empresas exige isso.

39

6. MTODO DE BACKUP CORPORATIVO

Conforme as pesquisas realizadas para elaborao deste trabalho, nota-se que uma

soluo confivel de backup e recuperao precisa de planejamento detalhado e de um

processo de criao eficaz. Este captulo trata dos pontos principais do design de uma soluo

de backup e recuperao eficaz para uma organizao empresarial, tomando-se como

referncia o Sistema Operacional Microsoft Windows 2000 e Sistema Operacional Microsoft

Windows Server 2003. Esto aqui indicados alguns dos fatores-chave a serem considerados

ao se planejar uma soluo de backup e recuperao baseados nestes sistemas.

a) Convm que um nvel mnimo de cpias de segurana, juntamente com o

controle consistente e atualizado dessas cpias e com a documentao dos

procedimentos de recuperao, sejam mantidos em local remoto a uma

distncia suficiente para livra-los de qualquer dano que possa ocorrer na

instalao principal. Convm que no mnimo trs geraes ou ciclos de cpias

de segurana das aplicaes crticas sejam mantidos.

b) Convm que seja dado s cpias de segurana um nvel adequado de proteo

fsica e ambiental (...) compatvel com os padres utilizados no ambiente

40

principal. Convm que os controles adotados para as mdias no ambiente

principal sejam estendidos para o ambiente de backup.

c) Convm que as mdias utilizadas para cpias sejam periodicamente testadas,

quando possvel, de modo a garantir sua confiabilidade, quando necessrio.

d) Convm que os procedimentos de recuperao sejam verificados e testados

periodicamente para assegurar que sejam efetivos e que possam ser aplicados

integralmente dentro dos prazos alocados para estes procedimentos

operacionais de recuperao. (ABNT, 2002:21-22)

Assim, conforme ABNT (2002), quando da implementao de um sistema de backup,

so objetivos a serem atingidos:

garantir que seu ambiente de backup e recuperao tenha recursos suficientes

de hardware.

implementar um ambiente de backup e recuperao que seja escalonvel.

decidir que estratgia de backup e recuperao deve ser usada em seu

ambiente.

garantir que seu ambiente de backup e recuperao seja seguro.

determinar que aspectos do seu ambiente devem ser considerados no design de

um plano de servios de backup e recuperao.

Otimizar o desempenho de seu ambiente de backup e recuperao.

Ponto inicial para o planejamento da implementao do sistema de backup

familiarizar-se com os conceitos bsicos dos produtos e tecnologias a serem utilizadas, tais

como:

TCP/IP e sistema de rede do Windows.

Servios de diretrio Microsoft Active Directory.

Tecnologias de armazenamento, incluindo DAS (Direct-Attached Storage),

NAS (Network-Attached Storage) e SAN (Storage Area Networks).

6.1 DESIGN DE BACKUP

41

Conforme apontam NAKAMURA & GEUS (2003), para determinar o design de

backup e recuperao apropriado para um aplicativo empresarial de um tipo de dados

especfico devem ser considerados fatores como:

qual o tamanho e o volume dos dados

com que freqncia os dados so alterados

importncia de um backup rpido ou recuperao rpida

quais so os requisitos de reteno de dados para fins legais, operacionais ou

outros

importncia de um backup rpido ou recuperao rpida

que tipos de mdia devem ser usados

quais so os requisitos da biblioteca de fitas com relao a robtica, velocidade

das unidades de fita, suporte do fornecedor, interoperabilidade com o ambiente

e possibilidade de suporte pela soluo de backup e recuperao

as janelas de tempo de backup mnimas disponveis para os diferentes

servidores e aplicativos

de que dados deve ser feito backup, quo importantes so os dados e quo

substituveis so eles

quando podem ser feitos backups totais ou parciais

o que necessrio para reduzir as janelas de tempo de backup em termos de

hardware, recursos de software e tcnicas

que tempos de recuperao esto especificados nos contratos de nvel de

servio

quanto tempo e que recursos sero necessrios para reconstruir os dados

se os dados so estruturados (como os sistemas de bancos de dados), semiestruturados (como os dados de e-mail) ou no estruturados (como os dados em

sistemas de arquivos)

quais so as conseqncias econmicas da indisponibilidade do sistema. Por

exemplo, qual o custo por hora do tempo de inatividade do servidor.

quem responsvel pela manuteno da soluo de backup e recuperao e o

que acontecer se o pessoal responsvel deixar a empresa.

42

quantos clientes precisam de um servio de backup e recuperao e que tipos

de janelas de tempo de backup e contratos de nvel de servio esto definidos

para eles.

NAKAMURA & GEUS (2003) indicam que os objetivos do design para uma soluo

de backup e recuperao empresarial devem considerar a recuperao de um nico arquivo, a

recuperao completa do sistema, o agrupamento de clientes com base em local, funo e

capacidade de dados

De acordo com os autores, as principais etapas do design de uma soluo de backup e

recuperao, depois do levantamento dos requisitos da empresa e das informaes de contrato

de nvel de servio, so: inventrio detalhado; compreenso do ambiente de backup e

recuperao.

Um processo de inventrio deve levar a uma anlise detalhada do ambiente de backup

e recuperao. Assim, um inventrio completo de todos os aplicativos, servidores, SANs,

espao em disco e componentes de rede essencial para o design de uma soluo de backup e

recuperao confivel e eficaz. Depois de fazer o inventrio, se poder avaliar os sistemas

apropriados de backup e recuperao e incluir em seu design os requisitos de

interoperabilidade, compatibilidade e gerenciamento comum.

O servio de backup e recuperao depende do ambiente. Isso significa que

necessrio entender as tecnologias que podem influenciar a arquitetura de backup e

recuperao para planejar uma estratgia de backup.

Coletar informaes sobre o ambiente existente e entender e isolar problemas

ambientais facilita a implementao do servio e torna a operao mais tranqila. Segundo

NAKAMURA & GEUS (2003), os seguintes fatores podem influenciar uma arquitetura de

backup e recuperao: camada de aplicativo; camada de gerenciamento de mdia; camada de

plataforma de servidor; camada de rede; camada de armazenamento.

43

A camada de aplicativo importante identificar os tipos e a quantidade dos dados

gerados pelos aplicativos. Isso importante porque ajuda a entender que tipo de tcnicas,

recursos de armazenamento, limitaes e diretivas devem ser associados aos dados.

A camada de gerenciamento de mdia trata dos componentes fsicos e lgicos da

soluo de backup e recuperao. Os componentes lgicos que devem ser includos no

processo de design so as diretivas de reteno de dados na mdia e a definio de esquemas

funcionais e confiveis de rodzio de fitas.

A camada de plataforma de servidor trata do gerenciamento de unidades e volumes.

Os componentes a serem identificados nessa camada so:

A camada de rede trata do caminho dos dados a partir dos discos (de onde os dados se

originam) para os cartuchos de fita (ou outra mdia) onde ser feito o backup. Em um

ambiente de SAN, essa camada chamada de rede de interconexo, que a infra-estrutura de

rede que conecta os componentes do ambiente de armazenamento compartilhado.

Os

requisitos importantes aqui so o desempenho e a escalabilidade da rede. As tecnologias de

rede da camada fsica que so amplamente usadas para esta funo so Canal de fibra, Fast

Ethernet e Gigabit-Ethernet.

Para NAKAMURA & GEUS (2003), em um ambiente de backup baseado em rede, os

principais pontos de preocupao so: configuraes de TCP/IP e velocidade da placa de rede;

conectividade e largura de banda da rede; mapeamento de porta e configuraes de velocidade

no nvel do comutador ou do adaptador de rede (por exemplo, full-duplex ou half-duplex).

Para os autores, um um ambiente de backup baseado em SAN, os principais pontos de

preocupao so: configuraes da controladora (HBA); informaes da zona de backup;

comutao da SAN.

Alguns componentes especficos que devem ser considerados durante o design de um

ambiente baseado em SAN, de acordo com NAKAMURA & GEUS (2003), so:

Controladoras - As controladoras so usadas para conectar servidores a

topologias de Canal de fibra. Elas fornecem uma funo similar quela

44

fornecida pelos adaptadores de rede para acesso a recursos de LAN. O driver

de dispositivo de uma controladora geralmente responsvel por fornecer

suporte para qualquer topologia de Canal de fibra, seja ponto a ponto, loop ou

malha. Na maioria dos casos, o driver de dispositivo tambm fornece uma

funo de converso, pela qual os destinos no Canal de fibra so apresentados

ao sistema operacional como dispositivos SCSI.

Comutadores - Um comutador um componente da infra-estrutura de Canal de

fibra que usado para construir malhas. Uma malha um cluster formado por

comutadores em cascata. Os comutadores geralmente tm uma porta Ethernet,

que permite que eles sejam gerenciados atravs da rede fornecendo uma

maneira de comunicar status e informaes de configurao para os

comutadores e suas portas individuais.

Roteadores - O dispositivo roteador FC-SCSI (algumas vezes chamado de

ponte) fornece uma conexo entre as topologias de Canal de fibra e os

dispositivos SCSI. Ele faz isso apresentando os dispositivos SCSI SAN como

dispositivos de Canal de fibra e retransmitindo comandos de Canal de fibra

para eles. Os roteadores so normalmente usados para unidades de fita e

bibliotecas de fita.

Na camada de armazenamento, os seguintes componentes devem ser considerados

para o design de backup e recuperao:

Instantneos - Instantneos so imagens dos dados em um ponto no tempo e

podem ser instantneos baseados em hardware (usando a tecnologia de

espelhamento dividido ou clones) ou instantneos baseados em software

(usando mecanismos de cpia na gravao).

Matriz de armazenamento - Mapeamentos do controlador, de conexes de

dispositivos e de LUN (nmero da unidade lgica).

45

7. TIPOS E DESIGN DE BACKUP

As opes de design que devem ser consideradas ao se criar uma soluo de backup e

recuperao diferem. Dependendo do escopo do design precisar ou no incluir servidores

padro baseados no Windows, dispositivos NAS - Network Attached Storage ou dados da

SAN - Storage Area Networks. Em um ambiente empresarial, provvel que o design de

backup e recuperao abranja opes dos trs tipos. Este captulo descreve as opes de

design disponveis para cada tipo de backup.

Existem diversas opes para se fazer backup de dados residentes em servidores

padro baseados no Windows. Essas opes incluem fazer backup dos dados localmente ou

atravs da rede.

46

7.1 BACKUP LOCAL

Conforme informaes de ROSINI & PALMISANO (2004), a nica forma de se fazer

backup de servidores locais atravs de um sistema de backup conectado diretamente, o que

exige que uma unidade de fita, autoloader ou biblioteca seja conectada diretamente a cada

servidor atravs de uma conexo SCSI.

Segundo o autor, a configurao completa de backup e recuperao feita para cada

servidor, o que significa que cada servidor que precisa de backup requer gerenciamento

individual e software de backup dedicado.

Neste caso, o software de backup l os dados do armazenamento principal e grava-os

no dispositivo de backup. A administrao do software de backup pode ser feita local ou

remotamente.

Conforme explicam ROSINI & PALMISANO (2004), as vantagens de se fazer

backup de dados localmente so:

Como os servidores esto conectados atravs de conexes SCSI - Small

Computer System Interface, o processo de backup no consome largura de

banda de rede.

Os backups so rpidos com altas taxas de desempenho local. O tempo gasto

para fazer o backup de dados limitado apenas pela capacidade do dispositivo

de backup.

A configurao simples em comparao com outras arquiteturas de backup.

Por outro lado, segundo explicam os autores, as desvantagens desse tipo de

backup so:

Os custos de administrao e gerenciamento podem ser altos devido ao tempo

gasto para gerenciar cada servidor individualmente.

So necessrios dispositivos de backup para os servidores individuais.

47

7.2 BACKUP POR REDE

Segundo ROSINI & PALMISANO (2004), um backup por rede usa a LAN e faz

backup dos dados de um ou mais servidores.

Backups em LAN - Local Area Network de nvel empresarial exigem capacidade de

gerenciamento centralizado e robusto de metadados e de mdia de backup. Segundp informam

NAKAMURA & GEUS (2004):

Os backups por rede geralmente envolvem um servidor dedicado de mdia de

backup que gerencia uma biblioteca de fitas automatizada e de alta capacidade,

com vrias unidades de fita rpidas, alteradores de mdia e leitoras de cdigos

de barras.

O gerenciamento de mdia vital porque a mdia onde os dados de backup

residem. Manipular diferentes tipos de mdia (ou seja, discos e fitas) crtico