Escolar Documentos

Profissional Documentos

Cultura Documentos

Monografia Daniela ESBD

Enviado por

Franciele Hernandes ManikaTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Monografia Daniela ESBD

Enviado por

Franciele Hernandes ManikaDireitos autorais:

Formatos disponíveis

DANIELA PEREIRA DE CAMARGO

ESTUDO DO DESENVOLVIMENTO DE UM SISTEMA ANTIFURTO VEICULAR UTILIZANDO O PADRO MODEL VIEW CONTROLLER COM A TECNOLOGIA DE RDIO FREQUNCIA.

Monografia apresentada ao Curso de PsGraduao em Engenharia de Software e Banco de dados da Universidade Estadual de Londrina, como requisito parcial obteno do grau de especialista.

Orientador: Prof. Dr. Rodolfo Miranda de Barros

Londrina 2009

DANIELA PEREIRA DE CAMARGO

ESTUDO DO DESENVOLVIMENTO DE UM SISTEMA ANTIFURTO VEICULAR UTILIZANDO O PADRO MODEL VIEW CONTROLLER COM A TECNOLOGIA DE RDIO FREQUNCIA.

Monografia apresentada ao Curso de PsGraduao em Engenharia de Software e Banco de dados da Universidade Estadual de Londrina, como requisito parcial obteno do grau de especialista.

COMISSO EXAMINADORA ________________________________________ Prof. Ms. Elieser Botelho Manhas Jr. Universidade Estadual de Londrina ________________________________________ Prof. Ms. Fabio Cezar Martins Universidade Estadual de Londrina

Londrina, ____ de____________ de 2009

II

DEDICATRIA

Dedico este trabalho ao meus pais, irmo e alguns amigos pelo apoio e ajuda no foco do trabalho.

III

AGRADECIMENTOS

Primeiramente a Deus pela fora e esperana.

Aos meus pais, que me incentivaram, e me apoiaram e a todo o momento deste trabalho.

Ao meu orientador, Prof. Dr. Rodolfo Miranda de Barros, pela eficiente orientao para a concluso deste trabalho.

Ao MS. Flvio Marques, pelos livros e as matrias concedidas para meu estudo.

A Prof. Juliana Gergio, pelo esclarecimento de dvidas e apoio na elaborao deste trabalho.

Aos amigos profissionais da rea e colegas de sala que me ajudaram e contriburam no s com a concluso deste trabalho mais tambm no andamento da especializao, em especial Bruno Fabrcio Mattos e Jos Arnaldo da Silva.

IV

Meus filhos tero computadores, sim, mas antes tero livros. Sem livros, sem leitura, os nossos filhos sero incapazes de escrever - inclusive a sua prpria histria. Bill Gates

SUMRIO

LISTA DE ABREVIATURAS.................................................................................. LISTA DE FIGURAS E TABELAS.......................................................................... RESUMO................................................................................................................... ABSTRACT............................................................................................................... VII IX XI XII

1.INTRODUO......................................................................................................... 01 1.1. APRESENTAO DO TEMA / PROBLEMA................................................... 1.2 OBJETIVOS.......................................................................................................... 1.2.1 OBJETIVO GERAL........................................................................................... 1.2.2 OBJETIVOS ESPECFICOS............................................................................. 1.3 JUSTIFICATIVA.................................................................................................. 1.4 PRESSUPOSTOS.................................................................................................. 2. FUNDAMENTAO TERICA........................................................................ 2.1. HISTRICO DO RFID........................................................................................ 2.2 COMPONETES E FUNCIONAMENTO DO RFID............................................ 2.2.1 ETIQUETA/TAG............................................................................................... 2.2.2 ANTENA........................................................................................................... 2.2.3 LEITOR.............................................................................................................. 2.2.4 FREQUNCIA DE TRANSMISSO E RECEPO...................................... 2.3 VANTAGENS E DESVANTAGENS DO RFID................................................. 2.3.1 VANTAGENS DO RFID.................................................................................... 2.3.2 DESVANTAGENS DO RFID............................................................................. 2.4 RFID EM VECULOS.......................................................................................... 2.5. PADRO DE ARQUITETURA MVC................................................................ 2.5.1 PROBLEMA....................................................................................................... 2.5.2 ARQUITETURA EM TRS CAMADAS......................................................... 2.6 O MODELO MVC................................................................................................ 2.7 VANTAGENS E DESVANTAGENS DO MVC.................................................. 01 04 04 04 04 05 06 06 07 08 11 12 12 14 14 14 15 16 16 16 17 18

VI

2.7.1 VANTAGENS DO MODELO MVC................................................................... 18 2.7.2 DESVANTAGENS DO MODELO MVC.......................................................... 3. PROCESSOS DE ATIVIDADES......................................................................... 3.1 UML...................................................................................................................... 3.2 MVC...................................................................................................................... 4. PROJETO E CODIFICAO............................................................................ 4.1. FLUXO DO PROJETO........................................................................................ 4.2 CODIFICAO.................................................................................................... 4.3 ANLISE E TESTES............................................................................................ 4.3.1 ANLISE DE REQUISITOS............................................................................. 4.3.2 TESTES.............................................................................................................. 4.4. VALIDAO DE REQUISITOS........................................................................ 5. METODOLOGIA................................................................................................. 5.1. DEFINIO DA METODOLOGIA DO PROJETO E PESQUISA................... 5.2. DELIMITAO DO UNIVERSO DA PESQUISA............................................ 5.3. ESTRATGIA...................................................................................................... 6. PROPOSTA DE UM MODELO.......................................................................... 6.1. APRESENTAO DO MODELO...................................................................... 6.2. PROCESSO DE DOCUMENTOS...................................................................... 6.3. IDENTIFICAO DOS REQUISITOS.............................................................. 6.4 REQUISITOS FUNCIONAIS............................................................................... 6.5 REQUISITOS NO FUNCIONAIS..................................................................... 6.6 DIAGRAMAS UML E ESPECIFICAES......................................................... 6.6.1 DIAGRAMAS DE CASOS DE USO.................................................................. 6.6.2 DIAGRAMAS DE CLASSES E ESPECIFICAO........................................ 6.6.3 DIAGRAMAS DE SEQUNCIA E ESPECIFICAO.................................... 6.6.4 DIAGRAMA ENTIDADE RELACIONAMENTO......................................... 6.6.5 DIAGRAMA DE IMPLEMENTAO............................................................ 7. BIBLIOTECA DE CLASSES- CLASS LIBRARY........................................... CONSIDERAES FINAIS............................................................................... REFERNCIAS BILIOGRFICAS.................................................................. 18 19 19 19 20 20 20 20 21 21 21 23 23 23 23 24 24 24 25 26 36 40 40 59 63 68 69 70 87 88

VII

LISTA DE ABREVIATURAS

ABAC - ASSOCIAO BRASILEIRA DE AUTOMAO COMERCIAL FEA- FACULDADE DE ECONOMIA, ADMINISTRAO E CONTABILIDADE USP- UNIVERSIDADE DE SO PAULO DRFV- DELEGACIA DE ROUBOS E FURTOS DE VECULOS DF- DESTRITO FEDERAL SSP- SECRETARIA DE SEGURANA PBLICA NRL - LABORATRIO DE PESQUISA NAVAL NORTE AMERICANO RFID- RADIO-FREQUENCY IDENTIFICATION IFF- IDENTIFICATION FRIEND OR FOE EAS- ELECTRONIC ARTICLE SURVEILLANCE CHIP- CHILDREN'S HOSPITAL INFORMATICS PROGRAM EPC - ELECTRONIC PRODUCT CODE IC - CIRCUITO INTEGRADO LF- LOW FREQUENCY HF- HIGH FREQUENCY UHF ULTRA HIGH FREQUENCY EUA ESTADOS UNIDOS DA AMRICA MVC- MODEL-VIEW-CONTROLLER JSP- JAVASERVER PAGES JDBC- JAVA DATABASE CONNECTIVITY SGBD SISTEMA DE GERENCIAMENTO DE BANCO DE DADOS MODEL- MODELO VIEW- VISO CONTROLLER - CONTROLADOR UML- UNIFIED MODELING LANGUAGE FORMS - FORMULRIOS RUP- RATIONAL UNIFIED PROCESS

VIII

RF REQUISITO FUNCIONAL NF REQUISITO NO FUNCIONAL ID- IDENTIFICADOR PHP HYPERTEXT PREPROCESSOR UC- USE CASE SSL -SECURE SOCKETS LAYER HPPT-HYPERTEXT TRANSFER PROTOCOL HTTS- HYPERTEXT TRANSFER PROTOCOL SECURE

IX

LISTA DE FIGURAS E TABELAS

Figura 1: Exemplo de RFID chave do veculo............................................................ Figura 2: Resumo da Histria da RFID...................................................................... Figura 3: Funcionamento do RFID............................................................................ Figura 4: Modelo de Etiquetas.................................................................................... Figura 5: Exemplo de tags ativa.................................................................................. Figura 6: Componentes tags ativa. ................................................................................ Figura 7:Componente de tag passiva............................................................................. Figura 8: Antenas para tags passivas............................................................................. Figura 09: Circuito interno de uma etiqueta passiva...................................................... Figura 10: Componente tag semi-passiva..................................................................... Figura 11: Modelos de antenas RFID............................................................................ Figura 12: Leitor de RFID Fixo XR440......................................................................... Figura 13: Arquitetura trs camadas.............................................................................. Figura 14: Casos de Uso Cadastro................................................................................. Figura 15: Casos de Uso Bloquear Acesso.................................................................... Figura 16: Casos de Uso Faturamento........................................................................... Figura 17: Casos de Uso Relatrios e Balano.............................................................. Figura 18: Casos de Uso Administrao........................................................................ Figura 19: Diagrama de Classes Login.......................................................................... Figura 20: Diagramas de Classes Funcionrio............................................................... Figura 21: Diagramas de Classes Cliente Pessoa Fsica e Pessoa Jurdica................. Figura 22: Diagrama de Classes Veiculo....................................................................... Figura 23: Diagrama de Classes Tags............................................................................ Figura 24: Diagrama de Classes Relatrio por Veculo................................................. Figura 25: Diagrama de seqncia Salvar e Alterar ...................................................... Figura 26: Diagrama de seqncia Bloquear e Liberar.................................................. Figura 27: Diagrama de seqncia cliente - procurar, cancelar, excluir e sair.............. Figura 28: Diagrama de seqncia relatrio por veculo- visualizar, salvar e imprimir Figura 29: Diagrama de seqncia relatrio por veculo cancelar, excluir e sair....... Figura 30: Diagrama Entidade-Relacionamento RFID ................................................. Figura 31: Diagrama de Implementao........................................................................ Figura 32: Class Login parte 1....................................................................................... 03 07 07 09 10 10 10 11 11 11 12 12 16 41 45 48 52 57 60 60 61 61 62 62 63 64 65 66 67 68 69 70

Figura 33: Class Login parte 2....................................................................................... Figura 34: Class Login parte 3....................................................................................... Figura 35: Class Funcionario parte 1............................................................................. Figura 36: Class Funcionario parte 2............................................................................. Figura 37: Class Funcionario parte 3............................................................................. Figura 38: Class Funcionario parte 4............................................................................. Figura 39: Class Cliente parte 1..................................................................................... Figura 40: Class Cliente parte 2..................................................................................... Figura 41: Class Cliente parte 3..................................................................................... Figura 42: Class Cliente parte 4..................................................................................... Figura 43: Class Pessoa Juridica.................................................................................... Figura 44: Class Pessoa Fisica...................................................................................... Figura 45: Class Veiculo parte 1.................................................................................... Figura 46: Class Veiculo parte 2.................................................................................... Figura 47: Class Tags parte 1......................................................................................... Figura 48: Class Tags parte 2......................................................................................... Figura 49: Class Tags parte 3......................................................................................... Figura 50: Class Relatorio por Veiculo parte 1............................................................. Figura 51: Class Relatorio por Veiculo parte 2.............................................................. Figura 52: Class Relatorio por Veiculo parte 3............................................................. Tabela 1: Frequncias RFID..........................................................................................

71 71 72 73 74 75 76 77 78 78 79 79 80 81 82 83 83 84 85 86 13

XI

CAMARGO, Daniela Pereira. ESTUDO DO DESENVOLVIMENTO DE UM SISTEMA ANTIFURTO VEICULAR UTILIZANDO O PADRO MODEL VIEW CONTROLLER COM A TECNOLOGIA DE RDIO FREQUNCIA. 2009. Monografia (Especializao em Engenharia de Software e Banco de Dados) Universidade Estadual de Londrina

RESUMO

No presente trabalho feito um estudo da tecnologia de rdio freqncia com nfase no desenvolvimento de um sistema utilizando o padro Modelo Viso Controle para a identificao de veculos furtados ou roubados. feita uma anlise a viabilidade do uso das etiquetas inteligentes, sua aplicao, sua necessidade nos dias atuais, bem como as vantagens e desvantagens na sua implantao. De incio mostra-se uma viso sobre a tecnologia das etiquetas inteligentes, bem como os componentes que formam a Identificao por rdio freqncia (RFID), como so realizadas a transmisso de dados, a leitura das etiquetas, e as suas aplicaes em automveis, depois feito um levantamento na aplicao com Modelo Viso Controle, discutindo os benefcios, em seguida feito a modelagem usando o Rational Rose. Discutem-se os benefcios da tecnologia, os desafios e as barreiras para a implantao.

Palavras- chave: Padro de Projeto, MVC, RFID, TAG, Furto.

XII

CAMARGO, Daniela Pereira. ESTUDO DO DESENVOLVIMENTO DE UM SISTEMA ANTIFURTO VEICULAR UTILIZANDO O PADRO MODEL VIEW CONTROLLER COM A TECNOLOGIA DE RDIO FREQUNCIA. 2009. Monografia (Especializao em Engenharia de Software e Banco de Dados) Universidade Estadual de Londrina

Abstract

In this paper we made a study of radio frequency technology with emphasis on developing a system using the standard model Vision Control for the identification of stolen vehicles or stolen. Is made an analysis of the feasibility of using smart labels, its application, your needs today as well as the advantages and disadvantages in its implementation. Initially it was a vision of the technology of smart labels, as well as the components that make the radio frequency identification, as are at transmission of data, reading the labels, and their applications in cars. After a survey is done in the application with Vision Model Control, discussing the benefits, then the modeling is done using the Rational Rose. Discusses the benefits of technology, challenges and the barriers to deployment.

Keywords: Pattern Design, MVC, RFID, TAG, Theft.

1. INTRODUO

1.1 APRESENTAO DO TEMA

O nmero de veculos furtados (subtrao de coisa alheia sem o uso da violncia contra a pessoa) e roubados (subtrao do objeto mediante o uso da violncia contra a pessoa) tem sido uma preocupao constante no pas gerando uma insegurana tremenda aos brasileiros. As pessoas no podem mais ir a restaurantes, bares, etc. sem se preocupar com seu veculo. Os mtodos utilizados pelos bandidos so cada vez mais eficientes, desenvolvendo novas tcnicas e golpes aumentando a estatstica de roubos ou furtos, enquanto os mtodos utilizados pelos policiais so cada vez mais atrasados. Abaixo algumas notcias de furto e roubo que confirmam esta preocupao dos brasileiros: ... "o medo da populao grande, mas as aes de preveno foram muito poucas". Nos ltimos 5 anos, 9,7% j foram vtimas de furto 15,9% sofreram tentativas ou tiveram o veculo furtado; 11,9% dos entrevistados disseram que foram vtimas de roubo e 90,4% dos que disseram possuir veculo afirmaram que sofreram tentativa ou tiveram o carro roubado. Fonte: Terra Notcia - 19/08/2008 O nmero de roubos e furtos de veculos no estado cresceu consideravelmente em relao ao mesmo perodo do ano passado e os casos continuam se multiplicando. Em 2009, j foram contabilizados, de janeiro a abril, 535 veculos roubados ou furtados, o que representa 205 casos a mais registrados em comparao ao mesmo perodo do ano passado. Nos primeiros quatro meses deste ano, foram registrados 263 roubos e 272 furtos, contra 153 roubos e 177 furtos contabilizados em 2008. O ms de maro de 2009 marcou o maior ndice de roubos e furtos, sendo 72 e 79 casos, respectivamente. Fonte: Jornal Correio de Sergipe - 20/05/2009 O roubo de veculos foi o crime que mais cresceu em Campinas no primeiro trimestre deste ano. Segundo dados oficiais divulgados pela Secretaria de Estado de Segurana Pblica (SSP), o aumento foi de 51,6% entre janeiro e maro em comparao com o mesmo perodo de 2008. Os furtos de veculos tambm cresceram 19,2%, assim como os casos de roubo ao patrimnio, com aumento de 7,4%. Segundo a Polcia Civil, alm do avano dos desmanches clandestinos, o crescimento da criminalidade pode estar ligado s fraudes contra seguradoras. Foram 1.225 roubos de veculos este ano contra 808 em 2008. Os casos de

furtos de carros, que em 2008 somaram 902, este ano chegaram a 1.075. Fonte: Maior Seguro- 05/05/2009 Em novembro passado, por exemplo, 691 veculos foram subtrados de seus proprietrios. Foram 563 carros furtados e 128 roubados, com mdia de 23,03 carros levados por dia pelos ladres. Quase um por hora... Segundo dados da DRFV, da mdia de 23,61 carros subtrados diariamente no DF, 81,48% so furtados e 18,52% so roubados. Isso significa dizer que a cada veculo levado pelos ladres, quatro so furtados e um roubado... Os carros dos modelos Gol (Volkswagen) e Uno (Fiat) so os preferidos entre os ladres da regio. A preferncia explicada pela facilidade da venda desses veculos e de seus componentes ou acessrios, aliadas simplicidade dos furtos. As montadoras buscam dificultar a ao dos bandidos com a insero de chaves codificadas, bloqueio de acionamento do motor e outros equipamentos antifurto. Mesmo assim, os ladres tm se especializado e buscado novos mecanismos. Fonte: Carro Roubado- 21/01/2008 No ano passado ladres de carros furtaram quase um veculo por dia na cidade de So Carlos. Os nmeros revelados ontem pela Secretaria de Segurana Pblica (SSP) mostram que esse tipo de crime teve um aumento de 55% no ano passado, onde ocorreram 335 casos contra 217 em 2007. O roubo de carros cresceu 7,1% e foram registradas 30 ocorrncias em 2008 e 28 no ano anterior. Fonte: So Carlos Agora - 31/01/2009 Os prejuzos decorrentes de furtos podem ser observados na reduo da expectativa de vida, no montante de gastos com sade individual afetados pela violncia. Em busca de fornecer uma soluo para este problema a tecnologia de identificao por rdio freqncia RFID se encaixa perfeitamente, pois com a etiqueta de radiofreqncia possvel, alm de um controle de acesso, fazer o rastreamento do veculo em tempo real a uma determinada distncia e enviando a leitora a sua localizao e identificao. Com um tempo de resposta muito rpido, o RFID apresenta-se como a melhor soluo para processos produtivos na captura de informaes sobre produtos e objetos em geral, mesmo estes estando em movimento. A comunicao por rdio freqncia apresenta inmeras vantagens sobre tecnologias similares e uma soluo poderosa na cadeia de produo e distribuio em que o fluxo e controle de informaes so altos. As aplicaes do sistema abrangem os mais variados segmentos, como

controle de containers, controle de bagagens em aeroportos, controle de acesso em instalaes empresariais, controle de trfego de veculos, gerenciamento de produo, inventrio em tempo real, rastreabilidade de animais, etc.

No presente trabalho ser estudada a elaborao de um sistema antifurto que utiliza ondas de radiofreqncia para localizar veculos com cdigo criptografado (somente o emissor e o receptor ao contedo da informao contida na etiqueta) a uma curta distncia mais com preciso assim como um controle de acesso atravs das tags denominadas etiquetas inteligentes.

Para atingir o objetivo descrito acima o sistema ser formado por trs componentes: as duas etiquetas (cada uma possui uma antena e um chip embutido que contm uma seqncia exclusiva de nmeros identificando cada produto) onde uma fixada no pra-brisa e outra na chave veicular com status on/off e as leitoras que identificam e transmitem a informao para um computador que contm o sistema para controle dos clientes, funcionrios e tags. Aps o reconhecimento vlido da tags duas tags simultaneamente, a tag do pra-brisa modificar o status para off. O veculo s entrar ou sair do ambiente com o reconhecimento das duas tags pelo leitor. No caso de compelir uma sada acionado um alarme alertando os funcionrios de roubo assim como o rastreamento do veculo pelo sistema atravs da etiqueta afixada no prabrisa do veculo devido tag ainda ter status on.

Figura 1: Exemplo de RFID chave do veculo [1]

A RFID no simplesmente um substituto do cdigo de barras, uma tecnologia de transformao que pode ajudar a reduzir desperdcio, limitar roubos, gerir inventrios, simplificar a logstica e at aumentar a produtividade. Uma das maiores vantagens dos sistemas baseados em RFID o fato de permitir a codificao em ambientes hostis e em produtos onde o uso de cdigo de barras no eficiente (BERNARDO: set 2004). Fonte: http://www.wirelessbrasil.org/wirelessbr/colaboradores/sandra_santana/rfid_02.html

1.1. OBJETIVOS

1.2.1 OBJETIVO GERAL

Elaborar sistemas de controle atravs de Radio Freqncia com auxilio do MVC e da UML.

1.2.2 OBJETIVO ESPECFICO

Este trabalho tem como nfase o desenvolvimento de um sistema utilizando o padro de arquitetura MVC para rastreamento de veculos furtados e/ou roubados em ambientes fechados. feito uma anlise do RFID levantando aspectos positivos e negativos, os desafios e as barreiras existentes parar a implementao nos veculos com sucesso.

1.3 JUSTIFICATIVA

A tecnologia de RFID vem ganhando cada vez mais foco no mercado em geral.

Porm o custo elevado das etiquetas ainda um obstculo, principalmente levando ao fato o preo final a aquisio ao RFID que se englobam outros componentes alm da tag.

Inclusive sua simples implementao no garante seu sucesso. Se for utilizada simplesmente como metfora da tecnologia de cdigo de barras na identificao de itens, no ter nenhum resultado relevante que compense os altos investimentos. necessrio levar em conta a sua influncia no sistema utilizado e os dados de processo para se ter um diferencial competitivo ou aumento de visibilidade no negcio que justifique o uso tecnolgico. Este trabalho

analisar as barreiras e benefcios de sua aplicao com um sistema antifurto de veculos utilizando o MVC para facilidade de atualizao de dados, reutilizao de cdigo e estratgia.

O sistema desenvolvido possibilitar o controle de acesso de veculo assim como um rastreamento para localizao do veculo at uma determinada distncia.

Com o estudo de caso pode-se analisar todos os passos da sua aplicao assim como sua viabilidade no mercado.

1.4. PRESSUPOSTOS

Na Engenharia de Software, suas etapas de desenvolvimento de sistemas h informaes das mais variadas origens, cabe ao engenheiro de software reuni-las e integrar ao sistema fazendo o melhor uso de recursos e atender os requisitos do cliente ou usurio final do sistema. O uso destas gerncias viabilizam a identificao prvia e o tratamento de potenciais problemas.

2. FUNDAMENTAO TERICA

2.1. HISTRICO DO RFID A tecnologia RFID que significa Identificao por Rdio Freqncia (Radio Frequency Identification) que utilizada para transmisso de informaes de um determinado objeto atravs de ondas de rdio com o objetivo de identificao no uma tecnologia nova, mais somente agora est sendo amplamente estudada e aplicada na vida das pessoas. RFID teve suas razes em 1946 por Lon Theremin, que no rescaldo da 2 Guerra Mundial, criou um aparelho de espionagem para o governo sovitico, que retransmitia as ondas de rdio incidentes com informao udio. Em 1897 Guglielmo Marconi inventou o rdio, e se difundiu na dcada de 30, quando o Exrcito e Marinha Americana tiveram o desafio de projetar um sistema que fosse capaz de identificar objetos no cho, no mar e no ar, para que unidades aliadas pudessem ser distinguidas de inimigos em combates, ento em 1937 o Laboratrio de Pesquisa Naval Norte Americano (NRL) desenvolveu o Identification Friend or Foe (IFF) ao qual se tornou base para o Controle de Trfego Areo e se tornou precursor do que hoje a RFID. Este tipo de tecnologia ficou restrito ao exrcito at os anos 50 devidos ao grande volume de equipamento e o seu alto custo, a partir de ento ela foi estudada aprofundada mente em outros laboratrios no militares, e tambm em paralelo o surgimento de outras tecnologias como de circuitos integrados, chips de memrias, microprocessadores e linguagens de programao forneceram suporte para sua evoluo. Nos meados dos anos 60 e 70 as empresas Sensormatic e Checkpoint Systems desenvolveram uma das primeiras aplicaes baseadas em RFID que fazia o controle de segurana de artigos por meio eletrnico chamado de Electronic Article Surveillance (EAS) que utilizava uma etiqueta passiva (sem uso de energia) de um bit acopladas aos objetos que ao passarem por um dispositivo de leitura que fica localizada na sada do recinto, acionava um alarme alertando os funcionrios de roubos ou em outras situaes acionando cmeras de vdeo para capturar o movimento do objeto.

Assim percebe se que at hoje so utilizadas comumente estas tecnologias em diversos locais como logstica, supermercados, bibliotecas, livrarias e etc. Um breve resumo da histria do RFID mostrado na figura 2:

Fig. 2 Resumo da Histria da RFID [2]

2.2 COMPONENTES E FUNCIONAMENTO DO RFID

Basicamente a arquitetura da tecnologia RFID se baseia nos seguintes componentes: Etiqueta, Antena, Leitora e o Computador/ Middleware. As leitoras de RFID, que so conectados a computadores, geram um campo eletromagntico que interage com as etiquetas de identificao. As etiquetas, principal componente, contm uma antena e microprocessadores codificados com dados que so compostas de um pequeno chip, onde armazenado o EPC (Electronic Product Code), ou cdigo eletrnico do produto, com outras possveis informaes, e uma pequena antena para captar as ondas eletromagnticas. Abaixo feito uma descrio dos componentes:

Figura 3: Funcionamento RFID [3]

Funcionamento da Tecnologia RFID: O leitor gera um campo eletromagntico que captado pela antena da etiqueta (quando ela entra na rea de alcance do campo magntico). Esse campo eletromagntico gera uma corrente induzida, necessria para alimentar o circuito interno do tag. O microchip interno ao tag processa as ondas que chegaram e emite outra como resposta. Estas so ento captadas pelo leitor e interpretadas pelo seu processador. Tag: So as etiquetas tags que carregam as informaes a serem interpretadas. H dois tipos de tags: ativas e passivas que vo ser descritas mais adiante. As tags so programadas com informaes exclusivas para atender o conceito de identificao automtica, e so fixadas em objetos que necessitam ser identificados; Antena (fixa ou mvel): responsvel por capturar as informaes da tag; Leitor: Processa os sinais que passam pela antena, realizando a leitura e/ou escrita de dados da tag. composto de um conversor analgico ou digital e um oscilador. Middleware/ Computador: a relao entre leitor/banco de dados. Software que recebe as informaes da leitora que comprime os sinais de milhares de etiquetas. Uma interface entre os elementos de hardware e os elementos de software do RFID.

2.2.1 ETIQUETAS / TAG

A Etiqueta, RF tag ou simplesmente tag um componente que tem a funo de armazenar informaes do objeto e retransmitir atravs de ondas de rdio quando interrogada pelo leitor. Atualmente existem no mercado diversos modelos de etiqueta que podem ser acoplada ou injetada ao objeto, algumas do tamanho de uma ponta de lpis. Na figura 4 temos exemplos de modelos de etiquetas.

Figura 4 Modelo de Etiquetas tag [4]

Existem dois tipos de etiquetas:

Baseada por IC (Circuito Integrado): contm memria e microprocessador acoplados as etiquetas. Este tipo de etiqueta tem a capacidade de processar informao quando interrogada pelo leitor. Sua capacidade de armazenamento varia de acordo com as especificaes.

Chipless: diferente da etiqueta baseada por IC, contm somente memria para armazenar 1 bit, este tipo de memria comumente utilizado para controle de segurana de objetos.

Existem trs tipos de etiquetas baseada por IC:

Ativa: Possui uma bateria integrada que permite o envio de sinal, deste modo ela propaga seu sinal a uma rea maior, normalmente este tipo de etiqueta permite regravao dos dados. Ela comumente usada para rastreamento de cargas. Sua utilizao foi muito limitada, pois no houve uma padronizao para este tipo de etiqueta, sendo assim ela no muito utilizada em aplicaes que envolvem a rede EPC

10

Figura 5: Exemplos de tags ativas [5]

Figura 6: Componentes tags ativas [6]

Passiva: No se necessita de bateria, ela utiliza o prprio sinal enviado pela leitora para reenviar o sinal de retorno contendo os dados do objeto, e por este motivo seu campo de leitura muito pequeno variando da leitora. A maioria das aplicaes atuais utiliza esta etiqueta como padro na rede EPC.

Os principais componentes dos tags passivos so (figura 7): 1. Microchip 2. Antena

Figura 7: Componente de tag passivas [5]

11

Figura 8: Antena para tag passivas [7]

A tag passiva no requer fornecimento de energia contnuo e tem seu circuito interno mais simples diminuindo seu custo (aproximadamente $0,15 em grandes quantidades) e as possibilidades de sua utilizao so maiores que a tag ativa.

Figura 9: Circuito interno de uma etiqueta passiva [8]

Semi Passiva: Se utiliza da bateria para operao do chip da etiqueta e tambm se utiliza do sinal da leitora para reenviar o sinal. Esta etiqueta por necessitar a onda de rdio do leitor, seu campo tambm restrito a rea da leitura.

Figura 10: Componente tag semi-passiva [9]

2.2.2 ANTENA

A Antena encontrada tanto nas etiquetas quanto na leitora e tem a funo de servir como canal de comunicao entre os dispositivos atravs de sinais de rdio. Na etiqueta a antena conectada diretamente ao seu microprocessador, j no dispositivo de leitura a antena pode

12

estar conectada diretamente ao prprio dispositivo ou pode estar conectada a grandes distncias da leitora. Na figura 10 temos modelos de antenas.

Figura 11: Modelos de antenas RFID [10]

2.2.3 LEITOR

O Leitor tem a funo de criar um campo eletromagntico (rdio freqncia) e processar todos os dados de etiquetas capturados pela antena ao passar pelo seu campo de leitura e retransmitir a um computador atravs de rede ethernet ou wireless dependendo do dispositivo de leitura. Alm de poder ler etiquetas, existe alguns modelos de leitores que tem funo de alterar o contedo da etiqueta.

Figura 12: Leitor de RFID Fixo XR440 [10]

2.2.4 FREQNCIA DE TRANSMISSO E RECEPO

A freqncia tem um papel muito importante para a comunicao entre etiquetas e leitora. Quando vai ser implantado um sistema utilizando RFID, existem diversos fatores que devem ser observados quanto ao tipo de aplicao, normas nacionais e especificaes. Abaixo feito uma descrio das freqncias:

13

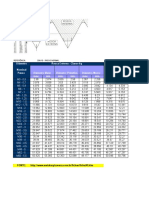

LF< 135 kHz Dados capacidade A partir de 64 bits para leitura somente para leitura e escrita 2kbits S de leitura e de leitura / gravao

HF13.56 MHz Convencionalmente leitura e escrita tags com 512 bits de memria (max: 8kbits particionado) S de leitura e de leitura / gravao

Produtos disponveis

UHF863 to 915 MHz Convencionalmente leitura e escrita tags com 32 bits de memria (max: 4kbits dividida em 128 bits) S de leitura e de leitura / gravao

SHF2.45 GHz A partir de 128 bits para 32 kbits particionado

Transferncia de dados

Leia distncia

Leia Mode

Limites operacionais

Baixa taxa de transferncia: menos de 1kbits / s (~ 200bits / s) Tipicamente a 0,5 m do contacto para tags alimentado por uma fonte de alimentao remota, caso contrrio, 2 m ~ nico ler e ler vrias verses esto disponveis - 40 a + 85 C Insensveis s perturbaes industrial electomagnetic

Cerca de 25 kbits / s em geral (existe em 100 kbits / s) Para tags alimentado por uma fonte de alimentao remota cerca de um metro

Cerca de 28 kbits / s

Para tags alimentado por uma fonte de alimentao remota cerca de um metro

S de leitura e de leitura / gravao, potncia fornecida a partir de uma fonte de alimentao remoto ea bateria assistida Geralmente <100 kbits / s, mas pode subir para 1 Mbit / s Algumas dezenas de centmetros para o passivo queridos e algumas dezenas de metros para os ativos existentes nico ler e ler mltiplos - 25 a + 70 C Altamente senstive a perturbao electromagntica reflectida pelo metal e absorvido pela gua Negcios automao Controle de acesso Logstica militar Automtica de pagar portagens

nico ler e ler vrias verses esto disponveis - 25 a + 70 C Um pouco sensvel perturbao electromagntica industrial

O processo de fabrico Veculos e contentores identificao Controle de acesso Identificao Animal Tabela 1: Freqncias RFID [11] Aplicaes

Acompanhamento Parque automvel Bagagens Livraria Aluguer de servio Launderettes Logstica

nico ler e ler vrios omnidireccional - 25 a + 70 C Sensveis a perturbao electromagntica. Pode ser perturbada por outros sistemas em UHF proximidade Logstica Parque automvel acompanhamento

14

2.3 VANTAGENS E DESVANTAGENS DO RFID

2.3.1 VANTAGENS NO USO DO RFID: Eliminao dos erros de escrita e leitura e dados, Controle com preciso, de todos os bens da cadeia de valor do varejo, desde que possuam as etiquetas inteligentes;

2.3.2 DESVANTAGENS NO USO DO RFID O custo elevado da tecnologia RFID e dos equipamentos, quando comparados com os sistemas de cdigo de barras. Este um dos principais obstculos para o aumento de sua aplicao comercial. Atualmente, uma etiqueta inteligente custa nos EUA cerca de US$ 0.25, para compra em lotes de um milho de chips. No Brasil, segundo a ABAC (Associao Brasileira de Automao Comercial), esse custo de aproximadamente R$ 0,50. Comparando com a impresso do cdigo de barras, a etiqueta do RFID custa at 10 vezes mais; O uso em materiais metlicos e condutivos pode afetar o alcance de transmisso das antenas. Como a operao baseada em campos magnticos, o metal pode interferir negativamente no desempenho. Entretanto, encapsulamentos especiais podem contornar esse problema, fazendo com que automveis vages de trens e contineres possam ser identificados resguardados as limitaes com relao s distncias de leitura; nesse caso, o alcance das antenas depende da tecnologia e freqncia utilizada, podendo variar de poucos centmetros a alguns metros (cerca de 30 metros), dependendo da existncia ou no de barreiras; Falta a padronizao das freqncias, que ainda em andamento; Invaso de privacidade, quando as etiquetas so utilizadas como propsito de rastrear os produtos da origem at o consumidor final;

15

2.4 RFID EM VECULOS

A aplicao da tecnologia de identificao por rdio frequncia em automveis visa o gerenciamento sistemtico da posio do veculo e um controle de acesso para aumentar a eficincia de processos contra furtos e roubos,otimizar o uso do veculo, aumentar a segurana dos motoristas e, inclusive, atender as exigncias das seguradoras. Umas das grandes preocupaes com relao e tecnologia RFID a segurana da autenticao do sistema, integridade e autorizao, devido a utilizao da internet para visulizao dos dados, porm preciso lembrar que a identificao por rdio frequncia tem alguns preceitos de segurana que tornam a tecnologia mais confivel como por exemplo o SSL (Secure Sockets Layer) que a criptografia das mensagens HPPT efetuadas pelo protocolo HTTS como utilizada em sites que necessitam de acesso seguro, como bancos, pois a autenticao de usurios permitida apenas para um dos lados, com um certificado digital fornecido por uma autoridade certificadora.

As etiquetas RFID j so utilizadas para substituir a chave do automvel, destravando o carro pela simples aproximao do seu proprietrio que contm um chip impantado em uma determinada parte de seu corpo ou colocando um transmissor da etiqueta inteligente dentro da chave.

No site da associao brasileira de automao comercial consta que a cidade litornea de Praia Grande tem uma mdia mensal de 70 veculos furtados ou roubados e que vai disponibilizar um sistema de localizao do automvel por meio do RFID. Os interessados pagaro R$25,00 , uma nica vez, pela implantao do artefato e realizao do cadastro. Fonte: http://www.afrac.com.br/si/site/1037

16

2.5. PADRO DE ARQUITETURA MVC (MODEL-VIEW-CONTROLLER)

2.5.1 PROBLEMA

Elaborar um sistema de controle com funcionalidades recorrentes de criao e consulta, atualizao e excluso de dados considerando aspectos de apresentao, regras de negcio e reutilizao de cdigo.

2.5.2 ARQUITETURA TRS CAMADAS

A Arquitetura de Camadas muito utilizada para separar responsabilidades em uma aplicao moderna. A qualidade singular de uma arquitetura trs camadas a separao da lgica da aplicao. A camada de apresentao relativamente livre de processamento ligado a aplicao e as janelas repassam as solicitaes para uma camada intermediria que se comunica com a camada de armazenamento por trs da aplicao. Uma descrio clssica das camadas: 1. Apresentao janelas, relatrios, etc. 2. Lgica da aplicao tarefas e regras que governam o processo. 3. Armazenamento mecanismos de armazenamento persistente.

Figura 13: Arquitetura trs camadas [12]

17

2.6. O MODELO MVC (MODEL-VIEW-CONTROLLER)

muito comum em grandes projetos a existncia de complexas regras de negcios e projetos de interfaces rebuscados, e a reduo do acoplamento entre os componentes bastante importante para se atingir maior reusabilidade e mais facilidade de manuteno sem comprometer todo o sistema. O padro Modelo Viso Controle entra como uma soluo para a construo de sistemas cada vez mais coesos e menos acoplados fornecendo uma maneira de dividir a funcionalidade envolvida na manuteno e apresentao dos dados de uma aplicao. Usando o padro MVC fica fcil mapear esses conceitos no domnio de aplicaes Web multicamadas. Na arquitetura MVC o modelo representa os dados da aplicao e as regras do negcio que governam o acesso e a modificao dos dados. O modelo mantm o estado persistente do negcio e fornece ao controlador a capacidade de acessar as funcionalidades da aplicao encapsuladas pelo prprio modelo. Um componente de visualizao renderiza o contedo de uma parte particular do modelo e encaminha para o controlador as aes do usurio; acessa tambm os dados do modelo via controlador e define como esses dados devem ser apresentados. Um controlador define o comportamento da aplicao, ele que interpreta as aes do usurio e as mapeia para chamadas do modelo. Em um cliente de aplicaes Web essas aes do usurio poderiam ser cliques de botes ou selees de menus. As aes realizadas pelo modelo incluem ativar processos de negcio ou alterar o estado do modelo. Com base na ao do usurio e no resultado do processamento do modelo, o controlador seleciona uma visualizao a ser exibida como parte da resposta a solicitao do usurio. H normalmente um controlador para cada conjunto de funcionalidades relacionadas. A arquitetura de 3 camadas representada abaixo uma implementao do modelo MVC.

Model: Implementa o modelo representando a estrutura de baixo nivel do projeto, podendo sera o modelo objeto-relacional que implementa a camada de dados.

View: Gera a interface com usuario de modo que esta somente requisite o processamento de eventos pelo Controller.

Controller: Implementa a camada respnsavel pelo gerenciamentos de eventos no projeto, tais como cliques do usuario, chamando a camada Model para processar os eventos, tambem pode manter informaes de estado do usuario na aplicao;

18

2.7 VANTAGENS E DESVANTAGENS MVC

2.7.1 VANTAGENS DO MODELO MVC Isolar a lgica da aplicao em componentes separados para reutilizao em outros sistemas. Distribuio de camadas em diferentes ns fsicos de processamento e/ou diferentes processos podendo melhorar o desempenho e aumentar a coordenao e o compartilhamento de informaes de um sistema cliente/servidor. Alocao de desenvolvedores para a construo de camadas especfica suportando a especializao de conhecimentos, em termos de habilidades de desenvolvimento e a possibilidade de ter trabalhos executados em paralelos.

2.7.2 DESVANTAGENS DO MODELO MVC Requer uma quantidade maior de tempo para analisar e modelar o sistema. Requer pessoal especializado. No aconselhvel para pequenas aplicaes.

19

3. PROCESSOS DE ATIVIDADES

3.1 UML (UNIFIED MODELING LANGUAGE)

Ser desenvolvido no Rational Rose software: Caso de uso: descreve a funcionalidade proposta para o novo sistema. Diagrama de classe: representao da estrutura e relaes das classes que servem de modelo para objetos Diagrama de seqencia: descreve a maneira como os grupos de objetos colaboram em algum comportamento ao longo do tempo. Diagrama entidade-relacionamento: descreve o modelo de dados de um sistema com alto nvel de abstrao. Diagrama de implementao: mostra como esto configurados o hardware e o software dentro de um determinado sistema.

3.2 MVC (MODEL-VIEW-CONTROLLER) Camada de apresentao - Contm os formulrios Windows - como o usurio e os servios de negcios. Camada de negcios: Contm os servios de negcios e controle de segurana (acesso). Camada de dados: O banco de dados.

A aplicao ser desenvolvido um projeto baseado do tipo Class Library para gerenciar as regras de negcios.

20

4. PROJETO E CODIFICAO

4.1. FLUXO DE PROJETO

No fluxo de projeto apresentaremos dois tipos de viso:

Uma viso top-down, onde o projeto inicial uma verso abstrata do sistema a ser desenvolvido, que detalhada a cada passo, adicionando-se detalhes em cada fase do projeto.

Uma viso bottom-up onde no projeto necessita conhecer o funcionamento e propriedades de alguns componentes antes do fim do projeto. Essas propriedades podem ser: tempo de execuo de uma determinada funo, quanta memria necessria, etc. Durante estas etapas, o projeto de sistemas deve considerar tambm os requisitos no-funcionais:

Custo de produo, desempenho, consumo de energia e interface com o usurio.

A cada etapa de refinamento do projeto, estes requisitos devem ser verificados para certificar que o sistema obedece especificao inicial. O cumprimento destes requisitos deve ser verificado previamente e no apenas no fim do projeto.

4.2 CODIFICAO

Elaborao das idias, algoritmos, formas, etc. contidas no projeto transformando em linguagem de programao.

4.3 ANLISE E TESTES

No processo de engenharia de software os requisitos devem descrever: Servios e funes providas pelo produto ou sistema; Ambiente pessoal e todos os tipo de restries sob as quais o sistema deve operar;

21

Propriedades gerais do sistema, isto , restries aplicveis suas propriedades emergentes; Definies de outros sistemas com os quais o sistema em desenvolvimento tenha que interagir;

4.3.1 ANLISE DE REQUISITOS

A anlise de requisitos engloba todas as tarefas que lidam com investigao, definio e escopo de novos sistemas ou alteraes. Anlise de requisitos uma parte importante do processo de projeto de sistemas, na qual o engenheiro de requisitos e o analista de negcio, juntamente com engenheiro de sistema ou desenvolvedor de software, identificam as necessidades ou requisitos de um cliente. Uma vez que os requisitos do sistema tenha sido identificados, os projetistas de sistemas estaro preparados para projetar a soluo. Conceitualmente, a anlise de requisitos inclui trs tipos de atividades: Elicitao dos requisitos: a tarefa de comunicar-se com os usurios e clientes pra determinar quais so os requisitos. Anlise de requisitos: determina se o estado do requisitos obscuro, incompleto, ambguo, ou contraditrio e resolve estes problemas. Registros dos requisitos: os requisitos podem ser documentados de vrias formas, tais como documentos de linguagem natural, casos de uso, ou processo de especificao.

4.3.2 TESTES Processo realizado para verificar se o software funciona corretamente, sem a presena de erros, que permeia outros processos da engenharia de software e que envolve aes que vo do levantamento de requisitos at a execuo do teste.

4.4

VALIDAO DE REQUISITOS

Um documento de requisitos bem definido permite a correco de incoerncias e inconformidades no desenvolvimento de um produto de software, a validao permite

22

minimizar o tempo gasto na deteco dessas incoerncias e inconformidades devido sua alta eficincia na sua descoberta. O processo de anlise e negociao de requisitos agrega um grande volume de informao pouco estruturada e informal e tenta ir ao encontro das reais necessidades destes, atravs da estruturao,organizao e interpretao desta informao e atravs da negociao desta nova reformulao da informao. Aps o processo de anlise e negociao de requisitos obtemos um rascunho final do nosso documento de requisitos. Os problemas que podem ser resolvidos no processo de validao podm ser os seguintes:

1- Descrio pouco clara dos requisitos ou falta de informao;

2- Ambiguidade entre requisitos; 3- Falhas na modelao dos requisitos;

4- Conflitos entre requisitos que no foram detectados no processo de anlise 5- Requisitos no realistas.

23

5. METODOLOGIA

5.1. DEFINIES DA METODOLOGIA DO PROJETO E PESQUISA

A monografia composta de dados bibliogrficos, acesso a web sites, perguntas aos profissionais de automao industrial e rastreamento para se chegar ao entendimento eficaz do estudo de caso.

5.2. DELIMITAO DO UNIVERSO DA PESQUISA

..."a preciso e a clareza so obrigaes elementares que deve cumprir na tentativa de estabelecer os exatos limites do estudo". Trivinos (1992, p. 96)

O que significa ter um sistema bem projetado? No desenvolvimento de sistemas sempre preocupante o fator erro. No adianta apenas desenvolver, testar e achar que basta. Existem diversos fatores que influncia um funcionamento eficaz de um sistema. No existe software perfeito, sempre haver erros, mas existe como produzir software quase sem erros como, por exemplo, determinar seus requisitos e riscos de desenvolvimento.

Como previr uma anlise de custo x benefcio de tratamento do risco?

Como garantir uma elaborao eficiente de requisitos?

Como um requisito bem definido facilita a diminuio de erros?

5.3 ESTRATGIA

Estudar para adquirir um conhecimento adequado para uma eficiente anlise e levantamento de requisitos para evitar erros de sistemas para ter resultados virtuosos no produto final.

24

6. PROPOSTA DE UM MODELO

6.1. APRESENTAO DO MODELO

O sistema apresentado tem como proposta adaptar-se ao projeto proposto e estudado neste trabalho e como resultado ter um eficiente controle de veculos em ambientes fechados. Para elaborar e manter uma especificao de requisitos necessrio que os desenvolvedores executem um conjunto estruturado de atividades destinadas a elicitar, documentar, analisar, verificar e validar requisitos. Elicitar- voltado descobrir (identificar, deduzir, extrair, evocar, obter) os requisitos de um sistema, atravs de entrevistas com os interessados pelo sistema, documentos existentes, da anlise do domnio do problema ou de estudos do mercado. Analisar- enfatiza uma investigao dos problemas, de como uma soluo definida. Documentar Uma vez compreendidos, analisados e aceitos, os requisitos devem ser documentados com um nvel de detalhamento adequado, produzindo a especificao de requisitos de software. Verificar e validar Aps terem sido documentados, necessrio que os requisitos sejam cuidadosamente verificados e validados, principalmente quanto consistncia e a completude. Esta atividade vida identificar problemas nos requisitos, antes do incio da construo. A importncia desta atividade caracterizada pelo fato de que a correo de um erro possui um custo muito inferior do que a correo das fases adiantadas do processo de desenvolvimento.

6.2 PROCESSOS DE DOCUMENTOS

Os requisitos descrevem as etapas de construo do sistema atravs dos fluxos de eventos, atores, entradas e sadas de cada caso de uso fornecendo aos desenvolvedores as informaes

25

necessrias para o projeto e implementao, assim como para a realizao dos testes e homologao do sistema.

6.3. IDENTIFICAO DOS REQUISITOS

A referncia a requisitos feita atravs do nome da subseo onde eles esto descritos, seguidos do identificador do requisito, de acordo com a especificao a seguir:

O requisito funcional [Cadastrar Pessoa Fsica. RF02] deve estar descrito em uma subseo chamada Cadastrar Pessoa Fsica, em um bloco identificado pelo nmero [RF02]. J o requisito no-funcional [Tempo de Resposta. NF008] deve estar descrito na seo de requisitos no-funcionais de Confiabilidade, em um bloco identificado por [NF008].

Os requisitos devem ser identificados com um identificador nico. A numerao inicia com o identificador [RF01] ou [NF01] e prossegue sendo incrementada medida que forem surgindo novos requisitos. Para estabelecer a prioridade dos requisitos, foram adotadas as denominaes essencial, importante e desejvel.

Essencial o requisito sem o qual o sistema no entra em funcionamento. Requisitos essenciais so requisitos imprescindveis, que tm que ser implementados impreterivelmente.

Importante o requisito sem o qual o sistema entra em funcionamento, mas de forma no satisfatria. Requisitos importantes devem ser implementados, mas, se no forem, o sistema poder ser implantado e usado mesmo assim.

Desejvel o requisito que no compromete as funcionalidades bsicas do sistema, isto , o sistema pode funcionar de forma satisfatria sem ele. Requisitos desejveis podem ser deixados para verses posteriores do sistema, caso no haja tempo hbil para implement-los na verso que est sendo especificada.

26

6.4 REQUISITOS FUNCIONAIS:

[RF01] Logar Prioridade: Essencial. Entradas e pr condies: Entradas: login e senha Pr condies: o funcionrio ter permisso de acesso. Sadas e ps-condies: Ps condies: funcionrio logado no sistema. Fluxo de Eventos: O funcionrio acessa ao sistema com seu login e senha. So registradas data e hora de entrada/sada de cada login.

[RF02] Cadastrar Departamentos Prioridade: Essencial. Entradas e pr condies: Entradas: nome do grupo de trabalho Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: departamento cadastrado no banco de dados do sistema Fluxo de Eventos: O funcionrio administrador precisa estar logado. No formulrio cadastro de departamentos o administrador digita o departamento de trabalho e salva no banco de dados do sistema.

[RF03] Cadastrar Funcionrio Prioridade: Essencial. Entradas e pr condies: Entradas: CPF Pr condies: o funcionrio no ter cadastro. Sadas e ps condies: Ps condies: funcionrio cadastrado no banco de dados do sistema Fluxo de Eventos:

27

O funcionrio administrador precisa estar logado. No formulrio de cadastro de funcionrio o administrador digita os dados, seleciona o departamento do funcionrio e salva o cadastro que ser armazenado no banco de dados do sistema.

[RF04] Cadastrar Cliente Prioridade: Essencial. Entradas e pr condies: Entradas: CPF ou CNPJ. Pr condies: O cliente no ter cadastro. Sadas e ps condies: Ps condies: cliente cadastrado no banco de dados do sistema Fluxo de Eventos: O funcionrio precisa estar logado. No formulrio de cadastro de clientes (pessoa fsica ou pessoa jurdica) o funcionrio digita os dados do cliente, tipo de cobrana (mensalista, diarista ou convencional) e salva o cadastro que ser armazenado no banco de dados do sistema.

[RF05] Cadastrar veculos Fluxo principal de eventos Prioridade: Essencial. Entradas e pr condies: Entradas: chassi e placa do veculo. Pr condies: o veculo no ter cadastro. Sadas e ps condies: Ps condies: veculo cadastrado no banco de dados do sistema. Fluxo de Eventos: O funcionrio precisa estar logado. No formulrio de cadastro de veculos o funcionrio digita os dados do veculo, id do cliente e salva o cadastro que ser armazenado no banco de dados do sistema.

[RF06] Cadastrar TAG Prioridade: Essencial. Entradas e pr condies:

28

Entradas: chassi e placa do veculo. Pr condies: tag no cadastrada no banco de dados no sistema. Sadas e ps condies: Ps condies: tag cadastrada no banco de dados do sistema. Fluxo de Eventos: O funcionrio precisa estar logado. No formulrio de cadastro de tags o funcionrio digita os dados necessrios para cadastro da tag, id do veculo e salva. Na tela abaixo constar os dados do cadastro anterior, inclusive o id, um novo id que o funcionrio salvar o cadastro e ser armazenado no banco de dados do sistema.

[RF07] Atualizar Cliente Prioridade: Importante. Entradas e pr condies: Entradas: CPF ou CNPJ. Pr condies: o cliente j ter cadastro. Sadas e ps condies: Ps condies: cliente atualizado no banco de dados do sistema. Fluxo de Eventos: O funcionrio precisa estar logado. No formulrio de cadastro de clientes (pessoa fsica ou pessoa jurdica) o funcionrio digita o CPF ou CNPJ do cliente e ao mudar o cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do cliente e deixando o campo com o CPF ou CNPJ inabilitado. O funcionrio altera e salva o cadastro que ser atualizado no banco de dados do sistema.

[RF09] Atualizar Tag Prioridade: Essencial. Entradas e pr condies: Entradas: chassi do veculo Pr condies: cliente e veculo cadastrados e tag invlida no sistema. Sadas e ps condies: Ps condies: tag atualizada no banco de dados do sistema. Fluxo de Eventos:

29

O funcionrio precisa estar logado. No formulrio de cadastro de o funcionrio digita o chassi do veculo e ao mudar o cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do tag e deixando alguns campos inabilitados. O funcionrio clica em novo e o sistema gerar um novo id da tag com as mesmas informaes de cadastro e o funcionrio salva o cadastro que ser atualizado no banco de dados do sistema.

[RF10] Procurar registro Prioridade: Essencial. Entradas e pr condies: Entradas: nome/ chassi/placa do veculo Pr condies: cliente cadastrado no sistema Sadas e ps condies: Ps condies: informaes da busca mostradas na tela do sistema. Fluxo de Eventos: O funcionrio tem que estar logado. Caso o funcionrio no tenha o CPF ou CNPJ do cliente, digita outras informaes da busca, clica em procurar e na tabela de registro do banco de dados constaro os dados solicitados na busca para o funcionrio visualizar.

[RF12] Cadastrar entrada e sada dos veculos Prioridade: Essencial. Entradas e pr condies: Entradas: Ids tags e horrio. Pr condies: o veculo ter tags vlidas. Sadas e ps condies: data, hora, id do veiculo e ids das tags cadastrados no sistema. Ps condies: informaes das tags e horrios cadastrados no banco de dados do sistema. Fluxo de Eventos: O cliente passar com o veculo pelo leitor e o sistema registrar as informaes das tags, horrio de entrada e/ou sada e a cancela ser liberada. A tag do pra-brisa modificar seu status para off.

[RF13] Bloquear acesso do cliente Prioridade: Essencial.

30

Entradas e pr condies: Entradas: CPF/CNPJ. Pr condies: furto/roubo, inadimplncia e ser funcionrio administrador. Sadas e ps condies: Ps condies: bloqueio salvo no banco de dados do sistema. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de cadastro de clientes (pessoa fsica ou pessoa jurdica) o funcionrio digita o CPF ou CNPJ do cliente e ao mudar o foco do cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do cliente e deixando o campo com CPF inabilitado. O funcionrio bloqueia o cadastro do cliente, seleciona o tipo de bloqueio na mensagem que o sistema mostrar e o bloqueio ser atualizado no banco de dados do sistema.

[RF14] Liberar acesso do cliente Prioridade: Essencial. Entradas e pr condies: Entradas: CPF ou CNPJ. Pr condies: o veculo ter tags bloqueadas e ser funcionrio administrador. Sadas e ps condies: Ps condies: desbloqueio do acesso no sistema. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de cadastro de clientes (pessoa fsica ou pessoa jurdica) o funcionrio digita o CPF ou CNPJ do cliente e ao mudar o foco do cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do cliente e deixando o campo com o CPF inabilitado. O funcionrio libera o cadastro que ser atualizado no banco de dados do sistema.

[RF15] Bloquear acesso do veculo Prioridade: Essencial. Entradas e pr condies: Entradas: Chassi do veculo. Pr condies: furto/ roubo, inadimplncia e ser administrador do sistema. Sadas e ps condies: veculo bloqueado no sistema Fluxo de Eventos:

31

O administrador do sistema tem que estar logado. No formulrio de cadastro de veculos ou da tag o administrador do sistema digita o chassi do veculo e ao mudar o foco do cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do veculo e deixando o campo de chassi inabilitado. O funcionrio bloqueia o acesso do veculo, seleciona o tipo de bloqueio na mensagem que o sistema mostrar e o bloqueio ser atualizado no banco de dados do sistema.

[RF16] Liberar acesso do veculo. Prioridade: Essencial. Entradas e pr condies: Entradas: Chassi. Pr condies: veculo devolvido ao proprietrio e ser administrador do sistema. Sadas e ps condies: Ps condies: desbloqueio da tag salvo no banco de dados do sistema. Fluxo de Eventos: O funcionrio administrador tem que estar logado. Aps confirmar dados do veculo e do proprietrio, no formulrio de cadastro de veculos o funcionrio digita o chassi do veculo e ao mudar o foco do cursor o sistema far uma consulta no banco de dados do sistema mostrando os dados do veculo e deixando o campo de chassi inabilitado. O funcionrio libera o cadastro do veculo que ser atualizado no banco de dados do sistema.

[RF17] Localizar veculos Prioridade: Essencial. Entradas e pr condies: Entradas: Chassi ou placa do veculo. Pr condies: ser administrador do sistema e a tag do pra-brisa com status on. Sadas e ps condies: Ps condies: localizao do veculo salva no banco de dados do sistema Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de localizar de veculos o funcionrio digita o chassi do veculo e solicita para o sistema mostrar as informaes do veculo. O funcionrio visualizar as informaes da

32

localizao do veculo (kilometragem, nome da estrada e mapa da localizao do veculo) que o funcionrio imprimir.

[RF18] Histrico de entrada e sada dos veculos Prioridade: Desejvel Entradas e pr condies: Entradas: data. Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: visualizar histrico de entrada e sada de veculos. Fluxo de Eventos: O administrador do sistema tem que estar logado. No formulrio de histrico de entrada e sada o administrador do sistema digita o perodo e solicita para o sistema mostrar as informaes de entrada e sada dos veculos. O funcionrio visualizar um relatrio demonstrativo dos veculos com o horrio e datas da entrada e sada dos veculos que o funcionrio poder imprimir.

[RF23] Relatrio de veculos mensalistas Prioridade: Desejvel Entradas e pr condies: Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: visualizar veculos mensalistas. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de relatrios mensalistas o funcionrio digita o perodo e solicita para o sistema mostrar as informaes. O funcionrio visualizar um relatrio dos veculos mensalistas do perodo incluindo data de pagamentos.

[RF19] Relatrio por veculo Prioridade: Importante Entradas e pr condies: Entradas: chassi do veculo. Pr condies: ser administrador do sistema

33

Sadas e ps condies: Ps condies: visualizar informaes do veculo Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de relatrios por veculo o funcionrio digita o chassi do veculo e solicita para o sistema mostrar as informaes. O funcionrio visualizar um relatrio demonstrativo com todas as informaes do veculo (ex. pagamentos).

[RF21] Relatrio de bloqueios por inadimplncia Prioridade: Importante. Entradas e pr condies: Entradas: ms. Pr condies: ser administrador do sistema Sadas e ps condies: Ps condies: visualizar bloqueios por inadimplncia Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de relatrios por inadimplncia o funcionrio digita o ms e solicita para o sistema mostrar as informaes. O funcionrio visualizar um relatrio demonstrativo dos veculos bloqueados por inadimplncia no ms de consulta.

[RF20] Relatrio furtos ou roubos Prioridade: Essencial. Entradas e pr condies: Entradas: ids tags. Pr condies: ser administrador do sistema. Sadas e ps condies: visualizar furtos e roubos. Ps condies: visualizar bloqueios por furto ou roubo. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de relatrios por furtos/roubos o funcionrio digita o ms e solicita para o sistema mostrar as informaes. O funcionrio visualizar um relatrio demonstrativo dos veculos furtados ou roubado e os localizados no ms respectivo.

34

[RF24] Balano de Lucros e Gastos Prioridade: Importante. Entradas e pr condies: Entradas: data inicial e data final. Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: visualizar gastos e lucros totais. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de balano geral o funcionrio digita o perodo e solicita para o sistema mostrar as informaes. O funcionrio visualizar o balano dos gastos e lucros incluindo estimativas no ms respectivo.

[RF25] Modificar tipo de acesso funcionrio Prioridade: Importante. Entradas e pr condies: Entradas: username ou CPF do funcionrio Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: acesso do funcionrio modificado. Fluxo de Eventos: O funcionrio administrador tem que estar logado. No formulrio de controle de acesso o administrador digita o CPF ou id do funcionrio e confirma que o sistema far um busca no banco de dados e mostrar o nvel de permisso do funcionrio. O funcionrio administrador alterar e salvar.

[RF26] Fechamento de Caixa Prioridade: Essencial. Entradas e pr condies: Pr condies: funcionrio logado no sistema. Sadas e ps condies: Ps condies: visualizar total de pagamentos do dia. Fluxo de Eventos: O funcionrio tem que estar logado.

35

O funcionrio acessa o menu faturamento e depois fechamento de caixa e o sistema far a consulta no banco de dados mostrando o total de pagamentos do dia que o funcionrio salvar e/ou imprimir.

[RF27] Cadastrar Pagamento Prioridade: Essencial. Entradas e pr condies: Entradas: CPF ou CNPJ Pr condies: o cliente ter pagamento em aberto. Sadas e ps condies: Ps condies: pagamento salvo no banco de dados do sistema. Fluxo de Eventos: O funcionrio tem que estar logado. No formulrio cadastro de pagamentos o funcionrio digita o CPF ou CNPJ do cliente e confirma que o sistema far uma consulta no banco de dados mostrando o total de horas ou dias do cliente e valor a ser pago. Aps o pagamento o funcionrio confirma o pagamento e salva no banco de dados do sistema.

[RF29] Lanamento de Contas Receber Prioridade: Desejvel. Entradas e pr condies: Entradas: data de entrada e data de vencimento. Pr condies: ser administrador do sistema. Sadas e ps condies: Ps condies: conta lanada no sistema. No formulrio contas receber o administrador seleciona a data de entrada, a data de vencimento, o fornecedor, descrio do servio, o valor do produto, o valor do servio e o total geral.

[RF27] Lanamento de Contas Pagar Prioridade: Desejvel. Entradas e pr condies: Entradas: data de entrada e data de vencimento. Pr condies: ser administrador do sistema.

36

Sadas e ps condies: Ps condies: conta lanada no sistema. No formulrio contas pagar o administrador seleciona a data de entrada, a data de vencimento, o fornecedor, descrio do servio, o valor do produto, o valor do servio e o total geral.

[RF28] Backup Sistema Prioridade: Essencial. Entradas e pr condies: Pr condies: ter informaes no banco de dados. Sadas e ps condies: Ps condies: backup salvo na pasta selecionada. Fluxo de Eventos: O funcionrio tem que estar logado. No formulrio de backup o funcionrio seleciona o destino que ser salvo o arquivo de backup e executa o backup do sistema.

[RF29] Excluso Prioridade: Importante. Entradas e pr condies: Pr condies: ser administrador do sistema Sadas e ps condies: Ps condies: o sistema excluir todas as informaes. Fluxo de Eventos: O funcionrio administrador tem que estar logado. Nos formulrios de cadastros o administrador do sistema solicita a excluso e confirma. Os dados sero excludos permanentemente do banco de dados do sistema.

6.5 REQUISITOS NO FUNCIONAIS

Foram divididos em trs categorias: Requisitos de Processo, Requisitos de Produto e Requisitos Externos.

37

Requisitos de Processo: Restries que esto relacionadas com o processo de desenvolvimento do sistema.

[RNF01] Processo de Desenvolvimento O Software IBM Rational Rose vai ser utilizado no desenvolvimento da UML para demonstrar os passos do sistema. Prioridade: Importante

[RNF02] Padro de Codificao A codificao do sistema ser desenvolvida em C# (Csharp) com a integrao do padro de arquitetura MVC (Model-view-controller). Prioridade: Essencial

[RNF02] Padro de Banco de Dados O banco de dados utilizado no sistema vai ser o SqlServer. Prioridade: Essencial

Requisitos de Produto: Restries que especificam as caractersticas desejadas que o sistema deve fornecer.

Performance [RNF02] Tempo de resposta do sistema O tempo da apresentao da tela dos dados enviado pelo leitor RFID no pode ultrapassar de 3 segundos.

38

[RNF03] Tempo de resposta para o usurio O tempo mximo de resposta do sistema para liberar a cancela de 2 minutos. Prioridade: Essencial

[RNF04] Tempo de permanncia. O tempo mximo de permanncia aps liberao do sistema de 6 minutos. Depois do tempo mximo a cancela ser fechada novamente. Prioridade: Essencial

[RNF05] Distncias de leitura: Ajustvel de 0,1 centmetros a 5 metros, dependendo das condies ambientais. Prioridade: Importante.

Segurana [RNF05] Disponibilidade O sistema deve estar disponvel 24 horas. Caso haja falhas no sistema no solucionadas ser enviado um tcnico para manuteno e, caso necessrio, substitudo. Prioridade: Essencial

[RNF06] Confidencialidade do sistema Para terem acesso s funcionalidades do sistema, os usurios devero ter um login e senha e os clientes um cadastro. Prioridade: Essencial.

[RNF06] Confidencialidade do cliente A cada tag invlida do sistema o cliente ter um novo id da tag. Prioridade: Essencial

39

Usabilidade [RNF7] Interface com o Usurio O sistema deve prover uma interface amigvel e intuitiva, prtica e fcil de usar. Prioridade: Importante

[RNF08] Mensagem de Erro Se o usurio esquecer alguma informao essencial ao cadastro ou acesse alguma funcionalidade de maneira indevida, a mensagem de erro exibida pelo sistema dever ser prtica e objetiva para o usurio saber como proceder. Prioridade: Essencial

[RNF09] Tempo de retorno aps falha Se o sistema fica fora do ar temporariamente ser reiniciado e o cliente avisado, em seguida o sistema tem que voltar imediatamente a funcionar. Caso no retorne o usurio ter suporte por telefone, e-mail ou telefone e se necessrio enviado um tcnico para manuteno podendo ser substitudo o equipamento caso no volte a funcionar. Prioridade: Importante Requisitos Externos: Restries derivadas do local que o sistema est sendo desenvolvido.

[RNF10] Tempo de Desenvolvimento O tempo gasto com o desenvolvimento do sistema no deve superar seis meses. Prioridade: Importante.

[RNF11] Custo O custo de desenvolvimento e manuteno do sistema no poder exceder o valor de R$ 50.000. Prioridade: Importante.

40

6.6 DIAGRAMAS UML E ESPECIFICAES

Para garantir uma viso ampliada do Sistema antifurto veiculo dividindo as tarefas e responsabilidade do seu desenvolvimento foi utilizado o Rational Unified Process - RUP (Jacobson et al. 1999). Em termos de modelagem de negcios, o processo de desenvolvimento de software um processo de negcios, e RUP um processo de negcios genrico para engenharia de software orientada a objetos. Ele descreve uma famlia de processos de engenharia de software relacionados que compartilha uma estrutura comum, uma arquitetura de processos comum, o que est de acordo com a estratgia de desenvolvimento do Sistema Antifurto ou Roubo Veicular. O RUP proporciona uma abordagem disciplinada para a atribuio de tarefas e de responsabilidades dentro de uma proposta de desenvolvimento. Sua meta garantir a produo de software de alta qualidade que atenda s necessidades dos usurios, dentro de uma programao e um oramento previsvel. De forma a apresentar como se deu o desenvolvimento do Sistema antifurto veicular; no processo de iniciao, foram desenvolvidos:

1. Diagramas de Casos de Uso;

2. Diagramas de Classes;

3. Diagramas de Seqncia;

4. Diagrama Entidade- Relacionamento; 5. Diagrama de Implementao.

6.6.1 Diagramas de Casos de Uso:

A figura 14 representa os casos de uso relacionados aos cadastros dos funcionrios, clientes, veculos e tags:

41

Figura 14: Casos de Uso Cadastro Fonte: Elaborado pela autora

Especificaes dos Casos de Uso: UC 01- Logar no Sistema Ator (es): Administrador e Funcionrio. Descrio de use case: 123O administrador e o funcionrio digitam login e senha. O sistema verifica a permisso, habilitando o acesso permitido ao funcionrio. O administrador e o funcionrio acessam o sistema internamente.

Objetivo: acessar o sistema interno. Tratamento de Excees: 1- Funcionrio bloqueado mostrar a mensagem: usurio sem acesso ao sistema! 2- Login e senha invlidos mostrar a mensagem: login e senha no cadastrados, favor verificar!

42

UC 02- Cadastrar Funcionrio Ator (es): Administrador. Descrio de use case: 1- O administrador acessa o formulrio cadastro de funcionrio. 2- O administrador digita os dados do funcionrio junto com login e senha. 3- O administrador digita o departamento do funcionrio. 4- O administrador salva o cadastro. Objetivo: cadastrar funcionrio. Tratamento de Excees: 1- Funcionrio cadastrado no sistema mostrar os dados para edio aps digitar CPF e mudar o cursor. 2- Funcionrio bloqueado no sistema mostrar a mensagem: Funcionrio bloqueado.

43

UC 03- Cadastrar Cliente Pessoa Fsica, Pessoa Jurdica. Ator (es): Funcionrio Descrio de use case: 1- O funcionrio acessa o formulrio cadastro de pessoa fsica ou pessoa jurdica. 2- O funcionrio digita os dados do cliente e o tipo de cobrana. 3- O funcionrio salva o cadastro. Objetivo: cadastrar funcionrio. Tratamento de Excees: 1- Cliente cadastrado no sistema mostrar os dados para edio aps digitar CPF/CNPJ e mudar o cursor. 2- Cliente bloqueado o sistema enviar uma mensagem de acordo com o tipo de bloqueio. (1) Inadimplncia: Cliente bloqueado por Inadimplncia! Favor efetuar pagamento para acesso. a Administrao. (2) Roubo ou Furto: Cliente bloqueado, Favor dirigir-se

44

UC 04- Cadastrar Veculo Ator (es): Funcionrio Descrio de use case: 1- O administrador acessa o formulrio cadastro de veculo. 2- O funcionrio digita os dados do veculo e o id do cliente. 3- O funcionrio salva o cadastro. Objetivo: cadastrar veculo. Tratamento de Excees: 1- Veculo cadastrado no sistema mostrar os dados para edio aps digitar CHASSI e mudar o cursor. 2- Veculo bloqueado o sistema enviar uma mensagem de acordo com o tipo de bloqueio. (1) Inadimplncia: Veculo bloqueado por Inadimplncia! Favor efetuar pagamento para acesso. a Administrao. (2) Roubo ou Furto: Veculo bloqueado, Favor dirigir-se

45

UC 05- Cadastrar Tags Autor (es): Funcionrio Descrio de use case: 1- O administrador acessa o formulrio cadastro de tags. 2- O funcionrio digita os dados do veculo e o id do veculo. 3- O funcionrio verifica os dados da segunda tag com id da primeira e respectiva tag. 4- O funcionrio salva o cadastro das duas tags. Objetivo: cadastrar tags. Tratamento de Excees: 1- Tag cadastrada no sistema mostrar os dados das tags inativos aps digitar CHASSI e mudar o cursor. 2- Tag do veculo bloqueada o sistema enviar uma mensagem de acordo com o bloqueio. (1) Inadimplncia: Veculo bloqueado por Inadimplncia! Favor efetuar pagamento para acesso. (2) Roubo ou Furto: Veculo bloqueado, Favor dirigir-se a Administrao.

A figura 15 representa os casos de uso relacionados ao bloqueio do funcionrio, cliente, veculo e tags:

Figura 15: Casos de Uso Bloquear Acesso Fonte: Elaborado pela autora

46

Especificaes dos Casos de Uso: UC 01- Bloquear Funcionrio Autor (es): Administrador Descrio de use case: 1- O administrador acessa o formulrio cadastro de funcionrio 2- O administrador digita o CPF ou id do funcionrio. 3- O sistema mostrar os dados do funcionrio. 4- O administrador bloqueia o acesso do funcionrio. Objetivo: bloquear funcionrio. Tratamento de Excees: 1- CPF ou id no cadastrado no banco de dados o sistema no mostrar os dados para bloqueio. 2- Funcionrio j bloqueado o sistema mostrar a mensagem: Funcionrio j bloqueado no sistema.

47

UC 02- Bloquear Cliente Pessoa Fsica ou Pessoa Jurdica Autor (es): Administrador Descrio de use case: 1- O administrador acessa o formulrio cadastro de pessoa fsica ou jurdica. 2- O administrador digita o CPF ou CNPJ do cliente. 3- O sistema mostrar os dados do cliente. 4- O administrador bloqueia o cliente e seleciona o tipo de bloqueio. Objetivo: bloquear cliente. Tratamento de Excees: 1- CPF ou CNPJ no cadastrado no banco de dados o sistema no mostrar os dados para bloqueio. 2- Cliente j bloqueado o sistema mostrar a mensagem: Cliente j bloqueado no sistema.

48 UC 03- Bloquear Tags- Veculo Autor (es): Administrador Descrio de use case: 5- O administrador acessa o formulrio cadastro de tags. 6- O administrador digita o CHASSI do veculo no formulrio de tags. 7- O sistema mostrar os dados das tags. 8- O funcionrio bloqueia as tags e seleciona o tipo de bloqueio. Objetivo: bloquear tags. Tratamento de Excees: 3- Chassi no cadastrado no banco de dados o sistema no mostrar os dados para bloqueio. 4- Tags j bloqueadas o sistema mostrar a mensagem: Tags j bloqueadas no sistema.

A figura 16 representa os casos de uso relacionados ao faturamento do sistema fechar o caixa e cadastrar pagamento.

Figura 16: Casos de Uso Faturamento Fonte: Elaborado pela autora.

49

Especificaes dos Casos de Uso: UC 01- Fechar Caixa Autor (es): Administrador. Descrio de use case: 1- O administrador acessa o submenu para fechamento de caixa. 2- O administrador confirma. 3- O sistema consulta o banco de dados e mostra todos os pagamentos do dia. 4- O administrador confirma com o total no caixa. 5- O administrador salva o total dirio e, opcional, imprimi. Objetivo: fechar o caixa. Tratamento de Excees: 1- Caso no tenha entrado pagamento no dia, o sistema mostrar o valor de entrada zerado que o funcionrio salvar. 2- Caso tenha valor diferente do total dirio e total do caixa o funcionrio registrar a diferena e salvar.