Escolar Documentos

Profissional Documentos

Cultura Documentos

Pesquisa

Enviado por

gdonghck0 notas0% acharam este documento útil (0 voto)

4 visualizações5 páginasTítulo original

pesquisa

Direitos autorais

© © All Rights Reserved

Formatos disponíveis

PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

0 notas0% acharam este documento útil (0 voto)

4 visualizações5 páginasPesquisa

Enviado por

gdonghckDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

Você está na página 1de 5

1.

O conceito de segurança da informação se refere às práticas

e medidas adotadas para proteger as informações digitais

de ameaças e garantir sua confidencialidade, integridade e

disponibilidade. Envolve a proteção contra acessos não

autorizados, perda de dados, roubo de informações e danos

causados por ataques cibernéticos.

2. Um vírus de computador é um programa malicioso que tem

a capacidade de se autoreplicar e se espalhar para outros

computadores. Ele é projetado para causar danos, roubar

informações ou controlar o sistema sem o consentimento

do usuário. Os vírus podem se espalhar por meio de anexos

de email, downloads de sites maliciosos, dispositivos USB

infectados, entre outros.

3. O primeiro vírus de computador conhecido foi chamado de

“Creeper”. Foi criado em 1971 por Bob Thomas e seu

objetivo era demonstrar a capacidade de auto-replicação

de programas em uma rede ARPANET. Ele exibia a

mensagem “I’m the creeper, catch me if you can!” (“Eu sou

o Creeper, me pegue se puder!”) nas telas dos

computadores infectados.

4. Existem diversos tipos de vírus de computador, aqui estão

três exemplos:

• Worms: São programas maliciosos que se replicam

automaticamente e se espalham através de redes,

explorando vulnerabilidades de segurança. Eles podem

causar sobrecarga na rede e danificar sistemas.

• Trojans (cavalos de Troia): São programas que aparentam

ser inofensivos ou úteis, mas, na realidade, têm a

intenção de roubar informações pessoais, controlar o

sistema ou abrir uma porta para outros malwares.

• Ransomware: É um tipo de vírus que criptografa os

arquivos do usuário e exige um resgate em dinheiro para

desbloqueá-los. Ele pode criptografar arquivos pessoais,

documentos importantes ou até mesmo afetar redes

inteiras.

5. O Anti-Vírus é um software desenvolvido para identificar,

prevenir e remover vírus de computador. Ele analisa os

arquivos do sistema, verifica a existência de padrões

conhecidos de vírus e toma medidas para neutralizá-los ou

removê-los.

6. Algumas principais desenvolvedoras de anti-vírus são:

• McAfee

• Symantec (Norton)

• Kaspersky

• Avast

• Bitdefender

7. Spyware é um tipo de malware que coleta informações

sobre atividades do usuário sem o seu consentimento. Ele

pode monitorar o histórico de navegação, capturar senhas e

informações pessoais para serem usadas de forma

maliciosa.

8. Alguns dos principais Anti-Spyware disponíveis no mercado

atual são:

• Malwarebytes

• Spybot – Search & Destroy

• Ad-Aware

• SUPERAntiSpyware

• HitmanPro

9. As principais diferenças entre os antivírus pagos e gratuitos

incluem recursos adicionais, suporte técnico, atualizações

automáticas e níveis de proteção. Os antivírus pagos

geralmente oferecem recursos mais avançados, como

firewall, proteção em tempo real e proteção contra

ameaças desconhecidas. Já os antivírus gratuitos costumam

ter recursos básicos, com menos funcionalidades e suporte

mais limitado.

10. A ferramenta SCANDISK é utilizada para verificar e

corrigir erros no sistema de arquivos de um disco rígido. Ela

pode ser usada para identificar setores defeituosos,

problemas de leitura/gravação e outras falhas que possam

afetar o desempenho do disco. Tarefas que podem ser

realizadas pelo SCANDISK incluem a verificação de erros no

disco, a correção de erros encontrados e a recuperação de

setores defeituosos.

11. O objetivo da limpeza de disco é liberar espaço em

disco removendo arquivos desnecessários, temporários e

duplicados. Isso ajuda a melhorar o desempenho do

computador e a organizar os arquivos armazenados. Alguns

programas que podem ser utilizados para realizar essa

tarefa são o CCleaner, o Wise Disk Cleaner e o BleachBit.

12. Disco fragmentado significa que os arquivos de um

disco rígido estão armazenados em fragmentos não

contíguos. Isso pode acontecer ao longo do tempo devido à

criação, modificação e exclusão de arquivos. Quando um

disco está fragmentado, o tempo de acesso e leitura dos

arquivos fica mais lento. Para resolver esse problema, é

possível utilizar programas como o Defraggler, o Auslogics

Disk Defrag e o O&O Defrag.

13. O ponto de restauração do Windows é uma

ferramenta que permite voltar o sistema operacional a um

estado anterior, caso ocorram problemas ou erros. Ele cria

uma cópia dos arquivos de sistema e configurações em um

determinado momento, que pode ser restaurada

posteriormente. É importante criar regularmente pontos de

restauração para poder reverter o sistema em caso de

problemas. O passo a passo para criar um ponto de

restauração pode variar dependendo da versão do

Windows, mas geralmente envolve acessar as

configurações do sistema, selecionar “Sistema” ou

“Propriedades do Sistema” e escolher a opção de criar um

ponto de restauração.

14. A clonagem de HD é realizada quando se deseja fazer

uma cópia exata de um disco rígido para outro. Isso pode

ser útil ao substituir um disco antigo por um novo, fazer

backup de dados importantes ou transferir todo o sistema

operacional e programas para um novo computador. As

vantagens desse processo incluem economia de tempo na

reinstalação de programas e configurações, preservação de

dados importantes e continuidade do sistema sem

interrupções.

15. Alguns dos principais programas para realizar o

procedimento de clonagem de HD são:

• Acronis True Image

• EaseUS Todo Backup

• Clonezilla

• Macrium Reflect

• MiniTool Partition Wizard

Você também pode gostar

- Aip Manual 0798 UtilitariosDocumento39 páginasAip Manual 0798 UtilitariosChicomo Chingala100% (1)

- Administração Do Sistema Operacional WindowsDocumento23 páginasAdministração Do Sistema Operacional Windowsyakuzza recordAinda não há avaliações

- Aula 1 - Conceitos de Segurança de Computadores PessoaisDocumento15 páginasAula 1 - Conceitos de Segurança de Computadores PessoaisJuniorelson JuniorAinda não há avaliações

- Questões - Segurança Da InformaçãoDocumento6 páginasQuestões - Segurança Da InformaçãoEvaldo WolkersAinda não há avaliações

- M4 UD1 - Segurança e Hardening em Sistemas Windows - DocumentoDocumento12 páginasM4 UD1 - Segurança e Hardening em Sistemas Windows - DocumentoPatrícia CostaAinda não há avaliações

- Como Eliminar Vírus Do ComptDocumento9 páginasComo Eliminar Vírus Do ComptJu LewisAinda não há avaliações

- Vírus de ComputadorDocumento5 páginasVírus de ComputadorEron BarbosaAinda não há avaliações

- Capítulo 2 - Introdução A Segurança CibernéticaDocumento11 páginasCapítulo 2 - Introdução A Segurança CibernéticaCristiane LimaAinda não há avaliações

- Modulo 5 IMEIDocumento18 páginasModulo 5 IMEIMargarida Miragaia100% (1)

- Instalação e Utilização de AplicaçõesDocumento18 páginasInstalação e Utilização de AplicaçõesMaria RosadoAinda não há avaliações

- Ficha 3Documento2 páginasFicha 3Diana MendesAinda não há avaliações

- Focus-Concursos-InFORMÁTICA - Aula 02 - Proteção e Segurança - Parte IDocumento5 páginasFocus-Concursos-InFORMÁTICA - Aula 02 - Proteção e Segurança - Parte ImanoelmsmAinda não há avaliações

- Manutenção Preventiva No Sistema OperacionalDocumento3 páginasManutenção Preventiva No Sistema OperacionalmichaelAinda não há avaliações

- Virus e AntivirusDocumento8 páginasVirus e AntivirusOrdens100% (1)

- Vírus de Computador e Métodos de InvasãoDocumento14 páginasVírus de Computador e Métodos de InvasãoSabrina FermanoAinda não há avaliações

- Aula1 InformáticaDocumento28 páginasAula1 InformáticaDoriedson SerraAinda não há avaliações

- INFORMaTICA - Aula 01 - Antivirus, Firewall e Malware - Parte II - 2017040318321410Documento10 páginasINFORMaTICA - Aula 01 - Antivirus, Firewall e Malware - Parte II - 2017040318321410danielle.weberAinda não há avaliações

- Intrudução Ao AntivirusDocumento20 páginasIntrudução Ao AntivirusThiago Fernandes0% (1)

- Aula - Informática BásicaDocumento63 páginasAula - Informática BásicaMarcelo ErissonAinda não há avaliações

- Invasão - Backdoors (L)Documento1 páginaInvasão - Backdoors (L)kw07Ainda não há avaliações

- Seguranà A DigitalDocumento4 páginasSeguranà A Digitalluanaraasch2303Ainda não há avaliações

- 02 TXT CSDocumento23 páginas02 TXT CSCaio Satiro de SousaAinda não há avaliações

- InformaticaDocumento15 páginasInformaticaÉmerson Nascimento Personal TrainerAinda não há avaliações

- Aposta Ebn - Info, Dir Con, ExtraDocumento34 páginasAposta Ebn - Info, Dir Con, ExtraKING FFAinda não há avaliações

- OrientacoesDocumento5 páginasOrientacoesmndebarrosAinda não há avaliações

- Gerir Segurança de Sistema de Computadores - MoquimanDocumento8 páginasGerir Segurança de Sistema de Computadores - MoquimanCalebe Geraldo DamiaoAinda não há avaliações

- Hirens Boot DescriçãoDocumento12 páginasHirens Boot DescriçãozerobondAinda não há avaliações

- Memorex 01 Aula01Documento7 páginasMemorex 01 Aula01MONICA ABREUAinda não há avaliações

- AtividadeDocumento2 páginasAtividadecorreiathalyta40Ainda não há avaliações

- Organizando Arquivo Digital - Ultima AulaDocumento23 páginasOrganizando Arquivo Digital - Ultima AulaprofessordiogoparusAinda não há avaliações

- A Evolução Do AntivírusDocumento7 páginasA Evolução Do AntivírusAnicetoAinda não há avaliações

- Hardening de ServidoresDocumento8 páginasHardening de ServidoresRonaldo BarretoAinda não há avaliações

- Remover Vírus Do Pendrive e Até de Hds Com Linux e WindowsDocumento7 páginasRemover Vírus Do Pendrive e Até de Hds Com Linux e WindowsRaimundo Willians CarvalhoAinda não há avaliações

- Inform Á TicaDocumento7 páginasInform Á TicaRB SilvaAinda não há avaliações

- Beres Sange & Laura Hetelvina SaudeDocumento6 páginasBeres Sange & Laura Hetelvina SaudeBeres SangeAinda não há avaliações

- Ambientes Computacionais e ConectividadeDocumento102 páginasAmbientes Computacionais e ConectividadeematitanAinda não há avaliações

- Como Evitar Virus de ComputadorDocumento6 páginasComo Evitar Virus de ComputadorMariano Ajala FilhoAinda não há avaliações

- Fasciculo Codigos Maliciosos SlidesDocumento36 páginasFasciculo Codigos Maliciosos SlidesJailson F. LeiteAinda não há avaliações

- Ameaças A Sistemas de Informção - Aula 04Documento10 páginasAmeaças A Sistemas de Informção - Aula 04Jusiê Vanubia BarbosaAinda não há avaliações

- 3302 Pragas Virtuais Marcio Hunecke PDFDocumento10 páginas3302 Pragas Virtuais Marcio Hunecke PDFFelisberto CumbaneAinda não há avaliações

- Just WantedDocumento14 páginasJust WantedThais ManiaAinda não há avaliações

- Vírus e AntivírusDocumento8 páginasVírus e AntivírusPaulo De CristoAinda não há avaliações

- 7ano 1 TIC Hard & Soft Segurança Direitos AutorDocumento45 páginas7ano 1 TIC Hard & Soft Segurança Direitos AutoryourspacecolaboradoresAinda não há avaliações

- Vírus Keylogger Worms TrojansDocumento8 páginasVírus Keylogger Worms TrojansCoffeesilvaAinda não há avaliações

- Exercícios de Revisão Pra Ap2Documento3 páginasExercícios de Revisão Pra Ap2Raphael SchettinoAinda não há avaliações

- Ebook - Virus e AntivirusDocumento7 páginasEbook - Virus e AntivirusJoao PedroAinda não há avaliações

- Do Cum en ToDocumento63 páginasDo Cum en ToaloisiojoseAinda não há avaliações

- Fasciculo Codigos MaliciososDocumento8 páginasFasciculo Codigos MaliciososlucinhaAinda não há avaliações

- Firdausse - Viros e AntivirosDocumento16 páginasFirdausse - Viros e AntivirosTadeu Agostinho BernabéAinda não há avaliações

- 05 Fasciculo-Computadores-Slides-NotasDocumento26 páginas05 Fasciculo-Computadores-Slides-NotasJLYEL MAX SANTOS DA CRUZAinda não há avaliações

- Apostila de Informática - Malwares e BackupDocumento4 páginasApostila de Informática - Malwares e BackupFilipe Paiva RibeiroAinda não há avaliações

- ShodanDocumento6 páginasShodanJosé VidalAinda não há avaliações

- Hiren's BootCD Download - BaixakiDocumento5 páginasHiren's BootCD Download - BaixakiVicaPéekeenaMorraesAinda não há avaliações

- InformáticaDocumento27 páginasInformáticaMarcos RochaAinda não há avaliações

- FerramentasDocumento18 páginasFerramentasMaria RosadoAinda não há avaliações

- TIC - 9 Classe - Prof. TMabanja-1Documento4 páginasTIC - 9 Classe - Prof. TMabanja-1Ana SementeAinda não há avaliações

- Manual GX 7 GX 11 PDFDocumento48 páginasManual GX 7 GX 11 PDFcelso86% (7)

- Apostila Proteção em Sistemas FVDocumento3 páginasApostila Proteção em Sistemas FVfreis_51Ainda não há avaliações

- 2021 Lenimar AlgLinDocumento263 páginas2021 Lenimar AlgLinEduardo César Cruz MeloAinda não há avaliações

- Foursteel-PT-Tabela de Precos 2021Documento105 páginasFoursteel-PT-Tabela de Precos 2021Pedro MalveiroAinda não há avaliações

- Gab Fix7Documento4 páginasGab Fix7Clemente Doart'sAinda não há avaliações

- Deu Match - Emma LordDocumento357 páginasDeu Match - Emma LordGiovanna RodriguesAinda não há avaliações

- Fasciculo Verificacao Duas EtapasDocumento8 páginasFasciculo Verificacao Duas Etapasvitor geruntioAinda não há avaliações

- Medidas Separatrizes e Diagrama de ExtremoDocumento8 páginasMedidas Separatrizes e Diagrama de ExtremoDinis Miguel MatsinheAinda não há avaliações

- Apostila SketchupDocumento65 páginasApostila SketchupClaudecir PereiraAinda não há avaliações

- Tempestade - Tema 2 - Inteligência ArtificialDocumento8 páginasTempestade - Tema 2 - Inteligência ArtificialClédina FonsecaAinda não há avaliações

- Ppra - Modelo (Gráfica e Editora) PDFDocumento74 páginasPpra - Modelo (Gráfica e Editora) PDFKATIA SARDINHAAinda não há avaliações

- Trabalho Metodologia de PesquisaDocumento38 páginasTrabalho Metodologia de PesquisaAna Luíza RibeiroAinda não há avaliações

- Exercícios de WordDocumento46 páginasExercícios de WordEduardo DinizAinda não há avaliações

- Ano: Data: Mar: LR Mat ExplicaçõesDocumento1 páginaAno: Data: Mar: LR Mat ExplicaçõesTilde LopesAinda não há avaliações

- Módulo 1 - Cap 1 - Bit, Byte, Word e DWordDocumento3 páginasMódulo 1 - Cap 1 - Bit, Byte, Word e DWordFabiola Stefani Requena Carvallo100% (1)

- Exercício 1.3 - Nota 8,0Documento5 páginasExercício 1.3 - Nota 8,0BR INSTRUÇÕES100% (1)

- Protocolo de Correspondência Encomendas - Condominio VitoriaDocumento2 páginasProtocolo de Correspondência Encomendas - Condominio VitoriaLeandro AquinoAinda não há avaliações

- 1718 Ex E/S: Manual Do UsuárioDocumento76 páginas1718 Ex E/S: Manual Do UsuárioAndré Andrade RamosAinda não há avaliações

- Cardioversor Responder 2000 - GEDocumento126 páginasCardioversor Responder 2000 - GEBrunoAinda não há avaliações

- Elemaq DIPDocumento45 páginasElemaq DIPGustavo AbreuAinda não há avaliações

- Manual Basico Almox SAPDocumento96 páginasManual Basico Almox SAPandlucsAinda não há avaliações

- Catalogo 2022Documento6 páginasCatalogo 2022RodrigoAinda não há avaliações

- Aula 06 Exercicios - PPTX - REVISADODocumento72 páginasAula 06 Exercicios - PPTX - REVISADOgigiparoAinda não há avaliações

- 1-Orçamento Compressor - PromadamDocumento1 página1-Orçamento Compressor - PromadamLuis SilvaAinda não há avaliações

- Avaliação Das Características Mecânicas Do PLA, Impressão em 3D, para Aplicação em Prótese em Animais de Pequeno e Médio PorteDocumento5 páginasAvaliação Das Características Mecânicas Do PLA, Impressão em 3D, para Aplicação em Prótese em Animais de Pequeno e Médio PorteHulisses MarconAinda não há avaliações

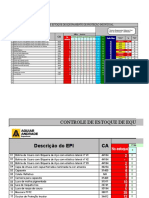

- Estoque de Epi - Junho - 2023Documento4 páginasEstoque de Epi - Junho - 2023Marcos CruzAinda não há avaliações

- x86 Arquitetura e Instruções BásicasDocumento26 páginasx86 Arquitetura e Instruções BásicasLincoln DiasAinda não há avaliações

- NBR 5691Documento2 páginasNBR 5691Alex GobbatoAinda não há avaliações

- 207 - PE-1PBR-00207-Auditoria ComportamentalDocumento8 páginas207 - PE-1PBR-00207-Auditoria ComportamentalAlex BrunoAinda não há avaliações

- Upgrade11 Prova Equivalência FrequênciaDocumento15 páginasUpgrade11 Prova Equivalência FrequênciaBeatriz NogueiraAinda não há avaliações