Escolar Documentos

Profissional Documentos

Cultura Documentos

01 So

01 So

Enviado por

Walbert FernandesTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

01 So

01 So

Enviado por

Walbert FernandesDireitos autorais:

Formatos disponíveis

SO_2016.

indd 1 26/08/2015 18:20:12

SO_2016.indd 2 26/08/2015 18:20:12

Impressão • Acabamento

Editora Mona Ltda - ME

Rua José Bajerki, 271 • Curitiba/ PR • Cep: 82.220-320

Fone (41) 3068-9009 • Pabx (41) 3068-9008

www.graficamonalisa.com.br

PREPPES

Sistemas Operacionais

Curitiba: PREPPES, 2015

114p. il.

Título. Série

Impresso no Brasil

Printed in Brazil

2015

Av. Marechal Deodoro, 320 - Centro - Curitiba/PR

Telefone: (41) 3112-1250

SO_2016.indd 3 26/08/2015 18:20:12

SO_2016.indd 4 26/08/2015 18:20:12

APRESENTAÇÃO

Olá aluno! Seja muito bem-vindo ao módulo de Sistemas Operacionais. Começamos

a trilhar nossos caminhos da qualificação profissional através de conteúdos interessantes,

práticos e extremamente importantes nos dias atuais. É a sua oportunidade de aprender

a descomplicar tarefas, que para muitos é de tirar o sono.

Você é dono da sua capacidade de conhecimento. Sendo ou não um nativo digital,

o mundo da tecnologia vive uma era de evoluções constantes e sem precedentes. A

cada dia, mais e mais conhecimentos são introduzidos na nossa vida e que se tornam

profissionalmente essenciais. Conhecer o computador e sua relação entre hardware e

software, além da capacidade de interagir com as mais diversas aplicações operacionais,

podem transformar você em um destaque no mercado de trabalho. A importância da

capacitação está relacionada principalmente com a necessidade de bons profissionais no

mercado, pois segundo pesquisas, 80% das pessoas tem uma carência enorme quando

se fala de tecnologia.

Neste módulo vamos introduzir o conhecimento dos Sistemas Operacionais

modernos, desde os conceitos básicos de processamento de dados até suas características

operacionais e sua evolução. Você será capaz de realizar configurações importantes nas

diversas ferramentas de seu pacote, assim como promover aplicações práticas para a

solução de problemas cotidianos.

Este material é exclusivo e rico em informações. Existe nele uma interação direta

e ampla com as práticas, tanto para a sua vida pessoal como profissional. Vamos trazer

exemplos do seu dia-a-dia ou das empresas, para a busca das melhores estratégias de

solução.

Por fim, vamos vivenciar cada vez mais o mundo da computação em nuvem –

Cloud Computing – um tipo de inovação que promove uma rapidez e eficiência nunca

antes visto no mundo dos negócios. Aplicações compartilhadas trazem rapidez para o

mundo moderno e globalizado.

Um ótimo trabalho a todos.

Equipe de Ensino

SO_2016.indd 5 26/08/2015 18:20:12

SUMÁRIO

Aula 01 - O computador perfeito 8

Conceitos iniciais de processamento de dados 8

Tipos de computadores 9

Hardwares - Por dentro do computador 10

O computador perfeito 11

Manutenção preventiva básica 12

Aula 02 - Entendendo os softwares 15

O que são softwares? 15

Classificação comercial do software 16

Os tipos de softwares 16

Cuidado com a pirataria 17

Introdução aos sistemas operacionais atuais 18

Máquina virtual – criando e explorando imagens 19

Aula 03 - Aplicativos mobile 22

O que são os aplicativos? 22

As categorias de aplicativos 23

Introdução aos Sistemas Operacionais mobile 24

iOS 25

Windows Phone 26

Plataformas para criar aplicativos 26

Aula 04 - Configurações dos sistemas mobile 28

Configurações básicas 28

Configurações de segurança e manutenção 30

Instalação de aplicativos 31

Aplicativos de segurança, manutenção e acesso remoto 31

Aula 05 - Por dentro do Windows 33

Quem é o Windows? 33

Cronologia da evolução das versões 34

Descobrindo o Windows 35

32 ou 64 bits? 35

Área de trabalho/Ícones/Barra de Tarefas/Menu Iniciar/Janelas 36

Comandos básicos do DOS (modo prompt) 37

Aula 06 - Personalizando o Windows 39

O sistema é multiusuário e multitarefa 39

Gerenciando contas 39

Uso efetivo do painel de controle 40

Explorando o painel de controle 41

Aula 07 - Gerenciamento de arquivos 44

Pastas e Arquivos 44

Tipos de arquivos 45

Bibliotecas 45

A função do Windows Explorer/Gerenciador de arquivos 46

Criando/Renomeando/Excluindo pastas e arquivos. 47

Uso de gerenciadores nas nuvens 47

Aula 08 - Ferramentas de sistema 50

O verificador de erros 50

O desfragmentador de disco 51

Backup – sua cópia de segurança 51

SO_2016.indd 6 26/08/2015 18:20:12

Firewall 51

Windows Update 52

Windows Defender 52

Gerenciador de tarefas 52

Utilitários importantes do Windows 54

Aula 09 - Linux 56

Uma breve história do Linux 56

Sistema operacional de código aberto 57

Distribuições do Linux 58

Descobrindo a funcionalidades 58

Área de trabalho/Plano de fundo/Temas 59

Aula 10 - Gerenciamento de arquivos no Linux 62

A estrutura de diretórios do Linux 62

Diretórios pessoais (o diretório home) 64

Criando/Renomeando/Organizando/Pesquisando pastas e arquivos. 64

Compactando e descompactando 66

Entendendo e configurando permissões de arquivos 66

Uso de gerenciadores nas nuvens 67

Aula 11 - Aplicações úteis do Linux 69

Internet 69

Aplicativos de escritório 70

Gerenciador de pacotes/Central de programas 71

Aplicações para TV e Smarthphones 72

Jogos 72

Aula 12 - Ferramentas de sistema do Linux 74

Gerenciamento de discos 74

Cópia de Segurança 75

Gerenciamento de usuários 75

O modo terminal (texto) 76

Os principais comandos do modo texto 76

Tarefas e configurações 78

Aula 13 - Segurança dos sistemas operacionais 82

Vírus e programas maliciosos 82

Tipos de malwares 83

Os antivírus de cada sistema 84

Segurança e limpeza para dispositivos móveis 85

Gerenciadores de senhas 86

Aula 14 - Redes de computadores 88

Introdução a Rede de Computadores 88

Tipos de redes 89

Dispositivos e equipamentos de redes 89

As topologias de rede 90

Entendendo o IP (Internet Protocol) 91

Configuração de redes no sistema operacional 91

Os principais comandos de rede no prompt 92

Diagrama de rede 93

Aula 15 - Finalizando o módulo 95

Relembrando os principais temas 95

SO_2016.indd 7 26/08/2015 18:20:12

SISTEMAS OPERACIONAIS

Aula 01 - O computador perfeito

Conceitos iniciais de processamento de dados

Tipos de computadores

Hardwares - Por dentro do computador

Principais termos técnicos

O computador perfeito

Manutenção preventiva básica

Conceitos iniciais de processamento de dados

Olá, querido aluno. Bem-vindo ao

mundo da informática. A partir de hoje,

vamos começar um estudo importante

para transformar o seu conhecimento em

relação a tecnologia. O nosso ponto de

partida é a introdução ao processamento

de dados. Todo dispositivo computacional

permite que sejam executadas entradas,

processamentos e saídas. Esta série de

atividades ordenadamente realizadas,

resulta na organização das informações

que você precisa.

O computador nada mais é do uma máquina que possui um sistema de coleta

de dados. Por meio do teclado, mouse, cartões e demais dispositivos, estes dados são

manipulados e logo depois, seus resultados são fornecidos conforme o desejo do usuário

ou programador. Num jogo, por exemplo, os dados coletados são as ações de movimento

e o acionamento de botões que você realiza no controle. Em seguida, o processador

trabalha esses dados e emite um resultado, que é o movimento do personagem na tela.

Assim, todo processamento acontece com:

Uma entrada (input) – é a oferta de dados para o computador. Pode ser uma

música, uma senha, uma imagem, um texto, etc.

O processamento – é onde os dados colhidos na entrada serão processados para

gerar resultados. Um processamento pode ser um cálculo de uma planilha, a edição de

uma imagem ou uma comparação de dados.

SO_2016.indd 8 26/08/2015 18:20:14

A saída (output) - É o resultado do processamento. Claro que todo processamento

gera saídas que podem ser em forma de som, impressas, na tela do computador ou

diretamente arquivadas num determinado dispositivo.

Dado é toda informação repassada ao computador e de forma bruta, sem nenhum

tipo de tratamento. Exemplo: “41”, neste caso é apenas um número e que não significa

nada. Apoiado em outro dado, como “pessoas” por exemplo, já pode significar alguma

informação.

Informação é a organização dos dados de maneira lógica.

Processamento é o trabalho de tratamento dos dados, através do uso de

computadores. Você já sabe que os dados brutos vão ser organizados e classificados

para emitir um resultado programado.

Veja o esquema:

Tipos de computadores

Quando falamos sobre a máquina responsável pelo processamento das

informações, podemos classificar os computadores conforme o porte e a categoria. Na

prática, todos eles realizam funções internas iguais, porém numa velocidade diferente.

Vamos falar de cada um deles a partir de agora.

Mas antes, você precisa saber que essa classificação pode ser feita pela capacidade

de processamento, velocidade, volume de transações e pelo tamanho da memória. Não

se preocupe, porque vamos falar sobre isso nesta aula.

Pequeno porte – Os microcomputadores

pessoais, ou desktops como são conhecidos,

são os mais utilizados num modo geral. Os

mais tradicionais não possuem uma grande

capacidade de processamento, mas realizam

várias aplicações. O mercado possui diversos

modelos disponíveis e cabe a você entender

cada um deles antes de escolher o melhor.

Vamos falar disso daqui a pouco.

Nesta mesma categoria, incluímos os computadores portáteis como os notebooks

e netbook, e os dispositivos móveis, como os tablets e samrtphones.

SO_2016.indd 9 26/08/2015 18:20:15

Grande porte – Nesta categoria, destacamos os

mainframes e os supercomputadores, devido ao seu alto

poder de processamento e de memória. O volume de dados

nestas máquinas é muito grande e por isso é necessário

muito processamento . E claro, o custo deles também é

elevado.

Na tabela abaixo, você vai entender melhor é essa classificação:

Hardwares - Por dentro do computador

Hardware. Temos certeza de que você já ouviu esta palavra alguma vez na sua vida.

E a explicação é mais simples do que você imagina. Eles são a parte física do computador,

ou seja, todas as peças, equipamentos e dispositivos ligados ao processamento dele .

Eles são essenciais para que o seu computador funcione. Se algum dia você se interessar

em estudar mais a fundo os hardwares e como eles são produzidos, procure pelo curso

de Engenharia da Computação na universidade/faculdade.

São exemplos de hardwares: estabilizadores, caixas de som, disco rígido (HD),

pendrive, impressora, modem, mouse, placa de som, teclado, etc. Podemos classificar

estes hardwares, também conhecidos como periféricos, de acordo com a sua utilização.

De entrada: eles servem basicamente para enviar os dados para o computador.

Dentre eles destacamos o teclado, mouse, scanner, microfone.

De saída: é a função inversa, transmitindo as informações já processadas no computador

para a visualização do usuário. São exemplos: monitor de vídeo, impressora, caixas de som.

10

SO_2016.indd 10 26/08/2015 18:20:16

De entrada e saída: enviam e recebem informação do computador ao mesmo

tempo. Um exemplo clássico é o monitor TouchScreen e o modem.

De armazenamento: sua função é armazenar as informações processadas, para

que sejam recuperadas no futuro. O famoso pendrive e o disco rígido são exemplos deste

tipo de periférico.

Alguns termos técnicos

Não é novidade para você que a informática possui inúmeros termos técnicos.

Muitas das vezes esbarramos com algum termo que não fazemos ideia do que significa, e

outros que já foram englobados no nosso dia-a-dia. Que tal conhecer alguns desses termos

relacionados aos sistemas operacionais, e começar a familiarizar com este mundo digital?

Algoritmo - Um algoritmo nada mais é do que uma receita que mostra passo-a-

passo os procedimentos necessários para a resolução de uma tarefa.

Backup - Cópias de segurança, geralmente mantidas em DVDs, discos rígidos ou pendrive.

Boot - Procedimento de carregar um sistema operacional na memória RAM.

Bug - é usado com relação a qualquer tipo de falha de programação num programa.

Cache - Memória ultrarrápida que armazena os dados e instruções mais utilizadas

pelo processador, permitindo que estas sejam acessadas rapidamente.

Default – o que é considerado padrão.

Keyboard – Qualquer dispositivo de entrada de dados que utilize teclas.

Comumente conhecido com o teclado.

RAM - Random Access Memory (Memória de Acesso Randômico). A memória

RAM armazena os dados temporariamente.

O computador perfeito

Hoje em dia, comprar um computador parece

uma tarefa fácil para qualquer pessoa. E é sim. Porém,

quando você começa a descobrir os pontos mais

importantes do mundo dos hardwares, os riscos de ser

“enganado” na hora de fechar negócio é quase zero.

Muitas das vezes, o vendedor não entende nada de

informática, mas entende muito de vendas. E se você

não ficar atento, pode levar um prejuízo desnecessário.

Antes de começar a busca pelo computador novo, veja

algumas observações que reservamos para esta aula.

11

SO_2016.indd 11 26/08/2015 18:20:17

Mas, espere! Antes desta decisão, é necessário que você responda a uma simples

pergunta: para quais tarefas vou utilizar o computador? Jogos, planilhas, redes sociais,

tarefas de colégio/faculdade, programação? Qual a minha real necessidade? Parece

desnecessário, mas responder a esta pergunta faz diferença. Daí em diante, recomendamos

que antes de você entrar na loja tenha na ponta da língua algumas informações dos

principais hardwares.

Gabinete – Atenção para que ele acondicione bem os componentes

internos e permita uma boa ventilação. Se não for o adequado, pode causar

superaquecimento.

Placa mãe – Existem boas placas-mãe no mercado. Ela precisa

ser de boa qualidade, pois é nela que serão conectados todos os demais

componentes.

Processador – Importantíssimo, pois é nele que grande parte do trabalho de

processamento dos dados será realizado. Quanto mais tarefas você precisará executar

no seu computador, mais vale a pena investir no processador. O necessário é observar

o clock (esse termo não está no glossário, então é interessante explicar do

que se trata) a quantidade de núcleos e a memória cache do processador.

O seu professor vai explicar, resumidamente, estes itens e dar algumas dicas

importantes para você. Anote tudo.

Memória - é outro fator determinante na hora de comprar sua

máquina. Quanto mais, melhor! Os pentes de memória podem ser

comprados individualmente e encaixados na placa mãe. Eu aconselho de

4GB para mais, computadores com 1 ou 2GB de memória tem desempenho

abaixo do esperado para a maioria dos usuários.

Disco rígido - HD – Já o disco principal do computador deve

ser de acordo com o que você deseja armazenar. Para tarefas simples e

armazenamento de arquivos pequenos, discos de 500GB são suficientes.

Caso você pretenda trabalhar com vídeos, música e arquivos de alta

resolução, quanto maior o espaço para armazenar, melhor.

Manutenção preventiva básica

Precisamos cuidar da saúde dos nossos

computadores. Isso mesmo, eles têm vida útil. Por isso,

fazer uma manutenção preventiva física básica é tão

importante quanto a do sistema operacional. E a nossa

tarefa começa pela limpeza do equipamento, tanto por

dentro quanto por fora. Mas a prevenção começa antes

de qualquer limpeza interna. Confira:

• Não deixe o gabinete no chão, porque ali ele

ficará mais suscetível a poeira e umidade.

12

SO_2016.indd 12 26/08/2015 18:20:22

• Evite colocar peso sobre o gabinete e em volta dele, para permitir a ventilação.

• Nunca coma ou beba enquanto trabalha no computador, principalmente se for

um notebook. Os restos podem danificar o equipamento.

• Não deixe próximo a janelas, para não correr o risco de exposição ao sol e chuva.

E a parte interna? Quando for abrir o computador, certifique-se que ele esteja

desligado da tomada e evite acidentes. Use um pincel de cerdas suaves para eliminar

o excesso de poeira nas placas. Retire o máximo que puder para abrir espaço para

ventilação dos componentes. O seu professor vai fazer demonstrações de como

executar uma manutenção preventiva básica. Fique atento.

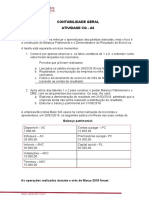

ATIVIDADES

1 Você descobriu ao longo desta aula que existem inúmeros termos técnicos

ligados à área de informática. Claro que para listar todos ficaria meio

complicado. Mas mesmos assim, conseguimos selecionar aqueles que fazem

parte do nosso dia-a-dia e ouvimos constantemente.

O seu professor vai informar 8 termos técnicos que você deverá pesquisar e

anotar na tabela abaixo. Em seguida, será a sua vez de criar uma tabela igual

com os que você for descobrindo ao longo da aula ou do curso. Mãos à obra.

13

SO_2016.indd 13 26/08/2015 18:20:22

2 Vamos começar um desafio? É hora de providenciar a compra de um

computador. Lembre-se que você precisa definir qual a sua necessidade. Para

quem usa apenas e-mail, redes sociais, planilhas, um computador básico

está mais que suficiente. Para quem assiste vídeos online, faz downloads, usa

aplicativos de edição de imagens, apresentações, é necessário um computador

intermediário. Agora, se a sua proposta é games de alta resolução, vídeos e

gráficos, por exemplo, a opção é um avançado.

Sua tarefa é montar este computador. O seu vai professor apresentar anúncios

de lojas online e promover uma competição de orçamentos. Ele vai informar

as configurações mínimas necessárias e a equipe que conseguir montar a

máquina mais barata vence a competição. Ao final, seu professor vai comparar

os orçamentos e provar que existem diferenças no preço de um mesmo

produto em lojas diversas.

3 Para melhorar ainda mais o seu conhecimento sobre hardwares, o seu professor

vai orientá-lo a utilizar um simulador com os principais periféricos utilizados

no mercado. Além disso, vamos manusear algumas peças e anotar todas as

informações mais importantes sobre elas. É hora de esclarecer as suas dúvidas.

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

14

SO_2016.indd 14 26/08/2015 18:20:22

SISTEMAS OPERACIONAIS

Aula 02 - Entendendo os softwares

O que são softwares?

Classificação comercial do software

Os tipos de softwares

Cuidado com a pirataria

Introdução aos sistemas operacionais modernos

Máquina virtual – criando e explorando imagens

O que são softwares?

Na aula anterior, você aprendeu sobre os conceitos de processamento de dados

e computador. Viu que o hardware é a parte física do computador, os seja, as peças,

dispositivos e/ou periféricos.

Na aula de hoje, vamos falar dos softwares, outra palavra que com certeza você

já deve ter ouvido falar. Software nada mais é do que a parte lógica do computador,

ou seja, os programas instalados nele. São comandos escritos em uma linguagem de

programação que criam ações nos hardwares a sua volta. Assim, você vai perceber que

hardware e softwares funcionam juntos, um dependendo do outro.

Um software, ou programa, consiste em informações que podem ser lidas pelo

computador, como os dados que você coletou na internet, por exemplo. Muitos softwares

são protegidos por direitos autorais e você precisa de licença para utilizá-los. Outros são

gratuitos, e não precisa de licenciamento. Já os de código-livre são abertos para o seu

uso. Vamos falar mais disso nas próximas linhas.

Importante: O que é código-fonte? É o

conjunto de palavras ou símbolos escritos de

forma ordenada, contendo instruções em uma das

linguagens de programação existentes, de maneira

lógica. Este conjunto de palavras que formam linhas

de comandos deverá estar dentro da padronização

da linguagem escolhida, obedecendo critérios

de execução. Atualmente, com a diversificação

de linguagens, o código pode ser escrito de forma

totalmente modular, podendo um mesmo conjunto

de códigos ser compartilhado por diversos programas

e, até mesmo, linguagens. (Fonte: Wikipedia)

15

SO_2016.indd 15 26/08/2015 18:20:22

Classificação comercial do software

Todo software é desenvolvido para alguma aplicação específica. Muitas das empresas

que desenvolvem tais programas têm o objetivo de lucrar com eles. Mas existem softwares

que são distribuídos gratuitamente, porém com algumas restrições do proprietário. A tabela

abaixo vai explicar com mais detalhes essa classificação comercial dos softwares.

Os tipos de softwares

Os softwares podem ser classificados por tipos e categorias, de

acordo com o seu uso. Dentre as mais conhecidas, destacamos:

Sistemas Operacionais: O software de sistema é constituído pelos chamados sistemas

operacionais (S.O), que são a ponte entre o usuário e os comandos do computador. Ele

interpreta as nossas ações e transforma os dados em códigos que podem ser processados.

Dentre os softwares de sistemas mais conhecidos estão os clássicos Windows, Linux e MacOS.

Aplicativos: Classificamos esta categoria como, basicamente, os programas utilizados

para alguma aplicação dentro do S.O e que não estejam ligados com o funcionamento do

16

SO_2016.indd 16 26/08/2015 18:20:23

mesmo. Os exemplos mais conhecidos são os aplicativos de escritório, como o Word, Excel,

por exemplo, ou os de edição de imagens, como o Corel e o Photoshop.

Programação: Esta categoria é conhecida pelos softwares usados para criar outros

programas, a partir de uma linguagem específica de programação. Aqui descobrimos as

linguagens como o Java, o PHP, o C++, entre muitas outras.

Utilitário: A função dos softwares utilitários é melhorar a experiência de

utilização do computador e realizar algum tipo de manutenção nele. São os

exemplos mais comuns de softwares utilitários: antivírus, desfragmentadores,

entre outros.

Simulação: São softwares que simulam outros sistemas com propósitos de pesquisa,

treinamento e até mesmo entretenimento.

Aplicativos de celular: São softwares preparados e que rodam em

dispositivos móveis como smartphones, tablets, leitores de livro e etc.

E ao longo deste curso, vamos passar por muitas evoluções. Softwares mudam e se

atualizam constantemente e sempre estão sendo lançados novos sistemas operacionais,

novos jogos, novos aplicativos, tudo para facilitar cada vez mais a nossa vida. Por isso, é

sempre importante manter-se atualizado. E a sala de aula é um ótimo lugar para fazer isso.

Cuidado com a pirataria

A pirataria é uma febre que teima em não acabar. Segundo

estudos realizados por grandes empresas, a pirataria moderna causa

um prejuízo de milhões ao comércio mundial. Ela nada mais é do

que a cópia, venda ou distribuição de material sem o pagamento dos

direitos autorais, de marca e propriedade intelectual.

No Brasil, existe a Lei Antipirataria (10.695, de 1 de julho de 2003) que é um auxílio para

punir os responsáveis. De acordo com o conjunto de normas específicas, como o Código

Penal e outras leis, pode-se dizer que a legislação no Brasil define a pirataria como crime e

prevê penas que variam de 3 meses a 4 anos, com ou sem multa.

Mas diante deste conflito enorme, o próprio mercado está

buscando meios para acabar ou pelo menos amenizar a situação.

Mesmo assim, regulamentar e fiscalizar as movimentações não tem

sido tarefa fácil. Algumas empresas estão adotando e promovendo

ações para tentar baratear os produtos, principalmente de mídia,

ou usando os chamados serviços de streaming, como o Spotify e

o Netflix fazem. E o resultado começa a ser satisfatório, oferecendo

um serviço com baixo custo para os que optam por contratá-lo.

17

SO_2016.indd 17 26/08/2015 18:20:23

Introdução aos sistemas operacionais atuais

Diariamente, ligamos o nosso computador ou tablete para realizar alguma tarefa, seja

ela relacionada ao trabalho, a escola, ou simplesmente para nos divertirmos. E quem gerencia

essa interface entre você e a máquina é o sistema operacional.

Como estamos querendo aprofundar um pouco mais no estudo deles, podemos dizer

que o mercado está bem segmentado, mesmo que muitos usuários preferem e utilizam

um determinado tipo de sistema operacional. Ao longo dos anos, várias empresas vêm

desenvolvendo sistemas operacionais para se adequar aos diferentes tipos de usuários e

plataformas. A partir de agora, você vai conhecer um pouco mais sobre eles.

Android: Ele é um sistema operacional de código aberto e com drives

proprietários, adquirido pela Google em 2005 e hoje reina no mercado móvel.

Durante a elaboração desta apostila a versão mais recente é a 5.0 (Lolipop) e já

com a versão preliminar do Android M.

Chrome OS: É o sistema operacional de código aberto projetado pela

Google, totalmente focado na web, nos serviços, aplicações e dispositivos

oferecidos por ela. Um bom exemplo é o uso do dispositivo Chromecast.

Firefox OS: É uma proposta de sistema operacional de código aberto da

Mozilla. É um sistema focado em HTML5 que visa conquistar os consumidores

que buscam smartphones mais baratos.

iOS: É o sistema operacional mobile da Apple. O sistema incorpora

inteligência (Siri), privacidade, desempenho e economia de bateria. Durante

a elaboração desta apostila, a Apple já estava pronta para lançar a sua nona

versão do iOS.

Linux: Criado em 1991 por Linus Torvalds, o Linux tem seu código fonte

aberto e livre. Ele permanece em desenvolvimento constante, sendo que seu

núcleo principal é atualizado para englobar novas tecnologias e melhorias.

MAC OS: É o sistema operacional para computadores da famosa

Apple. A sua versão atual, também no período de elaboração da apostila, é

10.9, conhecida como Mavericks. Ele tem uma interface bem diferente dos

outros sistemas, com a barra de ferramentas na parte inferior da tela com

diversos ícones. Visualmente ele tem o aspecto mais moderno, cheio de

janelas eficientes e efeitos de transição.

Watchos: É o sistema do Apple Watch, relógio da Apple.

Windows: Todos vocês já conhecem o mais famoso dos sistemas

operacionais, o Windows. É um sistema proprietário criado pela Microsoft.

Durante a elaboração da apostila a sua versão mais atual é a Windows 8, já

18

SO_2016.indd 18 26/08/2015 18:20:24

com anúncio do Windows 10 realizado, com a proposta de que esta nova versão funcionará

em diferentes dispositivos, sejam eles desktops ou móveis.

Windows phone: De propriedade da Microsoft e de código fechado, o Windows

Phone conta com um design diferente e limpo, com ícones grandes com APIs modernas

para a execução de jogos tridimensionais.

Xbox OS: Ainda em fase de aperfeiçoamento e de código fonte fechado,

o Xbox OS é o sistema que equipará o Xbox One, baseado em linhas de código

do Windows.

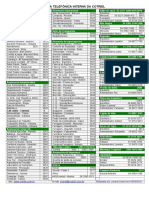

Ao longo desta aula, o seu professor vai exemplificar outros sistemas operacionais que

estejam em fase de desenvolvimento ou amplamente usados no mercado.

Máquina virtual – criando e explorando imagens

E para dar início ao estudo destes softwares operacionais, precisamos entrar de cabeça

nas chamadas máquinas virtuais. Em computação, as máquinas virtuais são implementadas

através de software aplicativos, que executam programas simuladores como se fossem um

computador real. Este processo é chamado de virtualização.

Uma máquina virtual ou Virtual Machine também pode ser definida como uma cópia

isolada de um sistema físico, totalmente protegida e independente. Usamos as máquinas

virtuais quando precisamos rodar outros sistemas operacionais dentro de uma janela do

sistema operacional que utilizamos, tendo pleno acesso a todos os softwares que precisamos.

E para que você aprenda mais sobre máquina virtual, escolhemos dois softwares

interessantes e que serão usados durante este curso. Vamos apresentar aqui algumas de suas

telas explicativas, mas o seu professor vai demonstrar e escolher qual melhor vai se adaptar

as suas aulas e o uso completo dela.

Dentre as que mais se destacam, estão o VMWare Workstation e o VirtualBox. O

VMWare tem versões para Windows e Linux, e o VirtualBox tem suporte a uma variedade

bem maior de plataformas.

Antes de fazer o procedimento, você precisará conhecer os arquivos que trazem

uma imagem completa de um disco do sistema operacional. Assim, ele pode ser usado para

criar um disco virtual padrão em qualquer uma das máquinas virtuais que você escolher. O

formato é semelhante a um arquivo ISO e seu professor vai detalhar sobre o assunto.

VMWare Workstation

Com ele, os usuários podem isolar e proteger cada ambiente de

cada sistema operacional que for virtualizado, assim como os aplicativos

e dados que são executados. Também pode ser baixado diretamente

nos sites de downloads ou no site https://my.vmware.com.

19

SO_2016.indd 19 26/08/2015 18:20:24

Virtual Box

A instalação é fácil e o download pode ser feito em sites especializados

no assunto, como o Baixaki, por exemplo.

ATIVIDADES

1 A partir de agora vamos colocar a mão na massa e fazer a configuração inicial

de uma máquina virtual utilizando o software escolhido para a aula. Simule um

sistema operacional que o seu professor vai indicar e anote os passos.

2 Sua tarefa agora é desvendar um sistema operacional. Você deverá descobrir e

preencher a tabela abaixo com oito itens que você identificará ao usar o sistema.

Anote as descobertas na tabela abaixo. Aproveite a oportunidade é faça outra

tabela com o sistema operacional que você simulou dentro da máquina virtual.

Siga o exemplo.

20

SO_2016.indd 20 26/08/2015 18:20:24

3 Liste, de forma parecida com a tabela anterior, 10 softwares que você identificar

no sistema operacional do seu computador ou na máquina virtual. Acrescente

o tipo e a categoria comercial de cada um deles. Siga o exemplo:

! Desafio

Escreva com suas palavras o que você entende por pirataria. Descubra, como

forma de desafio, qual é a multa padrão para quem pirateia softwares. Use a

internet para pesquisa.

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

21

SO_2016.indd 21 26/08/2015 18:20:24

SISTEMAS OPERACIONAIS

Aula 03 - Aplicativos mobile

O que são os aplicativos?

As categorias de aplicativos

Introdução aos Sistemas Operacionais mobile

Android

IOS

Windows Phone

Plataforma para criar aplicativos

O que são os aplicativos?

A partir de agora, vamos adentrar no mundo dos aplicativos para dispositivos

móveis. Vamos falar sobre as ações e o uso destas ferramentas nos dias atuais. Para

começar, precisamos entender o que são os chamados aplicativos mobile. Olhando

diretamente para o seu conceito, os aplicativos são softwares que funcionam como

um conjunto de instruções desenhadas para realizar tarefas e ações específicas no seu

dispositivo móvel, seja ele um celular ou um tablet. Além dos aplicativos, é essencial o

uso dos sistemas operacionais projetados para fazer o dispositivo funcionar. Sem ele, não

é possível a utilização.

Especificamente dos aplicativos móveis ou apps, estão

disponíveis nas chamadas lojas virtuais, que podem ser

baixados gratuitamente ou de forma paga, para serem usados

em cada uma das plataformas operacionais. Alguns apps já

vem pré-instalados quando você comprar o aparelho, mas a

maioria pode ser baixada.

Atenção: se você fizer a compra de algum aplicativo, não se assuste se houver

preços diferentes dependendo da plataforma. A mesma aplicação pode ter um custo

diferente para iOS, para Android, para Windows Phones, e por aí vai.

Segundo informações divulgadas no Wikipédia, existe uma

projeção de crescimento de downloads de 29,8% ao ano, atingindo

a marca de 200 bilhões em 2017. E hoje, os números de downloads

por plataforma estão assim: 58% para Android, 33% para iOS, 4% para

Windows Phone e 3% para BalckBerry. (Fonte: Portio Research)

22

SO_2016.indd 22 26/08/2015 18:20:25

As categorias de aplicativos

Como você acabou de ver, o uso de dispositivos móveis continua crescendo e

a cada dia mais novidades chegam ao mercado. Os dados são que 96% dos usuários

acessam esses aplicativos com frequência (qual é a fonte desses dados? De onde veio

essa porcentagem?) principalmente para enviar mensagens. Detalhe: esse número se

manteve equilibrado entre todas as faixas etárias e classes econômicas (de acordo com

quem?). Isso significa que os apps tendem a conquistar mais e mais espaço. Por isso,

vamos aprender um pouquinho sobre as categorias mais utilizadas quando se trata de

aplicações para dispositivos móveis.

Redes Sociais: Quando o assunto são os aplicativos, claro

que os primeiros que vem a nossa cabeça são os de rede social.

Entre uma e outra rede, você vai descobrir diferenças que lhe fazem

utilizar todas de uma vez. Vai descobrir pontos de vista diferentes

sobre a utilização das redes sociais por meio de aplicativos móveis.

Dentre os mais conhecidos temos o Facebook, Twitter, Instagram,

Foursquare, Google+ e Pinterest.

Mensageiros: Aplicativos de trocas de mensagens instantâneas e

de ligações por voz gratuitas, estão no topo dos mais utilizados. Tanto é

que as empresas de telefonia têm sentido os efeitos dessa tecnologia, pois

cada vez mais os usuários preferem esse tipo de serviço a ter que gastar

créditos utilizando o telefone. Entre os mais conhecidos e utilizados estão

o WhatsApp, Messenger, Viber, Skype, ICQ, IMO e o Telegram.

Mapas e navegação: E se você precisa encontrar um endereço

qualquer, ou simplesmente identificar pontos de congestionamento no

transito, um mapa e uma navegação online ajudam muito. Os apps de

mapas e navegação permitem que você encontre qualquer lugar no

mundo e obter instruções de como chegar lá. Entre os mais famosos

estão o Google Mapas, Waze, Here e o Sygic.

Viagens: Planejar uma viagem a trabalho, passeio ou férias

nunca foi tarefa muito fácil. Hospedagem, passagens, idioma, bagagem,

trânsito, tudo isso precisa ser bem avaliado na hora de planejar a sua

viagem ou a da sua família. Os apps mais conhecido e amplamente

usados no mercado são: Airbnb, Trip Advisor, Booking, Google Tradutor,

Skyscanner, IFood, entre outros.

Música e vídeo: Baixar música e filmes pode estar se tornando

coisa do passado. Hoje, existem aplicativos que permitem a realização

do serviço de streaming, ou seja, você poderá assistir a um vídeo ou

escutar uma música diretamente no seu celular ou tablet sem precisar

de ocupar espaço no seu dispositivo. Entre os mais famosos estão: Netflix,

Spotify, Google Play Música, Google Play Filmes, SoundClound e Youtube.

23

SO_2016.indd 23 26/08/2015 18:20:26

E-Commerce: O serviço de E-commerce pelo celular está bombando!

Também conhecido como M-commerce, os varejistas estão faturando

bilhões com seus aplicativos de compra e venda. Entre os mais conhecidos

estão: Bom Negócio, OLX, Amazon, Ebay e Mercado Livre.

Jogos e entretenimento: Naquele momento de descanso,

nada melhor do que uma descontração com aplicativos de jogos e

entretenimento. E essa categoria rende muito aos desenvolvedores

de apps. Não é possível fazer uma lista dos jogos mais conhecidos,

uma vez que eles são bem variados. Vale observar o momento.

Aplicativos que envolvem entretenimento também são assim, dentro

da moda. Um exemplo claro é o Dubsmash, o famoso aplicativo de

dublagem, que durante a elaboração desta apostila estava em alta.

Educação: As oportunidades para você aperfeiçoar o seu

conhecimento são muitas, principalmente no mundo dos apps. Por isso,

nada de preguiça ou desculpa para não estudar um pouco mais. Entre os

mais conhecidos estão: Duolingo, Dicionários, TED.

Esporte e saúde: Apps também ajudam a cuidar da saúde. O seu

celular pode até se tornar um Personal Trainer de plantão. Entre os mais

conhecidos estão: Dieta e Saúde, RunKeeper, Runtastic, OptimizeMe.

Introdução aos Sistemas Operacionais mobile

Chegou a hora de estudar um pouco sobre os famosos sistemas

operacionais para dispositivos móveis. Afinal, estes aparelhos dominam

o mercado e está quase impossível viver sem eles. Seu smartphone

ou tablet, por exemplo, com processadores cada vez mais rápidos,

precisam utilizar sistemas operacionais robustos e que façam a perfeita

integração entre você e a máquina.

Muitos smartphones moderníssimos estão cada vez mais próximos (em termos

de tecnologia) até mesmo de notebooks, com hardware e softwares semelhantes. E para

que eles façam a interação com você, o mercado destaca alguns sistemas que primam

pela qualidade, eficiência e até mesmo a popularidade. Entre eles estão: o iOS da Apple;

o Android, da Google; o Blackberry OS, da RIM; e o Windows Phone, da Microsoft.

Com a presença de um sistema operacional, seu dispositivo móvel se torna

multiusuário e multitarefa, permitindo que você utilize diversos aplicativos multimídia ao

mesmo tempo. Confira nossa tabelinha básica de sistemas operacionais mobile.

Fonte: Números de fevereiro/15 - Tecmundo

24

SO_2016.indd 24 26/08/2015 18:20:26

Android

Como você viu na tabela acima, o Android é, de forma

arrasadora, o sistema operacional mobile mais utilizado no mercado.

E não é a toa. Ele fornece uma interface (aparência) amigável, mais

enxuta, além de manter o bom funcionamento entre aplicativos e

hardware.

O Android, como você já sabe, é o sistema operacional para

dispositivos móveis produzido pela Google, baseado em Linux.

A sua loja virtual chamada Play Store, disponibiliza milhões de

aplicativos gratuitos e pagos. Além disso, ele tem uma integração

total com os serviços da Google, que na opinião do autor desta

apostila, é a maior vantagem do sistema. Você poderá relacionar

todas as suas informações em um só lugar.

Ah, lembra do código-fonte que estudamos na aula anterior? O do sistema Android

é aberto e desenvolvido pelo Google em particular, mas disponibilizado publicamente

quando uma nova versão é lançada. Mas alguns aplicativos nativos do Android (que já

vem instalados) deixaram de ser código aberto e começaram a ser distribuídos na loja de

aplicativos com código fechado.

A Google tem uma visão ambiciosa para seu sistema operacional

Android. Ela pretende transformar a infraestrutura urbana, interconectando

inúmeros tipos de dispositivos através do seu sistema. Carro, TV, relógios,

são alguns itens que estão definitivamente incorporando o sistema. Sua

aposta é transformar a nuvem num mundo inteligente e interligado,

mantendo-nos conectados 100%.

Curiosidade: Para cada versão, o Android recebe um nome inspirado em um doce.

Veja: Cupcake (versão 1.5), Donut (versão 1.6), Eclair (versão 2.0), Froyo (versão

2.2), Gingerbread (versão 2.3), Honeycomb (versão 3.0), Ice Cream Sandwich (4.0), Jelly

Bean (4.1), KitKat (4.4), Lollipop (5.0).

iOS

O iOS é o sistema operacional móvel da Apple, desenvolvido

originalmente para o iPhone, mas que também é usado em outros

iGadgets como iPad e Apple TV. Uma das grandes diferenças em

relação ao Android é que Apple não permite que seu sistema

operacional seja executado em dispositivos ou hardware de terceiros,

ou seja, o uso somente acontece em equipamentos Apple.

Ele também trabalha com atrativos de uso da nuvem pelo iCloud,

com um assistente muito interessante por comando por voz, o Siri, que

25

SO_2016.indd 25 26/08/2015 18:20:26

possui velocidade de reconhecimento dos comandos e de a navegabilidade.

Durante a elaboração desta apostila, a versão atual liberada era a iOS

8.4, lançada no dia 20/06/2015. Esta atualização trouxe incorporada o Apple

Music, que segundo a empresa é um serviço de música revolucionário.

Incluiu ainda melhorias no iBooks e correções de erros. A previsão da nona

versão é para setembro de 2015.

Windows Phone

O Windows Phone é o sistema operacional mobile desenvolvido pela Microsoft.

Voltado especialmente para o usuário tradicional, seu lançamento oficial ocorreu em

2010. Sua interface é bem simples e segue um estilo chamado Metro, adotado também

no Windows 8 para desktop.

Uma das vantagens dos dispositivos com Windows Phone é a integração com apps

e dispositivos da Microsoft. Você pode organizar e armazenar gratuitamente em nuvem

através do OneDrive; criar, editar e compartilhar arquivos do Word, Excel, PowerPoint;

fazer chamadas de voz e vídeo gratuitas através do Skype; reproduzir através do Xbox por

meio de seus dispositivos compatíveis; fazer streaming de vídeos e por

aí vai.

A sua versão mais atual é a 8.1, passando a se tornar mais

competitivo com o Android e iOS, incluindo assistente de voz Cortana

e a disponibilidade maior de aplicativos na sua loja virtual. A próxima

versão a ser lançada é a 10.

Plataformas para criar aplicativos

Para concluir a nossa primeira parte sobre o estudo dos sistemas operacionais

mobile e apps relacionados a ele, vamos falar rapidamente de algumas plataformas para

criação de aplicativos diversificados. Se você está interessado em colocar a mão na

massa e desenvolver apps para serem disponibilizados nas lojas virtuais e usados nos

smartphones do momento, o seu professor vai relacionar algumas plataformas atuais

para que isso aconteça.

Confira algumas sugestões abaixo.

www.fabricadeaplicativos.com.br

www.como.com www.appmachine.com

26

SO_2016.indd 26 26/08/2015 18:20:27

ATIVIDADES

1 Se você tem um smartphone ou tablete, certamente usa um sistema operacional.

Utilizando o seu próprio dispositivo ou um navegador, acesse a loja virtual da

plataforma que você usa e verifique as tendências do momento, tanto em apps

pagos como gratuitos. Em seguida, escolha outras duas plataformas e faça suas

comparações. Você vai perceber algumas diferenças entre elas, como o preço

por exemplo. Enquanto alguns apps são gratuitos em uma loja, na outra ele pode

ser pago. Use as suas observações e crie anotações que poderão ser usadas nas

próximas aulas.

2 Pesquise e responda:

a) Explique sobre Android Wear, Android Auto e Android TV.

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

b) Explique o que é a “Internet das coisas” e tente fazer uma relação com os

sistemas operacionais móveis.

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

_______________________________________________________________________________

3 Acesse as plataformas para a criação de aplicativos sugeridas pelo seu professor e

descubra suas principais propostas.

! Desafio: Utilizando a máquina virtual

Como você já aprendeu sobre máquina virtual, com a ajuda do seu professor,

vamos simular o sistema operacional móvel na tela do seu computador. Este

aprendizado servirá para nossas configurações nas próximas aulas.

27

SO_2016.indd 27 26/08/2015 18:20:27

SISTEMAS OPERACIONAIS

Aula 04 - Configurações dos sistemas mobile

Configurações básicas

Configurações de segurança e manutenção

Instalação de aplicativos

Aplicativos de segurança, manutenção e acesso remoto

Configurações básicas

Começamos agora um estudo sobre as configurações mais

importantes dos sistemas operacionais mobile. Vamos trabalhar com os

aplicativos nativos do sistema, aprender a adicionar uma conta, configurar

segurança, instalar aplicativos, entre outros itens.

Procuramos reunir neste tópico algumas dicas básicas

que obrigatoriamente precisam ser configuradas na grande

maioria dos smartphone ou tabletes. Como o Android é o

sistema mais usado no mercado, vamos concentrar nossas

explicações baseadas nele. Mas não se preocupe, a maioria

dos itens se aplicam a outros sistemas.

Criação de conta

Os assistentes de configuração dos smartphone exigem que você configure uma

conta ao usar o aparelho pela primeira vez. No Android, por exemplo, será solicitado

que você entre com os dados da sua conta Google. No Windows Phone, com a conta

da Microsoft. Caso você ainda não tenha, os dispositivos lhe conduzirão através de um

processo simplificado para criação de um usuário.

Ícone de configuração

Os sistemas operacionais apresentam um app que permite você

realizar os ajustes. Observe que o ícone é parecido com uma engrenagem,

símbolo quase universal para configurações. Nele é possível:

• Ativar e desativar Wi-Fi, rede móvel e bluetooth: Ao selecionar,

você vai enxergar as redes disponíveis no local e a qualidade do

28

SO_2016.indd 28 26/08/2015 18:20:27

sinal. Na rede Wi-Fi por exemplo, um cadeado define se a rede está aberta ou

fechada, ou seja, se precisa de senha. Se você tem um plano de internet móvel,

observe e acompanhe o uso da rede através das configurações para não ultrapassar

o limite contratado.

• Organizar interface: Assim como na interface de um computador, é possível

deixar atalhos para os aplicativos que você mais utiliza na tela inicial. Isso facilita

e agiliza a utilização. Existe ainda a possibilidade de inserir widgets em sua área

de trabalho. Os Widgets são aplicações que não exigem que se abra um aplicativo

ou página para ter acesso ao seu conteúdo. Previsão do tempo, relógio, fotos, são

alguns exemplos. Para mudar de posição seus ícones, atalhos ou widgets, basta

pressionar o item desejado e manter pressionado por uns dois segundos para que

ele comece a vibrar.

• Configuração de dispositivos: De um modo geral, você deve configurar alguns

itens importantes para que o sistema operacional e seu aparelho funcionem de

forma integrada. Tons de chamada, brilho de tela, contas de usuário, detalhes de

sincronização e por aí vai. Vamos resumir os mais importantes:

Brilho de tela: Isso afeta a vida da bateria. Nas configurações de tela

você move o controle deslizante para definir o nível de brilho no dispositivo.

Aproveite e configure o modo de espera, ou seja, o tempo que leva para a

tela do seu dispositivo apagar.

Sons: Você pode mudar as configurações de som e de notificação

em seu dispositivo para gerar alertas importantes, como a chegada de novas

mensagens ou alarmes, por exemplo.

Usuários: Você pode facilmente compartilhar seu dispositivo com

a família e amigos através da criação de um usuário separado para cada

pessoa. Você deve ser o proprietário do dispositivo para adicionar usuários.

Armazenamento: Uma das funcionalidades do dispositivo móvel é a

possibilidade de armazenar e navegar por arquivos, sejam eles fotos, vídeos,

textos. O menu de configurações permite que você visualize o espaço

disponível e armazenado.

Impressão: Você pode visualizar e imprimir o conteúdo de certas

telas, como páginas da web exibidas e textos, para uma impressora na

mesma rede Wi-Fi que o seu dispositivo. Antes de imprimir, você precisa de

um serviço de impressão instalado em seu dispositivo. Na caixa de diálogo

das configurações de impressão, você poderá seguir as orientações.

Acessibilidade: Para pessoas com deficiências visuais ou auditiva

é possível incluir legendas, estilo e tamanho do texto, descrição de eventos,

toques e notificações.

29

SO_2016.indd 29 26/08/2015 18:20:28

Data e hora: Estes itens precisam estar bem configurados para o

correto funcionamento do dispositivo e dos aplicativos nele instalados. É

possível definir a data e hora no formato de 12 ou 24 horas, ou utilizar as

configurações automaticamente a partir da rede que está conectado.

Idioma e texto: É possível alterar e configurar opções de idioma e

teclado para permitir uma experiência mais interessante na hora de digitar

as informações.

Configurações de segurança e manutenção

No aplicativo nativo de Configurações do seu smartphone ou tablet

é possível configurar, além das preferências, a privacidade e segurança.

Se algum dia você perder (não é o que você quer, obvio) o transtorno

pode ser minimizado com algumas configurações básicas. Além disso,

devemos estar atentos as infecções por programas maliciosos. Por

isso, ainda nesta aula, o seu professor vai dar dicas de aplicativo para

segurança e manutenção do seu dispositivo.

Bloqueio de tela: Define um bloqueio de tela para evitar que outras pessoas vejam

seus dados sem autorização.

Criptografia: criptografe suas contas ou configurações para evitar que os dados sejam lidos.

Bloqueio do cartão SIM: define um PIN para bloquear o cartão SIM do dispositivo.

O PIN (Personal Identification Number) é um código de segurança que você insere para

proteger os dados.

Administração do dispositivo: gerencie os administradores do dispositivo,

permita a instalação de apps de outras fontes além da loja virtual do seu sistema.

Fontes desconhecidas: gerencie instalações de apps de outras fontes além da loja

virtual do seu dispositivo.

Armazenamento de credenciais: gerencie, instale ou remova certificados dos

seus dispositivos. Isso ajuda nos acessos para compras pelo celular.

Agentes de confiança: gerencie agentes de confiança para recursos como o Smart Lock.

Apps com acesso ao uso: determine quais apps podem acessar os dados de uso

de apps no dispositivo.

Para manutenção, as configurações permitem que você faça um backup e recuperação

dos dados. Esses dados são copiados nos servidores da empresa criadora do sistema

operacional para que você possa restaurar todos os dados de fábrica, eliminando riscos que

estejam gravados nos arquivos. Isso é como se fosse a famosa “formatação” do seu dispositivo.

30

SO_2016.indd 30 26/08/2015 18:20:28

Instalação de aplicativos

Qualquer desenvolvedor pode usar a loja oficial do seu sistema operacional para

mostrar sua ideia ao mundo. O acesso é fácil e rápido, pois a maioria delas é dividido por

categorias e compra. Existem muitos aplicativos e jogos gratuitos, porém, alguns deles

são pagos.

Para instalar um aplicativo o processo é simples: Encontre o ícone da

loja virtual no seu dispositivo e acesse. Certifique-se que o login esteja feito

e que a conta seja válida para completar o download. Em seguida, clique no

aplicativo que deseja baixar e selecione o botão instalar. Não se esqueça de

ficar atento aos pedidos de autorização do app, como por exemplo o preço,

compartilhamento de dados e outros.

Você também pode instalar aplicativos de desenvolvedores independentes para os

usuários de Android, por exemplo. É a instalação fora da Play Store, com o uso de apps

com extensão “.apk”. Só vale lembrar que os programas baixados fora da loja oficial não

tem segurança garantida. Não se esqueça de alterar a configuração da opção “Fontes

desconhecidas” em Segurança. O processo é simples e o seu professor vai explicar como

fazer.

Aplicativos de segurança, manutenção e acesso remoto

No geral, a segurança móvel é composta por recursos de privacidade, restrições

de permissão, antivírus, backup, limpeza, bloqueador de chamadas, cofre virtual, entre

outros. Basta escolher e configurar os aplicativos de segurança adequados.

E não existe segurança maior do que o uso de antivírus e

dispositivos antifurto. No mercado, existem vários aplicativos que

protegem seu smartphone e tablet. Dentre os mais conhecidos temos

o Avast, McAfee e o Norton. Eles protegem contra vírus tradicionais,

trojans, vulnerabilidades no sistema, adwares, spywares e outras pragas

virtuais. Todos eles possuem o sistema antifurto incorporados. Vamos

listar os exemplos e o seu professor vai escolher a melhor opção para

demonstração da instalação, configuração e uso do antifurto.

Com tantos apps instalados e tanta informação trafegando no seu celular, é

normal que ele fique mais lento ao longo do tempo. Se a bateria está esgotando rápido

ou a memória interna fica cheia, é hora de observar que ajustes precisam ser feitos a

partir de práticas de manutenção adequadas. Dentre os mais conhecidos estão: Clean

Master, DU Battery Saver, CCleaner.

E por fim, o uso do smartphone ou tablet permite tarefas remotas que vão agilizar o

seu trabalho. Você pode utilizar destes apps para resolver problemas mesmo não estando

no lugar em que ele acontece. Você pode gerenciar outras telas no seu dispositivo. Dentre

os mais conhecidos e usados estão o TeamViewer, AirDroid e VNC Viewer. Nesta aula,

vamos aprender a usar este tipo de aplicativo.

31

SO_2016.indd 31 26/08/2015 18:20:28

ATIVIDADES

1 Como você aprendeu bastante sobre configurações de dispositivos móveis,

chegou a hora de colocar em prática. Vamos utilizar os seus próprios

aparelhos para realizar as principais configurações ou através de simuladores

nas máquinas virtuais. Você vai descobrir funcionalidades que nem imaginava

existir. Anote tudo, por que esta atividade e bem prática.

2 Adoramos fazer comparações porque elas enriquecem o nosso conhecimento.

Tente descobrir em outros dispositivos móveis com sistemas operacionais

diferentes do seu para realizar esta comparação. Veja e anote as facilidades e

as dificuldades.

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

________________________________________________________________________

3 Se você ainda não se preocupou em instalar um antivírus no seu dispositivo,

então chegou a hora. De acordo com as instruções do seu professor, instale

e configure um antivírus e um app de limpeza. Em seguida instale um app de

acesso remoto (sugerimos o TeamViewer) parta executar uma demonstração.

32

SO_2016.indd 32 26/08/2015 18:20:28

SISTEMAS OPERACIONAIS

Aula 05 - Por dentro do Windows

Quem é o Windows?

Cronologia da evolução das versões

Descobrindo o Windows

32 ou 64 bits?

Área de trabalho/Ícones/Barra de Tarefas/Menu Iniciar/

Janelas

Comandos básicos no modo prompt

Quem é o Windows?

É claro que você já deve ter ouvido falar no Windows, esta palavrinha inglesa que

norteia o mundo da tecnologia desde a década de 80. E com certeza também já o utilizou

bastante. Windows significa janelas em português, e é um sistema operacional criado

pela famosa Microsoft, empresa fundada em 1975 por Bill Gates e Paul Allen.

No começo, o resultado gráfico era bem “feinho”

em relação ao que temos hoje. Nada de interface (design)

gráfico muito interessante e nem prático. Mas hoje, o

Windows é um produto comercial, vendável, e o mais

utilizado em computadores pessoais no mundo. Durante a

elaboração desta apostila a versão atual para desktops era o

Windows 8.1 Update 1, lançado em outubro de 2013. Vamos

falar mais sobre as versões ainda nesta aula.

A Microsoft começou a desenvolver o Windows em 1981. Sua primeira interface

era gráfica de duas dimensões e foi a primeira tentativa de criar um sistema multitarefa,

ou seja, que conseguisse executar várias tarefas ao mesmo tempo. Tudo naquela época

era muito limitado, principalmente o hardware, onde os computadores tinham apenas

512Kb de memória (isso mesmo, 512Kb!).

O Windows é desenvolvido com linguagem e código-fonte avançados. Várias

versões foram desenvolvidas na linguagem C e algumas partes com C++. E como as

funções dos sistemas operacionais é facilitar o acesso do usuário ao computador com

interfaces mais bonitas e fáceis de utilizar, acreditamos que muitas outras evoluções

gráficas virão.

33

SO_2016.indd 33 26/08/2015 18:20:28

Cronologia da evolução das versões

Como estamos falando do sistema operacional Windows, nada melhor do que

aprender um pouco mais sobre a sua evolução ao longo destas mais de três décadas.

34

SO_2016.indd 34 26/08/2015 18:20:28

No meio destes 30 e poucos anos de Windows, ainda temos:

Descobrindo o Windows

Nesta descoberta inicial do Windows, podemos dizer que você irá ter:

• Maior interação com a internet, pois esta conectividade é uma das principais

evoluções desta nova geração do Windows. Tudo com mais proteção e rapidez.

• Interligação direta com a Microsoft através de uma conta que você deverá criar.

• Interatividade no ambiente de trabalho com a utilização da loja virtual.

• Compartilhamento de arquivos em qualquer dispositivo interligado pela mesma conta.

• Maior personalização do seu PC.

• Utilização da nuvem através de seu armazenamento online, o OneDrive.

32 ou 64 bits?

Esta é a dúvida de muitos usuários, principalmente quando precisamos trocar o

computador, atualizar o sistema operacional ou simplesmente instalar um programa. Estamos

falando o que chamamos de arquitetura, tanto do processador quanto do sistema operacional.

35

SO_2016.indd 35 26/08/2015 18:20:29

Olhando para o lado técnico, significa que se a CPU tem

capacidade de processar uma sequência de 32 bits por vez na

arquitetura de 32 bits, na de 64 bits ele processa o dobro das

informações. Isso refere ao tamanho do registro do processador,

ou seja, o local onde ele armazena os “endereços” dos dados que

ele precisa acessar mais rapidamente.

Processadores de 32 bits conseguem guardar um total de

232, ou 4.294.967.295 endereços diferentes na memória RAM.

Isso equivale, no máximo, 4GB de RAM. Já os processadores de

64 bits conseguem guardar 264, ou 18.446.744.073.709.551.616

endereços diferentes. Assim, é possível utilizar mais memória

RAM, podendo chegar a 192GB.

Em relação aos sistemas operacionais e a outros programas,

eles têm que se adaptar a essa quantidade de processamento e

endereçamento, ou seja, ser compatível com ele.

Claro que processadores de 64 bits são mais caros. Se o

usuário tiver um perfil mais voltado à execução de tarefas básicas,

um sistema operacional com 32 bits é o suficiente. Por outro lado,

maior poder de processamento é recomendável a arquitetura de

64 bits, principalmente porque precisará acessar mais RAM.

Atualmente, a maioria dos processadores são 64 bits. Se o

processador da sua máquina é de 64 bits, então melhor instalar

um sistema operacional de 64 bits também para que ele possa

aproveitar o máximo de sua capacidade de funcionamento.

Área de trabalho/Ícones/Barra de Tarefas/Menu Iniciar/Janelas

Como você já sabe, o Windows é um sistema multitarefa que permite trabalhar

com diversos programas ao mesmo tempo. Sendo assim, para entender melhor esta

característica precisamos conhecer alguns elementos importantes na composição

do sistema. Vamos deixar aqui apenas as informações básicas sobre eles, mas não se

preocupe porque seu professor vai detalhar o uso e as configurações. Você vai aprender

desde a troca do papel de parede até as configurações da área de notificação.

Área de trabalho: É a principal área exibida

na tela quando você liga o computador e faz logon

no Windows. Ela é a superfície para o seu trabalho,

como se fosse uma mesa de verdade. Nela você

pode usar todos os tipos de aplicativos e programas,

além de incluir ícones para acessá-los rapidamente.

Você também pode personalizar a área de trabalho

com vários telas de fundo, proteção, cores e temas.

36

SO_2016.indd 36 26/08/2015 18:20:29

Ícones: Os ícones são representações gráficas de um arquivo, pasta ou programa.

A área de trabalho, assim como em várias janelas do Windows, está repleta de ícones.

Alguns deles são padrões do Windows, como o Computador, Painel de Controle, Rede,

Lixeira, entre outros. Ele é uma forma de acesso rápido a programas, arquivos, pastas,

páginas da web e outros itens. Você poderá altera-los, conforme a necessidade.

Barra de tarefas: A barra de tarefas mostra quais as janelas estão abertas no

momento, permitindo uma alternância entre elas com rapidez e facilidade. O FLIP

(ALT+TAB) é uma associação e teclas que permite o acesso rápido. A barra de tarefas

pode conter ícones e atalhos. Nela identificamos o menu iniciar, barra de inicialização

rápida e a área de notificação. Esta última exibe ícones com status das atividades em

andamento, como o relógio e uma impressão em andamento, por exemplo. E ainda,

na barra de tarefas os botões que representam arquivos de um mesmo programa são

agrupados automaticamente.

Botão (Menu) Iniciar: O botão Iniciar é um elemento importante dentro da barra

de tarefas, pois ele dá acesso a outros menus e programas instalados na máquina. Até o

Windows 7, ao ser acionado o botão Iniciar mostra um menu vertical com as opções. Já

no Windows 8 e 8.1, ele abre uma nova área de ícones.

Busca Instantânea: É uma forma rápida e fácil de localizar os arquivos e programas

no computador. Basta digitar e os resultados vão aparecendo.

Desligamento: Aqui você pode desligar, bloquear, fazer logoff,

trocar de usuário, reiniciar, suspender ou hibernar o computador. Vale

a observação: quando estiver em suspensão, o computador usa uma

quantidade muito pequena de energia para manter seu trabalho na memória.

Janelas: são “quadros” na área de trabalho que exibem o conteúdo dos arquivos e

programas. Se o conteúdo não couber na janela, surgirá a barra de rolagem para visualizar

o restante. Você pode alterar o tamanho da janela clicando na borda e arrastando até o

tamanho desejado. Elas também possuem uma barra de ferramentas onde é possível

organizar, explorar e visualizar as informações dentro da janela.

Comandos básicos do DOS (modo prompt)

E para finalizar a aula, a título de curiosidade,

vamos retomar um antigo sistema operacional precursor

do Windows, o DOS (Disk Operating System). Apesar

de antigão, muitas de suas funcionalidades ainda têm

aplicações nos dias de hoje. Sua utilização se baseia

essencialmente em linhas de comandos, isto é, na

digitação de instruções por parte do usuário.

37

SO_2016.indd 37 26/08/2015 18:20:29

Para utilizar, precisamos do Prompt de comando, o sinal de prontidão do sistema

simulado dentro de uma janela do Windows. Para acessar, vá ao Menu Iniciar e selecione

Prompt, ou digitando cmd na janela Executar. Será aberta uma tela semelhante à figura.

Seguem alguns comandos básicos que poderão ser usados na janela. O seu

professor também irá apresentar outros, por isso é bom anotar tudo.

DATE - Atualiza a data do sistema operacional. Digite date e o sistema informará a

data atual e pedirá a digitação da nova data.

TIME - Semelhante ao date, só que modifica a hora.

VER - Exibe o número da versão do sistema operacional.

DIR - Lista de arquivos de um diretório (pasta).

IPCONFIG - Revela as configurações de IP. Ele é útil quando você estiver trabalhando com redes.

PING - Confere se existe uma resposta do servidor da página da web ou de outra

máquina na rede. Digite ping, o endereço do site ou o IP da máquina.

TRACERT - Serve para verificar se todos os servidores envolvidos na comunicação

entre seu computador e uma determinada página estão operando conforme o esperado.

ATIVIDADES

1 Nesta aula, aprendemos os principais elementos que compõem o Windows.

Utilizando a máquina virtual, realize todas as configurações possíveis para a

área de trabalho, ícones, barra de tarefas, área de notificação, janelas, entre

outros. Lembre-se também que ao encerrar as configurações você deverá

voltar a situação original. Um bom técnico deve saber configurar e reconfigurar

qualquer sistema.

2 Você sabe o que é um infográfico? Eles são quadros informativos que misturam

texto e ilustração para, visualmente, dar uma informação. Um dos tópicos

desta aula listou as versões do Windows ao longo do tempo. Aproveitando

os detalhes descritos lá, crie um infográfico bem criativo para exemplificar

aqueles dados. O seu professor vai demonstrar como fazer.

Obs.: Existem várias plataformas online para criação de infográficos. Vamos

sugerir o uso da Piktochart (http://piktochart.com), mas não existe obriga-

toriedade nisto. O seu professor também pode sugerir outras que ele achar

mais prática.

3 Use o prompt e teste os comandos que você aprendeu ao longo desta aula.

Vai enriquecer o seu conhecimento.

38

SO_2016.indd 38 26/08/2015 18:20:29

SISTEMAS OPERACIONAIS

Aula 06 - Personalizando o Windows

O sistema é multiusuário e multitarefa

Gerenciando contas

Uso efetivo do painel de controle

Explorando o painel de controle

O sistema é multiusuário e multitarefa

Atualmente, a maioria dos sistemas operacionais em uso, seja ele para desktops,

portáteis ou dispositivos móveis, tem um caráter multiusuário, ou seja, permite que dois

ou mais usuários utilizem o mesmo computador. Neste caso, estamos tratando a nível de

perfis em contas distintas. Eu, você, o seu professor podemos usar uma mesma máquina

com áreas de trabalho diferentes.

Não vamos confundir com o conceito

multiusuário quando falamos dos sistemas que

permitem acesso simultâneo de vários usuários

ao computador. Neste caso, os exemplos são os

servidores que controlam diversos tipos de acesso.

E quando dizemos que ele também é

multitarefa, significa que o sistema operacional

permite realizar várias tarefas de forma simultânea

dentro do mesmo processador.

Gerenciando contas

O gerenciamento de contas é algo natural para quem deseja que aquela máquina

seja usada por duas ou mais pessoas. É um processo simples, mas que deve ser bem

conduzido para evitar invasões ou aquela confusão entre arquivos de usuários diferentes.

Se você adquiriu o computador novo e deseja gerenciar as contas ou perfis da sua

família, preste atenção nas dicas e caminhos para manter seu sistema de contas bem

organizado.

39

SO_2016.indd 39 26/08/2015 18:20:29

Começamos aqui a adentrar o famoso Painel de Controle. O seu professor vai

demostrar como chegar até ele.

Uma vez dentro do Painel, procure a opção

“Adicionar ou remover contas de usuário” no Windows

7 ou “Contas Usuário e Proteção p/Família”, no Windows

8. Ambos são bem parecidos.

Clique na opção de criação de nova conta e escolha os dados do perfil, assim

como a senha de acesso. Após inserir um nome, escolha se ela será utilizada como conta

de administrador do sistema, ou como conta de usuário padrão. Fique atento porque

ambos podem instalar programas e baixar arquivos em seus respectivos logins, mas só

os administradores podem realizar alterações que interfiram em outras contas ou na

segurança do computador. E mais uma vez lembrando que o processo do Windows 7

e do Windows 8 são bem semelhantes, porém com interfaces gráficas diferentes. Seu

professor vai orientar em ambos através da máquina virtual.

Claro que com a conta de administrador você pode gerenciar outras contas,

adicionar proteção para família, gerar relatórios de acessos de outras pessoas, definir

limites de tempo, restrição a aplicativos e muito mais. Aprender a gerenciar contas é um

passeio e tanto. O seu professor vai ensinar bem este processo. Anote.

Uso efetivo do painel de controle

O famoso Painel de Controle está relacionado com as principais configurações de

hardware e software do seu computador. Ele é um recurso muito utilizado por usuários

intermediários e avançados, principalmente para configurar e personalizar os parâmetros

existentes tantos dos softwares quantos dos dispositivos físicos instalados no computador.

O Painel de controle inclui itens padrão que podem ser usados para tarefas comuns,

como por exemplo, configurar vídeo, resolução de tela, adicionar e remover programas,

instalar impressoras, configurar rede, entre muitos outro.

Nas versões anteriores ao

Windows 8, é possível acessar

o Painel de Controle através

do menu iniciar. Na atual, você

pode usar o caminho Ctrl+X

ou na guia de configurações

no lado direito da tela. O seu

professor vai demostrar o uso.

40

SO_2016.indd 40 26/08/2015 18:20:30

Explorando o painel de controle

Para começar a nossa exploração pelo Painel de controle do Windows, selecionamos

alguns itens importantes que não podem deixar de serem estudados quando se trata de

funcionalidade do sistema operacional.

Relógio, idioma e região

Ajustar configurações regionais do sistema

operacional sempre foi tarefa primordial. Apesar de

fazermos isso quando ocorre a instalação do Windows,

as vezes será necessário alterar o relógio, o idioma e a

região no Painel de Controle. O relógio do computador

é usado para registrar a hora sempre que você cria ou

modifica arquivos. É possível alterar a hora do relógio

e o fuso horário. Importante: Se na sua região possui

horário de verão, você deve ficar atento a uma caixa

chamada Ajustar automaticamente o relógio para

Horário de Verão. O seu professor vai explicar estas

configurações e o porquê.

Aparência e temas

Segundo as descrições de ajuda da Microsoft, uma

das vantagens de você poder alterar aparência e temas

do seu computador é torna-lo mais confortável para seu

uso e mais fácil de usar. Você pode alterar a resolução da

tela, o tamanho do texto na tela, a fonte e sua cor, efeitos

de som, entre outros. No caso da resolução de tela, por

exemplo, você pode ajustar o tamanho, proporção e

brilho, além de calibrar as cores para melhor apresentação

do texto na tela.

Um dos itens mais importantes e que muitos não têm curiosidade e nem

preocupação em aprender a gerenciar é a Central de Facilidade de Acesso. A função

desta central é definir as configurações de acessibilidade e os programas disponíveis no

Windows. No Windows 8, por exemplo, existe um questionário que o próprio Windows

disponibiliza para ajudar a sugerir configurações que poderão lhe ser úteis.

Instalar e desinstalar programas

Um dos itens mais usados no Painel de Controle do Windows é a instalação e

desinstalação de programas do computador, caso você não esteja usando e queira liberar

espaço no disco rígido. É possível desinstalar programas ou alterar a configuração dele,

adicionando ou removendo certas opções.

41

SO_2016.indd 41 26/08/2015 18:20:30

Sistema e segurança

O Windows tem uma variedade

de itens de segurança e ferramentas para

gerenciar o sistema. Nesta categoria do

Painel de Controle você poderá proteger,

ajustar e otimizar seu sistema, tais

como o firewall do Windows, opções de

energia, Windows Update, Criptografia

de Unidade de BitLocker, Ferramentas

administrativas, entre outros. Nas opções

de energia por exemplo, você pode alterar

as configurações de bateria, determinando

como o sistema irá gerenciar consumo

de energia, principalmente no caso dos

notebooks. Você pode configurar o

que acontece quando você fecha o seu

notebook sem desligar.

Como são vários os itens a serem configurados, o seu professor vai julgar quais são

os mais uteis e importantes para detalhamento. Mas nada impede de que você utilize a

sua curiosidade e descubra ou pergunte ao seu professor sobre outras funcionalidades.

Hardwares e sons

Nesta categoria do Painel de Controle você poderá configurar os hardwares

e ajustar os sons que compõem o sistema. Dentre as várias tarefas relacionadas aos

Hardwares e Sons estão a configuração avançada da impressora, a configuração do

mouse, a alteração dos sons do sistema, entre outros.

Geralmente, quando o nosso

computador está apresentando algum

tipo de problema com um dispositivo

recém-instalado ou outro hardware, é

hora de tentar resolver com Hardware e

Dispositivos. Ela verifica a existência de

problemas comuns e se todo dispositivo

ou hardware novo conectado ao

computador foi instalado corretamente.

Além disso, o Windows disponibiliza

diversos esquemas de sons diferentes que

modificam o som automaticamente.

42