Escolar Documentos

Profissional Documentos

Cultura Documentos

SanchezMolinaHarveyRodrigo Fortificacion Entorno Linux1

SanchezMolinaHarveyRodrigo Fortificacion Entorno Linux1

Enviado por

ScribdTranslationsDescrição original:

Título original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

SanchezMolinaHarveyRodrigo Fortificacion Entorno Linux1

SanchezMolinaHarveyRodrigo Fortificacion Entorno Linux1

Enviado por

ScribdTranslationsDireitos autorais:

Formatos disponíveis

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

ATIVIDADE

FORTIFICAÇÃO DE UM AMBIENTE LINUX

Apresentado por:

HARVEY RODRIGO SANCHEZ MOLINA

Para o professor:

FIDEL PANIAGUA DIEZ

UNIVERSIDADE INTERNACIONAL DE LA RIOJA -UNIR

MESTRADO EM SEGURANÇA DE COMPUTADORES

EM SISTEMAS OPERACIONAIS

BOGOTÁ

2020

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

1. A C T I V I D A D ................ 3

2. C O N F I G U R A C I O N M A Q U I N A V I R T U A L ............... 4 3. C O N F I G U R A C I O N

C A R P E T A / h o m e ........................ 5 4. C O N F I G U R A C I O N D I S C O D U R O ....................

6 5. C R E A C I O N D E U S U A R I O S ................... 7

6. C O N F I G U R A C I O N G R U B .................... 9

7. S E C U R I Z A C I O N S U D O / S U....................... 1 3

8.I N S T A L A C I O N O P E N S S H S E R V E R....................... 1 5 9. C O N F I G U R A C I O N P U

E R T O S S H ( 2 2 ).. ................................. 16 1 0 . C R E A C I O N D E G R U P O S D E U S U A R I

O S.. ........................... 17 11. IN S T A L A C I O N S E R V I D O R P R O X Y ( S Q U I D ).. ..................

19 1 2 . R E GL A D E R E S TRICIONA CORREO

S .................. 21

1 No table of contents entries found.

2 6 . C O N C L U S I O N E .. ............................................................................... 25

17 . W E B G R A F I A ................ 26

I I E—P

DE LA RIOJA " n ■ Em ■ •%

TEMA 2 – Atividades UNIVERSIDADE •m •m «A •n •

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

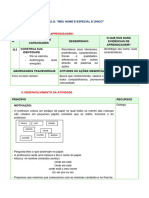

1. A c t i v i d ad e s: Fortificação de um sistema Linux

1.1 Descrição

A mesma empresa da atividade anterior entrou em contato conosco novamente para solicitar a

instalação e configuração segura de uma máquina virtual baseada no VirtualBox e cujo sistema

operacional é o Ubuntu.

Os requisitos estabelecidos pela empresa para a instalação e configuração da máquina são:

• .algarismo Instalação da máquina VirtualBox

Ele é baixado do site: https://www.virtualbox.org a partir do navegador do seu computador, uma

vez baixado o arquivo executável do programa executá-lo clicando duas vezes no arquivo EXE. Em

seguida, a janela de instalação do VirtualBox será aberta

Navegue pelas instruções de instalação. Siga os passos abaixo:

• Clique em Avançar nas três primeiras janelas

• Clique em SIM quando solicitado

• Clique em Instalar

• Clique em SIM quando solicitado e clique em Avançar

•Na próxima janela, clique em Instalar e Concluir.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

2. A máquina virtual deve ter 4 GB de RAM, 10 GB de disco rígido e uma interface de rede no modo

NAT.

Nós executamos o VirtualBox:

• Clique no botão "Novo"

• Na janela que aparece preenchemos os campos Nome (nome que se destina a dar àquela

máquina virtual que vai ser instalada ou montada ex.: windows7 ou Ubuntu), Tipo

(selecione o tipo de sistema operacional a instalar), Versão (versão do sistema para

64/32bits) e clique em Avançar.

• Na janela que aparece selecionamos o tamanho da RAM para o nosso caso 4GB e clique

em Next.

• Selecione o tamanho do disco rígido 10GB e clique em Criar.

• Em seguida, Próximo, Próximo e Criar.

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

9º Gerenciador Oracle VM

VirtualBox

Novo Configurações Dispensar

Início

WIN7 WIN7

Ubuntu

Deslig F28

4096 <] |Lb

O tamanho recomendado do disco rígido é

10,00 GB.

Ou Não adicionar um disco rígido virtual

• Criar um disco rígido virtual agora

SERVER 12.vct (Normal,

50,00 GB)

(• Áudio

9º Gerenciador Oracle VM

VirtualBox 9º Oracle VM

Ajuda da máquina VirtualBox .

arquivada

WIN7

PS

Guarda

Tipo de arquivo do disco

rígido

se Ubuntu

Ubuntu

Sair © • VDI (imagem de disco

©KM Desligado

do VirtualBox) ou VHD

(disco rígido virtual) ou

VMDK (disco de máquina

Ou Tamanho

fixo

Modo

Especialista

Controlado Controlado

r: r: g) Rede

e Rede

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

• Para a configuração da interface de rede NAT, vamos para a configuração de

a máquina que acabamos de criar para o nosso exemplo Ubuntu e clique em

Aceitar

.

3. O espaço do usuário, /home, deve estar em um volume lógico separado.

• Uma vez que a máquina virtual é inicializada e preparada, na janela de boas-vindas

selecionamos "Espanhol" clicamos em "Instalar o Ubuntu".

•Na próxima janela que aparece, selecione o tipo de teclado "espanhol" e

damos

"Continue".

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Na próxima janela, criamos as tabelas de partição de disco, selecione "Mais opções" e, em seguida,

clique em "Nova tabela de partições" e clique em "Continuar".

• A primeira coisa que deve ser configurada é a partição de inicialização (boot do sistema

operacional Linux), clicamos com o botão direito do mouse em "free space" e depois em

"add", então selecionamos o tamanho da partição, o tipo da partição "Primary", o sistema de

arquivos "ext4" e o ponto de montagem "/boot". Nota: (Este passo é repetido para a criação

de todos os outros swap, home, etc.) Para o nosso caso ele nos pede a configuração da

partição /home, selecionamos o tamanho, o tipo de partição é "Lógico", sistema de arquivos

"ext4" e ponto de montagem "/home".

4. O disco rígido Disc0 deve ser criptografado com a chave: disc0Join

• Na janela que aparece "Tipo de instalação" ativamos as caixas "Criptografar Disco" e "Usar

LVM" e clicamos em "Instalar Agora"

• Na próxima janela colocamos a chave de criptografia para o nosso caso será disc0Join e

clique em "Instalar agora".

• Damos "Continuar" ao aviso que sai, depois clicamos em "Instalar agora".

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

5. O usuário criado durante a instalação ingressará com uma chave SSSO0Join

• Na janela "Quem é você?" preencha os campos de identificação com os dados fornecidos pela

atividade e clique em "Continuar".

• Para entrar no sistema, digitamos a chave de criptografia do disco rígido e damos Enter.

• Ele é inserido com nomes de usuário e senha com os dados da atividade (Usuário:

Ingresso e senha: SSSOoJoin

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

6. O grub deve ser protegido. A forma de proteger o Grub será através de uma senha ou senha. Se

aplicarmos as etapas detalhadas nesta seção, obteremos os seguintes resultados:

• Bloquear o acesso à linha de comando do Grub.

• Bloqueie a possibilidade de editar as entradas do Grub.

• Bloqueie a possibilidade de execução de todas as entradas do Grub.

Para obter os resultados mencionados acima, temos que executar os seguintes passos:

Passo No.1: Faça uma cópia de backup do arquivo de configuração do grub antes de começar a

modificar, para realizar esta atividade abrimos o terminal no ubuntu e executamos os seguintes

comandos:

sudo cp /boot/grub/grub.cfg ~/grub.cfg.old

sudo cp /etc/grub.d/00_header ~/00_header.old sudo cp /etc/grub.d/10_linux ~/10_linux.old

Sudo cp /etc/grub.d/30_os-prober ~/30_os-prober.old

Esses comandos gerarão um backup dos arquivos grub.cfg, 00_header, 10_linux e 30_os_prober

em nossa partição home.

Passo No.2: Você deve definir as contas de usuário que podem modificar o GRUB. Para definir os

usuários e senhas dos usuários, que poderão usar a linha de comando grub, e executar e editar as

entradas grub, temos que abrir um terminal e executar o seguinte comando: sudo nano

/etc/grub.d/00_header.

Assunto Dados dos alunos Data

Segurança em Sobrenome: SANCHEZ MOLINA 4 DE JUNHO DE 2020

Sistemas Operacionais

TEMA 2 – Atividades UNIVERSIDADE . • 9•

INTERNACIONAL ■ ■ ■ ■ ■ E.P

DE LA RIOJA " "a ■ Em ■ •%

Nome: HARVEY RODRIGO

Uma vez que o editor de texto nano é aberto, vamos para o final do arquivo e temos que adicionar a

lista de usuários e senhas, adicionando o seguinte texto:

gato << EOF

set superusers="root,cesar" senha root 1212

senha cesar 1515

EOF

Como você pode ver neste texto definimos 2 usuários. O usuário root e o usuário cess. Cada um

desses usuários terá senhas 1212 e 1515, respectivamente. As partes em azul são aquelas que têm de

ser adaptadas dependendo dos utilizadores e palavras-passe que querem criar e estabelecer e uma

vez que os utilizadores e palavras-passe tenham sido definidos, damos-lhe para guardar as

alterações.

Passo No.3: Criptografar senhas de usuário. As senhas de usuário definidas na etapa 2 estão

disponíveis em texto simples no arquivo /etc/grub.d/00_header. Obviamente, isso não é o mais

aconselhável para proteger nossos equipamentos. Para resolver esse problema, vamos gerar um hash

para ocultar as senhas que acabamos de criar. Para fazer isso, abrimos um terminal e digitamos o

seguinte comando: sudo grub-mkpasswd-pbkdf2.

Em seguida, receberemos uma mensagem na tela que nos dirá para digitar a senha que queremos

ocultar. No meu caso como eu quero esconder a senha do usuário cessar typé:

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

1515

Em seguida, pressionando Enter nos pedirá novamente a senha. Por isso, digito novamente:

1515

Depois de digitar a senha uma segunda vez e pressionar Enter, obteremos o hash da senha do

usuário cessante. No meu caso o hash é o seguinte:

grub.pbkdf2.sha512.10000.; 42E7FEA05CAAD8D1A3F6233E2FFF098AE3FEDB4A4

5FE6712E06C68999A907312D86FCE0AFE158E5EEAE5EF4B15B1D889F2A4D004

ED2CD206675E1DC1A2847849.53309C627E6DAC144D54F7C159E4EF4DECF7331

9819EAC4CBF993B5E80FB5B2417C993EAB30F8D0C50B02BC1A8470529780CF6

E7776E6A285A5331CB18AFB93A

Repetimos o mesmo passo para o usuário root, mas usando a senha 1234, e obtemos o seguinte hash:

grub.pbkdf2.sha512.10000.4225DF7454926171D5C983990D8ACAB1F274695CA14

06D10C228803A83920D7B6FC7D6C9B6CB4CA27107430D13EBAB783D57CFA713

4A1A97C5577AA346BF0564.383C1F3C341668D08F02B61CD7069C040D34B5762

07AC668D3A859329962FA02B69F39E55FD540313FC1B44704828019648E7C835

9BBDEBBFB4A73C62895F29B

Agora que obtivemos os hashes, só precisamos substituir a senha que criamos na etapa 2 pelo hash.

Para fazer isso abrimos um terminal e executamos o seguinte comando: sudo nano

/etc/grub.d/o0_header

Localizamos as seguintes linhas no final do arquivo:

gato << EOF

set superusers="root,cesar" senha root 1212 senha cesar 1515

EOF

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Uma vez localizados, substituímos as senhas pelos hashes da seguinte maneira:

gato << EOF

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

definir superusers="root,cesar"

password_pbkdf2 raiz

grub.pbkdf2.sha512.10000.4225DF7454926171D5C983990D8ACAB1F274695CA14

06D10C228803A83920D7B6FC7D6C9B6CB4CA27107430D13EBAB783D57CFA713

4A1A97C5577AA346BF0564.383C1F3C341668D08F02B61CD7069C040D34B5762

07AC668D3A859329962FA02B69F39E55FD540313FC1B44704828019648E7C835

9BBDEBBFB4A73C62895F29B

password_pbkdf2 cessar

grub.pbkdf2.sha512.10000.; 42E7FEA05CAAD8D1A3F6233E2FFF098AE3FEDB4A4

5FE6712E06C68999A907312D86FCE0AFE158E5EEAE5EF4B15B1D889F2A4D004

ED2CD206675E1DC1A2847849.53309C627E6DAC144D54F7C159E4EF4DECF7331

9819EAC4CBF993B5E80FB5B2417C993EAB30F8D0C50B02BC1A8470529780CF6

E7776E6A285A5331CB18AFB93A EOF

Depois disso, só temos que salvar as alterações feitas, a seguinte captura de tela em que você pode

ver o texto inserido no arquivo /etc/grub.d/00_header:

Passo No.4: Finalmente, a configuração do Grub deve ser atualizada. Para fazer isso em um

terminal executamos o seguinte comando: sudo update-grub2.

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

7. Comandos seguros su e sudo

Nós configuramos o sudo para sempre solicitar ou pedir a senha ao executar um aplicativo como root

no Ubuntu, usando o sudo não vai te pedir uma senha nos primeiros 15 min, e isso faz com que seja

uma quebra de insegurança, vamos mudar e ter segurança para que ele sempre peça a senha quando

um aplicativo roda como root:

• Abra o arquivo / etc/sudoers no terminal ubuntu e modifique o arquivo adicionando o valor

de zero na linha onde diz que os padrões timestamp_timeout=0, e salve o arquivo com essa

modificação.

• Abrimos o terminal e testamos as alterações, executamos o comando $sudo apt update e nos

pedimos a senha.

• Limpamos a tela "limpa" e executamos o seguinte comando $ sudo apt upgrade para

verificar a securizacion criada anteriormente, então devemos solicitar uma senha novamente.

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Além disso, para limitar o acesso ao comando "sudo" e "su", você deve criar dois grupos "wheel" e

"admin" e adicionar os usuários que deseja habilitar.

• Passos para a criação do grupo "wheel" e "admin" utilizamos o seguinte comando no

terminal:

# Roda AddGroup

# addgroup admin

• Adicione o usuário que queremos poder executar o comando su ao grupo recém-criado com o

seguinte comando:

# usermod -a -G admin <nombre_de_usuario>

• Verifique se a seguinte linha aparece no arquivo / etc/pam.d/su : auth required

pam_wheel.so

Para limitar o uso do sudo você tem que executar as seguintes etapas:

• Faça login como root ou use o comando su.

• Teste se o comando sudo está instalado usando o comando sudo –V que verifica a versão. Se

ele não nos mostrar a versão do comando, teremos que instalá-lo.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

• Exiba a lista de grupos existentes no sistema:

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

# vi /etc/grupo

• Todos os usuários que usarão o comando sudo precisarão estar no grupo de administradores.

Crie o grupo de administradores se ele não for criado:

# Adicionar administrador do grupo

• Para exibir os grupos aos quais um usuário pertence:

# grupos <nombre_de_usuario>

• Para adicionar um usuário ao grupo de administradores:

# usermod -a -G admin <nombre_de_usuario>

• O arquivo /etc/sudoers deve ser modificado. Para modificá-lo usaremos o comando:

#visudo

• Vamos adicionar a linha:

%admin ALL= (TODOS) TODOS

• Vamos salvar as mudanças.

8. O servidor OpenSSH deve ser instalado

• Primeiro verificamos que já instalamos e atualizamos todos os nossos pacotes do sistema

ubuntu usando os comandos: $ sudo apt update e apt upgrade com conta de administrador.

• Uma vez terminada a atualização, procedemos à instalação do OpenSSH, utilizando o

seguinte comando: $ sudo apt install openssh-server e digitamos a senha que nos pede e

entramos, e aguardamos a instalação do serviço terminar

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Atividades do Terminal •

unir@Linux -

File Edit View Find Terminal Help unir@Linux:-$ sudo

apt-get install openssh-server [sudo] senha para

ingressar:

• Uma vez terminada a instalação verificamos se ela está instalada, realizando

um teste a partir do terminal utilizando o comando $ sudo netstat -ltup ou -

ltupn para ver se conseguimos ouvir através de uma porta "22"

Atividades E] Terminal • Dom 20:00 A*2-eco

Aa4 unir@Linux: -

— Modo de Exibição de Edição de Arquivo Encontre a Ajuda do

Terminal

unir@Linux:~$ nmap 127.0.0.1

Começando Nmap 7.60 ( https://nmap.org ) em 2020-04-05 20:00 -05

Relatório de varredura do Nmap para localhost (127.0.0.1)

O host está ativo (latência de 0,00029s).

Não mostrado: 998 portas fechadas

SERVIÇO DE ESTADO DO PORTO

22/TCP SSH aberto

631/TCP IPP aberto

Nmap feito: 1 endereço IP (1 host up) escaneado tn 0,32 segundos unir@Linux:~$ I

9. Configure o IPTables para aceitar somente conexões com o OpenSSH para

através da porta 22.

• Para fazer isso, abrimos um terminal no ubuntu, entramos com o usuário com

e execute o seguinte comando:

#iptables -L

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

10 . Os usuários que irão trabalhar na máquina são da área de gestão e engenharia. Crie o usuário

não administrador Ingenieria01 com a senha SSSO0Ing01 e outro Direccon01 com a senha

SSSO0Dir01. Deve-se cogitar que o futuro terá mais usuários de ambas as áreas.

Modo terminal:

1. Os comandos a seguir são usados para criação de grupos e usuários:

addgroup "Nome do grupo a ser criado"

adduser "Nome do usuário a ser criado" -p "Senha"

Você pode usar este comando quando o erro de criação for exibido:

$ sudo adduser - -force-badname Ingeneiria01

$ sudo adduser - -force-badname Endereço01

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

e

join(Linx'-$ sudo adduser Ilgeniertaól Engenharia [sudo senha para ingressar:

Adicionando o usuário 'Engenharia!' ao grupo 'Engenharia1...

Engenharia | Terminado.

Para Adicionando ao usuário Engenharia! ao grupo de

Liste o arquivo / etc/passwd para verificar se os usuários

existentes são os que foram definidos.

• Para listar o token do terminal, execute o seguinte comando:

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

$ sudo catclear01 /etc/passwd

Criando pastas e permissões

• Para a criação de pastas e permissões a partir do terminal e/ou console Linux

entramos com os usuários "Ingenieria01 e Direccion01" criados

posteriormente e executamos o comando: mkdir CarpIng01 e mkdir

CarpDir01

Atividades e Terminal Atividades do Terminal • mar! 5:04

Ingenieria01@Linux % Direcciono1gLinux -

:

• Modo de Exibição de Edição de Arquivo Encontre a Ajuda do

Terminal

Modo de Exibição de Edição de Arquivo Encontre a Ajuda

do Terminal DireccionelgLinux:-$ nkdir CarpDire1

IngenieriaeigLinux:-$ mkdir CarpIngBl DireccioneigLinux:-$ é

IngenieriaelgLinux:~$ ls Exemplos de CarpDire1 , desktop

CarpIngBl exemplos.desktop Endereço1gLinux:-$ |

Ingenieriab1@Linux:~$ |

• Uma vez que a pasta compartilhada é criada para os usuários Ingeneiria01 e

Direccion01, nós lhe daremos as permissões de leitura e gravação, para

usuários de Ingenieria01 com o seguinte comando: chmod –R 775 CarpIng01

e somente leitura para Address01 com o comando: chmod –R 400 CarDir01

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

DireccioneigLinux:-$ chmod -R 466 CarpDire1

DireccionelgLinux:-$ Is -la

DRWXR-XR-X4 Endereço1 Endereço1 4696 Abr 21 15:64 .

DRWXR-XR-X8 raiz raiz 4696 Abr 6 20:29 ..

-rw-r--r-- 1 Endereço1 Endereço1 220 Abr 6 20:29 Sair do .bash

-rw-r--r-- 1 Endereço1 Endereço1 3771 Abr 6 20:29 .bashrc

Dr...............2 Endereço1 Endereço1 4696 Abr 21 15:04 CarpDire1

-rw-r--r-- 1 Direccione1 Direccione1 8986 Apr 6 26:29 exanples. Área de trabalho

Drwx

11. Finalmente, somos solicitados a montar um servidor proxy Squid com o seguinte

Características:

Instalação do servidor proxy Squid:

• A partir do terminal executamos o seguinte comando para instalar e montar o

Servidor proxy Squid: $ sudo apt instalar Squid

Uma vez que o serviço é instalado, o que procedemos a fazer é redefini-lo para verificar sua

instalação correta.

rootubuntu :/home/harvey# /etc/init .d/squid reiniciar

[ Ok ] Reiniciando lulas (uia systemct1): lula .ser u gelo. rootubuntu :/home/haruey#

12. Impedir que os usuários naveguem em seus e-mails pessoais gmail.com, hotmail.com

yahoo.com.

• Neste ponto, você deve editar o arquivo squid.conf localizado em

/etc/squid/ com os seguintes comandos:

oot@ubuntu : /home/harveyit nano /etc/squ id/squid . Conf

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

A porta através da qual a conexão proxy será feita é verificada, por padrão a conexão é feita através

da porta 3128.

GNU nano 2.5.3_________________Arquivo:/etc/squid/squid.conf

sondar a conexão, intervalar a frequência de sondagem e tempo limite antes de começar.

requ ire-proxy-header

Exigir conexões do protocolo PROXY versão 1 ou Z. O proxy_protocol_access é necessário para colocar na lista de permissões proxies downstream

que podem ser confiáveis.

Se você executar o Squid em uma máquina de hospedagem dupla com uma interface interna e uma externa, recomendamos que você especifique o endereço interno:porta

em http_port. Desta forma, o Squid só estará visível no endereço interno.

t Squid normalmente escuta a porta 3128 ttp_port 31Z8

1 TAG: https_port

1 Nota: Esta opção só está disponível se o Squid for reconstruído com o

+ —com-openssl

t

t Uso: lip:Jport cert=certificate.pem 1 key =key .pem] [modelo [opções...]

t

+ O endereço de soquete onde o Squid escutará as solicitações do cliente feitas em conexões TLS ou SSL. Comumente referido como HTTPS.

t

+ Isso é mais útil para situações em que você está executando lulas em

+ e você deseja fazer o trabalho SSL no nível do acelerador.

t

+ Você pode especificar vários endereços de soquete em várias linhas,

1 cada um com seu próprio certificado SSL e/ou opções.

[e Uer ayuda ñr Save em Pesquisa KJ Cortar texto Justificar-me Posição m Página. Formiga.

0 Fora E Ler arquivo. O Substituir 1 Colar txt mu Ortografia m Ir para linha • Página Gis.

No arquivo squid.conf aberto com o editor nano ou geany ubuntu, adicionaremos na seção de regras

(linha 992 e 1196) as regras criadas:

http_acces permitir lan

ACL BlockSite1 DSTFoder yahoo.com

ACL BlockSite2 dstDomain hotmail.com

ACL BlockSite3 DSTFon gmail.com

http_access negar blocksite1

http_access negar blocksite2

http_access negar blocksite3

Todos os acls que você deseja não poder acessar para navegar estão definidos, no nosso caso serão

os sites de e-mail.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

GNU nano 2.5.3 Arquivo: /etc/squid/squid .conf

ft INSIRA SUAS PRÓPRIAS REGRAS) AQUI PARA PERMITIR O ACESSO DE SEUS CLIENTES

B Exemplo de regra que agrega acesso a partir de seus netuorks locais.

B Adapte a localnet na seção ACL para listar seus netuorks IP (internos)

B de onde a navegação deve ser permitida

#http_access permitir localnet

http_access permitir localhost

http_access permitir lan

ACL BlockSite1 DSTFoder yahoo.com

ACL BlockSite2 dstDomain hotmail.com

ACL BlockSite3 DSTFon gmail.com

http_access negar bloqueio

http_access negar blocksite2

http_access Negar BlockSite3

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

• Uma vez criada a regra, procedemos para salvar e atualizar o serviço squid com o comando:

$sudo /etc/init.d/squid restart

13. Restrinja que não é possível navegar em nenhum dia da semana entre 8 e 10 da manhã.

• Todos os procedimentos descritos acima são realizados para criar uma regra ou restrição,

abrimos o arquivo de configuração /etc/squid /squid.conf ou com o editor nano ou geany do

ubuntu criamos a regra para restringir a navegação nas horas de 8 e 10 da manhã aos

trabalhadores:

ACL LocalNet SRC 192.168.20.0/24

manhã acl hora MTWHF 08:00-10:00

http_access permitir matutino localnet

ACL LocalNet SRC 192.168.20.0/24

manhã acl hora MTWHF 08:00-10:00 http_access permitir manhã localnet

• A primeira linha de comando determina a rede à qual a regra deve ser aplicada

• A segunda linha de comando determina a hora em que o serviço de navegação será bloqueado

• A terceira linha de comando especifica a ação que vamos executar, passando como

parâmetros a qual origem vamos aplicá-la e em que momentos vamos aplicá-la.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Uma vez feitas essas modificações, salvamos e reiniciamos o serviço squid e com esta configuração

fica restrito em quais horários podem ser navegados.

14. Que os logs são armazenados em um arquivo chamado mensagens.log

• Os logs do sistema são salvos no arquivo /var/ log/messages, mas neste caso vamos

configurar um novo arquivo para armazenar logs.

• A primeira coisa que devemos fazer é configurar o arquivo / etc/syslog.conf, que é um

arquivo de configuração que indica a forma como as mensagens dos sistemas são

bitacorizadas através do utilitário syslogd que é instalado e configurado por padrão em todos

os sistemas Linux. Devemos acrescentar no final deste arquivo a seguinte afirmação:

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

kern.warning /var/log/mensagens.log

• Com isso indicamos que as mensagens vindas do kernel com prioridade 4 ou superior ('aviso'

é nível de prioridade 4) no arquivo /var/ log/messages.log e ignorando o restante de

prioridade mais baixa (debug, info e notice que são de 3 para baixo) geralmente irrelevantes,

salve o arquivo e reinicie o serviço:

/etc/init.d/sysklogd reiniciar

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

Devemos acrescentar que as mensagens do sistema também continuarão a ser salvas em /

var/log/messages e em outros arquivos que são definidos em / etc/syslog.conf.

15. Instale e configure o navegador Firefox para usar o servidor Squid configurado e verifique se as

restrições são aplicadas corretamente.

• Entramos no Mozilla Firefox, clicamos e n

abrir menu,

selecione preferências * Preferências

, na próxima janela procuramos a configuração de

rede

archResults • lll\ CD

© Iniciar sessão no Firefox >

Lelu Proteções de privacidade

O Nova janela Ctrl+N

co Nova janela privada Ctrl+Shift.+P

Restaurar sessão anterior

No table of contents

entries found.

Wo Logins e senhas

2- Acessórios Ctrl+Shift+A

O Preferências

"4 Personalizar...

Abrir arquivo... Ctrl+O

Cuardar como... Ctrl+S

# Imprimir...

* Nas propriedades de configuração de proxy e acesso à internet selecionamos a opção

"configuração manual de proxy" digitamos o endereço do nosso servidor e a porta de

conexão, lembre-se que a porta que configuramos é 3128, clique no botão OK e verifique se já

podemos navegar.

• O teste de conectividade e navegação do serviço de proxy é realizado, então entramos em uma

página de pesquisa como o Google e verificamos se ele carrega corretamente.

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

• Tendo em conta que bloqueámos os serviços de entrada para as páginas Hotmail.com,

Yahoo.com e Gmail.com, é realizado um teste para ver a negação de serviço devido ao

proxy que instalamos e configuramos no nosso servidor.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

16. CONCLUSÕES

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

• Aprendemos sobre os serviços e funcionalidades de um servidor proxy (SQUID), que não

permite centralizar o tráfego de uma rede local para o exterior (Internet). Além de

restringir o acesso ao conteúdo de sites e páginas web, o estabelecimento de controle e

horários de trabalho para a navegação que é realizada através dele, uma ferramenta

muito eficiente e eficaz para qualquer empresa.

• Concluímos que o Linux mais do que um sistema operacional, é uma ferramenta

poderosa hoje em dia e é por isso que seu uso em servidores de Internet em todo o mundo

está aumentando e tem se revelado competente com o Microsoft Windows; por esta

razão, grandes empresas e empresas adotaram este sistema operacional (Linux), entre as

quais estão a Apple que adotou o kernel como base de seu sistema operacional em seus

produtos Mac.

Assunto Dados dos alunos Data

Sobrenome: SANCHEZ MOLINA

Segurança em

4 DE JUNHO DE 2020

Sistemas Operacionais

Nome: HARVEY RODRIGO

17. WEBOGRAFIA

• https://blog.infranetworking.com/servidor-proxy/

• https://www.ionos.es/digitalguide/servidores/configuracion/squid-el-

servidor-proxy-cache-de-código-aberto/

• https://www.youtube.com/watch?v=XQKp_3Yqc14

• https://www.youtube.com/watch?v=958Mpbo3Dgc

• http://xandrusoft.blogspot.com/2010/04/configuracion-de-archivo-

para-logs- de.html

• Para permitir apenas conexões com a porta SSH(22), execute o seguinte comando:

#iptables –A ENTRADA –p tcp - -dport 22 –m estado –estado NOVO –j ACEITAR

#iptables –A SAÍDA –p tcp - -dport 22 –j DROP

#iptables –A FORWARD –p tcp - -dport 22 –j DROP

TEMA 2 – Atividades UNIVERSIDADE

INTERNACIONAL

DE LA RIOJA

Unir

Você também pode gostar

- Desenvolvimento de Loja VirtualDocumento62 páginasDesenvolvimento de Loja VirtualElmo JerryAinda não há avaliações

- Redes de Computadores - Apostila 2021Documento79 páginasRedes de Computadores - Apostila 2021FRANCISCO ROBERTO DE SOUSA E SILVA100% (1)

- Linux Exercicios ResolvidosDocumento29 páginasLinux Exercicios ResolvidospaulonoguAinda não há avaliações

- Portfolio 4º Período - Produção Textual Individual - Osman SegundoDocumento29 páginasPortfolio 4º Período - Produção Textual Individual - Osman SegundocomunicacaohcAinda não há avaliações

- Computação Forense Trabalho de Conclusão de CursoDocumento59 páginasComputação Forense Trabalho de Conclusão de CursoRenato MattosAinda não há avaliações

- TCC Desenvolvimento de Um Sistema Agregador de BarbeariasDocumento102 páginasTCC Desenvolvimento de Um Sistema Agregador de BarbeariaslucasAinda não há avaliações

- TCC FelipeguimarãespachecoDocumento66 páginasTCC FelipeguimarãespachecoSandro JuniorAinda não há avaliações

- Fichas InternetDocumento2 páginasFichas InternetNiltonBarbosaAinda não há avaliações

- Digital Web Applications ApostilaDocumento52 páginasDigital Web Applications ApostilaMarques JulianoAinda não há avaliações

- TICsDocumento11 páginasTICsJorge Pilal RodriguesAinda não há avaliações

- 11 2010ArtigoVConnepiMaceioP2 3Documento8 páginas11 2010ArtigoVConnepiMaceioP2 3THIAGO VIEIRA DA SILVAAinda não há avaliações

- Vulnerabilidades Sistemas WebDocumento35 páginasVulnerabilidades Sistemas Webweb phishingAinda não há avaliações

- TCC Usabilidade e Acessibilidade No Sitio Campus IFET - RIO POMBADocumento31 páginasTCC Usabilidade e Acessibilidade No Sitio Campus IFET - RIO POMBAUrias EteuAinda não há avaliações

- SISTEMA DE GESTÃO ESCOLAR ELETRÔNICO DE UMA INSTITUIÇÃO DE ENSINO SUPERIOR - WEB DIÁRIO Um Estudo de Caso.Documento66 páginasSISTEMA DE GESTÃO ESCOLAR ELETRÔNICO DE UMA INSTITUIÇÃO DE ENSINO SUPERIOR - WEB DIÁRIO Um Estudo de Caso.Diogo Cavalcante50% (2)

- Teste de Mestrado NadiaDocumento70 páginasTeste de Mestrado NadiavaldemarAinda não há avaliações

- Monografica Mobile e InfraDocumento57 páginasMonografica Mobile e InfraCPamAinda não há avaliações

- Projecto Tecnológico Otniel CarvalhoDocumento56 páginasProjecto Tecnológico Otniel CarvalhoOtniel CarvalhoAinda não há avaliações

- CHEMSKETCH - Guia PráticoDocumento95 páginasCHEMSKETCH - Guia PráticoAlessandro O. N.Ainda não há avaliações

- TCC Renato de MatosDocumento56 páginasTCC Renato de MatosRenato MattosAinda não há avaliações

- Final Dissertacao GasparDocumento148 páginasFinal Dissertacao Gaspardiana macadanAinda não há avaliações

- Avaliação de Desempenho Entre Bancos de Dados Relacionais e NoSQLDocumento62 páginasAvaliação de Desempenho Entre Bancos de Dados Relacionais e NoSQLpedrorrn182hcAinda não há avaliações

- Rosado 2016Documento88 páginasRosado 2016ismaelmunoz2023Ainda não há avaliações

- TCC DS Java - VsDocumento116 páginasTCC DS Java - Vsschrsistemas1592Ainda não há avaliações

- Análise Prática Do Ids Snort (r1)Documento84 páginasAnálise Prática Do Ids Snort (r1)velisleiAinda não há avaliações

- 4 Programacao Orientada A Objetos I 2019Documento150 páginas4 Programacao Orientada A Objetos I 2019diego spolitoAinda não há avaliações

- Ambientes Desenvolvimento de Software Com Devops Na Plataforma AndroidDocumento34 páginasAmbientes Desenvolvimento de Software Com Devops Na Plataforma AndroidVinicius Cardoso GarciaAinda não há avaliações

- SmartAndroid - Mobile Enterprise DevelopmentDocumento90 páginasSmartAndroid - Mobile Enterprise DevelopmentJoão Dias AmaroAinda não há avaliações

- Zeus Malware - Primeira Versão - Análise - 2006 (PT-BR)Documento32 páginasZeus Malware - Primeira Versão - Análise - 2006 (PT-BR)igormaglhsAinda não há avaliações

- Programação JavaScriptDocumento52 páginasProgramação JavaScriptbarbosa_santosAinda não há avaliações

- TCC - Eri JohnsonDocumento34 páginasTCC - Eri JohnsonHenrelly RaonyAinda não há avaliações

- Artigo Snort - 20160331191141344853464Documento86 páginasArtigo Snort - 20160331191141344853464dcastelobAinda não há avaliações

- Desafio Profissional FinalDocumento49 páginasDesafio Profissional FinalWilson BuenoAinda não há avaliações

- AVALIACAOIII81240449Documento13 páginasAVALIACAOIII81240449Jorge Pilal RodriguesAinda não há avaliações

- Evaluation of Augmented Reality Frameworks For Android DevelopmentDocumento8 páginasEvaluation of Augmented Reality Frameworks For Android DevelopmentCAMILLA CARLA APARECIDA DO NASCIMENTOAinda não há avaliações

- Sistema SCADA Open SourceDocumento76 páginasSistema SCADA Open SourcenunoAinda não há avaliações

- Arquivo - Prático - Linguagem Orientada A Objetos - CópiaDocumento10 páginasArquivo - Prático - Linguagem Orientada A Objetos - Cópiakauagomes326Ainda não há avaliações

- Análise de Linguagem Multiplataforma Com Foco em FlutterDocumento78 páginasAnálise de Linguagem Multiplataforma Com Foco em Flutteroptativa 4Ainda não há avaliações

- Manual para Disciplina Morada BrasileiraDocumento2 páginasManual para Disciplina Morada BrasileiraAgatha Knox FigueiraAinda não há avaliações

- C 79Documento41 páginasC 79Anderson FariaAinda não há avaliações

- Fernando NunesDocumento59 páginasFernando NunesBruna FerstAinda não há avaliações

- WQDSFDocumento69 páginasWQDSFjean rickenAinda não há avaliações

- Desenvolvimento de Uma Aplicacao de SistEDocumento53 páginasDesenvolvimento de Uma Aplicacao de SistECesar AugustoAinda não há avaliações

- TM Bruno TeixeiraDocumento72 páginasTM Bruno TeixeiraJonas NascimentoAinda não há avaliações

- Universidade Federal de Juiz de Fora Especialização em Desenvolvimento de Sistemas Com Tecnologia JavaDocumento43 páginasUniversidade Federal de Juiz de Fora Especialização em Desenvolvimento de Sistemas Com Tecnologia JavaBênção TokoAinda não há avaliações

- PIM - IV - ExemploDocumento19 páginasPIM - IV - Exemplovictoria garciaAinda não há avaliações

- Portifólio SO WarleyDocumento9 páginasPortifólio SO WarleyperesmoniqueAinda não há avaliações

- Pim IDocumento28 páginasPim ICristiano MoraesAinda não há avaliações

- Trabalho Com NETBEANS para IniciantesDocumento46 páginasTrabalho Com NETBEANS para IniciantesDouglas TybelAinda não há avaliações

- Desenvolvimento de Aplicações para Dispositivos Móveis PDFDocumento5 páginasDesenvolvimento de Aplicações para Dispositivos Móveis PDFLong Net0% (1)

- TCC2 FranciscoDocumento47 páginasTCC2 Franciscooptativa 4100% (1)

- DissertationDocumento118 páginasDissertationAna Patrícia M. LimaAinda não há avaliações

- Monografia Gabriel FinalDocumento65 páginasMonografia Gabriel FinalMatheus HofstedeAinda não há avaliações

- Uso Sistemapf SenseDocumento41 páginasUso Sistemapf Senserowalor434Ainda não há avaliações

- Fialho ScrollDocumento291 páginasFialho ScrollInes Casquilho MartinsAinda não há avaliações

- Criação de Regras para Firewalls SquidDocumento88 páginasCriação de Regras para Firewalls SquidniltaodomovimentoAinda não há avaliações

- O Perfil Dos Crimes Contra A Honra Ocorridos No Ambiente VirtualDocumento15 páginasO Perfil Dos Crimes Contra A Honra Ocorridos No Ambiente VirtualAdalberto Gomes de MirandaAinda não há avaliações

- Trabalho de MestradoDocumento114 páginasTrabalho de MestradossrghhAinda não há avaliações

- Paradigmas de Linguagem de Programação - JavaDocumento16 páginasParadigmas de Linguagem de Programação - Javapicoli68Ainda não há avaliações

- Monopoli 10018659Documento100 páginasMonopoli 10018659Brunno LimaAinda não há avaliações

- 2022 TCC FdfalcãoDocumento69 páginas2022 TCC Fdfalcãoiury roqueAinda não há avaliações

- Aa Relatório de Manutenção Preventiva - ItpDocumento32 páginasAa Relatório de Manutenção Preventiva - ItpScribdTranslationsAinda não há avaliações

- Estagnação EspiritualDocumento3 páginasEstagnação EspiritualScribdTranslationsAinda não há avaliações

- Atividade 2 - Ciclo CelularDocumento3 páginasAtividade 2 - Ciclo CelularScribdTranslationsAinda não há avaliações

- Caso 4 Perguntas ASICSDocumento1 páginaCaso 4 Perguntas ASICSScribdTranslationsAinda não há avaliações

- Mapa Conceitual T8.2Documento2 páginasMapa Conceitual T8.2ScribdTranslationsAinda não há avaliações

- Estudo de Caso - Solução - Financiamento AlternativoDocumento5 páginasEstudo de Caso - Solução - Financiamento AlternativoScribdTranslationsAinda não há avaliações

- IG2 SHAHID REHAN20191202-3236-11ekn05Documento23 páginasIG2 SHAHID REHAN20191202-3236-11ekn05ScribdTranslationsAinda não há avaliações

- Importância Da Liderança Na Ciência RegulatóriaDocumento18 páginasImportância Da Liderança Na Ciência RegulatóriaScribdTranslationsAinda não há avaliações

- Exame DD124 2Documento7 páginasExame DD124 2ScribdTranslationsAinda não há avaliações

- Programa Do Exame Rpas RESOLVIDO - WordDocumento9 páginasPrograma Do Exame Rpas RESOLVIDO - WordScribdTranslationsAinda não há avaliações

- Explicação Das Camadas de RedeDocumento4 páginasExplicação Das Camadas de RedeScribdTranslationsAinda não há avaliações

- Exame Final - Administração Financeira - Grupo N°11 - CópiaDocumento10 páginasExame Final - Administração Financeira - Grupo N°11 - CópiaScribdTranslationsAinda não há avaliações

- Pesquisa de Mercado de ColunaDocumento9 páginasPesquisa de Mercado de ColunaScribdTranslationsAinda não há avaliações

- The Air Liquide Airgas Merger Case AnalysisDocumento15 páginasThe Air Liquide Airgas Merger Case AnalysisScribdTranslationsAinda não há avaliações

- Questionário de Estresse Do ProfessorDocumento2 páginasQuestionário de Estresse Do ProfessorScribdTranslationsAinda não há avaliações

- Sessão Meu Nome É Especial e ÚnicoDocumento2 páginasSessão Meu Nome É Especial e ÚnicoScribdTranslationsAinda não há avaliações

- Prática EXCELDocumento10 páginasPrática EXCELScribdTranslationsAinda não há avaliações

- Ferramentas de Simulação PC3 para Tomada de DecisãoDocumento9 páginasFerramentas de Simulação PC3 para Tomada de DecisãoScribdTranslationsAinda não há avaliações

- M2 - TI - Habilidades para Comunicação Oral e Escrita PDFDocumento5 páginasM2 - TI - Habilidades para Comunicação Oral e Escrita PDFScribdTranslationsAinda não há avaliações

- Solver Escolar - Inglês BásicoDocumento3 páginasSolver Escolar - Inglês BásicoScribdTranslationsAinda não há avaliações

- Perguntas de Revisão de Enfermagem GeriátricaDocumento32 páginasPerguntas de Revisão de Enfermagem GeriátricaScribdTranslationsAinda não há avaliações

- Avaliação de Desempenho Da Coca ColaDocumento1 páginaAvaliação de Desempenho Da Coca ColaScribdTranslations100% (1)

- Rosário para Elevar A Criança DeusDocumento18 páginasRosário para Elevar A Criança DeusScribdTranslationsAinda não há avaliações

- WorldcomDocumento6 páginasWorldcomScribdTranslationsAinda não há avaliações

- Workshop 13 Situações Requisitos HSEQDocumento15 páginasWorkshop 13 Situações Requisitos HSEQScribdTranslationsAinda não há avaliações

- Calculadora de AndaimeDocumento14 páginasCalculadora de AndaimeScribdTranslationsAinda não há avaliações

- Exercícios P2-28 e P2-29A ContabilidadeDocumento15 páginasExercícios P2-28 e P2-29A ContabilidadeScribdTranslationsAinda não há avaliações

- Design Humano - 384 LinhasDocumento7 páginasDesign Humano - 384 LinhasScribdTranslationsAinda não há avaliações

- Matriz de Risco em Safari Fotográfico AfricanoDocumento15 páginasMatriz de Risco em Safari Fotográfico AfricanoScribdTranslationsAinda não há avaliações

- Plano de Negócios de ApostasDocumento15 páginasPlano de Negócios de ApostasScribdTranslationsAinda não há avaliações

- Slides Aula 15 - Gerenciamento de Usuários e GruposDocumento27 páginasSlides Aula 15 - Gerenciamento de Usuários e GruposFlavio RochaAinda não há avaliações

- Integracao ContinuaServidor DNSDocumento319 páginasIntegracao ContinuaServidor DNSDiógenesAinda não há avaliações

- Apostila Debian CompletaDocumento79 páginasApostila Debian CompletaBruno FerrazAinda não há avaliações

- 425 Questoes de InformaticaDocumento87 páginas425 Questoes de InformaticaandreAinda não há avaliações

- Aula 9 - Exploração - Metasploit - Senhas - Fatec - 2020 - 2 PDFDocumento19 páginasAula 9 - Exploração - Metasploit - Senhas - Fatec - 2020 - 2 PDFLenhador MachadoAinda não há avaliações

- GuiConfiVPS - HTML 2Documento4 páginasGuiConfiVPS - HTML 2Jerson andrade fasanandoAinda não há avaliações

- Manual de Instalação Do Zimbra No Ubuntu Com Regras de AcessoDocumento15 páginasManual de Instalação Do Zimbra No Ubuntu Com Regras de Acessoalteromr mrAinda não há avaliações

- Autenticando Ldap No LinuxDocumento6 páginasAutenticando Ldap No LinuxJoão GarciaAinda não há avaliações

- Laboratório - Configurar Autenticação e Autorização No LinuxDocumento6 páginasLaboratório - Configurar Autenticação e Autorização No LinuxPedro BadukaAinda não há avaliações

- Pub - Microsoft Vbscript Professional Projects (917 961) .En - PT PDFDocumento45 páginasPub - Microsoft Vbscript Professional Projects (917 961) .En - PT PDFHarryson RededAinda não há avaliações

- Apostila - Comandos Essenciais e Estrutura de DiretóriosDocumento39 páginasApostila - Comandos Essenciais e Estrutura de DiretóriosInfraestrutura SAP BasisAinda não há avaliações

- Manual Smbldap ToolsDocumento27 páginasManual Smbldap Toolspauloedusp27brAinda não há avaliações

- Manual Prático - Teórico Bioinfo PDFDocumento159 páginasManual Prático - Teórico Bioinfo PDFSarahAndradeAinda não há avaliações

- Instalação Odoo v12 No Ubuntu Server 18.04Documento16 páginasInstalação Odoo v12 No Ubuntu Server 18.04soncoelho100% (1)

- Comptia Linux xk0 005 Exam Objectives - PortugueseDocumento15 páginasComptia Linux xk0 005 Exam Objectives - PortugueseAlex TraiAinda não há avaliações

- Comandos LinuxDocumento1 páginaComandos LinuxEvelly KarolinaAinda não há avaliações

- RH033Documento71 páginasRH033Samuel SantiagoAinda não há avaliações

- Debian FinalDocumento65 páginasDebian FinalKauan Lucas ToldoAinda não há avaliações

- Sessão 4 - Controles de SegurançaDocumento30 páginasSessão 4 - Controles de SegurançalukmarsAinda não há avaliações

- Python Programming For Arduino - 4 - PortuguesDocumento144 páginasPython Programming For Arduino - 4 - PortuguesAmanda BarretoAinda não há avaliações

- Teleduc Guia de InstalacaoDocumento6 páginasTeleduc Guia de InstalacaoMarcus MoreiraAinda não há avaliações

- Linux - Ime - UspDocumento9 páginasLinux - Ime - UspCarlosAinda não há avaliações

- Comandos Do LinuxDocumento5 páginasComandos Do Linuxkim tsunAinda não há avaliações

- Material Proxmox - AvancadoDocumento26 páginasMaterial Proxmox - AvancadoCarlos JuniorAinda não há avaliações

- Conceitos Básicos de Pós Exploração 1Documento66 páginasConceitos Básicos de Pós Exploração 1Felipe RodriguesAinda não há avaliações

- Linux 1 Introducao e Primeiros Comandos - RevFinalDocumento47 páginasLinux 1 Introducao e Primeiros Comandos - RevFinalPs3.imperioinfo01 MirandaAinda não há avaliações

- Comandos-Do-Linux - Dominando Linhas de ComandoDocumento23 páginasComandos-Do-Linux - Dominando Linhas de ComandoLuis Cesar Zanuzzo100% (1)

- Samba Como Controlador de Domínio + PDC (Dica)Documento7 páginasSamba Como Controlador de Domínio + PDC (Dica)Luciano OliveiraAinda não há avaliações

- Apostila Linux para IniciantesDocumento89 páginasApostila Linux para IniciantesJoão Pereira dos Santos JúniorAinda não há avaliações