Escolar Documentos

Profissional Documentos

Cultura Documentos

O Que É IPsec

Enviado por

Elias Manuel Ferreira FerreiraTítulo original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

O Que É IPsec

Enviado por

Elias Manuel Ferreira FerreiraDireitos autorais:

Formatos disponíveis

O que é IPsec?

Publicado por Igor Matsunaga em outubro 2, 2018

Protocolo de Segurança IP

O IPsec é uma swite de protocolos de segurança que

aumenta o fornecimento de integridade, confidencialidade e

autenticidade.

Modos de Utilização

IPsec é o protocolo de criptografia da internet para

tunelamento, criptografia e autenticação. Existem dois

modos:

Modo transporte: Somente o Payload é criptografado.

Desde que o cabeçalho não seja modificado ou

cifrado o roteamento permanecera intacto, entretanto,

quando o cabeçalho da autenticação é usado, os

endereços IP não podem ser traduzidos, porque isto

invalida o valor de hash. As camadas de transporte e

de aplicação são fixadas sempre pelo hash, sendo

assim não podem sofrer nenhuma alteração. O modo

transporte é usado para comunicações de host-a-

host.

Modo de Tunelamento: O pacote IP e cifrado por

inteiro. Assim, devemos encapsular um novo pacote

IP para distribuí-lo. O tunelamento é usado para

comunicações da rede-a-rede (túneis seguros

entre roteadores) ou comunicações de host-a-rede e

de host-a-host sobre a internet.

Qual a Principal Utilização do IPsec?

O IPsec fornece uma plataforma formada por um conjunto

de protocolos que proporcionam mais segurança para uma

rede IP:

Controle de acesso;

Reenvio de pacotes;

Privacidade no fluxo dos dados;

Privacidade nos dados;

Autenticação do host de origem;

Integridade dos dados;

Quais são as Vulnerabilidades do

IPsec?

As vulnerabilidades podem atingir vários pontos da

informação como:

Servidores desatualizados podem permitir acessos

indevidos ou captura de informações sigilosas.

Senhas fáceis podem facilitar que algum usuário

indesejado tome controle do sistema.

Tramitação de informação externamente sem a devida

proteção podem expor os dados a serem capturados

ou manipulados.

Inexistência de uma política de segurança ou mal

formulada também podem trazer falhas.

Criptografia utilizada no IPsec

Três padrões são usados para garantir maior segurança:

United States Encryption Standard;

Data Encryptation Standard;

Triple Data Encryptation Standard;

Relação entre as VPNs e o IPSec

O IPsec ficou definido no lugar do AH, porque além de

fazer a autenticação do cabeçalho no modo ESP encapsula

o Payload. O uso do tunelamento nas VPNs incorpora um

novo componente a esta técnica, porque antes de

encapsular o pacote, ele é criptografado.

Ataques prevenidos pelo IPSec

O IPsec é desenvolvido para proteger dados por

assinaturas digital e criptografar os dados antes da

transmissão. Então se o pacote for capturado o atacante

não pode fazer muita coisa.

Geração de chave: Para dois computadores se

comunicarem em rede usando datagrama IP

criptografados,é exigido que ambos tenham acesso a

chave compartilhada de criptografia, está chave

permite que cada computador criptografe dados e

outro computador descriptografe os dados, o IPSEC

utiliza algoritmo chamado Diffie-Hellman para

criptografar chaves idênticas Checksums.

Checksums criptografia: IPsec usa chave criptográfica

para calcular um checksum para o dados em cada

pacote, é chamado de hás message authnetication

code (HMAC) , então transmite os dados , se algo

alterar o pacote enquanto ele está sendo

transmitindo , o pacote é descartado.

Mutual authentication: Antes dos computadores

abrirem um canal de comunicação em IPSEC eles

devem primeiro estabelecer uma relação de

confiança, para isto o Windows disponibiliza para

autenticação os seguintes meios:

Kerberos

Certificado digital

Senha

Os computadores estabelecem meios seguros de evitar

ataques dos tipos spoof em uma das pontas.

Replay prevention: Em alguns casos é possível o

atacante usar dados de pacote capturado contra você,

mesmo que os pacotes estiverem criptografados, por

exemplo, os primeiros pacotes que dois computadores

trocam durante uma sessão segura, existem alguns

pacotes que o atacante pode interceptar e reenviar

para ganhar acesso a recursos. O IPsec previne a

repetição de pacotes desta natureza assinando um

número de sequência para cada pacote, em um

sistema IPsec, não é aceita o número de sequência

de pacote errado.

Filtragem de pacote IP: O IPsec inclui seu próprio

mecanismo de filtragem de pacote o que evita ataques do

tipo denial-of-service pelo bloqueio de tipo especifico de

endereço ips , protocolos , portas ou qualquer outra

combinação

Fonte:

https://technet.microsoft.com/pt-

br/library/cc730656(v=ws.11).aspx

https://pt.wikipedia.org/wiki/IPsec

http://repositorio.uniceub.br/bitstream/123456789/3219/2/20

016181.pdf

Você também pode gostar

- VPN Protocolos e SegurancaDocumento10 páginasVPN Protocolos e SegurancaFilho Arrais100% (1)

- Estudos CiscoDocumento46 páginasEstudos CiscoElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.10 EliasDocumento19 páginasCap.10 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Estudos Cisc1Documento25 páginasEstudos Cisc1Elias Manuel Ferreira FerreiraAinda não há avaliações

- Configuração DMVPN Com Single HUB NoDocumento12 páginasConfiguração DMVPN Com Single HUB NoElias Manuel Ferreira FerreiraAinda não há avaliações

- Tunel Ipsec PDFDocumento57 páginasTunel Ipsec PDFElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.10 EliasDocumento19 páginasCap.10 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.9 EliasDocumento43 páginasCap.9 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.6 EliasDocumento13 páginasCap.6 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.4 EliasDocumento25 páginasCap.4 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.8 EliasDocumento20 páginasCap.8 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.5 EliasDocumento29 páginasCap.5 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.7 EliasDocumento18 páginasCap.7 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.2 Elias FerreiraDocumento33 páginasCap.2 Elias FerreiraElias Manuel Ferreira FerreiraAinda não há avaliações

- Apostila Banco de Dados IDocumento26 páginasApostila Banco de Dados IGilberto Saraiva50% (2)

- Cap.3 EliasDocumento21 páginasCap.3 EliasElias Manuel Ferreira FerreiraAinda não há avaliações

- 62940035-Sistema-Gerenciador-de-Banco-de-Dados ELIASDocumento42 páginas62940035-Sistema-Gerenciador-de-Banco-de-Dados ELIASElias Manuel Ferreira FerreiraAinda não há avaliações

- Modelagem de Banco de DadosDocumento7 páginasModelagem de Banco de DadosAlessandro DiasAinda não há avaliações

- Palestra - Seguranca ELIAS FERREIRADocumento51 páginasPalestra - Seguranca ELIAS FERREIRAElias Manuel Ferreira FerreiraAinda não há avaliações

- Cap.1 Elias FerreiraDocumento25 páginasCap.1 Elias FerreiraElias Manuel Ferreira FerreiraAinda não há avaliações

- Banco de Dados RelacionaisDocumento43 páginasBanco de Dados Relacionaisdiegoruggeru100% (2)

- IA-busca-heuristicaa2x ELIA FERREIRADocumento22 páginasIA-busca-heuristicaa2x ELIA FERREIRAElias Manuel Ferreira FerreiraAinda não há avaliações

- Apostila - Banco de Dados Com DelphiDocumento11 páginasApostila - Banco de Dados Com DelphiChrys MoreiraAinda não há avaliações

- IA-busca-heuristicaa2x ELIA FERREIRADocumento22 páginasIA-busca-heuristicaa2x ELIA FERREIRAElias Manuel Ferreira FerreiraAinda não há avaliações

- Segurança Da InformaçãoDocumento53 páginasSegurança Da InformaçãoguibrazcAinda não há avaliações

- TCC 0017Documento62 páginasTCC 0017Willan JuniorAinda não há avaliações

- Segurança WEBDocumento27 páginasSegurança WEBEduardo BrunoAinda não há avaliações

- Monografia - Ataque SQL Injection - ELIAS FERRIRADocumento72 páginasMonografia - Ataque SQL Injection - ELIAS FERRIRAElias Manuel Ferreira FerreiraAinda não há avaliações

- Criptografia e Segurança Na InformáticaDocumento185 páginasCriptografia e Segurança Na InformáticaemersonfsilAinda não há avaliações

- SALMO 150 Pr. ELISEU MARTINSDocumento3 páginasSALMO 150 Pr. ELISEU MARTINSEliseu Martins100% (1)

- DMS Sap PTDocumento30 páginasDMS Sap PTLuan David J. Batista100% (2)

- Estrutura Interna Da TerraDocumento1 páginaEstrutura Interna Da TerraRaymakson CarvalhoAinda não há avaliações

- O Que É FEL e Como Funciona A Metodologia CAPEX e OPEX - Glic FàsDocumento5 páginasO Que É FEL e Como Funciona A Metodologia CAPEX e OPEX - Glic FàsNobruScribAinda não há avaliações

- Dentes Do Siso Incluso e Semi InclusoDocumento6 páginasDentes Do Siso Incluso e Semi InclusoMarcos ZopelariAinda não há avaliações

- Aula 5. Cálculo Necessidades Energéticas PDFDocumento32 páginasAula 5. Cálculo Necessidades Energéticas PDFLuis CláudioAinda não há avaliações

- Anatomia em PanoramicaDocumento10 páginasAnatomia em PanoramicaDouglas Monteiro100% (1)

- Curvadora de Tubo CNC 3d Dw63cnc3a1sDocumento57 páginasCurvadora de Tubo CNC 3d Dw63cnc3a1sTiago RamosAinda não há avaliações

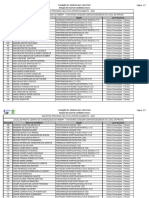

- Lista de Inscritos Aperfeicoamento 2022Documento7 páginasLista de Inscritos Aperfeicoamento 2022Charles DonatoAinda não há avaliações

- (Ebook) - 5 Chaves Da Alta Performance No Day TradeDocumento9 páginas(Ebook) - 5 Chaves Da Alta Performance No Day TradeLuizAinda não há avaliações

- Planejamento Estratégico de Recursos HumanosDocumento9 páginasPlanejamento Estratégico de Recursos Humanosaline_feitosa_silvaAinda não há avaliações

- Declaração Consentimento - RGPDDocumento1 páginaDeclaração Consentimento - RGPDJoana RochaAinda não há avaliações

- Necessaire Meia LuaDocumento4 páginasNecessaire Meia LuaFernanda Paz BritoAinda não há avaliações

- Atividade Teoria Neoclássica PDFDocumento2 páginasAtividade Teoria Neoclássica PDFPaulo Diego FerreiraAinda não há avaliações

- 7 AnoDocumento3 páginas7 AnoJuliana ModestoAinda não há avaliações

- Anatomia Da Veia de LabbéDocumento26 páginasAnatomia Da Veia de LabbéHugo NapoleãoAinda não há avaliações

- Exercícios de Treino - Jorge CasteloDocumento79 páginasExercícios de Treino - Jorge CasteloRicardo Ferreira100% (6)

- Lista 1 - Unidade 3Documento2 páginasLista 1 - Unidade 3e vamos de premiumAinda não há avaliações

- Catalogo Dist 2008Documento52 páginasCatalogo Dist 2008jose rochaAinda não há avaliações

- Exerccios Anlise Combinatria PDocumento3 páginasExerccios Anlise Combinatria PSebastian CoddAinda não há avaliações

- Relatório de GeologiaDocumento2 páginasRelatório de Geologialeooopassos9Ainda não há avaliações

- Artigos Definidos e Indefinidos - Só PortuguêsDocumento1 páginaArtigos Definidos e Indefinidos - Só PortuguêsMuriel MuniqueAinda não há avaliações

- O Catimbo-JuremaDocumento30 páginasO Catimbo-JuremajenilsonalmeidaAinda não há avaliações

- Mapa Geológico Do Estado de São PauloDocumento195 páginasMapa Geológico Do Estado de São PauloMatheus Morais MinatelAinda não há avaliações

- Fispq Spectrogel BP Rev 05Documento9 páginasFispq Spectrogel BP Rev 05Rosiane Vieira BarrosAinda não há avaliações

- Editoração Eletrônica e Sua HistóriaDocumento7 páginasEditoração Eletrônica e Sua HistóriaTássia CrisAinda não há avaliações

- Prova Gota de Leite AraraquaraDocumento12 páginasProva Gota de Leite AraraquaraMariaClaradeFreitasAinda não há avaliações

- Jaqueline Lima Santos - A Produção Intelectual Das Mulheres Negras e o Epistemicídio PDFDocumento7 páginasJaqueline Lima Santos - A Produção Intelectual Das Mulheres Negras e o Epistemicídio PDFRaízza RodriguezAinda não há avaliações

- AE PERFIL EMPREENDEDOR Material Apoio Professor ElizeuDocumento27 páginasAE PERFIL EMPREENDEDOR Material Apoio Professor ElizeuPoliana FerreiraAinda não há avaliações

- Relatório IV - Relação Carga e Massa Do ElétronDocumento14 páginasRelatório IV - Relação Carga e Massa Do ElétronThaisa Uzan100% (1)