Escolar Documentos

Profissional Documentos

Cultura Documentos

Ciberdefesa

Enviado por

Filipe Sá Moura0 notas0% acharam este documento útil (0 voto)

5 visualizações7 páginasTítulo original

ciberdefesa

Direitos autorais

© © All Rights Reserved

Formatos disponíveis

PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

0 notas0% acharam este documento útil (0 voto)

5 visualizações7 páginasCiberdefesa

Enviado por

Filipe Sá MouraDireitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

Você está na página 1de 7

Ameaças de guerra cibernética

na última década, ataques cibernéticos de alto perfil aumentaram

constantemente entre governos nacionais, como os estados unidos, china,

rússia, israel e até mesmo, coreia do norte, à medida que a guerra

cibernética se torna o campo de batalha preferido das nações

desenvolvidas

são capazes de lançar ataques diretos uns contra os outros em sigilo e sem

o risco de causar danos físicos, mas a tecnologia de computação está

avançando mais rápido do que as regulamentações e políticas

internacionais estão preparadas para lidar com essas armas cibernéticas.

método para as nações travarem guerra sem entrar em um confronto

militar real essa tendência resultou em novas ameaças globais, à medida

que a tecnologia digital se torna cada vez mais integrada a todos os

aspectos da vida neste relatório, examinaremos a atração pela

imperfeição e os perigos da guerra cibernética

a rápida informatização do mundo mudou drasticamente o panorama da

segurança nacional, virtualmente todas as indústrias críticas para sustentar

sociedades modernas agora dependem de computadores e essa

dependência só aumentará com o avanço da tecnologia, embora os

benefícios dos avanços tecnológicos sejam incontáveis.

A crescente dependência de computadores abre a possibilidade de

agentes mal-intencionados interromperem ou destruirem redes e serviços

de dados vitais. Como resultado, as organizações de segurança nacional

estão agora indo além das tradicionais defesas aéreas terrestres e navais

e buscam estratégias sofisticadas de segurança cibernética e guerra

cibernética

Às vezes, os ataques cibernéticos tiram proveito do que é conhecido

como vulnerabilidades de dia zero, que são falhas de segurança de

software que não são de conhecimento público, portanto, dão aos

desenvolvedores de software zero dias para reagir a vazamentos,

vulnerabilidades e vírus estão constantemente envolvidos em um jogo de

gato e rato com hackers tentando quebrar o software

e engenheiros de software lutando para consertar suas falhas de

segurança no início de 2017, um enorme tesouro de vírus de ferramentas

de exploração da CIA foi lançado pelo site wikileaks. O vazamento

conhecido como cofre sete continha mais de 7.000 páginas de texto e 900

arquivos confidenciais e altamente sensíveis informações que pertenciam

aos estados unidos

Herman vault 7 revelou que wahington estava desenvolvendo ativamente

armas cibernéticas

com capacidades generalizadas, um pesquisador em berkly descreveu o

o conteúdo do vazamento como ferramentas do modo Deus que usado

com moderação eram recursos incríveis

para nós. o investimento em inteligência na guerra cibernética se tornou

mais prevalente

na última década, com o vault 7 sendo apenas o mais recente em várias

instâncias

de uso em grande escala e desenvolvimento de ciber warefare é breve,

mas uma série de eventos em 2010 marcou

um grande ponto de viragem que revelou os graves perigos que as armas

cibernéticas representam

para a comunidade global, começou quando uma empresa de segurança

na Bielorrússia foi contatada por um

de seus clientes iranianos sobre estranhos malfuncionamentos de

computador após investigação

os engenheiros bielorrussos descobriram que os problemas foram

causados por malware

usando certificados eletrônicos roubados e explorando uma

vulnerabilidade de dia zero

no sistema operacional Windows em uso por suas contrapartes iranianas,

levou os engenheiros a relatar suas descobertas à comunidade de

segurança cibernética

a investigação que se seguiu chocou a indústria de segurança cibernética

e desvendou

uma arma cibernética ordens de magnitude mais complexa e sofisticada

que tudo o que foi visto antes do malware apelidado de stuxnet

é considerado o primeiro maior e mais sofisticado exemplo

de estados usando uma arma cibernética para fins ofensivos, de acordo

com

a David Sanger, do New York Times, as concepções de

stuxnet origina-se da tensa crise diplomática entre

os estados unidos israel e iran quanto ao desenvolvimento deste último

de armas nucleares, o programa nuclear foi visto como um existencial

ameaça aos israelenses que estão colocando imensa pressão sobre seus

aliados

em Washington para intervir, dada a recente caricatura do

guerra do Iraque, a administração Bush visualizou qualquer conflito militar

com

Irã como um não-iniciante, porém teme que Israel possa perseguir uma

ação preventiva

atacar e arrastar os estados unidos e conseguir outra guerra no meio

leste significava que algo tinha que ser feito, o resultado foi uma união

israelense e

Força de inteligência americana que se propôs a destruir o programa

nuclear do Irã

de witin usando uma arma cibernética de codinome operação olímpica

jogo que mais tarde se tornou o que conhecemos como stuxnet utilizando

múltiplos zero

day exploits stuxnet foi projetado especificamente para se infiltrar em

Natanz

instalação nuclear e o Irã, espalhando-se silenciosamente por meio de

dispositivos operados por aqueles que trabalham

com o governo iraniano, uma vez que o malware se viu inibindo

um sistema de controle para as centrífugas de urânio que aumentou

autonomamente

as velocidades além de seus limites de segurança ao relatar o

comportamento normal para

os engenheiros iranianos e evitando qualquer tentativa de fechá-los

eventualmente, as centrífugas começaram a se autodestruir no início, os

engenheiros iranianos estavam sem noção

à verdadeira causa dos danos por um centavo preso de tempo

o duplo efeito de destruir as centrífugas e espalhar confusão

através do governo iraniano, no entanto, na pressa de se infiltrar nas

instalações de Natanz

os israelenses modificaram o stuxnet para se tornar mais agressivo do que

washington sempre tinha a intenção de acabar e fez com que ele se

espalhasse rapidamente por todo o globo

era apenas uma questão de tempo antes que a arma fosse descoberta e

exposta

para o público stuxnet foi direcionado para atacar autonomamente um

específico

tipo de computador comumente usado em sistemas de controle industrial

em todo o mundo

chocou até mesmo o departamento de segurança interna dos EUA, que

não tinha

conhecimento do malware viu a arma do próprio governo como uma

grave ameaça ao

segurança em essência a caixa de Pandora foi aberta, lançando um novo

armamento que

que ameaçava os próprios alicerces da sociedade o desenvolvimento de

armas cibernéticas

com tal potencial destrutivo generalizado representa uma ameaça quase

tão grande para a humanidade quanto biológica

guerra ou armas nucleares, no entanto, em vez de política global de

prevenção da mesma forma

aplicado a outras armas de destruição em massa o uso de armas

cibernéticas por governos

só aumentou desde a descoberta do stuxnet, não muito depois de natanz

atacar o

o iraniano revidou contra os estados unidos tomando o doown online

banking

serviços para dezenas das maiores instituições financeiras dos EUA,

custando-lhes dezenas de

milhões de dólares além de se infiltrar nos sistemas de controle de

pequenas

barragem em nova york em março de 2013 bancos sul-coreanos e

emissoras de notícias

foram vítimas de um grande ataque cibernético suspeito de ter sido

lançado pelo

governo da Coreia do Norte, o ataque paralisou vários serviços bancários

e fechou

sites que paralisam temporariamente partes da economia da Coréia do

Sul por ano

mais tarde, outro ataque também suspeito de ter sido lançado por

pyongyang

hit sony pictures em resposta ao lançamento do filme a entrevista

que vazou ou destruiu grandes quantidades de dados confidenciais em

outro

exemplo, no final de 2015, a rede ucraniana foi temporariamente

desativada

através do uso de arma cibernética, o ataque que veio da Rússia e pode

ter sido

patrocinado pelo governo central, desativou 95 por cento das

suprimento total de várias horas deixou alguns computadores

inoperantes, sistemas para muitos

meses depois, os agressores chegaram a inundar as usinas

linhas telefônicas com chamadas falsas prejudicam suas comunicações

capacidade de traget a economia infraestrutural e industrial de um país

sistemas de controle tornam as nações desenvolvidas um risco

extremamente alto de ataques cibernéticos

embora o exemplo anterior do ataque a uma barragem em Nova York

tenha sido inofensivo

considere se os alvos eram, em vez disso, as barragens na Holanda que

protegem os mais densos

país e União Europeia das inundações e são essenciais para a nação

própria existência também considere se as comunicações nacionais e

redes de energia foram

também derrubado no ataque o fez na ucrânia e fez uma resposta

coordenada

para a inundação impossível um ataque desta magnitude é uma

possibilidade real

e seria nada menos que uma catástrofe humanitária yen stoltenberg

o chefe da nato recentemente o aumento alarmante no uso de ciber

armas como essas nos últimos anos e expressam profundas preocupações

sobre a falta de defesa contra essas armas e o despreparo geral para

lidar com eles de acordo com ataques cibernéticos de stoltenberg contra

a OTAN

teve um aumento de 60% de 2015 a 2016 com a média do ano passado

500 ataques por mês em 2011, o governo dos EUA declarou que ataques

cibernéticos

constituiu um ato de guerra que poderia constituir retaliação militar

com alguns oficiais de defesa alegando posteriormente pode até se tornar

um existencial

ameaça agravar essas preocupações, é sempre possível para armas

cibernéticas

cair nas mãos erradas ou ser usado por atores não estatais e extremistas

Os vazamentos do cofre sete são um excelente exemplo de por que armas

cibernéticas poderosas

e exploits de dia zero podem ser um perigo para a sociedade apenas por

existirem as informações vazadas

e as armas poderiam facilmente ter sido enviadas para organizações

terroristas

em vez dos wikileaks relativamente benignos, essas ameaças estão apenas

indo

crescer à medida que as armas cibernéticas se tornam mais sofisticadas e

econômicas essenciais

e sistemas industriais mais informatizados e conectados ainda apesar

desta

organizações de segurança continuaram a votar a maioria dos recursos

para

desenvolver armas cibernéticas ainda mais poderosas em vez de se

concentrar na defesa

contra ameaças existentes ou impedindo o desenvolvimento de armas

cibernéticas

em primeiro lugar, isso levou a uma corrida cibernética internacional

que de certa forma reflete o desenvolvimento de armas nucleares durante

a guerra fria todas essas armas cibernéticas são muito mais difíceis de

detectar

e evitar que a comunidade internacional precise abordar

a ameaça global de armas cibernéticas com diálogo e cooperação como

fez

para arsenais nucleares com a criação do tratado de não proliferação

os estados unidos e a rússia continuam a inspecionar as armas nucleares

uns dos outros

instalações através de um acordo mútuo sob o novo tratado inicial e seu

seu exemplo de tipo de estrutura que pode ser alcançada em um esforço

internacional

para reduzir a ameaça de armas cibernéticas, no entanto, em sua maior

parte

as capacidades cibernéticas estão envoltas em sigilo as revelações de

inúmeros vazamentos da CIA e da NSA mostram até que ponto os

governos nacionais

estão escondendo não apenas suas capacidades de guerra cibernética,

mas também perigosas

vulnerabilidades exploits de software amplamente usado, bem como

michael hayden, ex-diretor

a agência de segurança nacional dos EUA descreveu as origens da guerra

cibernética

e espionagem e seu tratamento secretamente classificado como um

grande problema que impede a discussão pública de ameaças

cibernéticas até agora

ninguém na administração americana ou israelense seguiu no

registro para assumir a responsabilidade pelo ataque stuxnet

representando

a atitude geral em relação à guerra cibernética que é essencialmente fazer

tudo o que você pode fazer e negar qualquer envolvimento, a ironia é que

as nações mais desenvolvidas, como os EUA, secretamente se

desenvolveram mais

armas cibernéticas sofisticadas e, ao mesmo tempo, as mais vulneráveis a

elas,

tendência alarmante e insustentável terá de ser abordada publicamente

antes

é muito tarde

Você também pode gostar

- Lista Comandos VLAN - UFCD5104 - v2.0Documento3 páginasLista Comandos VLAN - UFCD5104 - v2.0Filipe Sá MouraAinda não há avaliações

- Lista Comandos VLAN - UFCD5104 - v2.0Documento3 páginasLista Comandos VLAN - UFCD5104 - v2.0Filipe Sá MouraAinda não há avaliações

- CiberdefesaDocumento7 páginasCiberdefesaFilipe Sá MouraAinda não há avaliações

- CiberdefesaDocumento7 páginasCiberdefesaFilipe Sá MouraAinda não há avaliações

- Filipe MouraDocumento5 páginasFilipe MouraFilipe Sá MouraAinda não há avaliações

- Filipe MouraDocumento5 páginasFilipe MouraFilipe Sá MouraAinda não há avaliações

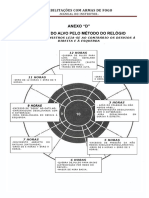

- Analise Do AlvoDocumento3 páginasAnalise Do AlvoSileimann de SousaAinda não há avaliações

- Catálogo Armas CBC Taurus PDFDocumento20 páginasCatálogo Armas CBC Taurus PDFGean TedescoAinda não há avaliações

- Ficha Do GabarkDocumento3 páginasFicha Do GabarkSaulo RodriguesAinda não há avaliações

- FichasDocumento4 páginasFichasGUILDRAAinda não há avaliações

- Ficha T20 Kalleb CavaleiroDocumento2 páginasFicha T20 Kalleb CavaleiroNathan de Souza MirandaAinda não há avaliações

- apresentaçãoCHOQUE LIGEIRODocumento42 páginasapresentaçãoCHOQUE LIGEIROmiguelvitoor27Ainda não há avaliações

- FichaDocumento1 páginaFichaMiguel SousaAinda não há avaliações

- Ficha Do Atirador de EliteDocumento3 páginasFicha Do Atirador de EliteLeon Guido Beker Rosa de NoronhaAinda não há avaliações

- Cms Files 80482 1584384720DND001 PHB Livro Do Jogador Errata PTBRev1.1Documento1 páginaCms Files 80482 1584384720DND001 PHB Livro Do Jogador Errata PTBRev1.1Samuel NunesAinda não há avaliações

- Cópia de Ficha Paranormal v.1.1Documento36 páginasCópia de Ficha Paranormal v.1.1Rawan Victor De Jesus ValeAinda não há avaliações

- Morte IrosDocumento42 páginasMorte IrosWilliam MonteiroAinda não há avaliações

- Pistolas e Revólveres Na I e II Grandes Guerras (RevDocumento50 páginasPistolas e Revólveres Na I e II Grandes Guerras (RevjquadradoAinda não há avaliações

- Navegação-0 5Documento14 páginasNavegação-0 5Rafael LimaAinda não há avaliações

- Mamba Negra - O Combate Ao Novo CangaçoDocumento285 páginasMamba Negra - O Combate Ao Novo CangaçoJorge Alexandre Júnior100% (4)

- T9 1903Documento124 páginasT9 1903Julio AlmeidaAinda não há avaliações

- THE RED HACK v1.1Documento22 páginasTHE RED HACK v1.1Duda RochaAinda não há avaliações

- Instrução de CamuflagemDocumento25 páginasInstrução de CamuflagemRômulo Barroso100% (3)

- Divisória Do Mestre - VersoDocumento1 páginaDivisória Do Mestre - VersoGilmar Farias FreitasAinda não há avaliações

- TecnomanteDocumento3 páginasTecnomanteJoão VitorinoAinda não há avaliações

- Vampirus Dominus 3eDocumento16 páginasVampirus Dominus 3eLeo MiyakoAinda não há avaliações

- Treino de Fundamentos de PistolaDocumento23 páginasTreino de Fundamentos de PistolaGdessantosAinda não há avaliações

- GatunaDocumento5 páginasGatunaloulouielouieseAinda não há avaliações

- Mundo de DawnDocumento118 páginasMundo de DawnRodrigo DiázAinda não há avaliações

- Recrutamento Modelo 1Documento3 páginasRecrutamento Modelo 1John KennedyAinda não há avaliações

- Recarga - MagnumDocumento3 páginasRecarga - MagnumSimo HayhaAinda não há avaliações

- Ficha Preta Atualizada 1.0 3Documento2 páginasFicha Preta Atualizada 1.0 3Marcello C LoureiroAinda não há avaliações

- Diferença Entre Lunetas de Primeiro Plano Focal e Segundo Plano FocalDocumento4 páginasDiferença Entre Lunetas de Primeiro Plano Focal e Segundo Plano Focalmarcelly limaAinda não há avaliações

- Dsa Ciaapcomb 05dez 09 DezDocumento3 páginasDsa Ciaapcomb 05dez 09 DezYago RibeiroAinda não há avaliações

- Yu-Yu-Hakusho-Rpg 1 1 5Documento95 páginasYu-Yu-Hakusho-Rpg 1 1 5ZezoAinda não há avaliações

- Battletech - Restauracao de Arano - Guia de CampanhaDocumento17 páginasBattletech - Restauracao de Arano - Guia de CampanhaEverson Jacinto0% (1)