Escolar Documentos

Profissional Documentos

Cultura Documentos

Projeto ABNT NBR ISO IEC 29151 ConsultaNacional Cod Prtica-DP

Enviado por

carolina nevesDireitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Projeto ABNT NBR ISO IEC 29151 ConsultaNacional Cod Prtica-DP

Enviado por

carolina nevesDireitos autorais:

Formatos disponíveis

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Tecnologia da informação — Técnicas de segurança — Código de prática

para proteção de dados pessoais

APRESENTAÇÃO

Projeto em Consulta Nacional

1) Este Projeto foi elaborado pela Comissão de Estudo de Segurança da Informação,

segurança cibernética e proteção da privacidade (CE-021:000.027) do Comitê Brasileiro

de Computadores e Processamento de Dados (ABNT/CB-021), com número de

Texto-Base 021:000.027-008, nas reuniões de:

04.02.2020 15.04.2020

a) é previsto para ser idêntico ao ISO/IEC 29151:2017, que foi elaborada pelo c;

b) não tem valor normativo.

2) Aqueles que tiverem conhecimento de qualquer direito de patente devem apresentar esta

informação em seus comentários, com documentação comprobatória.

3) Analista ABNT – Carolina Martins.

© ABNT 2020

Todos os direitos reservados. Salvo disposição em contrário, nenhuma parte desta publicação pode ser modificada

ou utilizada de outra forma que altere seu conteúdo. Esta publicação não é um documento normativo e tem

apenas a incumbência de permitir uma consulta prévia ao assunto tratado. Não é autorizado postar na internet

ou intranet sem prévia permissão por escrito. A permissão pode ser solicitada aos meios de comunicação da ABNT.

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Tecnologia da informação — Técnicas de segurança — Código de prática

para proteção de dados pessoais

Information technology — Security techniques — Code of practice for personally identifiable

information protection

Projeto em Consulta Nacional

Prefácio Nacional

A Associação Brasileira de Normas Técnicas (ABNT) é o Foro Nacional de Normalização.

As Normas Brasileiras, cujo conteúdo é de responsabilidade dos Comitês Brasileiros (ABNT/CB),

dos Organismos de Normalização Setorial (ABNT/ONS) e das Comissões de Estudo Especiais

(ABNT/CEE), são elaboradas por Comissões de Estudo (CE), formadas pelas partes interessadas

no tema objeto da normalização.

Os Documentos Técnicos internacionais adotados são elaborados conforme as regras da

ABNT Diretiva 3.

A ABNT chama a atenção para que, apesar de ter sido solicitada manifestação sobre eventuais

direitos de patentes durante a Consulta Nacional, estes podem ocorrer e devem ser comunicados

à ABNT a qualquer momento (Lei nº 9.279, de 14 de maio de 1996).

Os Documentos Técnicos ABNT, assim como as Normas Internacionais (ISO e IEC), são voluntários

e não incluem requisitos contratuais, legais ou estatutários. Os Documentos Técnicos ABNT não

substituem Leis, Decretos ou Regulamentos, aos quais os usuários devem atender, tendo precedência

sobre qualquer Documento Técnico ABNT.

Ressalta-se que os Documentos Técnicos ABNT podem ser objeto de citação em Regulamentos

Técnicos. Nestes casos, os órgãos responsáveis pelos Regulamentos Técnicos podem determinar

as datas para exigência dos requisitos de quaisquer Documentos Técnicos ABNT.

A ABNT NBR ISO/IEC 29151 foi elaborada no Comitê Brasileiro de Computadores e Processamento

de Dados (ABNT/CB-021), pela Comissão de Estudo de Segurança da Informação, segurança

cibernética e proteção da privacidade (CE-021:000.027). O Projeto circulou em Consulta Nacional

conforme Edital nº XX, de XX.XX.XXXX a XX.XX.XXXX.

A ABNT NBR ISO/IEC 29151 é uma adoção idêntica, em conteúdo técnico, estrutura e redação,

à ISO/IEC 29151:2017, que foi elaborada pelo Joint Technical Committee Information Technology

(ISO/IEC JTC 1), Subcommittee Information security, cybersecurity and privacy protection (SC 27).

O Escopo da ABNT NBR ISO/IEC 29151 em inglês é o seguinte:

Scope

This Recommendation |Standard establishes control objectives, controls and guidelines for

implementing controls, to meet the requirements identified by a risk and impact assessment related

to the protection of personally identifiable information (PII).

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

In particular, this Recommendation |Standard specifies guidelines based on

ABNT NBR ISO/IEC 27002, taking into consideration the requirements for processing PII that

may be applicable within the context of an organization’s information security risk environment(s).

This Recommendation | Standard is applicable to all types and sizes of organizations acting

as PII controllers (as defined in ABNT NBR ISO/IEC 29100), including public and private

Projeto em Consulta Nacional

companies, government entities and not-for-profit organizations that process PII.

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Introdução

O número de organizações tratando dados pessoais (DP) está crescendo, assim como o volume de

DP com que essas organizações lidam. Ao mesmo tempo, as expectativas da sociedade em relação

à proteção de DP e à segurança de dados relacionados a indivíduos também estão aumentando.

Projeto em Consulta Nacional

Vários países estão incrementando suas leis para lidar com o aumento do número de significativas

violações de dados.

À medida que o número de violações de DP aumenta, as organizações que coletam ou tratam DP

precisarão cada vez mais de orientações sobre como convém protegê-los, a fim de reduzir o risco

de ocorrência de violações de privacidade e o impacto de violações na organização e às pessoas

envolvidas. Este documento fornece essas orientações.

Este documento oferece orientações aos controladores de DP em uma ampla variedade de controles

de segurança da informação e de proteção de DP que são comumente aplicados em diferentes

organizações que lidam com a proteção de DP. As demais partes da família de normas ISO/IEC,

listadas aqui, fornecem orientações ou requisitos sobre outros aspectos do processo geral de

proteção de DP:

— A ABNT NBR ISO/IEC 27001 especifica um processo de gestão de segurança da informação e os

requisitos associados, os quais podem ser usados como base para a proteção de DP.

— A ABNT NBR ISO/IEC 27002 fornece diretrizes para os padrões organizacionais de segurança

da informação e práticas de gestão da segurança da informação, incluindo a seleção,

implementação e gestão de controles, considerando o(s) ambiente(s) de risco(s) de segurança

da informação da organização.

— A ISO/IEC 27009 especifica os requisitos para o uso da ABNT NBR ISO/IEC 27001 em qualquer

setor específico (campo, área de aplicação ou setor de mercado). Explica como incluir requisitos

adicionais aos da ABNT NBR ISO/IEC 27001, como refinar qualquer um dos requisitos da

ABNT NBR ISO/IEC 27001 e como incluir controles ou conjuntos de controles além do Anexo A

da ABNT NBR ISO/IEC 27001.

— A ABNT NBR ISO/IEC 27018 oferece orientações para organizações que atuam como operadores

de DP ao oferecer recursos de tratamento por meio de serviços em nuvem.

— A ABNT NBR ISO/IEC 29134 fornece diretrizes para identificar, analisar e avaliar

riscos de privacidade, enquanto a ABNT NBR ISO/IEC 27001, juntamente com a

ABNT NBR ISO/IEC 27005, fornece uma metodologia para identificar, analisar e avaliar

riscos de segurança.

Convém que os controles sejam escolhidos com base nos riscos identificados como resultado

de uma análise de risco para desenvolver um sistema abrangente e consistente de controles.

Convém que os controles sejam adaptados ao contexto do tratamento específico de DP.

Este documento contém duas partes: 1) o corpo principal que consiste nas seções 1 a 18 e 2)

um anexo normativo. Esta estrutura reflete a prática normal para o desenvolvimento de extensões

setoriais da ABNT NBR ISO/IEC 27002.

A estrutura do corpo principal deste documento, incluindo os títulos das seções, reflete o corpo

principal da ABNT NBR ISO/IEC 27002. A introdução e as seções 1 a 4 fornecem informações

sobre o uso deste documento. Os títulos das seções 5 a 18 refletem os da NBR ISO/IEC 27002,

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

refletindo o fato de que este documento se baseia nas diretrizes da ABNT NBR ISO/IEC 27002,

adicionando novos controles específicos para a proteção de DP. Muitos dos controles da

ABNT NBR ISO/IEC 27002 não precisam de extensão no contexto dos controladores de DP.

No entanto, em alguns casos, são necessárias diretrizes adicionais de implementação, que são

fornecidas no cabeçalho apropriado (e no número da seção) da ABNT NBR ISO/IEC 27002.

Projeto em Consulta Nacional

O anexo normativo contém um conjunto estendido de controles específicos de proteção de DP que

suplementam os dados na ABNT NBR ISO/IEC 27002. Esses novos controles de proteção de DP,

com suas diretrizes associadas, são divididos em 12 categorias, correspondentes à política de

privacidade e aos 11 princípios de privacidade da ABNT NBR ISO/IEC 29100:

— consentimento e escolha;

— especificação e legitimidade de objetivo;

— limitação de coleta;

— minimização de dados;

— limitação de uso, retenção e divulgação;

— precisão e qualidade;

— abertura, transparência e notificação;

— acesso e participação individual ;

— responsabilização;

— segurança da informação; e

— compliance com a privacidade.

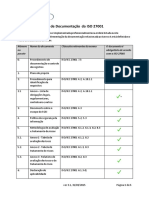

A Figura 1 descreve o relacionamento entre este documento e a família de normas ISO/IEC.

ABNT NBR ISO/IEC 27001:

ABNT NBR ISO/IEC 29000:

ABNT NBR ISO/IEC 27002:

ABNT NBR ISO/IEC 27005:

ABNT NBR ISO/IEC 29134:

ITU-T X.1058 | ABNT NBR ISO/IEC 29151:

Figura 1 – Relação deste documento com a família de normas ISO/IEC

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Este documento inclui diretrizes baseadas na ABNT NBR ISO/IEC 27002 e as adapta conforme

necessário para atender aos requisitos de proteção à privacidade que surgem do tratamento de DP:

a) Em domínios diferentes de tratamento, como:

— serviços públicos de nuvem;

Projeto em Consulta Nacional

— aplicativos de redes sociais;

— dispositivos conectados à internet de uso doméstico;

— pesquisa, análise;

— segmentação de DP para publicidade e propósitos semelhantes;

— programas de big data analytics;

— tratamento nas relações trabalhistas;

— gestão de negócios em vendas e serviços (planejamento de recursos empresariais, gestão

de relacionamento com clientes).

b) Em diferentes locais, como:

— em uma plataforma de processamento pessoal fornecida a um indivíduo (por exemplo,

cartões inteligentes, smartphones e seus aplicativos, medidores inteligentes, dispositivos

wearables);

— nas redes de transporte e coleta de dados (por exemplo, onde os dados de localização

do celular são criados operacionalmente pelo processamento da rede, que podem ser

considerados DP em algumas jurisdições);

— dentro da própria infraestrutura de tratamento de uma organização;

— na plataforma de tratamento de terceiros.

c) Para as características de coleta, como:

— coleta única de dados (por exemplo, ao se registrar em um serviço);

— coleta de dados contínua (por exemplo, monitoramento frequente de parâmetros de saúde

por sensores no corpo ou no indivíduo, várias coletas de dados usando cartões de pagamento

sem contato para pagamento, sistemas de coleta de dados de medidores inteligentes etc.).

NOTA A coleta de dados contínua pode conter ou produzir tipos de DP comportamentais, locais e outros.

Nesses casos, o uso de controles de proteção de DP que permitam gerenciar o acesso e a coleta com base

no consentimento e que permitem que o titular de DP exerça controle apropriado sobre esse acesso e coleta,

precisa ser considerado.

NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Tecnologia da informação — Técnicas de segurança — Código de prática

para proteção de dados pessoais

1 Escopo

Projeto em Consulta Nacional

Esta Recomendação | Norma estabelece objetivos de controle, controles e diretrizes para

implementar controles, para atender aos requisitos identificados por uma avaliação de risco e

impacto relacionada à proteção de dados pessoais (DP).

Em particular, esta Recomendação | Norma especifica diretrizes baseadas na

ABNT NBR ISO/IEC 27002, considerando os requisitos para o tratamento de DP que podem ser

aplicáveis no contexto do(s) ambiente(s) de risco de segurança da informação de uma organização.

Esta Recomendação | Norma se aplica a todos os tipos e tamanhos de organizações que atuam como

controladores de DP (conforme estabelecido na ABNT NBR ISO/IEC 29100), incluindo empresas

públicas e privadas, entidades governamentais e organizações sem fins lucrativos que tratam DP.

2 Referências normativas

Os documentos a seguir são citados no texto de tal forma que seus conteúdos, totais ou parciais,

constituem requisitos para este Documento. Para referências datadas, aplicam-se somente as edições

citadas. Para referências não datadas, aplicam-se as edições mais recentes do referido documento

(incluindo emendas).

ABNT NBR ISO/IEC 27002:2013, Tecnologia da informação – Técnicas de segurança – Código de

prática para controles de segurança da informação

ABNT NBR ISO/IEC 29100:2020, Tecnologia da informação – Técnicas de segurança – Estrutura de

privacidade

3 Termos, definições e abreviaturas

3.1 Termos e definições

Para os efeitos deste documento, aplicam-se os termos e definições das ISO/IEC 27000:2016 e

ABNT NBR ISO/IEC 29100, e os seguintes.

A ISO e a IEC mantêm bases de dados terminológicos para uso na padronização nos seguintes

endereços:

— ISO Plataforma de navegação online: disponível em https://www.iso.org/obp

— IEC Electropedia: disponível em http://www.electropedia.org/

3.1.1

chief privacy officer (CPO)

membro da Alta Direção, que tem responsabilização pela proteção dos dados pessoais (DP) em uma

organização

NÃO TEM VALOR NORMATIVO 1/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

3.1.2

processo de desidentificação

processo de remoção da associação entre um conjunto de dados de identificação e o titular de DP,

usando técnicas de desidentificação

3.2 Termos abreviados

Projeto em Consulta Nacional

Para os efeitos deste documento são aplicadas as seguintes abreviações.

RCV Regras Corporativas Vinculantes

CCTV Closed-Circuit Television

CPO Chief Privacy Officer

PBD Privacy By Design

PDA Assistentes digitais pessoais

PET Privacy Enhancing Technology

AIP Avaliação de Impacto de Privacidade

DP Dados Pessoais

RFID Radio Frequency Identification

USB Universal Serial Bus

4 Visão geral

4.1 Objetivo da proteção de DP

Este documento fornece um conjunto de controles para proteção de DP. O objetivo da proteção de DP

é permitir que as organizações implementem um conjunto de controles como parte de seu programa

geral de proteção de DP. Estes controles podem ser usados em uma estrutura para manter e melhorar

o compliance com leis e regulamentos relacionados à privacidade, gestão de riscos de privacidade

e para atender às expectativas de titulares de DP, reguladores ou clientes de DP, de acordo com os

princípios de privacidade descritos na ABNT NBR ISO/IEC 29100.

4.2 Requisito de proteção de DP

Convém que a organização identifique seus requisitos de proteção de DP. Os princípios de privacidade

da ABNT NBR ISO/IEC 29100 se aplicam à identificação de requisitos. Existem três fontes principais

de requisitos de proteção de DP:

— requisitos legais, estatutários, regulamentares e contratuais relacionados à proteção de DP,

incluindo, por exemplo, requisitos de DP que uma organização, seus parceiros comerciais,

contratados e prestadores de serviços precisam cumprir;

— avaliação de riscos (ou seja, riscos de segurança e riscos de privacidade) para a organização

e o titular de DP, considerando a estratégia e os objetivos gerais de negócios da organização,

por meio de uma avaliação de riscos;

2/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

— políticas corporativas: uma organização também pode optar voluntariamente por ir além dos

critérios derivados de requisitos anteriores.

Também convém que as organizações considerem os princípios (ou seja, princípios de privacidade

estabelecidos na ABNT NBR ISO/IEC 29100), objetivos e requisitos de negócios para o tratamento

de DP que foram desenvolvidos para apoiar suas operações.

Projeto em Consulta Nacional

Convém que os controles de proteção de DP (incluindo controles de segurança) sejam selecionados

com base em uma avaliação de risco. Os resultados de uma avaliação de impacto de privacidade (AIP),

por exemplo, conforme especificado na ABNT NBR ISO/IEC 29134, ajudam a orientar e determinar

as ações e prioridades de tratamento apropriadas para gerenciar riscos à proteção de DP e para

implementar controles selecionados para proteção contra estes riscos.

Um documento de AIP como a ABNT NBR ISO/IEC 29134 pode fornecer orientações para AIP,

incluindo recomendações sobre avaliação de riscos, plano de tratamento de riscos, aceitação de risco

e análise crítica de risco.

4.3 Controles

Uma avaliação de risco de privacidade pode ajudar as organizações a identificarem os riscos

específicos de violações de privacidade resultantes de atividades de tratamento não autorizadas por

lei ou de desconsideração de direitos do titular de DP envolvido em uma operação prevista. Convém

que as organizações identifiquem e implementem controles para tratar os riscos identificados pelo

processo de impacto de risco. Convém que os controles e tratamentos então sejam documentados,

idealmente separadamente em um registro de riscos. Certos tipos de tratamento de DP podem

assegurar controles específicos para os quais a necessidade só se torna aparente uma vez que uma

operação prevista tenha sido cuidadosamente analisada.

4.4 Selecionando controles

Controles podem ser selecionados a partir deste documento (que inclui por referência os controles

da ABNT NBR ISO/IEC 27002, criando um conjunto de controles de referência combinados).

Se necessário, os controles também podem ser selecionados de outros conjuntos de controles ou

novos controles podem ser projetados para atender a necessidades específicas, conforme apropriado.

A seleção dos controles depende de decisões organizacionais com base nos critérios para opções de

tratamento de riscos e na abordagem geral de gestão de riscos aplicada à organização e, por meio

de acordos contratuais, a seus clientes e fornecedores, e convém que também esteja sujeita a todas

às legislações e aos regulamentos nacionais e internacionais aplicáveis.

A seleção e a implementação de controles também dependem da função da organização no fornecimento

de infraestrutura ou serviços. Muitas organizações diferentes podem estar envolvidas no fornecimento

de infraestrutura ou serviços. Em algumas circunstâncias, os controles selecionados podem ser

exclusivos para uma organização específica. Em outros casos, pode haver funções compartilhadas

na implementação de controles. Convém que os acordos contratuais especifiquem claramente as

responsabilidades de proteção de DP de todas as organizações envolvidas no fornecimento ou uso

dos serviços.

Os controles neste documento podem ser usados como referência para organizações que tratam

DP e destinam-se a ser aplicáveis a todas as organizações que atuam como controladores de DP.

Convém que as organizações que atuam como operadores de DP o façam, de acordo com as instruções

do controlador de DP. Convém que os controladores de DP assegurem que seus operadores de DP

NÃO TEM VALOR NORMATIVO 3/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

sejam capazes de implementar todos os controles necessários incluídos no contrato de tratamento

de DP, de acordo com a finalidade do tratamento de DP. Os controladores de DP que usam serviços

em nuvem assim como operadores de DP podem analisar criticamente a ABNT NBR ISO/IEC 27018

para identificar os controles pertinentes a serem implementados.

Os controles neste documento são explicados em mais detalhes nas Seções 5 a 18, juntamente

Projeto em Consulta Nacional

com as diretrizes de implementação. A implementação pode ser simplificada se os requisitos para a

proteção de DP tiverem sido considerados no projeto do sistema de informações, serviços e operações

da organização. Esta consideração é um elemento do conceito que geralmente é chamado Privacy By

Design (PBD). Mais informações sobre a seleção de controles e outras opções de tratamento de risco

podem ser encontradas na ABNT NBR ISO/IEC 29134. Outras referências pertinentes estão listadas

na bibliografia.

4.5 Desenvolvendo diretrizes específicas da organização

Este documento pode ser considerado como um ponto de partida para o desenvolvimento de diretrizes

específicas da organização. Nem todos os controles e orientações neste documento são aplicáveis

a todas as organizações.

Além disso, controles e diretrizes adicionais não incluídos neste documento podem ser necessários.

Quando documentos são desenvolvidos contendo diretrizes ou controles adicionais, pode ser útil

incluir referências cruzadas às seções neste documento, quando aplicável, para facilitar a verificação

de conformidade por auditores e parceiros de negócios.

4.6 Consideração de ciclo de vida

Os DP têm um ciclo de vida natural, desde a criação ou originação, coleta, armazenamento, uso e

transferência até seu descarte eventual (por exemplo, destruição segura). O valor dos, e os riscos

para, DP podem variar durante o seu ciclo de vida, mas a proteção de DP permanece importante em

certa medida em todos os estágios e em todos os contextos do seu ciclo de vida.

Os sistemas de informação também têm ciclos de vida dentro dos quais são concebidos, especificados,

projetados, desenvolvidos, testados, implementados, usados, mantidos e eventualmente retirados de

serviço e descartados. Convém que a proteção de DP também seja considerada em cada um desses

estágios. Novos desenvolvimentos de sistema e alterações nos sistemas existentes apresentam

oportunidades para as organizações atualizarem e melhorarem os controles de segurança, bem como

os controles para a proteção de DP, considerando os incidentes reais e, os atuais e projetados riscos

de segurança da informação e privacidade.

4.7 Estrutura deste documento

O restante deste documento contém duas partes normativas principais.

A primeira parte deste documento, composta das Seções 5 a 18, contém diretrizes adicionais de

implementação e outras informações para determinados controles existentes pertinentes descritos na

ABNT NBR ISO/IEC 27002. O formato desta Parte usa os títulos de seção e numeração pertinentes

da ABNT NBR ISO/IEC 27002 para permitir referência cruzada a esta Norma.

A segunda parte contém um conjunto de controles específicos para proteção de DP especificado no

Anexo A. Ele usa o mesmo formato da ABNT NBR ISO/IEC 27002, que especifica os objetivos do

controle (texto dentro de uma caixa), seguidos por um ou mais controles que podem ser aplicados.

As descrições de controle estão estruturadas da seguinte maneira.

4/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Controle

O texto sob este cabeçalho estabelece a declaração de controle específica para cumprir o objetivo

de controle.

Diretrizes de implementação para a proteção de DP

Projeto em Consulta Nacional

O texto sob este cabeçalho fornece informações mais detalhadas para apoiar a implementação do

controle e atender aos objetivos do controle. As orientações fornecidas neste documento podem

não ser inteiramente adequadas ou suficientes em todas as situações e podem não atender aos

requisitos de controle específicos da organização. Controles alternativos ou adicionais, ou outras

formas de tratamento de riscos (evitar ou transferir riscos), podem, portanto, ser apropriados.

Outras informações para a proteção de DP

O texto deste cabeçalho fornece informações adicionais que podem precisar ser consideradas,

como considerações legais e referências a outras normas.

5 Políticas de segurança da informação

5.1 Orientação da Direção para segurança da informação

5.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 5.1, se aplica.

5.1.2 Políticas para segurança da informação

O controle em 5.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as políticas de segurança da informação incluam declarações apropriadas de medidas

de segurança para a proteção de DP. Os detalhes sobre a proteção de DP estão disponíveis na

ABNT NBR ISO/IEC 27002:2013, 18.1.4.

Ao determinar, implementar e analisar criticamente a política de segurança da informação,

convém que as organizações considerem os requisitos de proteção à privacidade descritos na

ABNT NBR ISO/IEC 29100.

Convém que as organizações especifiquem os elementos de proteção de DP não relacionados

à segurança como uma política de privacidade separada. Ver as orientações na Seção A.2.

5.1.3 Análise crítica das políticas para segurança da informação

O controle 5.1.2 e as diretrizes de implementação associadas especificadas na

ABNT NBR ISO/IEC 27002 se aplicam.

NÃO TEM VALOR NORMATIVO 5/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

6 Organização da segurança da informação

6.1 Organização interna

6.1.1 Introdução

Projeto em Consulta Nacional

O objetivo especificado na ABNT NBR ISO/IEC 27002, 6.1, se aplica.

6.1.2 Responsabilidades e papéis da segurança da informação

O controle 6.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Os papéis e responsabilidades para a proteção de DP precisam ser claramente definidos,

apropriadamente documentados e adequadamente comunicados. Especificamente:

a) convém que um indivíduo sênior claramente identificado [às vezes referido como chief privacy

officer (CPO)] dentro da organização receba a responsabilização pela proteção de DP;

b) convém que um indivíduo ou indivíduos claramente identificados (por exemplo, função de proteção

de DP) receba(m) a responsabilidade por coordenar as funções de segurança da informação

dentro da organização; e

c) convém que todas as pessoas envolvidas no tratamento de DP (incluindo usuários e equipe de

suporte) tenham os requisitos de proteção de DP apropriados incluídos em suas especificações

de trabalho.

Convém que o cargo de proteção de DP estabelecido trabalhe em estreita colaboração com outros

cargos que tratem DP, o cargo de segurança da informação, que implementa os requisitos de segurança

que incluem aqueles decorrentes das leis de proteção de DP, assim como o cargo jurídico, que auxilia

na interpretação de leis, regulamentos e termos de contrato, e no tratamento de violações de dados.

Convém que a organização examine a necessidade e estabeleça, conforme apropriado, um conselho

ou comitê interfuncional composto por membros seniores dos cargos que tratam DP. Como a proteção

de DP é uma função multidisciplinar, esse grupo pode ajudar a identificar proativamente oportunidades

de melhorias, identificar novos riscos e áreas para a realização de AIP, planejar ações de prevenção,

medidas de detecção e reação para quaisquer violações etc. É recomendado que este grupo se reúna

periodicamente e seja presidido pela pessoa responsável pela proteção de DP, conforme identificado

em a).

Convém que o controlador de DP exija que seu(s) operador(es) de DP assinale(m) um ponto

de contato para direcionar questões relacionadas ao tratamento de DP sob o contrato de tratamento

de DP.

Convém que os indivíduos responsáveis pelas funções de proteção de DP se reportem a um CPO

para assegurar que tenham autoridade suficiente para cumprir suas responsabilidades.

6.1.3 Segregação de funções

O controle 6.1.2 e as diretrizes de implementação associadas especificadas na

ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

6/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Convém que os deveres e a área de responsabilidades pela proteção de DP sejam independentes

daqueles de segurança da informação. Embora reconheça a importância da segurança da informação

para a proteção de DP, é importante que os deveres e a área de responsabilidades da segurança

e da proteção de DP sejam o mais independentes possível uma da outra. Se necessário ou útil,

Projeto em Consulta Nacional

no interesse da proteção de DP, convém que seja facilitada a coordenação e cooperação entre os

responsáveis pela segurança da informação e pela proteção de DP.

Convém que as organizações adotem o princípio de segregação de funções ao atribuir direitos de

acesso ao tratamento de DP, especialmente qualquer tratamento identificado como de alto risco.

Convém que o acesso aos DP que estejam sendo tratados e o acesso aos arquivos de log concernentes

a esses tratamentos sejam funções separadas.

Convém que o acesso às informações relacionadas à coleta de DP para responder a solicitações de

titulares de DP seja segregado de todas as outras formas de acesso aos DP. Convém que o acesso

seja limitado àqueles cujas funções incluam responder às solicitações de titulares de DP.

6.1.4 Contato com autoridades

O controle 6.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes orientações adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Onde aplicável, convém que as organizações tenham procedimentos para especificar quando

e quais autoridades (incluindo autoridades de proteção de dados) convém que sejam contatadas,

por exemplo, para reportar violações de privacidade ou para reportar detalhes de tratamento.

6.1.5 Contato com grupos especiais

O controle 6.1.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

6.1.6 Segurança da informação no gerenciamento de projetos

O controle 6.1.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que qualquer nova iniciação de projeto acione pelo menos uma análise preliminar para

determinar se uma AIP precisa ser conduzida. Observar que o termo projeto abrange todos os

incidentes em que uma organização implementa ou modifica tecnologia, produto, serviço, programa,

sistema de informação, processo ou projeto novo ou existente.

Mais orientações podem ser encontradas na AIP especificada na ABNT NBR ISO/IEC 29134.

6.2 Dispositivos móveis e trabalho remoto

6.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 6.2, se aplica.

NÃO TEM VALOR NORMATIVO 7/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

6.2.2 Política para uso de dispositivo móvel

O controle 6.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Projeto em Consulta Nacional

Convém que as organizações limitem estritamente o acesso a DP em dispositivos portáteis e móveis,

como laptops, telefones celulares, dispositivos universal serial bus (USB) e assistentes digitais

pessoais (PDA) que podem estar geralmente expostos a um risco maior que os dispositivos não

portáteis (por exemplo, computadores de mesa nas instalações da organização), dependendo da

avaliação de risco.

Convém que as organizações limitem estritamente o acesso remoto aos DP e, nos casos em

que o acesso remoto for inevitável, assegurar que as comunicações para acesso remoto sejam

criptografadas, tenham mensagens autenticadas e integridade protegida.

6.2.3 Trabalho remoto

O controle 6.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

7 Segurança em recursos humanos

7.1 Antes da contratação

7.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 7.1, se aplica.

7.1.2 Seleção

O controle 7.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

7.1.3 Termos e condições de contratação

O controle 7.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

7.2 Durante a contratação

7.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002: 2013, 7.2, se aplica.

7.2.2 Responsabilidades da Direção

O controle 7.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

8/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

7.2.3 Conscientização, educação e treinamento em segurança da informação

O controle 7.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Projeto em Consulta Nacional

Convém que sejam tomadas medidas para conscientizar a equipe pertinente das possíveis

consequências para o controlador de DP (por exemplo, consequências legais, perda de negócios ou

danos à marca ou à reputação), para o membro da equipe (por exemplo, consequências disciplinares)

e para o titular de DP (por exemplo, consequências físicas, materiais e emocionais) em violar regras e

procedimentos de privacidade ou segurança, especialmente aqueles referentes ao tratamento de DP.

Assim como ocorre com a conscientização, educação e treinamento em segurança da informação,

convém que as organizações forneçam treinamento, educação e conscientização adequados sobre

a proteção e tratamento de DP.

7.2.4 Processo disciplinar

O controle 7.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes orientações adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as organizações estabeleçam uma política disciplinar formal. Convém que esta política,

em caso de violações de privacidade, seja claramente comunicada às pessoas afetadas. Convém que

as organizações façam cumprir essa política em todos os casos de violação de privacidade.

7.3 Encerramento e mudança da contratação

7.3.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 7.3, se aplica.

7.3.2 Responsabilidades pelo encerramento ou mudança da contratação

O controle 7.3.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

8 Gestão de ativos

8.1 Responsabilidade pelos ativos

8.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 8.1, se aplica.

8.1.2 Inventário dos ativos

O controle 8.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

NÃO TEM VALOR NORMATIVO 9/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Convém que as organizações estabeleçam, mantenham e atualizem um inventário de ativos usando,

por exemplo, as informações fornecidas no relatório AIP, se houver, conforme especificado na

ABNT NBR ISO/IEC 29134. Convém que isso inclua os ativos de DP e todos os sistemas que tratam DP.

Projeto em Consulta Nacional

Ao desenvolver e manter o inventário, convém que as organizações extraiam da AIP os seguintes

elementos de informações sobre sistemas de informações que tratem DP. A lista a seguir é dada

como exemplo – pode haver adições ou subtrações nas listas finais implementadas:

a) nome e acrônimo de cada sistema identificado;

b) tipos de DP tratados por esses sistemas;

c) classificação (ver 8.2.2) de todos os tipos de DP, tanto como elementos de informação individuais

quanto combinados nesses sistemas de informação;

d) nível de impacto potencial, para o titular de DP e para a organização, de qualquer violação de DP;

e) finalidade(s) de coletar DP;

f) se o tratamento de DP será terceirizado para um operador de DP;

g) se DP serão transmitidos a outros controladores de DP e, em caso afirmativo, a quem (ou a qual

grupo de destinatários);

h) período de retenção de DP;

i) área geográfica onde os DP foram coletados ou tratados; e

j) se a transferência transfronteiriça de dados está envolvida.

Convém que as organizações forneçam atualizações regulares do inventário de DP à pessoa

responsabilizada pela proteção de DP para apoiar o estabelecimento de controles de segurança

apropriados para todos os sistemas de informação novos ou atualizados que tratem DP.

8.1.3 Proprietário dos ativos

O controle 8.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

8.1.4 Uso aceitável dos ativos

O controle 8.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as organizações protejam os ativos que oferecem suporte a DP contra acesso não

autorizado, modificação não autorizada, remoção não autorizada, perda ou destruição ou tratamento

incorreto e não autorizado por lei e assim por diante.

10/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

8.1.5 Devolução de ativos

O controle em 8.1.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

8.2 Classificação da Informação

Projeto em Consulta Nacional

8.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 8.2, se aplica.

8.2.2 Classificação da informação

O controle 8.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as organizações classifiquem todas as informações contendo DP, usando uma categoria

de classificação existente (denominada grupo de informação na ABNT NBR ISO/IEC 27002) ou

categorias de classificação recém-criadas. Convém que novas categorias de classificação incluam,

não estando limitadas a, categorias gerais, como DP sensíveis e não sensíveis. Um esquema de

classificação também pode incluir categorias mais específicas, como dados pessoais de saúde

(DPS), dados pessoais financeiros (DPF). Se as organizações criarem categorias de classificação,

convém que os níveis de proteção para elas também sejam definidos. Convém que as categorias

reais usadas também dependam, por exemplo, dos requisitos estabelecidos na legislação e

regulamentos pertinentes de proteção de dados, outras obrigações legais (por exemplo, contratuais),

a natureza das informações, quão sensíveis são e, o risco de danos que possam surgir na eventualidade

de uma violação.

Alguns DP que podem ser classificados como não sensíveis em um país podem ser tratados como

sensíveis em outros lugares, dependendo das leis de proteção de dados aplicáveis.

A classificação para um elemento de DP pode precisar de reavaliação e modificação quando

associada a um ou mais atributos adicionais. Convém que diretrizes e procedimentos apropriados

sejam implementados.

NOTA BRASILEIRA O motivo para a tradução dos termos “personal health information (PHI)” e

“personal financial information (PFI)” respectivamente por “dados pessoais de saúde (DPS)” e “dados

pessoais financeiros (DPF)” é o uso corrente da expressão “dados pessoais” no Brasil e sua adoção

pela lei brasileira que trata de privacidade e proteção de dados pessoais (Lei 13.709/2018 – Lei Geral de

Proteção de Dados Pessoais – LGPD).

8.2.3 Rótulos e tratamento da informação

O controle 8.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Nos casos em que uma organização não classifique DP em uma categoria de classificação, convém

que a organização assegure que as pessoas sob seu controle estejam cientes da definição de DP e

de como reconhecer se as informações são DP.

NÃO TEM VALOR NORMATIVO 11/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

8.2.4 Tratamento dos ativos

O controle em 8.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Projeto em Consulta Nacional

Se as organizações permitirem que as pessoas sob seu controle possam omitir a rotulagem de

informações da categoria de classificação relacionada a DP, convém que as organizações façam

com que as pessoas sob seu controle tratem todas as informações contendo DP como a informação

da categoria de classificação atribuída.

8.3 Tratamento de mídias

8.3.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 8.3 se aplica.

8.3.2 Gerenciamento de mídias removíveis

O controle em 8.3.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Algumas jurisdições podem exigir que a mídia removível que contém DP seja criptografada. Seja ou

não exigido por lei, a criptografia é recomendada para reduzir o risco de divulgação não autorizada

de DP.

Se a confidencialidade ou integridade de dados forem considerações importantes, convém que sejam

usadas técnicas criptográficas para proteger DP em mídias removíveis. Convém que uma avaliação

de risco seja realizada para identificar o nível de proteção necessário, o que, por sua vez, ajudará

a determinar o tipo, a robustez e a qualidade necessários do algoritmo criptográfico a ser usado.

Orientações adicionais sobre o uso de controles criptográficos são fornecidas em 10.1.

8.3.3 Descarte de mídias

O controle 8.3.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que os procedimentos para descarte seguro de mídia contendo DP sejam proporcionais à

sensibilidade das informações, bem como ao nível de impacto do tratamento inadequado dessas

informações. Algumas jurisdições podem impor critérios aos procedimentos usados para descartar

mídia contendo DP ou tipos específicos de DP (por exemplo, dados de saúde, dados financeiros).

8.3.4 Transferência física de mídias

O controle 8.3.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

12/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Sempre que a mídia física for usada para transferência de informações, convém que uma medida

seja adotada para registrar a mídia física de entrada e saída contendo DP, incluindo o tipo de mídia

física, quaisquer números de identificação (por exemplo, números de série ou números de etiqueta

de inventário), o remetente e os destinatários autorizados, a data e hora, o número de mídias físicas

Projeto em Consulta Nacional

e os tipos de DP que elas contêm e para detectar a perda de mídias físicas. Convém que a finalidade

e a extensão da transferência, a pessoa responsável por sua autorização e a base legal/contratual

para a transferência também sejam documentados. Convém que seja considerado, adicionalmente,

referências explícitas ao princípio de minimização de dados.

9 Controle de acesso

9.1 Requisitos do negócio para controle de acesso

9.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 9.1, se aplica.

9.1.2 Política de controle de acesso

O controle 9.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.1.3 Acesso às redes e aos serviços de rede

O controle 9.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.2 Gerenciamento de acesso do usuário

9.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 9.2, se aplica.

9.2.2 Registro e cancelamento de usuário

O controle 9.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que os procedimentos para registro e cancelamento de registro do usuário, bem como o

gerenciamento do ciclo de vida do usuário, forneçam medidas para solucionar um comprometimento

do controle de acesso do usuário, como alteração indevida ou comprometimento de senhas ou

outros dados de registro do usuário (por exemplo, como resultado de divulgação inadvertida).

9.2.3 Provisionamento para acesso de usuário

O controle 9.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

NÃO TEM VALOR NORMATIVO 13/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Convém que as organizações forneçam aos usuários um direito de acesso adequado aos sistemas

de informações que tratam DP, de acordo com o princípio de minimização de dados descrito na

ABNT NBR ISO/IEC 29100.

Projeto em Consulta Nacional

Convém que as organizações restrinjam o acesso aos sistemas de informações que tratam DP ao

número mínimo de indivíduos necessários para realizar as finalidades especificadas para aquele

tratamento, de acordo com o princípio de minimização de dados descrito na ABNT NBR ISO/IEC 29100.

Convém que as organizações adotem métodos robustos de autenticação para DP específicos e

tratamentos de DP específicos (por exemplo, dados de saúde).

9.2.4 Gerenciamento de direitos de acesso privilegiados

O controle 9.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

O tratamento em larga escala de DP (por exemplo, consultas em lote, modificação em lote, exportação

em lote, exclusão em lote) aumenta o risco de uma violação em grande escala. Convém que as

organizações tenham cuidado especial ao atribuir direitos de acesso a essas operações privilegiadas.

Para evitar o abuso de DP, os direitos de acesso privilegiado ao tratamento de DP (especialmente

o tratamento de DP de alto risco) sejam atribuídos de modo estritamente limitado. Convém também

que eles sejam assinalados de maneira a ajudar a reduzir o risco de conluio entre dois ou mais

indivíduos. Convém que a concessão e o uso destes direitos sejam registrados nos arquivos de

log pertinentes. Convém que todas as aprovações de acesso sejam por um período específico.

Convém que as organizações analisem criticamente todas essas aprovações regularmente e,

apropriadamente, renovem, revoguem ou expirem as aprovações, conforme apropriado.

9.2.5 Gerenciamento da informação de autenticação secreta de usuários

O controle 9.2.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.2.6 Análise crítica dos direitos de acesso do usuário

O controle 9.2.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.2.7 Retirada ou ajuste dos direitos de acesso

O controle 9.2.6 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.3 Responsabilidades dos usuários

9.3.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 9.3, se aplica.

14/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

9.3.2 Uso da informação de autenticação secreta

O controle 9.3.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.4 Controle de acesso ao sistema e à aplicação

Projeto em Consulta Nacional

9.4.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 9.4, se aplica.

9.4.2 Restrição de acesso à informação

O controle em 9.4.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Antes de permitir que indivíduos como operadores e administradores usem linguagens de consulta

que permitam recuperação massiva automatizada de DP de bancos de dados que contêm DP,

convém que as organizações analisem criticamente a necessidade de usar essas linguagens ao tratar DP.

Onde o uso de linguagens de consulta for consistente com o requisito de proteção, convém que as

organizações forneçam medidas técnicas para limitar o uso destas linguagens ao mínimo necessário

para cumprir a(s) finalidade(s) especificada(s).

Isso pode, por exemplo, significar que as restrições de acesso limitem o uso da linguagem de consulta

a poucos campos sensíveis predefinidos dos registros.

Onde os indivíduos exigem acesso a áreas para as quais normalmente não são autorizados

(por exemplo, a área operacional), convém que mecanismos robustos de aprovação sejam

implementados. Convém que as organizações mantenham um registro de todas essas aprovações.

9.4.3 Procedimentos seguros de entrada no sistema (log-on)

O controle em 9.4.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Nos casos em que os titulares DP possam solicitar contas de um controlador de DP, convém que

o controlador de DP forneça procedimentos seguros de log-on para essas contas, dependendo

dos resultados de uma análise de risco.

9.4.4 Sistema de gerenciamento de senha

O controle em 9.4.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

9.4.5 Uso de programas utilitários privilegiados

O controle 9.4.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

NÃO TEM VALOR NORMATIVO 15/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

9.4.6 Controle de acesso ao código-fonte de programas

O controle 9.4.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

Projeto em Consulta Nacional

10 Criptografia

10.1 Controles criptográficos

10.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 10.1, se aplica.

10.1.2 Política para uso de controles criptográficos

O controle 10.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

10.1.3 Gerenciamento de chaves

O controle 10.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11 Segurança física e do ambiente

11.1 Áreas seguras

11.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 11.1, se aplica.

11.1.2 Perímetro de segurança física

O controle em 11.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.1.3 Controles de entrada física

O controle em 11.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.1.4 Segurança em escritórios, salas e instalações

O controle em 11.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.1.5 Proteção contra ameaças externas e do meio ambiente

O controle em 11.1.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

16/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

11.1.6 Trabalhando em áreas seguras

O controle em 11.1.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.1.7 Áreas de entrega e de carregamento

Projeto em Consulta Nacional

O controle 11.1.6 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2 Equipamento

11.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 11.2, se aplica.

11.2.2 Localização e proteção do equipamento

O controle em 11.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.3 Utilidades

O controle em 11.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.4 Segurança do cabeamento

O controle em 11.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.5 Manutenção dos equipamentos

O controle em 11.2.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.6 Remoção de ativos

O controle em 11.2.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.7 Segurança de equipamentos e ativos fora das dependências da organização

O controle em 11.2.6 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

11.2.8 Reutilização ou descarte seguro de equipamentos

O controle 11.2.7 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

NÃO TEM VALOR NORMATIVO 17/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Para fins de descarte ou reutilização segura, convém que o equipamento que contenha mídia de

armazenamento que possa conter DP seja fisicamente destruído ou os DP sejam destruídos,

excluídos ou sobrescritos por técnicas aprovadas, de acordo com procedimentos bem definidos e

documentados, para tornar os DP originais irrecuperáveis em vez de simplesmente usar a função

Projeto em Consulta Nacional

padrão de excluir ou formatar. Para equipamentos que contenham mídia de armazenamento que

possa conter DP criptografado, a destruição controlada de chaves de descriptografia ou porta-chaves

(como cartões inteligentes) pode ser suficiente.

11.2.9 Equipamento de usuário sem monitoração

O controle em 11.2.8 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC se aplicam.

11.2.10 Política de mesa limpa e tela limpa

O controle 11.2.9 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC se aplicam.

12 Segurança nas operações

12.1 Responsabilidades e procedimentos operacionais

12.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 12.1, se aplica.

12.1.2 Documentação dos procedimentos de operação

O controle em 12.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.1.3 Gestão de mudanças

O controle em 12.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.1.4 Gestão de capacidade

O controle em 12.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.1.5 Separação dos ambientes de desenvolvimento, teste e produção

O controle 12.1.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

18/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Diretrizes de implementação para a proteção de DP

Convém que os ambientes de desenvolvimento, teste e produção sejam ambientes logicamente e,

sempre que possível, fisicamente separados. Convém que controles de acesso apropriados sejam

implementados para assegurar que o acesso seja limitado a indivíduos devidamente autorizados.

Se redes ou dispositivos de teste ou desenvolvimento exigirem acesso à rede operacional,

Projeto em Consulta Nacional

convém que robustos controles de acesso sejam implementados.

Convém que a organização avalie o risco de usar mídia removível e dispositivos contendo DP

com recursos sem fio, independentemente do ambiente em que serão usados.

Onde não for permitido por lei ou por consentimento explícito do titular, convém que o DP não seja

usado para fins de desenvolvimento e teste sem prévia anonimização.

12.2 Proteção contra códigos maliciosos

12.2.1 Introdução

O objetivo especificado em 12.2 da ABNT NBR ISO/IEC 27002:2013 se aplica.

12.2.2 Controles contra códigos maliciosos

O controle em 12.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.3 Cópias de segurança

12.3.1 Introdução

O objetivo especificado em 12.3 da ABNT NBR ISO/IEC 27002:2013 se aplica.

12.3.2 Cópias de segurança das informações

O controle 12.3.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que os sistemas de informação que tratam DP introduzam mecanismos adicionais ou

alternativos, como cópias de segurança externas para proteção contra perda de DP, assegurando

a continuidade das operações de tratamento de DP e fornecendo a capacidade de restauração das

operações de tratamento de DP após um evento perturbador, se apenas estritamente necessário.

NOTA Passa algum tempo entre as operações de cópia de segurança e recuperação. Os DP armazenados

em uma cópia de segurança podem não estar mais atualizados quando acessados para serem restaurados.

Quaisquer operações baseadas em DP desatualizados podem levar a resultados incorretos e representar

um risco de privacidade.

12.4 Registros e monitoramento

12.4.1 Introdução

O objetivo especificado em 12.4 da ABNT NBR ISO/IEC 27002:2013 se aplica.

NÃO TEM VALOR NORMATIVO 19/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

12.4.2 Registros de eventos (logs)

O controle 12.4.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Projeto em Consulta Nacional

Sempre que possível, convém que o registro de eventos (log) registre quais DP foram acessados,

o que foi feito quanto aos DP (por exemplo, ler, imprimir, adicionar, modificar, excluir), quando e por

quem, especialmente para certos tipos de DP (por exemplo, dados de saúde). Onde vários prestadores

de serviços estiverem envolvidos na prestação de um serviço, pode haver funções variadas ou

compartilhadas na implementação desta diretriz.

Convém que um processo seja implementado para analisar criticamente o registro de eventos (log)

com uma periodicidade especificada e documentada para identificar irregularidades e propor esforços

de correção.

Convém que o controlador de DP defina procedimentos sobre se, quando e como as informações de

log podem ser disponibilizadas ou utilizadas pelo administrador para fins tais como monitoramento

de segurança e diagnóstico operacional.

12.4.3 Proteção das informações dos registros de eventos (logs)

O controle em 12.4.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

As informações de log registradas para fins como monitoramento de segurança e diagnóstico

operacional podem conter DP. Convém que medidas, como controle de acesso (ver 9.2.3),

sejam implementadas para assegurar que as informações registradas sejam usadas apenas para

os fins pretendidos. Convém que medidas sejam implementadas para assegurar a integridade do

arquivo de log.

12.4.4 Registros de eventos (log) de administrador e operador

O controle em 12.4.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as organizações monitorem o acesso privilegiado (por exemplo, pelos administradores

e operadores do sistema) aos DP e qualquer tratamento subsequente destes. Convém que esse

monitoramento faça parte do monitoramento geral dos sistemas de informações que tratam DP.

Convém que as organizações especifiquem o que consideram uma atividade anômala e convém

que sejam implementados procedimentos automatizados para relatar essa atividade aos indivíduos

pertinentes dentro da organização.

12.4.5 Sincronização dos relógios

O controle em 12.4.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

20/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

12.5 Controle de software operacional

12.5.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 12.5, se aplica.

12.5.2 Instalação de software nos sistemas operacionais

Projeto em Consulta Nacional

O controle em 12.5.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.6 Gestão de vulnerabilidades técnicas

12.6.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 12.6, se aplica.

12.6.2 Gestão de vulnerabilidades técnicas

O controle em 12.6.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.6.3 Restrições quanto à instalação de software

O controle em 12.6.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

12.7 Considerações quanto à auditoria de sistemas de informação

12.7.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 12.7, se aplica.

12.7.2 Controles de auditoria de sistemas de informação

O controle 12.7.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

13 Segurança nas comunicações

13.1 Gerenciamento da segurança em redes

13.1.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 13.1, se aplica.

13.1.2 Controles de redes

O controle em 13.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC27002 se aplicam.

NÃO TEM VALOR NORMATIVO 21/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

13.1.3 Segurança dos serviços de rede

O controle 13.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

13.1.4 Segregação de redes

Projeto em Consulta Nacional

O controle 13.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

13.2 Transferência de informação

13.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 13.2, se aplica.

13.2.2 Políticas e procedimentos para transferência de informações

O controle 13.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que medidas apropriadas sejam adotadas para reduzir o risco de divulgação não autorizada

de DP durante a transferência de informações. Isso geralmente é resolvido com a implementação

da criptografia e outras medidas preliminares podem incluir a desidentificação, mascaramento ou

ofuscação.

13.2.3 Acordos para transferência de informações

O controle em 13.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

13.2.4 Mensagens eletrônicas

O controle 13.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

13.2.5 Acordos de confidencialidade e não divulgação

O controle em 13.2.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que as organizações especifiquem as condições sob as quais o tratamento externo de DP

pode ocorrer. Convém que essas condições façam parte de um contrato apropriado (por exemplo,

contrato, acordo de confidencialidade ou de não divulgação).

22/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

14 Aquisição, desenvolvimento e manutenção de sistemas

14.1 Requisitos de segurança de sistemas de informação

14.1.1 Introdução

Projeto em Consulta Nacional

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 14.1, se aplica.

14.1.2 Análise e especificação dos requisitos de segurança da informação

O controle 14.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Ao desenvolver ou fazer alterações significativas nos sistemas de informação que tratam DP,

convém que uma AIP seja conduzida. As orientações sobre a condução das AIP podem ser encontradas

na ABNT NBR ISO/IEC 29134. Convém que os resultados da AIP sejam usados para determinar

os controles para tratar os riscos identificados durante o processo da AIP.

14.1.3 Serviços de aplicação seguros em redes públicas

O controle em 14.1.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.1.4 Protegendo as transações nos aplicativos de serviços

O controle em 14.1.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2 Segurança em processos de desenvolvimento e de suporte

14.2.1 Introdução

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 14.2, se aplica.

14.2.2 Política de desenvolvimento seguro

O controle em 14.2.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.3 Procedimentos para controle de mudanças de sistemas

O controle em 14.2.2 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.4 Análise crítica técnica das aplicações após mudanças nas plataformas operacionais

O controle 14.2.3 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

NÃO TEM VALOR NORMATIVO 23/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

14.2.5 Restrições sobre mudanças em pacotes de software

O controle em14.2.4 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.6 Princípios para projetar sistemas seguros

Projeto em Consulta Nacional

O controle 14.2.5 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.7 Ambiente seguro para desenvolvimento

O controle em 14.2.6 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.8 Desenvolvimento terceirizado

O controle em 14.2.7 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.9 Teste de segurança do sistema

O controle 14.2.8 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam.

14.2.10 Teste de aceitação de sistemas

O controle em 14.2.9 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que o teste de aceitação de sistemas também inclua o teste de requisitos de salvaguarda

de privacidade.

14.3 Dados para teste

14.3.1 Introdução

O objetivo especificado em 14.3 da ABNT NBR ISO/IEC 27002:2013, 14.3, se aplica.

14.3.2 Proteção dos dados para teste

O controle 14.3.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

Convém que os dados operacionais contendo DP normalmente não sejam usados para

desenvolvimento e teste. O uso de DP reais nesses ambientes aumenta o risco de comprometimento

das informações. Em vez disso, convém que as organizações usem dados sintéticos ou tomem

medidas para ‘’ ocultar ‘’ (por exemplo, mascarar, ofuscar, desidentificar) quaisquer DP reais em uso.

24/57 NÃO TEM VALOR NORMATIVO

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

15 Relacionamento na cadeia de suprimento

15.1 Segurança da informação na cadeia de suprimento

15.1.1 Introdução

Projeto em Consulta Nacional

O objetivo especificado na ABNT NBR ISO/IEC 27002:2013, 15.1, se aplica.

15.1.2 Política de segurança da informação no relacionamento com os fornecedores

O controle em 15.1.1 e as diretrizes de implementação associadas e outras informações especificadas

na ABNT NBR ISO/IEC 27002 se aplicam. As seguintes diretrizes adicionais também se aplicam.

Diretrizes de implementação para a proteção de DP

No caso de uma organização precisar fazer uso dos serviços de um operador de DP, convém que

os operadores de DP sejam avaliados com base na experiência, confiabilidade e capacidade de atender

aos requisitos de proteção de DP, conforme estipulado pela legislação aplicável, regulamentação

ou nos contratos ou outros acordos legais.

Convém que a organização que atua como controlador de DP tenha um contrato por escrito com

qualquer fornecedor que atue como operador de DP. Convém que o contrato distribua claramente

funções e responsabilidades entre o controlador de DP e o operador de DP, e convém que contenha

seções apropriadas relacionadas à proteção de DP, a fim de responsabilizar o operador de DP

pelo tratamento realizado.

Convém que o contrato do controlador forneça pelo menos:

— uma declaração adequada sobre a escala, natureza e finalidade do tratamento contratado;

— suporte as funções do operador de DP em fornecer aos titulares de DP a capacidade de acessar

e analisar criticamente seus DP, e lidar com quaisquer reclamações levantadas pelos titulares

de DP (ver a Seção A.10);

— outras medidas organizacionais a serem adotadas para atender aos requisitos legais ou

regulamentares;

— autorização do controlador de DP para realizar auditorias nas instalações do operador de DP;

— obrigações de reporte em casos de violação de dados, tratamento não autorizado ou outro não

cumprimento de termos e condições contratuais, incluindo a identificação dos pontos de contato

de ambas as partes;

— método de instrução do controlador de DP para o operador de DP;

— medidas aplicáveis na rescisão do contrato, especialmente em relação à exclusão segura de DP

nas instalações ou no retorno de DP e mídia física.

Convém que o controlador de DP assegure que seus operadores DP não realizem nenhuma

subcontratação adicional de tratamento (isto é, faça uso de suboperadores) sem a aprovação prévia

do controlador de DP. Convém que o controlador de DP cumpra toda a legislação e regulamentação

pertinentes sobre isto.

NÃO TEM VALOR NORMATIVO 25/57

ABNT/CB-021

PROJETO ABNT NBR ISO/IEC 29151

OUT 2020

Convém que o controlador de DP assegure que seus operadores de DP não tratem os DP para

quaisquer outros fins que não aqueles especificados no contrato ou em outro contrato legal.