Escolar Documentos

Profissional Documentos

Cultura Documentos

Inteligencia Artificial - Aula 4

Enviado por

Junior DóriaDescrição original:

Título original

Direitos autorais

Formatos disponíveis

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documentoDireitos autorais:

Formatos disponíveis

Inteligencia Artificial - Aula 4

Enviado por

Junior DóriaDireitos autorais:

Formatos disponíveis

AULA 4 – DESAFIOS CONEXOS

APLICAÇÃO DA

INTELIGÊNCIA

ARTIFICIAL AO DIREITO

AULA 4 – DESAFIOS CONEXOS

GUSTAVO MASCARENHAS LACERDA PEDRINA

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 1

AULA 4 – DESAFIOS CONEXOS

INTRODUÇÃO ....................................................................... 3

1. CRIPTOGRAFIA, PROTEÇÃO DE DADOS PESSOAIS

E BLOQUEIO DE CONTEÚDOS E APLICAÇÕES......... 4

2. BLOCKCHAIN................................................................... 10

3. FAKE NEWS...................................................................... 13

REFERÊNCIAS .................................................................... 21

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 2

AULA 4 – DESAFIOS CONEXOS

INTRODUÇÃO

Como vai? Tudo bem?

Bom, agora que você já está craque em IA, entende suas origens, conhece

a evolução das máquinas, aprendeu os conceitos que envolvem o termo, sabe

diferenciar os tipos de IA, viu exemplos de como as máquinas funcionam no atual

estágio de desenvolvimento – inclusive em aplicações diretamente relacionadas

aos operadores do direito – e alcança quais são as possíveis aplicações no futuro,

é hora de complementarmos a sua formação, de modo que você seja capaz de

discutir assuntos correlatos que, de uma forma ou de outra, envolvem o aprendizado

da máquina e as questões diretamente ligadas ao seu funcionamento ou à sua

aplicação.

Nesse cenário, diversas aplicações recolhem dados por emissão de

cookies (pequenos arquivos que traçam quem esteve em um site) e controle de

permanência, formando uma nova cadeia de informações, provavelmente a mais

importante desde a criação da web (a blockchain, que estudaremos mais adiante).

Assim, a inteligência artificial e as neurociências aliadas à computação preditiva

avançam; em meio a tudo isso, plataformas distribuem notícias falsas, o que impõe

novas e importantes questões sociais que afetam a própria democracia.

Se você assistiu a alguns noticiários, ouviu jornais no rádio, leu periódicos ou,

de maneira mais ligada aos temas que tratamos, consultou a internet nos últimos

tempos, certamente ouviu falar de temas como criptografia, blockchain, fake news

e bloqueio de conteúdo de aplicações.

Essas são questões que mostram como a internet e as máquinas potencializam

debates que acompanham a evolução da sociedade da informação há algum

tempo. Não é de agora que nos preocupamos com a privacidade de nossas

comunicações, embora, recentemente, grandes empresas desafiem governos

poderosos em nome da privacidade dos dados...

Há séculos a humanidade discute como construir cadeias confiáveis de tutela

de dados, mas note como grandes conglomerados têm utilizado a blockchain

como solução... Não é de hoje que os boatos e as notícias falsas existem, mas

veja como ganharam importância no debate sobre a saúde das democracias nos

últimos momentos... Tem bastante tempo que discutimos a censura, mas perceba

como o bloqueio de alguns aplicativos (ainda que temporário) levantou vozes...

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 3

AULA 4 – DESAFIOS CONEXOS

Todos esses assuntos são de alguma forma ligados ao que tratamos nesse

curso. Por isso, vamos explorá-los nessa quarta e última aula. Você sairá desse curso

com conhecimentos bastante sólidos!

Bom, diante dessas percepções, vamos ver como esses temas têm se

desenvolvido?

Pronto para a nossa última aula? Então vamos lá!

1. CRIPTOGRAFIA, PROTEÇÃO DE DADOS PESSOAIS

E BLOQUEIO DE CONTEÚDOS E APLICAÇÕES

Em 1890, Warren e Brandeis publicaram nos EUA seu artigo com a teoria do

direito à privacidade (the right to privacy), popularizada quando Brandeis, então

Justice (ou Ministro) na Suprema Corte norte-americana, aplicou-a no julgamento

de Olmstead v. Estados Unidos. Segundo ele, o direito de privacidade (the right of

privacy) é o direito de ser deixado em paz (the right to be let alone), sendo esse “o

direito que deve ser o mais valorizado pelos homens civilizados”.

A privacidade se expandiu, tornando-se uma nova expressão da liberdade,

abarcando novos ramos do direito. Uma dessas evoluções está associada

diretamente à tecnologia: a proteção dos dados pessoais.

O mais notável esforço nesse campo vem da União Europeia (UE), que se

dedica a estabelecer princípios para a coleta, armazenamento e uso de dados

pessoais por indivíduos, organizações e pessoas desde o início da década de

80, com a instituição da Convenção n. 108 do Conselho da Europa. Ali já se

estabelecia que os dados deveriam ser “obtidos e processados de maneira justa e

legal”, devendo ser arquivados “para fins específicos e legítimos e nunca usados

de maneira incompatível com estes fins”.

Em 1995, com a Diretiva n. 95/46/EC – complementada em 2002 pela

Diretiva n. 2002/58/EC –, a UE passou a regular o uso deste tipo de informação

de seus residentes. Com o advento do novo Regulamento Geral de Proteção de

Dados, que entrou em vigor em 25 de maio de 2018, o bloco deu um importante

passo na proteção de dados diante do oceano de novas aplicações para as

coleções de big data atuais.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 4

AULA 4 – DESAFIOS CONEXOS

E no Brasil? A discussão chegou na última década por aqui, e, como vivemos

na sociedade da informação e o tema é urgente, rapidamente aprovamos a Lei

Geral de Proteção de Dados Pessoais (LGPDP), a Lei nº 13.709/2018, que, inspirada

na regulação europeia, estabelece um conjunto de regras de proteção aos dados

dos cidadãos brasileiros.

SAIBA MAIS

Veja aqui um programa bastante

interessante sobre a nova Lei de Proteção

de Dados brasileira. São 30 minutos que

valem a pena!

De Hert e Gutwirth (2014) postulam que a privacidade e a proteção de

dados são “direitos diferentes, complementares e fundamentais”. A distinção seria

necessária, conforme descrevem mais recentemente, porque as leis de proteção à

privacidade destinam-se à proteção da não interferência nos atos privados da vida,

criando um campo de autonomia e liberdade para os indivíduos, enquanto que

as leis de proteção aos dados devem destinar-se à transparência no tratamento

dos dados de indivíduos e organizações por parte de outros atores privados e

governos, possibilitando a cada um o controle de seus dados e a consciência de

como serão utilizados por terceiros.

Ou seja, precisamos tanto da proteção constitucional da privacidade quanto

da tutela específica dos nossos dados pessoais – ainda mais numa sociedade na

qual, como vimos ao longo desse curso, os dados implicam no desenvolvimento

da inteligência da máquina e, consequentemente, no dia a dia da maior parte da

humanidade.

A privacidade, afirmam Poullet e Rouvroy (2014, p. 61), “não é uma

liberdade com o mesmo status de outras”. Segundo os autores, “é essencial para

a formação da dignidade humana e para a autonomia individual e traduz esses

princípios morais para a esfera legal”, sendo, deste modo, “precondição necessária

para o usufruto de muitas outras liberdades e direitos fundamentais”. É só com

a garantia da intimidade que o indivíduo pode ser livre para tomar decisões e

formar sua opinião.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 5

AULA 4 – DESAFIOS CONEXOS

Diante dessas afirmações, você consegue perceber como é importante

ter certeza de que nossas comunicações não estão sendo monitoradas? Estar ou

não sendo monitorado é, sem dúvida, algo que influi na formação das nossas

vontades. A criptografia, uma técnica de codificação de dados, é hoje o caminho

mais seguro para garantirmos isso. Vamos ver juntos como?!

A criptografia atua por “chaves” (também chamadas de protocolos) privadas

e públicas. Uma forma bastante comum de aplicação da tecnologia é a criptografia

de ponta a ponta, na qual cada usuário tem uma chave privada. Quando dois

usuários trocam uma comunicação, as informações que estão contidas nesse

diálogo ficam protegidas pelo encontro das duas chaves privadas únicas. Quando

os dados são criptografados, é aplicado um algoritmo para codificá-los de modo

que eles não tenham mais o formato original e, portanto, não possam ser lidos. Os

dados só podem ser decodificados ao formato original com o uso de uma chave

específica, a do usuário de destino. Quando as chaves se cruzam, o texto passa a

fazer sentido.

Um exemplo muito antigo e rudimentar da prática era o Bastão Scytale,

inventado pelos espartanos, por volta do ano 500 a.C. Uma mensagem, escrita em

um pedaço de pergaminho, só fazia sentido quando enrolada em bastão feito

especificamente para decodificar aquele texto. Veja o exemplo na figura abaixo:

Modernamente, podemos exemplificar a tecnologia com o desenho abaixo.

Sem a chave correta (segunda figura) é praticamente impossível de se alcançar

o ponto C (o resultado decodificado da conversa) –, o trabalho para alcançá-lo

inviabiliza a tarefa. Enquanto isso, na primeira figura há um caminho criptografado

no qual A tem uma chave e B tem outra. Quando as duas se “encontram”,

o diálogo é “fechado”, sendo entregue o resultado legível, o ponto C. Note

que, apesar de complexo, o caminho é facilmente encontrado com as chaves

criptográficas adequadas:

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 6

AULA 4 – DESAFIOS CONEXOS

A B A B

?

2+?

2+? ? 2+?

?

?

2+?

C C

Nota: A imagem é de autoria desconhecida e circula há vários anos como

exemplificação da criptografia como técnica de opacidade.

(Com adaptações.)

Na próxima figura, você pode perceber o quanto é difícil para um hacker

espião interceptar a mensagem. Veja que ele não será capaz de entender os dados.

Maria João

Texto Texto

Olá, João. Olá, João.

Assinado Assinado

Maria

Chave Simétrica Maria

Texto cifrado

Criptografar

kla5%&ili(’&T Descriptografar

UT%776yuff7-

C = E (M,K) S&ghjhdf M = D (C,K)

C = Texto criptografado, cifrado

M = Mensagem (texto)

K = Chave Secreta Espião

E = Função CRIPTOGRAFAR

D = Função DESCRIPTOGRAFAR

Disponível em: blog.certisign.com.br.

(com adaptações.)

Isso ocorre, por exemplo, nas comunicações de WhatsApp. A própria empresa

explica como aplica a criptografia de ponta a ponta nas conversas que mantemos pelo

aplicativo. Confira em: <https://faq.whatsapp.com/general/28030015/?lang=pt_

pt> e <https://faq.whatsapp.com/pt_pt/general/28030015?lang=en> (texto em

inglês). Em alguns casos, a criptografia causa controvérsia.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 7

AULA 4 – DESAFIOS CONEXOS

É quase impossível para as autoridades em uma investigação, ainda que

autorizadas pelo judiciário, interceptar comunicações protegidas por criptografia.

Quando conseguem, as autoridades na verdade invadem os dispositivos, não os

aplicativos, fazendo espelhamentos em tempo real das telas das máquinas. Isso

nos leva ao terceiro ponto desse tópico: o bloqueio de conteúdos e aplicativos.

Entre 2007 e 2018, assistimos a diversas ordens judiciais que bloquearam

aplicativos no Brasil. O YouTube sofreu, ainda em 2007, um bloqueio parcial por se

negar a retirar do ar um vídeo íntimo de uma modelo. O Facebook recebeu, entre

2012 e 2018, ao menos três casos de repercussão sobre o bloqueio de conteúdo

em sua rede. O WhatsApp mesmo foi bloqueado ao menos quatro vezes entre

2015 e 2016 por se negar a oferecer os conteúdos de conversas de seus usuários.

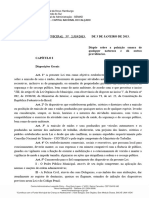

A questão chegou inclusive no Supremo. Nos dias 2 e 5 de junho de 2017,

aconteceu no Tribunal uma audiência pública para discutir os objetos da ADPF

403 e da ADI 5.527. A primeira, de relatoria do ministro Edson Fachin, discute a

compatibilidade de ordens judiciais de bloqueio do WhatsApp com a liberdade

de comunicação. A segunda, de relatoria da ministra Rosa Weber, discute a

constitucionalidade dos incisos III e IV do art. 12 do Marco Civil da Internet (MCI),

que autorizam a imposição das sanções de “suspensão temporária” e de “proibição

do exercício das atividades” de provedores de conexão e aplicações de internet.

SAIBA MAIS

Quanto tempo demoraria para quebrarmos uma chave criptográfica de 256 bits (uma

das mais comuns hoje em dia)?

220000000000

Você não vai acreditar, mas eis a resposta:

“Imaginemos que o computador mais rápido do planeta – Sunway TaihuLight, capaz

de processar 93 quatrilhões de instruções por segundo – em breve esteja no bolso dos

7,5 bilhões de habitantes do planeta. Imaginemos também que todos esses habitantes

000000000000

se unam na tarefa de varrer todas as possibilidades de uma chave criptográfica

simétrica com comprimento de 256 bits, já comum hoje em dia. Em quanto tempo

varreremos todas as possibilidades de combinação de bits dessa chave? Fazendo as

contas: 7 bilhões e 500 milhões de habitantes no planeta com poder computacional

individual de calcular 93 quatrilhões de instruções por segundo. Isso resulta numa

capacidade combinada de testar aproximadamente 22 milhões de bilhões de bilhões

000000000000

de bilhões de possibilidades por ano. Você não leu errado, não existem palavras

duplicadas, se trata do numeral 22 seguido de 33 zeros. Assim sendo, demoraríamos

aproximadamente 5,2 milhões de bilhões de bilhões de bilhões de bilhões de anos

para varrer todas as possibilidades de combinação dos 256 bits 0s e 1s. Considerando

que o universo tem idade estimada em 13,3 bilhões de anos, demoraríamos muito

mais tempo do que gostaríamos para conseguir tal façanha.”

Disponível em: blog.ipog.edu.br. Acesso em: 5 dez. 2019.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 8

AULA 4 – DESAFIOS CONEXOS

SAIBA MAIS

Na plataforma Bloqueios.info, você pode ver todos os casos rumorosos

de bloqueios de conteúdo ou de aplicativos no Brasil.

Nos EUA, há grande desconfiança por parte dos usuários sobre o

fornecimento de backdoors (portas traseiras) pelas principais empresas de

tecnologia para que as autoridades monitorem seus usuários, mas não há

comprovação da prática.

Você pode ter pensado: e a inteligência artificial nisso tudo?

Bem, já imaginou se todas as comunicações que são protegidas pela

criptografia deixassem de ser? Robôs algorítmicos, que funcionam essencialmente

a partir de grandes volumes de dados, poderiam facilmente rastrear tudo o que

você pensa e diz, impactando de maneira decisiva na sua privacidade e, como

vimos acima, em última análise, até na formação da sua vontade. Percebeu como

o tema é importante? Os dados são a principal matéria-prima para a aplicação de

inteligência artificial, por isso a gestão das grandes coleções de big data (que,

aliás, todos nós produzimos e incrementamos diariamente) é tão importante para

o debate acerca dos usos e aplicações de inteligência artificial.

Para fecharmos esse assunto tão intrigante, veja aqui uma palestra sobre os

porquês de a proteção de dados pessoais ser essencial atualmente (são só 12

minutinhos):

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 9

AULA 4 – DESAFIOS CONEXOS

SAIBA MAIS

Quer se aprofundar academicamente na proteção de dados?

Convido você a ler dois textos interessantes:

1. Xeque-mate: o tripé de proteção de dados pessoais no xadrez das iniciativas legislativas no Brasil; e

2. Parece que o juiz não entende: entrevista com o criador da criptografia utilizada no WhatsApp.

2. BLOCKCHAIN

A blockchain é uma das maiores invenções no campo informático desde a

web. Essa tecnologia registra as operações em sistema P-2-P (pessoa-para-pessoa)

e está baseada em quatro fundamentos: o registro compartilhado das transações

(ledger), o consenso para verificação das transações, um contrato que determina

as regras de funcionamento das transações e, finalmente, a criptografia, que é o

fundamento de tudo. Processos complexos e lentos, suscetíveis a confirmações

de vários níveis e expostos a furto de dados em toda a cadeia, podem, com o uso

dessa tecnologia, tornarem-se rastreáveis e permanentes.

Na blockchain, os registros são encadeados, de forma que cada novo

registro dependa do anterior. Esses registros são blocos de transações, daí o

nome blockchain (cadeia de blocos). Ao mesclar o conceito de um livro-razão,

que contém as entradas contábeis de uma empresa e seu caráter distribuído, a

blockchain também passou a ser chamada de distributed ledger (livro-razão

distribuído).

Eleito o processo que utilizará a tecnologia, são programados na blockchain

os contratos, isto é, as regras de negócio aplicadas aos sistemas (ANDERSON e

SHAPIRO, 2019). O Bitcoin, que ficou famoso nos últimos anos, nada mais é que

um tipo de contrato, ainda muito rudimentar. Nessa programação também são

incluídos os níveis de acesso dos membros da rede às informações contidas na

ledger. A partir daí, todas as novas transações serão registradas e operadas de

acordo com o que foi programado.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 10

AULA 4 – DESAFIOS CONEXOS

Trata-se de uma maneira revolucionária de estocar e registrar informações

on-line. Ela funciona como um grande registro público de dados em que cada

bloco na cadeia de informações contém dados com contratos, registros de

operações, provas de autenticidade, entre outras possibilidades. Cada bloco nessa

cadeia está conectado de forma segura ao próximo por uma assinatura digital

criptografada, o código hash.

BLOCO 1 BLOCO 2 BLOCO 3

CONTEÚDO CONTEÚDO

CONTEÚDO + +

HASH 0 HASH 1

HASH 0 HASH 1 HASH 2

O hash de um bloco é único e representa ao final todas as informações

contidas no bloco que ele “fechou” da cadeia. Assim, o próximo bloco não

precisará conter toda a informação do bloco anterior – começará apenas com o

hash do último.

NOTA

Aqui vale uma explanação maior para os interessados: uma função hash (ou função de

dispersão) pode ser definida como uma função que recebe como entrada uma cadeia

de tamanho arbitrário e dá como saída uma cadeia de tamanho fixo, denominada valor

de hash. O cálculo da saída da função deve ser computável eficientemente, em tempo

linear sobre o tamanho da cadeia de entrada. Uma função hash criptográfica é uma

função hash que é resistente à colisão, resistente à pré-imagem e resistente à segunda

pré-imagem. Essas três propriedades estão relacionadas e seguem suas definições:

1. Resistência à colisão: uma função hash H é considerada resistente à colisão se é

impraticável encontrar duas cadeias, x e y, tal que x ≠ y, e H (x) = H(y). Intuitivamente,

ela será resistente à colisão se é difícil encontrar duas mensagens com o mesmo valor

de hash.

2. Resistência à pré-imagem (ou propriedade de mão-única): uma função de hash H

é considerada resistente à pré-imagem se, dado um valor de hash y, é impraticável

computar qualquer cadeia de entrada x, tal que H(x) = y.

3. Resistência à segunda pré-imagem: uma função hash H é considerada resistente à

segunda pré-imagem se, dado uma cadeia x, é impraticável encontrar uma cadeia y,

tal que x ≠ y, e H(x) = H(y).

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 11

AULA 4 – DESAFIOS CONEXOS

Com o crescimento da cadeia de blocos, a informação torna-se cada vez

mais segura e estável, já que cada novo bloco inserido legitima todos os anteriores,

porque depende deles para existir. Com mais blocos e mais usuários, a tecnologia

também ganha em segurança. A tecnologia é baseada na checagem contínua de

dados públicos, ou seja, se um usuário mal-intencionado inserir uma informação

inverídica em blocos anteriores, o bloco ilegítimo não poderá ser encaixado na

cadeia, tornando-se imprestável.

A ideia é bastante similar, por exemplo, à que norteia o funcionamento do

Sistema Financeiro e as suas transações, com uma diferença fundamental: baseada

num registro público difuso de informações, ela elimina a figura do intermediário,

o “homem do meio”. Ela torna possível que uma pessoa transfira uma quantia,

em moeda digital, para outro indivíduo sem precisar de nenhuma conta bancária,

apenas registrando isso no bloco de informações que está sendo criado naquele

momento.

Mas a funcionalidade da blockchain vai muito além das transações bancárias:

como qualquer tipo de dado pode ser gravado numa cadeia de informações

desse tipo, a indústria de pedras preciosas, por exemplo, está usando a blockchain

para catalogar diamantes. A tecnologia poderia também simplificar sobremaneira

os registros cartoriais, evitar a falsificação de medicamentos e melhorar o rastreio

de animais ou mercadorias desde a sua origem. Basta registrar todos esses dados

em blocos.

Essa cadeia de dados permite ainda a criação dos smart contracts, contratos

inteligentes que podem ser executados automaticamente desde uma ordem pré-

agendada na cadeia de informações. Os smart contracts são contratos escritos

em código de computador que se diferenciam de suas contrapartes jurídicas

por serem autoexecutáveis. Isto é, uma vez aceitos, cumprem automaticamente o

acordo estabelecido nas linhas de código, ou garantem que este seja cumprido.

No direito, podemos aplicar um smart contract em contratos de compra e

venda. Por exemplo: uma parte concorda em transferir a quantia, a outra concorda

em transferir a chave e imediatamente os valores e a propriedade são transferidos

de forma autêntica, sem a necessidade de se fazerem alterações de registro

em cartório para autenticar aquela transação. Cria-se, assim, o que se chama de

trustless trust, um sistema que não depende de confiança entre as partes, já que é

confiável em si. Não é incrível?!

Sob o aspecto da intimidade e da privacidade de dados, essa nova tecnologia

traz evoluções consideráveis. Em primeiro lugar, porque tem efeito dissuasório

para invasões por hackers para o furto de informações bancárias.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 12

AULA 4 – DESAFIOS CONEXOS

É inútil invadir apenas um computador para efetivar transações, toda a cadeia

pública de informação do restante daquela blockchain negará a utilização do

dado ao usuário mal-intencionado. Hackear a cadeia só seria efetivo se a maior

parte dos computadores-usuários que mantém e autentica as informações fosse

hackeada ao mesmo tempo (o ataque dos 51%), o que é praticamente inviável

numa cadeia difusa e bem distribuída de informações que tem confirmação em

rede por maioria dos usuários.

Com a tecnologia do livro-razão distribuído podemos estar diante de um

daqueles momentos na história em que testemunhamos a explosão do potencial

criativo da humanidade, como ocorreu com a web há alguns anos, levando ao

crescimento exponencial de usos e aplicações de uma tecnologia.

Na inteligência artificial, vimos que quanto mais confiáveis os dados, melhor

é a aplicação dos robôs algorítmicos. A blockchain é capaz de tutelar dados de

maneira confiável, bem distribuída e segura. Assim, se os usuários escolherem

disponibilizar seus dados, essa tecnologia pode ser importante para a melhoria das

técnicas de IA na medida que estão sendo fornecidos dados confiáveis, a abranger

dois dos “V’s” que vimos na primeira aula: valor e veracidade da informação. Viu

só como tudo está conectado?

SAIBA MAIS

Assista aqui a um vídeo bem

interessante produzido pela

IBM sobre o funcionamento da

blockchain.

3. FAKE NEWS

O fenômeno das notícias falsas não é novo: segundo Darnton, elas existem

pelo menos desde o Século VI, quando o historiador bizantino Procópio arruinou

a reputação do imperador Justiniano com o texto intitulado “Anekdota”.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 13

AULA 4 – DESAFIOS CONEXOS

“E as notícias falsas sempre existiram. Procópio foi um historiador bizantino

do Século 6 famoso por escrever a história do império de Justiniano. Mas ele

também escreveu um texto secreto, chamado ‘Anekdota’, e ali ele espalhou

‘fake news’, arruinando completamente a reputação do imperador Justiniano e

de outros. Era bem similar ao que aconteceu na campanha eleitoral americana.”

Fonte: Folha de S.Paulo. Acesso em 4 dez. 2019.

Afirma-se ainda, no entanto, que o ocidente testemunhou a primeira

difusão escrita de um boato como notícia verdadeira em 1755, quando um

grande terremoto atingiu Lisboa. Mais especificamente, foram divulgados na

ocasião os panfletos de relações de sucessos. Segundo Araújo (2006), eram

“histórias tipicamente distorcidas que continham omissões, elementos de fantasia,

negligência e incerteza”, a difundir a “notícia’’ de que uma aparição da Virgem

Maria teria salvo as vidas de alguns dos sobreviventes.

Os jornais com informações apuradas, como conhecemos hoje, apenas se

popularizaram no Século XIX. De fato, foi só a partir do lançamento do The New

York Times, em 1896, que o modelo de negócios de jornais diários de notícias

como fonte confiável de informação tomou corpo no ocidente.

Mesmo naquela época, ainda eram comuns as publicações que mixavam

notícias verdadeiras e exageradas. Bom exemplo disso era o Morning Journal, de

William Randolph Hearst (inspiração mais tarde para o personagem principal de

Cidadão Kane, de Orson Welles), que incentivou, em boa medida com notícias

falsas ou, no mínimo, bastante infladas, a guerra hispano-americana.

Na contemporaneidade, a internet trouxe novos desafios também na

aferição de veracidade das notícias, que são divulgadas agora em meios sociais

expandidos e potencializados pela conexão em rede. Os últimos anos certamente

consistiram no ápice da circulação de notícias falsas em toda a história da

humanidade. Se antes a limitação de um boato dificilmente transpassava os limites

de uma cidade ou, quando muito, de um país, hoje, um boato torna-se global

sem grandes dificuldades, com consequências imprevisíveis.

Com o avanço da tecnologia, testemunhamos a difusão de casos nada

críveis vendidos como notícias verdadeiras . O principal meio de difusão desse

tipo de “informação” tem sido as redes sociais. Nesse cenário, a difusão de notícias

falsas tem poder social que não pode ser ignorado. O próprio Facebook foi alvo

de uma notícia falsa no começo de 2016, quando ex-funcionários da empresa

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 14

AULA 4 – DESAFIOS CONEXOS

teriam declarado que a rede social “suprimiu rotineiramente publicações e notícias

tidas como de caráter conservador”. Reportagens de jornais respeitados se

seguiram ao suposto vazamento e revelaram que a plataforma teria, inclusive,

impulsionado fatos ligados a candidatos do Partido Democrata e deliberadamente

sabotado republicanos nas eleições de 2012. Nada disso era verdade – um

“engano”, como preferiram os periódicos.

Diversas reportagens da imprensa especializada deram conta de tais

denúncias, entre elas, Gizmodo, The Guardian e The Telegraph.

O que leva alguém a investir na disseminação de notícias falsas? Há várias

respostas para esse questionamento. A mais óbvia delas é a financeira: propagar

notícias falsas em redes sociais pode ser uma boa fonte de renda em algumas

partes de um mundo globalizado caracterizado por economias integradas; a

outra tem cunho mais ideológico, no sentido de difundir fake news para atingir

determinada ideia, agenda, organização, movimento ou agente político (ALCOTT

e GENTZKOW, 2016). Ambas as possibilidades ensejam sérias preocupações no

que concerne à intimidade dos internautas.

A disseminação de notícias falsas pode levar à definição de aspectos

ideológicos dos indivíduos – ou, pelo menos, à sua reafirmação –, prejudicando

a formação de convencimentos em espaços sociais que deveriam viabilizar níveis

mais adequados de simetria informacional. Os algoritmos de redes sociais

favorecem a criação de vínculos “em bolha”, facilitando as interações entre os

usuários que compartilham de similares interesses, opiniões, localizações, etc. Tal

fenômeno é conhecido pela literatura especializada como filter bubble (filtro da

bolha).

SAIBA MAIS

Veja aqui, em apenas nove minutos,

uma palestra bastante relevante

sobre as bolhas nas redes sociais.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 15

AULA 4 – DESAFIOS CONEXOS

O problema nisso é que, enquanto no século passado havia maior

conhecimento acerca de quem eram os editores dos veículos de comunicação

– podendo, até certo ponto, se escolher os meios de informação e comparar

opiniões em meridianos opostos do espectro político –, na internet os algoritmos

assumiram este papel. O cidadão comum perdeu, em boa parte, a capacidade

de ter contato com notícias e opiniões diversas das suas próprias e do seu círculo

imediato de contatos.

No campo ideológico, as notícias falsas certamente têm papel

supranacional. Há uma guerra de desinformação na internet, com participantes

importantes no cenário geopolítico mundial. De acordo com Jowett e O’Donell

(2005), as campanhas de desinformação são uma criação soviética. O próprio

termo “desinformação” deriva da palavra “dezinformatsiya” – o nome que designava

o departamento de contrapropaganda da KGB. Nos últimos anos, a Rússia vem

intensificando o uso da desinformação como tática de influência geopolítica.

Há uma investigação nos EUA sobre uma possível tentativa do Kremlin

em intervir no cenário eleitoral americano. O Twitter tem se mostrado uma das

principais vias para a realização destas sofisticadas iniciativas. Análises indicam

que robôs estariam disseminando notícias de forma estratégica, explorando

fragilidades políticas e características pessoais de agentes políticos dos Estados

Unidos.

Exemplo disso se deu no caso Nicole Mincey, usuária da rede Twitter

sob o endereço “@ProTrump45”, e que teria feito elogios ao presidente norte-

americano e à sua forma de governar. Em um curto espaço de tempo, Trump

repostou os elogios recebidos de Mincey. O problema nisso é que se apurou que

tal usuária, em verdade, nem sequer existia, tendo a conta correspondente sido

posteriormente suspensa pelo Twitter. A partir disso, levantou-se a suspeita de

que o perfil teria sido criado por um robô russo para atrair a atenção e influenciar

as escolhas do presidente dos EUA. Em dado momento, Nicole tinha mais de

150 mil seguidores, os quais não puderam ser identificados como pessoas reais

ou outros robôs, seguidos por ela também para passar a falsa impressão de que

consistiam em usuários populares na rede social. A esse respeito, leia a matéria

“Para especialistas, fã de Trump em rede social pode ser robô russo”, da Folha de

S.Paulo.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 16

AULA 4 – DESAFIOS CONEXOS

Em resposta a problemas como esse, pesquisadores e professores de

universidades norte-americanas criaram uma aplicação que passou a monitorar

os movimentos de prováveis robôs algoritmos que controlam contas de Twitter a

partir da Rússia – o denominado projeto Hamilton 68.

Os robôs de algoritmos podem ir além. Bessi e Ferrara (2016) estimaram

em estudo que havia 400 mil contas do Twitter comandadas por robôs nas

eleições de 2016 nos EUA. Essas contas foram responsáveis por 3,8 milhões de

postagens no mês que antecedeu as eleições, algo em torno de 20% de todas as

postagens sobre o tema no período pesquisado. A intervenção, segundo esses

pesquisadores, foi capaz de distorcer os debates on-line sobre o tema.

Há outros exemplos claros da afetação de eleições majoritárias por robôs de

algoritmos. Em maio de 2017, na semana das eleições presidenciais francesas, um

pacote de dados contendo fotos e dados bancários do presidenciável Emmanuel

Macron foi vazado no influente fórum de hackers “/pol/’’, que fica hospedado no

site de anonimato 4chan.org.

O escândalo que se seguiu ao vazamento ficou conhecido como Macron

Leaks. A equipe de Macron reconheceu que dados haviam sido furtados, mas

alegou que o então candidato não era o dono de todos os documentos bancários

apresentados, muitos dentre os quais davam conta da existência de contas

bancárias supostamente não declaradas por Macron. Nos dias que se seguiram,

descobriu-se que o ataque na verdade fora orquestrado pelo 28 APT, também

conhecido como Fancy Bear, um grupo de hackers provavelmente russo.

Desde o momento em que os dados vazaram, robôs algoritmos que

estavam desativados desde o término das eleições estadunidenses passaram a

imediatamente distribuir o conteúdo. O movimento pode indicar que, além do

domínio geopolítico-estratégico de governos, pode existir um mercado negro

de robôs algoritmos que controlam contas de redes sociais para espalhar notícias.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 17

AULA 4 – DESAFIOS CONEXOS

A dificuldade real está em estabelecer a veracidade da informação

oferecida. Com a aplicação de técnicas de inteligência artificial, os robôs

algorítmicos são capazes de predizer e emular comportamentos humanos com

relativa facilidade. Podem até buscar na rede informações que preencham seus

perfis e imitar padrões de publicações de humanos (CAO, YANG e PALOW), sendo

capazes de se envolver em discussões populares para, com publicações baseadas

em palavras-chave, adquirir a confiança de usuários reais que passam a segui-

los. Alguns deles aprendem a mimetizar tão bem um usuário real que podem se

tornar um verdadeiro “clone” de um perfil verdadeiro (FERRARA et al, 2016).

Há um paradoxo nas redes: não é mais possível saber se um usuário é real

ou se ele é um robô utilizando-se do conjunto de informações de um usuário real

para mimetizá-lo. Esse comportamento dos detentores desse tipo de tecnologia,

meio principal de disseminação de notícias falsas, representa um sério desafio

para a intimidade dos usuários da rede, que veem seus dados subtraídos para a

construção de perfis falsos.

A par disso tudo, é certo que o aumento de postagens e compartilhamentos

– por usuários reais ou robôs – beneficia os detentores das redes sociais na medida

que torna possível o oferecimento aos anunciantes de um público maior e mais

ativo, que busca incessantemente novidades em sua rede.

Uma possível via de resolução do problema é o estabelecimento de

padrões de colaboração entre esses novos agentes privados difusores de notícias –

as redes sociais – e o Estado, contanto que não representem ameaça à intimidade.

A inteligência artificial, quando se trata do fenômeno das fake news, pode

ser utilizada tanto para disparos maciços de notícias falsas por robôs algorítmicos

que querem desinformar populações para influenciar em suas escolhas, como

para tentar inibir esse tipo de utilização da tecnologia. Os responsáveis pela

segurança da informação no Facebook, mais notável rede social, dizem que vêm

aumentando seus esforços de colaboração com as autoridades e que planejam

implementar técnicas de machine learning para coibir os abusos das fake news.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 18

AULA 4 – DESAFIOS CONEXOS

SAIBA MAIS

Gostaria de te convidar a assistir a três vídeos que versam sobre a temática das fake news.

No primeiro, você verá como as técnicas de IA são aplicadas para “imitar” perfeitamente o

ex-presidente norte-americano Barack Obama, reproduzindo sua face e seus movimentos

musculares:

No segundo vídeo, produzido pelo TSE, a abordagem enfoca o perigo das fake news para a

democracia:

Por fim, temos uma palestra. Nela, discorre-se sobre como as fake news afetam e moldam o

mundo da chamada “pós-verdade” e a importância dos sites de checagem de fatos:

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 19

AULA 4 – DESAFIOS CONEXOS

CONCLUSÃO

As novas tecnologias têm sido capazes de afetar o ser humano em um nível

jamais imaginado. Elas são capazes de reposicionar o modo como nos inserimos

no mundo – e isso é bastante coisa! Depois do que vimos nessa aula, percebemos

que acima de todas essas tecnologias e desses fenômenos está a inteligência

artificial. Ela é a ferramenta capaz de potencializar desde a necessidade que temos

de conservar a nossa privacidade, à indispensabilidade de protegermos nossos

dados e até a urgência de garantirmos a fidelidade das informações (e das fontes)

que buscamos.

A IA pode ser, como acabamos de ver, utilizada tanto para o bem quanto

para o mal. Seus efeitos são inegáveis e mal podemos imaginar nesse ponto da

história como ela ainda nos afetará. Uma coisa é certa: precisamos acumular o

máximo de conhecimento possível para termos certeza do alcance e da magnitude

da tecnologia com a qual estamos lidando – mas sem cometer os erros que,

aprendemos, não têm nada a ver com IA (já podemos dizer “não, a IA não é um

robô humanoide” ou “ não, ela ainda não está tão avançada ao ponto que tomará

o controle de si própria para aniquilar a humanidade... isso é o exterminador do

futuro, não existe!”). Temos ainda um bom alcance de como a IA tem sido aplicada

ao direito, inclusive aqui no Supremo. Ufa! Como aprendemos neste curso!

Espero que você tenha aproveitado esta oportunidade de aprendizagem

e que continue se aprofundando nos conceitos e nos temas que trouxemos aqui.

Foi um prazer acompanhá-lo(la)!

Nos vemos na próxima – se um robô algorítmico não me substituir...

(Brincadeira, você sabe que não estamos nesse ponto ainda!)

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 20

AULA 4 – DESAFIOS CONEXOS

REFERÊNCIAS

ALCOTT, H.; GENTZKOW, M. Social media and fake news in the 2016. Journal of

Economic Perspectives, v. 31, n. 2, spring, 2017, p. 211-236. Disponível em: <https://

web.stanford.edu/~gentzkow/research/fakenews.pdf>. Acesso em: 4 dez. 2019.

ANDERSON, D. L.; SHAPIRO, L. Introduction to chain codes. The mind project:

consortium on cognitive science instruction. Disponível em: <http://www.mind.

ilstu.edu/curriculum/chain_codes_intro/chain_codes_intro.php>. Acesso em: 4

dez. 2019.

ARAÚJO, A. C. The Lisbon earthquake of 1755: public distress and political

propaganda. E-JPH, v. 4, n. 1, Brown University, summer, 2006. Disponível em:

<https://www.brown.edu/Departments/Portuguese_Brazilian_Studies/ejph/html/

issue7/html/aaraujo_main.html>. Acesso em: 4 dez. 2019.

BESSI, A.; FERRARA, E. Social bots distort the 2016 U.S. presidential election

discussion. First Monday, v. 21, n. 11. Disponível em: <https://firstmonday.org/ojs/

index.php/fm/article/view/7090/5653>. Acesso em: 4 dez. 2019.

CAO, Q.; YANG, X.; YU, J.; PALOW, C. Uncovering large groups of active malicious

accounts in online social networks. In Proceedings of the 2014 ACM SIGSAC

Conference on Computer and Communications Security. ACM, p. 477-488.

Disponível em: <https://www.eecis.udel.edu/~ruizhang/CISC859/S17/Paper/p19.

pdf>. Acesso em: 4 dez. 2019.

CONSELHO DA EUROPA. TREATY 108. Strasburgo, 1981. Disponível em: <https://

www.coe.int/en/web/conventions/full-list/-/conventions/treaty/108>. Acesso em:

4 dez. 2019.

DE HERT, P.; GUTWIRTH, S.; NOUWT, S.; POULLET, Y. Reinventing data protection?

Springer: Bruxelas, 2014, p. x (prefácio).

FERRARA, E. Desinformation and social bot operations in the run up to the 2017

french presidential election. University of Southern California. Disponível em:

<https://arxiv.org/ftp/arxiv/papers/1707/1707.00086.pdf>. Acesso em: 4 dez. 2019.

FERRARA, E.; VAROL, O.; DAVIS, C.; MENCZER, F.; FLAMMINI, A. The rise of social

bots. Communications of the ACM, v. 59, n. 7, p. 96-104. Disponível em: <https://

cacm.acm.org/magazines/2016/7/204021-the-rise-of-social-bots/fulltext>. Acesso

em: 5 dez. 2019.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 21

AULA 4 – DESAFIOS CONEXOS

GUTWIRTH, S.; LEENES, R.; De HERT, P. Reloading data protection: multidisciplinary

insights and contemporary challenges. Dordrecht: Springer, 2014, p. 61.

JOWETT, G.; O’DONELL, V. Propaganda and persuasion. Londres: Sage

Publications, 2005. p. 21-23.

Olmstead v. United States, 277 U.S. 438 (1928). Disponível em: <https://supreme.

justia.com/cases/federal/us/277/438/case.html>. Acesso em: 4 dez. 2019.

POULLET, Y.; ROUVROY, A. The right to informational self-determination and the

value of self-development: resseassing the importance of privacy to democracy.

In: DE HERT, P.; GUTWIRTH, S.; NOUWT, S.; POULLET, Y. Cit. p. 61.

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 22

AULA 4 – DESAFIOS CONEXOS

APLICAÇÃO DA INTELIGÊNCIA ARTIFICIAL AO DIREITO 23

Você também pode gostar

- Responsabilidade Civil Pelo Uso Indevido de Dados PessoaisDocumento16 páginasResponsabilidade Civil Pelo Uso Indevido de Dados PessoaisLeila Zimmermann MayerAinda não há avaliações

- O Fenômeno Do Shareting e A Repercussão JurídicaDocumento15 páginasO Fenômeno Do Shareting e A Repercussão JurídicaHeloísa SantosAinda não há avaliações

- Fundamentos da Computação ForenseDocumento16 páginasFundamentos da Computação ForenseCelioCandeiasAinda não há avaliações

- Tipos e Funções Das MarcasDocumento289 páginasTipos e Funções Das MarcasCid FreitasAinda não há avaliações

- Direito Digital - Elemento Tempo e Princípio da TerritorialidadeDocumento4 páginasDireito Digital - Elemento Tempo e Princípio da TerritorialidadeBruna Panini PortiolliAinda não há avaliações

- Proteção de Dados como DireitoDocumento18 páginasProteção de Dados como DireitoLorena AmaralAinda não há avaliações

- Responsabilidade civil dos influenciadores digitaisDocumento19 páginasResponsabilidade civil dos influenciadores digitaisJaqueline MoreiraAinda não há avaliações

- Relações Contratuais Entre Empresas e Influenciadores PDFDocumento79 páginasRelações Contratuais Entre Empresas e Influenciadores PDFMacacoRhesus Medicina e AlternativaAinda não há avaliações

- A Obsolescência Perceptiva No Contexto Do Consumo Contemporâneo - A Marca Apple Na Venda de IphonesDocumento83 páginasA Obsolescência Perceptiva No Contexto Do Consumo Contemporâneo - A Marca Apple Na Venda de IphonesRafael Wada100% (1)

- Publicidade Enganosa e AbusivaDocumento26 páginasPublicidade Enganosa e AbusivaKevin Kossar FurtadoAinda não há avaliações

- Responsabilidade civil dos influenciadores digitaisDocumento56 páginasResponsabilidade civil dos influenciadores digitaisAmanda Dal'Acqua NeryAinda não há avaliações

- Crimes Virtuais Frente A Falta de Legislação e Educação DigitalDocumento42 páginasCrimes Virtuais Frente A Falta de Legislação e Educação DigitalverandirAinda não há avaliações

- Tratamento Dados Criancas BorelliDocumento12 páginasTratamento Dados Criancas BorelliYasmin SoaresAinda não há avaliações

- Uma Analise Do Modo de Influencia Dos inDocumento15 páginasUma Analise Do Modo de Influencia Dos inHelenaAinda não há avaliações

- Dano Moral em RicocheteDocumento3 páginasDano Moral em Ricochetecamus333Ainda não há avaliações

- Teoria Geral Do Direito DigitalDocumento177 páginasTeoria Geral Do Direito DigitalThiago Laurindo 2Ainda não há avaliações

- O Poder Dos Influenciadores Digitais Sobre A Sociedade Do Consumo Por Meio Do InstagramDocumento15 páginasO Poder Dos Influenciadores Digitais Sobre A Sociedade Do Consumo Por Meio Do InstagramJammilly MourãoAinda não há avaliações

- A Nova Dimensão Da Proteção Do Consumidor Digital Diante Do Acesso A Dados Pessoais No CiberespaçoDocumento33 páginasA Nova Dimensão Da Proteção Do Consumidor Digital Diante Do Acesso A Dados Pessoais No CiberespaçoAlexandre Bento Bernardes de AlbuquerqueAinda não há avaliações

- Inteligência Artificial: Origens e Conceitos FundamentaisDocumento20 páginasInteligência Artificial: Origens e Conceitos FundamentaisJunior DóriaAinda não há avaliações

- Aplicação atual da inteligência artificial no direito brasileiro e nos EUADocumento17 páginasAplicação atual da inteligência artificial no direito brasileiro e nos EUAJunior DóriaAinda não há avaliações

- Plano de Ensino - Direito DigitalDocumento3 páginasPlano de Ensino - Direito DigitalRodrigo Araújo ReülAinda não há avaliações

- Desigualdade Social e Informática EducativaDocumento21 páginasDesigualdade Social e Informática Educativaten.magno@ig.com.brAinda não há avaliações

- Marketing de influência e Digital InfluencerDocumento11 páginasMarketing de influência e Digital InfluencerCarol BarrocaAinda não há avaliações

- Juristas e Ludistas No Seculo XXI A RealDocumento130 páginasJuristas e Ludistas No Seculo XXI A RealGuilherme RochaAinda não há avaliações

- CLAUSLADO LGPD 2022janDocumento9 páginasCLAUSLADO LGPD 2022janMarcelo Roberto Ribeiro100% (2)

- TIC40Documento9 páginasTIC40óscar russoAinda não há avaliações

- Sociedade Da InformaçãoDocumento116 páginasSociedade Da InformaçãoWeb2Brasil100% (2)

- A Ética Da InformaçãoDocumento25 páginasA Ética Da InformaçãoPaulo Alves Guerra João Pessoa ParaíbaAinda não há avaliações

- Ferramentas digitais para crescimento competitivoDocumento23 páginasFerramentas digitais para crescimento competitivoIrina LourenAinda não há avaliações

- Desigualdade digital e políticas de inclusãoDocumento9 páginasDesigualdade digital e políticas de inclusãoIvan Dutra BeloAinda não há avaliações

- O direito ao esquecimento e a ressocializaçãoDocumento22 páginasO direito ao esquecimento e a ressocializaçãoWanderson RodriguesAinda não há avaliações

- Souza Deborah Port Il Ho Marques de 2015Documento340 páginasSouza Deborah Port Il Ho Marques de 2015cahrolinadiasAinda não há avaliações

- LGPD guia rápidoDocumento12 páginasLGPD guia rápidoAlessandro Paschoal Francisco67% (3)

- Responsabilidade civil em redes sociaisDocumento30 páginasResponsabilidade civil em redes sociaiscopom bpm100% (1)

- Regula BIGTECHS Sleeping Giants RelatorioDocumento34 páginasRegula BIGTECHS Sleeping Giants RelatorioJoão VítorAinda não há avaliações

- Cidadania Digital, Breves ReflexõesDocumento23 páginasCidadania Digital, Breves ReflexõesguiAinda não há avaliações

- DANO MORAL EM RICOCHETE EM CASOS DE ERRO MÉDICO E ACIDENTE DE TRABALHODocumento19 páginasDANO MORAL EM RICOCHETE EM CASOS DE ERRO MÉDICO E ACIDENTE DE TRABALHODanielSilvaAinda não há avaliações

- Burocracia em Max WeberDocumento17 páginasBurocracia em Max WeberD'Thomas T. NkanhalloleAinda não há avaliações

- Anuario Da Proteção de DadsoDocumento228 páginasAnuario Da Proteção de DadsoCarlos Sa100% (1)

- Livro - A Disrupção Do Marketing para Instituições de Ensino - WorkaloveDocumento284 páginasLivro - A Disrupção Do Marketing para Instituições de Ensino - WorkaloveMariaAinda não há avaliações

- TIC FundamentosDocumento22 páginasTIC FundamentosAzuceleste CelesteAinda não há avaliações

- Proteção dados pessoaisDocumento3 páginasProteção dados pessoaisJosynando XavierAinda não há avaliações

- Instituições em mudançaDocumento12 páginasInstituições em mudançaSimone Fontoura da SilvaAinda não há avaliações

- Os Deveres Fundamentais Na Constituição Da República Portuguesa de 1976Documento3 páginasOs Deveres Fundamentais Na Constituição Da República Portuguesa de 1976Carlos Filipe Costa / Cláudia AlvesAinda não há avaliações

- Software Livre - A Luta Pela Liberdade Do ConhecimentoDocumento82 páginasSoftware Livre - A Luta Pela Liberdade Do ConhecimentoJonathas RodriguesAinda não há avaliações

- Direito Da Família - Contextualização, Tutela e AdoçãoDocumento94 páginasDireito Da Família - Contextualização, Tutela e AdoçãoMardison GomesAinda não há avaliações

- Ebook Final - IADocumento489 páginasEbook Final - IAJosue FamaAinda não há avaliações

- Teste de AvaliaçãoDocumento2 páginasTeste de AvaliaçãoFátima RitaAinda não há avaliações

- Fundamentos Do Direito de Reunião e ManifestaçãoDocumento10 páginasFundamentos Do Direito de Reunião e ManifestaçãoBartolomeu MiltonAinda não há avaliações

- LIVRO O Direito Lusófono - I CONJIL. Cap. XXXVI PDFDocumento694 páginasLIVRO O Direito Lusófono - I CONJIL. Cap. XXXVI PDFRPMAinda não há avaliações

- A teoria dos sistemas sociais de Niklas LuhmannDocumento3 páginasA teoria dos sistemas sociais de Niklas LuhmannAdagenor RibeiroAinda não há avaliações

- SILVA, Leandro Novais e LEURQUIN, Pablo e BELFORT, André. Resumo Expandido - Marco Civil Da InternetDocumento10 páginasSILVA, Leandro Novais e LEURQUIN, Pablo e BELFORT, André. Resumo Expandido - Marco Civil Da InternetPablo LeurquinAinda não há avaliações

- CATALOGO de Manuais de Formação Digitais para Formadores UFCD Informanuais Fevereiro 2024catalogo Informanuais Fevereiro 2024Documento90 páginasCATALOGO de Manuais de Formação Digitais para Formadores UFCD Informanuais Fevereiro 2024catalogo Informanuais Fevereiro 2024Graça Pereira AraújoAinda não há avaliações

- Manual de direito na era digital - AdministrativoNo EverandManual de direito na era digital - AdministrativoAinda não há avaliações

- Mediação no século XXI: tudo o que você precisa saber sobre a "nova forma" de resolver conflitosNo EverandMediação no século XXI: tudo o que você precisa saber sobre a "nova forma" de resolver conflitosAinda não há avaliações

- Aula 4 - Inteligência Artificial (Educa)Documento23 páginasAula 4 - Inteligência Artificial (Educa)Carlos Adriano De AnchietaAinda não há avaliações

- 113-2706-1-PBDocumento14 páginas113-2706-1-PBBeatriz GontijoAinda não há avaliações

- Direitos à privacidade e esquecimento na era digitalDocumento34 páginasDireitos à privacidade e esquecimento na era digitalFernanda Das FloresAinda não há avaliações

- Mapas Mentais do Curso Básico de AuditoriaDocumento58 páginasMapas Mentais do Curso Básico de AuditoriaJunior DóriaAinda não há avaliações

- Inteligência Artificial: Origens e Conceitos FundamentaisDocumento20 páginasInteligência Artificial: Origens e Conceitos FundamentaisJunior DóriaAinda não há avaliações

- Aplicação da IA preditiva no direitoDocumento14 páginasAplicação da IA preditiva no direitoJunior DóriaAinda não há avaliações

- Aplicação atual da inteligência artificial no direito brasileiro e nos EUADocumento17 páginasAplicação atual da inteligência artificial no direito brasileiro e nos EUAJunior DóriaAinda não há avaliações

- PROTETTI - A Burocracia Na Sociologia Da Dominação de Max Weber - Contribuições À Pesquisa EducacionalDocumento25 páginasPROTETTI - A Burocracia Na Sociologia Da Dominação de Max Weber - Contribuições À Pesquisa EducacionalFernando ProtettiAinda não há avaliações

- Two and A Half Men (Artigo 1)Documento107 páginasTwo and A Half Men (Artigo 1)Higor PereiraAinda não há avaliações

- Unidade 3 - Planejamento Da Capacidade de ProduçãoDocumento15 páginasUnidade 3 - Planejamento Da Capacidade de ProduçãoVitor Correa da SilvaAinda não há avaliações

- O Fazendeiro MiguelDocumento21 páginasO Fazendeiro MiguelVirginia MarkovicAinda não há avaliações

- Graxa Li EP 2Documento3 páginasGraxa Li EP 2Luiz Felipe Guimarães100% (1)

- Jornal O Município, Caratinga 1927Documento4 páginasJornal O Município, Caratinga 1927HjszBRAinda não há avaliações

- Medidas protetivas urgênciaDocumento5 páginasMedidas protetivas urgênciavanessa françaAinda não há avaliações

- Extração Do ADN Do Kiwi - Relatório Biologia 11ºDocumento2 páginasExtração Do ADN Do Kiwi - Relatório Biologia 11ºFrancisco Palaio67% (3)

- Regulamento de Pesquisa UFFSDocumento29 páginasRegulamento de Pesquisa UFFSSuianny Francini Luiz MichelonAinda não há avaliações

- 2519 2013 Dispõe sobre poluição sonoraDocumento11 páginas2519 2013 Dispõe sobre poluição sonoraEng. Carlos BruxelAinda não há avaliações

- A Importância Da Didática No Processo Ensino - AprendizagemDocumento6 páginasA Importância Da Didática No Processo Ensino - AprendizagemjoelzAinda não há avaliações

- Educação Inclusiva de Alunos com Síndrome de DownDocumento34 páginasEducação Inclusiva de Alunos com Síndrome de DownPaulo Muniz0% (1)

- Catálogo de Peças 3411P (2014)Documento588 páginasCatálogo de Peças 3411P (2014)Ismael GaldinoAinda não há avaliações

- Mamíferos amamentam filhotesDocumento2 páginasMamíferos amamentam filhotesEuclides NetoAinda não há avaliações

- 8 ANO - Fracoes-DecimaisDocumento4 páginas8 ANO - Fracoes-DecimaisLadyBAinda não há avaliações

- Artigo Recrutamento e Seleção Pós-PandemiaDocumento9 páginasArtigo Recrutamento e Seleção Pós-PandemiaRenan Rodrigues VasconcelosAinda não há avaliações

- Tese Éllida Neiva GUedesDocumento266 páginasTese Éllida Neiva GUedesÉllida Neiva GuedesAinda não há avaliações

- O Uso Do Bambu Como Material Estrutural Na Construção CivilDocumento13 páginasO Uso Do Bambu Como Material Estrutural Na Construção CivilLuanna Silva de Pires Campos AlvesAinda não há avaliações

- Manual Sultan Nível, Vazão, Posicionamento e Prevenção de ColisãoDocumento80 páginasManual Sultan Nível, Vazão, Posicionamento e Prevenção de ColisãoCLELIO GOMES DE SOUZAAinda não há avaliações

- Areia mais suja que água no litoral de SPDocumento1 páginaAreia mais suja que água no litoral de SPSimone CarreraAinda não há avaliações

- Edital de Convocação para Lotação - 6 Convocação Ed 20Documento9 páginasEdital de Convocação para Lotação - 6 Convocação Ed 20Lucas PereiraAinda não há avaliações

- Solitude Por @anncarolinDocumento71 páginasSolitude Por @anncarolinElisa MendonçaAinda não há avaliações

- Química nuclear: emissões alfa, beta e gamaDocumento7 páginasQuímica nuclear: emissões alfa, beta e gamagustavoAinda não há avaliações

- Karate Zeon 250 Cs 1Documento10 páginasKarate Zeon 250 Cs 1Teste SaraivaAinda não há avaliações

- Manual 42 Licoes para Dobrar Lucro Da Fazenda - AgroTalento-BeefPointDocumento41 páginasManual 42 Licoes para Dobrar Lucro Da Fazenda - AgroTalento-BeefPointMarcosAinda não há avaliações

- Integração de Questões ESG Na Avaliação de EmpresasDocumento14 páginasIntegração de Questões ESG Na Avaliação de EmpresasMarcus Vinicius Guarilha FundãoAinda não há avaliações

- Captura de Tela 2023-09-12 À(s) 10.25.53Documento11 páginasCaptura de Tela 2023-09-12 À(s) 10.25.53marianasantosassuncao67Ainda não há avaliações

- Pa QUIMICA 11a Classe - 1o TR 2023Documento3 páginasPa QUIMICA 11a Classe - 1o TR 2023Dinis Justino100% (1)

- Ebook de Matematica 3o Ano Cbiepdf-1055300823110006Documento9 páginasEbook de Matematica 3o Ano Cbiepdf-1055300823110006wanessa nayara dos santos baldezAinda não há avaliações

- MPM BoxUpDocumento21 páginasMPM BoxUpLucas Mazzei100% (1)