Escolar Documentos

Profissional Documentos

Cultura Documentos

Aula 08 - Segurança e Vírus

Enviado por

nailton sampaio100%(1)100% acharam este documento útil (1 voto)

26 visualizações2 páginas1) O documento discute noções de segurança da informação e vírus de computador, incluindo definições de spyware, firewall, antivírus e backups.

2) Apresenta perguntas sobre conceitos como spam, worms, bots e procedimentos de segurança como criação de senhas.

3) Fornece alternativas de respostas para as perguntas sobre tipos de ameaças digitais e ferramentas de proteção como Windows Defender.

Descrição original:

Título original

AULA 08- SEGURANÇA E VÍRUS

Direitos autorais

© © All Rights Reserved

Formatos disponíveis

PDF, TXT ou leia online no Scribd

Compartilhar este documento

Compartilhar ou incorporar documento

Você considera este documento útil?

Este conteúdo é inapropriado?

Denunciar este documento1) O documento discute noções de segurança da informação e vírus de computador, incluindo definições de spyware, firewall, antivírus e backups.

2) Apresenta perguntas sobre conceitos como spam, worms, bots e procedimentos de segurança como criação de senhas.

3) Fornece alternativas de respostas para as perguntas sobre tipos de ameaças digitais e ferramentas de proteção como Windows Defender.

Direitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

100%(1)100% acharam este documento útil (1 voto)

26 visualizações2 páginasAula 08 - Segurança e Vírus

Enviado por

nailton sampaio1) O documento discute noções de segurança da informação e vírus de computador, incluindo definições de spyware, firewall, antivírus e backups.

2) Apresenta perguntas sobre conceitos como spam, worms, bots e procedimentos de segurança como criação de senhas.

3) Fornece alternativas de respostas para as perguntas sobre tipos de ameaças digitais e ferramentas de proteção como Windows Defender.

Direitos autorais:

© All Rights Reserved

Formatos disponíveis

Baixe no formato PDF, TXT ou leia online no Scribd

Você está na página 1de 2

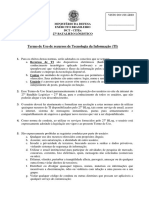

INFORMÁTICA – AULA 08 – 15.02.

2023 – NAILTON SAMPAIO (VUNESP/PC-SP/AUXILIAR DE PAPILOSCOPISTA

Noções de Segurança e Vírus POLICIAL/2013)

Segurança da Informação – ‘Segurança da informação nada 4- Um estudante desatento teve seus dados bancários,

mais é do que a união de esforços e medidas voltadas para a financeiros e informações sobre seus hábitos na internet

defesa dos dados, principalmente aqueles mais sensíveis, de transmitidos de seu notebook para uma empresa localizada na

usuários e organizações. Em síntese, o grande cerne da Ásia – sem o seu conhecimento ou consentimento – por um

segurança da informação está em manter o acesso aos dados programa que se alojou no seu computador. Esse programa é

sempre protegido. Ou seja, livre de invasões[...] classificado como:

Fonte: https://www.totvs.com/blog/negocios/seguranca-da- a) Uploader.

informacao b) Spyware.

QUESTÕES c) Hacker.

(IBFC/SUCEN/OFICIAL ADMINISTRATIVO/2013) d) Browser.

1 - Em operações básicas de Correio Eletrônico percebe-se o e) Cracker.

recebimento de mensagens de e-mail não desejadas e enviadas A questão usa exatamente a definição de um spyware, que é uma

em massa para múltiplas pessoas. Esse tipo de mensagens é ameaça que captura

considerado como sendo: as informações do usuário sem o seu conhecimento ou

a) broker. consentimento.

b) spam.

c) hacker. NUCEPE/UESPI 2018 / Polícia Civil do Piauí PC PI - PI / Agente

d) mailing. de Polícia

5- Sobre os conceitos de vírus, worms, malwares, pragas virtuais

(IOPLAN/CÂMARA DE BOA VISTA DAS MISSÕES- e aplicativos para segurança, assinale a única alternativa

RS/CONTABILISTA DO LEGISLATIVO MUNICIPAL/2016) INCORRETA.

2- Software maliciosos são programas especificamente a) Um software antivírus é um aplicativo de segurança

desenvolvidos para executar ações danosas e atividades responsável por prevenir, detectar e

maliciosas em um computador. Algumas das diversas formas remover programas maliciosos.

como os códigos maliciosos podem infectar ou comprometer um b) Malware é um programa de computador projetado para

computador. Qual tipo de software malicioso que é capaz de executar ações danosas e atividades maliciosas em um

consumir muitos recursos de um computador, devido à grande computador.

quantidade de si mesmo que costumam propagar? Analise as c) O firewall é um sistema de segurança que permite a

alternativas e assinale a correta. transformação reversível da informação de forma a torná-la

Fonte: Cartilha de Segurança para Internet (cert.br). inelegível a terceiros.

a) Keylogger. d) Vírus é um programa ou parte de um programa de

b) Spyware. computador, normalmente malicioso, que se propaga inserindo

c) Bot e botnet. cópias de si mesmo e se tornando parte de outros programas e

d) Worm. arquivos.

e) Worm é um programa capaz de se propagar automaticamente

(FCC/TRE-SP/TÉCNICO JUDICIÁRIO – PROGRAMAÇÃO DE pelas redes, enviando cópias de si mesmo de computador para

SISTEMAS/2017) computador. Diferente do vírus, o worm não embute cópias de

3- Em uma situação hipotética, um tipo de código malicioso foi si mesmo em outros programas ou arquivos.

detectado no TRE-SP e tinha a característica de ser controlado

pelo invasor via processo de infecção e propagação automática. AMEOSC - Prefeitura - Professor de Informática – 2021

Ele explorava diversas vulnerabilidades existentes em 6- Software de segurança é uma classe de software que atua para

programas instalados. Foi verificado, ainda, que a comunicação identificar, prevenir, impedir e reparar a causa dano por código

entre os infectados e o invasor ocorria de várias formas, via malicioso. O software de segurança pode ser focados em

servidores Web, canais IRC, redes tipo P2P, entre outros meios e prevenção ou limitar os ataques, de modo que, o prejuízo

eram recebidos, automaticamente, pela rede. Um Programador também possa ser reparado. Como a natureza de código

de Sistemas analisou estas características e observou que os malicioso evolui, software de segurança também segue o mesmo

computadores atingidos ficavam semelhantes a zumbis (zombie princípio.

computer) pelo fato de serem controlados remotamente, sem o (I)Antivírus.

conhecimento de seu usuário. Trata-se de um código malicioso (II)Antispware.

conhecido como: (III)Firewall.

a) Trojan DoS. Enumere as lacunas abaixo de acordo com os softwares de

b) Screenlogger. proteção acima.

c) Rootkit. (__)É um software ou hardware especial para proteger uma rede

d) Keylogger. privada de computadores de acessos não autorizados. São

e) Bot. usados por companhias, bancos e empresas de investigação,

A clara definição de que o computador é controlado para manter a informação protegida e privada.

remotamente por meio de conexões (__)São programas concebidos para prevenir, detectar e eliminar

diretas entre o atacante e o micro do usuário deixa certo que a o vírus de um computador. Existem eles pagos e gratuitos, a

ameaça é o Bot, pois as demais opções não oferecem esse tipo diferença é que os pagos possuem camadas superiores de

de controle. proteção do que os gratuitos.

(__)São programas que ajudam a proteger o computador contra

pop-ups, desempenho lento e ameaças de segurança causados

por spyware e outros softwares indesejados.

Após análise, assinale a alternativa que apresenta a sequência NUCEPE/UESPI 2014 / Polícia Civil do Piauí PC PI - PI / Policial

CORRETA dos itens acima, de cima para baixo: Civil / Escrivão

a) I, II, III. 12- A cópia de segurança para proteger informações por meio da

b) III, II, I. gravação dos dados em outra mídia de armazenamento é

c) II, III, I. chamada de:

d) III, I, II. a) flush.

b) cache.

CESPE/CEBRASPE - BANRISUL - Analista de Tecnologia da c) data log.

Informação - Análise e desenvolvimento - 2022 d) backup.

7 - Considere-se que os clientes da empresa em questão tenham e) flash.

recebido uma grande quantidade de e-mails indesejados. Nessa

situação, para mitigar ou eliminar esse problema, recomenda-se

o uso de uma ferramenta anti-spam.

Certo

Errado

CESPE/CEBRASPE - IBAMA - Técnico Ambiental – 2022

8 - O Windows Defender pode ser utilizado para dar segurança

por meio tanto de firewall quanto de sistema anti-malware.

Certo

Errado

Objetiva Concursos - Prefeitura de Horizontina - Arquiteto –

2021

9 - Há uma proteção antivírus integrada ao Windows 10, a qual

oferece proteção em tempo real contra ameaças de software,

como vírus e malware em e-mails, nos aplicativos e na Web.

Assinalar a alternativa que apresenta o nome dessa proteção:

a) Windows Explorer.

b) Microsoft Office.

c) Internet Explorer.

d) Microsoft Edge.

e) Windows Defender.

NUCEPE/UESPI 2014 / Corpo de Bombeiros Militar do Piauí

CBM PI - PI / Soldado

10 - Qual das alternativas apresenta o procedimento correto

quanto à criação de senhas?

a) O usuário deve alterar senhas temporárias no primeiro acesso

ao sistema.

b) O usuário deve criar senhas com o seu identificador (ID).

c) O usuário deve criar senhas com palavras que constam em

dicionários de qualquer idioma.

d) O usuário deve criar senhas com menos de seis caracteres.

e) O usuário deve reutilizar as mesmas senhas.

NUCEPE/UESPI 2014 / Polícia Civil do Piauí PC PI - PI /

Delegado de Polícia Civil

11 - Sobre segurança da informação, analise as afirmativas

seguintes e aponte a alternativa CORRETA.

I – Firewall é um dispositivo que filtra a entrada e saída de

pacotes na rede.

II – Cavalo de Tróia é um tipo de antivírus que protege o

computador contra acesso não autorizado.

III – Cookies são vírus que permitem o acesso não autorizado ao

computador infectado.

a) Afirmativas I e II.

b) Afirmativas II e III.

c) Somente afirmativa II.

d) Somente afirmativa I.

e) Somente afirmativa III.

Você também pode gostar

- AVALIAÇÃO - Gestão Da Segurança Da Informação (GOT03)Documento5 páginasAVALIAÇÃO - Gestão Da Segurança Da Informação (GOT03)claudio cesar67% (3)

- Atividade Inglês InstrumentalDocumento2 páginasAtividade Inglês InstrumentalCida Santos100% (1)

- 2016-1 - AP2 GabaritoV2Documento3 páginas2016-1 - AP2 GabaritoV2Horty100% (2)

- AlfaCon Operacoes Com Numeros Decimais Divisao Fracoes Conceitos e OperacoesDocumento19 páginasAlfaCon Operacoes Com Numeros Decimais Divisao Fracoes Conceitos e OperacoesGabriel100% (1)

- BANCO de QUESTÕES - Interpretação de Textos - IIDocumento6 páginasBANCO de QUESTÕES - Interpretação de Textos - IIgizelejacome0% (2)

- Questões CESGRANRIODocumento12 páginasQuestões CESGRANRIOPedro Henrique100% (1)

- SUJEITODocumento5 páginasSUJEITOSilasRodriguesAinda não há avaliações

- Dispositivos de entrada e saída em computadoresDocumento7 páginasDispositivos de entrada e saída em computadoreslhusandro100% (1)

- TIEXAMES - ISO-IEC 27001 - REQUISITOS E CONTROLES - 2022set - LIVEDocumento19 páginasTIEXAMES - ISO-IEC 27001 - REQUISITOS E CONTROLES - 2022set - LIVEAristides LimaAinda não há avaliações

- Sistema de InformaçãoDocumento22 páginasSistema de InformaçãoEstela YamanaAinda não há avaliações

- Questões sobre segurança da informação e proteção de dadosDocumento6 páginasQuestões sobre segurança da informação e proteção de dadosEvaldo WolkersAinda não há avaliações

- Questões - Segurança Da InformaçãoDocumento5 páginasQuestões - Segurança Da InformaçãoAlan BaloniAinda não há avaliações

- Testes de conhecimentos sobre o Sistema Financeiro NacionalDocumento88 páginasTestes de conhecimentos sobre o Sistema Financeiro NacionalFelipe FelixAinda não há avaliações

- Malwares, tipos de vírus e como se protegerDocumento6 páginasMalwares, tipos de vírus e como se protegerGabriela PinaAinda não há avaliações

- Técnicas Bancárias - Exercícios NuceDocumento30 páginasTécnicas Bancárias - Exercícios NuceBONZAOAinda não há avaliações

- Matemática FinanceiraDocumento36 páginasMatemática FinanceiraadislonmotaAinda não há avaliações

- Composição Do Sistema Financeiro NacionalDocumento3 páginasComposição Do Sistema Financeiro NacionalMarlene ArvoredoAinda não há avaliações

- Formulas Matematica FinanceiraDocumento5 páginasFormulas Matematica FinanceiraRicardoTosatoAinda não há avaliações

- Simulado BB 40qDocumento12 páginasSimulado BB 40qtreloso ni100% (2)

- AdvérbioDocumento4 páginasAdvérbioTatiana GPAinda não há avaliações

- Estat - Stica Jun 09Documento2 páginasEstat - Stica Jun 09Fernanda LimaAinda não há avaliações

- SARB 27-2023 - Autorregulação BancáriaDocumento4 páginasSARB 27-2023 - Autorregulação BancáriaFernandoAinda não há avaliações

- curso-277169-3-rodada-bnb-analista-bancario-2046-completoDocumento32 páginascurso-277169-3-rodada-bnb-analista-bancario-2046-completoKaos KoruAinda não há avaliações

- Simulado Conhecimentos BNB CompletoDocumento16 páginasSimulado Conhecimentos BNB CompletoLiliana Apolonio salesAinda não há avaliações

- Ferramentas de Busca - Conceitos e Sites Mais UtilizadosDocumento133 páginasFerramentas de Busca - Conceitos e Sites Mais Utilizadoseduardo netoAinda não há avaliações

- Conhecimentos Bancários 2 PDFDocumento82 páginasConhecimentos Bancários 2 PDFroberto.joaoslz2012100% (1)

- 472 Questoes de Conhecimentos BancariosDocumento53 páginas472 Questoes de Conhecimentos BancariosIzabely Porto100% (1)

- CEF Técnico Bancário Novo (PCD) - Tecnologia da InformaçãoDocumento7 páginasCEF Técnico Bancário Novo (PCD) - Tecnologia da InformaçãoAlessandra LimaAinda não há avaliações

- 02 - Regimento Interno - Airton MoralDocumento4 páginas02 - Regimento Interno - Airton MoralLeonardo AraújoAinda não há avaliações

- Português 6º Ano IsjDocumento3 páginasPortuguês 6º Ano IsjIreneAguiarAinda não há avaliações

- AtendimentoBancario ProvasGabaritos 14 Certame Atendimento BancárioDocumento6 páginasAtendimentoBancario ProvasGabaritos 14 Certame Atendimento BancárioRakpleiade Viana100% (1)

- Simulado I BNB 2024 Analista Bancario Voads7Documento12 páginasSimulado I BNB 2024 Analista Bancario Voads7gabriel santosAinda não há avaliações

- Comandos Linux Questões CesgranrioDocumento4 páginasComandos Linux Questões Cesgranriotecioalves2Ainda não há avaliações

- Tipologia TextualDocumento6 páginasTipologia TextualSamara MeirelesAinda não há avaliações

- Lista de Exercícios de Revisão - 301Documento7 páginasLista de Exercícios de Revisão - 301Lourenço BeccoAinda não há avaliações

- 1 Questoes SFNDocumento2 páginas1 Questoes SFNviviane_scastro100% (1)

- Sistema de amortização com parcelas decrescentesDocumento11 páginasSistema de amortização com parcelas decrescentesVanessa Vitorino100% (1)

- Resolução de Questões CesgranrioDocumento11 páginasResolução de Questões CesgranrioThavico Almeida100% (1)

- Instruções para estudos em casa durante isolamentoDocumento28 páginasInstruções para estudos em casa durante isolamentoProfessor Jefferson BragaAinda não há avaliações

- Atividades de Português 7 Ano Sobre Advérbios - para Imprimir - Educação e Transformação 5Documento1 páginaAtividades de Português 7 Ano Sobre Advérbios - para Imprimir - Educação e Transformação 5ricardo augusto de almeida neriAinda não há avaliações

- Avaliação Diagnóstica 2023 - Ensino Médio - 1 Série - LPDocumento12 páginasAvaliação Diagnóstica 2023 - Ensino Médio - 1 Série - LPAna Paula Costa SantosAinda não há avaliações

- Textos jornalísticosDocumento7 páginasTextos jornalísticosMarlene Anizia DiasAinda não há avaliações

- Atividades Do Livro de Redação em Construção GabaritoDocumento3 páginasAtividades Do Livro de Redação em Construção Gabaritosildineia de andrade ranghettiAinda não há avaliações

- Atividade Funções Da LinguagemDocumento2 páginasAtividade Funções Da LinguagemU E NORONHA FILHO100% (1)

- Linguagem do e-mail revoluciona o portuguêsDocumento3 páginasLinguagem do e-mail revoluciona o portuguêspatsilva2524Ainda não há avaliações

- Estrutura Do Sistema Financeiro Nacional Parte I E1657823116Documento70 páginasEstrutura Do Sistema Financeiro Nacional Parte I E1657823116Gisleyde Araújo100% (1)

- Atividade Anúncio Publicitário PDFDocumento3 páginasAtividade Anúncio Publicitário PDFThaysa MariaAinda não há avaliações

- Resolução 4949 - 2021 BBDocumento5 páginasResolução 4949 - 2021 BBmileide.diodatoAinda não há avaliações

- Texto e InterpretaçãoDocumento3 páginasTexto e InterpretaçãoSueli Carvalho50% (4)

- Edital Verticalizado - BNB 2024Documento4 páginasEdital Verticalizado - BNB 2024Celia NovaisAinda não há avaliações

- SFN e seus componentesDocumento5 páginasSFN e seus componentesAdriano Salles Amadeu50% (2)

- D21 (9º Ano - L.P - BLOG Do Prof. Warles)Documento17 páginasD21 (9º Ano - L.P - BLOG Do Prof. Warles)Raquelane MeloAinda não há avaliações

- Simulado GrancursosDocumento19 páginasSimulado GrancursosGuto Corinto100% (1)

- Apostila 1 Med UemaDocumento94 páginasApostila 1 Med UemacibeleAinda não há avaliações

- 2 Série - 89 - Texto Dissertativo-ArgumentativoDocumento18 páginas2 Série - 89 - Texto Dissertativo-ArgumentativoAlmir SantosAinda não há avaliações

- Avaliação Diagnóstica 7° de Língua Portuguesa - 1° Bimestre de 2023.Documento2 páginasAvaliação Diagnóstica 7° de Língua Portuguesa - 1° Bimestre de 2023.Bianca Maria100% (1)

- Lista 3 Probabilidade IDocumento2 páginasLista 3 Probabilidade ImarkusviniciusAinda não há avaliações

- Origens de costumes e expressões corporaisDocumento5 páginasOrigens de costumes e expressões corporaisCristiane Moreira Leite Piovesan100% (1)

- Seguranca-da-informacao-Questoes-e-link-para-videoaulas-gratis-professor-Fabiano-AbreuDocumento11 páginasSeguranca-da-informacao-Questoes-e-link-para-videoaulas-gratis-professor-Fabiano-AbreuSidinei tomasAinda não há avaliações

- TRABALHO 3 - Seguranca de RedesDocumento6 páginasTRABALHO 3 - Seguranca de RedesRodrigo OliveiraAinda não há avaliações

- Proteção e Segurança VUNESP Prof. Fabiano AbreuDocumento6 páginasProteção e Segurança VUNESP Prof. Fabiano AbreuErberson AlbuquerqueAinda não há avaliações

- Segurança Da InternetDocumento7 páginasSegurança Da InternetThiago DinizAinda não há avaliações

- 10 Ciberameaças mais comunsDocumento18 páginas10 Ciberameaças mais comunsSuzana PimentelAinda não há avaliações

- Visão Geral da LGPD e seus principais pontosDocumento38 páginasVisão Geral da LGPD e seus principais pontosHélio SantosAinda não há avaliações

- Como empresas devem lidar com apps sociaisDocumento10 páginasComo empresas devem lidar com apps sociaisMárcio ChavesAinda não há avaliações

- Apostila - Direito Autoral, Plágio, LPGD, NFT, Blockchain e CibersegurançaDocumento9 páginasApostila - Direito Autoral, Plágio, LPGD, NFT, Blockchain e CibersegurançaTatiane S. lucasAinda não há avaliações

- Gestão Segurança Informação NBR ISO/IEC 27.002Documento78 páginasGestão Segurança Informação NBR ISO/IEC 27.002Francisco Moura100% (1)

- Seguranca PDFDocumento25 páginasSeguranca PDFFlavio Souza PintoAinda não há avaliações

- Simulados Consolidados de GsiDocumento74 páginasSimulados Consolidados de GsiLeandro BritoAinda não há avaliações

- Conceito de SegurançaDocumento4 páginasConceito de SegurançaGersonAlbuquerqueAinda não há avaliações

- Gerência de Riscos 2Documento69 páginasGerência de Riscos 2niltonAinda não há avaliações

- Aulão de Revisão - BRB (Analista)Documento78 páginasAulão de Revisão - BRB (Analista)UeslleiAinda não há avaliações

- Politica de Segurança Da Informação para Logoff AutomaticoDocumento16 páginasPolitica de Segurança Da Informação para Logoff AutomaticoLucas MoraisAinda não há avaliações

- Como criar plano segurança digitalDocumento26 páginasComo criar plano segurança digitalrfgouveiasAinda não há avaliações

- Informática de Concursos - CESPE Nível Médio Múltipla EscolhaDocumento16 páginasInformática de Concursos - CESPE Nível Médio Múltipla EscolhaFernando Nishimura de AragãoAinda não há avaliações

- TCC Renan Huguenin - v.6Documento13 páginasTCC Renan Huguenin - v.6renanhugueninAinda não há avaliações

- 1° Relatório - Ata Reunião e ChefeDocumento4 páginas1° Relatório - Ata Reunião e ChefeLuíza MariaAinda não há avaliações

- Segurança da Informação essencialDocumento71 páginasSegurança da Informação essencialAndre SeveroAinda não há avaliações

- UFRN 2022 ATI SegDocumento2 páginasUFRN 2022 ATI SegfalastraoAinda não há avaliações

- DOC-ICP-17.01-versão 2.1 PROCEDIMENTOS OPERACIONAIS MÍNIMOS PARA OS PRESTADORES DE SERVIÇO DE CONFIANÇA DA ICP-BRASILDocumento45 páginasDOC-ICP-17.01-versão 2.1 PROCEDIMENTOS OPERACIONAIS MÍNIMOS PARA OS PRESTADORES DE SERVIÇO DE CONFIANÇA DA ICP-BRASILHendriAinda não há avaliações

- AULA 1 Conceito de Segurança Da Informação PDFDocumento21 páginasAULA 1 Conceito de Segurança Da Informação PDFrick_thiagoAinda não há avaliações

- Segurança Da Informação - SistemasDocumento71 páginasSegurança Da Informação - SistemasAirton Bordin JuniorAinda não há avaliações

- LGPD emDocumento30 páginasLGPD emJorgeMelloFeiraAinda não há avaliações

- Auditoria e Segurança em TIDocumento11 páginasAuditoria e Segurança em TIJair Argentino PêpeAinda não há avaliações

- 1Documento3 páginas1vsrlcAinda não há avaliações

- Termo de Uso TI 27o BLogDocumento3 páginasTermo de Uso TI 27o BLogHugo SouzaAinda não há avaliações

- Gestão de Continuidade Do NegócioDocumento34 páginasGestão de Continuidade Do NegócioJean CarlosAinda não há avaliações

- IN-SI-005-2021 - Microsoft 365Documento9 páginasIN-SI-005-2021 - Microsoft 365leomariano21Ainda não há avaliações

- Cybersecurity e negócios: riscos e investimentosDocumento19 páginasCybersecurity e negócios: riscos e investimentosLevinoAinda não há avaliações